Verhaltensmodalitäten

Die Verhaltensbiometrie bezieht sich auf das Verhalten von Personen oder auf die Art und Weise, wie Personen Aufgaben wie Gehen, Signieren und Tippen auf der Tastatur ausführen.

Die Modalitäten der Verhaltensbiometrie variieren stärker, da sie hauptsächlich von externen Faktoren wie Müdigkeit, Stimmung usw. abhängen. Dies führt zu einer höheren FAR und FRR im Vergleich zu Lösungen, die auf einer physiologischen Biometrie basieren.

Gangerkennung

Gaitist die Art und Weise, wie eine Person geht. Menschen zeigen beim Gehen verschiedene Merkmale wie Körperhaltung, Abstand zwischen zwei Fuß beim Gehen, Schwanken usw., die helfen, sie eindeutig zu erkennen.

Eine Gangerkennung basierend auf der Analyse der Videobilder des Gehens des Kandidaten. Die Stichprobe des Gehzyklus des Kandidaten wird per Video aufgezeichnet. Die Probe wird dann auf die Position von Gelenken wie Knien und Knöcheln und die Winkel zwischen ihnen beim Gehen analysiert.

Für jede Kandidatenperson wird ein entsprechendes mathematisches Modell erstellt und in der Datenbank gespeichert. Zum Zeitpunkt der Überprüfung wird dieses Modell mit der Live-Stichprobe des Kandidatenlaufs verglichen, um seine Identität zu bestimmen.

Vorzüge des Gangerkennungssystems

- Es ist nicht invasiv.

Die Mitarbeit des Kandidaten ist nicht erforderlich, da sie aus der Ferne genutzt werden kann.

Es kann zur Bestimmung von medizinischen Störungen verwendet werden, indem Veränderungen im Laufmuster einer Person im Fall der Parkinson-Krankheit festgestellt werden.

Nachteile des Gangerkennungssystems

Für diese biometrische Technik wird bisher kein Modell mit vollständiger Genauigkeit entwickelt.

Es ist möglicherweise nicht so zuverlässig wie andere etablierte biometrische Techniken.

Anwendung des Gangerkennungssystems

Es eignet sich gut zur Identifizierung von Kriminellen im Krimiszenario.

Signaturerkennungssystem

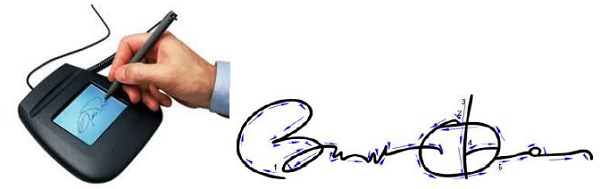

In diesem Fall wird mehr Wert auf die Verhaltensmuster gelegt, in denen die Signatur signiert ist, als darauf, wie eine Signatur in Bezug auf Grafiken aussieht.

Zu den Verhaltensmustern gehören die Änderungen des Schreibzeitpunkts, der Pausen, des Drucks, der Schlagrichtung und der Geschwindigkeit während des Signierens. Es kann leicht sein, das grafische Erscheinungsbild der Signatur zu duplizieren, aber es ist nicht einfach, die Signatur mit demselben Verhalten zu imitieren, das die Person beim Signieren zeigt.

Diese Technologie besteht aus einem Stift und einem speziellen Schreibtablett, die beide zum Vergleich und zur Überprüfung von Vorlagen an einen Computer angeschlossen sind. Ein hochwertiges Tablet kann die Verhaltensmerkmale wie Geschwindigkeit, Druck und Timing beim Signieren erfassen.

Während der Registrierungsphase muss sich der Kandidat für die Datenerfassung mehrmals auf dem Schreibtablett anmelden. Die Signaturerkennungsalgorithmen extrahieren dann die einzigartigen Merkmale wie Timing, Druck, Geschwindigkeit, Richtung der Striche, wichtige Punkte auf dem Pfad der Signatur und die Größe der Signatur. Der Algorithmus weist diesen Punkten unterschiedliche Gewichtungswerte zu.

Zum Zeitpunkt der Identifizierung gibt der Kandidat die Live-Stichprobe der Signatur ein, die mit den Signaturen in der Datenbank verglichen wird.

Einschränkungen des Signaturerkennungssystems

Um eine ausreichende Datenmenge zu erhalten, sollte die Signatur klein genug sein, um auf das Tablet zu passen, und groß genug, um damit umgehen zu können.

Die Qualität des Schreibtabletts entscheidet über die Robustheit der Registrierungsvorlage für die Signaturerkennung.

Der Kandidat muss die Überprüfungsprozesse in derselben Umgebung und unter denselben Bedingungen durchführen wie zum Zeitpunkt der Registrierung. Wenn sich etwas ändert, können sich die Registrierungsvorlage und die Live-Beispielvorlage voneinander unterscheiden.

Verdienste des Signaturerkennungssystems

Der Signaturerkennungsprozess weist eine hohe Beständigkeit gegenüber Betrügern auf, da es sehr schwierig ist, die mit der Signatur verbundenen Verhaltensmuster nachzuahmen.

Es funktioniert sehr gut bei geschäftlichen Transaktionen mit hohen Beträgen. Beispielsweise könnte die Signaturerkennung verwendet werden, um die an der Transaktion beteiligten Unternehmensvertreter positiv zu verifizieren, bevor klassifizierte Dokumente geöffnet und unterschrieben werden.

Es ist ein nicht-invasives Werkzeug.

Wir alle verwenden unsere Signatur in einer Art Handel, und daher gibt es praktisch keine Probleme mit Datenschutzrechten.

Selbst wenn das System gehackt und die Vorlage gestohlen wird, ist es einfach, die Vorlage wiederherzustellen.

Nachteile des Signaturerkennungssystems

Die Live-Beispielvorlage kann sich in Bezug auf die Verhaltensänderungen beim Signieren ändern. Zum Beispiel mit einer Hand aus Gips signieren.

Der Benutzer muss sich an die Verwendung des Signiertabletts gewöhnen. Die Fehlerrate ist hoch, bis es passiert.

Anwendungen des Signaturerkennungssystems

Es wird zur Überprüfung und Autorisierung von Dokumenten verwendet.

Die Chase Manhattan Bank in Chicago ist als erste Bank bekannt, die die Signature Recognition-Technologie einsetzt.

Tastenanschlag-Erkennungssystem

Während des Zweiten Weltkriegs wurde vom militärischen Geheimdienst eine als Faust des Absenders bekannte Technik verwendet, um zu bestimmen, ob der Morsecode vom Feind oder Verbündeten gesendet wurde, basierend auf dem Rhythmus der Eingabe. Heutzutage ist die Tastendynamik die am einfachsten zu implementierende biometrische Lösung in Bezug auf Hardware.

Diese biometrische Analyse analysiert das Tippmuster des Kandidaten, den Rhythmus und die Geschwindigkeit der Eingabe auf einer Tastatur. Dasdwell time und flight time Messungen werden bei der Tastenanschlagerkennung verwendet.

Dwell time - Dies ist die Zeitdauer, für die eine Taste gedrückt wird.

Flight time - Es ist die Zeit zwischen dem Loslassen einer Taste und dem Drücken der folgenden Taste.

Die Kandidaten unterscheiden sich in der Art und Weise, wie sie auf der Tastatur tippen, in der Zeit, die sie benötigen, um die richtige Taste zu finden, in der Flugzeit und in der Verweilzeit. Ihre Geschwindigkeit und ihr Rhythmus beim Tippen variieren auch je nach Komfort mit der Tastatur. Das Tastenanschlagerkennungssystem überwacht die Tastatureingaben tausende Male pro Sekunde in einem einzigen Versuch, Benutzer anhand ihrer Schreibgewohnheiten zu identifizieren.

Es gibt zwei Arten der Tastenanschlagerkennung:

Static - Es ist eine einmalige Erkennung zu Beginn der Interaktion.

Continuous - Es ist im Laufe der Interaktion.

Anwendung der Tastendynamik

Die Tastenanschlagerkennung wird zur Identifizierung / Überprüfung verwendet. Es wird mit Benutzer-ID / Passwort als eine Form von verwendetmultifactor authentication.

Es wird zur Überwachung verwendet. Einige Softwarelösungen verfolgen das Tastenanschlagverhalten für jedes Benutzerkonto ohne Wissen des Endbenutzers. Diese Nachverfolgung wird verwendet, um zu analysieren, ob das Konto von jemand anderem als dem echten Kontoinhaber geteilt oder verwendet wurde. Es wird verwendet, um zu überprüfen, ob eine Softwarelizenz freigegeben wird.

Vorteile des Tastenanschlagerkennungssystems

- Es ist keine spezielle Hardware erforderlich, um diese Biometrie zu verfolgen.

- Es ist eine schnelle und sichere Art der Identifizierung.

- Eine Person, die tippt, muss sich keine Sorgen machen, beobachtet zu werden.

- Benutzer benötigen keine Schulung für die Registrierung oder die Eingabe ihrer Live-Samples.

Nachteile des Tastenanschlagerkennungssystems

Der Tipprhythmus des Kandidaten kann sich zwischen mehreren Tagen oder innerhalb eines Tages selbst aufgrund von Müdigkeit, Krankheit, Einfluss von Medikamenten oder Alkohol, Tastaturwechsel usw. ändern.

Es sind keine Funktionen bekannt, die ausschließlich zur Ausführung diskriminierender Informationen bestimmt sind.