SAP GRC - Kurzanleitung

Mit der SAP-Lösung für Governance, Risiko und Compliance können Unternehmen Vorschriften und Compliance verwalten und Risiken bei der Verwaltung der wichtigsten Vorgänge von Unternehmen beseitigen. Aufgrund der sich ändernden Marktsituation wachsen Organisationen und ändern sich schnell und unangemessene Dokumente. Tabellenkalkulationen sind für externe Prüfer und Aufsichtsbehörden nicht akzeptabel.

SAP GRC unterstützt die Organisation bei der Verwaltung ihrer Vorschriften und deren Einhaltung sowie bei der Durchführung der folgenden Aktivitäten:

Einfache Integration von GRC-Aktivitäten in bestehende Prozesse und Automatisierung wichtiger GRC-Aktivitäten.

Geringe Komplexität und effizientes Risikomanagement.

Verbesserung der Risikomanagementaktivitäten.

Betrugsmanagement im Geschäftsabwicklungs- und Prüfungsmanagement effektiv.

Unternehmen schneiden besser ab und Unternehmen können ihre Werte schützen.

Die SAP GRC-Lösung besteht aus drei Hauptbereichen: Analysieren, Verwalten und Überwachen.

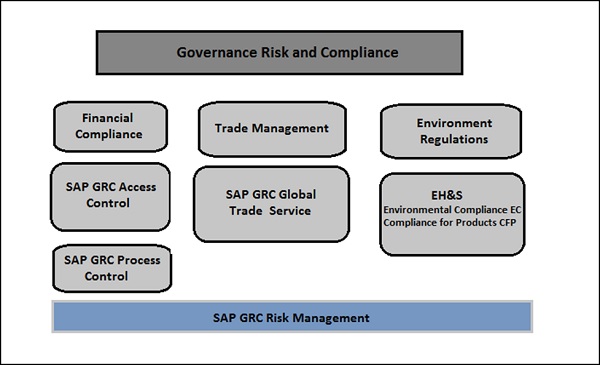

Module in SAP GRC

Lassen Sie uns nun die verschiedenen Module in SAP GRC verstehen -

SAP GRC Access Control

Um das Risiko in einer Organisation zu minimieren, muss im Rahmen der Compliance- und Regulierungspraxis eine Risikokontrolle durchgeführt werden. Die Verantwortlichkeiten sollten klar definiert sein. Die Verwaltung der Rollenbereitstellung und des Zugriffs für Superuser ist für das Risikomanagement in einer Organisation von entscheidender Bedeutung.

SAP GRC Prozesskontrolle und Betrugsmanagement

Die Softwarelösung SAP GRC Process Control wird zur Verwaltung der Compliance und des Richtlinienmanagements verwendet. Mit den Compliance-Management-Funktionen können Unternehmen ihre internen Kontrollumgebungen verwalten und überwachen. Unternehmen können identifizierte Probleme proaktiv beheben und den Gesamtstatus der entsprechenden Compliance-Aktivitäten zertifizieren und darüber Bericht erstatten.

Die SAP-Prozesssteuerung unterstützt den gesamten Lebenszyklus des Richtlinienmanagements, einschließlich der Verteilung und Einhaltung von Richtlinien durch Zielgruppen. Diese Richtlinien helfen Unternehmen, die Compliance-Kosten zu senken und die Transparenz des Managements zu verbessern, und ermöglichen es dem Unternehmen, Compliance-Management-Prozesse und -Richtlinien im Geschäftsumfeld zu entwickeln.

SAP GRC Risikomanagement

Mit SAP GRC Risk Management können Sie Risikomanagementaktivitäten verwalten. Sie können im Voraus planen, um Risiken im Geschäft zu identifizieren und Maßnahmen zum Risikomanagement zu implementieren und bessere Entscheidungen zu treffen, die die Leistung des Geschäfts verbessern.

Risiken gibt es in vielen Formen -

- Betriebsrisiko

- Strategisches Risiko

- Compliance-Risiko

- Finanzielles Risiko

SAP GRC Audit Management

Dies wird verwendet, um den Audit-Management-Prozess in einer Organisation zu verbessern, indem Artefakte dokumentiert, Arbeitspapiere organisiert und Audit-Berichte erstellt werden. Sie können problemlos in andere Governance-, Risiko- und Compliance-Lösungen integriert werden und Unternehmen in die Lage versetzen, Richtlinien für das Prüfungsmanagement an den Geschäftszielen auszurichten.

Das SAP GRC Audit Management unterstützt den Auditor bei der Vereinfachung, indem es die folgenden Funktionen bereitstellt:

Mit der Drag-Drop-Funktion für mobile Funktionen können Sie die Artefakte sofort für das Audit-Management und andere Beweise erfassen.

Mit der globalen Überwachung und Nachverfolgung können Sie auf einfache Weise Überwachungsprobleme erstellen, verfolgen und verwalten.

Sie können die Suche mithilfe von Suchfunktionen durchführen, mit denen Sie mehr Informationen aus Legacy- und Arbeitspapieren abrufen können.

Sie können Auditoren mit einer benutzerfreundlichen Oberfläche und Tools für die Zusammenarbeit einbeziehen.

Einfache Integration des Audit-Managements in SAP Fraud Management, SAP Risk Management und SAP Process Control, um den Audit-Prozess an den Geschäftszielen auszurichten.

Schnelle Lösung von Problemen mit dem automatisierten Tracking-Tool.

Verbessern Sie die Personalauslastung und senken Sie die Reisekosten, die sich aus der Planung der internen Revision, dem Ressourcenmanagement und der Terminplanung ergeben.

Einfache Integration in das SAP Business Objects-Berichts- und Datenvisualisierungstool zur Visualisierung von Prüfberichten mithilfe von Lumira und anderen BI-Berichten.

Verwendung vordefinierter Vorlagen zur Standardisierung von Überwachungsartefakten und Berichtsprozessen.

SAP GRC Fraud Management

Das SAP GRC-Tool für das Betrugsmanagement hilft Unternehmen, Betrug frühzeitig zu erkennen und zu verhindern und so den Geschäftsverlust zu minimieren. Scans können mit großer Genauigkeit in Echtzeit mit einer großen Datenmenge durchgeführt werden, und betrügerische Aktivitäten können leicht identifiziert werden.

SAP-Betrugsmanagementsoftware kann Unternehmen mit folgenden Funktionen unterstützen:

Einfache Untersuchung und Dokumentation von Betrugsfällen.

Erhöhen Sie die Systemwarnung und Reaktionsfähigkeit, um zu verhindern, dass betrügerische Aktivitäten in Zukunft häufiger auftreten.

Einfaches Scannen großer Transaktions- und Geschäftsdatenmengen.

SAP GRC Global Trade Services

Die SAP GRC GTS-Software hilft Unternehmen, das grenzüberschreitende Angebot im Rahmen des internationalen Handelsmanagements zu verbessern. Es hilft dabei, die Strafe für Risiken durch die Behörden der Internationalen Handelsregulierung zu verringern.

Es bietet einen zentralisierten globalen Handelsmanagementprozess mit einem einzigen Repository für alle Compliance-Stammdaten und -Inhalte, unabhängig von der Größe eines Unternehmens.

SAP GRC-Fähigkeitsmodell

Die GRC-Lösung von SAP BusinessObjects besteht aus drei Hauptfunktionen: Analyze, Manage and Monitor.

In der folgenden Abbildung sehen Sie das SAP GRC-Fähigkeitsmodell, das alle wichtigen Funktionen der SAP GRC-Software abdeckt. Mithilfe von GRC können Unternehmen alle potenziellen Risiken und Compliance-Ergebnisse überprüfen und die richtigen Entscheidungen treffen, um diese zu mindern.

In älteren Versionen von SAP GRC gab es für die Verwendung von Zugriffskontrolle, Prozesskontrolle und Risikomanagement für jede Komponente eine separate Navigation. Dies bedeutet, dass Benutzer sich zur Ausführung komponentenübergreifender Aufgaben bei jedem Modul separat anmelden und sich mehrmals anmelden mussten. Dies führte zu einem schwierigen Prozess bei der Verwaltung mehrerer Fenster, und die Suche nach Dokumenten war ebenfalls schwierig.

SAP GRC 10.0 bietet eine direkte Navigation zu Zugriffssteuerungs-, Prozesssteuerungs- und Risikomanagementkomponenten für einen einzelnen Benutzer gemäß Berechtigung und entfernt die Verwaltung mehrerer Fenster.

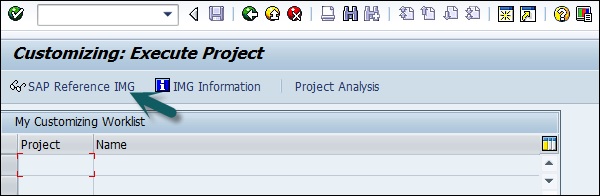

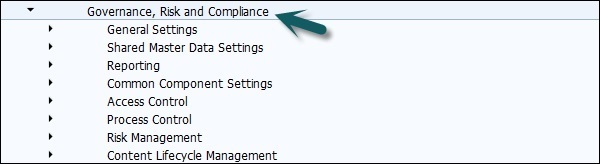

Step 1 - Um Customizing-Aktivitäten durchzuführen und Konfigurationseinstellungen für die GRC-Lösung zu pflegen, gehen Sie zu T-Code - SPRO → SAP Reference IMG

Step 2 - Erweitern Sie den Knoten Governance, Risiko und Compliance. -

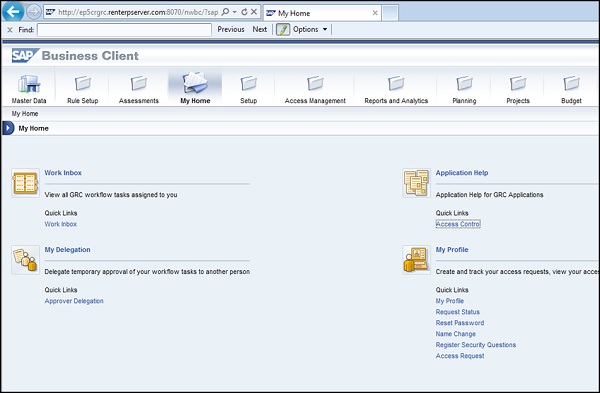

Step 3 - Melden Sie sich beim NetWeaver Business Client an -

Führen Sie die Transaktion für NWBC in SAP Easy Access aus.

Der NetWeaver Business Client-Bildschirm wird geöffnet und Sie erhalten die folgende URL: http://ep5crgrc.renterpserver.com:8070/nwbc/~launch/

SAP GRC Work Center

Sie können Work Center verwenden, um einen zentralen Zugangspunkt für GRC 10.0 bereitzustellen. Sie können basierend auf der Lizenz des Kunden für den Betrieb organisiert werden.

Step 1- Um auf Work Center zuzugreifen, öffnen Sie den NetWeaver Business Client wie oben beschrieben. Gehe zu/nwbc Option oben, um Arbeitsplätze zu öffnen.

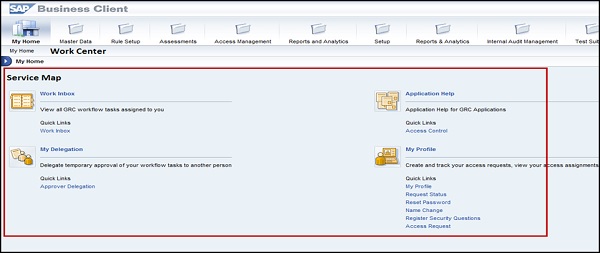

Step 2 - Sobald Sie auf klicken, werden Sie zum Startbildschirm des SAP NetWeaver Business-Clients weitergeleitet.

Abhängig von den von Ihnen lizenzierten Produkten werden verschiedene Komponenten der GRC-Lösung angezeigt - Access Control, Process Control, or Risk Management.

Mithilfe der SAP GRC-Zugriffskontrolle können Unternehmen Verstöße gegen das Zugriffsrisiko automatisch erkennen, verwalten und verhindern sowie den unbefugten Zugriff auf Unternehmensdaten und -informationen reduzieren. Benutzer können den automatischen Self-Service verwenden, um auf die Übermittlung von Anforderungen, Workflow-gesteuerte Zugriffsanforderungen und Zugriffsgenehmigungen zuzugreifen. Mit SAP GRC Access Control können automatische Überprüfungen des Benutzerzugriffs, der Rollenautorisierung und von Risikoverstößen verwendet werden.

SAP GRC Access Control bewältigt wichtige Herausforderungen, indem es Unternehmen ermöglicht, das Zugriffsrisiko zu verwalten. Es hilft Organisationen, unbefugten Zugriff zu verhindern, indem es die Aufgabentrennung SoD und den kritischen Zugriff definiert und den Zeit- und Kostenaufwand für das Zugriffsrisikomanagement minimiert.

Hauptmerkmale

Im Folgenden sind die wichtigsten Funktionen von SAP GRC Access Control aufgeführt:

Durchführung von Audits und Konformität gemäß den gesetzlichen Anforderungen mit verschiedenen Auditstandards wie SOX-, BSI- und ISO-Standards.

Automatische Erkennung von Zugriffsrisikoverstößen zwischen SAP- und Nicht-SAP-Systemen in einer Organisation.

Wie bereits erwähnt, können Benutzer Self-Service-Zugriffsübermittlungen, Workflow-gesteuerte Zugriffsanforderungen und Genehmigungen für die Anforderung erhalten.

Automatisierung der Überprüfung des Benutzerzugriffs, der Rollenberechtigungen, der Risikoverletzungen und der Kontrollzuweisungen in einer kleinen und großen Organisation.

Effiziente Verwaltung des Superuser-Zugriffs und Vermeidung von Risikoverletzungen und unbefugtem Zugriff auf Daten und Anwendungen in SAP- und Nicht-SAP-Systemen.

Wie erkunde ich das Einrichten des Arbeitsplatzes für die Zugriffskontrolle?

Führen Sie die Transaktion für NWBC in SAP Easy Access aus.

Der NetWeaver Business Client-Bildschirm wird geöffnet und Sie erhalten die folgende URL: http://ep5crgrc.renterpserver.com:8070/nwbc/~launch/

Step 1- Um auf Work Center zuzugreifen, öffnen Sie den NetWeaver Business Client wie oben beschrieben. Gehe zu/nwbc Option oben, um Arbeitsplätze zu öffnen.

Step 2 - Sobald Sie auf klicken, werden Sie zum Startbildschirm des SAP NetWeaver Business-Clients weitergeleitet.

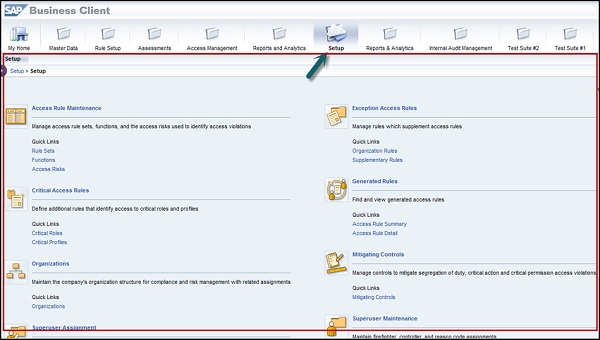

Step 3- Gehen Sie zum Setup-Arbeitsplatz und erkunden Sie den Arbeitssatz. Klicken Sie auf einige der Links unter jedem und erkunden Sie die verschiedenen Bildschirme.

Step 4 - Das Setup-Center ist in der Zugriffssteuerung verfügbar und enthält Links zu den folgenden Abschnitten: -

- Wartung der Zugriffsregeln

- Ausnahmezugriffsregeln

- Kritische Zugriffsregeln

- Generierte Regeln

- Organizations

- Schadensbegrenzende Kontrollen

- Superuser-Zuweisung

- Superuser-Wartung

- Zugriff auf Eigentümer

Step 5 - Sie können die oben aufgeführten Funktionen folgendermaßen verwenden:

Im Abschnitt Wartung von Zugriffsregeln können Sie Zugriffsregelsätze, Funktionen und Zugriffsrisiken verwalten, mit denen Zugriffsverletzungen identifiziert werden.

Mit Ausnahmezugriffsregeln können Sie Regeln verwalten, die die Zugriffsregeln ergänzen.

Im Abschnitt "Regeln für kritische Zugriffsregeln" können Sie zusätzliche Regeln definieren, die den Zugriff auf kritische Rollen und Profile identifizieren.

Im Abschnitt "Generierte Regeln" können Sie generierte Zugriffsregeln suchen und anzeigen.

Unter Organisationen können Sie die Organisationsstruktur des Unternehmens für Compliance und Risikomanagement mit zugehörigen Aufgaben verwalten.

Im Abschnitt "Minderungskontrollen" können Sie Kontrollen verwalten, um die Aufgabentrennung, kritische Maßnahmen und Verstöße gegen den Zugriff auf kritische Berechtigungen zu verringern.

Bei der Superuser-Zuweisung weisen Sie den Feuerwehrmann-IDs Eigentümer zu und den Benutzern Feuerwehrmann-IDs.

In der Superuser-Wartung verwalten Sie die Zuweisungen von Feuerwehrleuten, Controllern und Ursachencodes.

Unter Zugriffseigner verwalten Sie Eigentümerrechte für Zugriffsverwaltungsfunktionen.

Gemäß der GRC-Softwarelizenz können Sie im Access Management Work Center navigieren. Es verfügt über mehrere Abschnitte zum Verwalten von Zugriffssteuerungsaktivitäten.

Wenn Sie auf Access Management Work Center klicken, werden die folgenden Abschnitte angezeigt:

- GRC-Rollenzuweisungen

- Zugriffsrisikoanalyse

- Minderter Zugang

- Verwaltung von Zugriffsanforderungen

- Rollenverwaltung

- Role Mining

- Rollenmassenpflege

- Superuser-Zuweisung

- Superuser-Wartung

- Erstellung von Zugriffsanforderungen

- Überprüfungen der Konformitätszertifizierung

- Alerts

- Scheduling

Die obigen Abschnitte helfen Ihnen auf folgende Weise:

Wenn Sie zum Zugriff gehen risk analysisIn diesem Abschnitt können Sie Ihre Systeme auf Zugriffsrisiken für Benutzer, Rollen, HR-Objekte und Organisationsebenen bewerten. Ein Zugriffsrisiko besteht aus zwei oder mehr Aktionen oder Berechtigungen, die, wenn sie einem einzelnen Benutzer oder einer einzelnen Rolle, einem Profil, einer Organisationsebene oder einem HR-Objekt zur Verfügung stehen, die Möglichkeit von Fehlern oder Unregelmäßigkeiten verursachen.

Verwenden von mitigated access In diesem Abschnitt können Sie Zugriffsrisiken identifizieren, die Höhe dieser Risiken bewerten und Benutzern, Rollen und Profilen mildernde Steuerelemente zuweisen, um Verstöße gegen Zugriffsregeln zu minimieren.

Im access request administration In diesem Abschnitt können Sie Zugriffszuweisungen, Konten und Überprüfungsprozesse verwalten.

Verwenden von role managementSie verwalten Rollen von mehreren Systemen in einem einzigen einheitlichen Repository.

Im role mining Mit der Gruppenfunktion können Sie auf Rollen von Interesse abzielen, diese analysieren und Maßnahmen ergreifen.

Verwenden von role mass maintenancekönnen Sie Berechtigungen und Attribute für mehrere Rollen importieren und ändern.

Im Superuser Assignment In diesem Abschnitt können Sie den Eigentümern Feuerwehr-IDs zuweisen und den Feuerwehr-IDs Feuerwehrleute und Controller zuweisen.

Im Superuser Maintenance In diesem Abschnitt können Sie Aktivitäten wie das Erforschen und Warten von Feuerwehrleuten und Steuerungen sowie das Zuweisen von Ursachencodes nach System ausführen.

Verwenden von access request creationkönnen Sie Zugriffszuweisungen und Konten erstellen.

Compliance certification reviews unterstützt Überprüfungen des Benutzerzugriffs, von Risikoverstößen und Rollenzuweisungen.

Verwenden von alertskönnen Sie von der Anwendung zur Ausführung kritischer oder widersprüchlicher Aktionen generieren.

Verwenden von Scheduling Im Abschnitt des Regeleinrichtungs-Workcenters können Sie Zeitpläne für die kontinuierliche Kontrollüberwachung und automatisierte Tests verwalten und den entsprechenden Auftragsfortschritt verfolgen.

In der SAP GRC-Lösung können Sie Berechtigungsobjekte verwalten, um die Elemente und Daten zu begrenzen, auf die ein Benutzer zugreifen kann. Die Autorisierung steuert, auf was ein Benutzer in Bezug auf Arbeitsplätze und Berichte im SAP-System zugreifen kann.

Um auf die GRC-Lösung zugreifen zu können, sollten Sie folgenden Zugriff haben:

- Portalautorisierung

- Anwendbare PFCG-Rollen

- PFCG-Rollen für Zugriffskontrolle, Prozesskontrolle und Risikomanagement

Die unten aufgeführten Berechtigungsarten sind gemäß den GRC-Komponenten AC, PC und RM erforderlich.

| Rollenname | Typ | Beschreibung | Komponente |

|---|---|---|---|

| SAP_GRC_FN_BASE | PFCG | Grundrolle | PC, RM |

| SAP_GRAC_BASE | PFCG | Grundrolle (einschließlich SAP_GRC_FN_BASE) | AC |

| SAP_GRC_NWBC | PFCG | Rolle zum Ausführen von GRC 10.0 in NWBC | AC, PC, RM |

| SAP_GRAC_NWBC | PFCG | Rolle beim Ausführen vereinfachter NWBC-Arbeitsplätze für AC | AC |

| GRC_Suite | Portal | Portalrolle zum Ausführen von GRC in 10.0 im Portal | AC, PC, RM |

| SAP_GRC_FN_BUSINESS_USER | PFCG | Gemeinsame Benutzerrolle | AC * , PC, RM |

| SAP_GRC_FN_ALL | PFCG | Hauptbenutzerrolle; Umgeht die Autorisierung auf Entitätsebene für PC und RM | PC, RM |

| SAP_GRAC_ALL | PFCG | Hauptbenutzerrolle | AC |

| SAP_GRC_FN_DISPLAY | PFCG | Alle Benutzerrollen anzeigen | PC, RM |

| SAP_GRAC_DISPLAY_ALL | PFCG | Alle Benutzerrollen anzeigen | AC |

| SAP_GRAC_SETUP | PFCG | Customizing-Rolle (zur Verwaltung der Konfiguration im IMG) | AC |

| SAP_GRC_SPC_CUSTOMIZING | PFCG | Customizing-Rolle (zur Verwaltung der Konfiguration im IMG) | PC |

| SAP_GRC_RM_CUSTOMIZING | PFCG | Customizing-Rolle (zur Verwaltung der Konfiguration im IMG) | RM |

| SAP_GRAC_RISK_ANALYSIS | PFCG | Die Rolle gewährt die Berechtigung zum Ausführen von SoD-Jobs | AC, PC, RM |

Autorisierung in Portal Component und NWBC

In der SAP GRC 10.0-Lösung werden Arbeitsplätze in PCD-Rollen für die Portal-Komponente und in PFCG-Rollen für NWBC definiert (NetWeaver Business Client). Die Arbeitsplätze sind in jeder Grundrolle festgelegt. SAP liefert diese Rollen jedoch aus. Diese Rollen können vom Kunden je nach Anforderung geändert werden.

Die Speicherorte von Anwendungsordnern und untergeordneten Anwendungen in der Service Map werden von der SAP NetWeaver Launchpad-Anwendung gesteuert. Die Service Map wird durch die Benutzerautorisierung gesteuert. Wenn der Benutzer keine Berechtigung zum Anzeigen einer Anwendung hat, werden diese im NetWeaver Business-Client ausgeblendet.

Wie überprüfe ich die Rollenzuweisungen im Access Management Work Center?

Befolgen Sie diese Schritte, um die Rollenzuweisungen zu überprüfen.

Step 1 - Wechseln Sie im NetWeaver Business Client zum Access Management Work Center.

Step 2- Wählen Sie unter GRC-Rollenzuweisung den Geschäftsprozess aus und wechseln Sie zur Unterprozess-Rollenebene. Klicken Sie auf Weiter, um weitere Rollenabschnitte zuzuweisen.

Wie überprüfe ich Rollenzuweisungen im Stammdaten-Work Center?

Step 1 - Gehen Sie zu Stammdaten-Arbeitsplatz → Organisationen

Step 2 - Wählen Sie im nächsten Fenster eine Organisation aus der Liste aus und klicken Sie auf Öffnen.

Step 3 - - Note Das Dreieck neben der Organisation bedeutet, dass es Unterorganisationen gibt, und der Punkt neben der Organisation bedeutet, dass es sich um die niedrigste Ebene handelt.

Step 4- Klicken Sie auf die Registerkarte Unterprozess → Unterprozess zuweisen. Wählen Sie nun einen oder zwei Unterprozesse aus und klicken Sie auf Weiter.

Step 5 - Klicken Sie im Schritt Steuerelemente auswählen auf Fertig stellen, ohne Änderungen vorzunehmen.

Step 6- Wählen Sie den ersten Unterprozess aus der Liste aus und klicken Sie auf Öffnen. Sie sollten die Details des Unterprozesses sehen.

Step 7- Klicken Sie auf die Registerkarte Rollen. Wählen Sie eine Rolle aus der Liste aus und klicken Sie auf Zuweisen.

SAP GRC Access Control verwendet UME-Rollen, um die Benutzerberechtigung im System zu steuern. Ein Administrator kann Aktionen verwenden, die die kleinste Entität der UME-Rolle darstellen, mit der ein Benutzer Zugriffsrechte erstellen kann.

Eine UME-Rolle kann Aktionen aus einer oder mehreren Anwendungen enthalten. Sie müssen Benutzern in UME-Rollen zuweisenUser Management Engine (UME).

Autorisierung in UME

Wenn ein Benutzer keinen Zugriff auf eine bestimmte Registerkarte hat, wird die Registerkarte bei der Benutzeranmeldung nicht angezeigt, wenn der Benutzer versucht, auf diese Registerkarte zuzugreifen. Wenn diesem bestimmten Benutzer eine UME-Aktion für eine Registerkarte zugewiesen ist, kann er nur dann auf diese Funktion zugreifen.

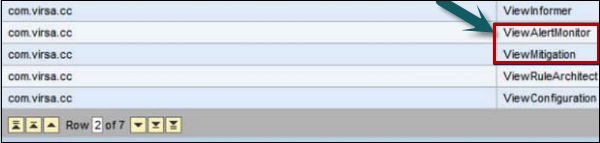

Alle verfügbaren Standard-UME-Aktionen für CC-Registerkarten finden Sie auf der Registerkarte “Assigned Actions” des Admin User.

UME-Rollen

Sie sollten eine Administratorrolle erstellen und diese Rolle sollte Superuser zugewiesen werden, um Aktivitäten im Zusammenhang mit dem SAP-Konformitätskalibrator auszuführen. Es gibt verschiedene CC-Rollen, die zum Zeitpunkt der Implementierung unter SAP GRC Access Control erstellt werden können -

- CC.ReportingView

Description - Anzeige und Berichterstellung des Compliance-Kalibrators

- CC.RuleMaintenance

Description - Einhaltung der Compliance-Kalibratorregeln

- CC.MitMaintenance

Description - Wartung der Compliance-Kalibratorminderung

- CC.Administration

Description - Compliance Calibrator Administration und Basiskonfiguration

Wie öffne ich die User Maintenance Engine?

Mit UME können Sie unter Zugriffskontrolle verschiedene wichtige Aktivitäten ausführen -

- Sie können Benutzer- und Rollenwartungen durchführen

- Es kann für die Konfiguration von Benutzerdatenquellen verwendet werden

- Sie können Sicherheitseinstellungen und Kennwortregeln anwenden

Um UME zu öffnen, sollten Sie die folgende URL verwenden:

http://<hostname>:<port>/useradmin

In SAP GRC 10.0 können Sie das Access Control Launch Pad verwenden, um wichtige Funktionen unter GRC Access Control zu verwalten. Es ist eine einzelne Webseite, für die verwendet werden kannRisk Analysis and Remediation (RAR).

In der GRC-Zugriffskontrolle können Sie die RAR-Funktion (Risk Analysis and Remediation) verwenden, um eine Sicherheitsüberprüfung und eine Analyse der Aufgabentrennung (SoD) durchzuführen. Es ist ein Tool, mit dem Risiko- und Prüfungsprobleme im Zusammenhang mit der folgenden Einhaltung gesetzlicher Vorschriften identifiziert, analysiert und gelöst werden können. Hier können Sie auch gemeinsam Folgendes definieren:

- Enterprise Role Management (ERM)

- Konforme Benutzerbereitstellung (CUP)

- Superuser-Berechtigungsverwaltung

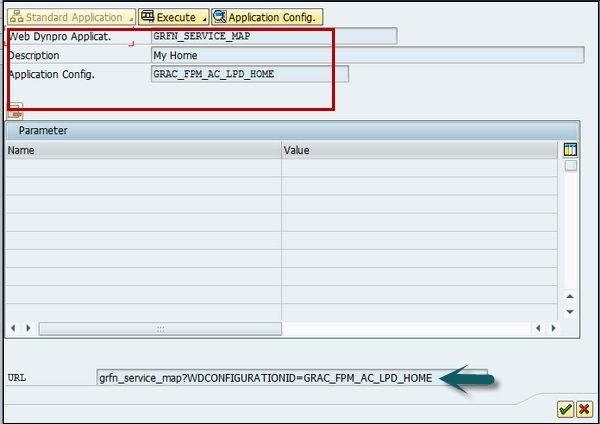

Erstellen eines neuen Launchpads in NWBC

Führen Sie die folgenden Schritte aus, um ein neues Launchpad in NWBC zu erstellen.

Step 1 - Gehen Sie zu PFCG-Rollen und öffnen Sie die Rolle SAP_GRAC_NWBC

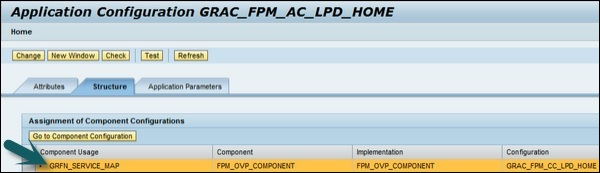

Step 2 - Wenn Sie mit der rechten Maustaste auf Mein Startelement klicken, wird angezeigt, dass die aufgerufene Anwendung lautet grfn_service_map?WDCONFIGURATIONID=GRAC_FPM_AC_LPD_HOME und die Konfigurations-ID lautet GRAC_FPM_AC_LPD_HOME.

Step 3 - Wählen Sie application config Klicken Sie auf die Schaltfläche und Sie sehen den Anwendungskonfigurationsbildschirm → die Schaltfläche Anzeigen.

Step 4 - Wenn Sie auf Anzeigen klicken, sehen Sie diesen Bildschirm -

Step 5 - Öffnen Sie jetzt die Component Configuration Taste.

Step 6 - Klicken Sie auf Configure UIBBSchaltfläche in diesem Bildschirm. Sie werden zum folgenden Bildschirm weitergeleitet -

Step 7- Sie können das Launchpad auswählen, dem Sie zuordnen möchten. Wenn Sie ein neues Launchpad erstellen möchten, können Sie es auch einer neuen Rolle zuordnen.

Step 8 - Um ein neues Launchpad zu erstellen, definieren Sie Folgendes:

Erstellen Sie ein neues Launchpad mit den gewünschten Menüelementen.

Erstellen Sie eine neue Konfiguration der Anwendung GRFN_SERVICE_MAP oder Sie können die Konfigurations-ID kopieren GRAC_FPM_AC_LPD_HOME und passen Sie es weiter an.

Wählen Sie in der neuen Konfiguration das Launchpad aus, das Sie zuordnen möchten.

Erstellen Sie eine neue Rolle und fügen Sie eine webdynpro-Anwendung hinzu GRFN_SERVICE_MAP dazu mit der im vorherigen Schritt erstellten benutzerdefinierten Konfigurations-ID.

In der SAP GRC 10.0-Lösung werden die Stammdaten und die Organisationsstruktur für Zugriffskontrolle, Prozesskontrolle und Risikomanagement gemeinsam genutzt. Process Control teilt auch bestimmte Funktionen mit dem Risikomanagementprozess.

Im Folgenden sind die wichtigsten Funktionen aufgeführt, die für die Zugriffssteuerung freigegeben sind:

Zugriffskontrolle und Prozesskontrolle teilen die Compliance-Struktur in den folgenden Bereichen:

In der Prozesssteuerungslösung werden Steuerungen als Minderungskontrolle in der Zugriffskontrolle unter der SAP GRC 10.0-Lösung verwendet.

Zugriffskontrolle und Prozesskontrolle teilen sich dieselbe Organisation.

In der Prozesssteuerung werden Prozesse als Geschäftsprozesse in der Zugriffssteuerung verwendet.

Prozesskontrolle und Zugangskontrolle sind in die Zugangsrisikoanalyse integriert, um die Aufgabentrennung SoD zu überwachen.

The menu areas common to both Process Control and Risk Management are −

- GRC-Rollenzuweisung

- Prozesssteuerungsplaner

- Risikomanagement-Planer

- Zentrale Delegation

Im Folgenden sind die wichtigsten Integrationspunkte zwischen Prozesssteuerung und Risikomanagement aufgeführt:

Für die Prozesskontrolle im Risikomanagement können neue Kontrollpunkte vorgesehen werden.

Wenn eine neue Kontrolle vorgeschlagen wird, muss die Prozesskontrolle die Anforderung des Risikomanagements bewerten.

Das Risikomanagement verwendet die Ergebnisse der Prozesskontrolle, um neue Kontrollen zu bewerten.

Das Risikomanagement kann auch vorhandene Steuerelemente aus der Prozesssteuerung als Antworten im Risikomanagement verwenden.

Internal Audit ManagementErmöglicht die Verarbeitung der Informationen aus dem Risikomanagement und der Prozesskontrolle zur Verwendung in der Prüfungsplanung. Der Prüfungsvorschlag kann bei Bedarf zur Verarbeitung an das Prüfungsmanagement übertragen werden, und Prüfungselemente können verwendet werden, um Probleme für die Berichterstellung zu generieren. IAM bietet Ihnen einen Ort, an dem Sie eine vollständige Auditplanung durchführen, Audit-Elemente erstellen, das Audit-Universum definieren und Audit-Berichte und Audit-Probleme erstellen und anzeigen können.

Internal Audit Management Work Center bietet einen zentralen Ort für die folgenden Aktivitäten -

- Definieren Sie das Überwachungsuniversum für Ihre Organisation

- Risikobewertung prüfen

- Prüfungsplanung zur Festlegung des Verfahrens zur Einhaltung der Prüfungsbestimmungen

- Prüfungsprobleme aus Prüfungshandlungen

- Prüfungsberichte, um festzustellen, welche Risiken für prüfbare Unternehmen bestehen

Das Prüfungsuniversum enthält Prüfungseinheiten, die als Geschäftseinheiten, Geschäftsbereiche oder Abteilungen klassifiziert werden können. Prüfungsunternehmen definieren die Prüfungsplanungsstrategie und diese können mit Prozesskontrolle und Risikomanagement verknüpft werden, um Risiken, Kontrollen usw. zu finden.

Erstellen Sie eine überprüfbare Entität

Lassen Sie uns nun verstehen, wie man eine überprüfbare Einheit schafft.

Step 1 - Geh zu /nwbc Option oben, um Arbeitsplätze zu öffnen

Step 2 - Wechseln Sie im SAP NetWeaver Business Client zum IAM Work Center.

Step 3 - Navigieren Sie zu Internal Audit Management → Audit Universe

Step 4 - Klicken Sie auf Create Knopf und gehen Sie zu General Tab.

Step 5 - Geben Sie die folgenden Details für die überprüfbare Einheit ein: -

- Name

- Description

- Type

- Status

- Hinweise zum Hinzufügen zusätzlicher Informationen

Step 6 - Geh zu Audit Plan Registerkarte, um Prüfungsvorschläge und Prüfungsplanvorschläge mit dem Übertragungsdatum anzuzeigen.

Step 7 - Wählen Sie die attachments and links Registerkarte, um alle Arten von Dateien oder Links hinzuzufügen.

Step 8 - Wenn Sie die erforderlichen Details eingeben, können Sie aus folgenden Optionen auswählen: -

- Wählen Save um die Entität zu speichern.

- Wählen Close ohne zu speichern zu beenden.

SAP Process Control - Audit-Risikobewertung

Das Audit Risk Rating wird verwendet, um die Kriterien für eine Organisation zu definieren, um das Risikorating zu ermitteln und ein Ranking für das Risikorating festzulegen. Jedes prüfbare Unternehmen wird gemäß dem Management-Feedback in ARR bewertet. Mit ARR können Sie die folgenden Funktionen ausführen:

Sie finden die überprüfbaren Einheiten und Risikofaktoren.

Definieren und bewerten Sie die Risikobewertungen für den Risikofaktor in jedem prüfbaren Unternehmen.

Gemäß der Risikobewertung können Sie das prüfbare Unternehmen bewerten.

Sie können aus ARR auch einen Prüfungsplan erstellen, indem Sie die Risikobewertungen für verschiedene prüfbare Unternehmen vergleichen. Darüber hinaus können Sie die prüfbaren Einheiten mit hoher Risikobewertung auswählen und einen Prüfungsvorschlag und einen Prüfungsplanvorschlag erstellen.

Erstellen Sie ein Audit Risk Rating

Lassen Sie uns nun die Schritte zum Erstellen eines Audit Risk Ratings verstehen

Step 1 - Wechseln Sie im SAP NetWeaver Business Client zum IAM Work Center.

Step 2 - Navigieren Sie zu Interne Revision Management → Audit-Risikobewertung → Erstellen

Step 3 - Geben Sie auf der Registerkarte Allgemein die folgenden Details ein:

- Name

- Description

- Gültig ab

- Gültig bis

- Verantwortliche

- Status

Step 4 - Gehen Sie zu Auditable Entities und klicken Sie auf Add Schaltfläche zur Auswahl aus überprüfbaren Entitäten.

Step 5 - Geh zu Risk Factor Registerkarte und wählen Sie ARRRisikofaktor. WählenAdd um einen Risikofaktor hinzuzufügen → OK.

Step 6 - Geh zu Risk ScoresWählen Sie auf der Registerkarte Entität aus und geben Sie die Risikobewertungen in die Risikofaktortabelle ein. KlickenCalculateSchaltfläche, um die durchschnittliche Punktzahl anzuzeigen. Gehen Sie zur Spalte Risikostufe und Risikopriorität, um die Details einzugeben.

Gehe zu Audit Plan ProposalRegisterkarte, um sicherzustellen, dass Sie einen Prüfungsplanvorschlag erstellen. Wählen Sie Exportieren, um eine Excel-Tabelle zu erstellen und Informationen in Tabellenform für Ihren ARR anzuzeigen.

Wählen Save Schaltfläche zum Speichern der Bewertung des Prüfungsrisikos für ein prüfbares Unternehmen.

Arbeitsplätze bieten einen zentralen Zugangspunkt für die gesamte GRC-Funktionalität. Sie sind so organisiert, dass sie einen einfachen Zugriff auf Anwendungsaktivitäten ermöglichen, und enthalten Menügruppen und Links zu weiteren Aktivitäten.

Die folgenden Arbeitsplätze werden von Access Control, Process Control und Risk Management gemeinsam genutzt:

- Mein Zuhause

- Stammdaten

- Regeleinrichtung

- Assessments

- Zugriffsverwaltung

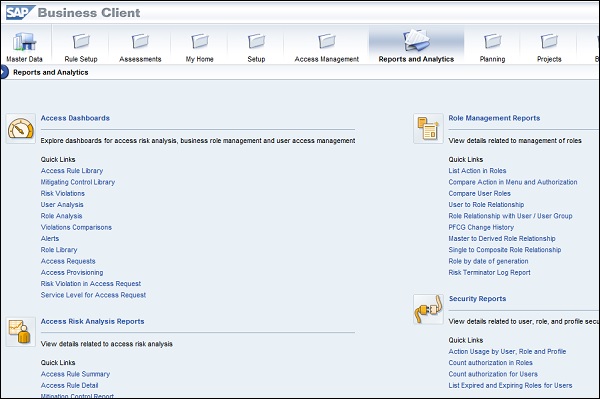

- Berichte und Analysen

Lassen Sie uns die wichtigsten Arbeitsplätze besprechen.

Mein Zuhause

Mein Heimarbeitsplatz wird von Prozesskontrolle, Risikomanagement und Zugriffskontrolle gemeinsam genutzt. Dies bietet einen zentralen Ort, an dem Sie zugewiesene Aufgaben und zugängliche Objekte in der GRC-Anwendung verwalten können. Mein Zuhause enthält eine Reihe von Abschnitten. Lassen Sie uns jetzt den Abschnitt Arbeitseingang verstehen -

Arbeitseingang

Mit dem Posteingang können Sie die Aufgaben anzeigen, die Sie in der GRC-Software verarbeiten müssen.

Wenn Sie eine Aufgabe bearbeiten möchten, klicken Sie in der Tabelle auf Aufgabe.

Es öffnet sich das Workflow-Fenster, in dem Sie die Aufgabe bearbeiten können.

Stammdaten

Das Master Data Work Center wird von der Prozesskontrolle, dem Risikomanagement und der Zugriffskontrolle gemeinsam genutzt. Das Work Center Process Control Master Data enthält die folgenden Abschnitte:

- Organizations

- Vorschriften und Richtlinien

- Objectives

- Aktivitäten und Prozesse

- Risiken und Reaktionen

- Accounts

- Reports

Lassen Sie uns nun die wichtigsten Arbeitsplätze unter Stammdaten-Arbeitsplatz besprechen -

Organizations - Pflege der Organisationsstruktur des Unternehmens für Compliance und Risikomanagement mit entsprechenden Aufgaben

Mitigation Controls - Behalten Sie Kontrollen bei, um die Aufgabentrennung, kritische Maßnahmen und Verstöße gegen den Zugriff auf kritische Berechtigungen zu verringern

Klicken Sie zum Erstellen einer Schadensbegrenzungssteuerung auf die Schaltfläche Erstellen.

Sie werden zu einem neuen Fenster weitergeleitet, geben die Details für die Schadensbegrenzungskontrolle ein und klicken auf die Schaltfläche Speichern.

Berichte und Analysen

Das Reports and Analytics Work Center wird von Process Control, Risk Management und Access Control gemeinsam genutzt. Das Work Center für Prozesssteuerungsberichte und -analysen besteht aus dem Abschnitt "Konformität" in der GRC-Anwendung.

Im Abschnitt "Konformität" können Sie unter "Prozesssteuerung" die folgenden Berichte erstellen:

Evaluierungsstatus-Dashboard

Zeigt ein allgemeines Bild des Gesamtstatus der Unternehmens-Compliance in verschiedenen Geschäftseinheiten und bietet Analyse- und Drilldown-Funktionen zum Anzeigen von Daten auf verschiedenen Ebenen und Dimensionen.

Umfrageergebnisse

Zeigt die Ergebnisse von Umfragen an.

Datenblatt

Bietet umfassende Informationen zu Stammdaten, Auswertungs- und Korrekturmaßnahmen für Unterprozesse und Kontrollen.

Die folgenden Rollen, die die Datenblattfunktion verwenden -

Internal Auditors - Sie können Datenblätter verwenden, um sich ein Bild von den Steuerelementen und Unterprozessen in einer Organisation unter GRC zu machen.

Process Owners- In der GRC-Anwendung können Prozessverantwortliche und Kontrollverantwortliche Datenblätter anfordern, um einen Überblick über ihre Unterprozesse zu erhalten. Datenblattinformationen enthalten die Definition des Unterprozesses, die im Unterprozess abgeschlossenen Bewertungen, die vom Unterprozess umfassten Kontrollen sowie die in diesen Kontrollen durchgeführten Bewertungen und Tests.

Control Owners- Steuerelementbesitzer können Datenblätter verwenden, um das Design ihrer Steuerelemente zu überprüfen. Der Kontrollinhaber kann die Kontrollen bewerten, um die Kontrollen und ihre Wirksamkeit zu überprüfen.

External Auditors- Datenblätter können von externen Prüfern verwendet werden. Dies kann verwendet werden, um die Informationen an Forschungskontrollen oder Unterprozesse anzufordern.

Note - Andere Arbeitsplätze wie Zugriffsverwaltung, Bewertungen und Regelerstellung werden ebenfalls von der Prozesskontrolle, der Zugangskontrolle und dem Risikomanagement gemeinsam genutzt.

Das Work Center Process Control Access Management verfügt über den Abschnitt GRC-Rollenzuweisungen.

In jedem Unternehmen muss ein SoD-Risikomanagement (Segregation of Duties) durchgeführt werden - angefangen von der Risikoerkennung über die Validierung der Regelerstellung bis hin zu verschiedenen anderen Risikomanagementaktivitäten, um die kontinuierliche Einhaltung zu gewährleisten.

Gemäß den verschiedenen Rollen muss im GRC-System eine Aufgabentrennung durchgeführt werden. SAP GRC definiert verschiedene Rollen und Verantwortlichkeiten unter SoD Risk Management -

Eigentümer von Geschäftsprozessen

Geschäftsprozessbesitzer führen die folgenden Aufgaben aus:

- Identifizieren Sie Risiken und genehmigen Sie Risiken für die Überwachung

- Genehmigen Sie die Korrektur mit Benutzerzugriff

- Entwerfen Sie Steuerelemente, um Konflikte zu minimieren

- Kommunizieren Sie Zugriffszuweisungen oder Rollenänderungen

- Führen Sie eine proaktive kontinuierliche Compliance durch

Leitende Offiziere

Senior Officers führen die folgenden Aufgaben aus:

- Risiken zwischen Geschäftsbereichen genehmigen oder ablehnen

- Genehmigen Sie Minderungskontrollen für ausgewählte Risiken

Sicherheitsadministratoren

Sicherheitsadministratoren führen die folgenden Aufgaben aus:

- Übernehmen Sie den Besitz von GRC-Tools und Sicherheitsprozessen

- Entwerfen und pflegen Sie Regeln, um Risikobedingungen zu identifizieren

- Passen Sie die GRC-Rollen an, um Rollen und Verantwortlichkeiten durchzusetzen

- Analysieren und beheben Sie SoD-Konflikte auf Rollenebene

Wirtschaftsprüfer

Auditoren führen die folgenden Aufgaben aus:

- Regelmäßige Risikobewertung

- Geben Sie spezifische Anforderungen für Prüfungszwecke an

- Regelmäßige Überprüfung von Regeln und Minderungskontrollen

- Dient als Verbindung zwischen externen Prüfern

SoD Rule Keeper

SoD Rule Keeper führt die folgenden Aufgaben aus:

- Konfiguration und Verwaltung des GRC-Tools

- Behält die Kontrolle über Regeln bei, um die Integrität sicherzustellen

- Dient als Verbindung zwischen Basis und GRC-Unterstützungszentrum

Das SAP-Risikomanagement in GRC wird verwendet, um das risikoadjustierte Management der Unternehmensleistung zu verwalten, mit dem ein Unternehmen die Effizienz optimieren, die Effektivität steigern und die Transparenz über Risikoinitiativen hinweg maximieren kann.

Das Folgende sind die key functions unter Risikomanagement -

Das Risikomanagement konzentriert sich auf die organisatorische Ausrichtung auf Top-Risiken, damit verbundene Schwellenwerte und Risikominderung.

Die Risikoanalyse umfasst die Durchführung einer qualitativen und quantitativen Analyse.

Das Risikomanagement umfasst die Identifizierung der wichtigsten Risiken in einer Organisation.

Das Risikomanagement umfasst auch Abwicklungs- / Sanierungsstrategien für Risiken.

Das Risikomanagement führt die Ausrichtung der wichtigsten Risiko- und Leistungsindikatoren über alle Geschäftsfunktionen hinweg durch und ermöglicht so eine frühere Risikoidentifizierung und dynamische Risikominderung.

Das Risikomanagement umfasst auch die proaktive Überwachung bestehender Geschäftsprozesse und -strategien.

Phasen im Risikomanagement

Lassen Sie uns nun die verschiedenen Phasen des Risikomanagements diskutieren. Im Folgenden sind die verschiedenen Phasen des Risikomanagements aufgeführt:

- Risikoerkennung

- Regelerstellung und Validierung

- Analysis

- Remediation

- Mitigation

- Kontinuierliche Compliance

Risikoerkennung

In einem Risikoerkennungsprozess unter Risikomanagement können die folgenden Schritte ausgeführt werden:

- Identifizieren Sie Autorisierungsrisiken und genehmigen Sie Ausnahmen

- Klären und klassifizieren Sie das Risiko als hoch, mittel oder niedrig

- Identifizieren Sie neue Risiken und Bedingungen für die zukünftige Überwachung

Regelerstellung und Validierung

Führen Sie die folgenden Aufgaben unter Regelerstellung und -validierung aus -

- Verweisen Sie auf die Best Practices-Regeln für die Umgebung

- Überprüfen Sie die Regeln

- Regeln anpassen und testen

- Überprüfen Sie anhand von Testbenutzer- und Rollenfällen

Analyse

Führen Sie die folgenden Aufgaben unter Analyse aus -

- Führen Sie die Analyseberichte aus

- Schätzen Sie den Aufräumaufwand

- Analysieren Sie Rollen und Benutzer

- Ändern Sie Regeln basierend auf der Analyse

- Legen Sie Warnungen fest, um ausgeführte Risiken zu unterscheiden

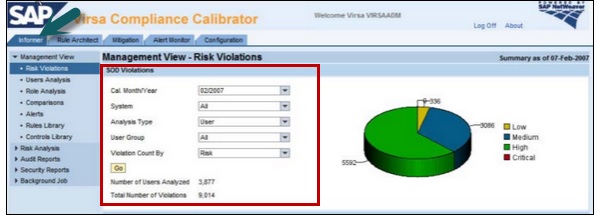

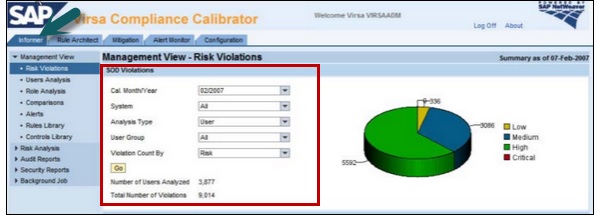

Unter Managementaspekten sehen Sie eine kompakte Ansicht von Risikoverstößen, die nach Schweregrad und Zeit gruppiert sind.

Step 1 - Gehen Sie zur Registerkarte Virsa Compliance Calibrator → Informer

Step 2 - Bei SoD-Verstößen können Sie ein Kreisdiagramm und ein Balkendiagramm anzeigen, um aktuelle und vergangene Verstöße in der Systemlandschaft darzustellen.

Das Folgende sind die zwei unterschiedlichen Ansichten zu diesen Verstößen -

- Verstöße nach Risikostufe

- Verstöße pro Prozess

Sanierung

Führen Sie die folgenden Aufgaben unter Korrektur aus -

- Bestimmen Sie Alternativen zur Beseitigung von Risiken

- Präsentieren Sie die Analyse und wählen Sie Korrekturmaßnahmen aus

- Dokumentieren Sie die Genehmigung von Korrekturmaßnahmen

- Ändern oder erstellen Sie Rollen oder Benutzerzuweisungen

Minderung

Führen Sie die folgenden Aufgaben unter Schadensbegrenzung aus:

- Bestimmen Sie alternative Kontrollen, um das Risiko zu minimieren

- Informieren Sie das Management über die Genehmigung und Überwachung von Konflikten

- Dokumentieren Sie einen Prozess zur Überwachung von Minderungskontrollen

- Implementieren Sie Kontrollen

Kontinuierliche Compliance

Führen Sie die folgenden Aufgaben unter Kontinuierliche Konformität aus -

- Kommunizieren Sie Änderungen in Rollen und Benutzerzuweisungen

- Simulieren Sie Änderungen an Rollen und Benutzern

- Implementieren Sie Warnungen, um ausgewählte Risiken zu überwachen und Kontrolltests zu verringern

Risikoklassifizierung

Risiken sollten gemäß den Unternehmensrichtlinien klassifiziert werden. Im Folgenden sind die verschiedenen Risikoklassifizierungen aufgeführt, die Sie gemäß Risikopriorität und Unternehmensrichtlinie definieren können:

Kritisch

Die kritische Klassifizierung erfolgt für Risiken, die kritische Vermögenswerte des Unternehmens enthalten, die sehr wahrscheinlich durch Betrug oder Systemstörungen gefährdet werden.

Hoch

Dies umfasst physische oder finanzielle Verluste oder systemweite Störungen, einschließlich Betrug, Verlust von Vermögenswerten oder Ausfall eines Systems.

Mittel

Dies umfasst mehrere Systemstörungen wie das Überschreiben von Stammdaten im System.

Niedrig

Dies schließt Risiken ein, bei denen Produktivitätsverluste oder Systemausfälle, die durch Betrug oder Systemstörungen und -verluste beeinträchtigt werden, minimal sind.

In SAP GRC 10.0 Risk Management bestimmt die Risikokorrekturphase die Methode zur Eliminierung von Risiken in Rollen. Der Zweck der Sanierungsphase besteht darin, Alternativen zur Beseitigung von Problemen im Rahmen des Risikomanagements zu ermitteln.

Die folgenden Ansätze werden empfohlen, um Probleme in Rollen zu beheben:

Einzelrollen

Sie können mit einzelnen Rollen beginnen, da dies der einfachste und einfachste Weg ist, um zu beginnen.

Sie können überprüfen, ob Verstöße gegen die Aufgabentrennung SoD wieder eingeführt werden.

Zusammengesetzte Rollen

Sie können verschiedene Analysen durchführen, um die Benutzerzuordnung bei der Zuweisung oder Entfernung von Benutzeraktionen zu überprüfen.

Sie können die Managementansicht oder Risikoanalyseberichte für die Analyse verwenden, wie im vorherigen Thema erwähnt.

Bei der Risikominderung sollten Sicherheitsadministratoren den Plan dokumentieren und Geschäftsprozessverantwortliche sollten einbezogen werden und den Plan genehmigen.

SAP GRC - Berichtstyp

Sie können verschiedene Risikoanalyseberichte gemäß der erforderlichen Analyse erstellen -

Action Level - Sie können damit eine SoD-Analyse auf Aktionsebene durchführen.

Permission Level - Dies kann verwendet werden, um eine SoD-Analyse auf Aktions- und Berechtigungsstufe durchzuführen.

Critical Actions - Hiermit können die Benutzer analysiert werden, die Zugriff auf eine der kritischen Funktionen haben.

Critical Permissions - Dies kann verwendet werden, um Benutzer zu analysieren, die Zugriff auf eine wichtige Funktion haben.

Critical Roles/Profiles - Dies kann verwendet werden, um die Benutzer zu analysieren, die Zugriff auf wichtige Rollen oder Profile haben.

In SAP GRC 10.0 können Sie Minderungssteuerungen verwenden, wenn es nicht möglich ist, die Aufgabentrennung SoD vom Geschäftsprozess zu trennen.

Beispiel

Stellen Sie sich in einer Organisation ein Szenario vor, in dem sich eine Person um Rollen in Geschäftsprozessen kümmert, die einen fehlenden SoD-Konflikt verursachen.

Es gibt verschiedene Beispiele, die für Minderungskontrollen möglich sind -

- Freigabestrategien und Berechtigungsgrenzen

- Überprüfung der Benutzerprotokolle

- Überprüfung von Ausnahmeberichten

- Detaillierte Varianzanalyse

- Schließen Sie eine Versicherung ab, um die Auswirkungen eines Sicherheitsvorfalls abzudecken

Schadensbegrenzungskontrolltypen

Unter SAP GRC Risk Management gibt es zwei Arten der Minderungskontrolle:

- Preventive

- Detective

Vorbeugende Minderungskontrollen

Die vorbeugende Minderungskontrolle wird eingesetzt, um die Auswirkungen des Risikos zu verringern, bevor es tatsächlich auftritt. Es gibt verschiedene Aktivitäten, die Sie unter vorbeugender Minderungskontrolle ausführen können -

- Configuration

- User-Exits

- Security

- Workflow definieren

- Benutzerdefinierte Objekte

Detective Mitigation Controls

Detective Mitigation Control wird verwendet, wenn eine Warnung empfangen wird und ein Risiko auftritt. In diesem Fall verringert die Person, die für die Einleitung von Korrekturmaßnahmen verantwortlich ist, das Risiko.

Es gibt verschiedene Aktivitäten, die Sie unter der Kontrolle der Detektivminderung ausführen können -

- Aktivitätsberichte

- Vergleich des Plans mit der tatsächlichen Überprüfung

- Budgetüberprüfung

- Alerts

Migrationssteuerungen einrichten

Führen Sie die folgenden Schritte aus, um Migrationssteuerungen einzurichten.

Step 1 - Melden Sie sich bei SAP GRC Access Control an.

Step 2- Führen Sie eine Risikoanalyse auf Benutzerebene durch. Geben Sie die folgenden Details ein -

- Berichtstyp

- Berichtsformat

Step 3 - Klicken Sie auf Ausführen

Step 4 - Sie können wie im folgenden Screenshot zwischen verschiedenen Berichtstypen wechseln. -

Step 5 - Melden Sie sich bei SAP GRC Access Control an und planen Sie einen Hintergrundjob für die Risikoanalyse auf Rollenebene.

Geben Sie die folgenden Details ein -

- Berichtstyp - Berechtigungsstufe

- Berichtsformat - Zusammenfassung

Step 6 - Klicken Sie auf Run in Background wie im folgenden Screenshot gezeigt -

Step 7 - Im nächsten Fenster können Sie auswählen Start Immediately. Dann klickOK.

In SAP GRC 10.0 muss Superuser Privilege Management in Ihrer Organisation implementiert werden, um die übermäßigen Berechtigungen und Risiken zu beseitigen, die Ihr Unternehmen mit dem aktuellen Notfallbenutzeransatz hat.

Im Folgenden sind die wichtigsten Funktionen von Superuser Privilege aufgeführt:

Sie können Superuser erlauben, Notfallaktivitäten in einer kontrollierten und überprüfbaren Umgebung auszuführen

Mit Superuser können Sie alle Benutzeraktivitäten melden, die auf höhere Berechtigungsrechte zugreifen.

Sie können einen Prüfpfad generieren, mit dem Gründe für die Verwendung höherer Zugriffsrechte dokumentiert werden können.

Dieser Audit-Trail kann für die SOX-Konformität verwendet werden.

Superuser kann als Feuerwehrmann fungieren und verfügt über die folgenden zusätzlichen Funktionen:

Es kann verwendet werden, um Aufgaben außerhalb ihrer normalen Rolle oder ihres Profils in einer Notsituation auszuführen.

Nur bestimmte Personen (Eigentümer) können Feuerwehrmann-IDs zuweisen.

Es bietet Benutzern eine erweiterte Funktion beim Erstellen einer Überwachungsebene zur Überwachung und Aufzeichnung der Nutzung.

Standardrollen unter Superuser Privilege Management

Sie können die folgenden Standardrollen für die Superuser-Berechtigungsverwaltung verwenden:

/ VIRSA / Z_VFAT_ADMINISTRATOR

- Dies hat die Fähigkeit, Firefighter zu konfigurieren

- Weisen Sie Firefighter-Rollenbesitzern und -Controllern Firefighter-IDs zu

- Führen Sie Berichte aus

/ VIRSA / Z_VFAT_ID_OWNER

- Weisen Sie Firefighter-Benutzern Firefighter-IDs zu

- Laden Sie das Firefighter-Verlaufsprotokoll hoch, laden Sie es herunter und zeigen Sie es an

VIRSA / Z_VFAT_FIREFIGHTER

- Greifen Sie auf das Feuerwehrprogramm zu

Lassen Sie uns nun verstehen, wie Superuser implementiert wird.

Sie können Feuerwehrmann-IDs implementieren, indem Sie die folgenden Schritte ausführen:

Step 1 - Erstellen Sie Firefighter-IDs für jeden Geschäftsprozessbereich

Step 2 - Weisen Sie die erforderlichen Rollen und Profile zu, um Brandbekämpfungsaufgaben auszuführen.

Sie sollten das Profil SAP_ALL nicht zuweisen

Step 3 - Verwenden Sie den T-Code - SU01

Step 4 - Klicken Sie auf Create Schaltfläche, um einen neuen Benutzer zu erstellen.

Step 5 - Weisen Sie der Benutzer-ID die oben genannten Firefighter-Rollen zu. -

Weisen Sie den entsprechenden Benutzer-IDs Firefighter-Rollen zu.

Weisen Sie dem Administrator für die Verwaltung von Superuser-Berechtigungen die Administratorrolle / VIRSA / Z_VFAT_ADMINISTRATOR zu.

Dem Administrator sollte keine Brandbekämpfung zugewiesen werden

Weisen Sie die Standardrolle / VIRSA / Z_VFAT_FIREFIGHTER - zu

- Firefighter ID - Dienstbenutzer, der für die Anmeldung verwendet wird

- Firefighter user - Standardbenutzer, der für den Fall als Feuerwehrmann fungiert

Weisen Sie die ID-Eigentümerrolle / VIRSA / Z_VFAT_ID_OWNER - zu

Eigentümer - Verantwortlich für die Bestimmung, wem zugewiesen wird

Controller - Erhält eine Benachrichtigung, wenn die Firefighter ID für die Notfall-Firefighter IDs für den verwendeten Geschäftsbereich zuständig ist.

Step 6 - Geh zu Roles Registerkarte und wählen Sie die genannten Rollen gemäß der Anforderung.

Step 7 - RFC-Destination für internen Wechsel zur Firefighter ID erstellen -

Name - Geben Sie den Namen der RFC-Verbindung ein

Verbindungstyp - 3

Geben Sie eine Beschreibung ein

(Es sind keine Benutzernamen, Passwörter oder andere Anmeldedaten erforderlich.)

Geben Sie Kennwörter für jede Firefighter-ID in die Sicherheitstabelle ein: Kennwörter werden als Hashwerte gespeichert und sind nicht lesbar, nachdem der Administrator den Wert gespeichert hat.

Step 8 - Um ein Feuerwehrprotokoll zu erstellen, können Sie einen Hintergrundjob planen.

Nennen Sie den Job /VIRSA/ZVFATBAK wie im folgenden Screenshot -

Superuser-Protokoll

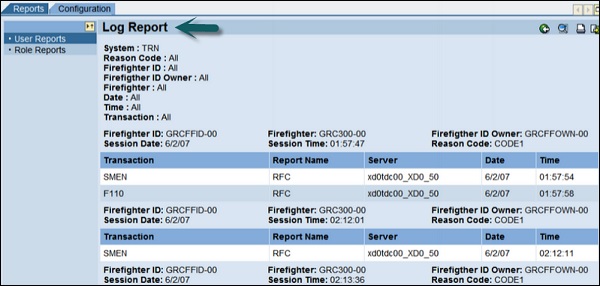

Lassen Sie uns diese Schritte für Superuser Log verstehen.

Step 1 - Verwenden Sie T-Code - Transaktion - / n / VIRSA / ZVFAT_V01

Step 2 - Sie finden die Protokolle jetzt im Toolbox-Bereich.

Step 3 - Sie können verwenden transaction code — SM37 um die Protokolle für einzelne Benutzer zu überprüfen.

Sie können auch die Web-GUI verwenden, um auf alle Firefighter-Informationen zuzugreifen. Gehen Sie zu SAP GRC Access Control → Superuser-Berechtigungsverwaltung.

So ist es möglich, auf die Daten verschiedener Firefighter-Installationen auf verschiedenen SAP-Backend-Systemen zuzugreifen. Undit is not necessary to log on to each system anymore.

Sie können eine erweiterte Risikoanalyse mithilfe von Organisationsregeln implementieren. In Shared Service-Geschäftsbereichen können Sie Organisationsregeln verwenden, um Verfahren zur Risikoanalyse und Verwaltung von Benutzergruppen zu erreichen.

Stellen Sie sich einen Fall vor, in dem ein Benutzer einen fiktiven Lieferanten erstellt hat und Rechnungen erstellt wurden, um einen finanziellen Vorteil zu erzielen.

Sie können eine Organisationsregel mit aktiviertem Buchungskreis erstellen, um dieses Szenario zu beseitigen.

Die folgenden Schritte sollten ausgeführt werden, um diese Situation zu verhindern:

- Aktivieren Sie Felder auf Organisationsebene in Funktionen

- Erstellen Sie Organisationsregeln

- Aktualisieren Sie die Organisationsbenutzer-Zuordnungstabelle

- Konfigurieren Sie den Webdienst für die Risikoanalyse

Aktivieren Sie Felder auf Organisationsebene in Funktionen

Führen Sie die folgenden Schritte aus, um Felder auf Organisationsebene in Funktionen zu aktivieren.

Finden Sie heraus, welche Funktionen in der Shared Service-Umgebung nach Organisationsebene getrennt werden sollen.

Pflegen Sie Berechtigungen für betroffene Transaktionen.

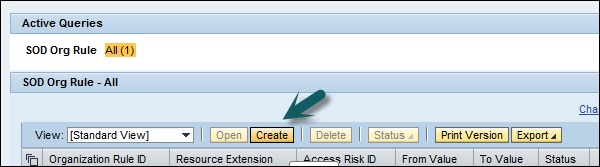

Organisationsregeln erstellen

Befolgen Sie diese Schritte, um Organisationsregeln zu erstellen -

Step 1 - Erstellen Sie Organisationsregeln für jeden möglichen Wert des Organisationsfelds.

Step 2 - Gehen Sie zu Regelarchitekt → Organisationsebene → Erstellen

Step 3 - Geben Sie das Feld Organisationsregel-ID ein.

Step 4 - Geben Sie die zugehörige Aufgabe ein.

Step 5 - Definieren Sie ein Feld auf Organisationsebene und kombinieren Sie es mit Booleschen Operatoren.

Step 6 - Klicken Sie auf Save Schaltfläche zum Speichern der Organisationsregel.

Vorteile der Verwendung von Organisationsregeln

Lassen Sie uns nun die Vorteile der Verwendung von Organisationsregeln verstehen.

Sie können Organisationsregeln für Unternehmen verwenden, um folgende Funktionen zu implementieren:

Sie können Organisationsregeln verwenden, um gemeinsam genutzte Dienste zu implementieren. Sie trennen Aufgaben mit Hilfe von organisatorischen Einschränkungen.

Gehen Sie zu Risikoanalyse → Organisationsebene

Führen Sie eine Risikoanalyse des Analysetyps Org Rule gegen einen Benutzer durch

Sie erhalten folgende Ausgabe:

Die Risikoanalyse zeigt nur dann ein Risiko, wenn der Benutzer in jeder der widersprüchlichen Funktionen Zugriff auf denselben spezifischen Buchungskreis hat.

In einer Organisation haben Sie Kontrollbesitzer auf verschiedenen Hierarchieebenen der Organisation. Das Risiko sollte gemäß der Zugriffsebene gesteuert und gemindert werden.

Im Folgenden sind die Kontrollinhaber in einer Organisation aufgeführt:

- Ein Steuerelementbesitzer für die globale Ebene

- Verschiedene Kontrollinhaber für regionale Ebenen

- Mehrere Steuerelemente für die lokale Ebene

Sie müssen Minderungskontrollen verschiedenen Verantwortungsebenen zuweisen. Wenn nun auf regionaler und lokaler Ebene eine Risikoverletzung vorliegt, sollten Sie die Risikominderung auf höchster Ebene durchführen.

Angenommen, Sie haben eine Risikoanalyse auf Organisationsebene durchgeführt und der Benutzer verstößt gegen alle untergeordneten Organisationsregeln und erfüllt die Bedingung der übergeordneten Regel. Es wird nur die übergeordnete Regel angezeigt. Sie können die Risikominderung auf folgende Arten durchführen:

- Schadensbegrenzung auf Benutzerebene

- Schadensbegrenzung auf Organisationsebene

In SAO GRC 10.0 wird in den folgenden Situationen ein Workflow ausgelöst:

- Risiken erstellen oder aktualisieren.

- Erstellen oder Aktualisieren von Minderungskontrollen.

- Zuweisen von Minderungskontrollen.

Aktivieren Sie die Workflow-basierte Risiko- und Kontrollwartung

Wenn Sie bei der Risikoanalyse und -korrektur dem Workflow-basierten Change-Management-Ansatz folgen, müssen Sie die folgenden Schritte ausführen:

- Gehen Sie zur Registerkarte Konfiguration → Workflow-Optionen

- Stellen Sie die folgenden Parameter ein -

- Setzen Sie den Parameter Risk Maintenance auf YES

- Setzen Sie den Parameter Mitigation Control Maintenance auf YES

- Setzen Sie den Parameter Mitigation auf YES

- Richten Sie die URL des Workflow-Webdiensts ein.

http://<server>:<port>/AEWFRequestSubmissionService_5_2/Config1?wsdl&style=document- Anpassen der Workflows, die in der Workflow Engine ausgeführt werden müssen.

Workflow-basierte Risiko- und Kontrollwartung

Wenn Sie ein Risiko aufrechterhalten oder sich ein Steuerelement in SAP GRC befindet, führen Sie die folgenden Schritte aus:

Step 1 - In der Zugriffssteuerung wird ein Workflow ausgelöst, um einen Risiko- oder Steuerungsworkflow auszuführen.

Step 2 - Wenn Sie die erforderlichen Genehmigungen erhalten, hängen die Genehmigungsschritte von den Kundenanforderungen ab.

Step 3 - Holen Sie sich einen Audit-Trail, der den gesamten Genehmigungsprozess dokumentiert.

SAP GRC - Global Trade Services

Mit SAP GRC Global Trade Services können Sie die grenzüberschreitende Lieferkette von Waren in einer Organisation verbessern. Mit dieser Anwendung können Sie die Handelsprozesse automatisieren, die Kosten kontrollieren und das Risiko von Strafen reduzieren sowie eingehende und ausgehende Prozesse verwalten.

Mit GTS können Sie erstellen centralize single repository Dies wird verwendet, um alle Compliance-Stammdaten und -Inhalte zu enthalten.

Im Folgenden sind die wichtigsten Vorteile der Verwendung von Global Trade Services aufgeführt:

Es hilft bei der Reduzierung der Kosten und des Aufwands für die Verwaltung der Compliance für den globalen Handel.

Es kann zeitaufwändige manuelle Aufgaben erleichtern und zur Verbesserung der Produktivität beitragen.

Reduziert die Strafen für Verstöße gegen die Handelsbestimmungen.

Es hilft Ihnen, die Marke und das Image zu schaffen und zu verbessern und den Handel mit sanktionierten oder abgelehnten Parteien zu vermeiden.

Wegbereiter für Kundenzufriedenheit und Verbesserung der Servicequalität.

Es beschleunigt die eingehenden und ausgehenden Prozesse durch die Zollabfertigung und hilft auch dabei, unnötige Verzögerungen zu vermeiden.

Integration zwischen SAP ERP und SAP Global Trade Services

Die folgende Abbildung zeigt den Prozessablauf der Integration zwischen SAP ERP und SAP Global Trade Services.

Bei der Installation von SAP GRC müssen in GRC verschiedene Konfigurationen und Einstellungen vorgenommen werden. Die Hauptaktivitäten umfassen -

Konnektoren in GRC erstellen

Konfigurieren von AMF für die Verwendung der Konnektoren

Rückruf-Konnektoren erstellen

Das Erstellen von Verbindungen in GRC ist ein Standardprozess zum Erstellen einer RFC-Verbindung mit T-Code - SM59

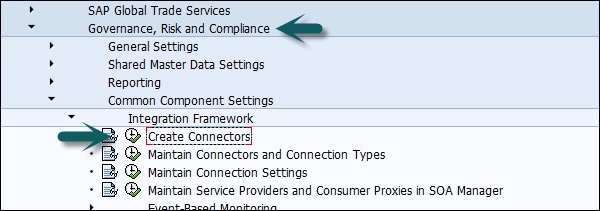

SAP GRC ist in SAP Easy Access → im Ordner Governance Risk Compliance verfügbar.

Step 1 - Öffnen Sie das SAP Easy Access-Menü und verwenden Sie T-Code - SPRO

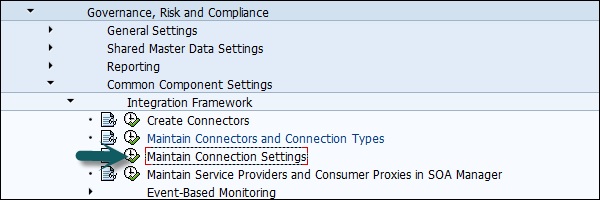

Step 2 - Gehen Sie zu Governance, Risiko und Compliance unter SAP-Referenz-IMG → Einstellungen für allgemeine Komponenten → Integrationsframework → Konnektoren erstellen

Step 3 - Connector erstellen ist eine Verknüpfung zum Erstellen einer SM59-Verbindung.

Step 4 - Um vorhandene Verbindungen anzuzeigen, gehen Sie zu Konnektoren und Verbindungstypen pflegen -

Sie können die Steckertypen wie unten gezeigt sehen. Diese Steckertypen können für die Konfiguration für verschiedene Zwecke verwendet werden -

Lokale Systemkonnektoren werden zur Integration in die SAP BusinessObjects Access Control-Anwendung verwendet, um die Trennung von Pflichtverletzungen zu überwachen

Webdienst-Connectors werden für externe Partnerdatenquellen verwendet (siehe Abschnitt).

In allen anderen Fällen werden SAP-Systemkonnektoren verwendet.

Step 5 - Geh zu Connection Type Definition Registerkarte -

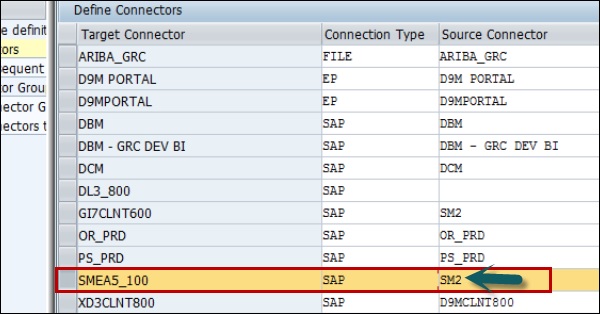

Step 6- Definieren Sie, welche der zuvor in SM59 definierten Anschlüsse für die Überwachung verwendet werden können. Gehen Sie, um Konnektoren zu definieren

Step 7- Auf dem Bildschirm sehen Sie einen Anschlussnamen - SMEA5_100. Dies ist ein Anschluss, der einen Anschluss an ein ECC-System zeigt.

Die dritte Spalte enthält den Namen eines Connectors, der im überwachten System definiert ist und so konfiguriert ist, dass er auf das hier konfigurierte GRC-System verweist.

SMEA5_100 ist ein weiterer Anschluss im GRC-System und verweist auf ein zu überwachendes ERP-System. SM2 ist ein Anschluss am ECC-System und verweist auf das GRC-System.

Step 8 - Definieren Sie den Connector Group-Bildschirm auf der linken Seite.

Step 9 - Hier müssen Sie sicherstellen, dass alle Connector-Konfigurationen für die automatische Überwachung zur aufgerufenen Konfigurationsgruppe gehören Automated Monitoring wie oben unter gezeigt define automated monitoring connector group.

Step 10 - Geh zu assign connectors to connector group auf der linken Seite.

Step 11 - Weisen Sie den Stecker der AM-Steckergruppe zu, wie im obigen Screenshot gezeigt.

Step 12 - Geh zu Maintain Connection Settings im Hauptmenü wie im folgenden Screenshot.

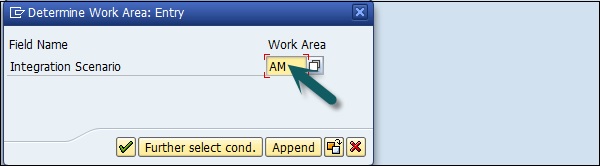

Step 13 - Sie müssen das gewünschte Integrationsszenario eingeben und AM wie im folgenden Screenshot eingeben. -

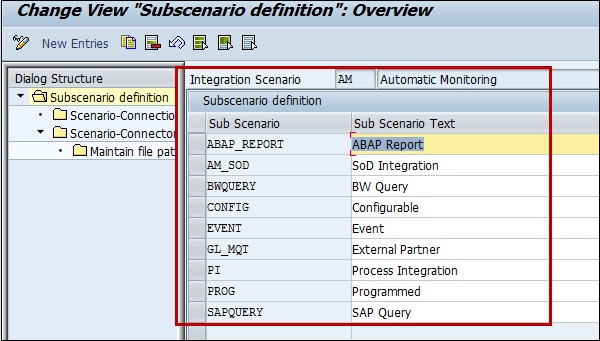

Step 14- Klicken Sie auf das grüne Häkchen (siehe Abbildung oben). Sie werden zum folgenden Bildschirm mit neun Unterszenarien weitergeleitet.

Das hervorgehobene Feld zeigt neun Einträge, die als Unterszenarien bezeichnet werden, und sie stellen die verschiedenen Arten von Datenquellen und Geschäftsregeln dar, die unter Process Control 10 unterstützt werden.

Step 15 - Damit das System überwacht werden kann, müssen Sie den entsprechenden Connector mit diesem Unterszenario verknüpfen.

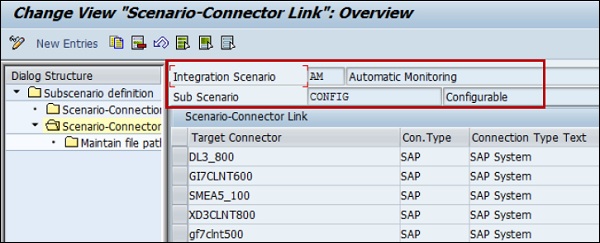

Step 16 - Wählen Sie das Unterszenario aus, das Sie konfigurieren möchten, und wählen Sie dann links auf der linken Seite die Option "Szenario-Connector-Link" aus.

Step 17 - Sie werden zum folgenden Bildschirm weitergeleitet -

Step 18 - Jetzt ist der Connector, den Sie für dieses Szenario verwenden möchten, noch nicht in der Liste für dieses Unterszenario enthalten.

- Sie können oben auf die Schaltfläche Neue Einträge klicken, um sie hinzuzufügen.

- Sie können diesen Empfehlungen folgen, um Unterszenarien hinzuzufügen -

- ABAP-Anwendungen - ABAP-Bericht, SAP-Abfrage, konfigurierbares Programm

- SAP BW - BW Abfrage

- Nicht-SAP-System - Externer Partner

- Prozessintegrator - PI

- GRC-System - SoD-Integration

In SAP GRC Process Control können Sie Datenquellen anlegen. Hier befinden sich die Benutzeroberflächen für die Entwurfszeit unter der Option Regeleinrichtung im Business Client.

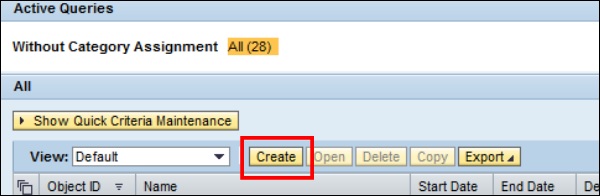

Gehen Sie zum Abschnitt für kontinuierliche Überwachung, wo Sie finden können Data Sources und Business Rules Möglichkeit.

Um eine neue Datenquelle zu erstellen, klicken Sie auf Datenquellen → Erstellen.

Im nächsten Feld sehen Sie drei verschiedene Registerkarten zum Definieren der Datenquelle.

- Registerkarte "Allgemein"

- Objektfeld

- Link und Anhang

Geben Sie auf der Registerkarte Allgemein die folgenden Details ein:

- Name der Datenquelle

- Startdatum der Gültigkeitsdauer

- Enddatum der Gültigkeitsdauer

- Status

Gehe zu Object Field Wählen Sie auf der Registerkarte die folgenden Felder aus:

In SAP GRC 10.0 können Sie mithilfe von Geschäftsregeln den Datenstrom filtern, der aus den Datenquellen stammt, und Sie können die vom Benutzer konfigurierten Bedingungen / Berechnungen auf diese Daten anwenden, um festzustellen, ob ein Problem vorliegt, das beachtet werden muss.

Der Geschäftsregel-Typ hängt ausschließlich vom Datenquellentyp ab.

Gehen Sie zu Geschäftsregeln unter Regeleinrichtung.

Um neue Geschäftsregeln zu erstellen, gibt es eine Liste von Schritten, die Sie mit einigen der Datenquellentypen ausführen müssen.

Sie müssen Details in jeder Registerkarte definieren. Zum Beispiel in derGeneral Auf der Registerkarte müssen Sie die grundlegenden Informationen zur Geschäftsregel eingeben. Business rule gives you data to filter the deficiencies.

Auf der Registerkarte Daten für die Analyse wird eine Liste der verfügbaren Felder angezeigt.

Gehen Sie zu Filterkriterium, um die Filterbedingung für verfügbare Objekte zu übergeben. Sie können aus verschiedenen Operatoren auswählen.

Wenn Sie alle Schritte definiert haben, haben Sie die Möglichkeit, die Regel zu speichern. Wenn Sie die Regel auf die Prozesssteuerung anwenden möchten, klicken Sie aufApply Taste.

Um einer Prozesssteuerung eine Geschäftsregel zuzuweisen, gehen Sie unter Kontinuierliche Überwachung im Regel-Setup zu Geschäftsregelzuweisung.

Wählen Sie das Steuerelement aus und suchen Sie nach der anzuwendenden Geschäftsregel.

Wir haben jetzt verstanden, wie Sie Datenquellen und Geschäftsregeln erstellen, um Filter auf Datenquellen anzuwenden, und wie Sie Prozesssteuerungen Geschäftsregeln zuweisen.