OBIEE - Seguridad

La seguridad de OBIEE se define mediante el uso de un modelo de control de acceso basado en roles. Se define en términos de roles que están alineados con diferentes directorios.server groups and users. En este capítulo, discutiremos los componentes definidos para componer unsecurity policy.

Uno puede definir un Security structure con los siguientes componentes

El directorio Server User and Group gestionado por el Authentication provider.

Los roles de aplicación gestionados por el Policy store proporciona la política de seguridad con los siguientes componentes: catálogo de presentación, repositorio, almacén de políticas.

Proveedores de seguridad

Se llama al proveedor de seguridad para obtener la información de seguridad. OBIEE utiliza los siguientes tipos de proveedores de seguridad:

Proveedor de autenticación para autenticar usuarios.

El proveedor de almacén de políticas se utiliza para otorgar privilegios en todas las aplicaciones excepto BI Presentation Services.

El proveedor de almacenamiento de credenciales se utiliza para almacenar las credenciales utilizadas internamente por la aplicación de BI.

Politica de seguridad

La política de seguridad en OBIEE se divide en los siguientes componentes:

- Catálogo de presentación

- Repository

- Tienda de políticas

Catálogo de presentación

Define los objetos del catálogo y la funcionalidad de Oracle BI Presentation Services.

Administración de servicios de presentación de Oracle BI

Le permite establecer privilegios para que los usuarios accedan a características y funciones como editar vistas y crear agentes y avisos.

El catálogo de presentación privilegia el acceso a los objetos del catálogo de presentación definidos en el cuadro de diálogo Permiso.

La administración de Presentation Services no tiene su propio sistema de autenticación y se basa en el sistema de autenticación que hereda de Oracle BI Server. A todos los usuarios que inician sesión en Presentation Services se les otorga el rol de Usuario autenticado y cualquier otro rol que se les haya asignado en Fusion Middleware Control.

Puede asignar permisos de una de las siguientes formas:

To application roles - Forma más recomendada de asignar permisos y privilegios.

To individual users - Esto es difícil de administrar donde puede asignar permisos y privilegios a usuarios específicos.

To Catalog groups - Se utilizó en versiones anteriores para el mantenimiento de compatibilidad con versiones anteriores.

Repositorio

Esto define qué roles de aplicación y usuarios tienen acceso a qué elementos de metadatos dentro del repositorio. Se utiliza la herramienta de administración de Oracle BI a través del administrador de seguridad y le permite realizar las siguientes tareas:

- Establezca permisos para modelos comerciales, tablas, columnas y áreas temáticas.

- Especifique el acceso a la base de datos para cada usuario.

- Especifique filtros para limitar los datos a los que pueden acceder los usuarios.

- Configure las opciones de autenticación.

Tienda de políticas

Define la funcionalidad de BI Server, BI Publisher y Real Time Decisions a la que pueden acceder determinados usuarios o usuarios con determinados roles de aplicación.

Autenticacion y autorizacion

Autenticación

El proveedor de autenticación en el dominio de Oracle WebLogic Server se utiliza para la autenticación de usuarios. Este proveedor de autenticación accede a la información de usuarios y grupos almacenada en el servidor LDAP en el dominio de Oracle WebLogic Server de Oracle Business Intelligence.

Para crear y administrar usuarios y grupos en un servidor LDAP, se utiliza la Consola de administración de Oracle WebLogic Server. También puede optar por configurar un proveedor de autenticación para un directorio alternativo. En este caso, la consola de administración de Oracle WebLogic Server le permite ver los usuarios y grupos en su directorio; sin embargo, debe seguir utilizando las herramientas adecuadas para realizar modificaciones en el directorio.

Ejemplo: si reconfigura Oracle Business Intelligence para usar OID, puede ver usuarios y grupos en la Consola de administración de Oracle WebLogic Server, pero debe administrarlos en la Consola OID.

Autorización

Una vez que se realiza la autenticación, el siguiente paso en seguridad es asegurarse de que el usuario pueda hacer y ver lo que está autorizado a hacer. La autorización para Oracle Business Intelligence 11g se gestiona mediante una política de seguridad en términos de roles de aplicaciones.

Roles de aplicación

La seguridad se define normalmente en términos de roles de aplicación que se asignan a los usuarios y grupos del servidor de directorio. Ejemplo: los roles de aplicación predeterminados sonBIAdministrator, BIConsumery BIAuthor.

Los roles de aplicación se definen como un rol funcional asignado a un usuario, que le otorga a ese usuario los privilegios necesarios para realizar ese rol. Ejemplo: el rol de Aplicación de analista de marketing puede otorgar a un usuario acceso para ver, editar y crear informes sobre el proceso de marketing de una empresa.

Esta comunicación entre los roles de la aplicación y los usuarios y grupos del servidor de directorio permite al administrador definir los roles y políticas de la aplicación sin crear usuarios o grupos adicionales en el servidor LDAP. Los roles de aplicación permiten que el sistema de inteligencia empresarial se mueva fácilmente entre los entornos de desarrollo, prueba y producción.

Esto no requiere ningún cambio en la política de seguridad y todo lo que se requiere es asignar los roles de la Aplicación a los usuarios y grupos disponibles en el entorno de destino.

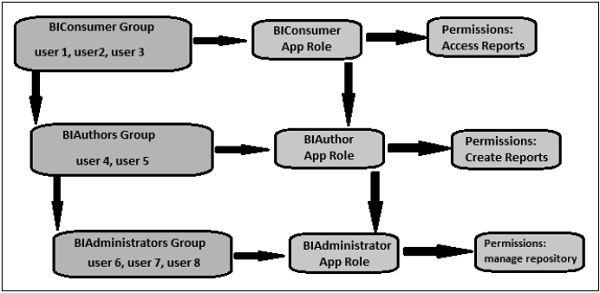

El grupo denominado 'BIConsumers' contiene user1, user2 y user3. A los usuarios del grupo 'BIConsumers' se les asigna el rol de aplicación 'BIConsumer', que permite a los usuarios ver informes.

El grupo llamado 'BIAuthors' contiene user4 y user5. A los usuarios del grupo 'BIAuthors' se les asigna el rol de aplicación 'BIAuthor', que permite a los usuarios crear informes.

El grupo denominado 'BIAdministrators' contiene user6 y user7, user 8. A los usuarios del grupo 'BIAdministrators' se les asigna el rol de aplicación 'BIAdministrator', que permite a los usuarios administrar repositorios.