Keamanan Internet - Panduan Cepat

Dengan penggunaan Internet, sejumlah aktivitas terjadi di komputer Anda yang bisa berdampak baik atau buruk dan bervariasi dari pencurian identitas hingga orang-orang yang meretas komputer dan mencuri kata sandi, dokumen, dan file pribadi. Faktanya adalah bahwa semuanya online dan membuka kami untuk penipuan ini dan menjadikan kami korban, kecuali Anda telah mengambil langkah yang diperlukan untuk melindungi komputer Anda.

Cukup aneh bahwa hingga saat ini, banyak orang tidak terlalu mementingkan Keamanan Internet. Mereka berpikir bahwa komputer mereka tidak terlihat, tetapi begitu mereka mulai menggunakan komputer mereka untuk apa pun yang melibatkan masuk ke Internet, mereka adalah mangsa yang mudah, bahkan untuk peretas remaja.

Gambar berikut memberi Anda gambaran tentang bagaimana hal-hal telah berubah selama bertahun-tahun.

Dampak dari Pembobolan Internet

Potensi kerugian di "awan" ini dibahas sebagai berikut.

Berikut adalah daftar beberapa kerugian yang dapat berdampak langsung pada Anda dan orang lain -

Losing Your Data - Pembobolan Internet dapat menghapus semua data yang telah Anda kumpulkan selama bertahun-tahun.

Reputation Loss- Bayangkan saja akun Facebook atau email bisnis Anda telah diretas oleh serangan manipulasi psikologis dan mengirimkan informasi palsu ke teman, mitra bisnis Anda. Anda akan membutuhkan waktu untuk mendapatkan kembali reputasi Anda setelah serangan semacam itu. Atau halaman web Anda telah diretas dan peretas memasang gambar jelek di atasnya, sehingga pelanggan baru yang mengunjungi halaman web Anda untuk mendapatkan informasi akan melihat gambar ini bernama "DIPERETAH" dan kemungkinan dia akan pergi tanpa menghubungi Anda akan menjadi terlalu tinggi.

Identity Theft - Ini adalah kasus di mana identitas Anda dicuri (foto, nama keluarga, alamat, dan detail kartu kredit) dan dapat digunakan untuk kejahatan seperti membuat dokumen identitas palsu atau apa pun.

Cookies adalah file, umumnya dari halaman web yang dikunjungi, yang disimpan di komputer pengguna. Mereka menyimpan sejumlah kecil data, khusus untuk klien dan situs web tertentu, dan dapat diakses baik oleh server web atau komputer klien yang dapat berupa nama pengguna, kata sandi, token sesi, dll.

Hal ini memungkinkan server untuk mengirimkan halaman yang dipersonalisasi untuk pengguna tertentu, atau halaman itu sendiri dapat berisi beberapa skrip yang mengetahui data dalam cookie dan dapat membawa informasi dari satu kunjungan ke situs web tersebut.

Jenis Cookies

Ada tiga jenis cookie -

Session Cookies- Ini terutama digunakan oleh toko online dan memungkinkan Anda menyimpan barang di keranjang saat berbelanja online. Cookie ini kedaluwarsa setelah waktu tertentu atau saat browser ditutup.

Permanent Cookies- Ini tetap beroperasi, meskipun Anda telah menutup browser. Mereka mengingat detail login dan kata sandi Anda sehingga Anda tidak perlu mengetikkannya setiap kali Anda menggunakan situs. Anda disarankan untuk menghapus jenis cookie ini setelah waktu tertentu.

Third-Party Cookies- Ini dipasang oleh pihak ketiga untuk mengumpulkan informasi tertentu. Contoh: Google Maps.

Tangkapan layar berikut menunjukkan di mana data cookie disimpan dan untuk melakukan ini, saya telah menggunakan plugin Firefox yang disebut Cookies Manager +. Ini menunjukkan tanggal kapan cookie akan kedaluwarsa.

Bagaimana Cara Memblokir Cookies dan Menghapusnya?

Untuk alasan keamanan yang menurut Anda benar, cookie dapat dinonaktifkan atau dihapus dan bervariasi sesuai dengan browser Internet.

Internet Explorer

Anda dapat menggunakan langkah-langkah berikut untuk menghapus cookie di Internet Explorer.

Step 1 - Tekan Mulai.

Step 2 - Klik Control Panel.

Step 3 - Klik dua kali opsi Internet.

Step 4 - Di bawah Tab Umum, Anda akan melihat 'Hapus file sementara, riwayat, cookie, kata sandi yang disimpan ...' Klik Hapus.

Step 5 - Kotak dialog Hapus Riwayat Penjelajahan akan muncul, klik kotak centang 'cookie'

Step 6 - Klik tombol hapus di bagian bawah kotak dialog

Step 7- Anda akan dibawa kembali ke kotak dialog properti Internet. Klik 'ok'.

Firefox

Ingatlah bahwa semakin populer sebuah peramban, semakin tinggi kemungkinan peramban itu ditargetkan untuk infeksi spyware atau malware.

Step 1- Lihat di ujung atas jendela Firefox Anda dan Anda akan melihat tombol 'Firefox'. Klik di atasnya dan klik 'Opsi'.

Step 2 - Klik 'Privasi'.

Step 3 - Anda akan melihat 'Firefox akan:' Setel ke 'Gunakan setelan ubahsuaian untuk riwayat'.

Step 4 - Klik tombol 'Show Cookies' di sisi kanan.

Step 5- Jika Anda ingin menghapus cookie yang ditetapkan oleh situs individu, masukkan domain lengkap atau sebagian nama domain dari situs yang ingin Anda kelola di bidang pencarian. Pencarian Anda akan mengambil daftar cookie yang disetel untuk situs itu. Klik 'Hapus Cookie'.

Step 6- Jika Anda ingin menghapus semua cookie, klik bagian atas jendela Firefox dan klik tombol Firefox. Klik pada menu History dan pilih 'Clear Recent History ...' Pilih 'Everything' untuk opsi 'Time Range to Clear'. Klik pada panah bawah yang terletak di sebelah 'Detail'. Ini akan membuka daftar item. Klik 'Cookies' dan pastikan semua item lainnya tidak dipilih. Klik tombol 'Bersihkan Sekarang' di bagian bawah. Tutup jendela 'Clear Recent History' Anda.

Chrome

Step 1 - Di sisi kanan atas bilah alat browser Anda, klik ikon Chrome.

Step 2 - Klik Pengaturan.

Step 3 - Gulir ke bawah dan klik 'Tampilkan pengaturan lanjutan'.

Step 4 - Di bawah 'Privasi', Anda akan melihat 'Pengaturan Konten', klik di atasnya.

Step 5- Di bawah 'Cookies', Anda akan melihat 'All cookies and site data', klik ini. Harap diperhatikan bahwa Anda dapat memblokir cookie sama sekali agar tidak disetel di browser Anda dengan mengklik 'Blokir situs agar tidak menyetel data apa pun.' Sayangnya, banyak situs web yang Anda jelajahi akan berhenti berfungsi jika Anda melakukan ini. Lebih baik jika Anda menghapus cookie secara manual secara berkala daripada mencegahnya disetel oleh browser Anda.

Step 6- Anda akan melihat daftar lengkap semua cookie Anda. Anda dapat mengklik HAPUS SEMUA untuk menghapus semua cookie Anda atau Anda dapat memilih situs web tertentu dan menghapus cookie Anda dari situs itu.

Safari

Panduan ini untuk OSX Lion -

Step 1 - Buka Safari.

Step 2- Klik Safari dan kemudian pada Preferensi. Klik 'Privasi'.

Step 3 - Klik 'Detail'.

Step 4- Anda akan melihat daftar situs web yang menyimpan cookie. Anda dapat menghapus satu situs dengan mengklik tombol 'Hapus' dan memilih situs. Jika Anda ingin menghapus semua cookie, klik 'Hapus Semua'.

Step 5 - Setelah Anda selesai menghapus situs, klik 'Selesai'.

Opera

Step 1 - Klik 'Pengaturan' di bagian atas browser Opera.

Step 2 - Klik 'Preferensi' dan pilih 'Lanjutan'.

Step 3 - Pada layar 'Advanced', pilih 'Cookies'.

Step 4 - Pada tahap ini, Anda dapat memilih salah satu dari tiga opsi -

- Terima semua cookie (ini adalah pengaturan default)

- Terima cookie hanya dari situs yang Anda kunjungi dan

- Jangan pernah menerima cookie

Jika Anda memblokir cookie, sebagian besar situs yang Anda kunjungi akan berhenti berfungsi. Ini biasanya bukan pilihan yang baik. Pilihan default terbaik Anda adalah menerima cookie hanya dari situs yang Anda kunjungi. Ini memblokir cookie yang ditetapkan oleh jaringan periklanan dan situs pihak ketiga lainnya. Situs pihak ketiga ini menetapkan cookie untuk melacak pergerakan Anda di seluruh situs untuk meningkatkan kemampuan penargetan iklan mereka.

Step 5- Pilih 'Hapus cookie baru saat keluar dari Opera'. Jika Anda ingin menggunakan situs web tertentu tetapi tidak ingin menyimpan cookie apa pun untuk situs itu di antara kunjungan Anda, pilih opsi ini. Bukan ide yang baik untuk menggunakan opsi ini untuk situs yang sering Anda kunjungi.

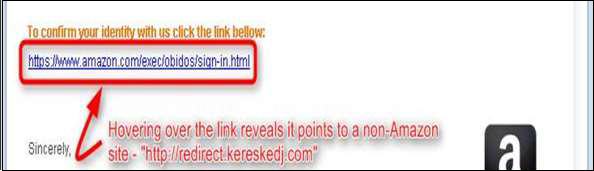

Banyak dari kita telah menerima email serupa seperti yang ditunjukkan pada tangkapan layar berikut. Mereka tampak seolah-olah berasal dari sumber yang asli, tetapi pada kenyataannya jika kita menganalisisnya sedikit dengan hati-hati, ternyata tidak. Email semacam itu disebut "phishing" karena bergantung pada pengguna apakah mereka akan mengikuti prosedur yang diminta oleh scammer atau apakah mereka (pengguna) akan menghapus email tersebut dan aman.

Tautan dalam email dapat memasang malware di perangkat pengguna atau mengarahkan mereka ke situs web jahat yang dibuat untuk mengelabui mereka agar membocorkan informasi pribadi dan keuangan, seperti kata sandi, ID akun, atau detail kartu kredit. Teknik ini terlalu banyak digunakan dengan penjahat dunia maya, karena jauh lebih mudah menipu seseorang agar mengeklik tautan berbahaya di email daripada mencoba menerobos pertahanan komputer. Meskipun beberapa email phishing ditulis dengan buruk dan jelas palsu.

Bagaimana Cara Mendeteksi Email Phishing?

Ada beberapa cara untuk mendeteksi Email Phishing, beberapa metode ini dibahas di sini untuk pemahaman yang lebih baik.

Ejaan dan Tata Bahasa Buruk

Penjahat dunia maya umumnya membuat kesalahan tata bahasa dan ejaan karena mereka terlalu sering menggunakan kamus untuk menerjemahkan dalam bahasa tertentu. Jika Anda melihat kesalahan dalam email, itu mungkin scam.

Tautan di Email

Tautan di email selalu dengan URL tersembunyi, Anda tidak perlu mengkliknya. Istirahatkan mouse Anda (tetapi jangan klik) pada link untuk melihat apakah alamatnya cocok dengan link yang diketik di pesan. Dalam contoh berikut, tautan menunjukkan alamat web asli, seperti yang ditunjukkan di kotak dengan latar belakang kuning. Rangkaian nomor samar tidak terlihat seperti alamat web perusahaan.

Tautan juga dapat mengarahkan Anda ke .exe, atau file zip. Ini diketahui menyebarkan perangkat lunak berbahaya.

Ancaman atau Terlalu Bagus untuk Menjadi Kenyataan

Penjahat dunia maya sering kali menggunakan ancaman bahwa keamanan Anda telah dibobol. Tangkapan layar di atas menunjukkannya dengan sangat baik. Dalam kasus kami, subjek berbicara tentang Penangguhan.

Memalsukan Situs Web atau Perusahaan Populer

Penipu menggunakan grafik dalam email yang tampaknya terhubung ke situs web resmi, tetapi sebenarnya mereka membawa Anda ke situs penipuan palsu atau jendela munculan yang tampak sah. Dalam kasus kami, ada email dari Amazon ini yang tidak asli.

Salam

Umumnya, jika asli Anda akan memiliki email yang dipersonalisasi seperti Tuan John yang terhormat, tetapi penjahat dunia maya, mereka tidak tahu nama Anda kecuali alamat emailnya, jadi mereka hanya akan menggunakan sebagian dari email Anda sebagai salam atau jenderal salam.

Punya Phishing karena Kesalahan?

Apa yang harus dilakukan jika Anda mengira bahwa Anda tidak sengaja terkena phishing? Dalam kasus seperti itu, Anda dapat mengambil langkah-langkah berikut -

Ubah segera sandi akun yang menurut Anda telah diretas.

Periksa apakah ada uang yang telah ditarik atau pembayaran dilakukan melalui akun Anda. Anda dapat menghubungi lembaga keuangan Anda secara langsung untuk ini.

Hubungi otoritas yang atas namanya Anda menerima email itu. Anda juga harus melapor ke administrator akun Anda.

Jejaring Sosial adalah penggunaan Internet berbasis sistem media sosial untuk berhubungan dengan keluarga, teman, pelanggan, teman sekelas, dll. Jejaring Sosial dapat dilakukan untuk tujuan sosial, tujuan bisnis atau keduanya. Program menunjukkan asosiasi antar individu dan memfasilitasi perolehan kontak baru.

Jejaring Sosial menjadi semakin populer saat ini. Untuk lebih memahami popularitasnya, lihat grafik berikut.

Seperti yang Anda lihat, dua pertiga populasi menggunakan media sosial yang membuatnya sangat menarik bagi para penjahat dunia maya. Mereka dapat meretas akun orang lain dan membuat profil untuk berbagai tujuan yang dapat digunakan sebagai jembatan untuk menyerang jaringan sosial mereka, atau untuk mendapatkan data mereka.

Peniruan Profil

Ancaman teratas untuk tahun 2015 di media sosial adalah Profile Impersonation. Banyak dari kita telah melihat di Facebook profil palsu seseorang yang kita kenal. Ini biasanya dibuat menjadi tautan phishing ke jejaring sosial Anda yang dikenal. Salah satu tindakan pencegahan untuk menghindari phishing semacam itu adalah dengan segera melaporkan akun palsu tersebut dan membiarkan pihak berwenang terkait mengambil tindakan. Jika Anda menerima permintaan pertemanan yang dikirim oleh profil palsu tersebut, semua foto pribadi Anda dan data lainnya dapat dicuri dari akun Anda dan peretas dapat menggunakannya dengan berbagai cara.

Di bagian ini, kita akan melihat penjelajah yang paling banyak digunakan dari sudut pandang keamanan. Pengaturan apa yang harus dimiliki untuk meminimalkan permukaan serangan yang dapat datang dari mengunjungi berbagai halaman web yang mungkin terinfeksi.

Untuk mengunduh versi Chrome terbaru, buka tautan berikut dan unduh - https://www.google.com/chrome

Setelah menginstal, kita perlu mengamankan browser Chrome dengan mengikuti langkah-langkah berikut:

Aktifkan Unduhan Pembaruan Otomatis

Google Chrome diperbarui secara otomatis setiap kali mendeteksi bahwa versi baru peramban tersedia. Proses pembaruan terjadi di latar belakang dan tidak memerlukan tindakan apa pun dari Anda. Untuk memeriksa apakah ada pembaruan, bukaMenu – Help – About Google Chrome.

Blokir Pop-Up

Untuk memblokir pop-up, buka Menu → Preferensi → Tampilkan pengaturan lanjutan ... → klik tombol Pengaturan Privasi / Konten. Gulir ke bawah ke Pop-up, pilih "Jangan izinkan ..."

Pengaturan ini akan memblokir halaman web apa pun yang ingin menampilkan pop-up tanpa izin Anda.

Blokir Plug-In

Untuk memblokir plug-in, buka Menu → Preferensi → Tampilkan Pengaturan Lanjutan ... → klik tombol Pengaturan Privasi / Konten. Gulir ke bawah ke Plug-in, pilih "Deteksi dan jalankan penting ...”

Pengaturan ini terkadang dapat membahayakan browser chrome.

Setel browser Anda untuk tidak menyetel sandi

Buka Menu → Preferensi → Tampilkan pengaturan lanjutan ... → di bawah Kata sandi dan formulir, hapus centang pada "Aktifkan IsiOtomatis ...

Ini akan membantu Anda dengan cara yang jika ada pengguna yang tidak sah mendapatkan akses ke komputer Anda, mereka tidak akan memiliki kesempatan untuk masuk otomatis ke halaman web yang meminta nama pengguna dan kata sandi Anda.

Java / JavaScript

Buka Menu → Preferensi → Tampilkan pengaturan lanjutan ... → klik tombol Pengaturan Privasi / Konten. Di bawah JavaScript, pilih "Izinkan semua situs ...

Blokir Cookies

Buka Menu → Preferensi → Tampilkan pengaturan lanjutan ... → klik tombol Pengaturan Privasi / Konten. Di bawah Cookie, pilih "Blokir situs ..." dan "Blokir pihak ketiga ...". Ini akan memblokir cookie untuk mengirim informasi ke server yang tidak Anda percayai.

Pasang pengaya Adblock

Untuk melakukan ini, masuk ke menu → Pengaturan → Ekstensi → Gulir ke bawah → Klik “Dapatkan lebih banyak ekstensi” → cari Adblock → Instal AdBlock oleh getadblock.com yang sangat bagus dan sangat efektif.

Untuk mengunduh versi browser Mozilla Firefox terbaru, Anda dapat mengklik tautan berikut - https://www.mozilla.org

Kemudian setelah menginstalnya, kita perlu mengamankan browser Mozilla dengan mengikuti langkah-langkah ini -

Instal pembaruan secara otomatis

Anda dapat menginstal pembaruan secara otomatis dengan membuka Menu → Pilihan → Lanjutan → Tab Pembaruan. Centang semua kotak centang dan pilih “Instal secara otomatis…” & “Peringatkan saya…”.

Blokir Pop-up

Untuk memblokir pop-up, ikuti jalur Menu → Pilihan → Konten. Pastikan dua kotak pertama dicentang (Blokir pop-up & Muat gambar).

Blokir add-on / phishing

Buka Menu → Pilihan → Keamanan. Centang tiga kotak teratas yang dimulai dengan “Peringatkan saya…” dan “Blokir…”.

Setel untuk melupakan kata sandi

Buka Menu → Pilihan → Keamanan. Hapus centang pada kotak "Ingat login ...".

Memblokir Cookies

Untuk memblokir cookie, buka Menu Alat → Opsi → Privasi → Riwayat → Centang kotak "Ingat ..." di bawah dan hapus centang "Terima Cookie dari situs".

Pasang AdBlock Plus

Dapatkan Pengaya - ketik Adblock plus yang dibuat oleh Wladimir Palant.

Internet explorer adalah browser Microsoft dan secara default digabungkan dengan OS Windows dan tidak berfungsi pada Sistem Operasi lain.

Pembaruan Unduhan Otomatis

Pembaruan untuk Internet Explorer ditangani oleh Pembaruan Windows yang terletak di Panel Kontrol. Setel ke Pembaruan harian seperti yang ditunjukkan pada tangkapan layar berikut.

Blokir Pop-up

Untuk memblokir pop-up, buka Menu Alat → Opsi Internet → tab Privasi dan setel slider ke MEDIUM. Centang kotak "aktifkan pemblokir pop-up".

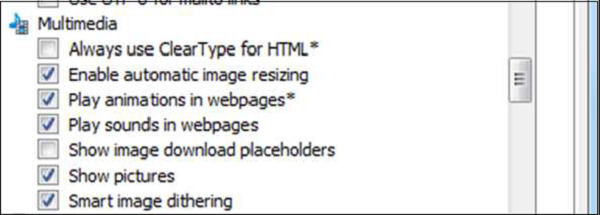

Blokir Plugin

Untuk memblokir plugin, buka menu Tools → Internet Options → tab Advanced dan gulir ke bawah ke Multimedia. Hapus centang Putar animasi "dan" Putar suara "di halaman web jika dicentang.

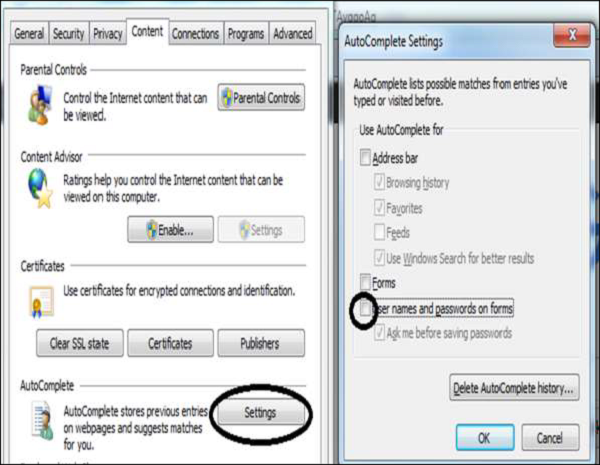

Hapus Kata Sandi

Buka menu Alat → Opsi Internet → tab Konten dan klik tombol Pengaturan LengkapiOtomatis dan hapus centang pada kotak "nama pengguna dan sandi ...".

Blokir Cookies

Untuk memblokir cookie, buka menu Alat → Opsi Internet → tab Privasi dan klik tombol "Lanjutan". Centang kotak "Ganti" dan tombol "Terima" untuk cookie pihak pertama dan tombol "Konfirmasi" untuk cookie pihak ketiga. Tombol "Selalu izinkan ..." tidak boleh dicentang. Klik OK. Setelah selesai, klik tombol Apply.

Langkah selanjutnya adalah pergi ke Tools Menu → Internet Options → Security → Custom level → Download unsigned ActiveX controls → Disable (Recommended).

Safari adalah browser web yang dikembangkan oleh Apple berdasarkan mesin WebKit. Itu termasuk dalam iOS dan dikatakan sedikit berbeda dari browser lain.

Pembaruan Unduhan Otomatis

Pembaruan untuk Safari ditangani oleh System Preferences → Software Updateterletak di bawah menu Apple. Setel ke Pembaruan harian.

Blokir Pop-up

Buka Menu Safari - Preferensi - tab Keamanan dan pastikan kotak "Blokir jendela sembul" dicentang.

Blokir Plugin / Phishing

Buka menu Safari → Preferensi → tab Keamanan dan hapus centang pada kotak "Aktifkan plug-in".

Hapus Kata Sandi

Buka menu Safari → Preferensi → tab IsiOtomatis dan hapus centang pada kotak "nama pengguna dan kata sandi".

Java / JavaScript

Buka menu Safari → Preferensi → “Aktifkan JavaScript” dicentang.

Blokir Cookies

Buka menu Safari → Preferensi → tab Privasi dan pilih “Blokir cookie: Dari pihak ketiga ...”.

Nonaktifkan Buka Otomatis File Terbuka

Di Safari, Anda dapat memilih untuk tidak membukanya setelah mengunduh, buka Menu Safari - Preferensi - tab Umum. Hapus centang pada kotak yang bertuliskan Buka file "aman" ...

Game online dimainkan melalui Internet yang dapat bervariasi dari grafik yang rumit hingga banyak pengguna. Mereka melibatkan banyak teknologi yang paling sering menggunakan Java, Flash, dll. Yang dimungkinkan menggunakan streaming media untuk interaksi pengguna. Secara umum, game online menggunakan berbagai bentuk sosialisasi seperti forum, ruang obrolan, sehingga interaksi dengan pengguna lain yang beberapa di antaranya dapat berbahaya mungkin saja adalah peretas.

Ada berbagai jenis permainan online -

- Pengguna tunggal bermain game seperti Miniclip

- Game multipemain

- Game online lintas platform

- Game strategi waktu nyata seperti Imperia

- Game browser yang memanfaatkan langsung penjelajah Internet

Risiko dari Game Online

Saat ini sebagian besar game online adalah game dengan banyak pengguna dan risiko yang berasal dari pengguna lain sangat tinggi seperti yang ditunjukkan di bawah ini -

Viruses- Pemain dapat diserang dari lampiran email, phishing atau pesan instan. Ini dapat mengakibatkan peretasan komputer pengguna atau jaringan.

Malicious Software - Penyerang dapat menggunakan game online untuk mengarahkan pengguna asli ke halaman web palsu untuk mencuri kredensial mereka.

Hacking that comes from Hacked Gaming Servers - Peretasan ini dapat terjadi ketika server game telah disusupi karena kerentanannya sehingga dapat membahayakan semua pengguna yang terhubung ke server game ini.

Insecure Game Coding - Ini adalah jenis kerentanan lain yang diketahui di mana semua data pengguna seperti nama, nama keluarga, informasi kartu kredit dapat dicuri karena keamanan yang tidak memadai pada kode program.

Risiko Sosial

Risiko ini berasal dari interaksi sosial dengan pengguna jahat lainnya yang ingin mencuri data Anda yang dapat -

- Informasi pribadi Anda

- Rincian kartu kredit

- Mereka dapat berpura-pura menjadi anak-anak dan menghubungi anak-anak lain untuk meminta mereka mengungkapkan informasi lain.

Ancaman dalam Game Online

Ancaman pada game memiliki jenis yang berbeda dan untuk tujuan yang berbeda yaitu untuk mendapatkan akses tidak sah untuk memainkan game secara umum. Teknik ini dilakukan dengan mencuri kata sandi orang lain.

Beberapa teknik lain yang sangat sering digunakan adalah -

- Serangan kamus

- Rekayasa sosial

- Infeksi malware

- Merusak perangkat lunak otentikasi asli

- ID pengguna dan kata sandi phishing dengan mengirim email.

Peretas dapat menipu game untuk tujuan -

- Mencuri properti virtual

- Untuk mendapatkan level permainan yang lebih tinggi

- Merusak perangkat lunak game yang mengontrol level permainan

- Melewati kebijakan

- Untuk membuat DoS ke penyedia game.

- Membayar game dengan menggunakan Trojans untuk meretas dan mencuri ID Kartu dan detail lainnya

Apa yang harus dilakukan untuk bermain game online yang aman?

- Enkripsi data game penting

- Minimalkan data klien

- Buat tutorial keamanan untuk para pemain

- Kebijakan kata sandi yang rumit

- Jejak audit dan log

- Menambal bug

- Selalu gunakan perangkat lunak antivirus di komputer Anda.

- Berhati-hatilah saat membuka file dan tautan yang dikirim oleh pengguna lain melalui pesan instan game.

- Validasi keaslian rilis baru perangkat lunak.

- Buat kata sandi yang rumit.

- Perbarui komputer Anda. Terhubung secara aman dengan browser Anda.

Di bagian ini kita akan fokus pada keselamatan anak-anak karena Internet adalah fakta bagi kita semua dan mengganggu kehidupan kita sehari-hari. Kami akan membahas langkah-langkah praktis yang perlu kami ambil tanpa mengganggu mereka (anak-anak) dan beberapa program yang digunakan untuk tujuan ini.

Mengapa Ini Sangat Penting?

Umumnya, anak-anak atau remaja suka berpartisipasi di chat room atau media sosial yang juga menawarkan chat, karena berbagai alasan untuk mengekspresikan diri, rasa ingin tahu, berbicara dengan anak-anak lain di seluruh dunia dan untuk berbagi pengalaman. Namun di sisi lain, anak-anak perlu mengetahui bahwa di lingkungan ini juga terdapat orang-orang dengan intensitas yang buruk. Sehingga anak-anak dapat menjadi calon korban perundungan, pelecehan, dll. Juga mereka dapat mengungkapkan informasi mengenai anggota keluarga kepada orang tak dikenal lainnya dengan niat buruk.

Karena Internet adalah tempat di mana anonimitas bisa tetap ada untuk saat ini, itu adalah aset berbahaya bagi anak-anak yang tidak diawasi. Seorang anak atau remaja dapat tergoda oleh orang asing, yang sopan pada kontak pertama dan mau mendengarkan mereka tetapi di sisi lain dia bisa menjadi pedofil yang hanya bertujuan untuk mengadakan pertemuan yang dapat mengarah pada hubungan seksual. serangan.

Bahkan informasi kecil yang dapat diberikan oleh anak bisa sangat berbahaya karena penyerang dapat melacak informasi yang diberikan oleh anak tersebut.

Seperti yang disebutkan di bagian permainan, banyak dari mereka memungkinkan obrolan suara dan teks antar sesi. Anak-anak harus berhati-hati saat menggunakan obrolan game dengan cara yang sama seperti yang mereka lakukan untuk ruang obrolan dan media sosial, dan harus berhati-hati terhadap teman baru yang terlalu bersemangat yang meminta mereka untuk meminta nomor ponsel, alamat mereka, atau pertemuan tatap muka. .

Aturan Sosial Mengenai Keamanan Internet Anak

Berikut adalah beberapa petunjuk sederhana tentang keamanan Internet anak.

The computer should be placed in the living roomdengan monitor menghadap ke arah ruangan sehingga tidak ada yang disembunyikan. Selalu periksa apakah anak Anda dengan cepat mengubah layar saat Anda lewat, atau menyembunyikan file atau disk - seseorang mungkin telah mengirimi mereka konten yang tidak pantas seperti pornografi.

Discuss with your childtepatnya apa yang OK dan apa yang tidak OK mengenai jenis situs web yang sesuai untuk mereka, ruang obrolan mana yang dikunjungi, dan hal-hal apa yang dapat mereka bicarakan di sana. Hanya biarkan anak-anak Anda menggunakan ruang obrolan yang dipantau. Hindari ruang obrolan “.alt” - mereka berfokus pada topik alternatif yang mungkin tidak sesuai untuk anak-anak. Kenali teman-teman online anak Anda seperti yang Anda lakukan dengan teman-teman sekolah dan lingkungan mereka. Jelajahi web dan mengobrol sendiri secara online sehingga Anda memahami apa yang sedang dilakukan anak Anda.

Jelaskan kepada anak Anda bahwa mereka perlu tell you if they receive any upsetting messagessaat mengobrol, dan bahwa Anda tidak akan marah dengan mereka dan sebagai akibatnya melarang Internet. Jelaskan kepada anak bahwa Anda memahami bahwa mereka tidak dapat mengontrol perkataan orang lain kepada mereka dan bahwa mereka tidak dapat disalahkan jika hal ini terjadi.

Set time limits for Internet usage- Perangkat lunak tersedia yang memberlakukan batasan ini yang akan kita lihat di bagian lain. Waktu pemakaian tidak boleh larut malam. Jangan izinkan anak Anda dibiarkan sendirian di dunia maya untuk waktu yang lama - ini adalah saat mereka benar-benar rentan.

Beritahu anak Anda itu people in chat rooms are always strangerssiapa yang berpotensi membahayakan - Tidak peduli seberapa sering mereka mengobrol dengan mereka, dan tidak peduli seberapa baik mereka pikir mereka mengenal mereka. Katakan kepada mereka bahwa orang-orang bisa saja berbohong tentang siapa mereka, dan teman baru mereka bisa menjadi seorang gadis berdandan daripada seorang anak berusia 12 tahun.

Never reveal personally identifiable information- Ini bisa berupa nama asli, jenis kelamin, usia, sekolah, nomor telepon, atau tempat tinggal mereka. Minta mereka menggunakan nama samaran obrolan yang tidak provokatif dan tidak mengisyaratkan siapa mereka sebenarnya. Mereka juga harus memperhatikan informasi pribadi orang lain, seperti nama teman dan nomor telepon.

Don’t let your kids open attachments ke pesan email dari teman atau layanan berbagi file tanpa Anda berada di sana untuk menyetujui dan memindai konten dari virus.

Beri tahu anak-anak bahwa itu penting not to meet online friends face to face without your knowledge. Tentukan identitas asli orang tersebut sebelum mengizinkan pertemuan apa pun dan jika mereka tidak yakin mereka harus bertanya kepada Anda. Pastikan pertemuan seperti itu terjadi di tempat umum, dan temani mereka.

Use programs to save writing logs- Kebanyakan program obrolan memungkinkan Anda memblokir pengguna dengan mengklik kanan nama mereka di daftar kontak Anda dan memilih fitur "Blokir" atau "Abaikan". Di bagian selanjutnya kita akan melihat software apa yang harus kita gunakan.

Gunakan Perangkat Lunak untuk Melacak

Berikut adalah daftar perangkat lunak yang membantu dalam melacak apa yang sedang dilihat di komputer Anda.

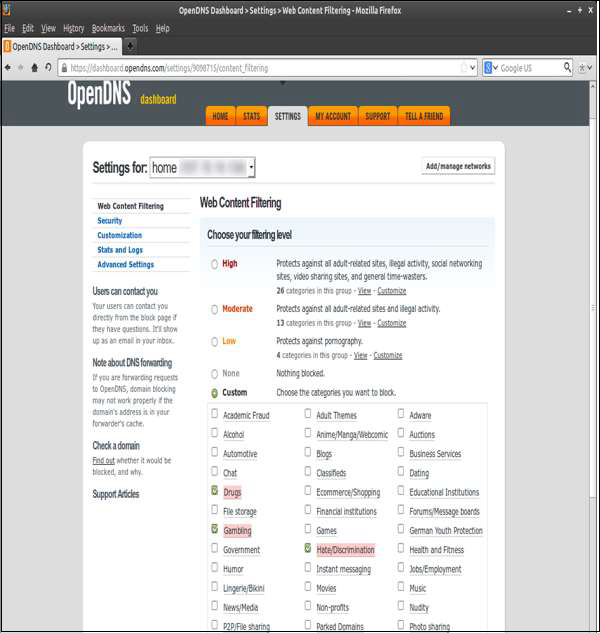

OpenDNS

Yang pertama dalam daftar adalah OpenDNS, yang dapat dengan mudah diunduh dari tautan berikut - https://www.opendns.com/home-internet-security/. Ini memiliki versi gratis dan memungkinkan orang tua untuk menyaring semua konten web dari semua perangkat yang terhubung ke jaringan, filter ini memungkinkan orang tua untuk memilih kategori dan menambahkan halaman web baru untuk diblokir karena dapat dimasukkan dalam mode pemantauan, jadi Anda mengizinkan anak untuk menavigasi selama satu jam pertama dan kemudian memblokir semua laman web yang menurut Anda tidak baik.

ContentWatch Net Nanny 7

Produk ini dapat dibeli melalui - https://www.netnanny.com. Sesuai dengan PCMagazine, ini adalah produk yang sangat bagus dan menawarkan semua fitur yang dibutuhkan perangkat lunak kontrol orang tua seperti filter Internet berdasarkan kategori dan manajemen waktu. Navigasi Internet dapat diatur ke batas tertentu untuk sepanjang hari.

Pilihan lain yang dimilikinya adalah menutupi kata-kata kotor; itu menyembunyikan semua bahasa vulgar di halaman web. Kemudian ia memiliki pemantauan media sosial karena memberi tahu Anda tentang semua teman baru anak Anda bersama dengan obrolan, pesan, dan profil pengguna. Ini juga membuat profil terbatas untuk anak Anda dan sebagai administrator jarak jauh Anda dapat memeriksa laporan navigasi dari jarak jauh. Tapi komputer akan menjadi instalasi dasar.

Qustodio Parental Control 2015

Itu dapat diunduh dari https://www.qustodio.com/en/. Software parental control ini memberikan pilihan seperti filter Internet berdasarkan kategori dan manajemen waktu. Navigasi Internet dapat disetel ke batas sepanjang hari, sementara kontrol aplikasi dan pemantauan media sosial memberi tahu Anda tentang semua teman baru anak Anda dan obrolan serta pesan bersama dengan profil pengguna baru. Ini juga membuat profil terbatas untuk anak Anda bersama dengan teknologi pencarian yang aman.

Spam adalah suatu bentuk email yang digunakan untuk mengirim ke berbagai akun email dan secara umum berisi iklan tentang produk atau layanan apa pun. Tetapi masalah sebenarnya adalah ketika mereka mengandung malwares yang dapat merusak data pengguna.

Umumnya, mereka dikirim ke daftar email yang sangat besar untuk tujuan email sehingga sebagian kecil pengguna mungkin membukanya dan merespons. Mereka terbiasa dengan perlakuan demikian karena murah dalam investasi infrastruktur, tidak terlalu memakan waktu dan sederhana.

Teknik yang Digunakan oleh Spammer

Pada bagian ini, kita akan membahas berbagai teknik yang digunakan oleh para spammer.

Domain Spoofing - Spammer mengirim email atas nama domain yang dikenal sehingga penerima mengira bahwa mereka mengenal orang ini dan membukanya.

Poisoning Filters - Filter dapat diracuni dengan menambahkan teks dengan warna latar belakang yang sama untuk mengurangi skor filter.

Directory Harvesting - Dalam pengambilan direktori, spammer membuat alamat email dengan menggunakan alamat email yang dikenal dari perusahaan atau ISP (Penyedia Layanan Internet).

Social Engineering - Spammer mengirim email promosi ke pengguna yang berbeda seperti menawarkan diskon besar dan menipu mereka untuk mengisi data pribadi mereka.

Junk Tags - Kata Spam dapat disembunyikan dengan memasukkan tag HTML yang tidak valid di dalam kata.

Invalid words- Karakter khusus dimasukkan ke dalam kata-kata spam. Contoh: V! AGRA.

Teknik Anti-Spam

Pada bagian ini, kita akan membahas berbagai teknik anti-spam dan kelebihannya.

Signature Based Content Filtering - Sebagian besar perusahaan email anti-spam menggunakan jenis pemfilteran ini karena memeriksa email yang diterima dengan pola tertentu setelah menyimpan pesan ke disk.

Naive Bayes Spam Filtering - Filter Bayesian memindai konteks email saat mencari kata atau string karakter yang akan mengidentifikasi email sebagai spam.

Black Listing RBL - Ini adalah jenis database yang memperbarui alamat IP dan domain berdasarkan reputasi dan administrator sistem yang menggunakan RBL ini tidak menerima email dari domain yang masuk daftar hitam dari RBL ini.

Sender Policy Framework - Alamat IP dari domain pengirim dibandingkan dengan daftar asli dari alamat IP yang seharusnya dimiliki domain tersebut dan jika tidak sama, maka email itu dihapus.

Alat Anti-Spamming

Di bagian ini, kita akan membahas berbagai alat anti-spamming dan manfaatnya.

Aevita

AEVITA Stop Spam Email

How it works- Alat ini akan mengganti semua alamat email Anda pada halaman Anda dengan alamat email yang dikodekan secara khusus. AEVITA Stop SPAM Email memperkenalkan kode yang akan "dicekik" oleh Spambot, tetapi program email biasa mengabaikannya. Oleh karena itu, orang-orang masih dapat mengirimi Anda email tetapi pelaku spam tidak bisa mendapatkan alamat Anda!

Ahli Spam

Spam Experts Desktops https://www.spamexperts.com

How It Works- Ini berfungsi sebagai filter spam dengan program email apa pun dan secara otomatis mencegat spam. Itu memang bergantung pada kata kunci tertentu untuk mendeteksi spam, tetapi memeriksa konten pesan apakah akan menerima atau menolaknya. Ia juga memeriksa untuk memfilter spam di latar belakang dan juga menyimpan daftar pengirim yang diblokir.

Spameater

Spam Eater Pro - http://www.hms.com/spameater.asp

How It Works - Ini juga merupakan sistem pemberitahuan email spam, ini mengurangi spam hingga 95%, ia menawarkan Anda seperangkat aturan yang rumit.

SpamWeasel

SpamWeasel - http://www.mailgate.com/

How It Works- Ini menghapus spam sebelum masuk ke kotak masuk. Jika dicurigai sebagai spam tetapi tidak yakin, maka itu dicap tapi tidak dihapus. Ini mendukung akun POP.

AntispamSniper

Antispam Sniper - http://antispamsniper.com/outlook-plugin.html

How It Works- AntispamSniper untuk Outlook memberikan perlindungan antispam dan antiphishing profesional untuk kotak surat Anda. Kombinasi beberapa metode untuk klasifikasi email otomatis menghasilkan kualitas pemfilteran yang sangat baik dengan tingkat kesalahan minimum. Plug-in memiliki opsi built-in yang memungkinkan penghapusan spam dari server dengan header. Pesan baik yang terhapus secara tidak sengaja dari server dengan header dapat dikembalikan dalam jangka waktu tertentu setelah penghapusan. Plug-in memfilter akun POP3, IMAP, dan Exchange.

Pembaca Spam

Spam Reader - http://www.spam-reader.com/index.shtml

How It Works- Pembaca Spam adalah add-on anti-spam gratis untuk Microsoft Outlook. Perangkat lunak ini menggunakan pendekatan paling andal untuk memblokir email sampah. Algoritma Bayesian didasarkan pada analisis statistik, yang mampu disesuaikan dengan kebutuhan pengguna dan mendeteksi hingga 98% pesan spam. Pembaca Spam secara otomatis memindai semua email masuk dan mengirim pesan spam yang terdeteksi ke folder khusus untuk ditinjau lebih lanjut.

MailWasher

Mail Washer free - http://mailwasher.net/

How It Works- MailWasher gratis untuk digunakan dan tidak akan pernah kedaluwarsa. Ia bekerja dengan Outlook, Outlook Express, Incredimail, Thunderbird, Windows Mail, GMail, Hotmail dan setiap program email lainnya.

Chatting adalah komunikasi melalui Internet yang menawarkan pengiriman pesan teks secara real-time dari pengirim ke penerima. Pesan obrolan umumnya pendek agar peserta lain dapat merespons dengan cepat. Dengan demikian, terasa mirip dengan percakapan yang diucapkan, alat ini adalah tempat yang menarik bagi serangan dunia maya untuk meretas akun dan mendapatkan data.

Risiko Mengobrol

Saat ini sebagian besar platform obrolan dan situs web perpesanan instan adalah tempat penipuan besar dan risiko yang datang dari pengguna lain sangat tinggi dan adalah sebagai berikut -

Viruses- Obrolan dapat diserang dari lampiran email, phishing, atau pesan instan. Hal ini dapat mengakibatkan peretasan komputer pengguna atau jaringan.

Malicious software - Penyerang dapat menggunakan ruang obrolan untuk mengarahkan pengguna asli ke halaman web palsu untuk mencuri kredensial mereka.

Hacking that comes from Hacked Chat Servers - Peretasan ini bisa terjadi ketika server permainan telah disusupi karena kerentanannya sehingga ini dapat membahayakan semua pengguna yang terhubung ke server obrolan ini.

Mengenai keamanan komputer Anda, ini sama dengan bagian permainan.

Dalam bab ini, kita akan membahas pengunduhan file yang merupakan salah satu alasan utama mengapa komputer dan jaringan terinfeksi. Mengunduh bisa karena berbagai alasan dari hiburan seperti mengunduh lagu, film, klip juga untuk mendapatkan informasi seperti dokumen PDF, WORD, foto, dll. Atau untuk pembaruan perangkat lunak.

Apa yang Berpotensi Berbahaya?

Dengan file yang diunduh, jika Anda tidak melihat ekstensi dan jika itu yang buruk, maka saat menginstal komputer Anda dapat terinfeksi.

Menginstal adware secara merugikan di mana sembulan dapat muncul dari waktu ke waktu. Spywares dapat diinstal yang memungkinkan peretas mendapatkan informasi keuangan.

Cara Meminimalkan Resiko Tertular dari File Download

Saat mengunjungi halaman web yang menurut Anda aman, Anda dapat mengunduh file yang Anda butuhkan, tetapi lebih baik digunakan https://virustotal.com/.Anda dapat mengunjungi situs web ini dan memeriksa URL situs web yang Anda rencanakan untuk masuk. Anda dapat memasukkan URL dan memeriksa untuk Anda, apakah situs telah terinfeksi oleh virus atau malware dan dapat membahayakan Anda. Atau sebelum mengunduh dokumen Anda menyalin URL dan menempelkannya di virustotal untuk memindai.

Pastikan Anda telah menginstal antivirus dan telah diperbarui. Selalu pindai file yang diunduh untuk mencari kemungkinan virus.

Periksa kembali file .exe dengan sangat hati-hati karena 90% virus menggunakan ekstensi tersebut untuk melampirkan sendiri. Ini adalah file yang digunakan oleh program untuk dijalankan di komputer Anda.

Selalu gunakan halaman web tepercaya untuk mengunduh file Anda. Misalnya, untuk produk Microsoft selalu dapatkan dari Microsoft.com. Untuk driver perangkat keras, unduh dari halaman web resmi mereka.

Selalu hindari situs web peer-to-peer seperti unduhan uTorrent karena berasal dari sumber yang tidak diautentikasi.

Lewati mengunduh file yang disebut orang sesuka mereka. Misalnya, Anda dapat melihat gambar berikut untuk pemahaman yang lebih baik -

Periksa file yang Anda unduh dengan MD5 Hash Value Checker. Ini juga biasa digunakan untuk memeriksa integritas file, dan memverifikasi file yang diunduh. Salah satunya dapat diunduh dari -http://www.winmd5.com/

Saat ini keamanan bertransaksi sangat penting karena saat ini sebagian besar terjadi secara online.

Transaksi terjadi dalam bentuk berikut -

- Ketika Anda pergi ke pasar dan Anda menggunakan POS untuk pembayaran, maka terjadilah transaksi.

- Di ponsel Anda ketika Anda mengunduh aplikasi android untuk memesan sesuatu seperti aplikasi eBay.

- Saat Anda membayar sesuatu melalui layanan pembayaran online seperti paypal.com.

Periksa Apakah Anda Melakukan Transaksi yang Aman?

Umumnya transaksi aman terjadi dalam bentuk terenkripsi yang terjadi antara situs tempat kita terhubung dan browser yang kita gunakan. Itu terjadi melalui file di mana situs web memberikan detailnya, yang akan kita bahas lebih lanjut di bagian berikut. Indikasi yang lebih sederhana adalah mengenali perbedaan antara koneksi yang aman dan tidak amanHttps:// adalah situs yang aman, sementara Http:// tidak diamankan.

Jika Anda atau pengguna Anda menggunakan Google Chrome, Anda dapat mendorong mereka untuk selalu tersambung dengan aman, jika halaman web mendukungnya. Selalu lebih suka ekstensi HTTPS, jika Anda menggunakan Mozilla Firefox, ada add-on yang disebutHTTPS Everywhere.

Kita harus melakukan transaksi hanya melalui halaman web yang kita ketahui atau jika mereka memiliki reputasi yang baik. Jadi, dengan kata sederhana Anda harus mengunjungi halaman web yang Anda percayai dan meskipun Anda percaya, disarankan untuk melakukan transaksi melalui gateway pembayaran seperti PayPal, sehingga Anda tidak mengirimkan detail rekening bank ke pihak ketiga.

Sumber daya yang bagus adalah www.mywot.com yang memberi Anda tarif situs web dan reputasinya berdasarkan jutaan pengguna, yang mempercayai transaksi mereka ke situs web ini.

Di akhir bulan selalu lakukan pengecekan fisik atas transaksi Anda apakah sesuai dengan pengeluaran Anda atau tidak. Jika tidak, maka disarankan untuk segera memblokir keranjang pembayaran atau akun Anda.

Setelah menyelesaikan transaksi, Anda disarankan untuk selalu menghapus riwayat, cache, dan cookie. Apalagi jika Anda menggunakan komputer lain yang bukan milik Anda.

Apa yang Harus Anda Lakukan sebagai Administrator Sistem?

Sebagai administrator sistem, Anda harus mengingat beberapa aturan yang akan membantu pelanggan kami melakukan transaksi yang aman.

Pertama-tama, Anda harus memeriksa apakah ada policy complianceuntuk sistem yang kami tawarkan, seperti PCI, atau HIPAA. Umumnya, kebijakan ini juga memiliki pedoman keamanan, seperti perangkat keras atau perangkat lunak yang menyediakan kontrol akses, kontrol integritas, audit, dan keamanan transmisi.

Hal lainnya adalah bahwa a session should be limited basedtepat waktu dan IP. Jadi, ketika formulir pendaftaran pengguna Anda membuka akun, sistem akan terkunci setelah beberapa saat dan mencari tahu apakah ada kemungkinan serangan man-in-the-middle. Pembatasan IP seharusnya tidak mengizinkannya.

Membuat Usage Policy untuk sistem Anda, sehingga pengguna mengetahui batasannya dan mendapatkan pengetahuan tentang keamanan.

Periksa apakah sistem Anda memiliki konfigurasi yang tepat untuk melakukan transaksi keuangan. Sistem harus memiliki file2-factor authentication, di mana kode sandi atau nomor pin dikirim ke ponsel klien Anda setiap kali transaksi online terjadi dan hanya akan disetujui setelah Anda mengkonfirmasi pembelian dengan memasukkan kode. Ini memastikan bahwa klien adalah yang dia katakan dengan menanyakan sesuatu yang dia ketahui, dan sesuatu yang dia miliki, seperti telepon.

Pada bab ini, kita akan membahas masalah keamanan perbankan yang terkait dengan e-banking atau yang disebut Internet banking, dan masalah keamanan berbasis kartu kredit atau debit.

E-banking adalah gateway pembayaran elektronik yang memungkinkan semua nasabah suatu bank melakukan transaksi perbankan melalui komputernya tanpa perlu pergi ke bank secara fisik.

Biasanya untuk membuat akun e-banking, klien harus pergi secara fisik ke bank untuk dapat membukanya dan mengautentikasinya saat dibuka. Seorang pelanggan dapat menghubungkan akun ini dengan pinjaman, rekening giro dan banyak produk bank lainnya.

Bagaimana Cara Aman Bertransaksi e-Banking?

Selalu masukkan link e-banking dengan mengetiknya sendiri dan bukan melalui email yang datang, ini bisa menjadi email phishing. Selalu terhubung melalui koneksi aman ke situs web dan periksa apakah halaman web diautentikasi seperti pada gambar berikut, di mana koneksi itu amanHttps - dan keaslian web saya telah memeriksanya melalui bilah hijau yang merupakan sertifikat yang berarti bahwa web ini telah diautentikasi sebelumnya.

Berhati-hatilah dengan munculan yang tampak tidak terduga atau mencurigakan yang muncul selama sesi perbankan online Anda. Pikirkan tentang proses yang biasanya Anda lalui untuk melakukan pembayaran kepada seseorang - curiga jika berbeda dari terakhir kali Anda menggunakannya.

Jangan pernah memberi siapa pun detail login Anda secara lengkap baik melalui email atau melalui telepon - bank Anda tidak akan pernah memintanya dengan cara ini. Periksa laporan bank Anda secara teratur dan segera hubungi bank Anda jika Anda menemukan transaksi yang tidak Anda otorisasi.

Saat Anda mengirim uang melalui rekening bank online Anda, selalu periksa kembali jumlah yang Anda kirim serta nomor rekening dan kode sortir yang Anda kirimkan.

Kartu kredit

Umumnya, kartu-kartu ini adalah masalah oleh penyedia kartu seperti bank dan mereka terhubung dengan rekening bank klien dan membantu untuk melakukan pembayaran dan karena ini juga digunakan lebih sering meningkatkan kemungkinan penipuan.

Penipuan kartu kredit adalah pencurian yang dilakukan dengan menggunakan kartu kredit atau mekanisme pembayaran sejenis sebagai sumber palsu untuk transaksi penipuan. Jenis penipuan yang umum terjadi ketika pelaku membeli barang secara online, dengan menggunakan nomor kartu kredit yang mereka peroleh dengan cara yang tidak etis.

Transaksi kartu kredit diperoleh dengan -

- Situs pembuat kartu kredit di Internet.

- Pedagang tidak etis menyebarkan data kartu kredit klien mereka.

- Hacker bisa mendapatkan data dari skimmer, yaitu hardware yang dimasukkan hacker ke dalam ATM atau POS.

- Dengan menemukan salinan voucher yang dibuang.

- Dengan meretas komputer tempat detail kartu kredit disimpan dalam cache.

Generator Kartu Kredit

Alat yang paling umum digunakan untuk memecahkan kartu kredit adalah Credit Card Generator(www.darkcodign.net). Generator kartu kredit ini adalah program Python baris perintah yang menggunakan skrip .php. Ini menghasilkan nomor kartu kredit yang digunakan dalam pengujian situs web e-niaga. Ini menghasilkan nomor VISA, MasterCard dan Amex 13 dan 16 digit. Jika dipasang, itu dapat mencuri kata sandi dan nomor kartu kredit bersama dengan detail bank.

Yang lain disebut sebagai RockLegend’s Cool Card Generator, tetapi tidak banyak detail yang diberikan tentang itu.

Teknik Deteksi Penipuan Kartu Kredit

Pada bagian ini kita akan membahas berbagai Teknik Deteksi Penipuan Kartu Kredit.

Deteksi Pola

Teknik ini menandai seseorang sebagai penipu jika banyak pesanan ditempatkan untuk dikirim ke alamat yang sama dengan kartu kredit yang berbeda.

Jika beberapa pesanan dikirim dari alamat IP yang sama.

Jika kartu kredit berubah beberapa digit.

Jika orang tersebut mengirimkan kartu kredit yang sama dengan tanggal kedaluwarsa yang berbeda.

Deteksi Penyaringan Penipuan

Teknik ini dikembangkan oleh Visa dan mendeteksi kemungkinan penipuan berdasarkan skor yang mempertimbangkan 150 variabel pesanan.

Xcart: Layanan Skrining Penipuan Online

Untuk detail lebih lanjut tentang layanan penyaringan penipuan online ini, Anda dapat logon ke - http://www.xcart.com/extensions/modules/antifraud.html

Card Watch

Ini adalah insentif bagi Bank Inggris untuk meningkatkan kesadaran Pencegahan Penipuan Kartu. Anda dapat memperoleh informasi lebih lanjut tentang ini dari tautan berikut -http://www.cardwatch.org.uk

Deteksi Penipuan Kartu Kredit MaxMind

Anda dapat memperoleh informasi lebih lanjut tentang ini dari tautan berikut - https://www.maxmind.com/en/home

Ini juga merupakan platform terkemuka yang memimpin dalam mendeteksi potensi penipuan kartu dan dikembangkan oleh teknologi eksklusif. Ini menganalisis faktor risiko skor atau setiap transaksi online secara real time, jadi bagi pedagang mereka membutuhkan lebih sedikit waktu untuk menganalisis transaksi.

Praktik Terbaik untuk Melindungi Transaksi Bank Anda

Berikut adalah beberapa petunjuk, yang perlu diingat saat melakukan transaksi apa pun.

- Lindungi kode keamanan Anda selalu dengan tangan saat memasukkannya di ATM atau POS.

- Jangan pernah meninggalkan kartu kredit tanpa pengawasan.

- Periksa transaksi kartu kredit Anda setelah pembelian apa pun.

- Simpan kartu kredit terpisah di dompet jika memungkinkan.

- Simpan catatan nomor rekening dan tanggal kedaluwarsa di tempat yang aman.

- Jangan pernah menandatangani tanda terima bank kosong.

- Hancurkan kartu yang tidak digunakan atau rekening koran Anda dengan membakar atau menghancurkannya dengan benar.

- Laporkan segera kartu atau dokumen yang dicuri.

- Jangan pernah memberikan detail bank Anda melalui telepon atau email.

- Laporkan setiap tagihan yang rentan di kartu Anda.

Dalam bab ini, kita akan membahas e-Commerce. Platform apa yang paling banyak digunakan dan aman? Apa yang dibutuhkan untuk mengamankan mereka?

E-commerce adalah tentang menjual atau membeli barang dan jasa dari Internet dan membayar melalui media ini. Transaksi ini terjadi antara klien ke bisnis, B2B, klien ke klien dan seperti di antara ada transaksi uang, kita harus berhati-hati saat menggunakan dan juga saat menyiapkan situs e-commerce.

Platform e-Commerce Teratas

Berikut adalah daftar beberapa platform e-Commerce terkenal dan cara kerja konfigurasi keamanannya.

Magento

Anda bisa mendapatkan detail lebih lanjut dari platform ini di tautan berikut - https://magento.com

Platform ini adalah salah satu yang terbaik karena dikembangkan oleh eBay dan dapat dengan mudah diintegrasikan dengan gateway PayPal. Ini memiliki versi gratis dan berbayar untuk dipilih. Kerentanan terlalu cepat ditambal.

Ini juga memiliki berbagai macam plugin dan opsi penyesuaian. Ini memiliki solusi SaaS: Skalabilitas elastis, ketahanan dan ketersediaan tinggi, kepatuhan PCI, ketersediaan global, dan penambalan otomatis, sambil tetap mempertahankan fleksibilitas dalam penyesuaian perangkat lunak yang dibutuhkan pedagang kami.

Shopify

Anda bisa mendapatkan detail lebih lanjut dari platform ini di tautan berikut - https://www.shopify.com

Jadi jika Anda mencoba mendesain halaman checkout menjadi persis seperti yang Anda inginkan, Shopify mungkin bukan untuk Anda. Faktanya, tidak ada solusi yang dihosting yang menawarkan proses pembayaran yang dapat disesuaikan, sehingga Anda dapat langsung beralih ke bagian yang Di-Host Sendiri. Shopify memiliki banyak aplikasi yang dapat Anda unduh dan instal di toko Anda, yang selanjutnya memperluas default atau memperkenalkan fungsi baru.

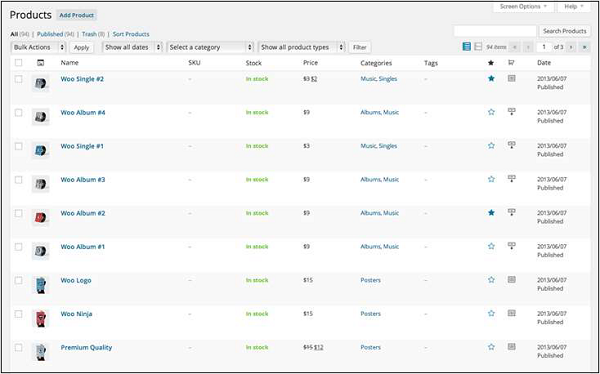

WooCommerce

Anda bisa mendapatkan detail lebih lanjut dari platform ini di tautan berikut - https://wordpress.org/plugins/woocommerce/

WooCommerce adalah plugin e-commerce gratis yang memungkinkan Anda menjual apa saja dan dengan sangat praktis. Dibangun untuk berintegrasi mulus dengan WordPress, WooCommerce adalah solusi e-commerce favorit dunia yang memberikan kontrol penuh kepada pemilik toko dan pengembang karena penggunaan template WordPress.

Dengan fleksibilitas tanpa akhir dan akses ke ratusan ekstensi WordPress gratis dan premium, WooCommerce sekarang memberdayakan 30% dari semua toko online - lebih dari platform lainnya.

Bigcommerce

Anda bisa mendapatkan detail lebih lanjut dari platform ini di tautan berikut - https://www.bigcommerce.com

Ini memiliki lebih dari 115 templat e-niaga, unggahan produk tanpa batas, dan tampilan seluler juga. Ini mempengaruhi integrasi dengan Amazon dan eBay, dan juga dapat diintegrasikan dengan sebagian besar gateway pembayaran. Dari segi keamanan, ini sangat aman karena sesuai dengan PCI.

Bagaimana Cara Membeli dengan Cara yang Aman?

Seperti yang Anda ketahui, untuk menavigasi dan membeli barang, layanan online ritel harus selalu diautentikasi melalui sertifikat Digital, dari sudut pandang keamanan, parameter ini tidak dapat dinegosiasikan.

Beberapa toko online aman yang memiliki platform multi-penjual adalah -

- Amazon.com

- Ebay.com

- Aliexpress.com

Penting untuk disebutkan bahwa di platform ini ada juga penipu. Jadi dalam hal ini sebelum membeli dari penjual mana pun Anda harus melihat ulasan dari pembeli lain dan apa reputasi mereka, yang umumnya ditandai dengan bintang.

Siapkan Toko Online yang Aman

Agar dapat diandalkan dari sudut pandang pelanggan, situs permulaan Anda harus sesuai dengan standar PCI. Standar ini adalah standar informasi kepemilikan untuk situs yang menangani pembayaran online dan menggunakan kartu kredit seperti Visa, MasterCard, American Express, Discover, JCB, dan lainnya. Mereka akan membutuhkan dokumentasi dan informasi lengkap untuk menyiapkan Kepatuhan ini. Semua detail dapat ditemukan di situs resmi mereka -https://www.pcisecuritystandards.org

Sertifikat Digital adalah standar keamanan untuk membuat tautan terenkripsi antara server dan klien. Umumnya, antara server email atau server web, yang melindungi data dalam transisi dengan mengenkripsinya. Sertifikat Digital juga merupakan ID Digital atau paspor yang dikeluarkan oleh Otoritas Pihak Ketiga yang memverifikasi identitas pemilik server dan tidak mengklaim identitas palsu.

Komponen Sertifikat Digital

Semua komponen berikut ini dapat ditemukan di detail sertifikat -

Serial Number - Digunakan untuk mengidentifikasi sertifikat secara unik.

Subject - Orang, atau entitas teridentifikasi.

Signature Algorithm - Algoritma yang digunakan untuk membuat tanda tangan.

Signature - Tanda tangan sebenarnya untuk memverifikasi bahwa itu berasal dari penerbit.

Issuer - Entitas yang memverifikasi informasi dan menerbitkan sertifikat.

Valid-From - Tanggal pertama kali sertifikat valid.

Valid-To - Tanggal kedaluwarsa.

Key-Usage - Tujuan kunci publik (Misalnya: penyandian, tanda tangan, penandatanganan sertifikat ...).

Public Key - Kunci publik.

Thumbprint Algorithm - Algoritme yang digunakan untuk melakukan hash pada sertifikat kunci publik.

Thumbprint - Hash itu sendiri, digunakan sebagai singkatan dari sertifikat kunci publik.

Tingkat Validasi

Pada bagian ini kita akan membahas berbagai tingkat validasi Sertifikat SSL (Secure Sockets Layer). Beberapa yang terpenting adalah sebagai berikut -

Domain Validation SSL Certificate - Ini memvalidasi domain yang didaftarkan oleh administrator sistem dan mereka memiliki hak administrator untuk menyetujui permintaan sertifikat, validasi ini biasanya dilakukan dengan permintaan email atau dengan catatan DNS.

Organization Validated SSL Certificates - Ini memvalidasi kepemilikan domain dan juga informasi bisnis seperti Nama Resmi, Kota, Negara, dll. Validasi ini dilakukan dengan memasukkan email atau catatan DNS dan otoritas sertifikat juga memerlukan beberapa dokumen asli untuk memverifikasi Identitas.

Extended Validation SSL Certificates- Ini memvalidasi kepemilikan domain dan informasi organisasi, ditambah keberadaan hukum organisasi. Ini juga memvalidasi bahwa organisasi mengetahui permintaan sertifikat SSL dan menyetujuinya. Validasi memerlukan dokumentasi untuk mengesahkan identitas perusahaan ditambah serangkaian langkah dan pemeriksaan tambahan. Sertifikat SSL Extended Validation umumnya diidentifikasi dengan bilah alamat hijau di browser yang berisi nama perusahaan.

Ulasan dan beberapa detail penyedia sertifikat digital terbesar dapat ditemukan di tautan berikut - https://www.sslshopper.com/certificate-authority-reviews.html

Dalam bab ini, kami akan menjelaskan langkah-langkah keamanan yang harus diambil di server email dan di situs klien.

Menguatkan Server Email

Untuk memperkuat server email, Anda harus mengikuti langkah-langkah berikut -

Langkah 1. Konfigurasikan server email agar tidak memiliki Relai Terbuka

Sangat penting untuk mengonfigurasi parameter relai email Anda menjadi sangat terbatas. Semua server email memiliki opsi ini, di mana Anda dapat menentukan domain atau alamat IP mana server email Anda akan merelay email. Parameter ini menentukan kepada siapa protokol SMTP Anda harus meneruskan email. Relai terbuka dapat membahayakan Anda karena pelaku spam dapat menggunakan server email Anda untuk mengirim spam kepada orang lain, yang mengakibatkan server Anda masuk daftar hitam.

Langkah 2. Siapkan otentikasi SMTP untuk mengontrol akses pengguna

Otentikasi SMTP memaksa orang-orang yang menggunakan server Anda untuk mendapatkan izin untuk mengirim email dengan terlebih dahulu memberikan nama pengguna dan kata sandi. Ini membantu mencegah relai terbuka dan penyalahgunaan server Anda. Jika dikonfigurasi dengan cara yang benar, hanya akun yang dikenal yang dapat menggunakan SMTP server Anda untuk mengirim email. Konfigurasi ini sangat disarankan jika server email Anda memiliki alamat IP yang dirutekan.

Langkah 3. Batasi koneksi untuk melindungi server Anda dari serangan DoS

Jumlah koneksi ke server SMTP Anda harus dibatasi. Parameter ini bergantung pada spesifikasi perangkat keras server dan merupakan beban nominal per hari. Parameter utama yang digunakan untuk menangani batasan koneksi meliputi: Jumlah total koneksi, jumlah total koneksi simultan, dan kecepatan koneksi maksimum. Untuk mempertahankan nilai optimal untuk parameter ini mungkin memerlukan perbaikan seiring waktu. Ituprevents Spam Floods and DoS Attacks yang menargetkan infrastruktur jaringan Anda.

Langkah 4. Aktifkan Reverse DNS untuk memblokir pengirim palsu

Sebagian besar sistem perpesanan menggunakan pencarian DNS untuk memverifikasi keberadaan domain email pengirim sebelum menerima pesan. Pencarian terbalik juga merupakan opsi menarik untuk melawan pengirim email palsu. Setelah Reverse DNS Lookup diaktifkan, SMTP Anda memverifikasi bahwa alamat IP pengirim cocok dengan nama host dan domain yang dikirimkan oleh klien SMTP diEHLO/HELO Command. Ini sangat berguna untuk memblokir pesan yang gagal dalam pengujian pencocokan alamat.

Langkah 5. Gunakan server DNSBL untuk melawan penyalahgunaan email masuk

Salah satu konfigurasi terpenting untuk melindungi server email Anda adalah dengan menggunakan DNS – based blacklists. Memeriksa apakah domain atau IP pengirim diketahui oleh server DNSBL di seluruh dunia dapat mengurangi jumlah spam yang diterima secara substansial. Mengaktifkan opsi ini dan menggunakan server DNSBL dalam jumlah maksimum akan sangat mengurangi dampak email masuk yang tidak diminta. Daftar server DNSBL bersama dengan semua IP dan domain spammer yang dikenal untuk tujuan ini semuanya disimpan di situs web, tautan untuk situs web ini adalah -https://www.spamhaus.org/organization/dnsblusage/

Langkah 6. Aktifkan SPF untuk mencegah sumber palsu

Kerangka Kebijakan Pengirim (SPF) adalah metode yang digunakan untuk mencegah alamat pengirim palsu. Saat ini, hampir semua pesan email yang melecehkan membawa alamat pengirim palsu. Pemeriksaan SPF memastikan bahwa MTA pengirim diizinkan untuk mengirim email atas nama nama domain pengirim. Saat SPF diaktifkan di server Anda, data MX server pengirim (data DNS Mail Exchange) divalidasi sebelum pengiriman pesan terjadi.

Langkah 7. Aktifkan SURBL untuk memverifikasi konten pesan

SURBL (Daftar Blokir Waktu-Nyata URI Spam) mendeteksi email yang tidak diinginkan berdasarkan tautan yang tidak valid atau berbahaya di dalam pesan. Memiliki filter SURBL membantu melindungi pengguna dari serangan malware dan phishing. Saat ini, tidak semua server email mendukung SURBL. Tetapi jika server perpesanan Anda mendukungnya, mengaktifkannya akan meningkatkan keamanan server Anda, serta keamanan seluruh jaringan Anda karena lebih dari 50% ancaman Keamanan Internet berasal dari konten email.

Langkah 8. Pertahankan daftar hitam IP lokal untuk memblokir Spammer

Memiliki daftar hitam IP lokal di server email Anda sangat penting untuk melawan spammer tertentu yang hanya menargetkan Anda. Pemeliharaan daftar dapat memakan waktu dan sumber daya, tetapi memberikan nilai tambah yang nyata. Hasilnya adalah cara yang cepat dan andal untuk menghentikan koneksi Internet yang tidak diinginkan agar tidak mengganggu sistem perpesanan Anda.

Langkah 9. Enkripsi otentikasi POP3 dan IMAP untuk masalah privasi

Sambungan POP3 dan IMAP pada awalnya dibuat dengan mempertimbangkan keamanan. Akibatnya, mereka sering digunakan tanpa otentikasi yang kuat. Ini adalah kelemahan besar karena kata sandi pengguna dikirimkan dalam bentuk teks yang jelas melalui server email Anda, sehingga membuatnya mudah diakses oleh peretas dan orang-orang dengan niat jahat. SSLTLS adalah yang paling terkenal dan cara termudah untuk menerapkan otentikasi yang kuat; itu digunakan secara luas dan dianggap cukup dapat diandalkan.

Langkah 10. Memiliki setidaknya dua data MX untuk setiap failover

Memiliki konfigurasi failover sangat penting untuk ketersediaan. Memiliki satu data MX tidak pernah cukup untuk memastikan aliran email yang berkelanjutan ke domain tertentu, itulah mengapa sangat disarankan untuk menyiapkan setidaknya dua MX untuk setiap domain. Yang pertama ditetapkan sebagai yang utama, dan yang sekunder digunakan jika yang utama turun karena alasan apa pun. Konfigurasi ini dilakukan diDNS Zone level.

Mengamankan Akun Email

Di bagian ini, kita akan membahas cara mengamankan akun email dan menghindarinya dari peretasan.

Mengamankan di Situs Klien

Yang paling penting adalah Create complex passwords. Karena ada banyak teknik yang tersedia untuk memecahkan kata sandi seperti brute-force, serangan kamus dan menebak kata sandi.

A strong password contains −

- 7 hingga 16 karakter.

- Huruf besar dan huruf kecil

- Numbers

- Karakter spesial

Selalu hubungkan kata sandi email dengan email asli lain yang dapat Anda akses. Jadi jika email ini diretas, Anda memiliki kemungkinan untuk mendapatkan akses lagi.

Instal di komputer Anda antivirus email, sehingga setiap email yang masuk ke klien email Anda dipindai seperti lampiran dan tautan phishing.

Jika Anda terbiasa menggunakan akses web, jangan pernah membuka lampiran dengan.exe ekstensi.

Dianjurkan untuk menggunakan email terenkripsi saat berkomunikasi secara resmi dengan data penting. Jadi lebih baik komunikasi yang akan dienkripsi antara pengguna akhir, alat yang bagus untuk iniPGP Encryption Tool.

Pada bab ini, kita akan membahas tentang pencurian identitas. Apa itu? Bagaimana cara mencegahnya dan tindakan apa yang perlu kita lakukan untuk mencegahnya?

Apa itu Pencurian Identitas?

Pencurian identitas adalah tindakan ketika seseorang mencuri nama, nama keluarga, dan data pribadi Anda lainnya dan menggunakannya untuk melakukan sesuatu yang melanggar hukum. Saat ini, ini adalah masalah yang sangat sensitif karena banyak orang mengirimkan data sensitif mereka melalui Internet dan perusahaan besar maupun kecil harus mengambil insentif untuk kebijakan anti-penipuan di tempat kerja.

Di rumah juga, kita harus berhati-hati untuk meminimalkan risiko ini. Perlu disebutkan bahwa lebih dari 50% pencurian identitas dilakukan oleh orang-orang yang dikenal korban. Terutama pencurian identitas ini dilakukan untuk keuntungan finansial.

Situs web bagus yang akan membantu Anda dengan pencurian ID adalah - https://www.consumer.ftc.gov yang memiliki langkah-langkah rinci tentang apa yang harus dilakukan, bagaimana melaporkan, dll. dalam kasus seperti itu.

Bagaimana Pencurian ID Terjadi?

Ada beberapa cara yang digunakan orang atau peretas untuk mencuri ID Anda. Beberapa cara yang paling umum digunakan adalah sebagai berikut -

Sebagian besar orang yang terampil dalam aktivitas semacam itu mengobrak-abrik sampah untuk mencari faktur, tagihan, dan dokumen lain dengan informasi pribadi Anda.

Dengan mencuri dompet yang dapat berisi kartu ID, kartu kredit, dan detail identifikasi pribadi lainnya, dll.

Mencuri aplikasi yang kedaluwarsa untuk kartu kredit yang disetujui sebelumnya dan mengisinya dengan alamat yang berbeda.

Ambil dokumen penting seperti akta kelahiran, paspor, salinan pengembalian pajak dan sejenisnya saat terjadi perampokan di rumah Anda.

Curi nomor dan identitas sosial anak-anak yang sangat rentan karena mereka tidak memiliki riwayat kredit dan mungkin perlu waktu bertahun-tahun sebelum pencurian tersebut ditemukan.

Curi informasi pribadi dari buku atau artikel koran.

Mencuri informasi pribadi seorang kerabat atau seseorang yang dia kenal baik, mungkin dengan sering berkunjung ke rumah mereka.

Meretas komputer yang berisi catatan pribadi Anda dan mencuri data tersebut.

“Shoulder surf” dengan menonton dari lokasi terdekat saat dia meninju ponsel.

Dengan metode phishing yang disebutkan di bagian atas dengan meminta Anda secara umum untuk mengisi formulir dengan data Anda.

Konsekuensi Tidak Melaporkan Penipuan ID?

Berikut adalah beberapa konsekuensi yang mungkin terjadi jika Anda tidak melaporkan penipuan ID kepada otoritas terkait.

Penjahat bisa mengambil hipotek, membeli barang mahal, dll.

Penjahat mungkin memiliki hutang dalam jumlah besar, kemudian mengajukan kebangkrutan atas nama korban, merusak sejarah kredit dan reputasi korban mereka.

Lakukan serangan teroris.

Dengan menggunakan ID ini, mereka juga dapat terlibat dalam perdagangan manusia.

Bagaimana cara mencegah pencurian ID?

Untuk mencegah pencurian ID, Anda dapat menjaga petunjuk penting berikut -

Sobek semua dokumen yang tidak digunakan sebelum dibuang.

Jangan berikan informasi pribadi dan sensitif apa pun melalui telepon.

Jangan membuat password Anda seperti hari ulang tahun Anda, nama Anda, dll. Yang akan lebih mudah ditebak dan dipahami orang.

Simpan dokumen Anda di tempat yang aman di rumah, jauh dari teman sekamar atau wanita pembersih, dll.

Periksa untuk memastikan Anda mengetahui semua akun yang terdaftar di nama Anda, dan saldo akun ini mutakhir.

Apa yang harus dilakukan jika Anda menjadi korban pencurian ID?

Anda dapat melakukan hal-hal berikut segera setelah Anda mengetahui bahwa Anda telah menjadi korban Pencurian ID.

- Segera hubungi polisi untuk mengajukan laporan ke lembaga penegak hukum setempat.

- Dokumentasikan semua langkah Anda seperti menyimpan semua korespondensi dan salinan dokumen.

- Hubungi bank Anda untuk membatalkan semua transaksi ATM dan POS Anda.

Seperti di semua bab sebelumnya, kami telah membahas berbagai cara untuk melindungi diri kami sendiri tentang bagaimana kami tidak boleh terlibat dalam skenario apa pun dari potensi penipuan. Sekarang mari kita lihat apa batas terluar dari apa yang dapat kita lakukan tanpa melakukan kejahatan komputer atau yang disebut kejahatan dunia maya.

Jenis Kejahatan Maya

Berikut adalah beberapa kejahatan dunia maya paling menonjol yang terjadi di seluruh dunia.

Financial Cybercrime

Kejahatan ini adalah ketika Anda memanfaatkan keterampilan Anda atau akses pihak ketiga untuk tujuan utama mendapatkan keuntungan finansial. Seperti mengakses portal e-bank dengan cara yang tidak sah dan melakukan transaksi, melakukan pembayaran e-commerce dan mengambil barang tanpa ijin.

Kejahatan dunia maya keuangan lain yang tersebar luas adalah kloning kartu kredit, semua ini telah disebutkan di bab-bab sebelumnya.

Serangan DoS atau Pemerasan Cyber

Jenis kejahatan ini adalah ketika Anda mengancam perusahaan atau orang bahwa Anda akan menghentikan layanan mereka jika Anda tidak "diberi" uang untuk menjalankan layanan, yang umumnya adalah Webserver, mail server atau jaringan komputer lainnya. Kami mendengar banyak kasus seperti itu setiap hari di seluruh dunia.

Cyberterrorism

Ini adalah tindakan terorisme yang dilakukan melalui penggunaan komputer. Bisa jadi propaganda di Internet, bahwa akan ada serangan bom selama liburan, yang bisa dianggap sebagai cyberterrorism.

Berikut adalah beberapa petunjuk lain yang akan membuat ua Cybercriminal -

Jika kamu produce a virus atau jenis malware lainnya yang merusak komputer dan jaringan di seluruh dunia, untuk keuntungan finansial atau non-finansial.

Jika Anda membuat unsolicited bulk mails seperti spam untuk menyebarkan sesuatu.

Jika Anda membuat file phishing or social engineering attack Anda bisa dipenjara tergantung negara tempat Anda tinggal.

Jika Anda memiliki atau membuat pasar gelap untuk narkoba, penjualan senjata, penjualan pornografi anak.

Jika Anda memecahkan atau membajak perangkat lunak, musik, atau video melalui Internet, Anda dapat dipenjara karena hak cipta pembuatnya.

Seperti yang disebutkan di bab sebelumnya, Kejahatan Maya adalah kejahatan seperti semua kejahatan lainnya dan karena itu memiliki implikasi hukum di sebagian besar negara di bagian ini, kita akan melihat di sana untuk menemukan undang-undang mengenai kejahatan dunia maya terutama di negara-negara terbesar.

Hukum Kejahatan Dunia Maya Amerika Serikat

Untuk logon ke halaman web Departemen Kehakiman Amerika Serikat Anda dapat mengklik link berikut - https://www.justice.gov dan bagian yang memiliki implikasi pada ruang cyber adalah -

BAGIAN 2 - Larangan tindakan atau praktik yang tidak adil atau menipu yang berkaitan dengan spyware.

https://www.govtrack.us

Undang-undang utama yang terkait dengan kejahatan dunia maya ditemukan di tautan berikut yang memiliki penuntutan manual di AS - https://www.justice.gov/sites

Bagian lain yang memberi tahu Anda bagaimana Anda dapat memiliki implikasi tidak langsung adalah -

18 USC §2320 Perdagangan barang atau jasa palsu - https://www.law.cornell.edu

18 USC §1831 Perdagangan pelanggaran rahasia - https://www.justice.gov/usam

47 USC §605 Publikasi atau penggunaan komunikasi yang tidak sah - https://www.justice.gov

Hukuman bervariasi dari denda $ 50.000 atau dua kali lipat nilai kejahatan hingga 20 tahun penjara, jika itu merupakan kejahatan berulang.

Hukum Kejahatan Maya Meksiko

Portal Pemerintah Meksiko halaman web khusus yang memiliki semua informasi, Anda dapat membaca semuanya dengan mengklik tautan berikut - http://www.gob.mx/en/index, ia memiliki materi terperinci tentang semua agensinya.

Hukum yang berimplikasi pada dunia maya adalah sebagai berikut -

Section 30-45-5- Penggunaan komputer yang tidak sah. Informasi hukum lengkap dapat ditemukan di tautan berikut -http://law.justia.com

Hukum Kejahatan Dunia Maya Brasil

Portal Departemen Kehakiman di Brasil adalah - www.jf.gov.br , yang memiliki semua informasi tentang hukumnya.

Hukum yang berimplikasi pada dunia maya adalah sebagai berikut -

Art.313 –A. Masuknya data palsu ke dalam sistem informasi.

Art.313 –B. Modifikasi tidak sah atau perubahan sistem informasi.

Hukum Kejahatan Maya Kanada

Portal Departemen Kehakiman di Kanada adalah - http://laws-lois.justice.gc.ca/eng/ yang memiliki semua informasi tentang hukumnya.

Hukum yang berimplikasi pada dunia maya adalah sebagai berikut -

- Bagian KUHP Kanada 342.1

Hukum Kejahatan Dunia Maya Inggris Raya

Portal Departemen Kehakiman di Inggris adalah - http://www.legislation.gov.uk/ yang memiliki semua informasi tentang hukumnya.

Hukum yang berimplikasi pada dunia maya adalah sebagai berikut -

Tindakan Penyalahgunaan Komputer tahun 1990 Bab 18 - http://www.legislation.gov.uk

Hukum Kejahatan Dunia Maya Eropa

Portal halaman web Legislasi Uni Eropa adalah - http://europa.eu/index_en.htm yang memiliki semua informasi tentang peraturan perundang-undangannya.

Undang-undang yang memiliki implikasi di dunia maya adalah sebagai berikut, terdapat di -

Section 1 - Hukum Pidana Substantif

Title 1 - Pelanggaran terhadap kerahasiaan, integritas dan ketersediaan data dan sistem komputer.

Hukum Kejahatan Dunia Maya India

Portal Departemen Kehakiman di India adalah - https://doj.gov.in/ yang memiliki semua informasi tentang hukumnya.

Hukum yang berimplikasi pada dunia maya adalah sebagai berikut -

Teknologi Informasi ACT.2000 (No. 21 tahun 2000)

Bab XI Pelanggaran - http://www.dot.gov.in

Dalam bab ini, kita akan membahas pembuatan daftar periksa dasar yang akan membuat kita tetap aman dan terlindungi dari peretas dan malware lain di tempat kerja dan juga di lingkungan rumah.

Daftar Periksa Dasar

Berikut adalah daftar periksa dasar hal-hal yang harus Anda lakukan untuk memastikan Keamanan Internet -

Account setup - Harus ada kebijakan yang sesuai bahwa ketika seorang karyawan datang ke organisasi, siapa yang membuka akun dan hak atau hak istimewa apa yang dimiliki karyawan, dll. Apa batasan penggunaan sumber daya komputer?

Password Change Policy - Harus ada kebijakan dimana frekuensi perubahan password harus disebutkan dan kompleksitas password yang perlu digunakan.

Helpdesk Procedure- Harus ada prosedur yang tepat ketika seseorang memanggil pengguna helpdesk. Mereka pertama-tama harus mengidentifikasi diri mereka sendiri berdasarkan sesuatu seperti ID pengguna atau identifikasi unik lainnya.

Access Privileges - Prosedur ini harus menyatakan bagaimana akses diberikan ke berbagai bagian jaringan dan di sana harus disebutkan siapa yang telah memberi otorisasi akses ini dan apakah mereka dapat memberi otorisasi akses tambahan jika diperlukan.

Violation - Harus ada kebijakan untuk melaporkan setiap pelanggaran kebijakan apapun.

Employee Identification - Mereka harus dipaksa memakai lencana ID dan setiap tamu yang datang harus didaftarkan jika memungkinkan dengan lencana sementara atau pengunjung.

Privacy Policy - Harus ada kebijakan di mana karyawan harus memeriksa ke tingkat mana mereka berwenang untuk memberikan informasi dan kapan tingkat ini diteruskan kepada siapa mereka harus berbicara.

Document Destruction - Ini harus diperiksa jika semua dokumen yang tidak berguna lagi rusak atau dibakar.

Physical Restriction Access - Akses fisik harus dilindungi dengan akses terbatas dan harus diizinkan hanya untuk karyawan.

Antivirus in Place - Dalam kasus seperti itu, wajib untuk memeriksa apakah antivirus berfungsi dengan semua fungsinya seperti antivirus surat, pemindaian file, pemindaian web, dll.

Network Filtering- Sangat disarankan untuk memeriksa apakah jaringan Anda difilter dengan semua akun ke tingkat akses karyawan yang berbeda. Di lingkungan rumah, Anda perlu memeriksa perangkat lunak kontrol orang tua Anda, apakah sudah ada atau tidak.