コンピュータセキュリティ-マルウェア

前の章では、システムを保護するのに役立つウイルス対策を扱いましたが、この章では、マルウェア、マルウェアを手動で検出する方法、フォーム、ファイル拡張子、感染したコンピューターの兆候などを扱います。最近の企業やパソコンの感染率は高すぎるため、治療が重要です。

それらは、他の実行可能コードに自分自身を添付することによって自分のコードを複製する自己複製プログラムです。これらは、コンピューターユーザーの許可や知識がなくても動作します。実生活のようなウイルスやマルウェアは、コンピューターでは他の正常なファイルを汚染します。

ただし、ウイルスはコンピュータユーザーの助けを借りてのみ外部のマシンに感染することを覚えておく必要があります。これらは、見知らぬ人からの電子メールが添付されているファイルをクリックし、スキャンせずにUSBを接続し、その理由で安全でないURLを開くことによって発生する可能性があります。私たちシステム管理者は、これらのコンピューターのユーザーの管理者権限を削除する必要があります。マルウェアは3つのタイプに分類されます-

- トロイの木馬とルートキット

- Viruses

- Worms

ウイルスの特徴

以下は、コンピュータに感染するウイルスのいくつかの特徴です。

それらはコンピュータのメモリに常駐し、接続されているプログラムの実行が開始されると自動的にアクティブになります。

For example −彼らは一般的に自分自身を explorer.exe Windows OSでは、これは常に実行されているプロセスであるため、このプロセスがコンピューターの容量を使いすぎてしまう場合は注意が必要です。

それらは、ソースコード、拡張子、新しいファイルなどのように感染フェーズの後に自分自身を変更するため、アンチウイルスがそれらを検出するのは困難です。

彼らは常に次の方法でオペレーティングシステムに身を隠そうとします-

自分自身を不可解なシンボルに暗号化し、複製または実行時に自分自身を復号化します。

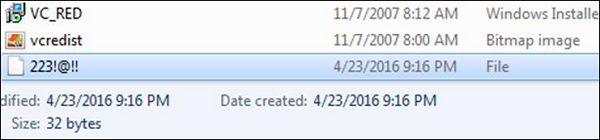

For example −私のコンピューターでこのファイルを見つけたので、理解を深めるために次の画像でこれを見ることができます。

このファイルを見つけた後、テキストエディタで開いたところ、次のスクリーンショットに示すように、テキストが理解できないと思いました。

これを見つけた後、base64デコーダーで試してみたところ、ウイルスファイルであることがわかりました。

このウイルスはあなたのコンピュータに以下を引き起こす可能性があります-

それは彼らのプロセスのためのスペースを得るためにあなたのコンピュータから重要なデータを削除するかもしれません。

ディスクデータのリダイレクトによる検出を回避できる場合があります。

それ自体でイベントをトリガーすることによってタスクを実行する場合があります。たとえば、これは、感染したコンピュータのポップアップテーブルなどで、画面に自動的に表示される場合に発生します。

これらのオペレーティングシステムには複数のファイル権限がなく、より分散しているため、WindowsおよびMacOSでは一般的です。

マルウェアの作業プロセスとそのクリーニング方法

マルウェアは、プログラムに付着し、いくつかのイベントを利用して他のプログラムに送信します。マルウェアは、これらのイベントが発生する必要があります。

- 自分で始める

- 実行不可能なファイルを使用して自分自身を送信する

- 他のネットワークまたはコンピューターに感染する

上記の結論から、いくつかの異常なプロセスまたはサービスが単独で実行される場合、ウイルスの可能性との関係をさらに調査する必要があることを知っておく必要があります。調査プロセスは次のとおりです-

これらのプロセスを調査するには、次のツールの使用から始めます-

- fport.exe

- pslist.exe

- handle.exe

- netstat.exe

ザ・ Listdll.exe すべてを表示します dll files 使用されている間、 netstat.exe 変数とともに、それぞれのポートで実行されているすべてのプロセスを示します。

コマンドと一緒に使用したカスペルスキーアンチウイルスのプロセスをどのようにマッピングしたかについて、次の例を見ることができます。 netstat-ano プロセス番号を確認し、タスクマネージャーでこの番号に属するプロセスを確認します。

次に、何かを探す必要があります modified, replaced or deleted files そしてその shared librariesまた、チェックする必要があります。それらは通常、次のような拡張子を持つ実行可能プログラムファイルに感染します。.EXE, .DRV, .SYS, .COM, .BIN。マルウェアは、正規ファイルの拡張子を変更します。例:File.TXTからFile.TXT.VBS。

Webサーバーのシステム管理者である場合は、次のように呼ばれる別の形式のマルウェアに注意する必要があります。 webshell。通常、拡張子は.phpですが、ファイル名がおかしく、暗号化されています。それらを検出した場合は削除する必要があります。

それが完了したら、ウイルス対策プログラムを更新して、コンピューターを再スキャンする必要があります。

ウイルス感染によるコンピュータエラーの検出

このセクションでは、人とシステム管理者が症状を混同することがあるため、ウイルスからコンピューターまたはOSの障害を検出する方法を扱います。

次のイベントは、マルウェアが原因ではない可能性が高いです-

- BIOSのバッテリーセル表示、タイマーエラー表示など、システムがBIOSステージで起動している間のエラー。

- ビープ音RAM書き込み、HDDなどのハードウェアエラー。

- 破損したファイルのようにドキュメントが正常に起動しないが、それに応じて他のファイルを開くことができる場合。

- キーボードまたはマウスがコマンドに応答しないため、プラグインを確認する必要があります。

- 点滅や振動など、モニターのオンとオフの切り替えが頻繁に発生します。これはハードウェアの障害です。

一方、システムに次の兆候がある場合は、マルウェアをチェックする必要があります。

コンピュータにポップアップまたはエラーテーブルが表示されます。

頻繁にフリーズします。

プログラムまたはプロセスが開始すると速度が低下します。

サードパーティは、ソーシャルメディアまたは電子メールで招待状を受け取っていると不満を漏らしています。

ファイル拡張子の変更が表示されるか、ファイルがユーザーの同意なしにシステムに追加されます。

インターネットの速度が非常に良いのに、InternetExplorerが頻繁にフリーズする。

コンピュータケースのLEDライトからわかるように、ほとんどの場合、ハードディスクにアクセスします。

OSファイルが破損しているか欠落しています。

コンピュータが帯域幅またはネットワークリソースを大量に消費している場合、これはコンピュータワームの場合です。

新しいプログラムのインストールなど、何もしていなくても、ハードディスクの空き容量は常に占有されています。

ファイルとプログラムのサイズは、元のバージョンと比較して変更されています。

Some Practical Recommendations to Avoid Viruses −

- 未知の人または疑わしいテキストを含む既知の人からの電子メールの添付ファイルを開かないでください。

- ソーシャルメディアで見知らぬ人からの招待を受け入れないでください。

- 未知の人や奇妙な形の既知の人から送信されたURLを開かないでください。

ウイルス情報

ウイルスを発見したが、その機能についてさらに調査したい場合。ウイルス対策ベンダーによって一般的に提供されているこれらのウイルスデータベースを確認することをお勧めします。

Kaspersky Virus Database −(http://www.kaspersky.com/viruswatchlite?hour_offset=-1)

F-Secure −(https://www.f-secure.com/en/web/labs_global/threat-descriptions)

Symantec – Virus Encyclopedia −(https://www.symantec.com/security_response/landing/azlisting.jsp)