DCN-クイックガイド

相互接続されたコンピューターとプリンターなどのコンピューター化された周辺機器のシステムは、コンピューターネットワークと呼ばれます。コンピュータ間のこの相互接続は、コンピュータ間の情報共有を容易にします。コンピュータは、有線または無線のメディアで相互に接続できます。

コンピュータネットワークの分類

コンピュータネットワークは、さまざまな要因に基づいて分類されます。

- 地理的スパン

- Inter-connectivity

- Administration

- Architecture

地理的スパン

地理的には、ネットワークは次のいずれかのカテゴリに分類されます。

- Bluetooth対応デバイス間で、テーブル全体にまたがる場合があります。範囲は数メートル以下です。

- すべてのフロアを接続する中間デバイスを含め、建物全体にまたがることができます。

- それは都市全体にまたがる可能性があります。

- 複数の都市または州にまたがる場合があります。

- 全世界をカバーする1つのネットワークかもしれません。

相互接続性

ネットワークのコンポーネントは、何らかの方法で互いに異なる方法で接続できます。接続性とは、論理的、物理的、またはその両方を意味します。

- すべてのデバイスをネットワーク上の他のすべてのデバイスに接続して、ネットワークメッシュを作成できます。

- すべてのデバイスを単一のメディアに接続できますが、地理的に切断され、バスのような構造が作成されます。

- 各デバイスは、左右のピアにのみ接続され、線形構造を作成します。

- すべてのデバイスが単一のデバイスで接続され、星のような構造を作成します。

- すべてのデバイスは、以前のすべての方法を使用して任意に接続され、ハイブリッド構造になりました。

管理

管理者の観点からは、ネットワークは、単一の自律システムに属し、物理ドメインまたは論理ドメインの外部からアクセスできないプライベートネットワークにすることができます。ネットワークは、すべての人がアクセスできるパブリックネットワークにすることができます。

ネットワークアーキテクチャ

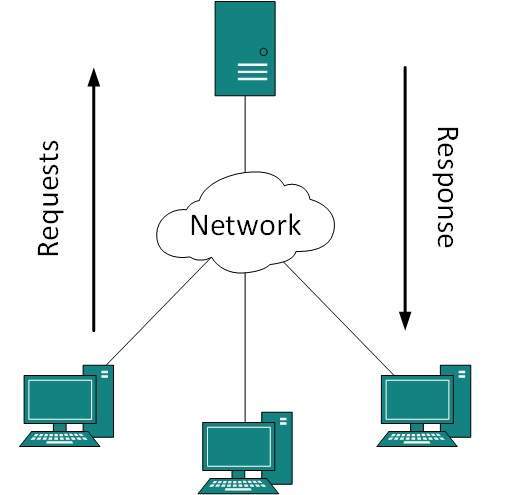

- サーバーとして機能する1つ以上のシステムが存在する可能性があります。他のクライアントは、サーバーにリクエストを処理するように要求します。サーバーは、クライアントに代わってリクエストを受け取り、処理します。

- 2つのシステムは、ポイントツーポイントまたはバックツーバックで接続できます。それらは両方とも同じレベルにあり、ピアと呼ばれます。

- 上記の両方のタイプのネットワークアーキテクチャを含むハイブリッドネットワークが存在する可能性があります。

コンピュータネットワークは、そのアーキテクチャに応じて、クライアントサーバー、ピアツーピア、ハイブリッドなどのさまざまなタイプに区別できます。

ネットワークアプリケーション

コンピュータシステムと周辺機器はネットワークを形成するために接続されています。それらは多くの利点を提供します:

- プリンタやストレージデバイスなどのリソース共有

- 電子メールとFTPによる情報交換

- Webまたはインターネットを利用した情報共有

- 動的なWebページを使用した他のユーザーとの対話

- IP電話

- ビデオ会議

- 並列計算

- インスタントメッセージング

一般に、ネットワークは地理的な範囲に基づいて区別されます。ネットワークは、携帯電話とBluetoothヘッドフォンの間の距離と同じくらい小さく、インターネット自体と同じくらい大きく、地理的な世界全体をカバーできます。

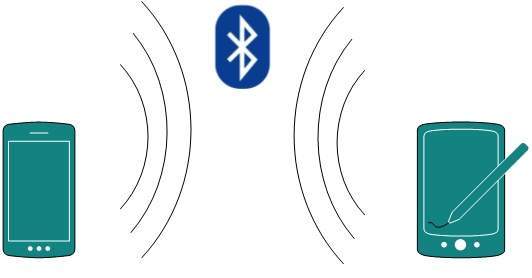

パーソナルエリアネットワーク

パーソナルエリアネットワーク(PAN)は、ユーザーにとって非常に個人的な最小のネットワークです。これには、Bluetooth対応デバイスまたは赤外線対応デバイスが含まれる場合があります。PANの接続範囲は最大10メートルです。PANには、ワイヤレスコンピュータのキーボードとマウス、Bluetooth対応のヘッドフォン、ワイヤレスプリンタ、テレビのリモコンが含まれる場合があります。

たとえば、PiconetはBluetooth対応のパーソナルエリアネットワークであり、マスタースレーブ方式で接続された最大8台のデバイスを含めることができます。

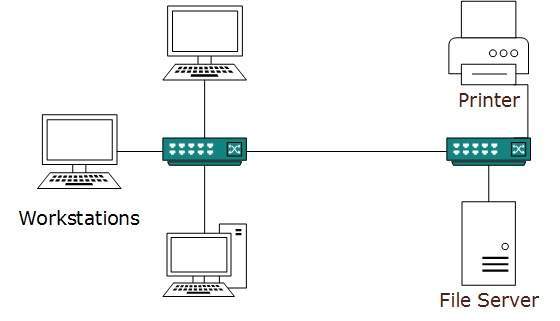

ローカルエリアネットワーク

建物内にまたがり、単一の管理システムの下で運用されるコンピュータネットワークは、一般にローカルエリアネットワーク(LAN)と呼ばれます。通常、LANは組織のオフィス、学校、大学、または大学を対象としています。LANに接続されているシステムの数は、最小で200万から最大で1600万までさまざまです。

LANは、エンドユーザー間でリソースを共有するための便利な方法を提供します。プリンター、ファイルサーバー、スキャナー、インターネットなどのリソースは、コンピューター間で簡単に共有できます。

LANは、安価なネットワークおよびルーティング機器で構成されています。ファイルストレージやその他のローカル共有アプリケーションを提供するローカルサーバーが含まれる場合があります。ほとんどの場合、プライベートIPアドレスで動作し、大量のルーティングは含まれません。LANは独自のローカルドメインで動作し、一元的に制御されます。

LANは、イーサネットまたはトークンリングテクノロジーのいずれかを使用します。イーサネットは最も広く採用されているLANテクノロジーであり、スタートポロジを使用していますが、トークンリングはめったに見られません。

LANは、有線、無線、または両方の形式で同時に使用できます。

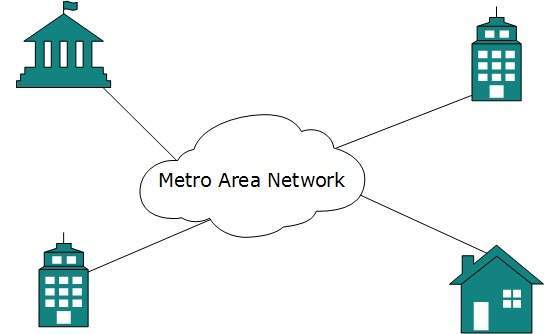

巨大都市エリアネットワーク

メトロポリタンエリアネットワーク(MAN)は、一般にケーブルテレビネットワークなどの都市全体に広がっています。イーサネット、トークンリング、ATM、またはファイバー分散データインターフェイス(FDDI)の形式にすることができます。

メトロイーサネットは、ISPが提供するサービスです。このサービスにより、ユーザーはローカルエリアネットワークを拡張できます。たとえば、MANは、組織が都市内のすべてのオフィスを接続するのを支援できます。

MANのバックボーンは、大容量で高速な光ファイバーです。MANは、ローカルエリアネットワークとワイドエリアネットワークの間で機能します。MANは、LANからWANまたはインターネットへのアップリンクを提供します。

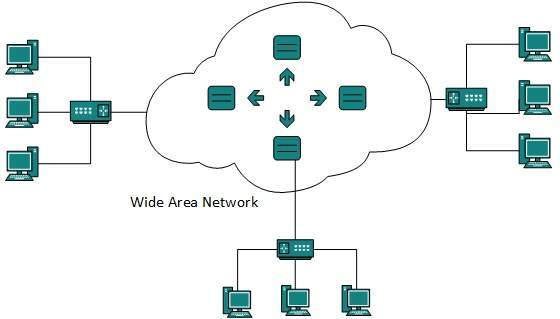

ワイドエリアネットワーク

名前が示すように、ワイドエリアネットワーク(WAN)は、州全体、さらには国全体にまたがる可能性のある広いエリアをカバーします。一般的に、通信ネットワークはワイドエリアネットワークです。これらのネットワークは、MANおよびLANへの接続を提供します。WANは非常に高速なバックボーンを備えているため、非常に高価なネットワーク機器を使用します。

WANは、非同期転送モード(ATM)、フレームリレー、同期光ネットワーク(SONET)などの高度なテクノロジを使用する場合があります。WANは、複数の管理によって管理される場合があります。

インターネットワーク

ネットワークのネットワークは、インターネットワーク、または単にインターネットと呼ばれます。これは、この地球上に存在する最大のネットワークです。インターネットはすべてのWANを巨大に接続し、LANやホームネットワークに接続できます。インターネットはTCP / IPプロトコルスイートを使用し、アドレス指定プロトコルとしてIPを使用します。現在、インターネットはIPv4を使用して広く実装されています。アドレス空間が不足しているため、IPv4からIPv6へと徐々に移行しています。

インターネットを使用すると、ユーザーは世界中の膨大な量の情報を共有してアクセスできます。WWW、FTP、電子メールサービス、オーディオおよびビデオストリーミングなどを使用します。巨大なレベルでは、インターネットはクライアントサーバーモデルで機能します。

インターネットは光ファイバーの非常に高速なバックボーンを使用しています。さまざまな大陸を相互接続するために、海底通信ケーブルとして知られている海底にファイバーが敷設されています。

インターネットは、HTMLリンクページを使用してワールドワイドウェブサービスに広く展開されており、ウェブブラウザと呼ばれるクライアントソフトウェアからアクセスできます。ユーザーが世界中のWebサーバーにあるWebブラウザーを使用してページを要求すると、Webサーバーは適切なHTMLページで応答します。通信遅延は非常に小さいです。

インターネットは多くの提案に応えており、生活の多くの側面に関与しています。それらのいくつかは次のとおりです。

- Webサイト

- インスタントメッセージング

- Blogging

- ソーシャルメディア

- Marketing

- Networking

- リソース共有

- オーディオおよびビデオストリーミング

さまざまなLANテクノロジーについて簡単に説明します。

イーサネット

イーサネットは広く展開されているLANテクノロジーです。このテクノロジーは1970年にBobMetcalfeとDRBoggsによって発明されました。1980年にIEEE802.3で標準化されました。

イーサネットはメディアを共有します。共有メディアを使用するネットワークは、データの衝突の可能性が高くなります。イーサネットは、Carrier Senseマルチアクセス/衝突検出(CSMA / CD)テクノロジーを使用して衝突を検出します。イーサネットで衝突が発生すると、そのすべてのホストがロールバックし、ランダムな時間待機してから、データを再送信します。

イーサネットコネクタは、48ビットのMACアドレスを備えたネットワークインターフェイスカードです。これは、他のイーサネットデバイスがイーサネット内のリモートデバイスを識別して通信するのに役立ちます。

従来のイーサネットは10BASE-T仕様を使用します。数字の10は10MBPSの速度を表し、BASEはベースバンドを表し、Tはシックイーサネットを表します。10BASE-Tイーサネットは最大10MBPSの伝送速度を提供し、RJ-45コネクタ付きの同軸ケーブルまたはCat-5ツイストペアケーブルを使用します。イーサネットは、最大100メートルのセグメント長を持つスタートポロジに従います。すべてのデバイスは、スター方式でハブ/スイッチに接続されています。

ファストイーサネット

急速に出現するソフトウェアおよびハードウェアテクノロジーのニーズを網羅するために、イーサネットはファストイーサネットとして拡張されています。UTP、光ファイバー、およびワイヤレスでも実行できます。最大100MBPSの速度を提供できます。この規格は、Cat-5ツイストペアケーブルを使用するIEEE803.2では100BASE-Tと呼ばれています。イーサネットホスト間での有線メディア共有にはCSMA / CD技術を使用し、ワイヤレスイーサネットLANにはCSMA / CA(CAは衝突回避の略)技術を使用します。

ファイバ上のファストイーサネットは、ファイバ上で最大100MBPSの速度を提供する100BASE-FX標準で定義されています。イーサネットオーバーファイバーは、半二重モードで最大100メートルまで拡張でき、マルチモードファイバーでの全二重モードで最大2000メートルに達することができます。

ギガビットイーサネット

Fast-Ethernetは、1995年に導入されてから、Giga-Ethernetが導入されるまでの3年間だけ高速ステータスを享受できました。ギガビットイーサネットは、最大1000メガビット/秒の速度を提供します。IEEE802.3abは、Cat-5、Cat-5e、およびCat-6ケーブルを使用してGiga-Ethernet overUTPを標準化します。IEEE802.3ahは、Giga-Ethernet overFiberを定義しています。

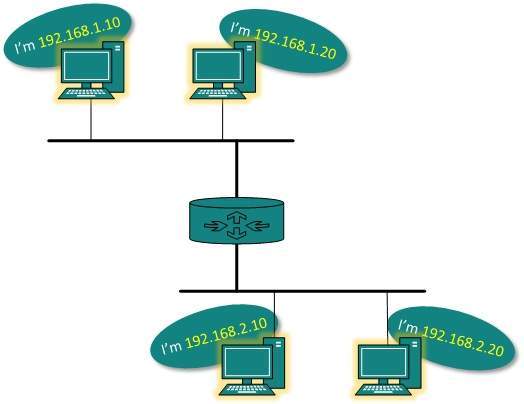

仮想LAN

LANはイーサネットを使用し、イーサネットは共有メディアで機能します。イーサネットの共有メディアは、1つの単一のブロードキャストドメインと1つの単一の衝突ドメインを作成します。イーサネットへのスイッチの導入により、単一の衝突ドメインの問題が解消され、スイッチに接続された各デバイスは個別の衝突ドメインで動作します。ただし、スイッチでさえ、ネットワークを個別のブロードキャストドメインに分割することはできません。

仮想LANは、単一のブロードキャストドメインを複数のブロードキャストドメインに分割するソリューションです。あるVLANのホストは、別のVLANのホストと通信できません。デフォルトでは、すべてのホストが同じVLANに配置されます。

この図では、さまざまなVLANがさまざまなカラーコードで示されています。同じスイッチに接続されている場合でも、1つのVLAN内のホストは、異なるVLAN内の他のホストを見たり話したりすることはできません。VLANは、イーサネット上で緊密に機能するレイヤー2テクノロジーです。2つの異なるVLAN間でパケットをルーティングするには、ルーターなどのレイヤー3デバイスが必要です。

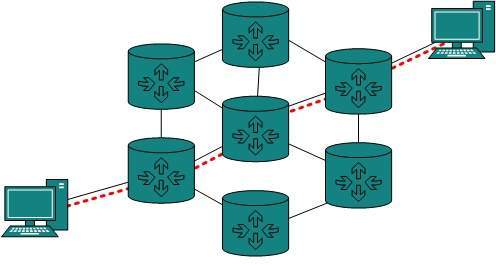

ネットワークトポロジは、コンピュータシステムまたはネットワークデバイスを相互に接続するための配置です。トポロジは、ネットワークの物理的側面と論理的側面の両方を定義する場合があります。論理トポロジと物理トポロジの両方が、同じネットワーク内で同じでも異なっていてもかまいません。

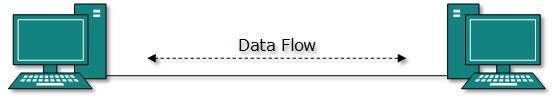

ポイントからポイントへ

ポイントツーポイントネットワークには、コンピューター、スイッチ、ルーターなどの2つのホスト、1本のケーブルを使用して背中合わせに接続されたサーバーが含まれます。多くの場合、一方のホストの受信側はもう一方の送信側に接続されており、その逆も同様です。

ホストが論理的にポイントツーポイントで接続されている場合は、複数の中間デバイスが存在する可能性があります。ただし、エンドホストは基盤となるネットワークを認識せず、直接接続されているかのように相互に認識します。

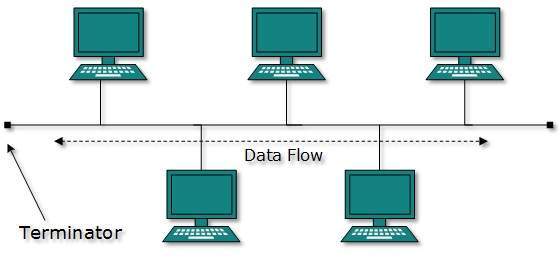

バストポロジー

バストポロジの場合、すべてのデバイスが単一の通信回線またはケーブルを共有します。複数のホストが同時にデータを送信しているときに、バストポロジで問題が発生する可能性があります。したがって、バストポロジは、CSMA / CDテクノロジを使用するか、1つのホストをバスマスターとして認識して問題を解決します。これは、デバイスの障害が他のデバイスに影響を与えない単純なネットワーク形式の1つです。ただし、共有通信回線に障害が発生すると、他のすべてのデバイスが機能しなくなる可能性があります。

共有チャネルの両端にはラインターミネータがあります。データは一方向にのみ送信され、データが最端に達するとすぐに、ターミネータはデータを回線から削除します。

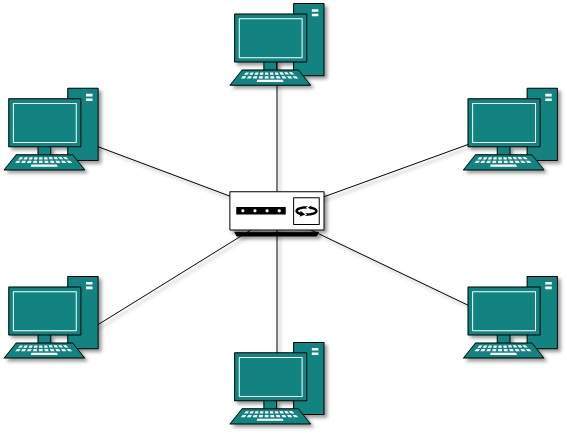

スタートポロジ

Starトポロジのすべてのホストは、ポイントツーポイント接続を使用して、ハブデバイスと呼ばれる中央デバイスに接続されます。つまり、ホストとハブの間にポイントツーポイント接続が存在します。ハブデバイスは、次のいずれかになります。

- ハブやリピーターなどのレイヤー1デバイス

- スイッチやブリッジなどのレイヤー2デバイス

- ルーターやゲートウェイなどのレイヤー3デバイス

バストポロジと同様に、ハブは単一障害点として機能します。ハブに障害が発生すると、他のすべてのホストへのすべてのホストの接続が失敗します。ホスト間のすべての通信は、ハブのみを介して行われます。スタートポロジは、もう1つのホストを接続するほど高価ではなく、必要なケーブルは1つだけで、構成は簡単です。

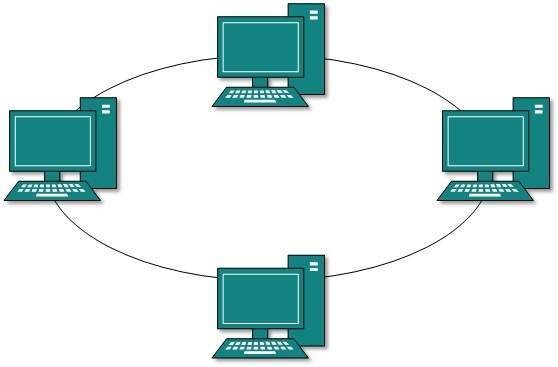

リングトポロジー

リングトポロジでは、各ホストマシンは他の2台のマシンに正確に接続し、循環ネットワーク構造を作成します。1つのホストが、隣接していないホストと通信またはメッセージを送信しようとすると、データはすべての中間ホストを通過します。既存の構造でもう1つのホストを接続するために、管理者はもう1本の追加ケーブルのみを必要とする場合があります。

ホストに障害が発生すると、リング全体に障害が発生します。したがって、リング内のすべての接続が障害点になります。もう1つのバックアップリングを使用する方法があります。

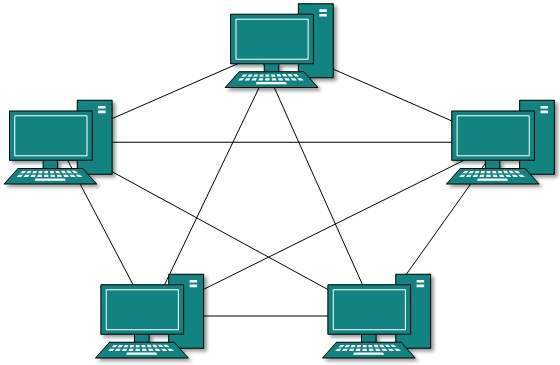

メッシュトポロジ

このタイプのトポロジでは、ホストは1つまたは複数のホストに接続されます。このトポロジには、他のすべてのホストとポイントツーポイント接続されているホストがある場合と、少数のホストのみとポイントツーポイント接続されているホストがある場合があります。

メッシュトポロジのホストは、直接のポイントツーポイントリンクを持たない他のホストのリレーとしても機能します。メッシュテクノロジーには2つのタイプがあります。

- Full Mesh:すべてのホストは、ネットワーク内の他のすべてのホストへのポイントツーポイント接続を持っています。したがって、新しいホストごとにn(n-1)/ 2接続が必要です。これは、すべてのネットワークトポロジの中で最も信頼性の高いネットワーク構造を提供します。

- Partially Mesh:すべてのホストが他のすべてのホストにポイントツーポイント接続しているわけではありません。ホストは任意の方法で相互に接続します。このトポロジは、すべてのホストの一部に信頼性を提供する必要がある場合に存在します。

木のトポロジー

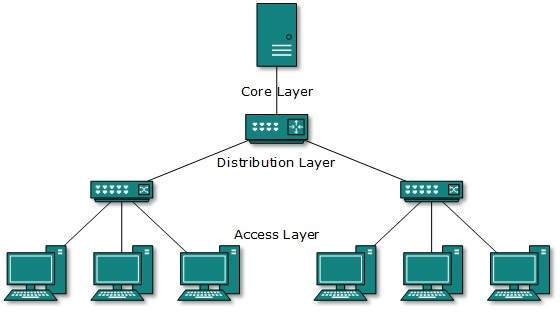

階層トポロジとも呼ばれ、現在使用されているネットワークトポロジの最も一般的な形式です。このトポロジは、拡張スタートポロジとして模倣され、バストポロジのプロパティを継承します。

このトポロジは、ネットワークをネットワークの複数のレベル/レイヤーに分割します。主にLANでは、ネットワークは3種類のネットワークデバイスに分かれています。最下層は、コンピューターが接続されているアクセス層です。中間層は分配層と呼ばれ、上層と下層の間の仲介役として機能します。最上位のレイヤーはコアレイヤーと呼ばれ、ネットワークの中心点、つまりすべてのノードが分岐するツリーのルートです。

隣接するすべてのホストは、それらの間にポイントツーポイント接続を持っています。バストポロジと同様に、ルートがダウンすると、ネットワーク全体が被害を受けますが、単一障害点ではありません。すべての接続は障害点として機能し、障害が発生するとネットワークが到達不能なセグメントに分割されます。

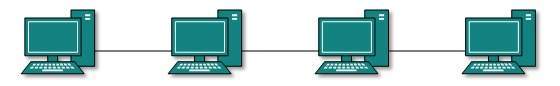

デイジーチェーン

このトポロジは、すべてのホストを線形に接続します。リングトポロジと同様に、エンドホストを除いて、すべてのホストは2つのホストにのみ接続されます。つまり、デイジーチェーンのエンドホストが接続されている場合、それはリングトポロジを表します。

デイジーチェーントポロジの各リンクは、単一障害点を表します。すべてのリンク障害は、ネットワークを2つのセグメントに分割します。すべての中間ホストは、直接のホストのリレーとして機能します。

ハイブリッドトポロジ

設計に複数のトポロジが含まれるネットワーク構造は、ハイブリッドトポロジと呼ばれます。ハイブリッドトポロジは、組み込まれているすべてのトポロジの長所と短所を継承します。

上の図は、任意のハイブリッドトポロジを表しています。結合トポロジには、スター、リング、バス、およびデイジーチェーントポロジの属性が含まれる場合があります。ほとんどのWANはデュアルリングトポロジで接続されており、接続されているネットワークはほとんどがスタートポロジネットワークです。インターネットは最大のハイブリッドトポロジの最良の例です

ネットワークエンジニアリングは、ソフトウェア、ファームウェア、チップレベルのエンジニアリング、ハードウェア、および電気パルスを含む複雑なタスクです。ネットワークエンジニアリングを容易にするために、ネットワークの概念全体が複数の層に分割されています。各レイヤーは特定のタスクに関与し、他のすべてのレイヤーから独立しています。しかし、全体として、ほとんどすべてのネットワークタスクはこれらすべてのレイヤーに依存しています。レイヤーはレイヤー間でデータを共有し、入力を取得して出力を送信するためだけに相互に依存します。

階層化されたタスク

ネットワークモデルの階層化アーキテクチャでは、1つのネットワークプロセス全体が小さなタスクに分割されます。次に、各小さなタスクは、タスクのみを処理するために専用に機能する特定のレイヤーに割り当てられます。すべてのレイヤーは特定の作業のみを行います。

階層型通信システムでは、ホストの1つの層が、リモートホストの同じレベルにあるピア層によって実行されるタスクまたは実行される予定のタスクを処理します。タスクは、最下位レベルまたは最上位レベルのレイヤーによって開始されます。タスクが最上位のレイヤーによって開始された場合、タスクはその下のレイヤーに渡され、さらに処理されます。下位層も同じことを行い、タスクを処理して下位層に渡します。タスクが最下位層によって開始された場合は、逆のパスが使用されます。

すべてのレイヤーは、タスクの一部を実行するために必要なすべての手順、プロトコル、およびメソッドをまとめます。すべてのレイヤーは、カプセル化ヘッダーとテールによって対応するレイヤーを識別します。

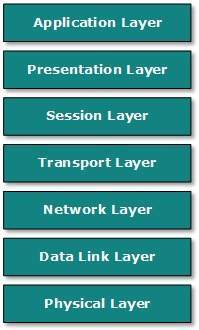

OSIモデル

オープンシステム相互接続は、すべての通信システムのオープンスタンダードです。OSIモデルは、国際標準化機構(ISO)によって確立されています。このモデルには7つのレイヤーがあります。

Application Layer:このレイヤーは、アプリケーションユーザーにインターフェイスを提供する役割を果たします。この層には、ユーザーと直接対話するプロトコルが含まれます。

Presentation Layer:このレイヤーは、リモートホストのネイティブ形式のデータをホストのネイティブ形式で表示する方法を定義します。

Session Layer:このレイヤーは、リモートホスト間のセッションを維持します。たとえば、ユーザー/パスワード認証が行われると、リモートホストはこのセッションをしばらく維持し、その期間内に再度認証を要求しません。

Transport Layer:このレイヤーは、ホスト間のエンドツーエンドの配信を担当します。

Network Layer:この層は、アドレスの割り当てとネットワーク内のホストの一意のアドレス指定を担当します。

Data Link Layer:このレイヤーは、回線との間でデータの読み取りと書き込みを行います。このレイヤーでリンクエラーが検出されます。

Physical Layer:この層は、ハードウェア、ケーブル配線、電力出力、脈拍数などを定義します。

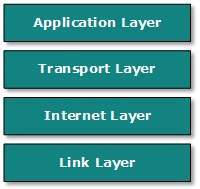

インターネットモデル

インターネットは、インターネットスイートとも呼ばれるTCP / IPプロトコルスイートを使用します。これは、4層アーキテクチャを含むインターネットモデルを定義します。OSIモデルは一般的な通信モデルですが、インターネットモデルは、インターネットがすべての通信に使用するものです。インターネットは、基盤となるネットワークアーキテクチャから独立しているため、モデルも同様です。このモデルには次のレイヤーがあります。

Application Layer:このレイヤーは、ユーザーがネットワークと対話できるようにするプロトコルを定義します。たとえば、FTP、HTTPなどです。

Transport Layer:このレイヤーは、ホスト間でデータがどのように流れるかを定義します。この層の主要なプロトコルは、伝送制御プロトコル(TCP)です。このレイヤーは、ホスト間で配信されるデータが正常であることを保証し、エンドツーエンドの配信を担当します。

Internet Layer:インターネットプロトコル(IP)はこの層で機能します。この層は、ホストのアドレス指定と認識を容易にします。このレイヤーはルーティングを定義します。

Link Layer:この層は、実際のデータを送受信するメカニズムを提供します。対応するOSIモデルとは異なり、この層は、基盤となるネットワークアーキテクチャおよびハードウェアから独立しています。

インターネットの初期の頃、その使用は研究開発目的で軍隊と大学に限定されていました。その後、すべてのネットワークが統合されてインターネットが形成されると、データは公共交通機関のネットワークを通過するために使用されました。一般の人々は、銀行の資格情報、ユーザー名とパスワード、個人文書、オンラインショッピングの詳細、機密情報など、機密性の高いデータを送信する可能性があります。ドキュメント。

すべてのセキュリティ脅威は意図的なものです。つまり、意図的にトリガーされた場合にのみ発生します。セキュリティの脅威は、次のカテゴリに分類できます。

Interruption

中断は、リソースの可用性が攻撃されるセキュリティの脅威です。たとえば、ユーザーがWebサーバーにアクセスできないか、Webサーバーが乗っ取られたとします。

Privacy-Breach

この脅威では、ユーザーのプライバシーが危険にさらされます。許可された人物ではない誰かが、元の認証されたユーザーによって送受信されたデータにアクセスまたは傍受しています。

Integrity

このタイプの脅威には、元の通信コンテキストでの変更または修正が含まれます。攻撃者は送信者から送信されたデータを傍受して受信し、攻撃者は誤ったデータを変更または生成して受信者に送信します。受信者は、元の送信者によって送信されていると想定してデータを受信します。

Authenticity

この脅威は、攻撃者またはセキュリティ違反者が本物の人物になりすましてリソースにアクセスしたり、他の本物のユーザーと通信したりした場合に発生します。

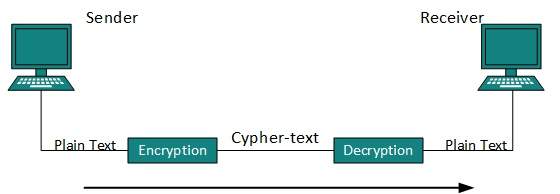

現在の世界では、100%のセキュリティを提供できる技術はありません。ただし、データがセキュリティで保護されていないネットワークまたはインターネットを移動する間、データを保護するための措置を講じることができます。最も広く使用されている手法は暗号化です。

暗号化は、平文データを暗号化する手法であり、理解と解釈が困難になります。以下に説明するように、現在利用可能ないくつかの暗号化アルゴリズムがあります。

シークレットキー

公開鍵

メッセージダイジェスト

秘密鍵暗号化

送信者と受信者の両方に1つの秘密鍵があります。この秘密鍵は、送信者側でデータを暗号化するために使用されます。データが暗号化された後、パブリックドメインで受信者に送信されます。受信者は秘密鍵を知っていて持っているので、暗号化されたデータパケットは簡単に復号化できます。

秘密鍵暗号化の例は、データ暗号化標準(DES)です。秘密鍵暗号化では、ネットワーク上のホストごとに個別の鍵が必要であるため、管理が困難です。

公開鍵暗号化

この暗号化システムでは、すべてのユーザーが独自の秘密鍵を持っており、共有ドメインにはありません。秘密鍵がパブリックドメインで公開されることはありません。秘密鍵に加えて、すべてのユーザーは独自の公開鍵を持っています。公開鍵は常に公開され、送信者がデータを暗号化するために使用します。ユーザーが暗号化されたデータを受信すると、独自の秘密鍵を使用して簡単に復号化できます。

公開鍵暗号化の例は、Rivest-Shamir-Adleman(RSA)です。

メッセージダイジェスト

この方法では、実際のデータは送信されず、代わりにハッシュ値が計算されて送信されます。もう一方のエンドユーザーは、独自のハッシュ値を計算し、受け取ったばかりのハッシュ値と比較します。両方のハッシュ値が一致する場合は受け入れられ、そうでない場合は拒否されます。

メッセージダイジェストの例はMD5ハッシュです。これは主に、ユーザーパスワードがサーバーに保存されているパスワードと照合される認証で使用されます。

OSIモデルの物理層は、実際のハードウェアおよびシグナリングメカニズムと相互作用する役割を果たします。物理層は、2つの異なるステーションの物理接続を実際に処理するOSIネットワークモデルの唯一の層です。この層は、ハードウェア機器、ケーブル、配線、周波数、バイナリ信号を表すために使用されるパルスなどを定義します。

物理層は、データリンク層にサービスを提供します。データリンク層は、フレームを物理層に渡します。物理層はそれらを電気パルスに変換し、バイナリデータを表します。バイナリデータは有線または無線メディアを介して送信されます。

シグナル

データが物理媒体を介して送信される場合、最初に電磁信号に変換する必要があります。データ自体は、人間の声などのアナログ、またはディスク上のファイルなどのデジタルにすることができます。アナログデータとデジタルデータはどちらも、デジタル信号またはアナログ信号で表すことができます。

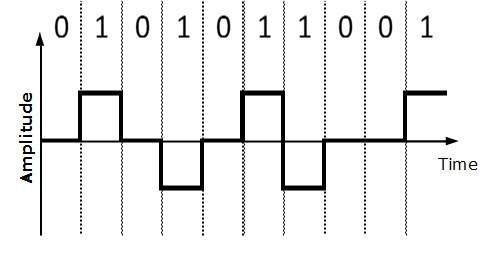

Digital Signals

デジタル信号は本質的に離散的であり、電圧パルスのシーケンスを表します。デジタル信号は、コンピュータシステムの回路内で使用されます。

Analog Signals

アナログ信号は本質的に連続波形であり、連続電磁波で表されます。

伝送障害

信号が媒体を通過すると、劣化する傾向があります。これには、次のような多くの理由が考えられます。

Attenuation

受信機がデータを正確に解釈するためには、信号が十分に強い必要があります。信号が媒体を通過するとき、信号は弱くなる傾向があります。距離をカバーするため、強度が失われます。

Dispersion

信号がメディアを通過すると、拡散してオーバーラップする傾向があります。分散の量は、使用する周波数によって異なります。

Delay distortion

信号は、事前定義された速度と周波数でメディアを介して送信されます。信号の速度と周波数が一致しない場合、信号が任意の方法で宛先に到達する可能性があります。デジタルメディアでは、これは、以前に送信されたビットよりも早く到達するビットがあることが非常に重要です。

Noise

アナログまたはデジタル信号のランダムな乱れまたは変動は、信号のノイズと呼ばれ、実際に運ばれる情報を歪める可能性があります。ノイズは、次のクラスのいずれかで特徴付けることができます。

Thermal Noise

熱は媒体の電子導体を攪拌し、媒体にノイズを導入する可能性があります。ある程度までは、熱雑音は避けられません。

Intermodulation

複数の周波数が媒体を共有する場合、それらの干渉によって媒体にノイズが発生する可能性があります。相互変調ノイズは、2つの異なる周波数が媒体を共有していて、そのうちの1つに過度の強度がある場合、またはコンポーネント自体が適切に機能していない場合に発生し、結果の周波数が期待どおりに配信されない場合があります。

Crosstalk

この種のノイズは、外部信号がメディアに入るときに発生します。これは、1つの媒体の信号が2番目の媒体の信号に影響を与えるためです。

Impulse

このノイズは、落雷、電気、短絡、コンポーネントの故障などの不規則な障害が原因で発生します。デジタルデータは、主にこの種のノイズの影響を受けます。

伝送メディア

2つのコンピュータシステム間で情報が送信されるメディアは、伝送メディアと呼ばれます。伝送メディアには2つの形式があります。

Guided Media

すべての通信ワイヤ/ケーブルは、UTP、同軸ケーブル、光ファイバーなどのガイド付きメディアです。このメディアでは、送信者と受信者が直接接続され、情報がメディアを介して送信(ガイド)されます。

Unguided Media

送信者と受信者の間に接続がないため、ワイヤレスまたはオープンエアスペースはガイドなしメディアと呼ばれます。情報は無線で拡散され、実際の受信者を含む誰でも情報を収集できます。

チャネル容量

情報の伝送速度はチャネル容量と言われています。私たちはそれをデジタル世界のデータレートとして数えます。それは次のような多くの要因に依存します:

Bandwidth: 基礎となるメディアの物理的な制限。

Error-rate: ノイズが原因で情報が正しく受信されない。

Encoding: シグナリングに使用されるレベルの数。

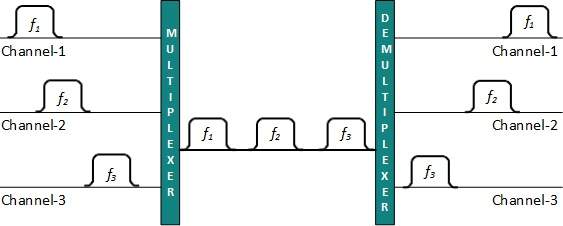

多重化

多重化は、単一のメディア上で複数のデータストリームを混合して送信する手法です。この手法では、ストリームを多重化してメディアに送信するためのマルチプレクサ(MUX)と呼ばれるシステムハードウェアと、メディアから情報を取得してさまざまな宛先に配信するデマルチプレクサ(DMUX)が必要です。

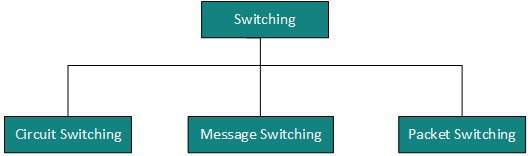

切り替え

スイッチングは、直接接続されていない送信元から宛先に送信されるデータ/情報を送信するメカニズムです。ネットワークには相互接続デバイスがあり、直接接続されたソースからデータを受信し、データを保存して分析し、宛先に最も近い次の相互接続デバイスに転送します。

切り替えは次のように分類できます。

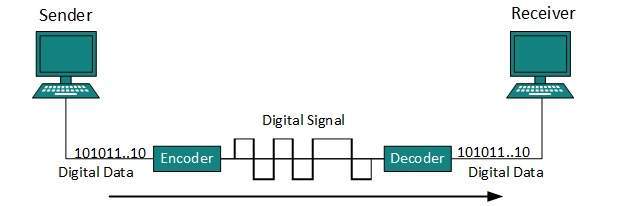

データまたは情報は、アナログとデジタルの2つの方法で保存できます。コンピュータがデータを使用するには、データが個別のデジタル形式である必要があります。データと同様に、信号もアナログ形式とデジタル形式にすることができます。データをデジタルで送信するには、最初にデジタル形式に変換する必要があります。

デジタルからデジタルへの変換

このセクションでは、デジタルデータをデジタル信号に変換する方法について説明します。これは、ラインコーディングとブロックコーディングの2つの方法で実行できます。すべての通信で、ラインコーディングが必要ですが、ブロックコーディングはオプションです。

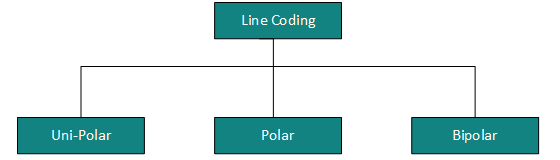

ラインコーディング

デジタルデータをデジタル信号に変換するプロセスは、ラインコーディングと呼ばれます。デジタルデータはバイナリ形式で検出されます。内部では一連の1と0として表されます(保存されます)。

デジタル信号は、デジタルデータを表す目立たない信号で表されます。使用可能なラインコーディング方式には、次の3種類があります。

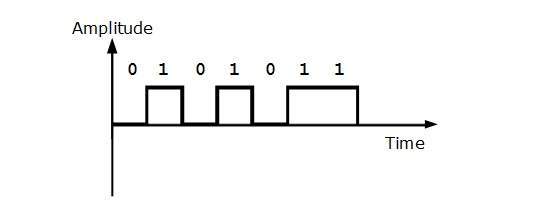

ユニポーラエンコーディング

単極符号化方式は、単一の電圧レベルを使用してデータを表します。この場合、バイナリ1を表すために高電圧が送信され、0を表すために電圧は送信されません。休止状態がないため、つまり1または0を表すため、Unipolar-Non-return-to-zeroとも呼ばれます。

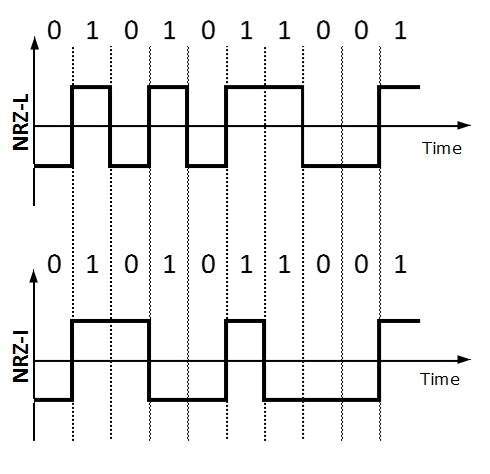

ポーラーエンコーディング

ポーラーエンコーディングスキームは、複数の電圧レベルを使用してバイナリ値を表します。極性エンコーディングには、次の4つのタイプがあります。

Polar Non-Return to Zero(Polar NRZ)

2つの異なる電圧レベルを使用してバイナリ値を表します。一般に、正の電圧は1を表し、負の値は0を表します。休止状態がないため、NRZでもあります。

NRZスキームには、NRZ-LとNRZ-Iの2つのバリエーションがあります。

NRZ-Lは、別のビットが検出されたときに電圧レベルを変更しますが、NRZ-Iは、1が検出されたときに電圧を変更します。

Return to Zero(RZ)

NRZの問題は、送信側と受信側のクロックが同期していない場合、ビットが終了したときと次のビットが開始したときに受信側が結論を出せないことです。

RZは、3つの電圧レベルを使用します。正の電圧は1を表し、負の電圧は0を表し、ゼロの電圧はなしを表します。信号は、ビット間ではなくビット中に変化します。

マンチェスター

このエンコード方式は、RZとNRZ-Lを組み合わせたものです。ビット時間は2つに分けられます。ビットの途中でトランジットし、別のビットが検出されるとフェーズを変更します。

ディファレンシャルマンチェスター

このエンコード方式は、RZとNRZ-Iを組み合わせたものです。また、ビットの途中でトランジットしますが、1が検出された場合にのみフェーズを変更します。

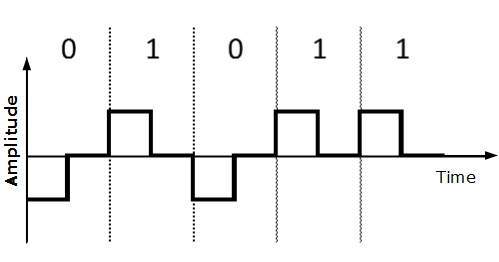

バイポーラエンコーディング

バイポーラエンコーディングは、正、負、ゼロの3つの電圧レベルを使用します。ゼロ電圧はバイナリ0を表し、ビット1は正と負の電圧を変更することによって表されます。

ブロック符号化

受信データフレームの精度を確保するために、冗長ビットが使用されます。たとえば、偶数パリティでは、フレーム内の1のカウントを偶数にするために1つのパリティビットが追加されます。このようにして、元のビット数が増加します。これはブロックコーディングと呼ばれます。

ブロックコーディングはスラッシュ表記mB / nBで表されます。つまり、mビットブロックはnビットブロックに置き換えられます(n> m)。ブロックコーディングには3つのステップが含まれます。

- Division,

- Substitution

- Combination.

ブロックコーディングが行われた後、それは送信のためにラインコーディングされます。

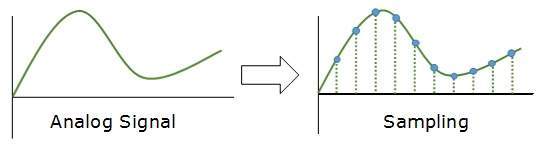

アナログ-デジタル変換

マイクはアナログ音声を作成し、カメラはアナログビデオを作成します。これらはアナログデータとして扱われます。このアナログデータをデジタル信号で送信するには、アナログからデジタルへの変換が必要です。

アナログデータは波形のデータの連続ストリームですが、デジタルデータは離散的です。アナログ波をデジタルデータに変換するには、パルス符号変調(PCM)を使用します。

PCMは、アナログデータをデジタル形式に変換するために最も一般的に使用される方法の1つです。これには3つのステップが含まれます。

- Sampling

- Quantization

- Encoding.

サンプリング

アナログ信号はT間隔ごとにサンプリングされます。サンプリングで最も重要な要素は、アナログ信号がサンプリングされる速度です。ナイキスト定理によると、サンプリングレートは信号の最高周波数の少なくとも2倍でなければなりません。

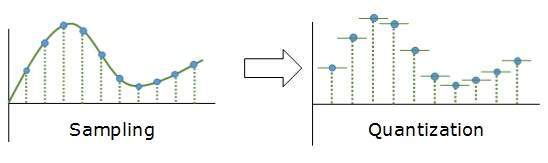

量子化

サンプリングにより、離散形式の連続アナログ信号が生成されます。すべての離散パターンは、そのインスタンスでのアナログ信号の振幅を示します。量子化は、最大振幅値と最小振幅値の間で行われます。量子化は、瞬間的なアナログ値の近似値です。

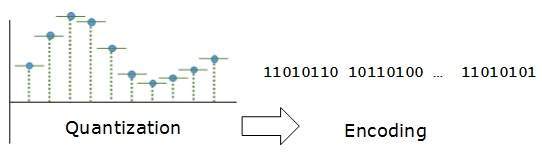

エンコーディング

エンコーディングでは、各近似値がバイナリ形式に変換されます。

送信モード

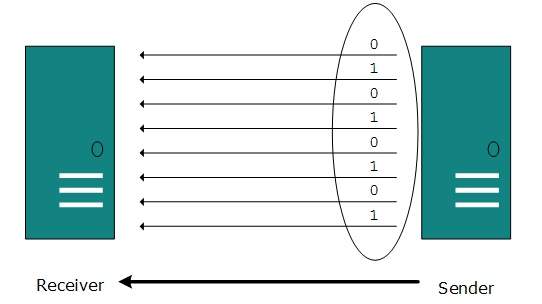

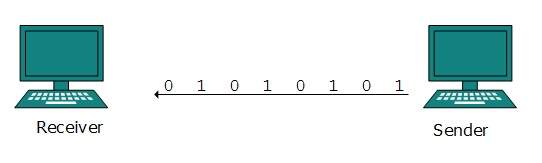

送信モードは、2台のコンピューター間でデータを送信する方法を決定します.1と0の形式のバイナリデータは、パラレルとシリアルの2つの異なるモードで送信できます。

パラレル伝送

バイナリビットは、固定長のグループに編成されます。送信側と受信側の両方が、同数のデータラインと並列に接続されています。どちらのコンピューターも、高次データラインと低次データラインを区別します。送信側は、すべての回線ですべてのビットを一度に送信します。データ回線はグループまたはデータフレームのビット数と等しいため、ビットの完全なグループ(データフレーム)が一度に送信されます。パラレル伝送の長所は高速であり、短所はパラレルで送信されるビット数に等しいため、ワイヤのコストです。

シリアル伝送

シリアル伝送では、ビットはキュー方式で次々に送信されます。シリアル伝送には、1つの通信チャネルのみが必要です。

シリアル送信は、非同期または同期のいずれかです。

非同期シリアル伝送

タイミングの重要性がないので、そのように名付けられました。データビットには特定のパターンがあり、受信者が開始データビットと終了データビットを認識するのに役立ちます。たとえば、すべてのデータバイトに0がプレフィックスとして付けられ、最後に1つ以上の1が追加されます。

2つの連続データフレーム(バイト)の間にギャップがある場合があります。

同期シリアル伝送

同期送信のタイミングは、開始データビットと終了データビットを認識するメカニズムがないため重要です。パターンやプレフィックス/サフィックスの方法はありません。データビットは、バイト間のギャップ(8ビット)を維持せずにバーストモードで送信されます。データビットのシングルバーストには、複数のバイトが含まれる場合があります。したがって、タイミングが非常に重要になります。

ビットを認識してバイトに分割するのは受信者の責任です。同期送信の利点は高速であり、非同期送信のように余分なヘッダービットとフッタービットのオーバーヘッドがありません。

デジタルデータをアナログメディアで送信するには、アナログ信号に変換する必要があります。データのフォーマットによっては、2つのケースが考えられます。

Bandpass:フィルタは、対象の周波数をフィルタリングして渡すために使用されます。バンドパスは、フィルターを通過できる周波数の帯域です。

Low-pass: ローパスは、低周波数の信号を通過させるフィルターです。

デジタルデータがバンドパスアナログ信号に変換されるとき、それはデジタルからアナログへの変換と呼ばれます。ローパスアナログ信号がバンドパスアナログ信号に変換されるとき、それはアナログからアナログへの変換と呼ばれます。

デジタルからアナログへの変換

あるコンピュータからのデータが何らかのアナログキャリアを介して別のコンピュータに送信されると、最初にアナログ信号に変換されます。アナログ信号は、デジタルデータを反映するように変更されます。

アナログ信号は、その振幅、周波数、および位相によって特徴付けられます。デジタルからアナログへの変換には次の3種類があります。

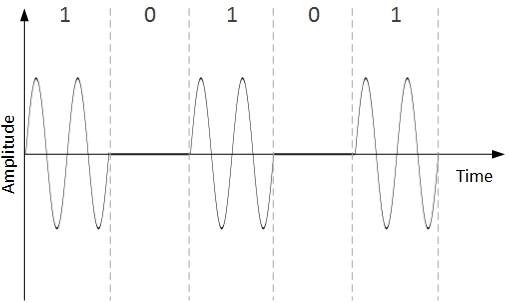

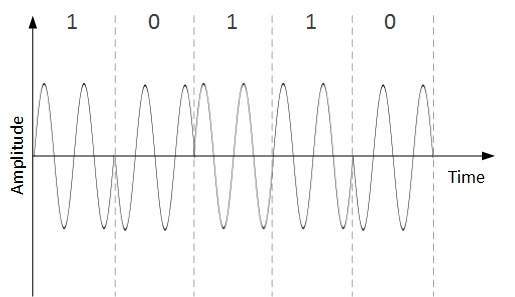

Amplitude Shift Keying

この変換技術では、アナログキャリア信号の振幅がバイナリデータを反映するように変更されます。

バイナリデータが数字1を表す場合、振幅は保持されます。それ以外の場合は0に設定されます。周波数と位相の両方が元のキャリア信号と同じままです。

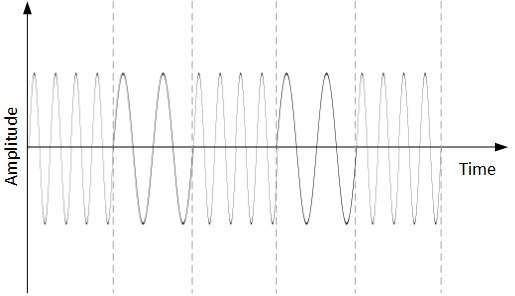

Frequency Shift Keying

この変換技術では、アナログキャリア信号の周波数がバイナリデータを反映するように変更されます。

この手法では、f1とf2の2つの周波数を使用します。それらの1つ、たとえばf1は、2進数1を表すために選択され、もう1つは2進数0を表すために使用されます。搬送波の振幅と位相の両方がそのまま維持されます。

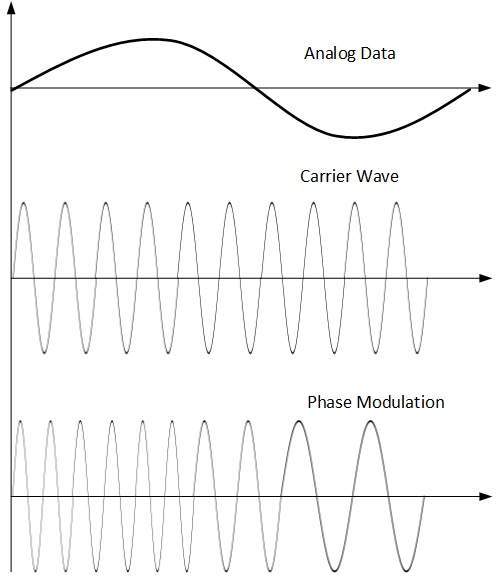

Phase Shift Keying

この変換方式では、元の搬送波信号の位相がバイナリデータを反映するように変更されます。

新しいバイナリシンボルが検出されると、信号の位相が変更されます。元の搬送波信号の振幅と周波数はそのまま維持されます。

Quadrature Phase Shift Keying

QPSKは、2桁の2進数を同時に反映するように位相を変更します。これは2つの異なるフェーズで行われます。バイナリデータのメインストリームは、2つのサブストリームに均等に分割されます。シリアルデータは両方のサブストリームでパラレルに変換され、次に各ストリームはNRZ技術を使用してデジタル信号に変換されます。その後、両方のデジタル信号がマージされます。

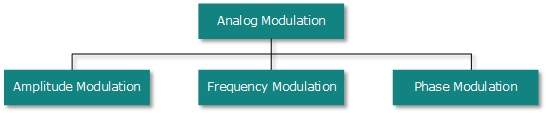

アナログからアナログへの変換

アナログ信号は、アナログデータを表すように変更されます。この変換は、アナログ変調とも呼ばれます。バンドパスを使用する場合は、アナログ変調が必要です。アナログからアナログへの変換は、次の3つの方法で実行できます。

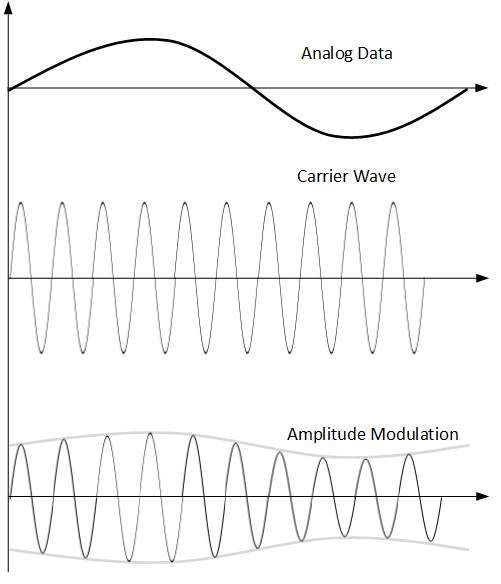

Amplitude Modulation

この変調では、キャリア信号の振幅がアナログデータを反映するように変更されます。

振幅変調は、乗算器によって実装されます。変調信号(アナログデータ)の振幅にキャリア周波数の振幅を掛けると、アナログデータが反映されます。

キャリア信号の周波数と位相は変わりません。

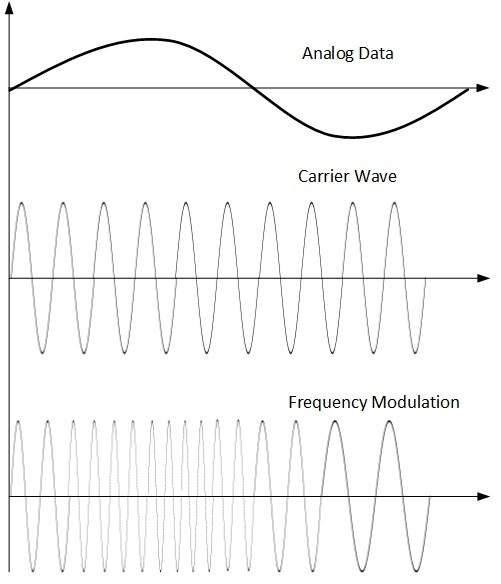

Frequency Modulation

この変調技術では、変調信号(アナログデータ)の電圧レベルの変化を反映するように、搬送波信号の周波数が変更されます。

キャリア信号の振幅と位相は変更されません。

Phase Modulation

変調技術では、アナログデータ信号の電圧(振幅)の変化を反映するために、搬送波信号の位相が変調されます。

位相変調は実質的に周波数変調に似ていますが、位相変調では搬送波信号の周波数は増加しません。キャリアの周波数は、変調信号の振幅の電圧変化を反映するために信号が変更されます(高密度および疎になります)。

伝送媒体は、コンピュータネットワークで通信が行われる物理媒体に他なりません。

磁気メディア

ネットワークが誕生する前であっても、あるコンピュータから別のコンピュータにデータを転送する最も便利な方法の1つは、データを一部のストレージメディアに保存し、あるステーションから別のステーションに物理的に転送することでした。今日の高速インターネットの世界では昔ながらのやり方に思えるかもしれませんが、データのサイズが巨大な場合、磁気メディアが登場します。

たとえば、銀行は顧客の膨大なデータを処理して転送する必要があります。顧客のバックアップは、セキュリティ上の理由から地理的に離れた場所に保存され、不確実な災害から保護されます。銀行が膨大なバックアップデータを保存する必要がある場合、インターネットを介した転送は実行できません。WANリンクはそのような高速をサポートしていない可能性があります。コストが高すぎて余裕がありません。

このような場合、データのバックアップは磁気テープまたは磁気ディスクに保存され、離れた場所に物理的に移動されます。

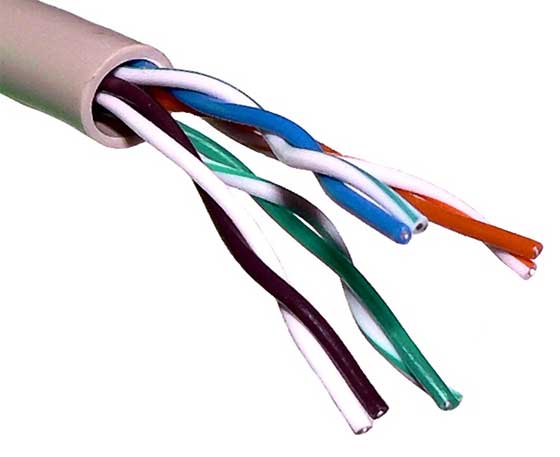

ツイストペアケーブル

ツイストペアケーブルは、2本のプラスチック絶縁銅線を撚り合わせて1つのメディアを形成したものです。これらの2本のワイヤのうち、1本だけが実際の信号を伝送し、もう1本は接地基準に使用されます。ワイヤ間のねじれは、ノイズ(電磁干渉)とクロストークを減らすのに役立ちます。

ツイストペアケーブルには次の2種類があります。

シールド付きツイストペア(STP)ケーブル

シールドなしツイストペア(UTP)ケーブル

STPケーブルには、金属箔で覆われたツイストワイヤペアが付属しています。これにより、ノイズやクロストークに無関心になります。

UTPには7つのカテゴリがあり、それぞれが特定の用途に適しています。コンピュータネットワークでは、Cat-5、Cat-5e、およびCat-6ケーブルが主に使用されます。UTPケーブルはRJ45コネクタで接続されています。

同軸ケーブル

同軸ケーブルには2本の銅線があります。芯線は中央にあり、中実の導体でできています。芯は絶縁シースで囲まれています。2本目の線はシースに巻き付けられ、それも絶縁体シースで覆われています。これはすべてプラスチックカバーで覆われています。 。

同軸ケーブルは、その構造上、ツイストペアケーブルよりも高周波信号を伝送できます。ラップ構造により、ノイズやクロストークに対する優れたシールドを提供します。同軸ケーブルは、最大450mbpsの高帯域幅レートを提供します。

同軸ケーブルには、RG-59(ケーブルTV)、RG-58(シンイーサネット)、およびRG-11(シックイーサネット)の3つのカテゴリがあります。RGはRadioGovernmentの略です。

ケーブルはBNCコネクタとBNC-Tを使用して接続されます。BNCターミネータは、遠端でワイヤを終端するために使用されます。

電力線

電力線通信(PLC)は、電力ケーブルを使用してデータ信号を送信するレイヤー1(物理層)テクノロジーです。PLCでは、変調されたデータがケーブルを介して送信されます。もう一方の端の受信機は、データを変調解除して解釈します。

電力線は広く配備されているため、PLCはすべての受電装置を制御および監視できます。PLCは半二重で動作します。

PLCには次の2つのタイプがあります。

狭帯域PLC

ブロードバンドPLC

狭帯域PLCは、低周波数(3〜5000 kHz)で動作するため、最大数百kbpsの低データレートを提供します。これらは数キロメートルに広がる可能性があります。

ブロードバンドPLCは、最大数百Mbpsのより高いデータレートを提供し、より高い周波数(1.8〜250 MHz)で動作します。ナローバンドPLCほど拡張することはできません。

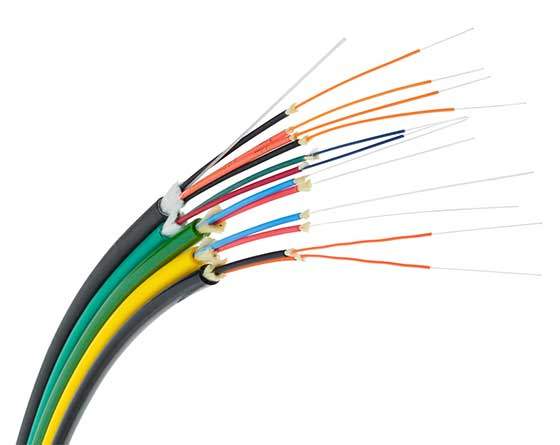

光ファイバー

光ファイバは、光の特性に作用します。光線が臨界角で当たると、90度で屈折する傾向があります。この特性は光ファイバーで使用されています。光ファイバケーブルのコアは、高品質のガラスまたはプラスチックでできています。その一端から光が放出され、それを通過し、他端で光検出器が光の流れを検出し、それを電気データに変換します。

光ファイバーは最高速度モードを提供します。2つのモードがあります。1つはシングルモードファイバーで、もう1つはマルチモードファイバーです。シングルモードファイバは単一の光線を伝送できますが、マルチモードは複数の光線を伝送できます。

光ファイバには、単方向および双方向の機能もあります。光ファイバを接続してアクセスするには、特殊なタイプのコネクタが使用されます。これらは、サブスクライバチャネル(SC)、ストレートチップ(ST)、またはMT-RJです。

ワイヤレス伝送は、ガイドなしメディアの一種です。ワイヤレス通信には、ワイヤレスで通信する2つ以上のデバイス間に確立された物理リンクは含まれません。無線信号は空中に広がり、適切なアンテナによって受信および解釈されます。

コンピュータや無線機器の電気回路にアンテナを取り付けると、デジタルデータが無線信号に変換され、その周波数範囲全体に広がります。もう一方の端のレセプタはこれらの信号を受信し、デジタルデータに変換し直します。

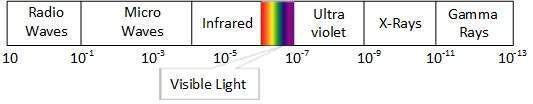

電磁スペクトルのごく一部を無線伝送に使用できます。

無線送信

無線周波数は生成が容易で、波長が長いため、壁や構造物を同様に透過できます。電波の波長は1 mm〜100,000 kmで、周波数は3 Hz(非常に低い周波数)〜300 GHz(非常に高い)です。周波数)。無線周波数は6つの帯域に細分されます。

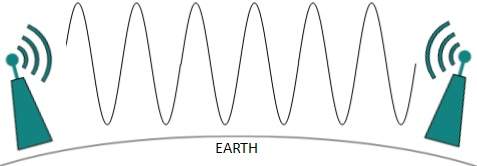

低周波数の電波は壁を通過できますが、高RFの電波は直線で移動して跳ね返ります。低周波数の波は、長距離をカバーするにつれて急激にパワーが低下します。高周波電波はより強力です。

VLF、LF、MF帯域などの低周波数は、地球の表面上を最大1000kmまで地上を移動できます。

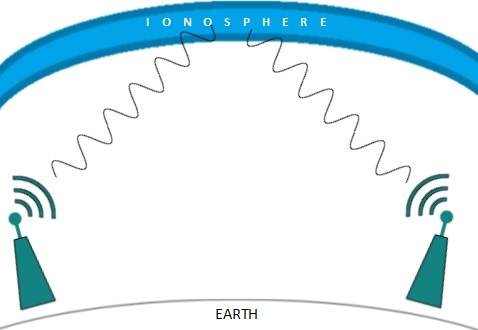

高周波の電波は雨などの障害物に吸収されやすい傾向があります。地球大気の電離層を利用しています。HFやVHF帯などの高周波電波は上向きに広がります。それらが電離層に到達すると、それらは屈折して地球に戻ります。

マイクロ波伝送

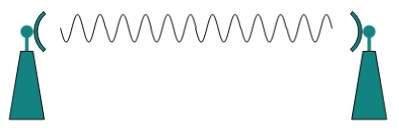

100 MHzを超える電磁波は直線的に伝わる傾向があり、それらの波を1つの特定のステーションに向けてビームすることにより、電磁波を超える信号を送信できます。マイクロ波は直線で移動するため、送信機と受信機の両方を厳密に見通し内に配置する必要があります。

マイクロ波の波長範囲は1mm〜1メートル、周波数範囲は300 MHz〜300GHzです。

マイクロ波アンテナは波を集中させてビームを作ります。上の写真に示すように、複数のアンテナを整列させてさらに遠くまで届くようにすることができます。マイクロ波は周波数が高く、障害物のように壁を透過しません。

マイクロ波伝送は、気象条件と使用する周波数に大きく依存します。

赤外線伝送

赤外線は、可視光スペクトルとマイクロ波の間にあります。波長は700nm〜1 mm、周波数範囲は300 GHz〜430-THzです。

赤外線は、テレビなどの非常に短距離の通信目的で使用され、リモートです。赤外線は直線で移動するため、本質的に指向性があります。周波数範囲が高いため、赤外線は壁のような障害物を越えることはできません。

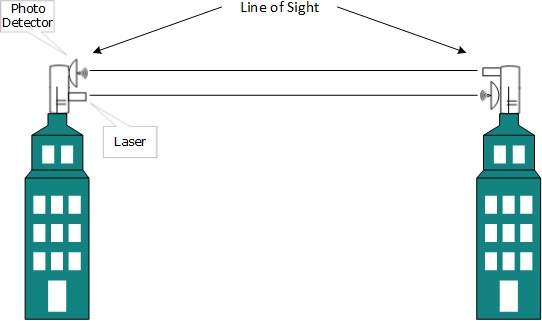

光透過率

データ伝送に使用できる最も高い電磁スペクトルは、光または光信号です。これはレーザーによって達成されます。

周波数ライトを使用しているため、厳密に直線で移動する傾向があります。したがって、送信側と受信側は見通し内にある必要があります。レーザー伝送は単方向であるため、通信の両端にレーザーと光検出器を設置する必要があります。レーザービームの幅は一般に1mmであるため、それぞれがレーザー光源を指す2つの遠方受容体を位置合わせするのは正確な作業です。

レーザーはTx(送信機)として機能し、光検出器はRx(受信機)として機能します。

レーザーは、壁、雨、濃い霧などの障害物を透過できません。さらに、レーザービームは、風、気温、または経路内の温度の変化によって歪められます。

通信チャネルを中断せずに1mm幅のレーザーをタップすることは非常に難しいため、レーザーはデータ伝送に安全です。

多重化は、異なるアナログおよびデジタルの伝送ストリームを共有リンクを介して同時に処理できる手法です。多重化により、大容量のメディアが低容量の論理メディアに分割され、異なるストリームで共有されます。

物理メディア(ケーブル)と光(光ファイバー)を使用して、無線(無線周波数)で通信できます。すべての媒体は多重化が可能です。

複数の送信者が単一のメディアを介して送信しようとすると、マルチプレクサと呼ばれるデバイスが物理チャネルを分割し、それぞれに1つずつ割り当てます。通信のもう一方の端では、デマルチプレクサは単一のメディアからデータを受信し、それぞれを識別して、異なる受信者に送信します。

周波数分割多重

キャリアが周波数の場合、FDMが使用されます。FDMはアナログ技術です。FDMは、スペクトルまたはキャリア帯域幅を論理チャネルに分割し、各チャネルに1人のユーザーを割り当てます。各ユーザーはチャネル周波数を個別に使用でき、排他的にアクセスできます。すべてのチャネルは、互いにオーバーラップしないように分割されています。チャネルはガードバンドで区切られています。ガードバンドは、どちらのチャネルでも使用されない周波数です。

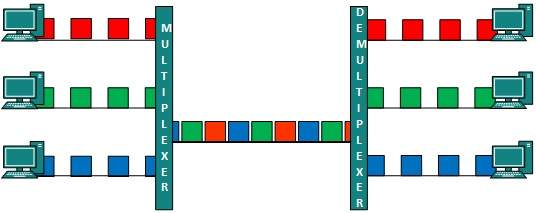

時分割多重

TDMは主にデジタル信号に適用されますが、アナログ信号にも適用できます。TDMでは、共有チャネルはタイムスロットによってユーザー間で分割されます。各ユーザーは、指定されたタイムスロット内でのみデータを送信できます。デジタル信号はフレームに分割されます。これはタイムスロット、つまり特定のタイムスロットで送信できる最適なサイズのフレームに相当します。

TDMは同期モードで動作します。両端、つまりマルチプレクサとデマルチプレクサはタイムリーに同期され、両方が同時に次のチャネルに切り替わります。

チャネルAが一方の端でフレームを送信すると、デマルチプレクサはもう一方の端のチャネルAにメディアを提供します。チャネルAのタイムスロットが期限切れになるとすぐに、こちら側がチャネルBに切り替わります。もう一方の端では、デマルチプレクサが同期して動作し、チャネルBにメディアを提供します。異なるチャネルからの信号は、インターリーブされた方法でパスを移動します。

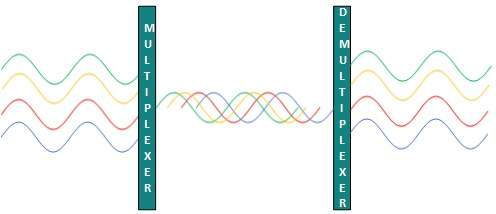

波長分割多重

光の波長(色)は異なります。光ファイバモードでは、複数の光キャリア信号が異なる波長を使用して光ファイバに多重化されます。これはアナログ多重化技術であり、概念的にはFDMと同じ方法で行われますが、信号として光を使用します。

さらに、各波長で時分割多重化を組み込んで、より多くのデータ信号に対応することができます。

符号分割多元接続

符号分割多元接続を使用すると、単一の周波数で複数のデータ信号を送信できます。FDMは周波数をより小さなチャネルに分割しますが、CDMを使用すると、ユーザーは全帯域幅を使用して、一意のコードを使用して常に信号を送信できます。CDMは、直交コードを使用して信号を拡散します。

各ステーションには、チップと呼ばれる固有のコードが割り当てられています。信号は、帯域幅全体の中で、これらのコードとともに独立して移動します。受信機は、受信する必要のあるチップコード信号を事前に認識しています。

スイッチングは、1つのポートから着信するパケットを宛先に向かうポートに転送するプロセスです。データがポートに到着するときは入力と呼ばれ、データがポートを離れるときまたは送信されるときは出力と呼ばれます。通信システムは、多数のスイッチおよびノードを含み得る。大まかに言えば、切り替えは2つの主要なカテゴリに分類できます。

Connectionless: データは転送テーブルに代わって転送されます。事前のハンドシェイクは不要で、確認応答はオプションです。

Connection Oriented: 宛先に転送するデータを切り替える前に、両方のエンドポイント間のパスに沿って回線を事前に確立する必要があります。その後、データはその回線に転送されます。転送が完了した後、回路は将来の使用のために保持するか、すぐに停止することができます。

回線交換

2つのノードが専用の通信パスを介して相互に通信する場合、これは回線交換と呼ばれます。データが移動するルートを事前に指定する必要があり、他のデータは許可されません。回線交換では、データを転送するには、データ転送を実行できるように、回線を確立する必要があります。

回路は永続的または一時的です。回線交換を使用するアプリケーションは、次の3つのフェーズを経る必要がある場合があります。

回路を確立する

データを転送する

回路を切断します

回線交換は、音声アプリケーション用に設計されました。電話は回線交換の最も適切な例です。ユーザーが電話をかける前に、発信者と着信者の間の仮想パスがネットワークを介して確立されます。

メッセージ交換

この手法は、回線交換とパケット交換の中間のどこかにありました。メッセージ交換では、メッセージ全体がデータユニットとして扱われ、全体が切り替え/転送されます。

メッセージ交換に取り組んでいるスイッチは、最初にメッセージ全体を受信し、ネクストホップに転送するために使用可能なリソースができるまでメッセージをバッファリングします。ネクストホップに大きなサイズのメッセージを収容するのに十分なリソースがない場合、メッセージは保存され、スイッチは待機します。

この手法は、回線交換の代替と見なされていました。回線交換の場合と同様に、パス全体は2つのエンティティに対してのみブロックされます。メッセージ交換はパケット交換に置き換えられます。メッセージ交換には次の欠点があります。

トランジットパス内のすべてのスイッチには、メッセージ全体を収容するのに十分なストレージが必要です。

ストアアンドフォワード技術とリソースが利用可能になるまで待機が含まれているため、メッセージ交換は非常に遅くなります。

メッセージ交換は、ストリーミングメディアやリアルタイムアプリケーションのソリューションではありませんでした。

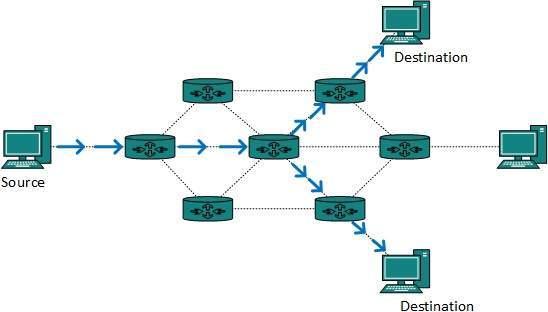

パケット交換

メッセージ交換の欠点は、パケット交換のアイデアを生み出しました。メッセージ全体は、パケットと呼ばれる小さなチャンクに分割されます。スイッチング情報は各パケットのヘッダーに追加され、個別に送信されます。

中間ネットワークデバイスは小さなサイズのパケットを格納する方が簡単であり、キャリアパスまたはスイッチの内部メモリのいずれにも多くのリソースを使用しません。

パケット交換は、複数のアプリケーションからのパケットをキャリア上で多重化できるため、回線効率を向上させます。インターネットはパケット交換技術を使用しています。パケット交換により、ユーザーは優先順位に基づいてデータストリームを区別できます。パケットは、サービス品質を提供するために、優先度に従って保存および転送されます。

データリンク層は、OSI層状モデルの第2層です。この層は最も複雑な層の1つであり、複雑な機能と責任があります。データリンク層は、基盤となるハードウェアの詳細を隠し、通信する媒体として上位層にそれ自体を表します。

データリンク層は、ある意味で直接接続されている2つのホスト間で機能します。この直接接続は、ポイントツーポイントまたはブロードキャストである可能性があります。ブロードキャストネットワーク上のシステムは、同じリンク上にあると言われます。データリンク層の作業は、単一の衝突ドメインで複数のホストを処理する場合、より複雑になる傾向があります。

データリンク層は、データストリームをビットごとに信号に変換し、基盤となるハードウェアを介して送信する役割を果たします。受信側では、データリンク層がハードウェアから電気信号の形式のデータを取得し、認識可能なフレーム形式でアセンブルして、上位層に渡します。

データリンク層には2つのサブ層があります。

Logical Link Control: プロトコル、フロー制御、およびエラー制御を扱います

Media Access Control: メディアの実際の制御を扱います

データリンク層の機能

データリンク層は、上位層に代わって多くのタスクを実行します。これらは:

Framing

データリンク層は、ネットワーク層からパケットを受け取り、それらをフレームにカプセル化します。次に、ハードウェア上で各フレームをビットごとに送信します。受信側では、データリンク層がハードウェアから信号を取得し、それらをフレームにアセンブルします。

Addressing

データリンク層は、レイヤー2ハードウェアアドレス指定メカニズムを提供します。ハードウェアアドレスは、リンク上で一意であると見なされます。製造時にハードウェアにエンコードされます。

Synchronization

データフレームがリンクで送信される場合、転送を実行するには、両方のマシンを同期する必要があります。

Error Control

信号が遷移中に問題に遭遇し、ビットが反転する場合があります。これらのエラーが検出され、実際のデータビットを回復しようとします。また、送信者にエラー報告メカニズムを提供します。

Flow Control

同じリンク上のステーションは、速度または容量が異なる場合があります。データリンク層は、両方のマシンが同じ速度でデータを交換できるようにするフロー制御を保証します。

Multi-Access

共有リンク上のホストがデータを転送しようとすると、衝突の可能性が高くなります。データリンク層は、CSMA / CDなどのメカニズムを提供して、複数のシステム間で共有メディアにアクセスする機能を備えています。

ノイズ、クロストークなど、送信中にデータが破損するのに役立つ可能性のある多くの理由があります。上位層は、ネットワークアーキテクチャの一般化されたビューで機能し、実際のハードウェアデータ処理を認識しません。したがって、上位層は、システム間のエラーのない伝送を期待します。ほとんどのアプリケーションは、誤ったデータを受信すると期待どおりに機能しません。音声やビデオなどのアプリケーションはそれほど影響を受けない場合があり、エラーが発生しても正常に機能する場合があります。

データリンク層は、エラー制御メカニズムを使用して、フレーム(データビットストリーム)が特定のレベルの精度で送信されるようにします。ただし、エラーがどのように制御されるかを理解するには、どのタイプのエラーが発生する可能性があるかを知ることが不可欠です。

エラーの種類

エラーには次の3つのタイプがあります。

Single bit error

フレーム内には、どこにいても破損しているビットが1つしかありません。

Multiple bits error

フレームは、破損した状態の複数のビットで受信されます。

Burst error

フレームに1つ以上の連続したビットが破損しています。

エラー制御メカニズムには、次の2つの方法があります。

エラー検出

エラー訂正

エラー検出

受信フレームのエラーは、パリティチェックと巡回冗長検査(CRC)によって検出されます。どちらの場合も、他端で受信したビットが送信されたものと同じであることを確認するために、実際のデータとともにいくつかの追加ビットが送信されます。受信側でのカウンターチェックが失敗した場合、ビットは破損していると見なされます。

パリティチェック

偶数パリティの場合は偶数、奇数パリティの場合は奇数にするために、元のビットと一緒に1つの余分なビットが送信されます。

フレームの作成中の送信者は、フレーム内の1の数をカウントします。たとえば、偶数パリティが使用され、1の数が偶数の場合、値0の1ビットが追加されます。このように、1の数は偶数のままです。1の数が奇数の場合、値1で少し偶数にするために追加されます。

受信機は単にフレーム内の1の数を数えます。1のカウントが偶数で、偶数パリティが使用されている場合、フレームは破損していないと見なされ、受け入れられます。1のカウントが奇数で、奇数パリティが使用されている場合でも、フレームは破損していません。

転送中に1ビットが反転した場合、受信機は1の数を数えることでそれを検出できます。しかし、複数のビットに誤りがあると、受信者がエラーを検出するのが非常に困難になります。

巡回冗長検査(CRC)

CRCは、受信したフレームに有効なデータが含まれているかどうかを検出するための別のアプローチです。この手法には、送信されるデータビットの2進除算が含まれます。除数は、多項式を使用して生成されます。送信者は、送信されるビットに対して除算演算を実行し、余りを計算します。実際のビットを送信する前に、送信者は実際のビットの最後に余りを追加します。実際のデータビットと余りはコードワードと呼ばれます。送信者はデータビットをコードワードとして送信します。

もう一方の端では、レシーバーは同じCRC除数を使用してコードワードの除算演算を実行します。余りにすべてゼロが含まれている場合、データビットが受け入れられます。それ以外の場合は、転送中にデータ破損が発生したと見なされます。

エラー訂正

デジタルの世界では、エラー訂正は2つの方法で実行できます。

Backward Error Correction 受信者は、受信したデータのエラーを検出すると、送信者にデータユニットの再送信を要求します。

Forward Error Correction 受信者は、受信したデータにエラーを検出すると、エラー訂正コードを実行します。これにより、受信者は自動回復し、ある種のエラーを訂正することができます。

最初の「後方エラー訂正」は単純で、再送信に費用がかからない場合にのみ効率的に使用できます。たとえば、光ファイバー。ただし、ワイヤレス送信の場合、再送信にはコストがかかりすぎる可能性があります。後者の場合、前方誤り訂正が使用されます。

データフレームのエラーを修正するには、受信者はフレームのどのビットが破損しているかを正確に知る必要があります。エラーのあるビットを見つけるために、冗長ビットがエラー検出のパリティビットとして使用されます。たとえば、ASCIIワード(7ビットデータ)を取得すると、8種類の情報が必要になる可能性があります。最初の7ビットはどのビットかを示します。エラーであり、エラーがないことを示すもう1ビットです。

m個のデータビットの場合、r個の冗長ビットが使用されます。rビットは2rの情報の組み合わせを提供できます。m + rビットコードワードでは、rビット自体が破損する可能性があります。したがって、使用されるrビットの数は、m + rビットの位置に加えてエラーのない情報、つまりm + r +1について通知する必要があります。

データリンク層は、ポイントツーポイントフローおよびエラー制御メカニズムの実装を担当します。

フロー制御

データフレーム(レイヤー2データ)が単一のメディアを介して1つのホストから別のホストに送信される場合、送信者と受信者が同じ速度で動作する必要があります。つまり、送信者は、受信者がデータを処理して受け入れることができる速度で送信します。送信者または受信者の速度(ハードウェア/ソフトウェア)が異なる場合はどうなりますか?送信者の送信速度が速すぎると、受信者が過負荷になり(圧倒され)、データが失われる可能性があります。

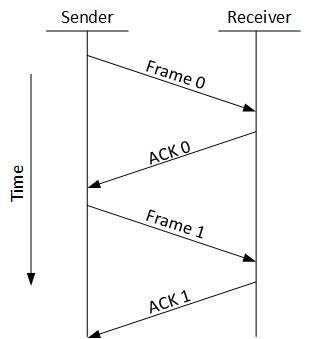

フローを制御するために、2種類のメカニズムを展開できます。

Stop and Waitこのフロー制御メカニズムは、データフレームを送信した後、送信者を強制的に停止し、送信されたデータフレームの確認応答が受信されるまで待機します。

Sliding Window

このフロー制御メカニズムでは、送信者と受信者の両方が、確認応答を送信する必要があるデータフレームの数について合意します。フロー制御メカニズムがリソースを浪費することを学び、停止し、待機するため、このプロトコルは、基盤となるリソースを可能な限り利用しようとします。

エラー制御

データフレームが送信されると、転送中にデータフレームが失われたり、受信が破損したりする可能性があります。どちらの場合も、受信者は正しいデータフレームを受信せず、送信者は損失について何も知りません。そのような場合、送信者と受信者の両方に、データの損失などのトランジットエラーを検出するのに役立ついくつかのプロトコルが装備されています。フレーム。したがって、送信者がデータフレームを再送信するか、受信者が前のデータフレームの再送信を要求する可能性があります。

エラー制御メカニズムの要件:

Error detection -送信者と受信者は、両方またはいずれかで、輸送中に何らかのエラーがあることを確認する必要があります。

Positive ACK -受信者が正しいフレームを受信すると、それを確認する必要があります。

Negative ACK -受信者が破損したフレームまたは重複したフレームを受信すると、受信者はNACKを送信者に送り返し、送信者は正しいフレームを再送信する必要があります。

Retransmission: 送信者はクロックを維持し、タイムアウト期間を設定します。以前に送信されたデータフレームの確認応答がタイムアウトの前に到着しない場合、送信者はフレームまたはその確認応答が転送中に失われたと考えてフレームを再送信します。

自動再送要求(ARQ)によってエラーを制御するためにデータリンク層が展開できる手法には、次の3つのタイプがあります。

ストップアンドウェイトARQ

次の遷移は、Stop-and-WaitARQで発生する可能性があります。

- 送信者はタイムアウトカウンターを維持します。

- フレームが送信されると、送信者はタイムアウトカウンターを開始します。

- フレームの確認応答が間に合うと、送信者はキュー内の次のフレームを送信します。

- 確認応答が間に合わない場合、送信者はフレームまたはその確認応答のいずれかが転送中に失われたと見なします。送信者はフレームを再送信し、タイムアウトカウンターを開始します。

- 否定応答が受信された場合、送信者はフレームを再送信します。

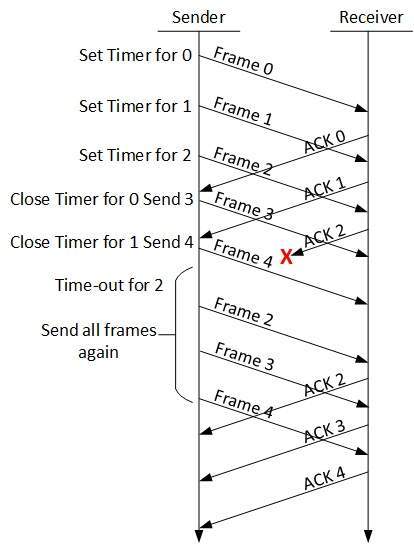

戻る-NARQ

停止および待機ARQメカニズムは、リソースを最大限に活用しません。確認応答を受信すると、送信者はアイドル状態になり、何もしません。Go-Back-N ARQ方式では、送信者と受信者の両方がウィンドウを維持します。

送信ウィンドウサイズにより、送信者は前のフレームの確認応答を受信せずに複数のフレームを送信できます。受信ウィンドウを使用すると、受信者は複数のフレームを受信して確認応答できます。受信機は、着信フレームのシーケンス番号を追跡します。

送信者がウィンドウ内のすべてのフレームを送信すると、肯定応答を受信したシーケンス番号までチェックします。すべてのフレームが確実に確認応答されると、送信者は次のフレームセットを送信します。送信者は、特定のフレームでNACKを受信したか、ACKを受信していないことを検出すると、すべてのフレームを再送信し、その後、正のACKを受信しません。

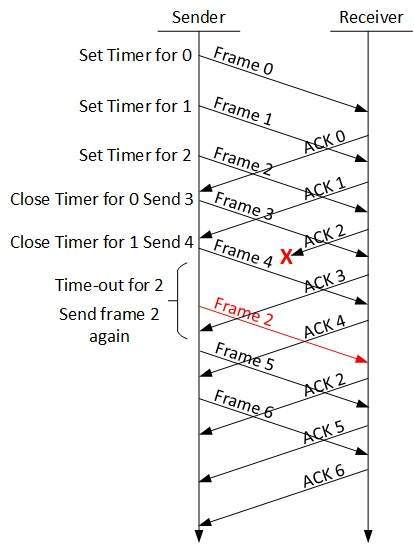

セレクティブリピートARQ

Go-back-N ARQでは、レシーバーにはウィンドウサイズ用のバッファースペースがなく、各フレームを処理する必要があると想定されています。これにより、送信者は確認応答されていないすべてのフレームを再送信するように強制されます。

Selective-Repeat ARQでは、受信機はシーケンス番号を追跡しながら、フレームをメモリにバッファリングし、欠落または損傷しているフレームに対してのみNACKを送信します。

この場合の送信者は、NACKを受信したパケットのみを送信します。

OSIモデルのレイヤー3は、ネットワークレイヤーと呼ばれます。ネットワーク層は、ホストとネットワークのアドレス指定、サブネットワークの管理、およびインターネットワーキングに関連するオプションを管理します。

ネットワーク層は、サブネット内外の送信元から宛先にパケットをルーティングする責任を負います。2つの異なるサブネットは、異なるアドレス指定スキームまたは互換性のないアドレス指定タイプを持っている場合があります。プロトコルと同じように、2つの異なるサブネットが互いに互換性のない異なるプロトコルで動作している可能性があります。ネットワーク層は、送信元から宛先にパケットをルーティングし、さまざまなアドレス指定スキームとプロトコルをマッピングする責任があります。

レイヤー3機能

ネットワーク層で動作するデバイスは、主にルーティングに重点を置いています。ルーティングには、単一の目標を達成することを目的としたさまざまなタスクが含まれる場合があります。これらは次のようになります。

デバイスとネットワークのアドレス指定。

ルーティングテーブルまたは静的ルートにデータを入力します。

着信データと発信データをキューに入れ、それらのパケットに設定されたサービス品質の制約に従って転送します。

2つの異なるサブネット間のインターネットワーキング。

最善を尽くして宛先にパケットを配信します。

コネクション型でコネクションレス型のメカニズムを提供します。

ネットワーク層の機能

その標準機能により、レイヤ3は次のようなさまざまな機能を提供できます。

サービス品質管理

負荷分散とリンク管理

Security

異なるスキーマを持つ異なるプロトコルとサブネットの相互関係。

物理ネットワーク設計とは異なる論理ネットワーク設計。

L3 VPNとトンネルを使用して、エンドツーエンドの専用接続を提供できます。

インターネットプロトコルは広く尊重され、展開されているネットワーク層プロトコルであり、インターネットを介してエンドツーエンドのデバイスと通信するのに役立ちます。2つのフレーバーがあります。何十年もの間世界を支配してきたが、現在はアドレス空間が不足しているIPv4。IPv6は、IPv4を置き換えるために作成されており、IPv4の制限も緩和されることを願っています。

レイヤー3ネットワークアドレッシングは、ネットワークレイヤーの主要なタスクの1つです。ネットワークアドレスは常に論理的です。つまり、これらはソフトウェアベースのアドレスであり、適切な構成によって変更できます。

ネットワークアドレスは常にホスト/ノード/サーバーを指すか、ネットワーク全体を表すことができます。ネットワークアドレスは常にネットワークインターフェイスカードで構成され、通常、システムによって、レイヤー2通信用のマシンのMACアドレス(ハードウェアアドレスまたはレイヤー2アドレス)にマッピングされます。

存在するネットワークアドレスにはさまざまな種類があります。

IP

IPX

AppleTalk

最近実際に使用しているのはIPだけなので、ここでIPについて説明します。

IPアドレス指定は、ホストとネットワークを区別するメカニズムを提供します。IPアドレスは階層的に割り当てられるため、ホストは常に特定のネットワークの下に存在します。サブネットの外部で通信する必要があるホストは、パケット/データが送信される宛先ネットワークアドレスを知っている必要があります。

異なるサブネット内のホストには、相互に位置を特定するメカニズムが必要です。このタスクはDNSによって実行できます。DNSは、ドメイン名またはFQDNでマップされたリモートホストのレイヤー3アドレスを提供するサーバーです。ホストは、リモートホストのレイヤー3アドレス(IPアドレス)を取得すると、すべてのパケットをゲートウェイに転送します。ゲートウェイは、宛先ホストへのパケットのルーティングにつながるすべての情報を備えたルーターです。

ルーターは、次の情報を持つルーティングテーブルを利用します。

ネットワークに到達する方法

ルーターは、転送要求を受信すると、パケットを宛先に向けてネクストホップ(隣接ルーター)に転送します。

パス上の次のルーターも同じことをたどり、最終的にデータパケットは宛先に到達します。

ネットワークアドレスは、次のいずれかになります。

ユニキャスト(1つのホスト宛て)

マルチキャスト(グループ宛て)

放送(全員向け)

エニーキャスト(最も近いものに向けて)

ルーターは、デフォルトではブロードキャストトラフィックを転送しません。マルチキャストトラフィックは、最も優先度の高いビデオストリームまたはオーディオであるため、特別な処理が使用されます。エニーキャストはユニキャストとまったく同じですが、複数の宛先が使用可能な場合にパケットが最も近い宛先に配信される点が異なります。

デバイスに宛先に到達するための複数のパスがある場合、デバイスは常に他のパスよりも優先して1つのパスを選択します。この選択プロセスはルーティングと呼ばれます。ルーティングは、ルーターと呼ばれる特別なネットワークデバイスによって実行されるか、ソフトウェアプロセスによって実行されます。ソフトウェアベースのルーターには、機能と範囲が制限されています。

ルーターは常にデフォルトルートで構成されています。デフォルトルートは、特定の宛先のルートが見つからない場合にパケットを転送する場所をルーターに指示します。同じ宛先に到達するために複数のパスが存在する場合、ルーターは次の情報に基づいて決定を下すことができます。

ホップカウント

Bandwidth

Metric

Prefix-length

Delay

ルートは静的に構成することも、動的に学習することもできます。1つのルートを他のルートよりも優先するように構成できます。

ユニキャストルーティング

ユニキャストデータまたはユニキャストトラフィックと呼ばれるインターネットおよびイントラネット上のトラフィックのほとんどは、指定された宛先で送信されます。インターネットを介したユニキャストデータのルーティングは、ユニキャストルーティングと呼ばれます。宛先がすでにわかっているため、これは最も単純なルーティング形式です。したがって、ルーターはルーティングテーブルを検索し、パケットをネクストホップに転送するだけです。

ブロードキャストルーティング

デフォルトでは、ブロードキャストパケットは、どのネットワーク上のルーターによってもルーティングおよび転送されません。ルーターはブロードキャストドメインを作成します。ただし、特別な場合には、ブロードキャストを転送するように構成できます。ブロードキャストメッセージは、すべてのネットワークデバイスに送信されます。

ブロードキャストルーティングは、次の2つの方法(アルゴリズム)で実行できます。

ルーターはデータパケットを作成し、それを各ホストに1つずつ送信します。この場合、ルーターは、宛先アドレスが異なる単一のデータパケットの複数のコピーを作成します。すべてのパケットはユニキャストとして送信されますが、すべてに送信されるため、ルーターがブロードキャストしているようにシミュレートされます。

この方法は多くの帯域幅を消費し、ルーターは各ノードの宛先アドレスを指定する必要があります。

次に、ルーターがブロードキャストされるパケットを受信すると、それらのパケットをすべてのインターフェイスからフラッディングするだけです。すべてのルーターは同じ方法で構成されます。

この方法はルーターのCPUでは簡単ですが、ピアルーターから受信したパケットが重複する問題が発生する可能性があります。

リバースパス転送は、ルーターがブロードキャストを受信する場所から前任者について事前に知っている手法です。この手法は、重複を検出して破棄するために使用されます。

マルチキャストルーティング

マルチキャストルーティングは、重要な違いと課題を伴うブロードキャストルーティングの特殊なケースです。ブロードキャストルーティングでは、パケットは不要な場合でもすべてのノードに送信されます。ただし、マルチキャストルーティングでは、データはパケットを受信したいノードにのみ送信されます。

ルーターは、マルチキャストパケット(またはストリーム)の受信を希望するノードがあることを認識している必要があります。ノードのみが転送する必要があります。マルチキャストルーティングは、ループを回避するためにスパニングツリープロトコルで機能します。

マルチキャストルーティングは、重複パスとループを検出して破棄するために、リバースパス転送技術も使用します。

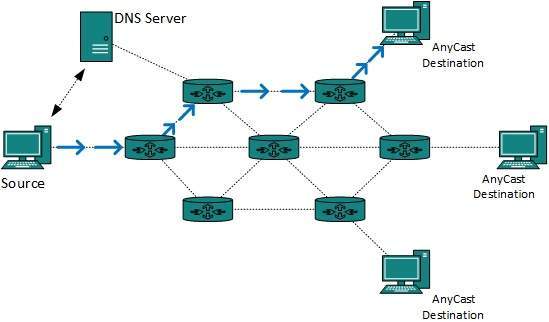

エニーキャストルーティング

エニーキャストパケット転送は、複数のホストが同じ論理アドレスを持つことができるメカニズムです。この論理アドレス宛てのパケットが受信されると、ルーティングトポロジで最も近いホストに送信されます。

エニーキャストルーティングは、DNSサーバーの助けを借りて行われます。エニーキャストパケットが受信されるたびに、DNSを使用して送信先に問い合わせられます。DNSは、DNSに構成されている最も近いIPであるIPアドレスを提供します。

ユニキャストルーティングプロトコル

ユニキャストパケットのルーティングに使用できるルーティングプロトコルには、次の2種類があります。

ディスタンスベクタールーティングプロトコル

ディスタンスベクターは、送信元と宛先の間のホップ数を決定する単純なルーティングプロトコルです。ホップ数が少ないルートが最適ルートと見なされます。すべてのルーターは、設定された最適なルートを他のルーターにアドバタイズします。最終的に、すべてのルーターは、ピアルーターのアドバタイズメントに基づいてネットワークトポロジを構築します。

たとえば、ルーティング情報プロトコル(RIP)。

リンクステートルーティングプロトコル

リンクステートプロトコルは、ディスタンスベクターよりも少し複雑なプロトコルです。ネットワーク内のすべてのルーターのリンクの状態が考慮されます。この手法は、ルートがネットワーク全体の共通グラフを作成するのに役立ちます。次に、すべてのルーターは、ルーティングの目的で最適なパスを計算します。たとえば、Open Shortest Path First(OSPF)やIntermediate System to Intermediate System(ISIS)などです。

マルチキャストルーティングプロトコル

ユニキャストルーティングプロトコルはグラフを使用しますが、マルチキャストルーティングプロトコルはツリーを使用します。つまり、ループを回避するためにスパニングツリーを使用します。最適なツリーは、最短パススパニングツリーと呼ばれます。

DVMRP -距離ベクトルマルチキャストルーティングプロトコル

MOSPF -マルチキャストOpenShortest PathFirst

CBT -コアベースのツリー

PIM -プロトコルに依存しないマルチキャスト

現在、プロトコルに依存しないマルチキャストが一般的に使用されています。2つのフレーバーがあります。

PIM Dense Mode

このモードでは、ソースベースのツリーを使用します。LANなどの高密度環境で使用されます。

PIM Sparse Mode

このモードは共有ツリーを使用します。WANなどのまばらな環境で使用されます。

ルーティングアルゴリズム

ルーティングアルゴリズムは次のとおりです。

洪水

フラッディングは、最も単純な方法のパケット転送です。パケットが受信されると、ルーターはパケットを受信したインターフェイスを除くすべてのインターフェイスに送信します。これにより、ネットワークに過度の負担がかかり、ネットワーク内をさまよう重複パケットが大量に発生します。

存続時間(TTL)を使用して、パケットの無限ループを回避できます。ネットワークのオーバーヘッドを削減するための選択的フラッディングと呼ばれるフラッディングの別のアプローチがあります。この方法では、ルータはすべてのインターフェイスでフラッディングするのではなく、選択したインターフェイスでフラッディングします。

最短経路

ネットワークでのルーティングの決定は、主に送信元と宛先の間のコストに基づいて行われます。ここではホップカウントが大きな役割を果たします。最短パスは、さまざまなアルゴリズムを使用して、ホップ数が最小のパスを決定する手法です。

一般的な最短経路アルゴリズムは次のとおりです。

ダイクストラのアルゴリズム

ベルマンフォードアルゴリズム

フロイドウォーシャルアルゴリズム

現実のシナリオでは、同じ管理下にあるネットワークは一般に地理的に分散しています。同じ種類の2つの異なるネットワークと異なる種類のネットワークを接続する必要がある場合があります。2つのネットワーク間のルーティングは、インターネットワーキングと呼ばれます。

ネットワークは、プロトコル、トポロジ、レイヤー2ネットワーク、アドレス指定スキームなどのさまざまなパラメーターに基づいて異なると見なすことができます。

インターネットワーキングでは、ルーターは互いのアドレスとそれ以外のアドレスを知っています。それらは、静的に構成して別のネットワークに接続することも、インターネットワーキングルーティングプロトコルを使用して学習することもできます。

組織または管理内で使用されるルーティングプロトコルは、Interior GatewayProtocolsまたはIGPと呼ばれます。RIP、OSPFはIGPの例です。異なる組織または管理間のルーティングにはExteriorGateway Protocolがあり、EGPは1つ、つまりBorderGatewayProtocolのみです。

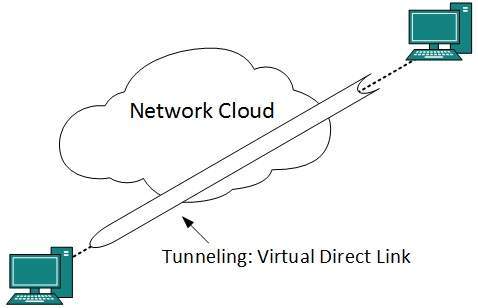

トンネリング

それらが地理的に離れた2つのネットワークであり、相互に通信したい場合は、それらの間に専用回線を展開するか、中間ネットワークを介してデータを渡す必要があります。

トンネリングは、中間のネットワークの複雑さを通過させることにより、2つ以上の同じネットワークが相互に通信するメカニズムです。トンネリングは両端で構成されます。

データがトンネルの一方の端から入力されると、タグが付けられます。次に、このタグ付けされたデータは、中間ネットワークまたはトランジットネットワーク内にルーティングされ、トンネルのもう一方の端に到達します。データが存在する場合、トンネルのタグは削除され、ネットワークの他の部分に配信されます。

両端は直接接続されているように見え、タグ付けにより、データは変更なしでトランジットネットワークを通過します。

パケットの断片化

ほとんどのイーサネットセグメントでは、最大伝送ユニット(MTU)が1500バイトに固定されています。データパケットは、アプリケーションに応じて、多かれ少なかれパケット長を持つことができます。トランジットパス内のデバイスには、デバイスが処理できるデータの量と処理できるパケットのサイズを通知するハードウェアおよびソフトウェア機能もあります。

データパケットサイズがトランジットネットワークが処理できるパケットのサイズ以下の場合、中立的に処理されます。パケットが大きい場合は、小さい断片に分割されてから転送されます。これは、パケットの断片化と呼ばれます。各フラグメントには同じ宛先アドレスと送信元アドレスが含まれており、トランジットパスを介して簡単にルーティングされます。受信側で再び組み立てられます。

DF(フラグメント化しない)ビットが1に設定されたパケットが、その長さのためにパケットを処理できないルーターに到着すると、パケットはドロップされます。

ルーターがパケットを受信すると、MF(より多くのフラグメント)ビットが1に設定され、ルーターはそれがフラグメント化されたパケットであり、元のパケットの一部が処理中であることを認識します。

パケットの断片化が小さすぎると、オーバーヘッドが増加します。パケットの断片化が大きすぎると、中間ルーターがパケットを処理できず、ドロップされる可能性があります。

ネットワーク内のすべてのコンピューターには、一意に識別してアドレス指定できるIPアドレスがあります。IPアドレスはレイヤー3(ネットワーク層)の論理アドレスです。このアドレスは、コンピューターを再起動するたびに変更される場合があります。コンピューターは、ある時点で1つのIPを持ち、別の時点で別のIPを持つことができます。

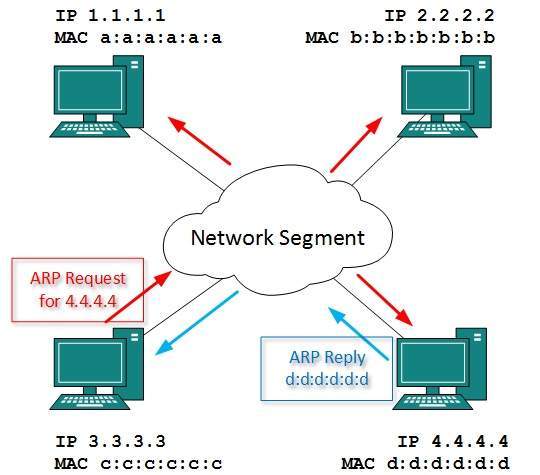

アドレス解決プロトコル(ARP)

通信中、ホストは同じブロードキャストドメインまたはネットワークに属する宛先マシンのレイヤー2(MAC)アドレスを必要とします。MACアドレスは、マシンのネットワークインターフェイスカード(NIC)に物理的に書き込まれ、変更されることはありません。

一方、パブリックドメインのIPアドレスはめったに変更されません。何らかの障害が発生した場合にNICが変更されると、MACアドレスも変更されます。このように、レイヤ2通信を行うには、2つの間のマッピングが必要です。

ブロードキャストドメイン上のリモートホストのMACアドレスを知るために、通信を開始したいコンピュータは、「このIPアドレスを持っているのは誰か」と尋ねるARPブロードキャストメッセージを送信します。ブロードキャストであるため、ネットワークセグメント(ブロードキャストドメイン)上のすべてのホストがこのパケットを受信して処理します。ARPパケットには、送信側ホストが通信したい宛先ホストのIPアドレスが含まれています。ホストは、宛先のARPパケットを受信すると、自身のMACアドレスで応答します。

ホストが宛先MACアドレスを取得すると、レイヤー2リンクプロトコルを使用してリモートホストと通信できます。このMACからIPへのマッピングは、送信ホストと受信ホストの両方のARPキャッシュに保存されます。次回、通信が必要な場合は、それぞれのARPキャッシュを直接参照できます。

リバースARPは、ホストがリモートホストのMACアドレスを知っているが、通信するためにIPアドレスを知っている必要があるメカニズムです。

インターネット制御メッセージプロトコル(ICMP)

ICMPは、ネットワーク診断およびエラー報告プロトコルです。ICMPはIPプロトコルスイートに属し、キャリアプロトコルとしてIPを使用します。ICMPパケットを作成した後、IPパケットにカプセル化されます。IP自体はベストエフォートの信頼性の低いプロトコルであるため、ICMPも同様です。

ネットワークに関するフィードバックは、発信元のホストに返送されます。ネットワークでエラーが発生した場合は、ICMPによって報告されます。ICMPには、数十の診断メッセージとエラー報告メッセージが含まれています。

ICMP-echoおよびICMP-echo-replyは、エンドツーエンドホストの到達可能性をチェックするために最も一般的に使用されるICMPメッセージです。ホストがICMP-echo要求を受信すると、ICMP-echo-replyを送り返すようにバインドされます。トランジットネットワークに問題がある場合、ICMPはその問題を報告します。

インターネットプロトコルバージョン4(IPv4)

IPv4は、TCP / IPホストアドレス指定メカニズムとして使用される32ビットアドレス指定スキームです。IPアドレス指定により、TCP / IPネットワーク上のすべてのホストを一意に識別できます。

IPv4は、ネットワークをサブネットワークに分割し、それぞれが明確に定義された数のホストを持つことを可能にする階層アドレス指定スキームを提供します。IPアドレスは多くのカテゴリに分類されます。

Class A -ネットワークアドレスに最初のオクテットを使用し、ホストアドレス指定に最後の3オクテットを使用します

Class B -ネットワークアドレスに最初の2オクテットを使用し、ホストアドレス指定に最後の2オクテットを使用します

Class C -ネットワークアドレスに最初の3オクテットを使用し、ホストアドレス指定に最後の1オクテットを使用します

Class D -上記の3つの階層構造とは対照的に、フラットなIPアドレス指定スキームを提供します。

Class E -実験として使用されます。

IPv4には、プライベートアドレス(インターネット上でルーティングできない)およびパブリックアドレス(ISPによって提供され、インターネット上でルーティング可能)として使用される明確に定義されたアドレススペースもあります。

IPは信頼できるものではありませんが、「ベストエフォート配信」メカニズムを提供します。

インターネットプロトコルバージョン6(IPv6)

IPv4アドレスの枯渇により、次世代のインターネットプロトコルバージョン6が誕生しました。IPv6は、128ビット幅のアドレスでノードをアドレス指定し、将来的に地球全体またはそれ以降で使用できる十分なアドレス空間を提供します。

IPv6はエニーキャストアドレッシングを導入しましたが、ブロードキャストの概念を削除しました。IPv6を使用すると、デバイスはIPv6アドレスを自己取得し、そのサブネット内で通信できます。この自動構成により、動的ホスト構成プロトコル(DHCP)サーバーの信頼性が失われます。このようにして、そのサブネット上のDHCPサーバーがダウンしている場合でも、ホストは相互に通信できます。

IPv6は、IPv6モビリティの新機能を提供します。モバイルIPv6を搭載したマシンは、IPアドレスを変更することなくローミングできます。

IPv6はまだ移行段階にあり、今後数年間でIPv4を完全に置き換えることが期待されています。現在、IPv6で実行されているネットワークはほとんどありません。IPv6対応ネットワークがIPv4でさまざまなネットワークを簡単に話したり、ローミングしたりするために利用できる移行メカニズムがいくつかあります。これらは:

- デュアルスタックの実装

- Tunneling

- NAT-PT

OSIモデルの次のレイヤーは、トランスポートレイヤー(レイヤー4)として認識されます。データまたはデータストリームの転送に関連するすべてのモジュールと手順は、このレイヤーに分類されます。他のすべての層と同様に、この層はリモートホストのピアトランスポート層と通信します。

トランスポート層は、リモートホスト上の2つのプロセス間でピアツーピアおよびエンドツーエンドの接続を提供します。トランスポート層は、上位層(つまり、アプリケーション層)からデータを取得し、それをより小さなサイズのセグメントに分割し、各バイトに番号を付け、配信のために下位層(ネットワーク層)に渡します。

関数

このレイヤーは、アプリケーションレイヤーによって提供された情報データをセグメントと呼ばれる小さな単位に分割する最初のレイヤーです。セグメント内のすべてのバイトに番号を付け、それらのアカウンティングを維持します。

このレイヤーは、データが送信されたのと同じ順序で受信される必要があることを保証します。

このレイヤーは、同じサブネットに属している場合と属していない場合があるホスト間でデータをエンドツーエンドで配信します。

ネットワークを介して通信することを目的としたすべてのサーバープロセスには、ポート番号とも呼ばれる既知のトランスポートサービスアクセスポイント(TSAP)が装備されています。

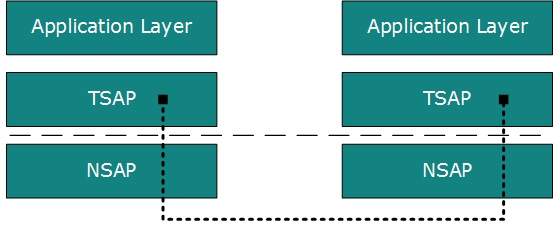

エンドツーエンドのコミュニケーション

1つのホスト上のプロセスは、ポート番号とも呼ばれるTSAPを使用して、リモートネットワーク上のピアホストを識別します。TSAPは非常に明確に定義されており、ピアと通信しようとしているプロセスはこれを事前に認識しています。

たとえば、DHCPクライアントがリモートDHCPサーバーと通信する場合、常にポート番号67で要求します。DNSクライアントがリモートDNSサーバーと通信する場合、常にポート番号53(UDP)で要求します。

2つの主要なトランスポート層プロトコルは次のとおりです。

Transmission Control Protocol

2つのホスト間で信頼性の高い通信を提供します。

User Datagram Protocol

2つのホスト間で信頼性の低い通信を提供します。

伝送制御プロトコル(TCP)は、インターネットプロトコルスイートの最も重要なプロトコルの1つです。これは、インターネットなどの通信ネットワークでのデータ伝送に最も広く使用されているプロトコルです。

特徴

TCPは信頼できるプロトコルです。つまり、受信者は常にデータパケットに関する肯定的または否定的な確認応答を送信者に送信するため、送信者はデータパケットが宛先に到達したか、再送信する必要があるかについて常に明るい手がかりを得ることができます。

TCPは、データが送信されたのと同じ順序で目的の宛先に到達することを保証します。

TCPはコネクション型です。TCPでは、実際のデータを送信する前に、2つのリモートポイント間の接続を確立する必要があります。

TCPは、エラーチェックと回復のメカニズムを提供します。

TCPはエンドツーエンドの通信を提供します。

TCPは、フロー制御とサービス品質を提供します。

TCPは、クライアント/サーバーのポイントツーポイントモードで動作します。

TCPは全二重サーバーを提供します。つまり、受信者と送信者の両方の役割を実行できます。

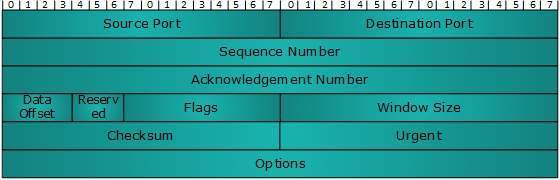

ヘッダ

TCPヘッダーの長さは、最小20バイト、最大60バイトです。

Source Port (16-bits) -送信デバイス上のアプリケーションプロセスの送信元ポートを識別します。

Destination Port (16-bits) -受信デバイス上のアプリケーションプロセスの宛先ポートを識別します。

Sequence Number (32-bits) -セッション内のセグメントのデータバイトのシーケンス番号。

Acknowledgement Number (32-bits) -ACKフラグが設定されている場合、この番号には、予期されるデータバイトの次のシーケンス番号が含まれ、前に受信したデータの確認応答として機能します。

Data Offset (4-bits) -このフィールドは、TCPヘッダー(32ビットワード)のサイズと、TCPセグメント全体の現在のパケット内のデータのオフセットの両方を意味します。

Reserved (3-bits) -将来の使用のために予約されており、デフォルトではすべてゼロに設定されています。

Flags (1-bit each)

NS -Nonce Sumビットは、明示的輻輳通知シグナリングプロセスによって使用されます。

CWR -ホストがECEビットが設定されたパケットを受信すると、ECEが受信したことを確認するように輻輳ウィンドウを削減します。

ECE -これには2つの意味があります。

SYNビットが0にクリアされている場合、ECEは、IPパケットのCE(輻輳エクスペリエンス)ビットが設定されていることを意味します。

SYNビットが1に設定されている場合、ECEはデバイスがECT対応であることを意味します。

URG -緊急ポインタフィールドに重要なデータがあり、処理する必要があることを示します。

ACK-確認フィールドに意味があることを示します。ACKが0にクリアされた場合、パケットに確認応答が含まれていないことを示します。

PSH -設定されている場合、データをバッファリングせずに受信アプリケーションに(データが到着するとすぐに)プッシュすることは、受信ステーションへの要求です。

RST -リセットフラグには次の機能があります。

着信接続を拒否するために使用されます。

セグメントを拒否するために使用されます。

接続を再開するために使用されます。

SYN -このフラグは、ホスト間の接続を設定するために使用されます。

FIN-このフラグは接続を解放するために使用され、それ以降はデータが交換されません。SYNフラグとFINフラグのあるパケットにはシーケンス番号があるため、正しい順序で処理されます。

Windows Size -このフィールドは、2つのステーション間のフロー制御に使用され、レシーバーがセグメントに割り当てたバッファーの量(バイト単位)、つまりレシーバーが期待するデータの量を示します。

Checksum -このフィールドには、ヘッダー、データ、および疑似ヘッダーのチェックサムが含まれます。

Urgent Pointer -URGフラグが1に設定されている場合は、緊急データバイトを指します。

Options -通常のヘッダーではカバーされない追加オプションを容易にします。オプションフィールドは常に32ビットワードで記述されます。このフィールドに32ビット未満のデータが含まれている場合、残りのビットをカバーして32ビット境界に到達するためにパディングが使用されます。

アドレッシング

2つのリモートホスト間のTCP通信は、ポート番号(TSAP)を使用して行われます。ポート番号の範囲は0〜65535で、次のように分割されます。

- システムポート(0〜1023)

- ユーザーポート(1024 – 49151)

- プライベート/ダイナミックポート(49152 – 65535)

接続管理

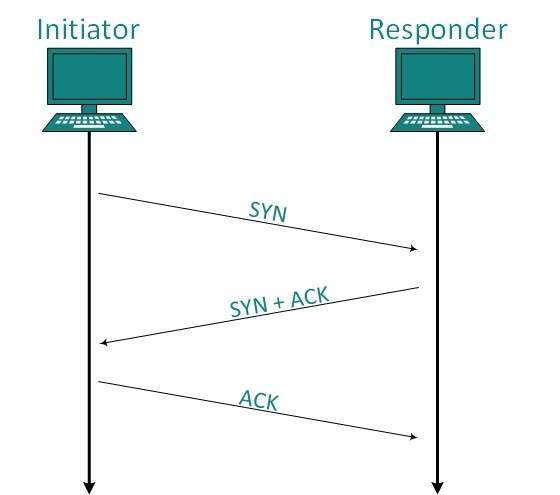

TCP通信はサーバー/クライアントモデルで機能します。クライアントが接続を開始し、サーバーが接続を受け入れるか拒否します。接続管理には、スリーウェイハンドシェイクが使用されます。

確立

クライアントは接続を開始し、シーケンス番号を付けてセグメントを送信します。サーバーは、独自のシーケンス番号と、クライアントのシーケンス番号より1つ多いクライアントのセグメントのACKでそれを確認します。セグメントのACKを受信した後のクライアントは、サーバーの応答の確認応答を送信します。

リリース

サーバーとクライアントのどちらも、FINフラグを1に設定してTCPセグメントを送信できます。受信側がFINのACKnowledgingによって応答すると、TCP通信のその方向が閉じられ、接続が解放されます。

帯域幅管理

TCPは、ウィンドウサイズの概念を使用して、帯域幅管理のニーズに対応します。ウィンドウサイズは、リモートエンドの送信者に、このエンドの受信者が受信できるデータバイトセグメントの数を通知します。TCPは、ウィンドウサイズ1を使用してスロースタートフェーズを使用し、通信が成功するたびにウィンドウサイズを指数関数的に増加させます。

たとえば、クライアントはWindowsサイズ2を使用し、2バイトのデータを送信します。このセグメントの確認応答が受信されると、ウィンドウサイズは2倍の4になり、次に送信されるセグメントは4データバイトの長さになります。4バイトのデータセグメントの確認応答を受信すると、クライアントはウィンドウサイズを8などに設定します。

確認応答が失われた場合、つまり、トランジットネットワークでデータが失われた場合、またはNACKを受信した場合、ウィンドウサイズは半分に縮小され、スロースタートフェーズが再開されます。

エラー制御とフロー制御

TCPはポート番号を使用して、データセグメントをハンドオーバーするために必要なアプリケーションプロセスを認識します。それに加えて、シーケンス番号を使用してリモートホストと同期します。すべてのデータセグメントは、シーケンス番号で送受信されます。送信者は、ACKを取得したときに受信者が最後に受信したデータセグメントを認識しています。受信者は、最近受信したパケットのシーケンス番号を参照することにより、送信者によって送信された最後のセグメントを認識します。

最近受信したセグメントのシーケンス番号が受信者が期待していたシーケンス番号と一致しない場合、それは破棄され、NACKが送り返されます。2つのセグメントが同じシーケンス番号で到着した場合、TCPタイムスタンプ値が比較されて決定されます。

多重化

1つのセッションで2つ以上のデータストリームを組み合わせる手法は、多重化と呼ばれます。TCPクライアントがサーバーとの接続を初期化するとき、TCPクライアントは常にアプリケーションプロセスを示す明確に定義されたポート番号を参照します。クライアント自体は、プライベートポート番号プールからランダムに生成されたポート番号を使用します。

TCP多重化を使用すると、クライアントは1つのセッションでさまざまなアプリケーションプロセスと通信できます。たとえば、クライアントがさまざまなタイプのデータ(HTTP、SMTP、FTPなど)を含むWebページを要求すると、TCPセッションのタイムアウトが増加し、セッションが長時間開いたままになるため、3者間ハンドシェイクのオーバーヘッドが可能になります。避けてください。

これにより、クライアントシステムは単一の仮想接続を介して複数の接続を受信できます。タイムアウトが長すぎる場合、これらの仮想接続はサーバーには適していません。

輻輳制御

処理できないシステムに大量のデータが送られると、輻輳が発生します。TCPは、ウィンドウメカニズムによって輻輳を制御します。TCPは、送信するデータセグメントの量を相手側に通知するウィンドウサイズを設定します。TCPは、輻輳制御に3つのアルゴリズムを使用する場合があります。

加法的な増加、乗法的な減少

スロースタート

タイムアウト反応

タイマー管理

TCPは、さまざまなタイプのタイマーを使用して、さまざまなタスクを制御および管理します。

キープアライブタイマー:

このタイマーは、接続の整合性と有効性をチェックするために使用されます。

キープアライブ時間が経過すると、ホストはプローブを送信して、接続がまだ存在するかどうかを確認します。

再送信タイマー:

このタイマーは、送信されたデータのステートフルセッションを維持します。

送信されたデータの確認応答が再送信時間内に受信されない場合、データセグメントは再度送信されます。

永続タイマー:

TCPセッションは、ウィンドウサイズ0を送信することにより、どちらのホストでも一時停止できます。

セッションを再開するには、ホストはウィンドウサイズをより大きな値で送信する必要があります。

このセグメントがもう一方の端に到達しない場合、両端は互いに無限の時間待機する可能性があります。

Persistタイマーが期限切れになると、ホストはウィンドウサイズを再送信して、相手側に通知します。

永続タイマーは、通信のデッドロックを回避するのに役立ちます。

時限待機:

接続を解放した後、いずれかのホストは、接続を完全に終了するためにTimed-Wait時間待機します。

これは、もう一方の端が接続終了要求の確認応答を受信したことを確認するためです。

タイムアウトは最大240秒(4分)になる可能性があります。

クラッシュリカバリ

TCPは非常に信頼性の高いプロトコルです。セグメントで送信される各バイトにシーケンス番号を提供します。これはフィードバックメカニズムを提供します。つまり、ホストがパケットを受信すると、次のシーケンス番号が期待されるパケットをACKにバインドします(最後のセグメントでない場合)。

TCPサーバーが通信の途中でクラッシュし、プロセスを再開すると、TCPサーバーはすべてのホストにTPDUブロードキャストを送信します。その後、ホストは、確認応答されなかった最後のデータセグメントを送信し、続行できます。

ユーザーデータグラムプロトコル(UDP)は、TCP / IPプロトコルスイートで利用できる最も単純なトランスポート層通信プロトコルです。それは最小限の通信メカニズムを含みます。UDPは信頼性の低いトランスポートプロトコルと言われていますが、ベストエフォート型の配信メカニズムを提供するIPサービスを使用しています。

UDPでは、受信者は受信したパケットの確認応答を生成せず、送信者は送信されたパケットの確認応答を待機しません。この欠点により、このプロトコルの信頼性が低下するだけでなく、処理が容易になります。

UDPの要件

データを転送するために信頼性の低いプロトコルが必要なのはなぜですか?確認応答パケットが実際のデータとともにかなりの量の帯域幅を共有するUDPを展開します。たとえば、ビデオストリーミングの場合、何千ものパケットがユーザーに転送されます。すべてのパケットを確認するのは面倒で、帯域幅の浪費が大量に含まれる可能性があります。基盤となるIPプロトコルの最適な配信メカニズムにより、パケットを配信するための最善の努力が保証されますが、ビデオストリーミングの一部のパケットが失われたとしても、その影響は悲惨ではなく、簡単に無視できます。ビデオおよび音声トラフィックでのいくつかのパケットの損失は、見過ごされることがあります。

特徴

UDPは、データの確認応答に意味がない場合に使用されます。

UDPは、一方向に流れるデータに適したプロトコルです。

UDPはシンプルで、クエリベースの通信に適しています。

UDPはコネクション型ではありません。

UDPは輻輳制御メカニズムを提供しません。

UDPは、データの順序付けられた配信を保証しません。

UDPはステートレスです。

UDPは、VoIP、マルチメディアストリーミングなどのストリーミングアプリケーションに適したプロトコルです。

UDPヘッダー

UDPヘッダーはその機能と同じくらい単純です。

UDPヘッダーには、次の4つの主要なパラメーターが含まれています。

Source Port -この16ビットの情報は、パケットの送信元ポートを識別するために使用されます。

Destination Port -この16ビットの情報は、宛先マシン上のアプリケーションレベルのサービスを識別するために使用されます。

Length -長さフィールドは、UDPパケットの全長(ヘッダーを含む)を指定します。これは16ビットのフィールドであり、最小値は8バイト、つまりUDPヘッダー自体のサイズです。

Checksum -このフィールドには、送信前に送信者が生成したチェックサム値が格納されます。IPv4にはこのフィールドがオプションとしてあるため、チェックサムフィールドに値が含まれていない場合は0になり、そのすべてのビットがゼロに設定されます。

UDPアプリケーション

UDPを使用してデータを送信するアプリケーションは次のとおりです。

ドメインネームサービス

簡易ネットワーク管理プロトコル

トリビアルファイル転送プロトコル

ルーティング情報プロトコル

Kerberos

アプリケーション層は、OSIおよびTCP / IP層状モデルの最上位層です。このレイヤーは、ユーザーおよびユーザーアプリケーションと対話するという重要性から、両方のレイヤードモデルに存在します。この層は、通信システムに関係するアプリケーション用です。

ユーザーは、アプリケーションと直接対話する場合としない場合があります。アプリケーション層は、実際の通信が開始され、反映される場所です。このレイヤーはレイヤースタックの最上位にあるため、他のレイヤーにはサービスを提供しません。アプリケーション層は、トランスポートとその下のすべての層を利用して、データをリモートホストに通信または転送します。

アプリケーション層プロトコルがリモートホスト上のピアアプリケーション層プロトコルと通信する場合、データまたは情報をトランスポート層に渡します。トランスポート層は、その下のすべての層の助けを借りて残りを行います。

アプリケーション層とそのプロトコルを理解することにはあいまいさがあります。すべてのユーザーアプリケーションをアプリケーション層に配置できるわけではありません。通信システムと相互作用するアプリケーションを除きます。たとえば、ソフトウェアやテキストエディタの設計は、アプリケーション層プログラムとは見なされません。

一方、実際にハイパーテキスト転送プロトコル(HTTP)を使用してネットワークと対話しているWebブラウザを使用する場合。HTTPはアプリケーション層プロトコルです。

もう1つの例は、ファイル転送プロトコルです。これは、ユーザーがネットワークを介してテキストベースまたはバイナリファイルを転送するのに役立ちます。ユーザーは、FileZillaやCuteFTPなどのGUIベースのソフトウェアでこのプロトコルを使用でき、同じユーザーはコマンドラインモードでFTPを使用できます。

したがって、使用するソフトウェアに関係なく、そのソフトウェアが使用するアプリケーション層で考慮されるのはプロトコルです。DNSは、HTTPなどのユーザーアプリケーションプロトコルがその作業を実行するのに役立つプロトコルです。

2つのリモートアプリケーションプロセスは、主に2つの異なる方法で通信できます。

Peer-to-peer: 両方のリモートプロセスは同じレベルで実行されており、共有リソースを使用してデータを交換します。

Client-Server: 1つのリモートプロセスがクライアントとして機能し、サーバーとして機能する別のアプリケーションプロセスにリソースを要求します。

クライアント/サーバーモデルでは、どのプロセスもサーバーまたはクライアントとして機能できます。サーバーを構成するのは、マシンのタイプ、マシンのサイズ、またはその計算能力ではありません。マシンをサーバーにするのは、要求を処理する機能です。

システムは、サーバーとクライアントとして同時に機能できます。つまり、1つのプロセスがサーバーとして機能し、別のプロセスがクライアントとして機能します。これは、クライアントプロセスとサーバープロセスの両方が同じマシン上にある場合にも発生する可能性があります。

コミュニケーション

クライアント/サーバーモデルの2つのプロセスは、さまざまな方法で相互作用できます。

Sockets

リモートプロシージャコール(RPC)

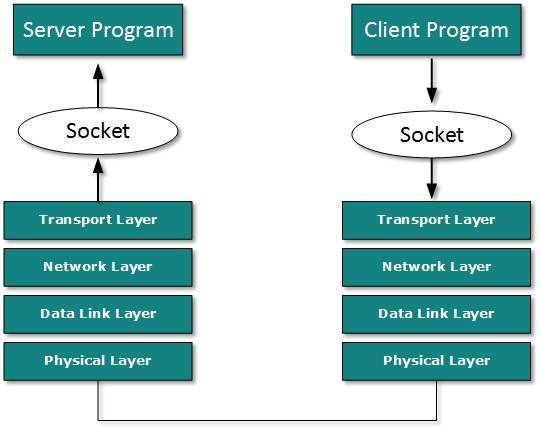

ソケット

このパラダイムでは、サーバーとして機能するプロセスが、既知の(またはクライアントによって認識されている)ポートを使用してソケットを開き、クライアントの要求が来るまで待機します。クライアントとして機能する2番目のプロセスもソケットを開きますが、着信要求を待つ代わりに、クライアントは「要求を最初に」処理します。

サーバーにリクエストが届くと、リクエストが処理されます。これは、情報共有またはリソース要求のいずれかです。

リモートプロシージャコール

これは、あるプロセスがプロシージャ呼び出しによって別のプロセスと相互作用するメカニズムです。1つのプロセス(クライアント)がリモートホスト上にあるプロシージャを呼び出します。リモートホスト上のプロセスはサーバーと呼ばれます。両方のプロセスにスタブが割り当てられます。この通信は次のように行われます。

クライアントプロセスはクライアントスタブを呼び出します。ローカルのプログラムに関連するすべてのパラメータを渡します。

次に、すべてのパラメーターがパック(マーシャリング)され、システムコールが実行されて、ネットワークの反対側にパラメーターが送信されます。

カーネルはネットワークを介してデータを送信し、もう一方の端はそれを受信します。

リモートホストは、データをマーシャリングされていないサーバースタブに渡します。

パラメータがプロシージャに渡され、プロシージャが実行されます。

結果は同じ方法でクライアントに返送されます。

アプリケーション層のユーザーのために機能するいくつかのプロトコルがあります。アプリケーション層プロトコルは、大きく2つのカテゴリに分類できます。

ユーザーが使用するプロトコル。電子メールなどの電子メール。

ユーザーが使用するプロトコルを支援およびサポートするプロトコル。たとえば、DNS。

以下に説明するアプリケーション層プロトコルはほとんどありません。

ドメインネームシステム

ドメインネームシステム(DNS)は、クライアントサーバーモデルで機能します。トランスポート層の通信にUDPプロトコルを使用します。DNSは、階層ドメインベースの命名スキームを使用します。DNSサーバーは、完全修飾ドメイン名(FQDN)と、それぞれのインターネットプロトコルアドレスにマップされた電子メールアドレスで構成されます。

DNSサーバーはFQDNで要求され、それにマップされたIPアドレスで応答します。DNSはUDPポート53を使用します。

シンプルメール転送プロトコル

Simple Mail Transfer Protocol(SMTP)は、あるユーザーから別のユーザーに電子メールを転送するために使用されます。このタスクは、ユーザーが使用している電子メールクライアントソフトウェア(ユーザーエージェント)を使用して実行されます。ユーザーエージェントは、ユーザーが電子メールを入力してフォーマットし、インターネットが利用可能になるまで保存するのを支援します。電子メールが送信のために送信されると、送信プロセスは、通常、電子メールクライアントソフトウェアに組み込まれているメッセージ転送エージェントによって処理されます。

メッセージ転送エージェントはSMTPを使用して、電子メールを別のメッセージ転送エージェント(サーバー側)に転送します。SMTPはエンドユーザーが電子メールの送信のみに使用しますが、サーバーは通常SMTPを使用して電子メールの送信と受信を行います。SMTPはTCPポート番号25および587を使用します。

クライアントソフトウェアは、インターネットメッセージアクセスプロトコル(IMAP)またはPOPプロトコルを使用して電子メールを受信します。

ファイル転送プロトコル

ファイル転送プロトコル(FTP)は、ネットワークを介したファイル転送に最も広く使用されているプロトコルです。FTPは通信にTCP / IPを使用し、TCPポート21で機能します。FTPは、クライアントがサーバーからファイルを要求し、サーバーが要求されたリソースをクライアントに送り返すクライアント/サーバーモデルで機能します。

FTPは帯域外制御を使用します。つまり、FTPは制御情報の交換にTCPポート20を使用し、実際のデータはTCPポート21を介して送信されます。

クライアントはサーバーにファイルを要求します。サーバーはファイルの要求を受信すると、クライアントのTCP接続を開き、ファイルを転送します。転送が完了すると、サーバーは接続を閉じます。2番目のファイルの場合、クライアントは再度要求し、サーバーは新しいTCP接続を再開します。

ポストオフィスプロトコル(POP)

Post Office Protocolバージョン3(POP 3)は、ユーザーエージェント(クライアント電子メールソフトウェア)がメールサーバーからメールを取得するために使用する単純なメール取得プロトコルです。

クライアントがサーバーからメールを取得する必要がある場合、クライアントはTCPポート110でサーバーとの接続を開きます。その後、ユーザーは自分のメールにアクセスして、ローカルコンピューターにダウンロードできます。POP3は2つのモードで動作します。最も一般的なモードの削除モードは、ローカルマシンにダウンロードされた後、リモートサーバーから電子メールを削除することです。2番目のモードであるキープモードは、メールサーバーから電子メールを削除せず、後でメールサーバーでメールにアクセスするオプションをユーザーに提供します。

ハイパーテキスト転送プロトコル(HTTP)

ハイパーテキスト転送プロトコル(HTTP)は、ワールドワイドウェブの基盤です。ハイパーテキストは、ハイパーリンクを使用してテキストドキュメント内のページをリンクする、適切に編成されたドキュメントシステムです。HTTPはクライアントサーバーモデルで機能します。ユーザーがインターネット上のHTTPページにアクセスしたい場合、ユーザー側のクライアントマシンは、ポート80でサーバーへのTCP接続を開始します。サーバーがクライアント要求を受け入れると、クライアントはWebページへのアクセスを許可されます。

Webページにアクセスするために、クライアントは通常、TCP接続の開始、維持、および終了を担当するWebブラウザーを使用します。HTTPはステートレスプロトコルです。つまり、サーバーはクライアントによる以前の要求に関する情報を保持しません。

HTTPバージョン

HTTP 1.0は、非永続的なHTTPを使用します。1つのTCP接続を介して送信できるオブジェクトは最大で1つです。

HTTP1.1は永続的なHTTPを使用します。このバージョンでは、単一のTCP接続を介して複数のオブジェクトを送信できます。

コンピュータシステムとコンピュータ化されたシステムは、人間が効率的に働き、考えられないことを探求するのを助けます。これらのデバイスを接続してネットワークを形成すると、機能が複数回拡張されます。コンピュータネットワークが提供できるいくつかの基本的なサービスは次のとおりです。

ディレクトリサービス

これらのサービスは、名前とその値の間のマッピングであり、可変値または固定値にすることができます。このソフトウェアシステムは、情報の保存と整理に役立ち、情報にアクセスするためのさまざまな手段を提供します。

Accounting

組織では、多くのユーザーがユーザー名とパスワードをマップしています。ディレクトリサービスは、この情報を暗号形式で保存し、要求されたときに利用できるようにする手段を提供します。

Authentication and Authorization

ログイン時および/または定期的にユーザーを認証するために、ユーザー資格情報がチェックされます。ユーザーアカウントは階層構造に設定でき、リソースへのアクセスは承認スキームを使用して制御できます。

Domain Name Services

DNSは広く使用されており、インターネットが機能する重要なサービスの1つです。このシステムは、IPアドレスをドメイン名にマップします。ドメイン名は、IPアドレスよりも覚えやすく思い出しやすいものです。ネットワークはIPアドレスの助けを借りて動作し、人間はWebサイト名を覚える傾向があるため、DNSは、ユーザーからのWebサイト名の要求に応じて、バックエンドからその名前にマップされるWebサイトのIPアドレスを提供します。

ファイルサービス

ファイルサービスには、ネットワークを介したファイルの共有と転送が含まれます。

File Sharing

ネットワークを生み出した理由の1つは、ファイル共有でした。ファイル共有により、ユーザーは自分のデータを他のユーザーと共有できます。ユーザーは、対象のすべてのユーザーがアクセスできる特定のサーバーにファイルをアップロードできます。別の方法として、ユーザーは自分のファイルを自分のコンピューターで共有し、目的のユーザーにアクセスを提供できます。

File Transfer

これは、基盤となるネットワークを利用して、あるコンピューターから別のコンピューターまたは複数のコンピューターにファイルをコピーまたは移動するアクティビティです。ネットワークを使用すると、ユーザーはネットワーク内の他のユーザーを見つけてファイルを転送できます。

コミュニケーションサービス

Email

電子メールは通信手段であり、コンピュータユーザーがなくてはならないものです。これが今日のインターネット機能の基礎です。電子メールシステムには、1つ以上の電子メールサーバーがあります。すべてのユーザーには一意のIDが提供されます。ユーザーが他のユーザーに電子メールを送信すると、実際には電子メールサーバーを使用してユーザー間で転送されます。

Social Networking

最近の技術は技術的な生活を社会的にしました。コンピューターに精通した人々は、他の既知の人々や友人を見つけ、彼らとつながり、考え、写真、ビデオを共有することができます。

Internet Chat

インターネットチャットは、2つのホスト間でインスタントテキスト転送サービスを提供します。2人以上の人がテキストベースのインターネットリレーチャットサービスを使用して互いに通信できます。最近では、ボイスチャットとビデオチャットが非常に一般的です。

Discussion Boards

掲示板は、同じ興味を持つ複数の人をつなぐメカニズムを提供し、他のすべてのユーザーが見ることができるクエリ、質問、提案などをユーザーが入力できるようにします。他の人も同様に応答する可能性があります。

Remote Access

このサービスにより、ユーザーはリモートコンピューターにあるデータにアクセスできます。この機能は、リモートデスクトップと呼ばれます。これは、携帯電話や自宅のコンピューターなどのリモートデバイスを介して実行できます。

アプリケーションサービス

これらは、Webサービス、データベース管理、リソース共有などのネットワークベースのサービスをユーザーに提供することに他なりません。

Resource Sharing

リソースを効率的かつ経済的に使用するために、ネットワークはリソースを共有する手段を提供します。これには、サーバー、プリンター、ストレージメディアなどが含まれる場合があります。

Databases

このアプリケーションサービスは、最も重要なサービスの1つです。データと情報を保存して処理し、ユーザーがクエリを使用して効率的に取得できるようにします。データベースは、組織が統計に基づいて意思決定を行うのに役立ちます。

Web Services

ワールドワイドウェブはインターネットの同義語になりました。インターネットに接続し、インターネットサーバーが提供するファイルや情報サービスにアクセスするために使用されます。