KaliLinux-ソーシャルエンジニアリング

この章では、KaliLinuxで使用されるソーシャルエンジニアリングツールについて学習します。

ソーシャルエンジニアリングツールキットの使用法

ザ・ Social-Engineer Toolkit(SET)は、ソーシャルエンジニアリング用に設計されたオープンソースの侵入テストフレームワークです。SETには、信じられないほどの攻撃を短時間で行うことができるカスタム攻撃ベクトルがいくつかあります。これらの種類のツールは、人間の行動を使用して攻撃ベクトルに騙します。

ソーシャルエンジニアツールキットの使用方法を学びましょう。

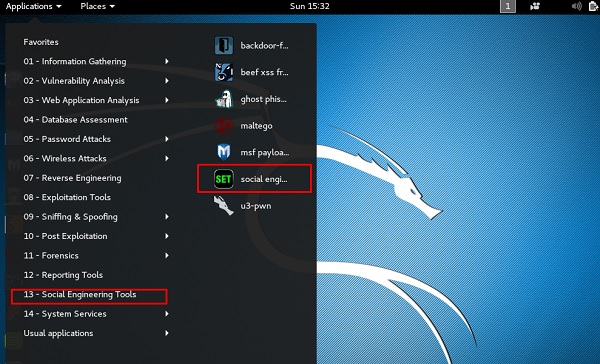

Step 1 − SETを開くには、アプリケーション→ソーシャルエンジニアリングツール→「SET」ソーシャルエンジニアリングツールをクリックします。

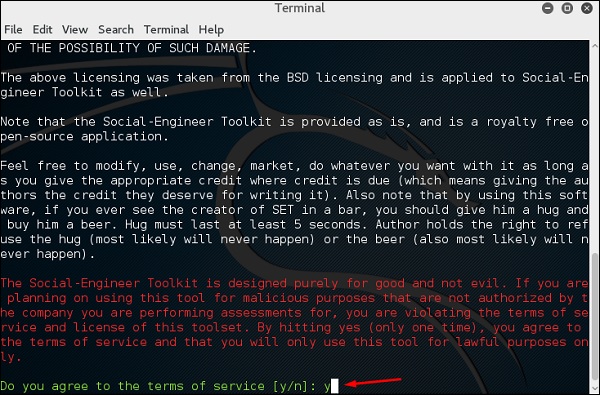

Step 2−利用規約に同意するかどうかを尋ねられます。タイプ“y” 次のスクリーンショットに示すように。

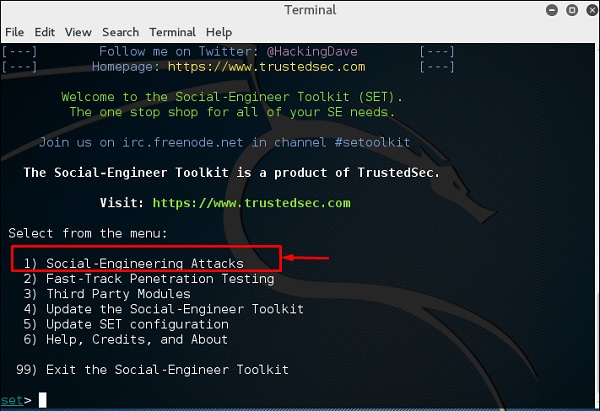

Step 3 −次のスクリーンショットに示されているメニューのほとんどは自明であり、その中で最も重要なのはナンバーワンの「ソーシャルエンジニアリング攻撃」です。

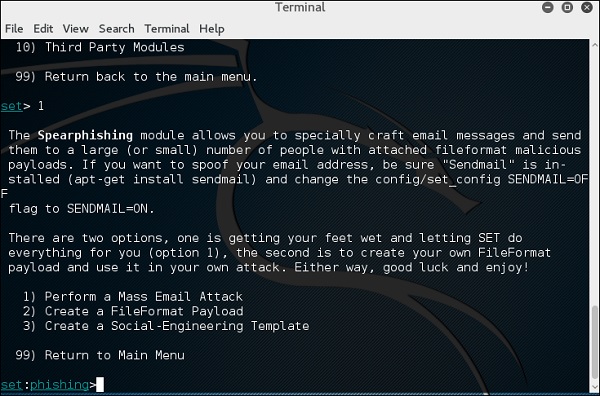

Step 4 −タイプ “1”→入力してください。サブメニューが開きます。を押すとEnter ボタンをもう一度押すと、各サブメニューの説明が表示されます。

スピアフィッシングモジュールを使用すると、電子メールメッセージを特別に作成し、添付して対象の被害者に送信できます。 FileFormatmaliciousペイロード。たとえば、悪意のあるPDFドキュメントを送信すると、被害者が開いた場合にシステムが危険にさらされます。メールアドレスをスプーフィングする場合は、「Sendmail」がインストールされていることを確認し(apt-get install sendmail)、config / set_config SENDMAIL = OFFフラグをSENDMAIL = ONに変更します。

スピアフィッシング攻撃には2つのオプションがあります-

- 大量の電子メール攻撃を実行する

- FileFormatペイロードとソーシャルエンジニアリングテンプレートを作成する

1つ目はSETにすべてを実行させることであり(オプション1)、2つ目は独自のFileFormatペイロードを作成し、それを独自の攻撃で使用することです。

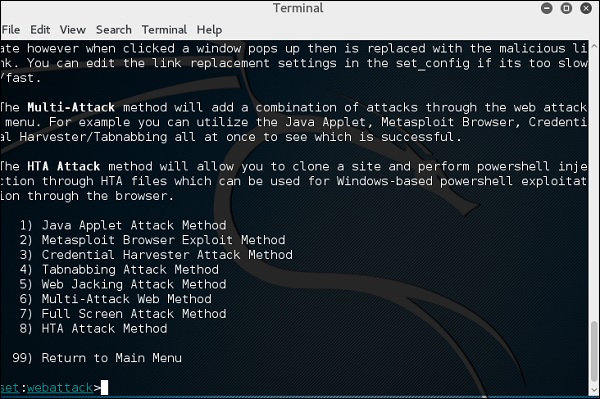

タイプ “99” メインメニューに戻り、次のように入力します “2” 「Web攻撃ベクトル」に移動します。

Web攻撃モジュールは、意図された被害者を危険にさらすために、複数のWebベースの攻撃を利用する独自の方法です。このモジュールは、被害者がリンクをクリックした場合に被害者に対してフィッシング攻撃を実行することによって使用されます。リンクをクリックすると発生する可能性のある攻撃にはさまざまなものがあります。

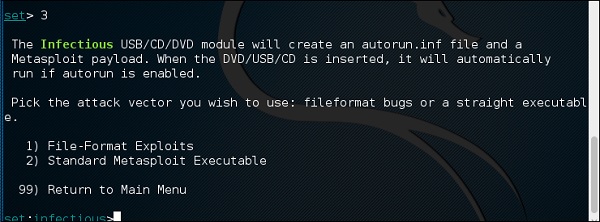

タイプ “99” メインメニューに戻り、次のように入力します “3”。

感染性のUSB / CD / DVDモジュールは、autorun.infファイルとMetasploitペイロードを作成します。ペイロードと自動実行ファイルは、USBに書き込まれるかコピーされます。DVD / USB / CDが被害者のマシンに挿入されると、自動実行機能がトリガーされ(自動実行が有効になっている場合)、システムが危険にさらされる可能性があります。使用したい攻撃ベクトルを選択できます:ファイル形式のバグまたは直接実行可能ファイル。

以下は、Infectious MediaGeneratorのオプションです。

- ファイル形式のエクスプロイト

- 標準のMetasploit実行可能ファイル

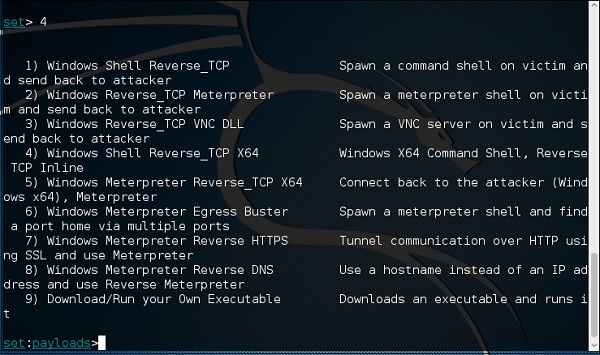

タイプ “99”メインメニューに戻ります。次に、“4” 「Web攻撃ベクトル」に移動します。

ペイロードとリスナーの作成は、Metasploitペイロードを作成する簡単な方法です。それはあなたのためにexeファイルをエクスポートし、リスナーを生成します。被害者にexeファイルをダウンロードして実行し、シェルを入手するように説得する必要があります。

タイプ “99” メインメニューに戻り、次のように入力します “5” 「Web攻撃ベクトル」に移動します。

マスメーラー攻撃により、被害者に複数の電子メールを送信し、メッセージをカスタマイズすることができます。大量の電子メールには2つのオプションがあります。1つは、単一の電子メールアドレスに電子メールを送信することです。2番目のオプションでは、すべての受信者の電子メールを含むリストをインポートでき、そのリスト内の必要な数の人にメッセージを送信します。

- 電子メール攻撃単一の電子メールアドレス

- 電子メール攻撃マスメーラー

タイプ “99” メインメニューに戻り、次のように入力します “9” 「Powershell攻撃ベクトル」に移動します。

Powershell Attack Vectorモジュールを使用すると、PowerShell固有の攻撃を作成できます。これらの攻撃により、PowerShellを使用できるようになります。PowerShellは、WindowsVista以降のすべてのオペレーティングシステムでデフォルトで使用できます。PowerShellは、ペイロードを展開し、予防テクノロジによってトリガーされない機能を実行するための実り多いランドスケープを提供します。

- Powershell英数字シェルコードインジェクター

- Powershellリバースシェル

- Powershellバインドシェル

- PowershellダンプSAMデータベース