マルウェアの除去-除去の準備

マルウェアはプログラムに付着し、いくつかのイベントを利用して他のプログラムに送信します。これらのイベントは、自分で開始したり、実行不可能なファイルを使用して送信したり、他のネットワークやコンピューターに感染したりすることができないため、発生する必要があります。

削除フェーズの準備をするには、まず、マルウェアがそれらを強制終了するために使用しているすべてのコンピュータープロセスを理解する必要があります。それらをブロックするために、どのトラフィックポートが使用されていますか?これらのマルウェアに関連するファイルは何ですか。修復または削除する機会があります。これにはすべて、この情報を収集するのに役立つ一連のツールが含まれています。

調査プロセス

上記の結論から、いくつかの異常なプロセスまたはサービスが単独で実行される場合、ウイルスの可能性との関係をさらに調査する必要があることを知っておく必要があります。調査プロセスは次のとおりです-

プロセスを調査するには、次のツールを使用することから始める必要があります-

- fport.exe

- pslist.exe

- handle.exe

- netstat.exe

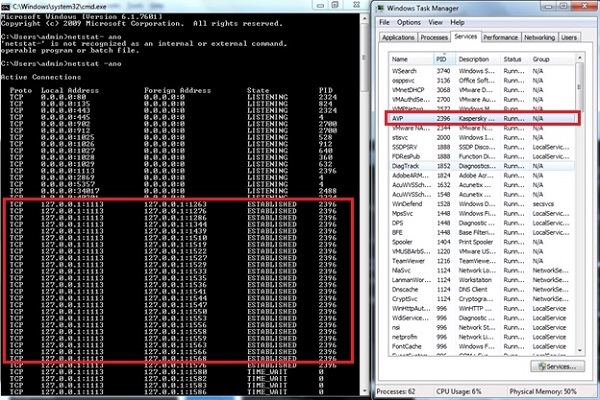

ザ・ Listdll.exe すべてを表示します dll files使用されている。ザ・netstat.exe変数とともに、それぞれのポートで実行されているすべてのプロセスを示します。次の例は、Kaspersky Antivirusプロセス番号を確認するには、コマンドnetstat-anoにマップされます。所属するプロセス番号を確認するには、タスクマネージャーを使用します。

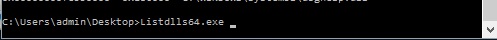

Listdll.exeについては、次のリンクからダウンロードしています– https://technet.microsoft.com/en-us/sysinternals/bb896656.aspx これを実行して、使用されているDLLに接続されているプロセスを確認できます。

CMDを開き、次のスクリーンショットに示すようにListdll.exeのパスに移動して、実行します。

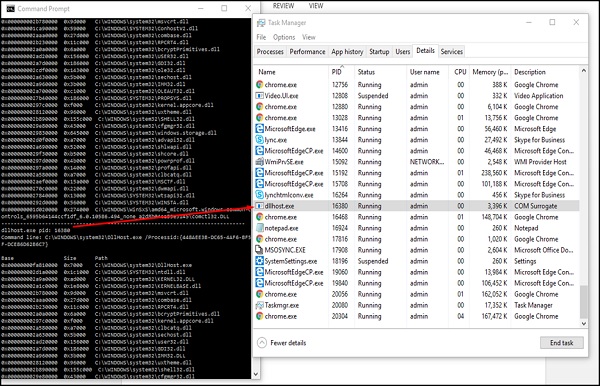

次のスクリーンショットに示すような結果が得られます。

たとえば、PID16320は dllhost.exe、説明があります COM Surrogateと左側。このプロセスで表示されているすべてのDLLが表示されており、Googleで確認できます。

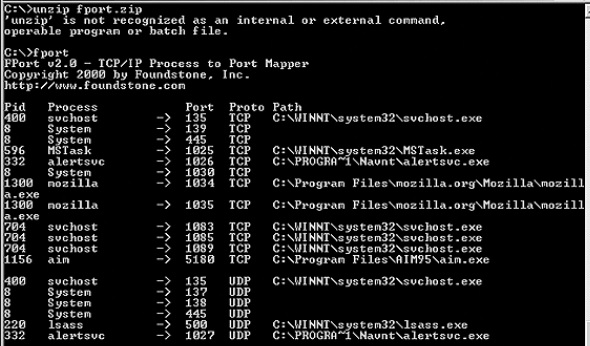

次に、次のリンクからダウンロードできるFportを使用します– https://www.mcafee.com/hk/downloads/free-tools/fport.aspx# サービスとPIDをポートにマッピングします。

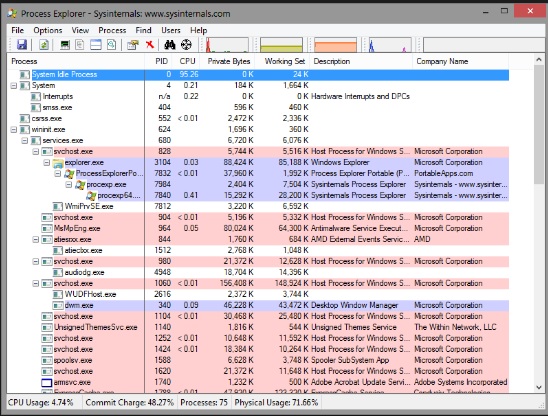

サービスを監視し、サービスが消費しているリソースの数を確認するためのもう1つのツールは、「Process Explorer」と呼ばれ、次のリンクからダウンロードできます– https://download.sysinternals.com/files/ProcessExplorer.zip ダウンロードした後、exeファイルを実行する必要があり、次の結果が表示されます-