인터넷 보안-퀵 가이드

인터넷을 사용하면 컴퓨터에서 여러 가지 활동이 발생합니다.이 활동은 좋거나 나쁠 수 있으며 신원 도용에서 컴퓨터를 해킹하고 개인 암호, 문서 및 파일을 도용하는 사람에 이르기까지 다양합니다. 사실은 컴퓨터를 보호하기 위해 필요한 조치를 취하지 않는 한 모든 것이 온라인 상태이며 우리를 이러한 사기에 노출시키고 우리를 피해자로 만듭니다.

지금까지 많은 사람들이 인터넷 보안에 그다지 중요하지 않은 것이 이상합니다. 그들은 자신의 컴퓨터가 보이지 않는다고 생각하지만 인터넷에 로그인하는 것과 관련된 모든 작업에 컴퓨터를 사용하기 시작하면 10 대 해커에게도 쉬운 먹이가됩니다.

다음 이미지는 수년간 상황이 어떻게 변했는지에 대한 아이디어를 제공합니다.

인터넷 침해로 인한 영향

이 "클라우드"의 잠재적 손실은 다음과 같이 설명됩니다.

다음은 귀하와 다른 사람들에게 직접적인 영향을 미칠 수있는 손실 목록입니다.

Losing Your Data − 인터넷 침해는 수년 동안 수집 한 모든 데이터를 스와이 핑 할 수 있습니다.

Reputation Loss− Facebook 계정이나 비즈니스 이메일이 사회 공학적 공격에 의해 해킹되어 친구, 비즈니스 파트너에게 가짜 정보를 보냅니다. 그러한 공격이 있은 후 명성을 되 찾으려면 시간이 필요합니다. 또는 귀하의 웹 페이지가 해킹되어 해커가 그 위에보기 흉한 사진을 올려 놓았습니다. 따라서 정보를 얻기 위해 귀하의 웹 페이지를 방문하는 신규 고객은 "해킹 됨"이라는 이름의 사진을 보게되고 그가 귀하에게 연락하지 않고 사라질 가능성이 있습니다. 너무 높다.

Identity Theft − 본인의 신분 (사진, 성, 주소, 신용 카드 정보)을 도용하여 허위 신분증 명 등의 범죄에 사용될 수있는 경우입니다.

쿠키는 일반적으로 방문한 웹 페이지의 파일로 사용자의 컴퓨터에 저장됩니다. 특정 클라이언트 및 웹 사이트에 특정한 소량의 데이터를 보유하며 웹 서버 또는 사용자 이름, 암호, 세션 토큰 등이 될 수있는 클라이언트 컴퓨터에서 액세스 할 수 있습니다.

이를 통해 서버는 특정 사용자에게 개인화 된 페이지를 제공하거나 페이지 자체에 쿠키의 데이터를 인식하는 스크립트가 포함될 수 있으므로 한 번의 방문에서 해당 웹 사이트에 대한 정보를 전달할 수 있습니다.

쿠키 유형

쿠키에는 세 가지 유형이 있습니다.

Session Cookies− 주로 온라인 상점에서 사용되며 온라인 쇼핑시 장바구니에 항목을 보관할 수 있습니다. 이러한 쿠키는 특정 시간이지나거나 브라우저가 닫히면 만료됩니다.

Permanent Cookies− 브라우저를 닫아도 계속 작동합니다. 그들은 귀하의 로그인 세부 정보와 암호를 기억하므로 사이트를 사용할 때마다 입력 할 필요가 없습니다. 특정 시간이 지나면 이러한 유형의 쿠키를 삭제하는 것이 좋습니다.

Third-Party Cookies− 특정 정보를 수집하기 위해 제 3자가 설치합니다. 예 : Google지도.

다음 스크린 샷은 쿠키의 데이터가 저장되는 위치를 보여줍니다.이를 위해 저는 쿠키 관리자 +라는 Firefox 플러그인을 사용했습니다. 쿠키가 만료되는 날짜를 보여줍니다.

쿠키를 차단하고 삭제하는 방법?

귀하가 옳다고 생각하는 보안상의 이유로 쿠키는 비활성화 또는 삭제 될 수 있으며 인터넷 브라우저에 따라 다릅니다.

인터넷 익스플로러

다음 단계를 사용하여 Internet Explorer에서 쿠키를 삭제할 수 있습니다.

Step 1 − 시작을 누릅니다.

Step 2 − 제어판을 클릭합니다.

Step 3 − 인터넷 옵션을 더블 클릭합니다.

Step 4 − 일반 탭 아래에 '임시 파일, 기록, 쿠키, 저장된 비밀번호 삭제 ...'가 표시됩니다. 삭제를 클릭합니다.

Step 5 − 검색 기록 삭제 대화 상자가 나타나면 '쿠키'확인란을 클릭합니다.

Step 6 − 대화 상자 하단의 삭제 버튼을 클릭합니다.

Step 7− 인터넷 속성 대화 상자로 돌아갑니다. '확인'을 클릭하십시오.

Firefox

브라우저의 인기가 높을수록 스파이웨어 또는 맬웨어 감염의 표적이 될 가능성이 높아집니다.

Step 1− Firefox 창의 상단을 보면 'Firefox'버튼이 표시됩니다. 그것을 클릭하고 '옵션'을 클릭하십시오.

Step 2 − '개인 정보'를 클릭합니다.

Step 3 − 'Firefox will :'이 표시됩니다. 'Use custom settings for history'로 설정합니다.

Step 4 − 오른쪽에있는 '쿠키 표시'버튼을 클릭합니다.

Step 5− 개별 사이트에서 설정 한 쿠키를 삭제하려면 검색 창에 관리하고자하는 사이트의 전체 도메인 또는 일부 도메인 이름을 입력하십시오. 검색하면 해당 사이트에 설정된 쿠키 목록이 검색됩니다. '쿠키 제거'를 클릭하십시오.

Step 6− 모든 쿠키를 삭제하려면 Firefox 창 상단을 클릭하고 Firefox 버튼을 클릭합니다. 기록 메뉴를 클릭하고 '최근 기록 지우기 ...'를 선택합니다. '지울 시간 범위'옵션에 대해 '모두'를 선택합니다. '세부 정보'옆에있는 아래쪽 화살표를 클릭합니다. 항목 목록이 열립니다. '쿠키'를 클릭하고 다른 모든 항목이 선택 취소되었는지 확인하십시오. 하단의 '지금 삭제'버튼을 클릭합니다. '최근 기록 지우기'창을 닫습니다.

크롬

Step 1 − 브라우저 툴바의 오른쪽 상단에서 Chrome 아이콘을 클릭합니다.

Step 2 − 설정을 클릭합니다.

Step 3 − 하단으로 스크롤하여 '고급 설정보기'를 클릭합니다.

Step 4 − '개인 정보'아래에 '콘텐츠 설정'이 표시되며 클릭합니다.

Step 5− '쿠키'아래에 '모든 쿠키 및 사이트 데이터'가 표시되며이를 클릭합니다. '사이트에서 데이터를 설정하지 못하도록 차단'을 클릭하여 브라우저에 쿠키가 설정되는 것을 완전히 차단할 수 있습니다. 안타깝게도이 작업을 수행하면 탐색하는 많은 웹 사이트가 작동하지 않습니다. 브라우저에서 쿠키를 설정하는 것을 방지하는 대신 정기적으로 쿠키를 수동으로 지우는 것이 좋습니다.

Step 6− 모든 쿠키의 전체 목록이 표시됩니다. 모두 제거를 클릭하여 모든 쿠키를 지우거나 특정 웹 사이트를 선택하고 해당 사이트에서 쿠키를 지울 수 있습니다.

원정 여행

이 가이드는 OSX Lion 용입니다.

Step 1 − Safari를 엽니 다.

Step 2− Safari를 클릭 한 다음 기본 설정을 클릭합니다. '개인 정보'를 클릭하십시오.

Step 3 − '자세히'를 클릭합니다.

Step 4− 쿠키를 저장하는 웹 사이트 목록이 표시됩니다. '제거'버튼을 클릭하고 사이트를 선택하여 단일 사이트를 제거 할 수 있습니다. 모든 쿠키를 지우려면 '모두 제거'를 클릭하십시오.

Step 5 − 사이트 제거가 완료되면 '완료'를 클릭하십시오.

오페라

Step 1 − Opera 브라우저 상단의 '설정'을 클릭합니다.

Step 2 − '기본 설정'을 클릭하고 '고급'을 선택하십시오.

Step 3 − '고급'화면에서 '쿠키'를 선택하십시오.

Step 4 −이 시점에서 세 가지 옵션 중 하나를 선택할 수 있습니다. −

- 모든 쿠키 허용 (기본 설정)

- 방문하는 사이트에서만 쿠키를 허용하고

- 쿠키를 허용하지 마십시오

쿠키를 차단하면 방문하는 대부분의 사이트가 작동하지 않습니다. 이것은 일반적으로 좋은 선택이 아닙니다. 가장 좋은 기본 선택은 방문하는 사이트의 쿠키 만 허용하는 것입니다. 이는 광고 네트워크 및 기타 제 3 자 사이트에서 설정 한 쿠키를 차단합니다. 이러한 제 3 자 사이트는 쿠키를 설정하여 사이트 간의 이동을 추적하여 광고 타겟팅 기능을 향상시킵니다.

Step 5− 'Opera 종료시 새 쿠키 삭제'를 선택합니다. 특정 웹 사이트를 사용하고 싶지만 방문 사이에 해당 사이트에 대한 쿠키를 유지하지 않으려면이 옵션을 선택하십시오. 자주 방문하는 사이트에 대해이 옵션을 사용하는 것은 좋지 않습니다.

우리 중 많은 사람들이 다음 스크린 샷에 표시된 것과 유사한 이메일을 받았습니다. 진짜 출처에서 나온 것처럼 보이지만 사실 조금 자세히 분석하면 그렇지 않습니다. 이러한 이메일은 사기꾼이 요청한 절차를 따를 지 또는 (사용자)가 해당 이메일을 삭제하고 안전할지 사용자에 따라 다르기 때문에 "피싱"이라고합니다.

이메일의 링크는 사용자의 기기에 악성 코드를 설치하거나 사용자를 속여 암호, 계정 ID 또는 신용 카드 정보와 같은 개인 및 금융 정보를 누설하도록 설정된 악성 웹 사이트로 유도 할 수 있습니다. 이러한 기술은 사이버 범죄자들에게 너무 많이 사용되고 있습니다. 컴퓨터 방어를 뚫는 것보다 누군가를 속여 이메일의 악성 링크를 클릭하도록 속이는 것이 훨씬 쉽기 때문입니다. 일부 피싱 이메일은 제대로 작성되지 않았고 분명히 가짜입니다.

피싱 이메일을 감지하는 방법?

피싱 이메일을 감지하는 방법에는 여러 가지가 있으며, 이러한 방법 중 일부는 더 나은 이해를 위해 여기에서 설명합니다.

맞춤법 및 잘못된 문법

사이버 범죄자들은 일반적으로 특정 언어로 번역하기 위해 사전을 너무 자주 사용하기 때문에 문법 및 철자 오류를 범합니다. 이메일에서 실수를 발견하면 사기 일 수 있습니다.

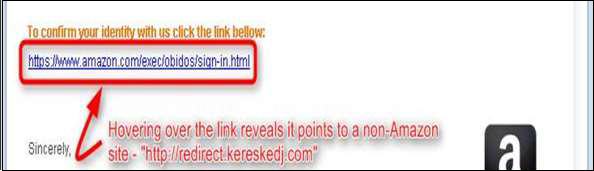

이메일 링크

이메일의 링크에는 항상 숨겨진 URL이 있으므로 클릭하지 않습니다. 주소가 메시지에 입력 한 링크와 일치하는지 확인하려면 링크 위에 마우스를 올려 놓으십시오 (클릭하지 마십시오). 다음 예에서 링크는 노란색 배경의 상자에 표시된 것처럼 실제 웹 주소를 나타냅니다. 비밀 번호 문자열은 회사의 웹 주소와는 전혀 다릅니다.

링크는 또한 .exe 또는 압축 파일로 리디렉션 될 수 있습니다. 이들은 악성 소프트웨어를 유포하는 것으로 알려져 있습니다.

위협 또는 너무 좋기 때문에 사실이 아닙니다

사이버 범죄자는 종종 보안이 손상되었다는 위협을 사용합니다. 위의 스크린 샷은 그것을 아주 잘 보여줍니다. 우리의 경우 주제는 서스펜션에 대해 이야기합니다.

인기 웹 사이트 또는 회사 스푸핑

사기꾼은 합법적 인 웹 사이트에 연결된 것처럼 보이는 이메일의 그래픽을 사용하지만 실제로는 사기 사이트 나 합법적으로 보이는 팝업 창으로 이동합니다. 우리의 경우 정품이 아닌 Amazon의 이메일이 있습니다.

인사말

일반적으로 정품 인 경우 Dear Mr. John과 같은 개인화 된 이메일을 받게되지만 사이버 범죄자들은 이메일 주소를 제외하고는 귀하의 이름을 모르기 때문에 인사말이나 일반에 이메일의 일부만 사용합니다. 인사말.

실수로 피싱을 하셨나요?

실수로 피싱을 당했다고 생각되면 어떻게해야합니까? 이 경우 다음 조치를 취할 수 있습니다.

해킹되었다고 생각되는 계정의 비밀번호를 즉시 변경하십시오.

인출 된 금액이 있거나 계정을 통해 결제 된 금액이 있는지 확인하세요. 이를 위해 금융 기관에 직접 문의 할 수 있습니다.

대신 해당 이메일을받은 기관에 문의하십시오. 또한 계정 관리자에게보고해야합니다.

소셜 네트워킹은 가족, 친구, 고객, 급우 등과 연락하기 위해 소셜 미디어 시스템에 기반한 인터넷을 사용하는 것입니다. 소셜 네트워킹은 사회적 목적, 비즈니스 목적 또는 둘 모두를 위해 수행 될 수 있습니다. 이 프로그램은 개인 간의 연관성을 보여주고 새로운 연락처를 쉽게 확보 할 수 있도록합니다.

소셜 네트워킹은 요즘 점점 더 인기를 얻고 있습니다. 인기도를 더 잘 이해하려면 다음 그래프를 참조하세요.

보시다시피 인구의 3 분의 2가 소셜 미디어를 사용하고있어 사이버 범죄자들에게 매우 매력적입니다. 그들은 다른 사람의 계정을 해킹하고 다른 목적으로 프로필을 만들어 소셜 네트워크를 공격하거나 데이터를 얻는 다리로 사용할 수 있습니다.

프로필 가장

2015 년 소셜 미디어에서 가장 큰 위협은 Profile Impersonation. 우리 중 많은 사람들이 페이스 북에서 우리가 아는 누군가의 가짜 프로필을 보았습니다. 이것은 일반적으로 알려진 소셜 네트워크에 대한 피싱 링크로 만들어집니다. 이러한 피싱을 방지하기위한 한 가지 예방책은 가짜 계정을 즉시 신고하고 관련 당국이 조치를 취하도록하는 것입니다. 이러한 가짜 프로필에서 보낸 친구 요청을 수락하면 모든 개인 사진 및 기타 데이터가 계정에서 도용 될 수 있으며 해커는이를 다른 방법으로 사용할 수 있습니다.

이 섹션에서는 보안 관점에서 가장 많이 사용되는 탐색기를 볼 수 있습니다. 감염 될 수있는 다른 웹 페이지를 방문 할 때 발생할 수있는 공격 표면을 최소화하기 위해 어떤 설정이 있어야합니까?

최신 Chrome 버전을 다운로드하려면 다음 링크로 이동하여 다운로드하십시오. https://www.google.com/chrome

설치 후 다음 단계에 따라 Chrome 브라우저를 보호해야합니다.

자동 업데이트 다운로드 활성화

Google 크롬은 새 버전의 브라우저를 사용할 수 있음을 감지 할 때마다 자동으로 업데이트됩니다. 업데이트 프로세스는 백그라운드에서 이루어지며 사용자의 조치가 필요하지 않습니다. 업데이트가 있는지 확인하려면Menu – Help – About Google Chrome.

팝업 차단

팝업을 차단하려면 메뉴 → 기본 설정 → 고급 설정 표시 ...로 이동하고 → 개인 정보 / 콘텐츠 설정 버튼을 클릭합니다. 팝업까지 아래로 스크롤하고 "허용 안 함 ..."을 선택합니다.

이 설정은 사용자의 허가없이 팝업을 표시하려는 모든 웹 페이지를 차단합니다.

차단 플러그인

플러그인을 차단하려면 메뉴 → 기본 설정 → 고급 설정 표시 ...로 이동하고 → 개인 정보 / 콘텐츠 설정 버튼을 클릭합니다. 플러그인까지 아래로 스크롤하여 "중요 검색 및 실행 ..."을 선택합니다.

이 설정은 때때로 크롬 브라우저를 위험에 빠뜨릴 수 있습니다.

비밀번호를 설정하지 않도록 브라우저 설정

메뉴 → 환경 설정 → 고급 설정 표시 ...로 이동하고 → 비밀번호 및 양식에서 "자동 완성 활성화 ...

이렇게하면 권한이없는 사용자가 귀하의 컴퓨터에 액세스 할 경우 귀하의 사용자 이름과 암호를 요청하는 웹 페이지에 자동으로 로그인 할 기회가 없게됩니다.

자바 / 자바 스크립트

메뉴 → 환경 설정 → 고급 설정 표시 ...로 이동하고 → 개인 정보 / 콘텐츠 설정 버튼을 클릭합니다. JavaScript에서 "모든 사이트 허용 ..."을 선택합니다.

쿠키 차단

메뉴 → 환경 설정 → 고급 설정 표시 ...로 이동하고 → 개인 정보 / 콘텐츠 설정 버튼을 클릭합니다. 쿠키에서 "사이트 차단 ..."및 "타사 차단 ..."을 선택합니다. 이렇게하면 신뢰할 수없는 서버로 정보를 전송하는 쿠키가 차단됩니다.

Adblock 플러그인 설치

이렇게하려면 메뉴 → 설정 → 확장 프로그램 → 하단으로 스크롤 → "추가 확장 프로그램 가져 오기"클릭 → Adblock 검색 → 매우 훌륭하고 효과적인 getadblock.com에서 AdBlock을 설치합니다.

최신 Mozilla Firefox 브라우저 버전을 다운로드하려면 다음 링크를 클릭하십시오. https://www.mozilla.org

그런 다음 설치 후 다음 단계에 따라 Mozilla 브라우저를 보호해야합니다.

업데이트 자동 설치

메뉴 → 옵션 → 고급 → 업데이트 탭으로 이동하여 업데이트를 자동 설치할 수 있습니다. 모든 확인란을 선택하고 "자동 설치…"및 "경고 ..."를 선택합니다.

팝업 차단

팝업을 차단하려면 메뉴 → 옵션 → 콘텐츠 경로를 따르세요. 처음 두 상자가 선택되어 있는지 확인합니다 (팝업 차단 및 이미지로드).

애드온 / 피싱 차단

메뉴 → 옵션 → 보안으로 이동합니다. "경고 ..."및 "차단 ..."으로 시작하는 상위 세 개의 확인란을 선택합니다.

비밀번호를 잊어 버리도록 설정

메뉴 → 옵션 → 보안으로 이동합니다. "로그인 기억 ..."상자의 선택을 취소하십시오.

쿠키 차단

쿠키를 차단하려면 도구 메뉴 → 옵션 → 개인 정보 → 기록 → 아래의 "기억 ..."확인란을 선택하고 "사이트에서 쿠키 허용"을 선택 취소합니다.

AdBlock Plus 설치

부가 기능 받기 – Wladimir Palant가 만든 Adblock plus를 입력하세요.

Internet explorer는 Microsoft의 브라우저이며 기본적으로 Windows OS와 통합되어 있으며 다른 운영 체제에서는 작동하지 않습니다.

업데이트 자동 다운로드

Internet Explorer 용 업데이트는 제어판에있는 Windows Update에서 처리합니다. 다음 스크린 샷과 같이 매일 업데이트로 설정합니다.

팝업 차단

팝업을 차단하려면 도구 메뉴 → 인터넷 옵션 → 개인 정보 탭으로 이동하여 슬라이더를 보통으로 설정합니다. "팝업 차단기 켜기"상자를 선택하십시오.

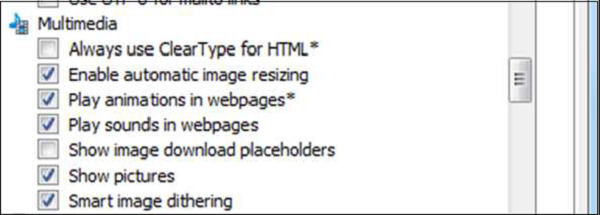

플러그인 차단

플러그인을 차단하려면 도구 메뉴 → 인터넷 옵션 → 고급 탭으로 이동하여 멀티미디어로 스크롤하십시오. 웹 페이지에서 "애니메이션 재생"및 "사운드 재생"이 선택되어 있으면 선택을 취소하십시오.

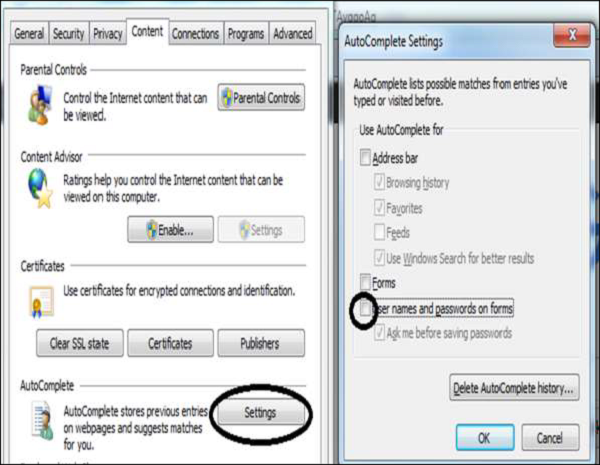

비밀번호 삭제

도구 메뉴 → 인터넷 옵션 → 콘텐츠 탭으로 이동하여 자동 완성 설정 버튼을 클릭하고 "사용자 이름 및 암호 ..."상자를 선택 취소합니다.

쿠키 차단

쿠키를 차단하려면 도구 메뉴 → 인터넷 옵션 → 개인 정보 탭으로 이동하여“고급”버튼을 클릭하십시오. 자사 쿠키의 경우 "재정의"상자와 "수락"버튼을, 타사 쿠키의 경우 "확인"버튼을 선택합니다. "항상 허용…"버튼을 선택하지 않아야합니다. 확인을 클릭하십시오. 완료되면 적용 버튼을 클릭하십시오.

다음 단계는 도구 메뉴 → 인터넷 옵션 → 보안 → 사용자 지정 수준 → 서명되지 않은 ActiveX 컨트롤 다운로드 → 비활성화 (권장)로 이동하는 것입니다.

Safari는 WebKit 엔진을 기반으로 Apple에서 개발 한 웹 브라우저입니다. iOS에 포함되어 있으며 다른 브라우저와 약간 다르다고합니다.

업데이트 자동 다운로드

Safari 업데이트는 다음에서 처리합니다. System Preferences → Software UpdateApple 메뉴 아래에 있습니다. 매일 업데이트로 설정합니다.

팝업 차단

Safari 메뉴 – 환경 설정 – 보안 탭으로 이동하여 "팝업 창 차단"상자가 선택되어 있는지 확인합니다.

플러그인 / 피싱 차단

Safari 메뉴 → 환경 설정 → 보안 탭으로 이동하여 "플러그인 활성화"상자를 선택 취소합니다.

비밀번호 삭제

Safari 메뉴 → 환경 설정 → 자동 완성 탭으로 이동하여 "사용자 이름 및 비밀번호"상자를 선택 취소합니다.

자바 / 자바 스크립트

Safari 메뉴 → 환경 설정 → "JavaScript 활성화"를 선택합니다.

쿠키 차단

Safari 메뉴 → 환경 설정 → 개인 정보 탭으로 이동하여 "쿠키 차단 : 타사에서 ..."를 선택합니다.

열린 파일 자동 열기 비활성화

Safari에서는 다운로드 후 열지 않도록 선택할 수 있습니다. Safari 메뉴 – 환경 설정 – 일반 탭으로 이동합니다. "안전한"파일 열기 ... 확인란을 선택 취소합니다.

온라인 게임은 복잡한 그래픽에서 여러 사용자에 이르기까지 다양 할 수있는 인터넷을 통해 재생됩니다. 여기에는 사용자 상호 작용을 위해 미디어 스트리밍을 사용하여 가능하게하는 Java, Flash 등을 가장 자주 사용하는 많은 기술이 포함됩니다. 일반적으로 온라인 게임은 포럼, 채팅방과 같은 다양한 형태의 사교를 활용하므로 일부 사용자는 해커 일 수있는 다른 사용자와의 상호 작용이 있습니다.

온라인 게임에는 다양한 유형이 있습니다.

- Miniclip과 같은 단일 사용자 게임

- 다중 플레이어 게임

- 크로스 플랫폼 온라인 게임

- Imperia와 같은 실시간 전략 게임

- 인터넷 익스플로러를 직접 활용하는 브라우저 게임

온라인 게임의 위험

오늘날 대부분의 온라인 게임은 다중 사용자 게임이며 다른 사용자로부터 오는 위험은 매우 높으며 아래와 같습니다.

Viruses− 플레이어는 이메일 첨부 파일, 피싱 또는 인스턴트 메시징으로부터 공격을받을 수 있습니다. 이로 인해 사용자 컴퓨터 또는 네트워크가 해킹 될 수 있습니다.

Malicious Software − 공격자는 온라인 게임을 사용하여 정품 사용자를 가짜 웹 페이지로 리디렉션하여 자격 증명을 훔칠 수 있습니다.

Hacking that comes from Hacked Gaming Servers −이 해킹은 게임 서버가 취약성으로 인해 손상되었을 때 발생할 수 있으며, 결과적으로이 게임 서버에 연결된 모든 사용자를 위험에 빠뜨릴 수 있습니다.

Insecure Game Coding − 이는 프로그래밍 코드에 대한 보안이 부족하여 이름, 성, 신용 카드 정보와 같은 사용자의 모든 데이터가 도난 당할 수있는 또 다른 유형의 알려진 취약점입니다.

사회적 위험

이 위험은 데이터를 훔치려는 다른 악의적 인 사용자와의 사회적 상호 작용에서 비롯됩니다.

- 귀하의 개인 정보

- 신용 카드 정보

- 그들은 어린이 인 척하고 다른 어린이들에게 연락하여 다른 정보를 공개하도록 요청할 수 있습니다.

온라인 게임의 위협

게임에 대한 위협은 일반적으로 게임을 플레이하기 위해 무단 액세스를 얻을 수있는 다양한 유형과 목적을위한 것입니다. 이 기술은 다른 사람의 암호를 훔쳐서 수행됩니다.

매우 자주 사용되는 몇 가지 다른 기술은 다음과 같습니다.

- 사전 공격

- 사회 공학

- 악성 코드 감염

- 정품 인증 소프트웨어 손상

- 이메일을 보내 사용자 ID 및 비밀번호를 피싱합니다.

해커는 다음과 같은 목적으로 게임에서 속일 수 있습니다.

- 가상 자산 훔치기

- 더 높은 수준의 플레이를 얻으려면

- 플레이 수준을 제어하는 게임 소프트웨어 손상

- 정책 건너 뛰기

- 게임 제공 업체에 DoS를 제공합니다.

- 트로이 목마를 사용하여 카드 ID 및 기타 세부 정보를 해킹하고 도용하여 게임 비용 지불

안전한 온라인 게임 플레이를 위해 무엇을해야합니까?

- 중요한 게임 데이터 암호화

- 고객의 데이터 최소화

- 플레이어를위한 보안 자습서 만들기

- 복잡한 비밀번호 정책

- 감사 추적 및 로그

- 버그 패치

- 항상 컴퓨터에서 바이러스 백신 소프트웨어를 사용하십시오.

- 게임의 인스턴트 메시징을 통해 다른 사용자가 보낸 파일 및 링크를 열 때는 신중해야합니다.

- 새 소프트웨어 릴리스의 진위 여부를 확인합니다.

- 복잡한 암호를 만듭니다.

- 컴퓨터를 업데이트하십시오. 브라우저와 안전하게 연결하세요.

이 섹션에서는 인터넷이 우리 모두에게 사실이며 일상 생활을 방해하므로 어린이의 안전에 초점을 맞출 것입니다. 아이들을 괴롭히지 않고 취해야 할 실제 단계와 이러한 목적으로 사용되는 일부 프로그램에 대해 논의 할 것입니다.

왜 그렇게 중요합니까?

일반적으로 어린이 또는 청소년은 자신을 표현하고 호기심을 표현하고 전 세계의 다른 어린이들과 이야기하고 경험을 공유하기 위해 여러 가지 이유로 채팅을 제공하는 채팅방이나 소셜 미디어에 참여하는 것을 좋아합니다. 그러나 다른 한편으로, 아이들은이 환경에 나쁜 집중력을 가진 사람들도 있다는 것을 알아야합니다. 따라서 아이들은 괴롭힘, 괴롭힘 등의 잠재적 인 피해자가 될 수 있습니다. 또한 악의를 가진 다른 알려지지 않은 사람에게 가족에 관한 정보를 공개 할 수 있습니다.

인터넷은 당분간 익명 성을 유지할 수있는 곳이기 때문에 감독을받지 않는 아동에게는 위험한 자산입니다. 아이나 십대는 낯선 사람에게 유혹을받을 수 있습니다. 낯선 사람은 처음 접촉 할 때 예의 바르고 기꺼이 그 말을 들으 려하지만 다른 한편으로는 성적으로 이어질 수있는 만남을 목표로하는 소아 성 애자일 수 있습니다. 폭행.

아이가 제공 할 수있는 작은 정보조차도 공격자가 아이가 제공 한 정보를 추적 할 수 있기 때문에 매우 위험 할 수 있습니다.

게임 섹션에서 언급했듯이 대부분은 세션간에 음성 및 텍스트 채팅을 허용합니다. 아이들은 채팅방 및 소셜 미디어에서와 같은 방식으로 게임 채팅을 사용할 때 신중해야하며 휴대 전화 번호, 주소 또는 대면 회의를 요구하는 지나치게 열성적인 새로운 친구를 조심해야합니다. .

아동 인터넷 안전에 관한 사회 규칙

다음은 아동 인터넷 안전에 관한 몇 가지 간단한 지침입니다.

The computer should be placed in the living room모니터가 방을 향하도록하여 숨길 것이 없습니다. 지나갈 때 자녀가 화면을 빠르게 바꾸거나 파일이나 디스크를 숨기고 있는지 항상 확인하십시오. 누군가 포르노와 같은 부적절한 콘텐츠를 보냈을 수 있습니다.

Discuss with your child어떤 종류의 웹 사이트가 적합한 지, 어떤 대화방을 방문해야하는지, 어떤 종류의 이야기를 할 수 있는지에 대해 정확히 무엇이 좋고 무엇이 좋지 않은지. 자녀가 모니터링되는 대화방 만 사용하도록하십시오. ".alt"대화방을 피하십시오. 어린이에게 부적절 할 수있는 대체 주제에 중점을 둡니다. 학교 및 이웃 친구들과 함께하는 것처럼 자녀의 온라인 친구에 대해 알아보십시오. 웹 서핑과 온라인 채팅을 통해 자녀가 무엇을하는지 이해할 수 있습니다.

자녀에게 필요한 사항을 분명히하십시오. tell you if they receive any upsetting messages채팅하는 동안 화를 내지 않고 결과적으로 인터넷을 금지하지 않을 것입니다. 다른 사람들이 그들에게하는 말을 통제 할 수 없으며 이런 일이 발생하더라도 책임을지지 않는다는 점을 자녀에게 분명히하십시오.

Set time limits for Internet usage– 다른 섹션에서 볼 수있는 이러한 제한을 적용하는 소프트웨어를 사용할 수 있습니다. 사용 시간은 늦은 밤이 아니어야합니다. 자녀가 사이버 공간에 오랫동안 홀로 두지 않도록하십시오. 이것은 가장 취약한시기입니다.

자녀에게 people in chat rooms are always strangers잠재적으로 해를 끼칠 수있는 사람 – 얼마나 자주 대화를 나눌 수 있는지, 그리고 얼마나 잘 알고 있다고 생각하는지에 관계없이. 사람들은 자신이 누구인지 거짓말을 할 수 있으며, 새 친구는 12 살짜리 아이 대신 가운을 입을 수 있다고 말합니다.

Never reveal personally identifiable information– 실제 이름, 성별, 나이, 학교, 전화 번호 또는 거주지가 될 수 있습니다. 도발적이지 않고 실제로 누구인지 암시하지 않는 채팅 가명을 사용하도록합니다. 또한 친구의 이름과 전화 번호와 같은 다른 사람의 개인 정보도 지켜봐야합니다.

Don’t let your kids open attachments 콘텐츠를 승인하고 바이러스를 검사하기 위해 친구 나 파일 공유 서비스에서 보낸 이메일 메시지

아이들에게 그것이 중요하다고 말 해주세요 not to meet online friends face to face without your knowledge. 회의를 허용하기 전에 그리고 그들이 당신에게 물어봐야할지 확실하지 않은 경우 그 사람의 진정한 신원을 확인하십시오. 그러한 회의가 공공 장소에서 이루어 지도록하고 동행하십시오.

Use programs to save writing logs– 대부분의 채팅 프로그램에서는 연락처 목록에서 이름을 마우스 오른쪽 버튼으로 클릭하고 "차단"또는 "무시"기능을 선택하여 사용자를 차단할 수 있습니다. 다음 섹션에서는 어떤 소프트웨어를 사용해야하는지 살펴 보겠습니다.

소프트웨어를 사용하여 추적

다음은 컴퓨터에서보고있는 내용을 추적하는 데 도움이되는 소프트웨어 목록입니다.

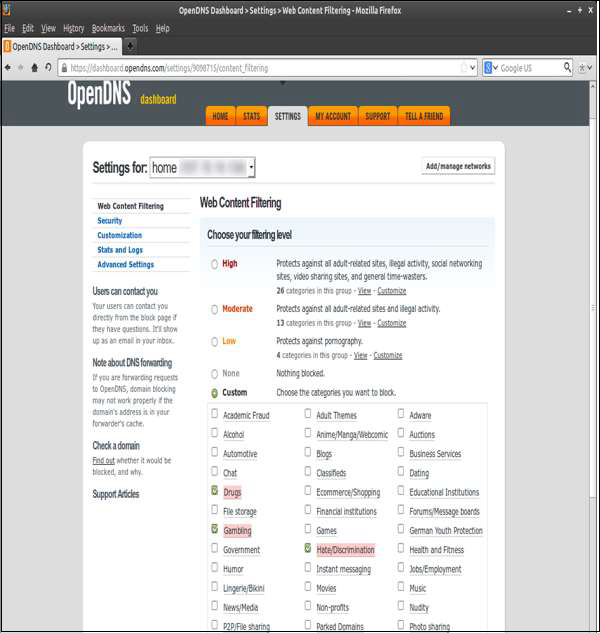

OpenDNS

목록의 첫 번째는 OpenDNS이며 다음 링크에서 쉽게 다운로드 할 수 있습니다. https://www.opendns.com/home-internet-security/. 무료 버전이 있으며 부모는 네트워크에 연결된 모든 장치의 모든 웹 콘텐츠를 필터링 할 수 있습니다.이 필터를 사용하면 부모가 범주를 선택하고 모니터링 모드에 들어갈 수 있으므로 차단할 새 웹 페이지를 추가 할 수 있습니다. 그래서 당신은 아이가 처음 한 시간 동안 탐색하도록 허용하고 당신이 좋지 않다고 생각하는 모든 웹 페이지를 차단합니다.

ContentWatch Net Nanny 7

이 제품은 다음을 통해 구입할 수 있습니다. https://www.netnanny.com. PCMagazine에 따르면 매우 좋은 제품이며 범주 및 시간 관리에 따른 인터넷 필터와 같이 자녀 보호 소프트웨어에 필요한 모든 기능을 제공합니다. 인터넷 탐색은 하루 종일 특정 제한으로 설정할 수 있습니다.

또 다른 옵션은 욕설을 가리는 것입니다. 웹 페이지의 저속한 언어를 모두 숨 깁니다. 그런 다음 채팅, 메시지 및 사용자 프로필과 함께 자녀의 모든 새로운 친구에 대해 경고하는 소셜 미디어 모니터링 기능이 있습니다. 또한 자녀에 대한 제한된 프로필을 생성하고 원격 관리자로서 원격으로 탐색 보고서를 확인할 수 있습니다. 그러나 컴퓨터가 기본 설치가됩니다.

Qustodio 자녀 보호 2015

다음에서 다운로드 할 수 있습니다. https://www.qustodio.com/en/. 이 보호자 통제 소프트웨어는 카테고리 및 시간 관리에 따라 인터넷 필터와 같은 옵션을 제공합니다. 인터넷 탐색은 하루 종일 제한으로 설정할 수 있으며, 애플리케이션 제어 및 소셜 미디어 모니터링은 자녀의 모든 새 친구와 새 사용자 프로필과 함께 채팅 및 메시지에 대해 경고합니다. 또한 세이프 서치 기술과 함께 자녀를위한 제한된 프로필을 생성합니다.

스팸은 다른 이메일 계정으로 보내는 데 사용되는 이메일 형식이며 일반적으로 모든 제품 또는 서비스에 대한 광고를 포함합니다. 그러나 실제 문제는 사용자의 데이터를 손상시킬 수있는 맬웨어가 포함되어있을 때입니다.

일반적으로 소수의 사용자가 메일을 열어 응답 할 수 있도록 메일 목적으로 대량의 이메일 목록으로 전송됩니다. 그들은 인프라 투자가 저렴하고 시간이 많이 걸리고 간단하지 않기 때문에 그러한 치료에 익숙합니다.

스패머가 사용하는 기술

이 섹션에서는 스팸 발송자가 사용하는 다양한 기술에 대해 설명합니다.

Domain Spoofing − 스패머가 알려진 도메인을 대신하여 이메일을 전송하여 수신자가이 사람을 알고 있다고 생각하고 열어 봅니다.

Poisoning Filters − 필터의 점수를 줄이기 위해 배경과 동일한 색상의 텍스트를 추가하여 필터를 오염시킬 수 있습니다.

Directory Harvesting − 디렉토리 수집에서 스팸 발송자는 회사 또는 ISP (인터넷 서비스 제공 업체)의 알려진 이메일 주소를 사용하여 이메일 주소를 생성합니다.

Social Engineering − 스패머는 엄청난 할인을 제공하고 개인 데이터를 채우도록 속이는 등 다양한 사용자에게 홍보 이메일을 보냅니다.

Junk Tags − 스팸 단어는 단어 내에 잘못된 HTML 태그를 포함하여 숨길 수 있습니다.

Invalid words− 스팸 단어에는 특수 문자가 삽입됩니다. 예 : V! AGRA.

스팸 방지 기술

이 섹션에서는 다양한 스팸 방지 기술과 그 장점에 대해 설명합니다.

Signature Based Content Filtering − 대부분의 스팸 방지 이메일 회사는 메시지를 디스크에 저장 한 후 특정 패턴으로 수신 된 이메일을 확인하기 때문에 이러한 유형의 필터링을 사용합니다.

Naive Bayes Spam Filtering − 베이지안 필터는 이메일을 스팸으로 식별 할 단어 나 문자열을 찾을 때 이메일의 컨텍스트를 스캔합니다.

Black Listing RBL − 이것은 평판을 기반으로 IP 주소 및 도메인을 업데이트하는 데이터베이스 유형이며 이러한 RBL을 사용하는 시스템 관리자는이 RBL에서 블랙리스트에있는 도메인에서 이메일을 수신하지 않습니다.

Sender Policy Framework − 발신자 도메인의 IP 주소는 도메인이 가져야하는 IP 주소의 실제 목록과 비교되며 동일하지 않은 경우 해당 이메일이 삭제됩니다.

스팸 방지 도구

이 섹션에서는 다양한 스팸 방지 도구와 그 이점에 대해 설명합니다.

Aevita

AEVITA Stop Spam Email

How it works−이 도구는 페이지의 모든 이메일 주소를 특별히 인코딩 된 이메일 주소로 대체합니다. AEVITA Stop SPAM Email은 스팸봇이 "초크"되지만 일반 메일 링 프로그램에서는 무시하는 코드를 소개합니다. 따라서 사람들은 여전히 귀하에게 이메일을 보낼 수 있지만 스패머는 귀하의 주소를 얻을 수 없습니다!

스팸 전문가

Spam Experts Desktops https://www.spamexperts.com

How It Works− 모든 이메일 프로그램에서 스팸 필터로 작동하며 자동으로 스팸을 차단합니다. 스팸을 탐지하기 위해 특정 키워드에 의존하지만 메시지의 수락 또는 거부 여부를 확인합니다. 또한 백그라운드에서 스팸 필터링을 확인하고 차단 된 발신자 목록을 유지합니다.

스팸 발송자

Spam Eater Pro − http://www.hms.com/spameater.asp

How It Works − 또한 스팸 이메일 알림 시스템이며 스팸을 95 %까지 줄이고 복잡한 규칙 세트를 제공합니다.

SpamWeasel

SpamWeasel − http://www.mailgate.com/

How It Works−받은 편지함에 들어가기 전에 스팸을 제거합니다. 스팸으로 의심되지만 확실하지 않은 경우 스탬프 처리되지만 삭제되지는 않습니다. POP 계정을 지원합니다.

안티 스팸 스나이퍼

Antispam Sniper − http://antispamsniper.com/outlook-plugin.html

How It Works− AntispamSniper for Outlook은 사서함에 대해 전문적인 스팸 방지 및 피싱 방지 보호 기능을 제공합니다. 자동 이메일 분류를위한 여러 가지 방법의 조합은 최소 오류율로 우수한 필터링 품질을 제공합니다. 플러그인에는 헤더별로 서버에서 스팸을 삭제할 수있는 옵션이 내장되어 있습니다. 실수로 서버에서 헤더별로 삭제 된 양호한 메시지는 삭제 후 일정 기간 내에 복원 할 수 있습니다. 플러그인은 POP3, IMAP 및 Exchange 계정을 필터링합니다.

스팸 리더

Spam Reader − http://www.spam-reader.com/index.shtml

How It Works− Spam Reader는 Microsoft Outlook을위한 무료 스팸 방지 애드온입니다. 이 소프트웨어는 가장 안정적인 접근 방식을 사용하여 정크 메일을 차단합니다. 베이지안 알고리즘은 통계 분석을 기반으로 사용자의 요구에 맞게 조정할 수 있으며 스팸 메시지를 최대 98 %까지 탐지 할 수 있습니다. Spam Reader는 모든 수신 메일을 자동으로 스캔하고 추가 검토를 위해 감지 된 스팸 메시지를 특수 폴더로 보냅니다.

MailWasher

Mail Washer free − http://mailwasher.net/

How It Works− MailWasher는 무료로 사용할 수 있으며 만료되지 않습니다. Outlook, Outlook Express, Incredimail, Thunderbird, Windows Mail, GMail, Hotmail 및 기타 모든 이메일 프로그램에서 작동합니다.

채팅은 발신자에서 수신자에게 실시간으로 문자 메시지를 전송하는 인터넷 통신입니다. 다른 참가자가 신속하게 응답 할 수 있도록 채팅 메시지는 일반적으로 짧습니다. 따라서 음성 대화와 비슷하게 느껴지는이 도구는 사이버 공격이 계정을 해킹하고 데이터를 얻을 수있는 매력적인 장소입니다.

채팅으로 인한 위험

오늘날 대부분의 채팅 플랫폼과 인스턴트 메시징 웹 사이트는 사기의 큰 장소이며 다른 사용자로부터 오는 위험은 매우 높으며 다음과 같습니다.

Viruses− 채팅은 이메일 첨부 파일, 피싱 또는 인스턴트 메시징으로부터 공격을받을 수 있습니다. 이로 인해 사용자 컴퓨터 또는 네트워크가 해킹 될 수 있습니다.

Malicious software − 공격자는 채팅방을 사용하여 실제 사용자를 가짜 웹 페이지로 리디렉션하여 자격 증명을 훔칠 수 있습니다.

Hacking that comes from Hacked Chat Servers −이 해킹은 게임의 서버가 취약점으로 인해 손상되었을 때 발생할 수 있으며, 그 결과이 채팅 서버에 연결된 모든 사용자에게 위험을 초래할 수 있습니다.

컴퓨터의 보안에 관해서는 게임 섹션과 동일합니다.

이 장에서는 컴퓨터와 네트워크가 감염되는 주된 이유 중 하나 인 파일 다운로드에 대해 설명합니다. 다운로드는 노래, 영화, 클립 다운로드와 같은 재미로 인해 문서 PDF, WORD, 사진 등과 같은 정보를 얻거나 소프트웨어 업데이트를 위해 여러 가지 이유로 발생할 수 있습니다.

잠재적으로 해로울 수있는 것은 무엇입니까?

파일을 다운로드 한 상태에서 확장자가 표시되지 않고 잘못된 확장자 인 경우 컴퓨터를 설치하는 동안 감염 될 수 있습니다.

역으로 애드웨어를 설치하는 경우 팝업이 수시로 올 수 있습니다. 해커가 금융 정보를 얻을 수 있도록 스파이웨어를 설치할 수 있습니다.

파일 다운로드로 인한 감염 위험을 최소화하는 방법

안전하다고 생각되는 웹 페이지를 방문하는 동안 필요한 파일을 다운로드 할 수 있지만 사용하는 것이 좋습니다. https://virustotal.com/.이 웹 사이트로 이동하여 입력하려는 웹 사이트의 URL을 확인할 수 있습니다. URL을 입력하면 사이트가 바이러스 나 맬웨어에 감염되어 사용자를 해칠 수 있는지 여부를 확인합니다. 또는 문서를 다운로드하기 전에 URL을 복사하여 virustotal에 붙여 넣어 스캔합니다.

바이러스 백신이 설치되어 있고 업데이트되었는지 확인하십시오. 다운로드 한 파일에서 바이러스 가능성이 있는지 항상 검사하십시오.

90 %의 바이러스가 이러한 확장자를 사용하여 첨부되므로 .exe 파일을 다시 확인하십시오. 프로그램이 컴퓨터에서 실행하는 데 사용하는 파일입니다.

항상 신뢰할 수있는 웹 페이지를 사용하여 파일을 다운로드하십시오. 예를 들어 Microsoft 제품의 경우 항상 Microsoft.com에서 가져옵니다. 하드웨어 드라이버의 경우 공식 웹 페이지에서 다운로드하십시오.

인증되지 않은 리소스에서 온 것이므로 uTorrent 다운로드와 같은 P2P 웹 사이트는 항상 피하십시오.

사람들이 원하는대로 부르는 파일 다운로드를 건너 뜁니다. 예를 들어, 더 나은 이해를 위해 다음 이미지를 볼 수 있습니다.

MD5 해시 값 검사기로 다운로드 한 파일을 확인하십시오. 또한 일반적으로 파일의 무결성을 확인하고 다운로드 한 파일을 확인하는 데 사용됩니다. 그중 하나는 다음에서 다운로드 할 수 있습니다.http://www.winmd5.com/

요즘에는 대부분의 일이 온라인에서 일어나기 때문에 거래의 보안이 매우 중요합니다.

거래는 다음과 같은 형태로 발생합니다.

- 시장에 가서 POS로 결제하면 거래가 발생합니다.

- eBay 앱과 같은 것을 주문하기 위해 Android 앱을 다운로드 할 때 휴대 전화에서.

- paypal.com과 같은 온라인 결제 서비스를 통해 결제 할 때.

안전한 거래를하고 있는지 확인하십시오.

일반적으로 안전한 거래는 우리가 연결되어있는 사이트와 우리가 사용하는 브라우저 사이에서 발생하는 암호화 된 형태로 이루어집니다. 웹 사이트가 세부 정보를 제공하는 파일을 통해 발생하며, 이에 대해서는 다음 섹션에서 더 자세히 다룹니다. 더 간단한 표시는 보안 연결과 안전하지 않은 연결의 차이를 인식하는 것입니다.Https:// 보안 사이트이지만 Http:// 보안되지 않습니다.

귀하 또는 귀하의 사용자가 Google 크롬을 사용하는 경우 웹 페이지에서 지원하는 경우 항상 안전하게 연결하도록 푸시 할 수 있습니다. Mozilla Firefox를 사용하는 경우 항상 HTTPS 확장을 선호합니다.HTTPS Everywhere.

우리가 알고있는 웹 페이지 나 평판이 좋은 웹 페이지를 통해서만 거래를해야합니다. 따라서 간단히 말해서 신뢰할 수있는 웹 페이지를 방문해야하며 신뢰할 수 있지만 PayPal과 같은 결제 게이트웨이를 통해 거래를 수행하는 것이 좋습니다. 따라서 은행 계좌 정보를 제 3 자에게 전송하지 않습니다.

좋은 리소스는 www.mywot.com 으로, 웹 사이트에 대한 거래를 신뢰하는 수백만 명의 사용자를 기반으로 웹 사이트의 속도와 평판을 제공합니다.

월말에 지출이 지출과 일치하는지 여부와 일치하는지 여부를 항상 물리적으로 확인하십시오. 그렇지 않은 경우 결제 카트 또는 계정을 즉시 차단하는 것이 좋습니다.

거래를 마친 후에는 항상 기록, 캐시 및 쿠키를 지우는 것이 좋습니다. 특히 귀하의 것이 아닌 다른 컴퓨터를 사용하는 경우.

시스템 관리자는 어떻게해야합니까?

시스템 관리자는 고객이 안전한 거래를하는 데 도움이되는 몇 가지 규칙을 염두에 두어야합니다.

우선, 어떤 것이 있는지 확인해야합니다 policy compliancePCI 또는 HIPAA와 같이 우리가 제공하는 시스템을 위해. 일반적으로 이러한 정책에는 액세스 제어, 무결성 제어, 감사 및 전송 보안을 제공하는 하드웨어 또는 소프트웨어와 같은 보안 지침도 있습니다.

또 다른 것은 session should be limited based시간과 IP. 따라서 사용자 가입 양식이 계정을 열 때 시스템은 언젠가 잠기고 중간자 공격의 가능성이 있는지 확인합니다. IP 제한이이를 허용해서는 안됩니다.

을 만들다 Usage Policy 사용자는 자신의 한계를 알고 보안에 대한 지식을 얻습니다.

시스템에 금융 거래를위한 적절한 구성이 있는지 확인하십시오. 시스템에는2-factor authentication, 온라인 거래가 발생할 때마다 고객의 휴대폰으로 패스 코드 또는 핀 번호가 전송되며 코드를 입력하여 구매를 확인한 후에 만 승인됩니다. 이것은 그가 알고있는 것과 그가 가지고있는 것을 전화로 요구함으로써 그가 말하는 사람이 클라이언트임을 보장합니다.

이 장에서는 전자 뱅킹 또는 인터넷 뱅킹과 관련된 은행 보안 문제와 신용 카드 또는 직불 카드 기반 보안 문제를 다룹니다.

E- 뱅킹은 은행의 모든 고객이 물리적으로 은행에 가지 않고도 컴퓨터를 통해 은행 거래를 할 수 있도록하는 전자 지불 게이트웨이입니다.

일반적으로 e- 뱅킹 계좌를 만들려면 고객이 은행에 물리적으로 가서 은행을 열어 개설 할 때 인증해야합니다. 고객은이 계좌를 대출, 당좌 계좌 및 기타 여러 은행 상품과 연결할 수 있습니다.

e- 뱅킹 거래를 안전하게하는 방법은 무엇입니까?

항상 전자 뱅킹 링크를 직접 입력하여 입력하십시오. 도착 이메일을 통하지 않고 피싱 메일 일 수 있습니다. 항상 웹 사이트에 대한 보안 연결을 통해 연결하고 연결이 안전한 다음 이미지와 같이 웹 페이지가 인증되었는지 확인합니다.Https − 그리고 웹의 진위 여부는이 웹이 사전 인증되었음을 의미하는 인증서 인 녹색 막대를 통해 확인했습니다.

온라인 뱅킹 세션 중에 나타나는 예상치 못한 또는 의심스러운 팝업 팝업에주의하십시오. 다른 사람에게 지불하기 위해 일반적으로 수행하는 프로세스를 생각해보십시오. 마지막으로 사용한 것과 다른 경우 의심하십시오.

이메일이나 전화를 통해 누구에게도 로그인 세부 정보를 제공하지 마십시오. 은행은 이러한 방식으로 이러한 정보를 요청하지 않습니다. 은행 명세서를 정기적으로 확인하고 승인하지 않은 거래를 발견하면 즉시 은행에 문의하십시오.

온라인 은행 계좌를 통해 송금 할 때 송금하는 금액과 송금 할 계좌 번호 및 분류 코드를 항상 다시 확인하십시오.

신용 카드

일반적으로 이러한 카드는 은행과 같은 카드 제공 업체의 문제이며 고객의 은행 계좌와 연결되어 결제를 돕고 사기 가능성이 증가함에 따라 더 자주 사용됩니다.

신용 카드 사기는 사기 거래의 가짜 소스로 신용 카드 또는 유사 지불 메커니즘을 사용하여 수행되는 절도입니다. 일반적인 유형의 사기는 범죄자가 비 윤리적으로 얻은 신용 카드 번호를 사용하여 온라인으로 항목을 구매할 때 발생합니다.

신용 카드 거래는 다음에 의해 획득됩니다.

- 인터넷의 신용 카드 생성기 사이트.

- 고객의 신용 카드 데이터를 퍼뜨리는 비 윤리적 인 판매자.

- 해커는 해커가 ATM 또는 POS에 넣는 하드웨어 인 스키머에서 데이터를 가져올 수 있습니다.

- 버려진 바우처 사본을 찾습니다.

- 신용 카드 정보가 캐시에 저장된 컴퓨터를 해킹합니다.

신용 카드 생성기

신용 카드 크래킹에 가장 일반적으로 사용되는 도구는 다음과 같습니다. Credit Card Generator(www.darkcodign.net). 이 신용 카드 생성기는 .php 스크립트를 사용하는 명령 줄 Python 프로그램입니다. 테스트 전자 상거래 웹 사이트에서 사용되는 신용 카드 번호를 생성합니다. 13 자리 및 16 자리 VISA, MasterCard 및 Amex 번호를 생성합니다. 설치된 경우 은행 세부 정보와 함께 암호 및 신용 카드 번호를 훔칠 수 있습니다.

다른 하나는 RockLegend’s Cool Card Generator, 그러나 그것에 대해 주어진 세부 사항이 많지 않습니다.

신용 카드 사기 탐지 기술

이 섹션에서는 다양한 신용 카드 사기 탐지 기술에 대해 설명합니다.

패턴 감지

이 기술은 다른 신용 카드로 동일한 주소로 많은 주문이 이루어지면 사기꾼으로 표시됩니다.

동일한 IP 주소에서 여러 주문이 전송되는 경우.

신용 카드가 몇 자릿수만큼 변경된 경우.

만료일이 다른 동일한 신용 카드를 제출 한 경우.

사기 선별 탐지

이 기술은 Visa에서 개발 한 것으로 150 개의 주문 변수를 고려한 점수를 기반으로 사기 가능성을 감지합니다.

Xcart : 온라인 사기 검사 서비스

이 온라인 사기 심사 서비스에 대한 자세한 내용을 보려면 다음 사이트에 로그온하십시오. http://www.xcart.com/extensions/modules/antifraud.html

카드 시계

이것은 영국 은행이 카드 사기 예방에 대한 인식을 높이는 인센티브입니다. 다음 링크에서 이에 대한 자세한 정보를 얻을 수 있습니다.http://www.cardwatch.org.uk

MaxMind 신용 카드 사기 감지

다음 링크에서 이에 대한 자세한 정보를 얻을 수 있습니다. https://www.maxmind.com/en/home

이것은 또한 잠재적 인 카드 사기를 감지하는 선도적 인 플랫폼이며 독점 기술로 개발되었습니다. 점수의 위험 요소 또는 각 온라인 거래를 실시간으로 분석하므로 가맹점의 경우 거래 분석에 필요한 시간이 줄어 듭니다.

은행 거래를 보호하기위한 모범 사례

다음은 트랜잭션을 수행하는 동안 기억해야하는 몇 가지 지침입니다.

- ATM 또는 POS에 입력하는 동안 항상 손으로 보안 코드를 보호하십시오.

- 무인 신용 카드를 떠나지 마십시오.

- 구매 후 신용 카드 거래를 확인하십시오.

- 가능하면 지갑에 별도의 신용 카드를 보관하십시오.

- 계좌 번호와 만료일을 안전한 곳에 기록해 두십시오.

- 빈 은행 영수증에 서명하지 마십시오.

- 사용하지 않은 카드 또는 은행 명세서를 적절하게 태우거나 파기하여 파기하십시오.

- 도난당한 카드 나 문서는 즉시 신고하십시오.

- 전화 나 이메일로 은행 정보를 제공하지 마십시오.

- 카드에있는 모든 민감한 청구를 신고하십시오.

이 장에서는 전자 상거래를 다룰 것입니다. 가장 많이 사용되는 안전한 플랫폼은 무엇입니까? 그들을 보호하기 위해 무엇이 필요합니까?

전자 상거래는 인터넷에서 상품과 서비스를 판매하거나 구매하고이 매체를 통해 지불하는 것입니다. 이 거래는 클라이언트 대 비즈니스, B2B, 클라이언트 대 클라이언트간에 발생하며, 그 사이에는 전자 상거래 사이트를 사용할 때와 설정시주의해야 할 금전 거래가 있습니다.

최고의 전자 상거래 플랫폼

다음은 잘 알려진 전자 상거래 플랫폼 목록과 보안 구성 작동 방식입니다.

마 젠토

다음 링크에서이 플랫폼에 대한 자세한 정보를 얻을 수 있습니다. https://magento.com

이 플랫폼은 eBay에서 개발 한 최고의 플랫폼 중 하나이며 PayPal 게이트웨이와 쉽게 통합 될 수 있습니다. 선택할 수있는 무료 및 유료 버전이 있습니다. 취약점이 너무 빨리 패치됩니다.

또한 다양한 플러그인 및 사용자 정의 옵션이 있습니다. SaaS 솔루션 : 탄력적 확장 성, 높은 복원력 및 가용성, PCI 규정 준수, 글로벌 가용성 및 자동화 된 패치 적용과 동시에 판매자가 요구하는 소프트웨어 사용자 지정의 유연성을 유지합니다.

Shopify

다음 링크에서이 플랫폼에 대한 자세한 정보를 얻을 수 있습니다. https://www.shopify.com

따라서 체크 아웃 페이지를 원하는대로 정확하게 디자인하려는 경우 Shopify가 적합하지 않을 수 있습니다. 실제로 호스팅 된 솔루션은 사용자 지정 가능한 결제 프로세스를 제공하지 않으므로 셀프 호스팅 섹션으로 바로 이동할 수 있습니다. Shopify에는 스토어에 다운로드하여 설치할 수있는 많은 앱이 있으며,이를 통해 기본값을 더욱 확장하거나 새로운 기능을 도입 할 수 있습니다.

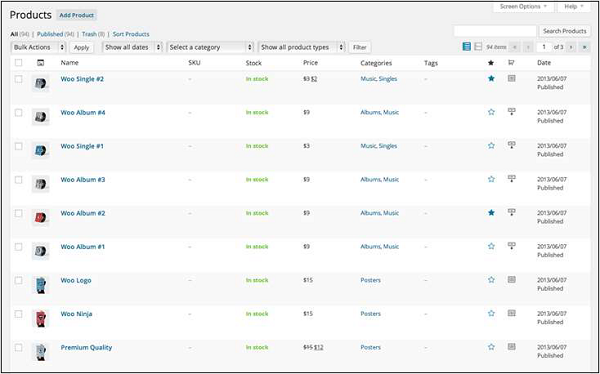

WooCommerce

다음 링크에서이 플랫폼에 대한 자세한 정보를 얻을 수 있습니다. https://wordpress.org/plugins/woocommerce/

WooCommerce는 무엇이든 매우 실질적으로 판매 할 수있는 무료 전자 상거래 플러그인입니다. WordPress와 원활하게 통합되도록 제작 된 WooCommerce는 WordPress 템플릿 사용으로 인해 상점 소유자와 개발자 모두에게 완벽한 제어 권한을 제공하는 세계에서 가장 선호하는 전자 상거래 솔루션입니다.

무한한 유연성과 수백 개의 무료 및 프리미엄 WordPress 확장 프로그램에 대한 액세스를 제공하는 WooCommerce는 이제 다른 어떤 플랫폼보다 많은 온라인 상점의 30 %를 지원합니다.

Bigcommerce

다음 링크에서이 플랫폼에 대한 자세한 정보를 얻을 수 있습니다. https://www.bigcommerce.com

115 개 이상의 전자 상거래 템플릿, 무제한 제품 업로드 및 모바일보기가 있습니다. Amazon 및 eBay와의 통합에 영향을 미치며 대부분의 결제 게이트웨이와도 통합 할 수 있습니다. 보안 관점에서 보면 PCI 규격이므로 매우 안전합니다.

안전한 방법으로 구매하는 방법?

아시다시피, 온라인에서 상품을 탐색하고 구매하려면 소매점의 서비스를 항상 디지털 인증서를 통해 인증해야합니다. 보안 관점에서이 매개 변수는 협상 할 수 없습니다.

멀티 셀러 플랫폼이있는 안전한 온라인 상점은 다음과 같습니다.

- Amazon.com

- Ebay.com

- Aliexpress.com

이러한 플랫폼에는 사기꾼도 있음을 언급하는 것이 중요합니다. 따라서이 경우 판매자로부터 구매하기 전에 다른 구매자의 리뷰와 일반적으로 별표로 표시된 평판이 무엇인지 확인해야합니다.

안전한 온라인 상점 설정

고객의 관점에서 신뢰할 수 있으려면 ecommence 사이트가 PCI 표준을 준수해야합니다. 이러한 표준은 온라인 결제를 처리하고 Visa, MasterCard, American Express, Discover, JCB 등과 같은 신용 카드를 사용하는 사이트에 대한 독점 정보 표준입니다. 이 규정 준수를 설정하려면 전체 문서와 정보가 필요합니다. 모든 세부 사항은 공식 사이트에서 찾을 수 있습니다.https://www.pcisecuritystandards.org

디지털 인증서는 서버와 클라이언트간에 암호화 된 링크를 설정하기위한 보안 표준입니다. 일반적으로 메일 서버 또는 웹 서버 사이에서 전환시 데이터를 암호화하여 보호합니다. 디지털 인증서는 서버 소유자의 신원을 확인하고 거짓 신원을 주장하지 않는 제 3 자 기관에서 발급 한 디지털 ID 또는 여권이기도합니다.

디지털 인증서의 구성 요소

다음의 모든 구성 요소는 인증서 세부 정보에서 찾을 수 있습니다.

Serial Number − 인증서를 고유하게 식별하는 데 사용됩니다.

Subject − 식별 된 사람 또는 법인.

Signature Algorithm − 서명을 생성하는 데 사용되는 알고리즘.

Signature − 발행자로부터 온 것인지 확인하기위한 실제 서명.

Issuer − 정보를 확인하고 인증서를 발급 한 주체.

Valid-From − 인증서가 처음으로 유효한 날짜.

Valid-To − 만료일.

Key-Usage − 공개 키의 목적 (예 : 암호화, 서명, 인증서 서명 ...).

Public Key − 공개 키.

Thumbprint Algorithm − 공개 키 인증서를 해시하는 데 사용되는 알고리즘.

Thumbprint − 공개 키 인증서의 축약 된 형태로 사용되는 해시 자체.

검증 수준

이 섹션에서는 SSL (Secure Sockets Layer) 인증서의 다양한 수준의 유효성 검사에 대해 설명합니다. 가장 중요한 것 중 일부는 다음과 같습니다.

Domain Validation SSL Certificate − 시스템 관리자가 등록한 도메인을 확인하고 인증서 요청을 승인 할 관리자 권한이 있습니다.이 확인은 일반적으로 이메일 요청 또는 DNS 레코드를 통해 수행됩니다.

Organization Validated SSL Certificates − 도메인 소유권 및 공식 이름, 도시, 국가 등과 같은 비즈니스 정보를 확인합니다.이 확인은 이메일 또는 DNS 레코드 입력으로 수행되며 인증 기관은 신원을 확인하기 위해 일부 정품 문서가 필요합니다.

Extended Validation SSL Certificates− 도메인 소유권 및 조직 정보와 조직의 법적 존재를 확인합니다. 또한 조직이 SSL 인증서 요청을 인식하고 있는지 확인하고이를 승인합니다. 유효성 검사에는 회사 신원을 증명하는 문서와 일련의 추가 단계 및 검사가 필요합니다. 확장 된 유효성 검사 SSL 인증서는 일반적으로 회사 이름이 포함 된 브라우저에서 녹색 주소 표시 줄로 식별됩니다.

리뷰와 가장 큰 디지털 인증서 공급자의 세부 정보는 다음 링크에서 찾을 수 있습니다. https://www.sslshopper.com/certificate-authority-reviews.html

이 장에서는 메일 서버와 클라이언트 사이트에서 취해야하는 보안 조치에 대해 설명합니다.

메일 서버 강화

메일 서버를 강화하려면 다음 단계를 따라야합니다.

1 단계. 오픈 릴레이가 없도록 메일 서버 구성

메일 릴레이 매개 변수를 매우 제한적으로 구성하는 것은 매우 중요합니다. 모든 메일 서버에는이 옵션이 있습니다. 여기서 메일 서버가 메일을 릴레이 할 도메인 또는 IP 주소를 지정할 수 있습니다. 이 매개 변수는 SMTP 프로토콜이 메일을 전달할 대상을 지정합니다. 오픈 릴레이는 스팸 발송자가 다른 사람에게 스팸을 보내기 위해 메일 서버를 사용하여 서버가 블랙리스트에 올 수 있기 때문에 사용자에게 해를 끼칠 수 있습니다.

2 단계. 사용자 액세스를 제어하기위한 SMTP 인증 설정

SMTP 인증은 서버를 사용하는 사람들이 먼저 사용자 이름과 암호를 제공하여 메일을 보낼 수있는 권한을 얻도록합니다. 이는 서버의 오픈 릴레이 및 남용을 방지하는 데 도움이됩니다. 올바른 방법으로 구성된 경우 알려진 계정 만 서버의 SMTP를 사용하여 이메일을 보낼 수 있습니다. 이 구성은 메일 서버에 라우팅 된 IP 주소가있을 때 적극 권장됩니다.

3 단계. 연결을 제한하여 DoS 공격으로부터 서버 보호

SMTP 서버에 대한 연결 수를 제한해야합니다. 이러한 매개 변수는 서버 하드웨어의 사양에 따라 다르며 일일 공칭 부하입니다. 연결 제한을 처리하는 데 사용되는 주요 매개 변수는 총 연결 수, 총 동시 연결 수 및 최대 연결 속도입니다. 이러한 매개 변수에 대한 최적의 값을 유지하려면 시간이 지남에 따라 개선해야 할 수 있습니다. 그것prevents Spam Floods and DoS Attacks 네트워크 인프라를 대상으로합니다.

4 단계. 역방향 DNS를 활성화하여 가짜 발신자를 차단합니다.

대부분의 메시징 시스템은 DNS 조회를 사용하여 메시지를 수락하기 전에 보낸 사람의 전자 메일 도메인이 있는지 확인합니다. 역방향 조회는 가짜 메일 발신자와 싸우기위한 흥미로운 옵션이기도합니다. 역방향 DNS 조회가 활성화되면 SMTP는 보낸 사람의 IP 주소가 SMTP 클라이언트가 제출 한 호스트 및 도메인 이름과 일치하는지 확인합니다.EHLO/HELO Command. 이는 주소 일치 테스트에 실패한 메시지를 차단하는 데 매우 유용합니다.

5 단계. DNSBL 서버를 사용하여 수신 이메일 남용 방지

이메일 서버를 보호하기위한 가장 중요한 구성 중 하나는 DNS – based blacklists. 발신자 도메인 또는 IP가 전 세계 DNSBL 서버에서 알고 있는지 확인하면 수신되는 스팸의 양을 크게 줄일 수 있습니다. 이 옵션을 활성화하고 최대 수의 DNSBL 서버를 사용하면 원치 않는 수신 이메일의 영향을 크게 줄일 수 있습니다. 이 목적을 위해 알려진 모든 스팸 발송자 IP 및 도메인과 함께 DNSBL 서버 목록은 모두 웹 사이트에 저장됩니다.이 웹 사이트의 링크는 다음과 같습니다.https://www.spamhaus.org/organization/dnsblusage/

6 단계. SPF를 활성화하여 스푸핑 된 소스 방지

SPF (Sender Policy Framework)는 스푸핑 된 보낸 사람 주소를 방지하는 데 사용되는 방법입니다. 요즘에는 거의 모든 악성 이메일 메시지에 가짜 발신자 주소가 있습니다. SPF 검사는 보내는 MTA가 보낸 사람의 도메인 이름을 대신하여 메일을 보낼 수 있는지 확인합니다. SPF가 서버에서 활성화되면 메시지 전송이 발생하기 전에 보내는 서버의 MX 레코드 (DNS Mail Exchange 레코드)의 유효성이 검사됩니다.

7 단계. SURBL을 활성화하여 메시지 내용 확인

SURBL (Spam URI Real-time Block Lists)은 메시지 내의 유효하지 않거나 악성 링크를 기반으로 원치 않는 이메일을 탐지합니다. SURBL 필터를 사용하면 맬웨어 및 피싱 공격으로부터 사용자를 보호 할 수 있습니다. 현재 모든 메일 서버가 SURBL을 지원하는 것은 아닙니다. 그러나 메시징 서버가이를 지원하는 경우이를 활성화하면 인터넷 보안 위협의 50 % 이상이 전자 메일 콘텐츠에서 발생하므로 전체 네트워크의 보안은 물론 서버 보안이 향상됩니다.

8 단계. 스팸 발송자를 차단하기 위해 로컬 IP 블랙리스트 유지

귀하의 이메일 서버에 로컬 IP 블랙리스트를 갖는 것은 귀하만을 대상으로하는 특정 스패머에 대응하는 데 매우 중요합니다. 목록 유지 관리에는 리소스와 시간이 소요될 수 있지만 실질적인 부가가치가 제공됩니다. 그 결과 원치 않는 인터넷 연결이 메시징 시스템을 방해하는 것을 막을 수있는 빠르고 안정적인 방법입니다.

9 단계. 개인 정보 보호를 위해 POP3 및 IMAP 인증 암호화

POP3 및 IMAP 연결은 원래 안전을 염두에두고 구축되지 않았습니다. 결과적으로 강력한 인증없이 자주 사용됩니다. 사용자의 암호가 메일 서버를 통해 일반 텍스트로 전송되어 해커와 악의적 인 의도를 가진 사람들이 쉽게 액세스 할 수 있기 때문에 이것은 큰 약점입니다. SSLTLS는 강력한 인증을 구현하는 가장 잘 알려져 있고 가장 쉬운 방법입니다. 널리 사용되고 있으며 충분히 신뢰할 수있는 것으로 간주됩니다.

10 단계. 장애 조치를위한 MX 레코드를 2 개 이상 보유

장애 조치 구성은 가용성을 위해 매우 중요합니다. 하나의 MX 레코드를 갖는 것은 주어진 도메인으로의 지속적인 메일 흐름을 보장하는 데 적합하지 않습니다. 따라서 각 도메인에 대해 최소 두 개의 MX를 설정하는 것이 좋습니다. 첫 번째는 기본으로 설정되고 어떤 이유로 든 기본이 중단되면 보조가 사용됩니다. 이 구성은DNS Zone level.

이메일 계정 보안

이 섹션에서는 이메일 계정을 보호하고 해킹을 방지하는 방법에 대해 설명합니다.

클라이언트 사이트에서 보안

가장 중요한 것은 Create complex passwords. 무차별 대입, 사전 공격 및 암호 추측과 같은 암호를 해독하는 데 사용할 수있는 많은 기술이 있습니다.

A strong password contains −

- 7 ~ 16 자.

- 대문자 및 소문자

- Numbers

- 특수 문자

항상 액세스 할 수있는 다른 정품 이메일과 이메일 비밀번호를 연결하십시오. 따라서이 이메일이 해킹 된 경우 다시 액세스 할 수 있습니다.

컴퓨터에 메일 바이러스 백신을 설치하면 이메일 클라이언트로 들어오는 모든 이메일이 첨부 파일 및 피싱 링크처럼 검사됩니다.

웹 액세스를 사용하는 습관이있는 경우.exe 확장.

중요한 데이터와 공식적으로 통신 할 때는 암호화 된 이메일을 사용하는 것이 좋습니다. 따라서 최종 사용자 간의 통신을 암호화하는 것이 좋습니다.이를위한 좋은 도구는 다음과 같습니다.PGP Encryption Tool.

이 장에서는 신원 도용에 대해 설명합니다. 뭔데? 이를 방지하는 방법과이를 방지하기 위해 어떤 조치를 취해야합니까?

신원 도용이란 무엇입니까?

신원 도용은 누군가가 귀하의 이름, 성 및 기타 개인 데이터를 훔쳐 불법적 인 일을하는 데 사용하는 행위입니다. 오늘날 많은 사람들이 인터넷을 통해 민감한 데이터를 전송하고 대기업과 중소기업이 직장에서 사기 방지 정책에 대한 인센티브를 가져야하기 때문에 이것은 매우 민감한 문제입니다.

가정에서도 이러한 위험을 최소화하기 위해 신중해야합니다. 신분 도용의 50 % 이상이 피해자가 아는 사람들에 의해 행해진다는 사실은 언급 할 가치가 있습니다. 주로 이러한 신원 도용은 재정적 이익을 위해 이루어집니다.

ID 도용에 도움이되는 좋은 웹 사이트는 다음과 같습니다. https://www.consumer.ftc.gov 이러한 경우해야 할 일,보고 방법 등에 대한 자세한 단계가 있습니다.

ID 도용은 어떻게 발생합니까?

사람이나 해커가 귀하의 ID를 도용 할 수있는 몇 가지 방법이 있습니다. 가장 일반적으로 사용되는 방법은 다음과 같습니다.

그러한 활동에 종사하는 대부분의 숙련 된 사람들은 귀하의 개인 정보가 담긴 청구서, 청구서 및 기타 서류를 찾기 위해 쓰레기통을 뒤적입니다.

귀하의 신분증, 신용 카드 및 기타 개인 식별 정보 등이 포함될 수있는 지갑을 훔치는 행위

사전 승인 된 신용 카드에 대한 만료 된 신청서를 훔쳐서 다른 주소로 작성합니다.

집을 강도질하는 동안 출생 증명서, 여권, 세금 보고서 사본 등 중요한 문서를 가져 가십시오.

신용 기록이 없기 때문에 특히 취약한 어린이의 소셜 번호와 신원을 훔치고 도난이 발견되기까지 수년이 걸릴 수 있습니다.

책이나 신문 기사에서 개인 정보를 훔칩니다.

친척이나 친척이 잘 아는 사람의 개인 정보를 훔칩니다. 아마도 집을 자주 방문하는 것입니다.

개인 기록이 포함 된 컴퓨터를 해킹하고 데이터를 훔칩니다.

휴대 전화로 주먹질을하는 모습을 근처에서 바라보며“어깨 서핑”.

일반적으로 양식에 데이터를 입력하도록 요청하여 상단 섹션에 언급 된 피싱 방법.

신분증 사기를 신고하지 않은 결과?

다음은 관련 당국에 ID 사기를 신고하지 않으면 발생할 수있는 몇 가지 결과입니다.

범죄자들은 저당을 받고 값 비싼 물건을 살 수 있습니다.

범죄자들은 막대한 빚을지고 피해자의 이름으로 파산 신청을하여 피해자의 신용 기록과 평판을 훼손 할 수 있습니다.

테러 공격을하십시오.

이 신분증을 사용하여 인신 매매에도 빠져들 수 있습니다.

ID 도용을 방지하는 방법은 무엇입니까?

ID 도용을 방지하기 위해 다음과 같은 중요 사항을 처리 할 수 있습니다.

던지기 전에 사용하지 않은 모든 문서를 파쇄하십시오.

전화 상으로 개인적이고 민감한 정보를 제공하지 마십시오.

사람들이 쉽게 추측하고 이해할 수 있도록 생일, 이름 등과 같은 암호를 만들지 마십시오.

문서를 룸메이트 나 청소부 등으로부터 떨어진 집의 안전한 장소에 보관하십시오.

귀하의 이름에 나열된 모든 계정을 알고 있는지, 이러한 계정의 잔액이 최신 상태인지 확인하십시오.

신분 도용의 피해자 인 경우 어떻게해야합니까?

본인이 ID 도용의 피해자라는 사실을 알게되는 즉시 다음과 같은 조치를 취할 수 있습니다.

- 즉시 경찰에 연락하여 현지 법 집행 기관에 신고하십시오.

- 문서의 모든 서신과 사본을 보관하는 것과 같이 모든 단계를 문서화하십시오.

- 모든 ATM 및 POS 거래를 취소하려면 은행에 전화하십시오.

이전의 모든 장에서와 같이 우리는 잠재적 인 사기 시나리오에 들어가서는 안되는 방법에 대해 우리 자신을 보호하기위한 다양한 방법을 다루었습니다. 이제 우리가 컴퓨터 범죄를 저 지르지 않고 또는 사이버 범죄라고하는 것처럼 우리가 할 수있는 모든 일의 한계가 무엇인지 알아 보겠습니다.

사이버 범죄의 유형

다음은 전 세계에서 가장 유명한 사이버 범죄 중 일부입니다.

금융 사이버 범죄

이 범죄는 재정적 이익을 얻기 위해 귀하의 기술 또는 제 3 자 액세스를 주요 목적으로 사용하는 경우입니다. 무단으로 전자 은행 포털에 접속하여 거래하고 전자 상거래 결제를하고 허가없이 상품을 가져가는 것과 같습니다.

또 다른 광범위한 금융 사이버 범죄는 신용 카드 복제입니다.이 모든 것은 이전 장에서 언급되었습니다.

DoS 공격 또는 사이버 강탈

이러한 유형의 범죄는 일반적으로 웹 서버, 메일 서버 또는 기타 컴퓨터 네트워크와 같은 서비스를 실행할 수있는 돈으로 "보상"을받지 못하는 경우 서비스를 중단하겠다고 회사 또는 사람을 위협하는 경우입니다. 우리는 전 세계에서 매일 그러한 사례를 많이 듣습니다.

사이버 테러

이것은 컴퓨터 사용을 통해 저지른 테러 행위입니다. 사이버 테러로 간주 될 수있는 휴일 동안 폭탄 공격이있을 것이라는 인터넷 선전이 될 수 있습니다.

다음은 UA를 사이버 범죄자로 만들 수있는 몇 가지 다른 지침입니다.

만약 너라면 produce a virus 또는 재정적 또는 비재무 적 이익을 위해 전 세계의 컴퓨터와 네트워크를 손상시키는 기타 유형의 맬웨어.

당신이 만드는 경우 unsolicited bulk mails 스팸처럼

당신이 phishing or social engineering attack 거주하는 국가에 따라 수감 될 수 있습니다.

마약, 무기 판매, 아동 포르노 판매를 위해 암시장을 소유하거나 만드는 경우.

인터넷을 통해 소프트웨어, 음악 또는 비디오를 크래킹하거나 불법 복제하는 경우 저자 저작권으로 인해 투옥 될 수 있습니다.

이전 장에서 언급했듯이 사이버 범죄는 다른 모든 범죄와 마찬가지로 범죄이므로이 섹션의 대부분의 국가에서 법에 영향을 미치므로 주로 sXxxx에서 가장 큰 국가에서 사이버 범죄에 관한 법률을 찾을 수 있습니다.

미국 사이버 범죄 법

미국 법무부 웹 페이지에 로그온하려면 다음 링크를 클릭하십시오. https://www.justice.gov 사이버 공간에 영향을 미치는 섹션은 다음과 같습니다.

섹션 2 − 스파이웨어와 관련된 불공정하거나기만적인 행위 또는 관행의 금지.

https://www.govtrack.us

사이버 범죄와 관련된 주요 법령은 미국의 수동 기소가있는 다음 링크에서 찾을 수 있습니다. https://www.justice.gov/sites

간접적 인 의미를 가질 수있는 방법을 알려주는 다른 섹션은 다음과 같습니다.

18 USC §2320 모조품 또는 서비스의 밀매 – https://www.law.cornell.edu

18 USC §1831 비밀 범죄 거래 – https://www.justice.gov/usam

47 USC §605 무단 게시 또는 커뮤니케이션 사용 – https://www.justice.gov

벌금 $ 500,000 또는 반복되는 범죄인 경우 최대 20 년 징역형까지 범죄 가치의 두 배에 달하는 벌금이 부과됩니다.

멕시코 사이버 범죄 법

멕시코 정부 포털은 모든 정보가 포함 된 전용 웹 페이지입니다. 다음 링크를 클릭하면 모든 정보를 읽을 수 있습니다. http://www.gob.mx/en/index, 모든 기관에 대한 자세한 자료가 있습니다.

사이버 공간에서 의미하는 법은 다음과 같습니다.

Section 30-45-5− 무단 컴퓨터 사용. 전체 법률 정보는 다음 링크에서 찾을 수 있습니다.http://law.justia.com

브라질 사이버 범죄 법

브라질 법무부의 포털은 – www.jf.gov.br 이며, 여기에는 법률에 대한 모든 정보가 있습니다.

사이버 공간에서 의미하는 법은 다음과 같습니다.

Art.313 –A. 정보 시스템에 허위 데이터 입력.

Art.313 –B. 정보 시스템의 무단 수정 또는 변경.

캐나다 사이버 범죄 법

캐나다 법무부의 포털은 – http://laws-lois.justice.gc.ca/eng/ 법에 관한 모든 정보를 가지고 있습니다.

사이버 공간에서 의미하는 법은 다음과 같습니다.

- 캐나다 형법 섹션 342.1

영국 사이버 범죄 법

영국 법무부의 포털은 – http://www.legislation.gov.uk/ 법에 관한 모든 정보를 가지고 있습니다.

사이버 공간에서 의미하는 법은 다음과 같습니다.

1990 년 컴퓨터 오용 행위 Chapter 18 − http://www.legislation.gov.uk

유럽 사이버 범죄 법

유럽 연합 입법 웹 페이지의 포털은 – http://europa.eu/index_en.htm 법률 및 규정에 대한 모든 정보가 있습니다.

사이버 공간에서 시사하는 법은 다음과 같습니다.

Section 1 − 실질적인 형법

Title 1 − 컴퓨터 데이터 및 시스템의 기밀성, 무결성 및 가용성에 대한 위반.

인도 사이버 범죄 법

인도 법무부의 포털은 – https://doj.gov.in/ 법에 관한 모든 정보를 가지고 있습니다.

사이버 공간에서 의미하는 법은 다음과 같습니다.

정보 기술 ACT.2000 (No.21 of 2000)

제 11 장 위반 – http://www.dot.gov.in

이 장에서는 직장과 가정 환경에서도 해커 및 기타 맬웨어로부터 우리를 안전하게 보호하고 보호 할 기본 체크리스트를 만드는 방법에 대해 설명합니다.

기본 체크리스트

다음은 인터넷 보안을 보장하기 위해 수행해야하는 기본적인 체크리스트입니다.

Account setup − 직원이 조직에 들어올 때 누가 계정을 개설하고 직원에게 어떤 권한이나 권한이 있는지 등에 대한 적절한 정책이 있어야합니다. 컴퓨터 리소스 사용의 제한은 무엇입니까?

Password Change Policy − 비밀번호 변경 빈도와 사용해야하는 비밀번호의 복잡성을 언급해야하는 정책이 있어야합니다.

Helpdesk Procedure− 누군가 헬프 데스크 사용자에게 전화 할 때 적절한 절차가 있어야합니다. 먼저 사용자 ID 또는 기타 고유 ID와 같은 것을 기반으로 자신을 식별해야합니다.

Access Privileges −이 절차는 네트워크의 다른 부분에 액세스가 어떻게 허용되는지를 명시해야하며, 누가이 액세스를 승인했는지, 필요한 경우 추가 액세스를 승인 할 수 있는지 여부를 언급해야합니다.

Violation − 모든 정책에 위반 사항을보고하는 정책이 있어야합니다.

Employee Identification − 신분증을 반드시 착용해야하며, 출입하는 모든 게스트는 가능하면 임시 또는 방문자 배지를 사용하여 등록해야합니다.

Privacy Policy − 직원이 정보를 제공 할 권한이있는 수준과이 수준이 언제 전달되어야하는지 확인해야하는 정책이 있어야합니다.

Document Destruction − 더 이상 쓸모가없는 모든 문서가 파쇄되거나 소각되었는지 확인해야합니다.

Physical Restriction Access − 물리적 접근은 제한된 접근으로 보호되어야하며 직원에게만 허용되어야합니다.

Antivirus in Place − 이러한 경우 메일 바이러스 백신, 파일 검사, 웹 검사 등과 같은 모든 기능을 통해 바이러스 백신이 작동하는지 확인해야합니다.

Network Filtering− 네트워크가 다른 직원의 액세스 수준까지 모든 계정으로 필터링되었는지 확인하는 것이 좋습니다. 가정 환경에서는 자녀 보호 소프트웨어가 설치되어 있는지 여부를 확인해야합니다.