Remoção de malware - proteção

Devemos entender que os vírus infectam máquinas externas apenas com a ajuda de um usuário de computador, o que pode ser como clicar em um arquivo que vem anexado com um e-mail de uma pessoa desconhecida, conectar um USB sem fazer a varredura, abrir URLs não seguros, etc. Por tais motivos , nós, como administradores de sistema, temos que remover as permissões de administrador dos usuários em seus computadores.

Algumas das proibições mais comuns de permitir que um malware entre em um sistema são as seguintes -

Não abra nenhum anexo de e-mail de pessoas desconhecidas ou mesmo de pessoas conhecidas que contenham texto suspeito.

Não aceite convites de pessoas desconhecidas nas redes sociais.

Não abra nenhuma URL enviada por pessoas desconhecidas ou conhecidas de qualquer forma estranha.

Algumas outras dicas importantes para manter seu sistema atualizado são as seguintes -

Continue atualizando o sistema operacional em intervalos regulares.

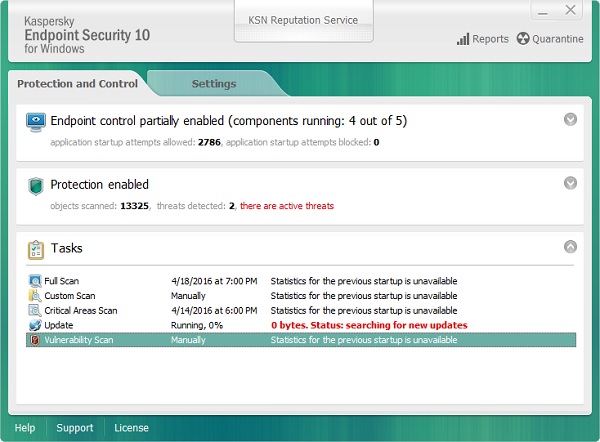

Instale e atualize o software antivírus.

Qualquer armazenamento removível obtido de terceiros deve ser verificado com um software antivírus atualizado. Além disso, lembre-se de verificar os seguintes aspectos.

Verifique se o seu monitor está usando um protetor de tela.

Verifique se o firewall do computador está ativado.

Verifique se você está fazendo backups regularmente.

Verifique se há compartilhamentos que não são úteis.

Verifique se sua conta tem direitos totais ou restritos.

Atualize outro software de terceiros.

Gerenciando riscos de malware

Gerenciar riscos de malware é principalmente para aquelas empresas, que não cumprem para usuários de computador único. Para gerenciar o risco que vem dos malwares, existem alguns fatores chave que aceitam as tecnologias que estão sendo utilizadas, existe um fator humano também. A gestão de riscos tem a ver com a análise que identifica os riscos de malware e os prioriza de acordo com o impacto que podem ter nos processos de negócios.

Para reduzir os riscos de malware em um ambiente de empresa de médio porte, devemos considerar os seguintes pontos -

- Ativos de sistema de informação comuns

- Ameaças comuns

- Vulnerabilities

- Educação do usuário

- Equilibrar a gestão de risco e as necessidades de negócios

No próximo capítulo, aprenderemos algumas ferramentas importantes de remoção de malware.