Идентификация облачных вычислений как услуга (IDaaS)

Сотрудникам компании необходимо войти в систему для выполнения различных задач. Эти системы могут быть основаны на локальном сервере или на облаке. Ниже приведены проблемы, с которыми может столкнуться сотрудник:

Запоминание различных комбинаций имени пользователя и пароля для доступа к нескольким серверам.

Если сотрудник увольняется из компании, необходимо убедиться, что все учетные записи этого пользователя отключены. Это увеличивает нагрузку на ИТ-персонал.

Для решения вышеупомянутых проблем появился новый метод, известный как Identity-as–a-Service (IDaaS).

IDaaS предлагает управление идентификационной информацией как цифровой объект. Этот идентификатор можно использовать во время электронных транзакций.

Идентичность

Identity относится к набору атрибутов, связанных с чем-либо, чтобы сделать его узнаваемым. Все объекты могут иметь одинаковые атрибуты, но их идентификаторы не могут быть одинаковыми. Уникальный идентификатор присваивается с помощью уникального идентификационного атрибута.

Есть несколько identity services которые развернуты для проверки услуг, таких как проверка веб-сайтов, транзакций, участников транзакций, клиентов и т. д. Identity-as-a-Service может включать в себя следующее:

- Справочные службы

- Федеративные услуги

- Registration

- Услуги аутентификации

- Мониторинг рисков и событий

- Услуги единого входа

- Управление идентификацией и профилем

Единый вход (SSO)

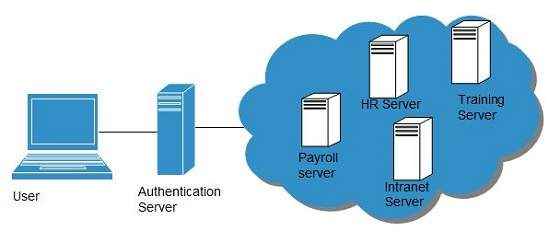

Чтобы решить проблему использования различных комбинаций имени пользователя и пароля для разных серверов, компании теперь используют программное обеспечение единого входа, которое позволяет пользователю входить в систему только один раз и управлять доступом к другим системам.

SSO имеет один сервер аутентификации, управляющий множественным доступом к другим системам, как показано на следующей схеме:

SSO работает

Есть несколько реализаций SSO. Здесь мы обсуждаем общие:

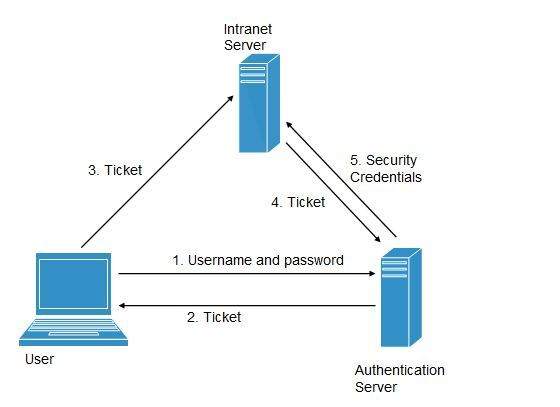

Следующие шаги объясняют работу программного обеспечения единого входа:

Пользователь входит на сервер аутентификации, используя имя пользователя и пароль.

Сервер аутентификации возвращает билет пользователя.

Пользователь отправляет билет на сервер интрасети.

Сервер интрасети отправляет билет на сервер аутентификации.

Сервер аутентификации отправляет учетные данные пользователя для этого сервера обратно на сервер интрасети.

Если сотрудник увольняется из компании, то отключение учетной записи пользователя на сервере аутентификации запрещает пользователю доступ ко всем системам.

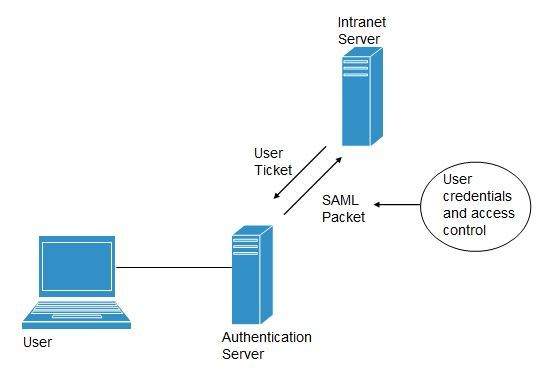

Федеративное управление идентификацией (FIDM)

FIDM описывает технологии и протоколы, которые позволяют пользователю упаковывать учетные данные безопасности в доменах безопасности. Оно использует Security Markup Language (SAML) чтобы упаковать учетные данные пользователя, как показано на следующей схеме:

OpenID

Он предлагает пользователям входить на несколько веб-сайтов с одной учетной записью. Google, Yahoo !, Flickr, MySpace, WordPress.com - вот некоторые из компаний, которые поддерживают OpenID.

Льготы

- Повышение скорости разговоров на сайте

- Доступ к большему содержанию профиля пользователя

- Меньше проблем с утерянными паролями

- Легкость интеграции контента в сайты социальных сетей