Компьютерная безопасность - вредоносное ПО

В предыдущей главе мы рассматривали антивирусы, которые помогли нам защитить наши системы, но в этой главе мы рассмотрим вредоносные программы, как их обнаруживать вручную, каковы их формы, каковы их расширения файлов, признаки зараженного компьютера и т. Д. важно лечиться, потому что в настоящее время уровень инфицирования предприятий и персональных компьютеров слишком высок.

Это программы самовоспроизводства, которые воспроизводят свои собственные коды, присоединяясь к другим исполняемым кодам. Они работают без разрешения или ведома пользователей компьютера. Вирусы или вредоносные программы, как в реальной жизни, на компьютерах заражают другие здоровые файлы.

Однако следует помнить, что вирусы заражают внешние машины только с помощью пользователя компьютера. Это может произойти, если щелкнуть файл, прикрепленный к электронному письму от неизвестного лица, подключить USB-устройство без сканирования и по этой причине открыть небезопасные URL-адреса. Мы, как системные администраторы, должны удалить права администратора у пользователей на этих компьютерах. Мы делим вредоносные программы на три типа:

- Трояны и руткиты

- Viruses

- Worms

Характеристики вируса

Ниже приведены некоторые характеристики любого вируса, поражающего наши компьютеры.

Они находятся в памяти компьютера и активируются во время запуска присоединенной программы.

For example - Они вообще присоединяются к explorer.exe в ОС Windows, потому что это процесс, который выполняется все время, поэтому вы должны быть осторожны, когда этот процесс начинает потреблять слишком много мощности вашего компьютера.

Они модифицируются после фазы заражения, например, исходные коды, расширения, новые файлы и т. Д., Поэтому антивирусу сложнее их обнаружить.

Они всегда пытаются спрятаться в операционных системах следующими способами:

Зашифрует себя в загадочные символы, и они расшифровывают себя при репликации или выполнении.

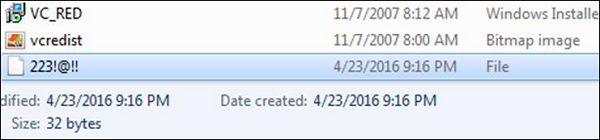

For example - Для лучшего понимания вы можете увидеть это на следующем изображении, поскольку на своем компьютере я нашел этот файл.

Найдя этот файл, я открыл его в текстовом редакторе, и, как я думал, текст был непонятен, как показано на следующем снимке экрана.

Обнаружив это, я попробовал его на декодере base64 и обнаружил, что это файл вируса.

Этот вирус может вызвать на вашем компьютере следующее:

Он может удалить важные данные с вашего компьютера, чтобы освободить место для их процессов.

Это может избежать обнаружения путем перенаправления данных на диске.

Он может выполнять задачи, инициируя событие с собой. Например, это происходит, когда на зараженном компьютере всплывающие таблицы и т. Д. Автоматически появляются на экране.

Они распространены в Windows и Mac OS, потому что эти операционные системы не имеют нескольких прав доступа к файлам и более распространены.

Рабочий процесс вредоносных программ и способы его очистки

Вредоносные программы прикрепляются к программам и передаются другим программам, используя некоторые события, им нужно, чтобы эти события произошли, потому что они не могут -

- Начать сами

- Передавать себя с помощью неисполняемых файлов

- Заразить другие сети или компьютер

Из приведенных выше выводов мы должны знать, что когда некоторые необычные процессы или службы запускаются сами по себе, мы должны дополнительно исследовать их связь с возможным вирусом. Процесс расследования выглядит следующим образом -

Чтобы исследовать эти процессы, начните с использования следующих инструментов:

- fport.exe

- pslist.exe

- handle.exe

- netstat.exe

В Listdll.exe показывает все dll files используется, в то время как netstat.exe со своими переменными показывает все процессы, которые выполняются с соответствующими портами.

Вы можете увидеть следующий пример того, как я сопоставил процесс антивируса Касперского, который я использовал вместе с командой netstat-ano чтобы увидеть номера процессов и диспетчер задач, чтобы увидеть, какому процессу принадлежит этот номер.

Тогда надо искать любой modified, replaced or deleted files и shared librariesтакже следует проверить. Обычно они заражают исполняемые программные файлы с расширениями вроде.EXE, .DRV, .SYS, .COM, .BIN. Вредоносное ПО изменяет расширение подлинных файлов, например: File.TXT на File.TXT.VBS.

Если вы являетесь системным администратором веб-сервера, вам следует знать о другой форме вредоносного ПО, которое называется webshell. Обычно он имеет расширение .php, но со странными именами файлов и в зашифрованном виде. Вы должны удалить их, если обнаружите их.

После этого мы должны обновить антивирусную программу и заново просканировать компьютер.

Обнаружение компьютерной ошибки из-за вирусной инфекции

В этом разделе мы рассмотрим, как обнаружить ошибку компьютера или ОС, вызванную вирусом, потому что иногда люди и системные администраторы смешивают симптомы.

Следующие события, скорее всего, не вызваны вредоносным ПО -

- Ошибка при загрузке системы на этапе BIOS, например, отображение батареи Bios, отображение ошибки таймера.

- Аппаратные ошибки, такие как звуковые сигналы сжигания RAM, жесткого диска и т.

- Если документ не запускается нормально, как поврежденный файл, но другие файлы могут быть открыты соответствующим образом.

- Клавиатура или мышь не отвечают на ваши команды, вам нужно проверить плагины.

- Слишком частое включение и выключение монитора, например мигание или вибрация, это аппаратная неисправность.

С другой стороны, если у вас есть следующие признаки в вашей системе, вам следует проверить наличие вредоносных программ.

На вашем компьютере отображается всплывающее окно или таблица ошибок.

Часто зависает.

Он замедляется при запуске программы или процесса.

Третьи стороны жалуются, что они получают приглашения в социальных сетях или по электронной почте от вас.

Появляются изменения расширений файлов или файлы добавляются в вашу систему без вашего согласия.

Internet Explorer слишком часто зависает, даже если у вас очень хорошая скорость интернета.

Ваш жесткий диск используется большую часть времени, как это видно по светодиодному индикатору на корпусе компьютера.

Файлы ОС либо повреждены, либо отсутствуют.

Если ваш компьютер потребляет слишком много полосы пропускания или сетевых ресурсов, это случай компьютерного червя.

Место на жестком диске постоянно занято, даже если вы не предпринимаете никаких действий, например, не устанавливаете новую программу.

Размер файлов и программы изменяется по сравнению с исходной версией.

Some Practical Recommendations to Avoid Viruses -

- Не открывайте вложения к электронным письмам от неизвестных или известных людей, содержащие подозрительный текст.

- Не принимайте приглашения от неизвестных людей в социальных сетях.

- Не открывайте URL-адреса, отправленные неизвестными или известными людьми в какой-либо странной форме.

Вирусная информация

Если вы обнаружили вирус, но хотите продолжить исследование его функции. Я бы порекомендовал вам взглянуть на эти вирусные базы, которые обычно предлагаются поставщиками антивирусов.

Kaspersky Virus Database - (http://www.kaspersky.com/viruswatchlite?hour_offset=-1)

F-Secure - (https://www.f-secure.com/en/web/labs_global/threat-descriptions)

Symantec – Virus Encyclopedia - (https://www.symantec.com/security_response/landing/azlisting.jsp)