DCN - คู่มือฉบับย่อ

ระบบคอมพิวเตอร์ที่เชื่อมต่อระหว่างกันและอุปกรณ์ต่อพ่วงคอมพิวเตอร์เช่นเครื่องพิมพ์เรียกว่าเครือข่ายคอมพิวเตอร์ การเชื่อมต่อระหว่างคอมพิวเตอร์นี้ช่วยอำนวยความสะดวกในการแบ่งปันข้อมูลระหว่างกัน คอมพิวเตอร์อาจเชื่อมต่อกันด้วยสื่อแบบมีสายหรือไร้สาย

การจำแนกประเภทของเครือข่ายคอมพิวเตอร์

เครือข่ายคอมพิวเตอร์แบ่งตามปัจจัยต่างๆประกอบด้วย:

- ช่วงทางภูมิศาสตร์

- Inter-connectivity

- Administration

- Architecture

ช่วงทางภูมิศาสตร์

เครือข่ายทางภูมิศาสตร์สามารถมองเห็นได้ในประเภทใดประเภทหนึ่งต่อไปนี้:

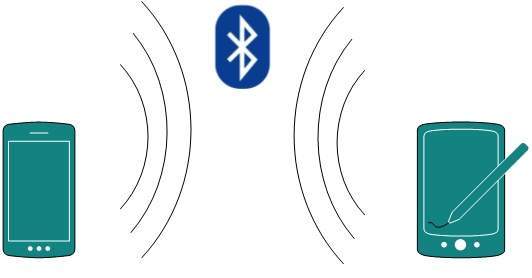

- อาจถูกขยายไปทั่วโต๊ะของคุณในอุปกรณ์ที่ใช้ Bluetooth สูงไม่เกินกี่เมตร.

- อาจครอบคลุมทั้งอาคารรวมทั้งอุปกรณ์ระดับกลางเพื่อเชื่อมต่อทุกชั้น

- อาจครอบคลุมทั่วทั้งเมือง

- อาจครอบคลุมในหลายเมืองหรือหลายจังหวัด

- อาจเป็นเครือข่ายเดียวที่ครอบคลุมทั้งโลก

การเชื่อมต่อระหว่างกัน

ส่วนประกอบของเครือข่ายสามารถเชื่อมต่อกันได้ในบางรูปแบบ โดยความเชื่อมโยงกันเราหมายถึงเหตุผลทางร่างกายหรือทั้งสองทาง

- อุปกรณ์ทุกเครื่องสามารถเชื่อมต่อกับอุปกรณ์อื่น ๆ บนเครือข่ายทำให้ตาข่ายเครือข่าย

- อุปกรณ์ทั้งหมดสามารถเชื่อมต่อกับสื่อเดียว แต่ถูกตัดการเชื่อมต่อทางภูมิศาสตร์โครงสร้างเหมือนบัสที่สร้างขึ้น

- อุปกรณ์แต่ละชิ้นเชื่อมต่อกับเครื่องเคียงซ้ายและขวาเท่านั้นสร้างโครงสร้างเชิงเส้น

- อุปกรณ์ทั้งหมดเชื่อมต่อเข้าด้วยกันด้วยอุปกรณ์เดียวสร้างโครงสร้างเหมือนดาว

- อุปกรณ์ทั้งหมดเชื่อมต่อโดยพลการโดยใช้วิธีการก่อนหน้านี้ทั้งหมดในการเชื่อมต่อซึ่งส่งผลให้เกิดโครงสร้างแบบไฮบริด

ธุรการ

จากมุมมองของผู้ดูแลระบบเครือข่ายอาจเป็นเครือข่ายส่วนตัวซึ่งเป็นระบบอิสระเดียวและไม่สามารถเข้าถึงได้ภายนอกโดเมนทางกายภาพหรือโลจิคัลเครือข่ายสามารถเป็นสาธารณะซึ่งทุกคนสามารถเข้าถึงได้

สถาปัตยกรรมเครือข่าย

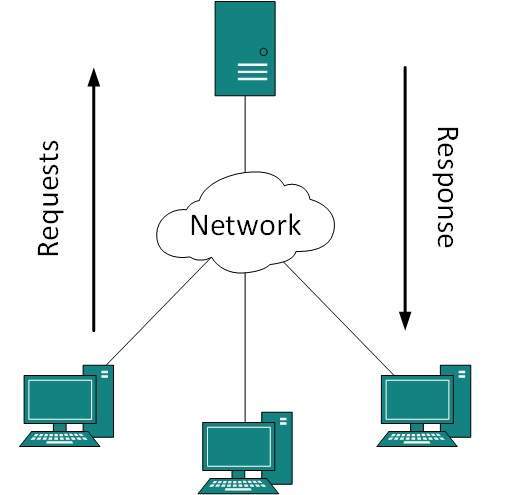

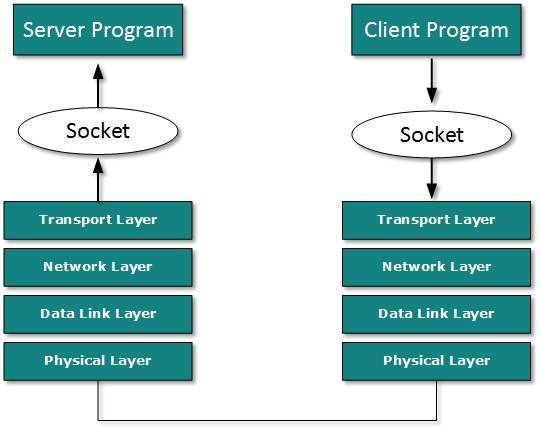

- อาจมีระบบหนึ่งหรือหลายระบบที่ทำหน้าที่เป็นเซิร์ฟเวอร์ อื่น ๆ ที่เป็นไคลเอนต์ขอให้เซิร์ฟเวอร์ให้บริการตามคำขอเซิร์ฟเวอร์รับและดำเนินการตามคำขอในนามของลูกค้า

- ระบบสองระบบสามารถเชื่อมต่อแบบ Point-to-Point หรือแบบ back-to-back ทั้งคู่อาศัยอยู่ในระดับเดียวกันและเรียกว่าเพื่อนร่วมงาน

- อาจมีเครือข่ายไฮบริดซึ่งเกี่ยวข้องกับสถาปัตยกรรมเครือข่ายของทั้งสองประเภทข้างต้น

เครือข่ายคอมพิวเตอร์สามารถแยกแยะออกเป็นประเภทต่างๆเช่นไคลเอนต์เซิร์ฟเวอร์เพียร์ทูเพียร์หรือไฮบริดขึ้นอยู่กับสถาปัตยกรรม

แอปพลิเคชันเครือข่าย

ระบบคอมพิวเตอร์และอุปกรณ์ต่อพ่วงเชื่อมต่อกันเป็นเครือข่ายมีข้อดีมากมาย:

- การแบ่งปันทรัพยากรเช่นเครื่องพิมพ์และอุปกรณ์จัดเก็บข้อมูล

- การแลกเปลี่ยนข้อมูลด้วยอีเมลและ FTP

- การแบ่งปันข้อมูลโดยใช้เว็บหรืออินเทอร์เน็ต

- การโต้ตอบกับผู้ใช้รายอื่นโดยใช้เว็บเพจแบบไดนามิก

- โทรศัพท์ IP

- การประชุมทางวิดีโอ

- คอมพิวเตอร์คู่ขนาน

- ข้อความโต้ตอบแบบทันที

โดยทั่วไปเครือข่ายจะแตกต่างกันไปตามช่วงทางภูมิศาสตร์ เครือข่ายอาจมีขนาดเล็กเท่ากับระยะห่างระหว่างโทรศัพท์มือถือของคุณกับหูฟังบลูทู ธ และมีขนาดใหญ่พอ ๆ กับอินเทอร์เน็ตซึ่งครอบคลุมทั้งโลกทางภูมิศาสตร์

เครือข่ายพื้นที่ส่วนบุคคล

Personal Area Network (PAN) เป็นเครือข่ายที่เล็กที่สุดซึ่งมีความเป็นส่วนตัวมากสำหรับผู้ใช้ ซึ่งอาจรวมถึงอุปกรณ์ที่ใช้ Bluetooth หรืออุปกรณ์ที่เปิดใช้งานอินฟาเรด PAN มีระยะการเชื่อมต่อสูงสุด 10 เมตร PAN อาจรวมถึงแป้นพิมพ์และเมาส์คอมพิวเตอร์ไร้สายหูฟังที่ใช้ Bluetooth เครื่องพิมพ์ไร้สายและรีโมททีวี

ตัวอย่างเช่น Piconet เป็นเครือข่ายพื้นที่ส่วนบุคคลที่ใช้ Bluetooth ซึ่งอาจมีอุปกรณ์ได้ถึง 8 เครื่องที่เชื่อมต่อเข้าด้วยกันในรูปแบบ Master-Slave

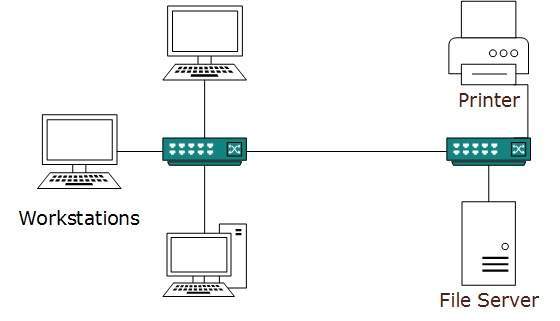

เครือข่ายท้องถิ่น

เครือข่ายคอมพิวเตอร์ที่ขยายอยู่ภายในอาคารและดำเนินการภายใต้ระบบการดูแลระบบเดียวโดยทั่วไปเรียกว่า Local Area Network (LAN) โดยปกติ LAN จะครอบคลุมสำนักงานขององค์กรโรงเรียนวิทยาลัยหรือมหาวิทยาลัย จำนวนระบบที่เชื่อมต่อใน LAN อาจแตกต่างกันไปตั้งแต่อย่างน้อยสองถึงมากถึง 16 ล้านเครื่อง

LAN เป็นวิธีที่มีประโยชน์ในการแบ่งปันทรัพยากรระหว่างผู้ใช้ปลายทางทรัพยากรเช่นเครื่องพิมพ์เซิร์ฟเวอร์ไฟล์สแกนเนอร์และอินเทอร์เน็ตสามารถแบ่งปันระหว่างคอมพิวเตอร์ได้อย่างง่ายดาย

LAN ประกอบด้วยระบบเครือข่ายและอุปกรณ์กำหนดเส้นทางราคาไม่แพง อาจมีเซิร์ฟเวอร์ภายในที่ให้บริการพื้นที่จัดเก็บไฟล์และแอปพลิเคชันอื่น ๆ ที่แชร์ภายในเครื่อง ส่วนใหญ่ทำงานบนที่อยู่ IP ส่วนตัวและไม่เกี่ยวข้องกับการกำหนดเส้นทางที่หนักหน่วง LAN ทำงานภายใต้โดเมนท้องถิ่นของตนเองและควบคุมจากส่วนกลาง

LAN ใช้เทคโนโลยี Ethernet หรือ Token-ring อีเธอร์เน็ตเป็นเทคโนโลยี LAN ที่ใช้กันอย่างแพร่หลายมากที่สุดและใช้โทโพโลยีแบบดาวในขณะที่โทเค็นริงไม่ค่อยมีให้เห็น

LAN สามารถใช้สายแบบไร้สายหรือทั้งสองรูปแบบพร้อมกันได้

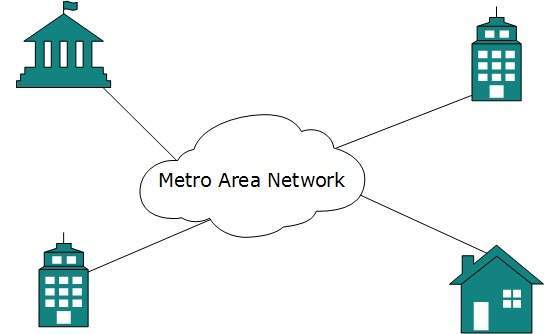

เครือข่ายมหานคร

โดยทั่วไปเครือข่าย Metropolitan Area Network (MAN) จะขยายไปทั่วเมืองเช่นเครือข่ายเคเบิลทีวี สามารถอยู่ในรูปแบบของ Ethernet, Token-ring, ATM หรือ Fiber Distributed Data Interface (FDDI)

Metro Ethernet เป็นบริการที่ให้บริการโดย ISP บริการนี้ช่วยให้ผู้ใช้สามารถขยายเครือข่ายท้องถิ่นของตนได้ ตัวอย่างเช่น MAN สามารถช่วยให้องค์กรเชื่อมต่อสำนักงานทั้งหมดในเมืองได้

กระดูกสันหลังของ MAN คือไฟเบอร์ออปติกความจุสูงและความเร็วสูง MAN ทำงานระหว่าง Local Area Network และ Wide Area Network MAN ให้บริการอัปลิงค์สำหรับ LAN ไปยัง WAN หรืออินเทอร์เน็ต

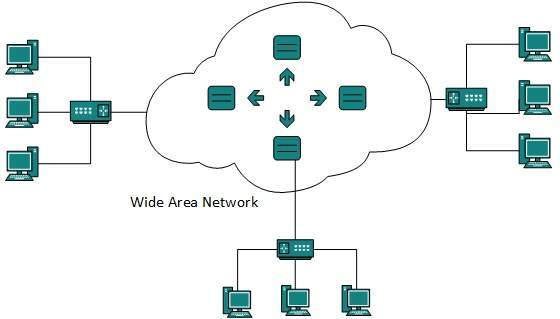

เครือข่ายบริเวณกว้าง

ตามชื่อที่แนะนำเครือข่ายบริเวณกว้าง (WAN) ครอบคลุมพื้นที่กว้างซึ่งอาจครอบคลุมไปทั่วจังหวัดและแม้แต่ทั้งประเทศ โดยทั่วไปเครือข่ายโทรคมนาคมคือ Wide Area Network เครือข่ายเหล่านี้ให้การเชื่อมต่อกับ MAN และ LAN เนื่องจากมีการติดตั้งกระดูกสันหลังที่มีความเร็วสูงมาก WAN จึงใช้อุปกรณ์เครือข่ายที่มีราคาแพงมาก

WAN อาจใช้เทคโนโลยีขั้นสูงเช่น Asynchronous Transfer Mode (ATM), Frame Relay และ Synchronous Optical Network (SONET) WAN อาจได้รับการจัดการโดยผู้ดูแลระบบหลายคน

อินเทอร์เน็ต

เครือข่ายของเครือข่ายเรียกว่าอินเทอร์เน็ตเวิร์คหรือเรียกง่ายๆว่าอินเทอร์เน็ต เป็นเครือข่ายที่ใหญ่ที่สุดในโลกนี้อินเทอร์เน็ตเชื่อมต่อ WAN ทั้งหมดอย่างมหาศาลและสามารถเชื่อมต่อกับ LAN และเครือข่ายภายในบ้านได้ อินเทอร์เน็ตใช้ชุดโปรโตคอล TCP / IP และใช้ IP เป็นโปรโตคอลที่อยู่ ปัจจุบันอินเทอร์เน็ตถูกนำไปใช้อย่างแพร่หลายโดยใช้ IPv4 เนื่องจากการขาดแคลนช่องว่างที่อยู่จึงค่อยๆโยกย้ายจาก IPv4 ไปเป็น IPv6

อินเทอร์เน็ตช่วยให้ผู้ใช้สามารถแบ่งปันและเข้าถึงข้อมูลจำนวนมหาศาลทั่วโลก มันใช้ WWW, FTP, บริการอีเมล, การสตรีมเสียงและวิดีโอเป็นต้นในระดับใหญ่อินเทอร์เน็ตใช้งานได้กับรูปแบบไคลเอนต์เซิร์ฟเวอร์

อินเทอร์เน็ตใช้กระดูกสันหลังของไฟเบอร์ออปติกความเร็วสูงมาก ในการเชื่อมต่อระหว่างทวีปต่างๆเส้นใยจะถูกวางไว้ใต้ทะเลที่เรารู้จักกันในชื่อสายเคเบิลสื่อสารใต้น้ำ

อินเทอร์เน็ตถูกนำไปใช้อย่างแพร่หลายในบริการของเวิลด์ไวด์เว็บโดยใช้เพจที่เชื่อมโยง HTML และสามารถเข้าถึงได้โดยซอฟต์แวร์ไคลเอ็นต์ที่เรียกว่าเว็บเบราว์เซอร์ เมื่อผู้ใช้ร้องขอเพจโดยใช้เว็บเบราว์เซอร์บางเว็บที่อยู่บนเว็บเซิร์ฟเวอร์บางแห่งในโลกเว็บเซิร์ฟเวอร์จะตอบสนองด้วยเพจ HTML ที่เหมาะสม ความล่าช้าในการสื่อสารอยู่ในระดับต่ำมาก

อินเทอร์เน็ตให้บริการข้อเสนอมากมายและมีส่วนเกี่ยวข้องกับชีวิตหลายด้าน บางส่วน ได้แก่ :

- เว็บไซต์

- ข้อความโต้ตอบแบบทันที

- Blogging

- สื่อสังคม

- Marketing

- Networking

- การแบ่งปันทรัพยากร

- การสตรีมเสียงและวิดีโอ

ให้เราอธิบายสั้น ๆ เกี่ยวกับเทคโนโลยี LAN ต่างๆ:

อีเธอร์เน็ต

อีเธอร์เน็ตเป็นเทคโนโลยี LAN ที่ใช้กันอย่างแพร่หลายเทคโนโลยีนี้คิดค้นโดย Bob Metcalfe และ DR Boggs ในปี 1970 ได้รับมาตรฐานใน IEEE 802.3 ในปี 1980

อีเธอร์เน็ตแชร์สื่อ เครือข่ายที่ใช้สื่อที่ใช้ร่วมกันมีความเป็นไปได้สูงที่ข้อมูลจะชนกัน Ethernet ใช้เทคโนโลยี Carrier Sense Multi Access / Collision Detection (CSMA / CD) เพื่อตรวจจับการชนกัน เมื่อเกิดการชนกันในอีเทอร์เน็ตโฮสต์ทั้งหมดจะย้อนกลับรอสักระยะเวลาสุ่มจากนั้นส่งข้อมูลอีกครั้ง

ขั้วต่ออีเธอร์เน็ตคือการ์ดเชื่อมต่อเครือข่ายที่มีที่อยู่ MAC 48 บิต สิ่งนี้ช่วยให้อุปกรณ์อีเทอร์เน็ตอื่น ๆ สามารถระบุและสื่อสารกับอุปกรณ์ระยะไกลในอีเธอร์เน็ต

อีเธอร์เน็ตแบบดั้งเดิมใช้ข้อมูลจำเพาะ 10BASE-T หมายเลข 10 แสดงถึงความเร็ว 10MBPS, BASE ย่อมาจากเบสแบนด์และ T ย่อมาจาก Thick Ethernet 10BASE-T Ethernet ให้ความเร็วในการรับส่งข้อมูลสูงสุด 10MBPS และใช้สายโคแอกเชียลหรือสายคู่บิด Cat-5 พร้อมขั้วต่อ RJ-45 อีเธอร์เน็ตเป็นไปตามโทโพโลยีแบบดาวที่มีความยาวเซกเมนต์สูงสุด 100 เมตร อุปกรณ์ทั้งหมดเชื่อมต่อกับฮับ / สวิตช์แบบดารา

Fast-Ethernet

เพื่อครอบคลุมความต้องการซอฟต์แวร์และเทคโนโลยีฮาร์ดแวร์ที่เกิดขึ้นใหม่อย่างรวดเร็วอีเธอร์เน็ตจึงขยายตัวเองเป็น Fast-Ethernet สามารถทำงานบน UTP, Optical Fiber และแบบไร้สายได้เช่นกัน สามารถให้ความเร็วสูงสุด 100 MBPS มาตรฐานนี้มีชื่อว่า 100BASE-T ใน IEEE 803.2 โดยใช้สายเคเบิลคู่บิด Cat-5 ใช้เทคนิค CSMA / CD สำหรับการแชร์สื่อแบบใช้สายระหว่างโฮสต์อีเธอร์เน็ตและเทคนิค CSMA / CA (CA ย่อมาจาก Collision Avoidance) สำหรับ Ethernet LAN แบบไร้สาย

Fast Ethernet บนไฟเบอร์ถูกกำหนดไว้ภายใต้มาตรฐาน 100BASE-FX ซึ่งให้ความเร็วสูงสุด 100 MBPS บนไฟเบอร์ อีเธอร์เน็ตผ่านไฟเบอร์สามารถขยายได้ถึง 100 เมตรในโหมด half-duplex และสามารถเข้าถึงได้สูงสุด 2,000 เมตรในฟูลดูเพล็กซ์บนเส้นใยมัลติโหมด

Giga-Ethernet

หลังจากเปิดตัวในปี 1995 Fast-Ethernet สามารถใช้งานได้ในสถานะความเร็วสูงเป็นเวลา 3 ปีเท่านั้นจนกระทั่ง Giga-Ethernet เปิดตัว Giga-Ethernet ให้ความเร็วสูงถึง 1,000 mbits / วินาที IEEE802.3ab สร้างมาตรฐาน Giga-Ethernet ผ่าน UTP โดยใช้สาย Cat-5, Cat-5e และ Cat-6 IEEE802.3ah กำหนด Giga-Ethernet ผ่าน Fiber

LAN เสมือน

LAN ใช้อีเธอร์เน็ตซึ่งจะทำงานบนสื่อที่ใช้ร่วมกัน สื่อที่ใช้ร่วมกันในอีเธอร์เน็ตสร้างโดเมน Broadcast เดียวและโดเมน Collision เดียว การแนะนำสวิตช์ไปยังอีเธอร์เน็ตได้ขจัดปัญหาโดเมนที่ชนกันเพียงครั้งเดียวและอุปกรณ์แต่ละเครื่องที่เชื่อมต่อกับสวิตช์จะทำงานในโดเมนการชนกันแยกกัน แต่แม้แต่ Switches ก็ไม่สามารถแบ่งเครือข่ายออกเป็นโดเมน Broadcast แยกกันได้

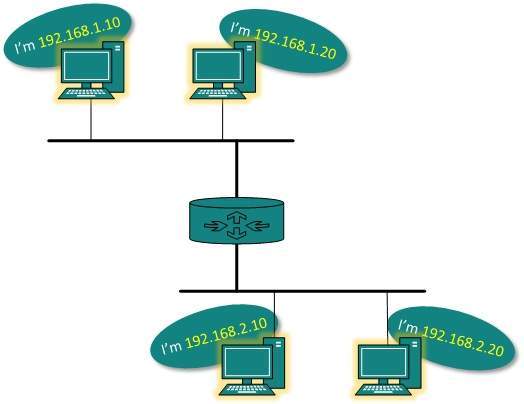

Virtual LAN เป็นโซลูชันในการแบ่งโดเมน Broadcast เดียวออกเป็นหลายโดเมน Broadcast โฮสต์ใน VLAN หนึ่งไม่สามารถพูดคุยกับโฮสต์ในอีก โดยค่าเริ่มต้นโฮสต์ทั้งหมดจะถูกวางไว้ใน VLAN เดียวกัน

ในแผนภาพนี้ VLAN ที่แตกต่างกันจะแสดงเป็นรหัสสีที่ต่างกัน โฮสต์ใน VLAN เดียวแม้ว่าจะเชื่อมต่อบนสวิตช์เดียวกันจะไม่สามารถมองเห็นหรือพูดคุยกับโฮสต์อื่นใน VLAN ที่ต่างกันได้ VLAN เป็นเทคโนโลยี Layer-2 ซึ่งทำงานอย่างใกล้ชิดบนอีเธอร์เน็ต ในการกำหนดเส้นทางแพ็กเก็ตระหว่าง VLAN ที่ต่างกันสองเครื่องจำเป็นต้องมีอุปกรณ์ Layer-3 เช่นเราเตอร์

เครือข่ายโทโพโลยีคือการจัดเรียงที่ระบบคอมพิวเตอร์หรืออุปกรณ์เครือข่ายเชื่อมต่อกัน โทโพโลยีอาจกำหนดลักษณะทางกายภาพและเชิงตรรกะของเครือข่าย โทโพโลยีทั้งแบบลอจิคัลและฟิสิคัลอาจเหมือนกันหรือแตกต่างกันในเครือข่ายเดียวกัน

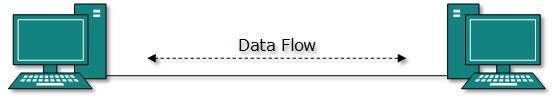

จุดต่อจุด

เครือข่ายแบบจุดต่อจุดประกอบด้วยโฮสต์สองโฮสต์เช่นคอมพิวเตอร์สวิตช์หรือเราเตอร์เซิร์ฟเวอร์ที่เชื่อมต่อกลับไปด้านหลังโดยใช้สายเคเบิลชิ้นเดียว บ่อยครั้งจุดสิ้นสุดการรับของโฮสต์หนึ่งเชื่อมต่อกับการส่งปลายของอีกโฮสต์หนึ่งและในทางกลับกัน

หากโฮสต์เชื่อมต่อแบบจุดต่อจุดอย่างมีเหตุผลอาจมีอุปกรณ์ตัวกลางหลายเครื่อง แต่โฮสต์ปลายทางไม่ทราบถึงเครือข่ายพื้นฐานและมองเห็นกันและกันราวกับว่าเชื่อมต่อโดยตรง

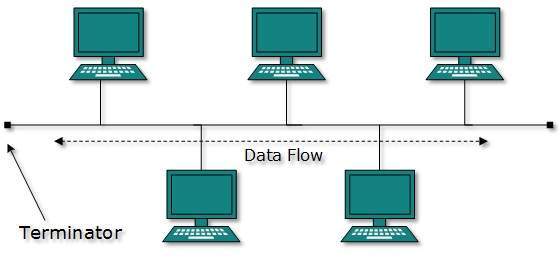

โครงสร้างแบบบัส

ในกรณีของโทโพโลยีแบบบัสอุปกรณ์ทั้งหมดจะใช้สายสื่อสารหรือสายเคเบิลเพียงเส้นเดียวโทโพโลยีของบัสอาจมีปัญหาในขณะที่โฮสต์หลายตัวส่งข้อมูลพร้อมกัน ดังนั้นโทโพโลยีแบบบัสจึงใช้เทคโนโลยี CSMA / ซีดีหรือรับรู้โฮสต์หนึ่งตัวเป็นบัสมาสเตอร์เพื่อแก้ปัญหา เป็นหนึ่งในรูปแบบเครือข่ายง่ายๆที่ความล้มเหลวของอุปกรณ์ไม่ส่งผลกระทบต่ออุปกรณ์อื่น ๆ แต่ความล้มเหลวของสายสื่อสารที่ใช้ร่วมกันสามารถทำให้อุปกรณ์อื่น ๆ ทั้งหมดหยุดทำงานได้

ปลายทั้งสองด้านของช่องที่ใช้ร่วมกันมีตัวยุติบรรทัด ข้อมูลจะถูกส่งไปในทิศทางเดียวและทันทีที่ถึงจุดสิ้นสุดสุดขั้วเทอร์มิเนเตอร์จะลบข้อมูลออกจากบรรทัด

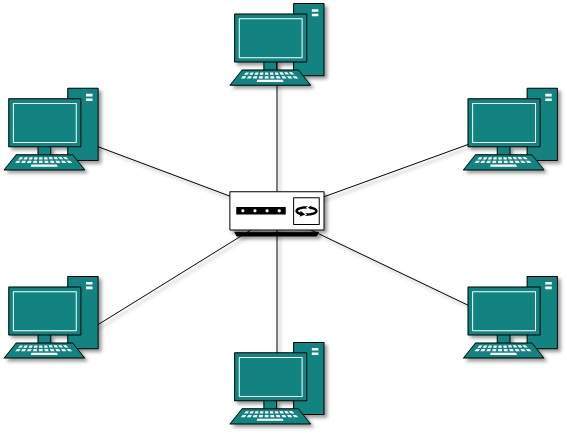

โครงสร้างดาว

โฮสต์ทั้งหมดใน Star topology เชื่อมต่อกับอุปกรณ์ส่วนกลางหรือที่เรียกว่าอุปกรณ์ฮับโดยใช้การเชื่อมต่อแบบจุดต่อจุด นั่นคือมีจุดต่อจุดเชื่อมต่อระหว่างโฮสต์และฮับ อุปกรณ์ฮับอาจเป็นอย่างใดอย่างหนึ่งต่อไปนี้:

- อุปกรณ์ Layer-1 เช่นฮับหรือตัวทำซ้ำ

- อุปกรณ์ Layer-2 เช่นสวิตช์หรือบริดจ์

- อุปกรณ์ Layer-3 เช่นเราเตอร์หรือเกตเวย์

เช่นเดียวกับในโครงสร้างแบบบัสฮับจะทำหน้าที่เป็นจุดเดียวของความล้มเหลว หากฮับล้มเหลวการเชื่อมต่อของโฮสต์ทั้งหมดกับโฮสต์อื่นทั้งหมดจะล้มเหลว ทุกการสื่อสารระหว่างโฮสต์เกิดขึ้นผ่านฮับเท่านั้นโทโพโลยีของดาวนั้นไม่แพงสำหรับการเชื่อมต่ออีกหนึ่งโฮสต์โดยต้องใช้สายเคเบิลเพียงเส้นเดียวและการกำหนดค่าก็ง่าย

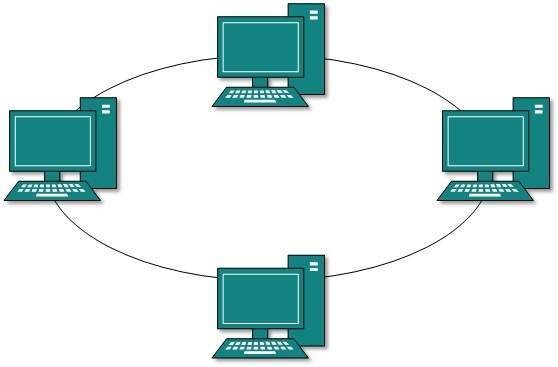

โทโพโลยีแบบวงแหวน

ในโทโพโลยีแบบวงแหวนเครื่องโฮสต์แต่ละเครื่องจะเชื่อมต่อกับเครื่องอื่นสองเครื่องสร้างโครงสร้างเครือข่ายแบบวงกลม เมื่อโฮสต์หนึ่งพยายามสื่อสารหรือส่งข้อความไปยังโฮสต์ที่ไม่ได้อยู่ติดกันข้อมูลจะเดินทางผ่านโฮสต์ตัวกลางทั้งหมด ในการเชื่อมต่ออีกหนึ่งโฮสต์ในโครงสร้างที่มีอยู่ผู้ดูแลระบบอาจต้องการสายเคเบิลเพิ่มเติมอีกหนึ่งสายเท่านั้น

ความล้มเหลวของโฮสต์ใด ๆ ส่งผลให้วงแหวนทั้งหมดล้มเหลวดังนั้นการเชื่อมต่อทุกครั้งในวงแหวนจึงเป็นจุดที่ล้มเหลว มีวิธีการที่ใช้แหวนสำรองอีกหนึ่งวง

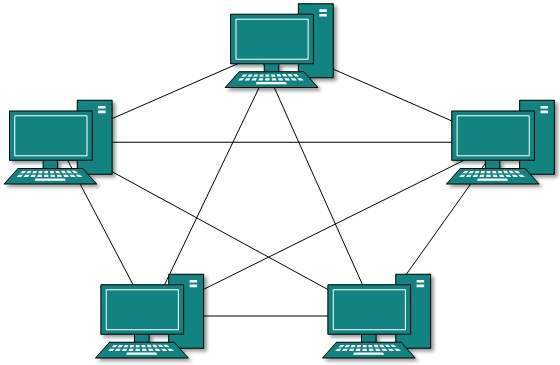

โครงสร้างแบบตาข่าย

ในโทโพโลยีประเภทนี้โฮสต์จะเชื่อมต่อกับโฮสต์หนึ่งหรือหลายโฮสต์โทโพโลยีนี้มีโฮสต์ในการเชื่อมต่อแบบจุดต่อจุดกับโฮสต์อื่น ๆ ทั้งหมดหรืออาจมีโฮสต์ที่เชื่อมต่อแบบจุดต่อจุดกับโฮสต์เพียงไม่กี่โฮสต์เท่านั้น

โฮสต์ในเมชโทโพโลยียังทำงานเป็นรีเลย์สำหรับโฮสต์อื่นที่ไม่มีลิงก์แบบจุดต่อจุดโดยตรง เทคโนโลยีตาข่ายแบ่งออกเป็นสองประเภท:

- Full Mesh: โฮสต์ทั้งหมดมีการเชื่อมต่อแบบจุดต่อจุดไปยังโฮสต์อื่น ๆ ทั้งหมดในเครือข่าย ดังนั้นสำหรับทุกการเชื่อมต่อโฮสต์ใหม่ n (n-1) / 2 จะต้องมี มีโครงสร้างเครือข่ายที่น่าเชื่อถือที่สุดในบรรดาโครงสร้างเครือข่ายทั้งหมด

- Partially Mesh: ไม่ใช่ทุกโฮสต์ที่มีการเชื่อมต่อแบบจุดต่อจุดกับโฮสต์อื่น ๆ ทั้งหมด โฮสต์เชื่อมต่อกันตามอำเภอใจ โทโพโลยีนี้มีอยู่ที่เราจำเป็นต้องให้ความน่าเชื่อถือแก่โฮสต์บางตัวจากทั้งหมด

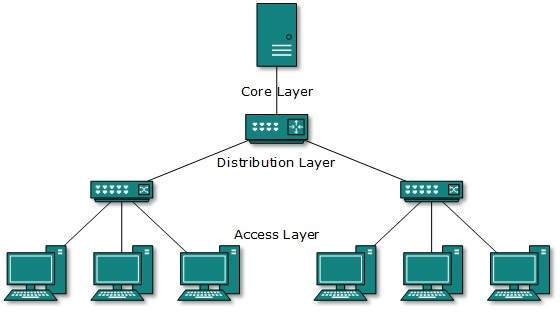

โครงสร้างต้นไม้

หรือที่เรียกว่า Hierarchical Topology ซึ่งเป็นรูปแบบของโทโพโลยีเครือข่ายที่ใช้กันมากที่สุดในปัจจุบันโทโพโลยีนี้เลียนแบบโครงสร้างแบบดาวแบบขยายและสืบทอดคุณสมบัติของโทโพโลยีแบบบัส

โทโพโลยีนี้แบ่งเครือข่ายออกเป็นหลายระดับ / ชั้นของเครือข่าย โดยส่วนใหญ่ใน LAN เครือข่ายจะแบ่งออกเป็นสามประเภทของอุปกรณ์เครือข่าย ชั้นล่างสุดคือชั้นการเข้าถึงที่เชื่อมต่อกับคอมพิวเตอร์ ชั้นกลางเรียกว่าชั้นกระจายซึ่งทำหน้าที่เป็นสื่อกลางระหว่างชั้นบนและชั้นล่าง ชั้นที่สูงที่สุดเรียกว่าชั้นแกนกลางและเป็นจุดศูนย์กลางของเครือข่ายนั่นคือรากของต้นไม้ที่โหนดทั้งหมดแยกออก

โฮสต์ใกล้เคียงทั้งหมดมีการเชื่อมต่อแบบจุดต่อจุดระหว่างกันคล้ายกับโทโพโลยีแบบบัสถ้ารูทลงเครือข่ายทั้งหมดจะทนทุกข์ทรมานแม้จะไม่ใช่จุดเดียวของความล้มเหลว ทุกการเชื่อมต่อทำหน้าที่เป็นจุดล้มเหลวความล้มเหลวซึ่งแบ่งเครือข่ายออกเป็นส่วนที่ไม่สามารถเข้าถึงได้

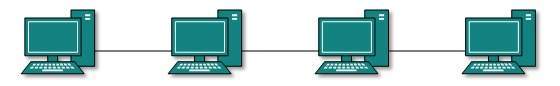

เดซี่เชน

โทโพโลยีนี้เชื่อมต่อโฮสต์ทั้งหมดในลักษณะเชิงเส้น เช่นเดียวกับ Ring topology โฮสต์ทั้งหมดเชื่อมต่อกับโฮสต์สองโฮสต์เท่านั้นยกเว้นโฮสต์ปลายทางหมายความว่าถ้าโฮสต์ปลายทางในเดซี่เชนเชื่อมต่อกันจะแสดงถึงโทโพโลยีแบบวงแหวน

แต่ละลิงค์ในโครงสร้างแบบเดซี่เชนแสดงถึงจุดเดียวของความล้มเหลว ความล้มเหลวในการเชื่อมโยงทุกครั้งจะแบ่งเครือข่ายออกเป็นสองส่วนทุกโฮสต์กลางทำงานเป็นรีเลย์สำหรับโฮสต์ในทันที

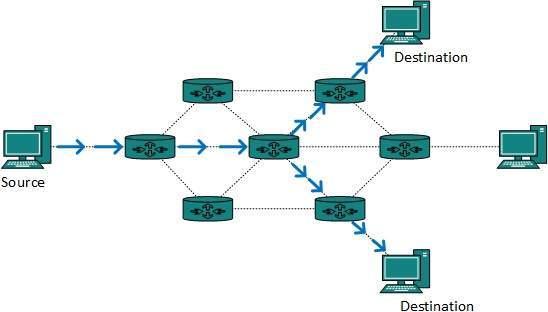

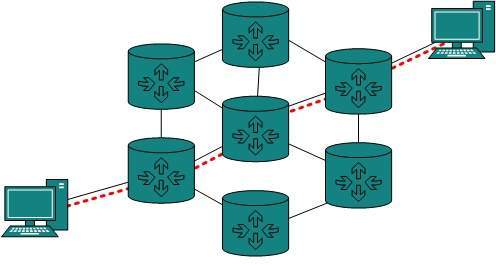

โทโพโลยีแบบไฮบริด

โครงสร้างเครือข่ายที่มีการออกแบบประกอบด้วยโทโพโลยีมากกว่าหนึ่งกล่าวว่าเป็นโทโพโลยีแบบไฮบริด โทโพโลยีแบบไฮบริดจะสืบทอดข้อดีและข้อด้อยของโทโพโลยีแบบผสมผสานทั้งหมด

ภาพด้านบนแสดงถึงโทโพโลยีแบบไฮบริดโดยพลการ โทโพโลยีที่รวมเข้าด้วยกันอาจมีคุณลักษณะของโทโพโลยีแบบดาววงแหวนบัสและเดซี่เชน WAN ส่วนใหญ่เชื่อมต่อด้วยโทโพโลยีแบบ Dual-Ring และเครือข่ายที่เชื่อมต่อกับพวกเขาส่วนใหญ่เป็นเครือข่ายโทโพโลยีแบบดาว อินเทอร์เน็ตเป็นตัวอย่างที่ดีที่สุดของโทโพโลยีแบบไฮบริดที่ใหญ่ที่สุด

วิศวกรรมเครือข่ายเป็นงานที่ซับซ้อนซึ่งเกี่ยวข้องกับซอฟต์แวร์เฟิร์มแวร์วิศวกรรมระดับชิปฮาร์ดแวร์และพัลส์ไฟฟ้า เพื่อให้วิศวกรรมเครือข่ายง่ายขึ้นแนวคิดระบบเครือข่ายทั้งหมดจะแบ่งออกเป็นหลายชั้น แต่ละเลเยอร์มีส่วนเกี่ยวข้องกับงานบางอย่างและเป็นอิสระจากเลเยอร์อื่น ๆ ทั้งหมด แต่โดยรวมแล้วงานเครือข่ายเกือบทั้งหมดขึ้นอยู่กับเลเยอร์เหล่านี้ทั้งหมด เลเยอร์แชร์ข้อมูลระหว่างกันและขึ้นอยู่กับแต่ละอื่น ๆ เพื่อรับอินพุตและส่งเอาต์พุตเท่านั้น

งานหลายชั้น

ในสถาปัตยกรรมแบบเลเยอร์ของ Network Model กระบวนการเครือข่ายทั้งหมดจะแบ่งออกเป็นงานย่อย ๆ จากนั้นงานเล็ก ๆ แต่ละงานจะถูกกำหนดให้กับเลเยอร์เฉพาะซึ่งทำงานเฉพาะเพื่อประมวลผลงานเท่านั้น ทุกเลเยอร์ทำงานเฉพาะ

ในระบบการสื่อสารแบบเลเยอร์ชั้นหนึ่งของโฮสต์จะเกี่ยวข้องกับงานที่ทำโดยหรือที่จะทำโดยเลเยอร์เพียร์ที่ระดับเดียวกันบนโฮสต์ระยะไกล งานนี้เริ่มต้นโดยเลเยอร์ที่ระดับต่ำสุดหรือระดับบนสุด หากงานเริ่มต้นโดยเลเยอร์ส่วนบนสุดงานจะถูกส่งต่อไปยังเลเยอร์ด้านล่างเพื่อประมวลผลต่อไป เลเยอร์ล่างทำสิ่งเดียวกันมันประมวลผลงานและส่งต่อไปยังเลเยอร์ล่าง หากงานเริ่มต้นโดยเลเยอร์ส่วนใหญ่ที่ต่ำกว่าระบบจะใช้เส้นทางย้อนกลับ

ทุกเลเยอร์จะรวมโพรซีเดอร์โปรโตคอลและวิธีการทั้งหมดเข้าด้วยกันซึ่งจำเป็นต้องใช้เพื่อดำเนินงาน เลเยอร์ทั้งหมดระบุคู่ของมันโดยใช้ส่วนหัวและส่วนท้ายของการห่อหุ้ม

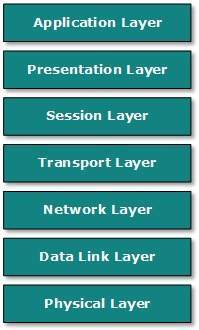

OSI รุ่น

Open System Interconnect เป็นมาตรฐานเปิดสำหรับระบบการสื่อสารทั้งหมด แบบจำลอง OSI กำหนดขึ้นโดยองค์กรมาตรฐานสากล (ISO) รุ่นนี้มีเจ็ดชั้น:

Application Layer: เลเยอร์นี้มีหน้าที่จัดเตรียมส่วนต่อประสานให้กับผู้ใช้แอปพลิเคชัน เลเยอร์นี้ครอบคลุมโปรโตคอลที่โต้ตอบกับผู้ใช้โดยตรง

Presentation Layer: เลเยอร์นี้กำหนดวิธีการนำเสนอข้อมูลในรูปแบบดั้งเดิมของโฮสต์ระยะไกลในรูปแบบดั้งเดิมของโฮสต์

Session Layer: เลเยอร์นี้เก็บรักษาเซสชันระหว่างโฮสต์ระยะไกล ตัวอย่างเช่นเมื่อการพิสูจน์ตัวตนผู้ใช้ / รหัสผ่านเสร็จสิ้นโฮสต์ระยะไกลจะดูแลเซสชันนี้ชั่วขณะหนึ่งและไม่ขอการพิสูจน์ตัวตนอีกในช่วงเวลานั้น

Transport Layer: เลเยอร์นี้รับผิดชอบการจัดส่งแบบ end-to-end ระหว่างโฮสต์

Network Layer: เลเยอร์นี้รับผิดชอบการกำหนดแอดเดรสและการกำหนดแอดเดรสโฮสต์ในเครือข่ายโดยไม่ซ้ำกัน

Data Link Layer: เลเยอร์นี้มีหน้าที่อ่านและเขียนข้อมูลจากและเข้าสู่บรรทัด ตรวจพบข้อผิดพลาดของลิงก์ที่เลเยอร์นี้

Physical Layer: ชั้นนี้กำหนดฮาร์ดแวร์การเดินสายเคเบิลเอาต์พุตกำลังไฟอัตราชีพจรเป็นต้น

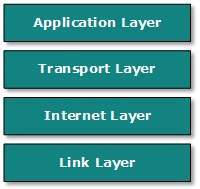

โมเดลอินเทอร์เน็ต

อินเทอร์เน็ตใช้ชุดโปรโตคอล TCP / IP หรือที่เรียกว่าชุดอินเทอร์เน็ต สิ่งนี้กำหนด Internet Model ซึ่งประกอบด้วยสถาปัตยกรรมสี่ชั้น OSI Model เป็นรูปแบบการสื่อสารทั่วไป แต่ Internet Model คือสิ่งที่อินเทอร์เน็ตใช้สำหรับการสื่อสารทั้งหมดอินเทอร์เน็ตไม่ขึ้นอยู่กับสถาปัตยกรรมเครือข่ายพื้นฐานดังนั้นจึงเป็นแบบจำลอง รุ่นนี้มีเลเยอร์ดังต่อไปนี้:

Application Layer: เลเยอร์นี้กำหนดโปรโตคอลที่ช่วยให้ผู้ใช้สามารถโต้ตอบกับเครือข่ายได้ตัวอย่างเช่น FTP, HTTP เป็นต้น

Transport Layer: เลเยอร์นี้กำหนดวิธีการไหลของข้อมูลระหว่างโฮสต์ โปรโตคอลหลักในเลเยอร์นี้คือ Transmission Control Protocol (TCP) เลเยอร์นี้ทำให้แน่ใจว่าข้อมูลที่ส่งระหว่างโฮสต์เป็นไปตามลำดับและรับผิดชอบการจัดส่งแบบ end-to-end

Internet Layer: Internet Protocol (IP) ทำงานบนเลเยอร์นี้ เลเยอร์นี้ช่วยอำนวยความสะดวกในการระบุที่อยู่โฮสต์และการจดจำ เลเยอร์นี้กำหนดการกำหนดเส้นทาง

Link Layer: เลเยอร์นี้มีกลไกในการส่งและรับข้อมูลจริงซึ่งแตกต่างจาก OSI Model ที่เป็นคู่กันเลเยอร์นี้ไม่ขึ้นอยู่กับสถาปัตยกรรมเครือข่ายและฮาร์ดแวร์พื้นฐาน

ในช่วงแรก ๆ ของอินเทอร์เน็ตการใช้งานจะ จำกัด เฉพาะทางทหารและมหาวิทยาลัยเพื่อการวิจัยและพัฒนา ต่อมาเมื่อเครือข่ายทั้งหมดรวมเข้าด้วยกันและสร้างอินเทอร์เน็ตข้อมูลที่ใช้ในการเดินทางผ่านเครือข่ายการขนส่งสาธารณะคนทั่วไปอาจส่งข้อมูลที่มีความอ่อนไหวสูงเช่นข้อมูลรับรองธนาคารชื่อผู้ใช้และรหัสผ่านเอกสารส่วนตัวรายละเอียดการซื้อของออนไลน์หรือเป็นความลับ เอกสาร.

ภัยคุกคามด้านความปลอดภัยทั้งหมดเกิดขึ้นโดยเจตนากล่าวคือเกิดขึ้นเมื่อมีการกระตุ้นโดยเจตนาเท่านั้น ภัยคุกคามด้านความปลอดภัยสามารถแบ่งออกเป็นประเภทต่อไปนี้:

Interruption

การหยุดชะงักเป็นภัยคุกคามด้านความปลอดภัยที่มีการโจมตีทรัพยากร ตัวอย่างเช่นผู้ใช้ไม่สามารถเข้าถึงเว็บเซิร์ฟเวอร์หรือเว็บเซิร์ฟเวอร์ถูกไฮแจ็ค

Privacy-Breach

ในภัยคุกคามนี้ความเป็นส่วนตัวของผู้ใช้จะถูกบุกรุก ใครบางคนที่ไม่ใช่บุคคลที่ได้รับอนุญาตกำลังเข้าถึงหรือสกัดกั้นข้อมูลที่ส่งหรือรับโดยผู้ใช้ที่ได้รับการพิสูจน์ตัวตนดั้งเดิม

Integrity

ภัยคุกคามประเภทนี้รวมถึงการแก้ไขหรือดัดแปลงในบริบทดั้งเดิมของการสื่อสาร ผู้โจมตีสกัดกั้นและรับข้อมูลที่ผู้ส่งส่งมาจากนั้นผู้โจมตีจะแก้ไขหรือสร้างข้อมูลเท็จและส่งไปยังผู้รับ ผู้รับจะได้รับข้อมูลโดยสมมติว่ากำลังส่งโดยผู้ส่งเดิม

Authenticity

ภัยคุกคามนี้เกิดขึ้นเมื่อผู้โจมตีหรือผู้ละเมิดความปลอดภัยสวมรอยเป็นบุคคลที่แท้จริงและเข้าถึงทรัพยากรหรือสื่อสารกับผู้ใช้ของแท้รายอื่น

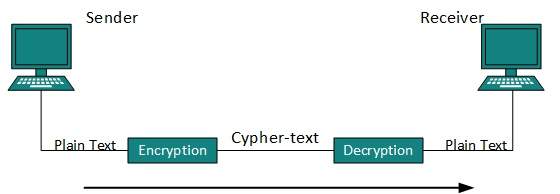

ไม่มีเทคนิคใดในโลกปัจจุบันที่สามารถให้ความปลอดภัยได้ 100% แต่สามารถดำเนินการตามขั้นตอนเพื่อรักษาความปลอดภัยข้อมูลในขณะที่เดินทางในเครือข่ายหรืออินเทอร์เน็ตที่ไม่ปลอดภัย เทคนิคที่ใช้กันอย่างแพร่หลายคือการเข้ารหัส

การเข้ารหัสเป็นเทคนิคในการเข้ารหัสข้อมูลข้อความธรรมดาซึ่งทำให้เข้าใจและตีความได้ยาก ปัจจุบันมีอัลกอริทึมการเข้ารหัสหลายแบบตามที่อธิบายไว้ด้านล่าง:

คีย์ลับ

คีย์สาธารณะ

ข้อความสรุป

การเข้ารหัสลับคีย์

ทั้งผู้ส่งและผู้รับมีคีย์ลับหนึ่งอัน คีย์ลับนี้ใช้เพื่อเข้ารหัสข้อมูลที่ปลายทางของผู้ส่ง หลังจากเข้ารหัสข้อมูลแล้วข้อมูลจะถูกส่งเป็นสาธารณสมบัติไปยังผู้รับ เนื่องจากผู้รับรู้และมี Secret Key จึงสามารถถอดรหัสแพ็กเก็ตข้อมูลที่เข้ารหัสได้อย่างง่ายดาย

ตัวอย่างการเข้ารหัสลับคีย์คือ Data Encryption Standard (DES) ในการเข้ารหัสลับคีย์จำเป็นต้องมีคีย์แยกต่างหากสำหรับแต่ละโฮสต์บนเครือข่ายทำให้ยากต่อการจัดการ

การเข้ารหัสคีย์สาธารณะ

ในระบบการเข้ารหัสนี้ผู้ใช้ทุกคนมี Secret Key ของตัวเองและไม่ได้อยู่ในโดเมนที่แชร์ คีย์ลับจะไม่ถูกเปิดเผยบนสาธารณสมบัติ นอกจากคีย์ลับแล้วผู้ใช้ทุกคนยังมีคีย์สาธารณะเป็นของตัวเอง คีย์สาธารณะจะเปิดเผยต่อสาธารณะเสมอและผู้ส่งใช้เพื่อเข้ารหัสข้อมูล เมื่อผู้ใช้ได้รับข้อมูลที่เข้ารหัสเขาสามารถถอดรหัสได้อย่างง่ายดายโดยใช้รหัสลับของตัวเอง

ตัวอย่างการเข้ารหัสคีย์สาธารณะคือ Rivest-Shamir-Adleman (RSA)

ข้อความสรุป

ในวิธีนี้จะไม่มีการส่งข้อมูลจริง แต่จะคำนวณและส่งค่าแฮชแทน ผู้ใช้ปลายทางรายอื่นจะคำนวณค่าแฮชของตัวเองและเปรียบเทียบกับค่าที่เพิ่งได้รับหากค่าแฮชทั้งสองตรงกันแสดงว่าถูกปฏิเสธ

ตัวอย่างของ Message Digest คือการแฮช MD5 ส่วนใหญ่จะใช้ในการพิสูจน์ตัวตนโดยที่รหัสผ่านของผู้ใช้จะถูกตรวจสอบข้ามกับรหัสที่บันทึกไว้บนเซิร์ฟเวอร์

ชั้นกายภาพในแบบจำลอง OSI มีบทบาทในการโต้ตอบกับฮาร์ดแวร์จริงและกลไกการส่งสัญญาณ ฟิสิคัลเลเยอร์เป็นเลเยอร์เดียวของโมเดลเครือข่าย OSI ซึ่งเกี่ยวข้องกับการเชื่อมต่อทางกายภาพของสองสถานีที่แตกต่างกัน เลเยอร์นี้กำหนดอุปกรณ์ฮาร์ดแวร์การเดินสายการเดินสายความถี่พัลส์ที่ใช้เพื่อแสดงสัญญาณไบนารีเป็นต้น

Physical Layer ให้บริการแก่ Data-link Layer เลเยอร์ลิงค์ข้อมูลส่งต่อเฟรมไปยังเลเยอร์ฟิสิคัล ฟิสิคัลเลเยอร์จะแปลงเป็นพัลส์ไฟฟ้าซึ่งแสดงถึงข้อมูลไบนารีจากนั้นข้อมูลไบนารีจะถูกส่งผ่านสื่อแบบมีสายหรือไร้สาย

สัญญาณ

เมื่อข้อมูลถูกส่งผ่านสื่อทางกายภาพข้อมูลจะต้องถูกแปลงเป็นสัญญาณแม่เหล็กไฟฟ้าก่อน ข้อมูลอาจเป็นแบบอะนาล็อกเช่นเสียงของมนุษย์หรือดิจิทัลเช่นไฟล์บนดิสก์ทั้งข้อมูลอนาล็อกและดิจิทัลสามารถแสดงเป็นสัญญาณดิจิทัลหรืออนาล็อกได้

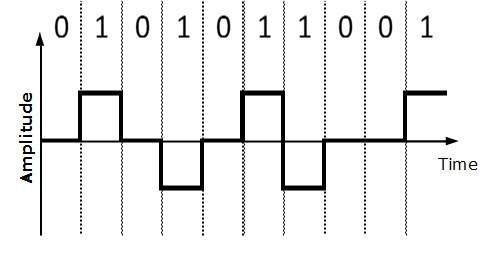

Digital Signals

สัญญาณดิจิตอลมีลักษณะไม่ต่อเนื่องและแสดงถึงลำดับของพัลส์แรงดันไฟฟ้า สัญญาณดิจิทัลถูกใช้ภายในวงจรของระบบคอมพิวเตอร์

Analog Signals

สัญญาณอนาล็อกอยู่ในรูปคลื่นต่อเนื่องตามธรรมชาติและแสดงโดยคลื่นแม่เหล็กไฟฟ้าต่อเนื่อง

การด้อยค่าของระบบส่งกำลัง

เมื่อสัญญาณเดินทางผ่านสื่อพวกเขามักจะด้อยลง อาจมีสาเหตุหลายประการดังนี้

Attenuation

เพื่อให้ผู้รับสามารถตีความข้อมูลได้อย่างถูกต้องสัญญาณจะต้องมีความแรงเพียงพอเมื่อสัญญาณผ่านตัวกลางสัญญาณจะมีแนวโน้มที่จะอ่อนแอลงเนื่องจากครอบคลุมระยะทางสัญญาณจะสูญเสียความแรง

Dispersion

เมื่อสัญญาณเดินทางผ่านสื่อก็มีแนวโน้มที่จะแพร่กระจายและทับซ้อนกัน ปริมาณการกระจายขึ้นอยู่กับความถี่ที่ใช้

Delay distortion

สัญญาณจะถูกส่งผ่านสื่อด้วยความเร็วและความถี่ที่กำหนดไว้ล่วงหน้า หากความเร็วและความถี่สัญญาณไม่ตรงกันมีความเป็นไปได้ที่สัญญาณจะไปถึงปลายทางโดยพลการ ในสื่อดิจิทัลสิ่งนี้สำคัญมากที่บิตบางส่วนจะมาถึงเร็วกว่าที่ส่งไปก่อนหน้านี้

Noise

สัญญาณรบกวนหรือความผันผวนแบบสุ่มในสัญญาณอนาล็อกหรือดิจิตอลกล่าวว่าเป็นสัญญาณรบกวนในสัญญาณซึ่งอาจบิดเบือนข้อมูลจริงที่กำลังดำเนินการอยู่ เสียงรบกวนสามารถจำแนกได้ในระดับใดประเภทหนึ่งต่อไปนี้:

Thermal Noise

ความร้อนจะทำให้ตัวนำอิเล็กทรอนิกส์ของตัวกลางเกิดเสียงซึ่งอาจทำให้เกิดเสียงรบกวนในสื่อ ถึงระดับหนึ่งจะไม่สามารถหลีกเลี่ยงเสียงรบกวนจากความร้อนได้

Intermodulation

เมื่อหลายความถี่ใช้สื่อร่วมกันการรบกวนอาจทำให้เกิดเสียงรบกวนในตัวกลาง สัญญาณรบกวนระหว่างการมอดูเลตเกิดขึ้นหากความถี่ที่แตกต่างกันสองความถี่ใช้สื่อร่วมกันและหนึ่งในนั้นมีความแรงมากเกินไปหรือส่วนประกอบเองทำงานไม่ถูกต้องความถี่ผลลัพธ์อาจไม่ได้รับตามที่คาดไว้

Crosstalk

สัญญาณรบกวนประเภทนี้เกิดขึ้นเมื่อมีสัญญาณแปลกปลอมเข้าสู่สื่อ เนื่องจากสัญญาณในสื่อหนึ่งมีผลต่อสัญญาณของสื่อที่สอง

Impulse

เสียงนี้เกิดขึ้นเนื่องจากการรบกวนที่ผิดปกติเช่นการลดน้ำหนักไฟฟ้าลัดวงจรหรือส่วนประกอบที่ผิดปกติ ข้อมูลดิจิทัลส่วนใหญ่ได้รับผลกระทบจากสัญญาณรบกวนประเภทนี้

สื่อการส่ง

สื่อที่ส่งข้อมูลระหว่างระบบคอมพิวเตอร์สองระบบเรียกว่าสื่อส่ง สื่อส่งมีสองรูปแบบ

Guided Media

สายไฟ / สายสื่อสารทั้งหมดเป็นสื่อนำเช่น UTP, สายโคแอกเชียลและไฟเบอร์ออปติก ในสื่อนี้ผู้ส่งและผู้รับจะเชื่อมต่อโดยตรงและข้อมูลจะถูกส่ง (แนะนำ) ผ่านสื่อนั้น

Unguided Media

พื้นที่ไร้สายหรือพื้นที่เปิดโล่งเป็นสื่อที่ไม่มีการนำทางเนื่องจากไม่มีการเชื่อมต่อระหว่างผู้ส่งและผู้รับ ข้อมูลถูกกระจายไปในอากาศและใครก็ตามรวมถึงผู้รับจริงอาจรวบรวมข้อมูลได้

ความจุช่อง

ความเร็วในการส่งข้อมูลเป็นความจุของช่องสัญญาณ นับเป็นอัตราข้อมูลในโลกดิจิทัล ขึ้นอยู่กับปัจจัยหลายประการเช่น:

Bandwidth: ข้อ จำกัด ทางกายภาพของสื่อต้นแบบ

Error-rate: การรับข้อมูลไม่ถูกต้องเนื่องจากมีเสียงรบกวน

Encoding: จำนวนระดับที่ใช้ในการส่งสัญญาณ

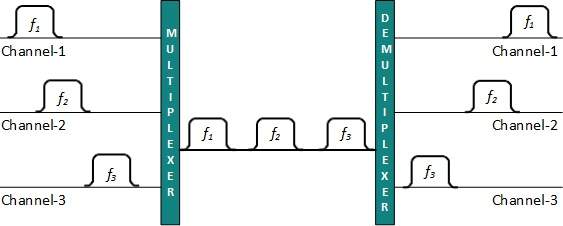

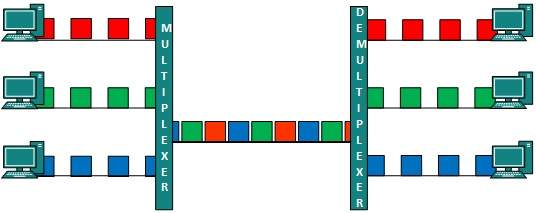

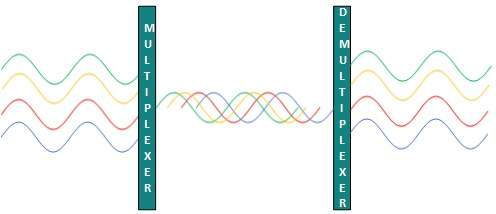

มัลติเพล็กซ์

การมัลติเพล็กซ์เป็นเทคนิคในการผสมผสานและส่งสตรีมข้อมูลหลายรายการผ่านสื่อเดียว เทคนิคนี้ต้องใช้ฮาร์ดแวร์ระบบที่เรียกว่ามัลติเพล็กเซอร์ (MUX) สำหรับการมัลติเพล็กเซอร์สตรีมและส่งไปบนสื่อกลางและเดมัลติเพล็กเซอร์ (DMUX) ซึ่งรับข้อมูลจากสื่อกลางและกระจายไปยังปลายทางที่แตกต่างกัน

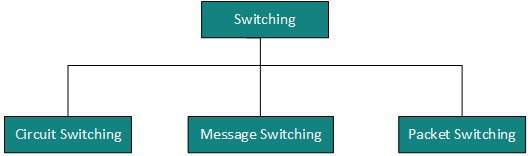

การสลับ

การสลับเป็นกลไกที่ข้อมูล / ข้อมูลที่ส่งจากต้นทางไปยังปลายทางซึ่งไม่ได้เชื่อมต่อโดยตรง เครือข่ายมีอุปกรณ์เชื่อมต่อซึ่งรับข้อมูลจากแหล่งที่เชื่อมต่อโดยตรงจัดเก็บข้อมูลวิเคราะห์แล้วส่งต่อไปยังอุปกรณ์เชื่อมต่อระหว่างกันถัดไปที่ใกล้กับปลายทางมากที่สุด

การสลับแบ่งประเภทได้ดังนี้

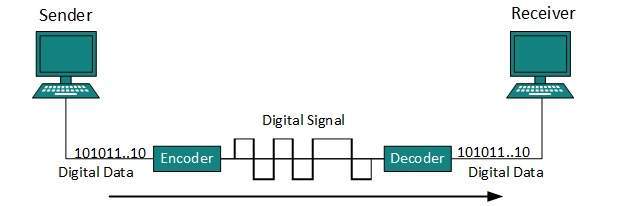

ข้อมูลหรือสารสนเทศสามารถจัดเก็บได้สองวิธีคืออนาล็อกและดิจิทัล สำหรับคอมพิวเตอร์ที่จะใช้ข้อมูลข้อมูลนั้นจะต้องอยู่ในรูปแบบดิจิทัลที่ไม่ต่อเนื่องเช่นเดียวกับข้อมูลสัญญาณอาจอยู่ในรูปแบบอะนาล็อกและดิจิทัล ในการส่งข้อมูลแบบดิจิทัลจำเป็นต้องแปลงเป็นรูปแบบดิจิทัลก่อน

การแปลงดิจิทัลเป็นดิจิทัล

ส่วนนี้อธิบายถึงวิธีการแปลงข้อมูลดิจิทัลเป็นสัญญาณดิจิทัล สามารถทำได้สองวิธีคือ Line coding และ block coding สำหรับการสื่อสารทั้งหมดจำเป็นต้องมีการเข้ารหัสไลน์ในขณะที่การเข้ารหัสแบบบล็อกเป็นทางเลือก

การเข้ารหัสบรรทัด

กระบวนการแปลงข้อมูลดิจิทัลเป็นสัญญาณดิจิทัลกล่าวกันว่า Line Coding พบข้อมูลดิจิทัลในรูปแบบไบนารีซึ่งจะแสดง (เก็บไว้) ภายในเป็นชุดของ 1s และ 0s

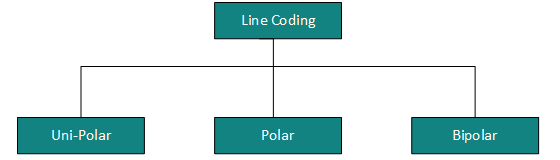

สัญญาณดิจิทัลแสดงด้วยสัญญาณที่รอบคอบซึ่งแสดงถึงข้อมูลดิจิทัลรูปแบบการเข้ารหัสบรรทัดมีให้เลือกสามประเภท:

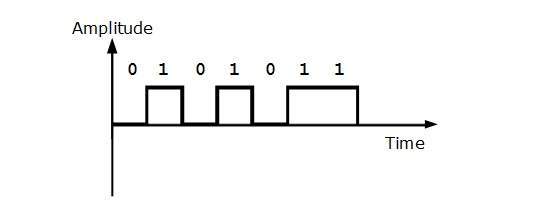

การเข้ารหัส Uni-polar

รูปแบบการเข้ารหัส Unipolar ใช้ระดับแรงดันไฟฟ้าเดียวเพื่อแสดงข้อมูล ในกรณีนี้เพื่อแสดงถึงไบนารี 1 จะมีการส่งแรงดันไฟฟ้าสูงและเพื่อแทนค่า 0 จะไม่มีการส่งแรงดันไฟฟ้า เรียกอีกอย่างว่า Unipolar-Non-return-to-zero เนื่องจากไม่มีเงื่อนไขที่เหลือกล่าวคือแสดงถึง 1 หรือ 0

การเข้ารหัสขั้วโลก

โครงร่างการเข้ารหัสเชิงขั้วใช้แรงดันไฟฟ้าหลายระดับเพื่อแสดงค่าไบนารี การเข้ารหัสแบบโพลาร์มีให้เลือกสี่ประเภท:

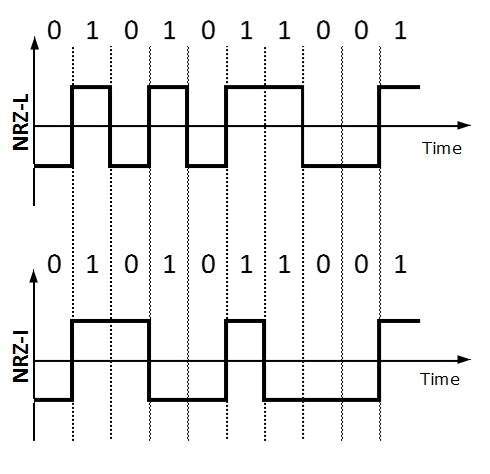

Polar Non-Return to Zero (Polar NRZ)

ใช้สองระดับแรงดันไฟฟ้าที่แตกต่างกันเพื่อแสดงค่าไบนารี โดยทั่วไปแรงดันไฟฟ้าบวกหมายถึง 1 และค่าลบหมายถึง 0 นอกจากนี้ยังเป็น NRZ เนื่องจากไม่มีสภาวะพัก

โครงการ NRZ มีสองรูปแบบ: NRZ-L และ NRZ-I

NRZ-L เปลี่ยนระดับแรงดันไฟฟ้าเมื่อพบบิตอื่นในขณะที่ NRZ-I เปลี่ยนแรงดันไฟฟ้าเมื่อพบ 1

กลับสู่ศูนย์ (RZ)

ปัญหาเกี่ยวกับ NRZ คือเครื่องรับไม่สามารถสรุปได้ว่าบิตสิ้นสุดเมื่อใดและเมื่อบิตถัดไปเริ่มทำงานในกรณีที่นาฬิกาของผู้ส่งและผู้รับไม่ตรงกัน

RZ ใช้แรงดันไฟฟ้าสามระดับแรงดันไฟฟ้าบวกเพื่อแสดงถึง 1 แรงดันไฟฟ้าเชิงลบเพื่อแสดงแรงดัน 0 และศูนย์สำหรับไม่มี สัญญาณเปลี่ยนระหว่างบิตไม่อยู่ระหว่างบิต

แมนเชสเตอร์

รูปแบบการเข้ารหัสนี้เป็นการผสมผสานระหว่าง RZ และ NRZ-L เวลาบิตแบ่งออกเป็นสองส่วน มันส่งผ่านตรงกลางของบิตและเปลี่ยนเฟสเมื่อพบบิตที่แตกต่างกัน

ดิฟเฟอเรนเชียลแมนเชสเตอร์

รูปแบบการเข้ารหัสนี้เป็นการผสมผสานระหว่าง RZ และ NRZ-I นอกจากนี้ยังขนส่งที่ตรงกลางของบิต แต่จะเปลี่ยนเฟสเมื่อพบ 1 เท่านั้น

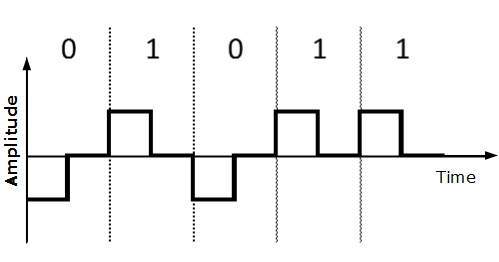

การเข้ารหัสสองขั้ว

การเข้ารหัสสองขั้วใช้แรงดันไฟฟ้าสามระดับคือบวกลบและศูนย์ แรงดันไฟฟ้าเป็นศูนย์หมายถึงไบนารี 0 และบิต 1 แสดงโดยการเปลี่ยนแปลงแรงดันไฟฟ้าบวกและลบ

บล็อกการเข้ารหัส

เพื่อให้แน่ใจว่ามีการใช้บิตซ้ำซ้อนของเฟรมข้อมูลที่ได้รับอย่างถูกต้อง ตัวอย่างเช่นในความเท่าเทียมกันจะมีการเพิ่มบิตพาริตีหนึ่งบิตเพื่อให้นับ 1 ในเฟรมเท่ากัน ด้วยวิธีนี้จำนวนบิตดั้งเดิมจะเพิ่มขึ้น เรียกว่า Block Coding

การเข้ารหัสบล็อกแสดงด้วยเครื่องหมายสแลช mB / nB หมายถึงบล็อก m-bit ถูกแทนที่ด้วย n-bit block โดยที่ n> m บล็อกการเข้ารหัสประกอบด้วยสามขั้นตอน:

- Division,

- Substitution

- Combination.

หลังจากบล็อกการเข้ารหัสเสร็จแล้วจะมีการเข้ารหัสบรรทัดสำหรับการส่ง

การแปลงอนาล็อกเป็นดิจิตอล

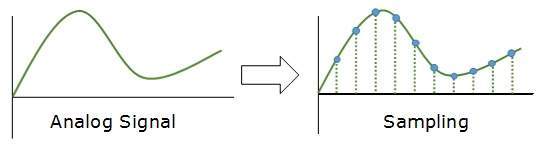

ไมโครโฟนสร้างเสียงอะนาล็อกและกล้องจะสร้างวิดีโอแอนะล็อกซึ่งถือว่าเป็นข้อมูลอนาล็อก ในการส่งข้อมูลแอนะล็อกนี้ผ่านสัญญาณดิจิทัลเราต้องมีการแปลงอนาล็อกเป็นดิจิทัล

ข้อมูลอนาล็อกเป็นกระแสข้อมูลต่อเนื่องในรูปคลื่นในขณะที่ข้อมูลดิจิทัลไม่ต่อเนื่อง ในการแปลงคลื่นแอนะล็อกเป็นข้อมูลดิจิทัลเราใช้ Pulse Code Modulation (PCM)

PCM เป็นวิธีหนึ่งที่ใช้กันมากที่สุดในการแปลงข้อมูลอนาล็อกเป็นรูปแบบดิจิทัล ประกอบด้วยสามขั้นตอน:

- Sampling

- Quantization

- Encoding.

การสุ่มตัวอย่าง

สัญญาณแอนะล็อกจะสุ่มตัวอย่างทุกช่วงเวลา T ปัจจัยที่สำคัญที่สุดในการสุ่มตัวอย่างคืออัตราการสุ่มตัวอย่างสัญญาณอนาล็อก ตาม Nyquist Theorem อัตราการสุ่มตัวอย่างต้องมีอย่างน้อยสองเท่าของความถี่สูงสุดของสัญญาณ

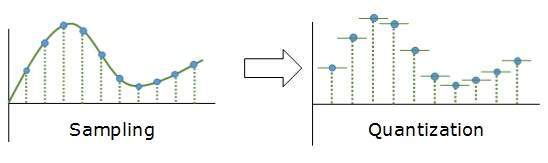

Quantization

การสุ่มตัวอย่างทำให้เกิดรูปแบบของสัญญาณอนาล็อกต่อเนื่องที่ไม่ต่อเนื่อง ทุกรูปแบบที่ไม่ต่อเนื่องจะแสดงความกว้างของสัญญาณแอนะล็อกที่อินสแตนซ์นั้น การหาปริมาณจะกระทำระหว่างค่าแอมพลิจูดสูงสุดและค่าแอมพลิจูดต่ำสุด Quantization คือการประมาณค่าอนาล็อกทันที

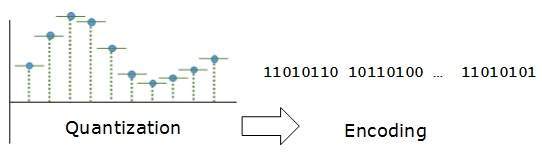

การเข้ารหัส

ในการเข้ารหัสค่าโดยประมาณแต่ละค่าจะถูกแปลงเป็นรูปแบบไบนารี

โหมดการส่งข้อมูล

โหมดการส่งจะกำหนดวิธีการส่งข้อมูลระหว่างคอมพิวเตอร์สองเครื่องข้อมูลไบนารีในรูปแบบ 1s และ 0s สามารถส่งได้ในสองโหมดที่แตกต่างกัน: Parallel และ Serial

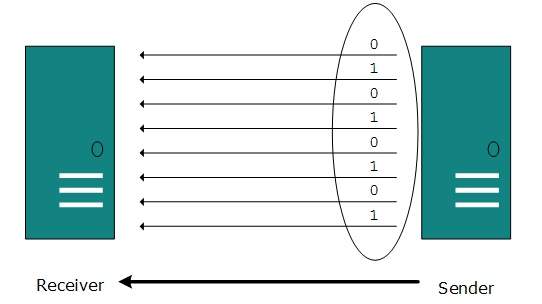

การส่งแบบขนาน

บิตไบนารีถูกจัดเรียงเป็นกลุ่มของความยาวคงที่ ทั้งผู้ส่งและผู้รับเชื่อมต่อแบบขนานโดยมีจำนวนสายข้อมูลเท่ากัน คอมพิวเตอร์ทั้งสองเครื่องแยกความแตกต่างระหว่างสายข้อมูลลำดับสูงและสายข้อมูลลำดับต่ำ ผู้ส่งจะส่งบิตทั้งหมดพร้อมกันในทุกบรรทัดเนื่องจากสายข้อมูลมีค่าเท่ากับจำนวนบิตในกลุ่มหรือเฟรมข้อมูลกลุ่มบิตทั้งหมด (เฟรมข้อมูล) จึงถูกส่งในครั้งเดียว ข้อได้เปรียบของการส่งแบบขนานคือความเร็วสูงและข้อเสียคือต้นทุนของสายเนื่องจากเท่ากับจำนวนบิตที่ส่งแบบขนาน

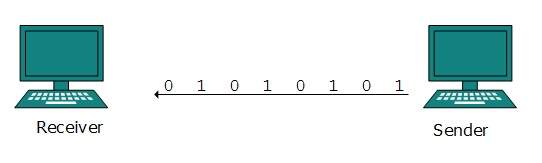

การส่งแบบอนุกรม

ในการส่งแบบอนุกรมบิตจะถูกส่งทีละรายการในลักษณะคิว การส่งแบบอนุกรมต้องการช่องทางการสื่อสารเพียงช่องเดียว

การส่งแบบอนุกรมอาจเป็นแบบอะซิงโครนัสหรือซิงโครนัสก็ได้

การส่งข้อมูลแบบอนุกรมแบบอะซิงโครนัส

ตั้งชื่ออย่างนั้นเพราะไม่มีความสำคัญของเวลา บิตข้อมูลมีรูปแบบเฉพาะและช่วยให้ผู้รับรับรู้บิตข้อมูลเริ่มต้นและสิ้นสุดตัวอย่างเช่น 0 จะถูกนำหน้าในทุกไบต์ข้อมูลและมีการเพิ่ม 1s ขึ้นไปที่ส่วนท้าย

เฟรมข้อมูลต่อเนื่อง (ไบต์) สองเฟรมอาจมีช่องว่างระหว่างกัน

การส่งข้อมูลแบบอนุกรมแบบซิงโครนัส

การกำหนดเวลาในการส่งข้อมูลแบบซิงโครนัสมีความสำคัญเนื่องจากไม่มีกลไกตามมาเพื่อรับรู้บิตข้อมูลเริ่มต้นและสิ้นสุดไม่มีรูปแบบหรือวิธีคำนำหน้า / คำต่อท้าย บิตข้อมูลจะถูกส่งในโหมดถ่ายต่อเนื่องโดยไม่รักษาช่องว่างระหว่างไบต์ (8 บิต) บิตข้อมูลชุดเดียวอาจมีจำนวนไบต์ ดังนั้นเวลาจึงมีความสำคัญมาก

ขึ้นอยู่กับตัวรับที่จะรับรู้และแยกบิตออกเป็นไบต์ข้อดีของการส่งข้อมูลแบบซิงโครนัสคือความเร็วสูงและไม่มีค่าใช้จ่ายของส่วนหัวและส่วนท้ายเพิ่มเติมในการส่งแบบอะซิงโครนัส

ในการส่งข้อมูลดิจิทัลผ่านสื่ออนาล็อกจำเป็นต้องแปลงเป็นสัญญาณแอนะล็อกอาจมีสองกรณีตามการจัดรูปแบบข้อมูล

Bandpass:ตัวกรองใช้เพื่อกรองและส่งผ่านความถี่ที่สนใจ แบนด์พาสเป็นย่านความถี่ที่สามารถผ่านฟิลเตอร์ได้

Low-pass: Low-pass คือตัวกรองที่ส่งผ่านสัญญาณความถี่ต่ำ

เมื่อข้อมูลดิจิทัลถูกแปลงเป็นสัญญาณอนาล็อกแบบแบนด์พาสจะเรียกว่าการแปลงดิจิทัลเป็นอนาล็อก เมื่อสัญญาณอะนาล็อก low-pass ถูกแปลงเป็นสัญญาณอนาล็อก bandpass จะเรียกว่าการแปลงอนาล็อกเป็นอนาล็อก

การแปลงดิจิตอลเป็นอนาล็อก

เมื่อข้อมูลจากคอมพิวเตอร์เครื่องหนึ่งถูกส่งไปยังอีกเครื่องหนึ่งผ่านผู้ให้บริการระบบอนาล็อกข้อมูลนั้นจะถูกแปลงเป็นสัญญาณอนาล็อกก่อน สัญญาณอนาล็อกถูกแก้ไขเพื่อสะท้อนข้อมูลดิจิทัล

สัญญาณแอนะล็อกมีลักษณะเป็นแอมพลิจูดความถี่และเฟส การแปลงจากดิจิทัลเป็นอนาล็อกมีสามประเภท:

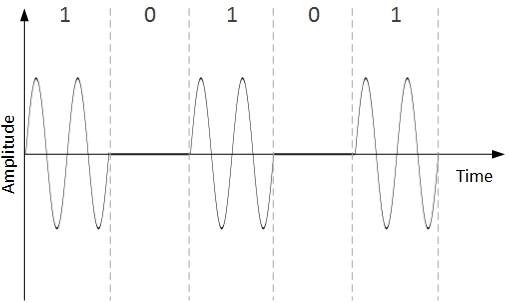

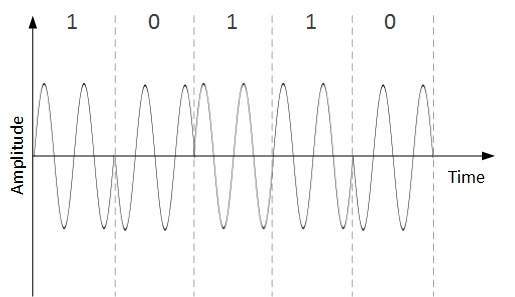

Amplitude Shift Keying

ในเทคนิคการแปลงนี้แอมพลิจูดของสัญญาณผู้ให้บริการอนาล็อกจะถูกแก้ไขเพื่อสะท้อนข้อมูลไบนารี

เมื่อข้อมูลไบนารีแสดงถึงหลัก 1 แอมพลิจูดจะถูกยึด มิฉะนั้นจะตั้งค่าเป็น 0 ทั้งความถี่และเฟสจะยังคงเหมือนเดิมในสัญญาณพาหะ

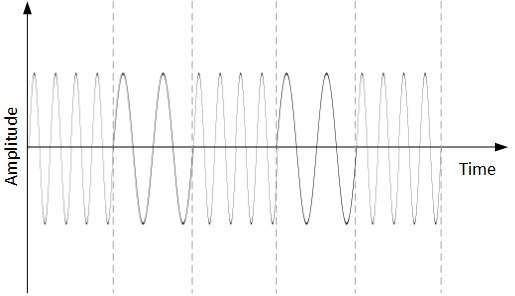

Frequency Shift Keying

ในเทคนิคการแปลงนี้ความถี่ของสัญญาณผู้ให้บริการอนาล็อกจะถูกแก้ไขเพื่อสะท้อนข้อมูลไบนารี

เทคนิคนี้ใช้สองความถี่คือ f1 และ f2 หนึ่งในนั้นเช่น f1 ถูกเลือกให้แทนเลขฐานสอง 1 และอีกตัวใช้แทนเลขฐานสอง 0 ทั้งแอมพลิจูดและเฟสของคลื่นพาหะจะยังคงเหมือนเดิม

Phase Shift Keying

ในรูปแบบการแปลงนี้เฟสของสัญญาณผู้ให้บริการเดิมจะถูกเปลี่ยนแปลงเพื่อสะท้อนข้อมูลไบนารี

เมื่อพบสัญลักษณ์ไบนารีใหม่เฟสของสัญญาณจะเปลี่ยนไป แอมพลิจูดและความถี่ของสัญญาณพาหะดั้งเดิมจะยังคงอยู่

Quadrature Phase Shift Keying

QPSK เปลี่ยนเฟสเพื่อแสดงเลขฐานสองสองหลักพร้อมกัน ซึ่งทำในสองขั้นตอนที่แตกต่างกัน สตรีมหลักของข้อมูลไบนารีแบ่งออกเป็นสองสตรีมย่อยอย่างเท่าเทียมกัน ข้อมูลอนุกรมจะถูกแปลงเป็นแบบขนานในสตรีมย่อยทั้งสองสตรีมจากนั้นแต่ละสตรีมจะถูกแปลงเป็นสัญญาณดิจิทัลโดยใช้เทคนิค NRZ ต่อมาสัญญาณดิจิทัลทั้งสองจะรวมเข้าด้วยกัน

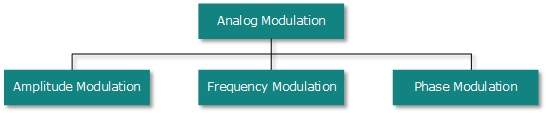

การแปลงอนาล็อกเป็นอนาล็อก

สัญญาณอนาล็อกถูกแก้ไขเพื่อแสดงข้อมูลอนาล็อก การแปลงนี้เรียกอีกอย่างว่า Analog Modulation ต้องมีการมอดูเลตแบบอะนาล็อกเมื่อใช้แบนด์พาส การแปลงอนาล็อกเป็นอนาล็อกสามารถทำได้สามวิธี:

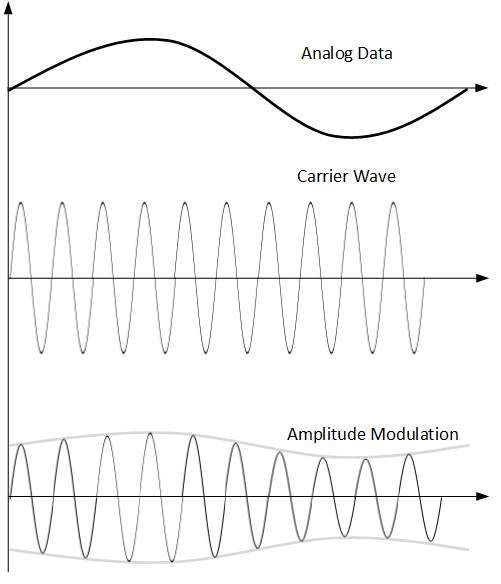

Amplitude Modulation

ในการมอดูเลตนี้แอมพลิจูดของสัญญาณพาหะจะถูกแก้ไขเพื่อสะท้อนข้อมูลอะนาล็อก

การมอดูเลตแอมพลิจูดถูกนำไปใช้โดยตัวคูณ แอมพลิจูดของสัญญาณมอดูเลต (ข้อมูลอะนาล็อก) คูณด้วยแอมพลิจูดของความถี่พาหะซึ่งจะสะท้อนข้อมูลอะนาล็อก

ความถี่และเฟสของสัญญาณพาหะยังคงไม่เปลี่ยนแปลง

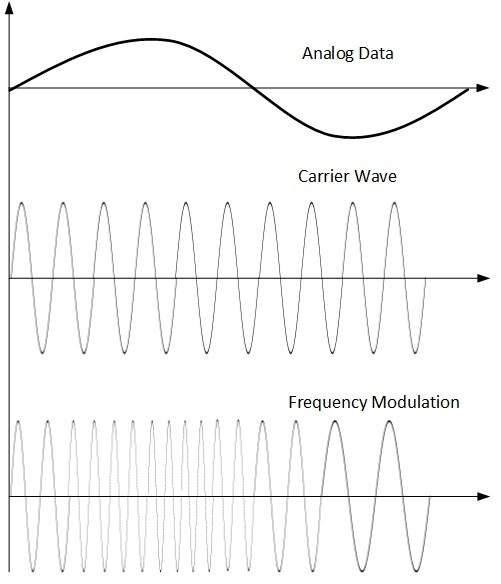

Frequency Modulation

ในเทคนิคการมอดูเลตนี้ความถี่ของสัญญาณพาหะจะถูกแก้ไขเพื่อสะท้อนการเปลี่ยนแปลงระดับแรงดันไฟฟ้าของสัญญาณมอดูเลต (ข้อมูลอะนาล็อก)

แอมพลิจูดและเฟสของสัญญาณพาหะจะไม่เปลี่ยนแปลง

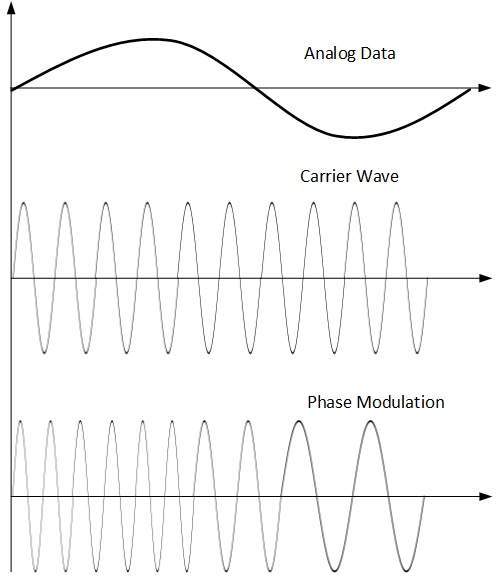

Phase Modulation

ในเทคนิคการมอดูเลตเฟสของสัญญาณพาหะจะถูกมอดูเลตเพื่อสะท้อนการเปลี่ยนแปลงของแรงดันไฟฟ้า (แอมพลิจูด) ของสัญญาณข้อมูลอะนาล็อก

การมอดูเลตเฟสมีความคล้ายคลึงกับการมอดูเลตความถี่ แต่ในความถี่การมอดูเลตเฟสของสัญญาณพาหะจะไม่เพิ่มขึ้น ความถี่ของผู้ให้บริการเปลี่ยนสัญญาณ (ทำให้หนาแน่นและเบาบาง) เพื่อสะท้อนการเปลี่ยนแปลงแรงดันไฟฟ้าในแอมพลิจูดของสัญญาณมอดูเลต

สื่อส่งข้อมูลไม่ใช่อะไรนอกจากสื่อทางกายภาพที่การสื่อสารเกิดขึ้นในเครือข่ายคอมพิวเตอร์

สื่อแม่เหล็ก

วิธีหนึ่งที่สะดวกที่สุดในการถ่ายโอนข้อมูลจากคอมพิวเตอร์เครื่องหนึ่งไปยังอีกเครื่องหนึ่งก่อนที่จะเกิดระบบเครือข่ายคือการบันทึกลงในสื่อบันทึกข้อมูลบางอย่างและถ่ายโอนข้อมูลจริงจากสถานีหนึ่งไปยังอีกสถานีหนึ่ง แม้ว่าอาจจะดูล้าสมัยในโลกของอินเทอร์เน็ตความเร็วสูงในปัจจุบัน แต่เมื่อข้อมูลมีขนาดใหญ่สื่อแม่เหล็กก็เข้ามามีบทบาท

ตัวอย่างเช่นธนาคารต้องจัดการและถ่ายโอนข้อมูลจำนวนมากของลูกค้าซึ่งจัดเก็บข้อมูลสำรองไว้ในสถานที่ห่างไกลทางภูมิศาสตร์เพื่อเหตุผลด้านความปลอดภัยและเพื่อป้องกันไม่ให้เกิดภัยพิบัติที่ไม่แน่นอน หากธนาคารต้องการจัดเก็บข้อมูลสำรองขนาดใหญ่การโอนผ่านอินเทอร์เน็ตจะไม่สามารถทำได้ลิงก์ WAN อาจไม่รองรับความเร็วสูงเช่นนี้แม้ว่าจะทำ; ค่าใช้จ่ายสูงเกินไปที่จะจ่ายได้

ในกรณีเหล่านี้การสำรองข้อมูลจะถูกจัดเก็บไว้ในเทปแม่เหล็กหรือแผ่นแม่เหล็กจากนั้นจะเคลื่อนย้ายไปยังสถานที่ห่างไกล

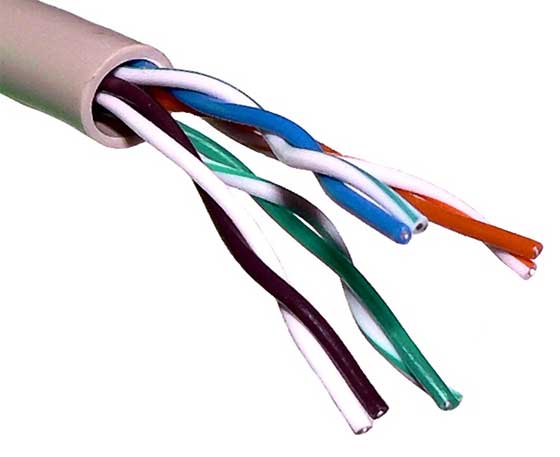

สายเคเบิล Twisted Pair

สายเคเบิลคู่บิดทำจากสายทองแดงหุ้มฉนวนพลาสติกสองเส้นบิดเข้าด้วยกันเพื่อสร้างสื่อเดี่ยว จากสองสายนี้มีเพียงเส้นเดียวเท่านั้นที่นำสัญญาณจริงและอีกเส้นใช้สำหรับการอ้างอิงภาคพื้นดิน การบิดระหว่างสายไฟมีประโยชน์ในการลดเสียงรบกวน (การรบกวนจากแม่เหล็กไฟฟ้า) และการเดินตัดขวาง

สายคู่บิดมีสองประเภท:

สายเคเบิล Twisted Pair (STP) แบบป้องกัน

สายเคเบิล Twisted Pair (UTP) ที่ไม่มีฉนวนหุ้ม

สาย STP มาพร้อมกับสายคู่บิดหุ้มด้วยฟอยล์โลหะ สิ่งนี้ทำให้ไม่สนใจเสียงรบกวนและการเดินข้าม

UTP มีเจ็ดหมวดหมู่แต่ละประเภทเหมาะสำหรับการใช้งานเฉพาะ ในเครือข่ายคอมพิวเตอร์ส่วนใหญ่จะใช้สายเคเบิล Cat-5, Cat-5e และ Cat-6 สาย UTP เชื่อมต่อด้วยขั้วต่อ RJ45

สายโคแอกเชียล

สายโคแอกเชียลมีทองแดงสองเส้น ลวดแกนอยู่ตรงกลางและทำจากตัวนำที่เป็นของแข็งแกนถูกล้อมรอบด้วยปลอกฉนวนลวดเส้นที่สองพันรอบปลอกและหุ้มด้วยปลอกฉนวนทั้งหมดนี้หุ้มด้วยพลาสติกหุ้ม .

เนื่องจากโครงสร้างของมันสายโคแอกซ์จึงสามารถรับสัญญาณความถี่สูงได้มากกว่าสายเคเบิลคู่บิดโครงสร้างที่ห่อหุ้มช่วยป้องกันเสียงรบกวนและการพูดคุยข้ามสายได้ดี สายโคแอกเชียลให้อัตราแบนด์วิดท์สูงถึง 450 mbps

สายโคแอกซ์มีสามประเภท ได้แก่ RG-59 (เคเบิลทีวี) RG-58 (อีเธอร์เน็ตแบบบาง) และ RG-11 (อีเธอร์เน็ตแบบหนา) RG ย่อมาจาก Radio Government

สายเชื่อมต่อโดยใช้ขั้วต่อ BNC และ BNC-T BNC terminator ใช้เพื่อยุติสายไฟที่ปลายสุด

สายไฟ

Power Line Communication (PLC) คือเทคโนโลยี Layer-1 (Physical Layer) ซึ่งใช้สายไฟเพื่อส่งสัญญาณข้อมูลใน PLC ข้อมูลที่มอดูเลตจะถูกส่งผ่านสายเคเบิล เครื่องรับที่ปลายอีกด้านหนึ่งจะทำการปรับแต่งและตีความข้อมูล

เนื่องจากมีการใช้สายไฟอย่างกว้างขวาง PLC จึงสามารถควบคุมและตรวจสอบอุปกรณ์ขับเคลื่อนทั้งหมดได้ PLC ทำงานแบบ half-duplex

PLC มีสองประเภท:

บมจ. วงแคบ

บมจ. วงกว้าง

PLC วงแคบให้อัตราข้อมูลที่ต่ำกว่าถึง 100 วินาทีของ kbps เนื่องจากทำงานที่ความถี่ต่ำ (3-5000 kHz) สามารถกระจายได้หลายกิโลเมตร

Broadband PLC ให้อัตราข้อมูลที่สูงขึ้นถึง 100s Mbps และทำงานที่ความถี่ที่สูงขึ้น (1.8 - 250 MHz) ไม่สามารถขยายได้มากเท่ากับ Narrowband PLC

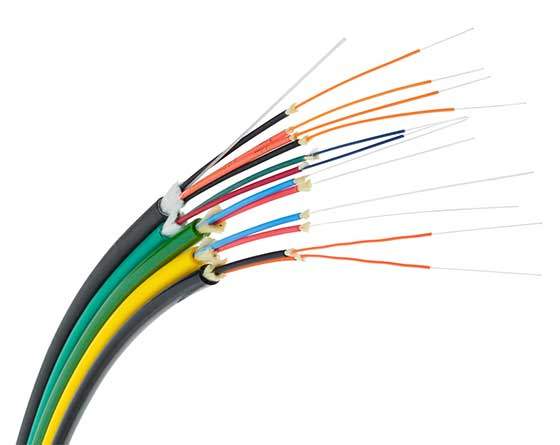

ใยแก้วนำแสง

ไฟเบอร์ออปติกทำงานเกี่ยวกับคุณสมบัติของแสง เมื่อรังสีของแสงตกกระทบที่มุมวิกฤตจะมีแนวโน้มที่จะหักเหที่ 90 องศา คุณสมบัตินี้ถูกใช้ในไฟเบอร์ออปติก แกนของสายไฟเบอร์ออปติกทำจากแก้วหรือพลาสติกคุณภาพสูง จากปลายด้านหนึ่งของแสงจะถูกปล่อยออกมามันจะเคลื่อนที่ผ่านไปและที่เครื่องตรวจจับแสงอีกด้านหนึ่งจะตรวจจับกระแสแสงและแปลงเป็นข้อมูลไฟฟ้า

ไฟเบอร์ออปติกให้โหมดความเร็วสูงสุด มีสองโหมดโหมดหนึ่งคือไฟเบอร์โหมดเดียวและโหมดที่สองคือไฟเบอร์แบบมัลติโหมด เส้นใยโหมดเดี่ยวสามารถรับแสงได้เพียงรังสีเดียวในขณะที่มัลติโหมดสามารถรับลำแสงได้หลายลำแสง

ไฟเบอร์ออปติกยังมาพร้อมกับความสามารถแบบทิศทางเดียวและแบบสองทิศทาง ในการเชื่อมต่อและเข้าถึงตัวเชื่อมต่อชนิดพิเศษของใยแก้วนำแสงจะใช้ ซึ่งอาจเป็น Subscriber Channel (SC), Straight Tip (ST) หรือ MT-RJ

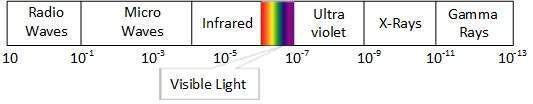

การส่งแบบไร้สายเป็นสื่อที่ไม่มีการชี้นำรูปแบบหนึ่ง การสื่อสารแบบไร้สายไม่เกี่ยวข้องกับการเชื่อมโยงทางกายภาพระหว่างอุปกรณ์สองเครื่องขึ้นไปการสื่อสารแบบไร้สาย สัญญาณไร้สายแพร่กระจายไปในอากาศและได้รับและตีความโดยเสาอากาศที่เหมาะสม

เมื่อเสาอากาศติดอยู่กับวงจรไฟฟ้าของคอมพิวเตอร์หรืออุปกรณ์ไร้สายเสาอากาศจะแปลงข้อมูลดิจิทัลเป็นสัญญาณไร้สายและกระจายไปทั่วภายในช่วงความถี่ ตัวรับที่อยู่อีกด้านหนึ่งจะรับสัญญาณเหล่านี้และแปลงกลับเป็นข้อมูลดิจิทัล

สามารถใช้สเปกตรัมแม่เหล็กไฟฟ้าเพียงเล็กน้อยสำหรับการส่งแบบไร้สาย

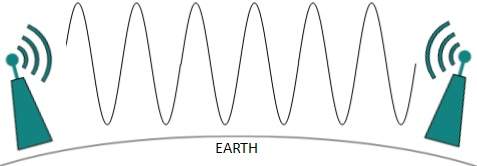

การส่งวิทยุ

คลื่นความถี่วิทยุสร้างได้ง่ายกว่าและเนื่องจากมีความยาวคลื่นมากจึงสามารถทะลุผ่านกำแพงและโครงสร้างได้เหมือนกันคลื่นวิทยุสามารถมีความยาวคลื่นตั้งแต่ 1 มม. - 100,000 กม. และมีความถี่ตั้งแต่ 3 Hz (ความถี่ต่ำมาก) ถึง 300 GHz (สูงมาก ความถี่). ความถี่วิทยุแบ่งย่อยออกเป็นหกแถบ

คลื่นวิทยุที่ความถี่ต่ำสามารถเดินทางผ่านกำแพงได้ในขณะที่ RF ที่สูงกว่าสามารถเดินทางเป็นเส้นตรงและตีกลับได้พลังของคลื่นความถี่ต่ำจะลดลงอย่างรวดเร็วเมื่อครอบคลุมระยะทางไกล คลื่นวิทยุความถี่สูงมีกำลังมากขึ้น

ความถี่ที่ต่ำกว่าเช่นแถบ VLF, LF, MF สามารถเดินทางบนพื้นดินได้ไกลถึง 1,000 กิโลเมตรเหนือพื้นผิวโลก

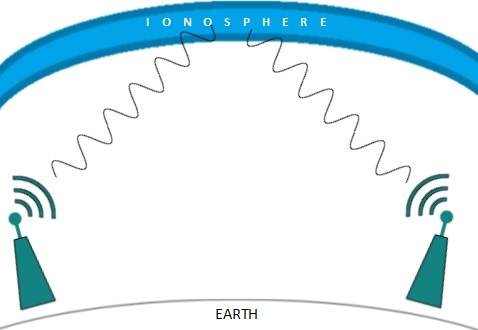

คลื่นวิทยุความถี่สูงมีแนวโน้มที่จะถูกดูดซับโดยฝนและสิ่งกีดขวางอื่น ๆ พวกเขาใช้ไอโอโนสเฟียร์ของบรรยากาศโลก คลื่นวิทยุความถี่สูงเช่นแถบ HF และ VHF จะแพร่กระจายขึ้นไป เมื่อไปถึงไอโอโนสเฟียร์พวกมันจะหักเหกลับสู่พื้นโลก

การส่งไมโครเวฟ

คลื่นแม่เหล็กไฟฟ้าที่สูงกว่า 100 MHz มักจะเดินทางเป็นเส้นตรงและสามารถส่งสัญญาณผ่านคลื่นเหล่านั้นได้โดยการส่งคลื่นเหล่านั้นไปยังสถานีใดสถานีหนึ่ง เนื่องจากไมโครเวฟเคลื่อนที่เป็นเส้นตรงทั้งผู้ส่งและผู้รับจึงต้องจัดตำแหน่งให้อยู่ในแนวสายตาอย่างเคร่งครัด

ไมโครเวฟมีความยาวคลื่นตั้งแต่ 1 มม. - 1 เมตรและความถี่ตั้งแต่ 300 MHz ถึง 300 GHz

เสาอากาศไมโครเวฟมีสมาธิกับคลื่นทำให้เป็นลำแสง ดังที่แสดงในภาพด้านบนเสาอากาศหลายตัวสามารถจัดตำแหน่งเพื่อให้เข้าถึงได้ไกลขึ้น ไมโครเวฟมีความถี่สูงกว่าและไม่ทะลุกำแพงเหมือนสิ่งกีดขวาง

การส่งผ่านไมโครเวฟขึ้นอยู่กับสภาพอากาศและความถี่ที่ใช้

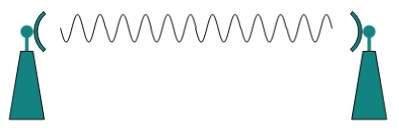

การส่งอินฟราเรด

คลื่นอินฟราเรดอยู่ระหว่างสเปกตรัมแสงที่มองเห็นได้และไมโครเวฟ มีความยาวคลื่น 700-nm ถึง 1-mm และความถี่ตั้งแต่ 300-GHz ถึง 430-THz

คลื่นอินฟราเรดใช้เพื่อวัตถุประสงค์ในการสื่อสารระยะใกล้เช่นโทรทัศน์และเป็นระยะไกล อินฟราเรดเดินทางเป็นเส้นตรงดังนั้นจึงเป็นทิศทางตามธรรมชาติ เนื่องจากช่วงความถี่สูงอินฟราเรดจึงไม่สามารถข้ามสิ่งกีดขวางที่เหมือนกำแพงได้

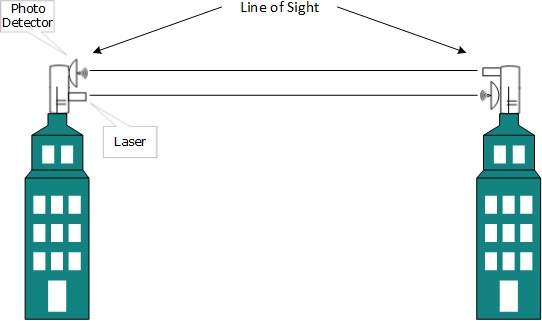

การส่งผ่านแสง

สเปกตรัมแม่เหล็กไฟฟ้าสูงสุดที่สามารถใช้ในการรับส่งข้อมูลคือการส่งสัญญาณแสงหรือแสง สามารถทำได้โดยใช้ LASER

เนื่องจากการใช้แสงความถี่จึงมีแนวโน้มที่จะเดินทางเป็นเส้นตรงอย่างเคร่งครัดดังนั้นผู้ส่งและผู้รับจะต้องอยู่ในแนวสายตา เนื่องจากการส่งเลเซอร์เป็นแบบทิศทางเดียวที่ปลายทั้งสองด้านของการสื่อสารจึงจำเป็นต้องติดตั้งเลเซอร์และเครื่องตรวจจับภาพถ่าย ลำแสงเลเซอร์โดยทั่วไปมีความกว้าง 1 มม. ดังนั้นจึงเป็นงานที่มีความแม่นยำในการจัดแนวตัวรับสองตัวที่อยู่ห่างไกลซึ่งแต่ละตัวชี้ไปยังแหล่งกำเนิดเลเซอร์

เลเซอร์ทำงานเป็น Tx (เครื่องส่งสัญญาณ) และเครื่องตรวจจับภาพถ่ายทำงานเป็น Rx (ตัวรับ)

เลเซอร์ไม่สามารถทะลุผ่านสิ่งกีดขวางเช่นกำแพงฝนและหมอกหนาได้ นอกจากนี้ลำแสงเลเซอร์ยังบิดเบี้ยวเนื่องจากลมอุณหภูมิบรรยากาศหรือการเปลี่ยนแปลงของอุณหภูมิในเส้นทาง

เลเซอร์มีความปลอดภัยในการรับส่งข้อมูลเนื่องจากเป็นเรื่องยากมากที่จะแตะเลเซอร์กว้าง 1 มม. โดยไม่รบกวนช่องทางการสื่อสาร

การมัลติเพล็กซ์เป็นเทคนิคที่สามารถประมวลผลสตรีมการส่งสัญญาณอนาล็อกและดิจิทัลที่แตกต่างกันได้พร้อมกันผ่านลิงก์ที่แชร์ การมัลติเพล็กซ์แบ่งสื่อความจุสูงออกเป็นสื่อลอจิคัลความจุต่ำซึ่งจะแชร์โดยสตรีมที่แตกต่างกัน

สามารถสื่อสารได้ทางอากาศ (ความถี่วิทยุ) โดยใช้สื่อทางกายภาพ (สายเคเบิล) และแสง (ใยแก้วนำแสง) สื่อทั้งหมดมีความสามารถในการมัลติเพล็กซ์

เมื่อผู้ส่งหลายรายพยายามส่งผ่านสื่อเดียวอุปกรณ์ที่เรียกว่า Multiplexer จะแบ่งช่องทางกายภาพและจัดสรรให้กับแต่ละสื่อ ในอีกด้านหนึ่งของการสื่อสาร De-multiplexer จะรับข้อมูลจากสื่อเดียวระบุข้อมูลแต่ละรายการและส่งไปยังเครื่องรับที่แตกต่างกัน

Multiplexing กองความถี่

เมื่อผู้ให้บริการเป็นความถี่จะใช้ FDM FDM เป็นเทคโนโลยีอนาล็อก FDM แบ่งสเปกตรัมหรือแบนด์วิดท์ของผู้ให้บริการในช่องทางลอจิคัลและจัดสรรผู้ใช้หนึ่งรายให้กับแต่ละช่องสัญญาณ ผู้ใช้แต่ละคนสามารถใช้ความถี่ของช่องสัญญาณได้อย่างอิสระและมีสิทธิ์เข้าถึงโดยเฉพาะ ช่องทั้งหมดจะถูกแบ่งในลักษณะที่ไม่ทับซ้อนกัน ช่องจะถูกคั่นด้วยแถบป้องกัน Guard band คือความถี่ที่ไม่ได้ใช้กับช่องใดช่องหนึ่ง

Multiplexing การแบ่งเวลา

TDM ถูกนำไปใช้กับสัญญาณดิจิทัลเป็นหลัก แต่สามารถใช้กับสัญญาณอนาล็อกได้เช่นกัน ใน TDM แชแนลที่ใช้ร่วมกันจะถูกแบ่งระหว่างผู้ใช้ด้วยช่องเวลา ผู้ใช้แต่ละคนสามารถส่งข้อมูลภายในช่วงเวลาที่กำหนดไว้เท่านั้น สัญญาณดิจิตอลจะถูกแบ่งออกเป็นเฟรมเทียบเท่ากับช่วงเวลาเช่นเฟรมที่มีขนาดเหมาะสมที่สุดซึ่งสามารถส่งในช่วงเวลาที่กำหนด

TDM ทำงานในโหมดซิงโครไนซ์ ปลายทั้งสองด้านเช่น Multiplexer และ De-multiplexer จะซิงโครไนซ์ในเวลาที่เหมาะสมและทั้งสองสลับไปยังช่องถัดไปพร้อมกัน

เมื่อแชนเนล A ส่งเฟรมที่ปลายด้านหนึ่ง De-multiplexer จะให้สื่อไปยังแชนเนล A ที่ปลายอีกด้านหนึ่งทันทีที่ช่องเวลาของแชนเนล A หมดอายุด้านนี้จะเปลี่ยนไปใช้แชนเนล B ในอีกด้านหนึ่งเดมัลติเพล็กเซอร์ ทำงานในลักษณะที่ซิงโครไนซ์และจัดเตรียมสื่อไปยังช่อง B สัญญาณจากช่องสัญญาณต่าง ๆ เดินทางไปตามเส้นทางในลักษณะแทรกสลับกัน

การมัลติเพล็กซ์หารความยาวคลื่น

แสงมีความยาวคลื่น (สี) ต่างกัน ในโหมดใยแก้วนำแสงสัญญาณพาหะนำแสงหลายตัวจะถูกมัลติเพล็กซ์เป็นใยแก้วนำแสงโดยใช้ความยาวคลื่นที่แตกต่างกัน นี่เป็นเทคนิคการมัลติเพล็กซ์แบบอะนาล็อกและทำตามแนวคิดในลักษณะเดียวกับ FDM แต่ใช้แสงเป็นสัญญาณ

นอกจากนี้ในการแบ่งมัลติเพล็กซ์การแบ่งช่วงความยาวคลื่นแต่ละครั้งสามารถรวมเข้าด้วยกันเพื่อรองรับสัญญาณข้อมูลที่มากขึ้น

การมัลติเพล็กซ์หารรหัส

สัญญาณข้อมูลหลายตัวสามารถส่งผ่านความถี่เดียวได้โดยใช้ Code Division Multiplexing FDM แบ่งความถี่ในช่องสัญญาณขนาดเล็ก แต่ CDM อนุญาตให้ผู้ใช้ใช้แบนด์วิดท์เต็มและส่งสัญญาณตลอดเวลาโดยใช้รหัสเฉพาะ CDM ใช้รหัสมุมฉากเพื่อกระจายสัญญาณ

แต่ละสถานีจะถูกกำหนดด้วยรหัสเฉพาะเรียกว่าชิป สัญญาณเดินทางด้วยรหัสเหล่านี้อย่างอิสระภายในแบนด์วิดท์ทั้งหมดผู้รับรู้ล่วงหน้าถึงสัญญาณรหัสชิปที่ต้องรับ

การสลับเป็นกระบวนการส่งต่อแพ็กเก็ตที่เข้ามาจากพอร์ตหนึ่งไปยังพอร์ตที่นำไปสู่ปลายทาง เมื่อข้อมูลมาที่พอร์ตจะเรียกว่าทางเข้าและเมื่อข้อมูลออกจากพอร์ตหรือออกไปจะเรียกว่าขาออก ระบบการสื่อสารอาจรวมถึงสวิตช์และโหนดต่างๆ ในระดับกว้างการเปลี่ยนสามารถแบ่งออกเป็นสองประเภทใหญ่ ๆ :

Connectionless: ข้อมูลจะถูกส่งต่อในนามของตารางการส่งต่อ ไม่จำเป็นต้องมีการจับมือกันก่อนหน้านี้และการตอบรับเป็นทางเลือก

Connection Oriented: ก่อนที่จะเปลี่ยนข้อมูลเพื่อส่งต่อไปยังปลายทางจำเป็นต้องสร้างวงจรล่วงหน้าตามเส้นทางระหว่างจุดสิ้นสุดทั้งสอง จากนั้นข้อมูลจะถูกส่งต่อในวงจรนั้น หลังจากการถ่ายโอนเสร็จสิ้นสามารถเก็บวงจรไว้ใช้ในอนาคตหรือปิดลงได้ทันที

การสลับวงจร

เมื่อสองโหนดสื่อสารกันบนเส้นทางการสื่อสารเฉพาะจะเรียกว่าการสลับวงจร 'มีความต้องการเส้นทางที่กำหนดไว้ล่วงหน้าซึ่งข้อมูลจะเดินทางและไม่อนุญาตให้มีข้อมูลอื่นในการสลับวงจรเพื่อถ่ายโอนข้อมูล ต้องสร้างวงจรเพื่อให้สามารถถ่ายโอนข้อมูลได้

วงจรสามารถถาวรหรือชั่วคราว แอปพลิเคชั่นที่ใช้การสลับวงจรอาจต้องผ่านสามเฟส:

สร้างวงจร

ถ่ายโอนข้อมูล

ปลดวงจร

การสลับวงจรถูกออกแบบมาสำหรับการใช้งานเสียง โทรศัพท์เป็นตัวอย่างการสลับวงจรที่เหมาะสมที่สุด ก่อนที่ผู้ใช้จะโทรออกได้จะมีการสร้างเส้นทางเสมือนระหว่างผู้โทรและผู้โทรผ่านเครือข่าย

การสลับข้อความ

เทคนิคนี้อยู่ตรงกลางของการสลับวงจรและการสลับแพ็คเก็ต ในการสลับข้อความข้อความทั้งหมดจะถือว่าเป็นหน่วยข้อมูลและกำลังสลับ / ถ่ายโอนข้อมูลทั้งหมด

สวิตช์ที่ทำงานกับการสลับข้อความอันดับแรกจะรับข้อความทั้งหมดและบัฟเฟอร์จนกว่าจะมีทรัพยากรที่สามารถโอนไปยังฮอปถัดไปได้ หากการกระโดดครั้งต่อไปไม่มีทรัพยากรเพียงพอที่จะรองรับข้อความขนาดใหญ่ข้อความจะถูกจัดเก็บและเปลี่ยนการรอ

เทคนิคนี้ถือว่าทดแทนการสลับวงจร ในวงจรการสลับเส้นทางทั้งหมดจะถูกบล็อกสำหรับสองเอนทิตีเท่านั้น การสลับข้อความจะถูกแทนที่ด้วยการสลับแพ็กเก็ต การสลับข้อความมีข้อบกพร่องดังต่อไปนี้:

ทุกสวิตช์ในเส้นทางการขนส่งต้องการพื้นที่เก็บข้อมูลเพียงพอที่จะรองรับข้อความทั้งหมด

เนื่องจากเทคนิคการจัดเก็บและส่งต่อและรอจนกว่าทรัพยากรจะพร้อมใช้งานการสลับข้อความจึงช้ามาก

การสลับข้อความไม่ใช่วิธีแก้ปัญหาสำหรับสตรีมมิงมีเดียและแอปพลิเคชันแบบเรียลไทม์

การสลับแพ็กเก็ต

ข้อบกพร่องของการสลับข้อความทำให้เกิดแนวคิดในการเปลี่ยนแพ็กเก็ต ข้อความทั้งหมดจะถูกแบ่งออกเป็นกลุ่มย่อย ๆ ที่เรียกว่าแพ็กเก็ต ข้อมูลการสลับจะถูกเพิ่มในส่วนหัวของแต่ละแพ็กเก็ตและส่งโดยอิสระ

มันง่ายกว่าสำหรับอุปกรณ์เครือข่ายระดับกลางในการจัดเก็บแพ็กเก็ตขนาดเล็กและไม่ใช้ทรัพยากรมากนักทั้งบนพา ธ ของผู้ให้บริการหรือในหน่วยความจำภายในของสวิตช์

การสลับแพ็กเก็ตช่วยเพิ่มประสิทธิภาพของไลน์เนื่องจากแพ็กเก็ตจากแอพพลิเคชั่นหลายตัวสามารถมัลติเพล็กซ์ผ่านผู้ให้บริการ อินเทอร์เน็ตใช้เทคนิคการสลับแพ็กเก็ต การสลับแพ็คเก็ตช่วยให้ผู้ใช้สามารถแยกสตรีมข้อมูลตามลำดับความสำคัญ แพ็กเก็ตจะถูกจัดเก็บและส่งต่อตามลำดับความสำคัญเพื่อให้บริการที่มีคุณภาพ

Data Link Layer เป็นชั้นที่สองของ OSI Layered Model เลเยอร์นี้เป็นหนึ่งในเลเยอร์ที่ซับซ้อนที่สุดและมีฟังก์ชันและหนี้สินที่ซับซ้อน เลเยอร์ลิงค์ข้อมูลจะซ่อนรายละเอียดของฮาร์ดแวร์พื้นฐานและแสดงถึงชั้นบนเป็นสื่อกลางในการสื่อสาร

เลเยอร์ลิงค์ข้อมูลทำงานระหว่างสองโฮสต์ซึ่งเชื่อมต่อโดยตรงในบางแง่ การเชื่อมต่อโดยตรงนี้อาจชี้ไปที่จุดหรือออกอากาศ ระบบบนเครือข่ายกระจายเสียงกล่าวว่าอยู่ในลิงค์เดียวกัน การทำงานของเลเยอร์ลิงค์ข้อมูลมีแนวโน้มที่จะซับซ้อนมากขึ้นเมื่อต้องจัดการกับโฮสต์หลายตัวบนโดเมนที่ชนกัน

ดาต้าลิงค์เลเยอร์มีหน้าที่แปลงสตรีมข้อมูลให้ส่งสัญญาณทีละบิตและส่งผ่านฮาร์ดแวร์พื้นฐาน ในตอนท้ายของการรับชั้น Data link จะรับข้อมูลจากฮาร์ดแวร์ซึ่งอยู่ในรูปของสัญญาณไฟฟ้าประกอบเข้าด้วยกันในรูปแบบเฟรมที่เป็นที่รู้จักและส่งต่อไปยังชั้นบน

เลเยอร์ลิงค์ข้อมูลมีสองชั้นย่อย:

Logical Link Control: เกี่ยวข้องกับโปรโตคอลการควบคุมการไหลและการควบคุมข้อผิดพลาด

Media Access Control: เกี่ยวข้องกับการควบคุมสื่อที่แท้จริง

การทำงานของ Data-link Layer

เลเยอร์ลิงค์ข้อมูลทำงานหลายอย่างในนามของเลเยอร์บน เหล่านี้คือ:

Framing

เลเยอร์ลิงค์ข้อมูลรับแพ็กเก็ตจากเลเยอร์เครือข่ายและห่อหุ้มไว้ในเฟรมจากนั้นจะส่งแต่ละเฟรมทีละบิตบนฮาร์ดแวร์ ในตอนท้ายของเครื่องรับชั้นดาต้าลิงค์จะรับสัญญาณจากฮาร์ดแวร์และประกอบเข้าเป็นเฟรม

Addressing

Data-link Layer มีกลไกการกำหนดแอดเดรสฮาร์ดแวร์ Layer-2 ที่อยู่ฮาร์ดแวร์จะถือว่าไม่ซ้ำกันในลิงก์ มีการเข้ารหัสเป็นฮาร์ดแวร์ในขณะที่ทำการผลิต

Synchronization

เมื่อเฟรมข้อมูลถูกส่งบนลิงค์ต้องซิงโครไนซ์เครื่องทั้งสองจึงจะถ่ายโอนได้

Error Control

บางครั้งสัญญาณอาจพบปัญหาในการเปลี่ยนและบิตถูกพลิกตรวจพบข้อผิดพลาดเหล่านี้และพยายามกู้คืนบิตข้อมูลจริง นอกจากนี้ยังมีกลไกการรายงานข้อผิดพลาดให้กับผู้ส่ง

Flow Control

สถานีบนลิงค์เดียวกันอาจมีความเร็วหรือความจุต่างกัน Data-link Layer ช่วยให้มั่นใจได้ถึงการควบคุมการไหลที่ทำให้เครื่องทั้งสองสามารถแลกเปลี่ยนข้อมูลด้วยความเร็วเดียวกัน

Multi-Access

เมื่อโฮสต์บนลิงก์ที่แชร์พยายามถ่ายโอนข้อมูลมีความเป็นไปได้สูงที่จะเกิดการชนกัน Data-link Layer มีกลไกเช่น CSMA / CD เพื่อเพิ่มความสามารถในการเข้าถึงสื่อที่ใช้ร่วมกันระหว่างระบบต่างๆ

มีสาเหตุหลายประการเช่นเสียงรบกวนการสนทนาข้ามเป็นต้นซึ่งอาจช่วยให้ข้อมูลเสียหายระหว่างการส่ง เลเยอร์ด้านบนทำงานกับมุมมองทั่วไปของสถาปัตยกรรมเครือข่ายและไม่ทราบถึงการประมวลผลข้อมูลฮาร์ดแวร์ที่แท้จริงดังนั้นเลเยอร์ด้านบนจึงคาดหวังการส่งผ่านที่ปราศจากข้อผิดพลาดระหว่างระบบ แอปพลิเคชันส่วนใหญ่จะไม่ทำงานตามที่คาดหวังหากได้รับข้อมูลที่ผิดพลาด แอปพลิเคชั่นเช่นเสียงและวิดีโออาจไม่ได้รับผลกระทบและมีข้อผิดพลาดบางอย่างอาจยังทำงานได้ดี

เลเยอร์ลิงค์ข้อมูลใช้กลไกการควบคุมข้อผิดพลาดบางอย่างเพื่อให้แน่ใจว่าเฟรม (สตรีมบิตข้อมูล) ถูกส่งด้วยความแม่นยำระดับหนึ่ง แต่เพื่อให้เข้าใจถึงวิธีการควบคุมข้อผิดพลาดจำเป็นอย่างยิ่งที่จะต้องทราบว่าข้อผิดพลาดประเภทใดที่อาจเกิดขึ้นได้

ประเภทของข้อผิดพลาด

อาจมีข้อผิดพลาดสามประเภท:

Single bit error

ในเฟรมมีเพียงบิตเดียวเท่านั้นที่เสียหาย

Multiple bits error

เฟรมได้รับที่มีมากกว่าหนึ่งบิตในสถานะเสียหาย

Burst error

เฟรมมีมากกว่า 1 บิตต่อเนื่องที่เสียหาย

กลไกการควบคุมข้อผิดพลาดอาจเกี่ยวข้องกับสองวิธีที่เป็นไปได้:

การตรวจจับข้อผิดพลาด

แก้ไขข้อผิดพลาด

การตรวจจับข้อผิดพลาด

ตรวจพบข้อผิดพลาดในเฟรมที่ได้รับโดยใช้ Parity Check และ Cyclic Redundancy Check (CRC) ในทั้งสองกรณีบิตพิเศษสองสามบิตจะถูกส่งไปพร้อมกับข้อมูลจริงเพื่อยืนยันว่าบิตที่ได้รับที่ปลายอีกด้านนั้นเหมือนกับที่ถูกส่ง หากการตรวจสอบเคาน์เตอร์ที่จุดสิ้นสุดของผู้รับล้มเหลวบิตจะถือว่าเสียหาย

การตรวจสอบความเท่าเทียมกัน

บิตพิเศษหนึ่งบิตจะถูกส่งไปพร้อมกับบิตดั้งเดิมเพื่อสร้างจำนวน 1s ทั้งในกรณีที่มีความเท่าเทียมกันหรือคี่ในกรณีที่มีความเท่าเทียมกันแบบคี่

ผู้ส่งขณะสร้างเฟรมจะนับจำนวน 1 ในนั้น ตัวอย่างเช่นถ้ามีการใช้ความเท่าเทียมกันและจำนวน 1s เป็นคู่หนึ่งบิตที่มีค่า 0 จะถูกเพิ่มเข้าไป วิธีนี้จำนวน 1s ยังคงเป็นคู่หากจำนวน 1 เป็นเลขคี่ให้เพิ่มค่าเป็นบิตด้วยค่า 1

ผู้รับเพียงแค่นับจำนวน 1 วินาทีในเฟรม หากจำนวน 1s เท่ากันและใช้ความเท่าเทียมกันเฟรมจะถือว่าไม่เสียหายและได้รับการยอมรับ หากการนับ 1s เป็นเลขคี่และใช้ความเสมอภาคแบบคี่เฟรมจะยังคงไม่เสียหาย

หากบิตเดียวพลิกระหว่างทางเครื่องรับจะตรวจจับได้โดยนับจำนวน 1 วินาที แต่เมื่อมีความผิดพลาดมากกว่าหนึ่งบิตเครื่องรับจะตรวจพบข้อผิดพลาดได้ยากมาก

Cyclic Redundancy Check (CRC)

CRC เป็นวิธีการอื่นในการตรวจสอบว่าเฟรมที่ได้รับมีข้อมูลที่ถูกต้องหรือไม่ เทคนิคนี้เกี่ยวข้องกับการหารไบนารีของบิตข้อมูลที่ส่ง ตัวหารถูกสร้างขึ้นโดยใช้พหุนาม ผู้ส่งดำเนินการหารกับบิตที่ส่งและคำนวณส่วนที่เหลือ ก่อนส่งบิตจริงผู้ส่งจะเพิ่มส่วนที่เหลือที่ส่วนท้ายของบิตจริง บิตข้อมูลจริงบวกส่วนที่เหลือเรียกว่า codeword ผู้ส่งส่งบิตข้อมูลเป็นคำรหัส

ในอีกด้านหนึ่งเครื่องรับจะดำเนินการหารกับ codewords โดยใช้ตัวหาร CRC เดียวกัน หากส่วนที่เหลือมีศูนย์ทั้งหมดบิตข้อมูลจะได้รับการยอมรับมิฉะนั้นจะถือว่ามีข้อมูลเสียหายระหว่างการส่ง

แก้ไขข้อผิดพลาด

ในโลกดิจิทัลการแก้ไขข้อผิดพลาดสามารถทำได้สองวิธี:

Backward Error Correction เมื่อผู้รับตรวจพบข้อผิดพลาดในข้อมูลที่ได้รับจะร้องขอกลับผู้ส่งเพื่อส่งหน่วยข้อมูลอีกครั้ง

Forward Error Correction เมื่อเครื่องรับตรวจพบข้อผิดพลาดบางอย่างในข้อมูลที่ได้รับเครื่องจะเรียกใช้รหัสแก้ไขข้อผิดพลาดซึ่งจะช่วยในการกู้คืนอัตโนมัติและแก้ไขข้อผิดพลาดบางประเภท

ข้อแรกการแก้ไขข้อผิดพลาดย้อนกลับทำได้ง่ายและสามารถใช้ได้อย่างมีประสิทธิภาพในกรณีที่การส่งข้อมูลซ้ำไม่แพง ตัวอย่างเช่นไฟเบอร์ออปติก แต่ในกรณีของการส่งสัญญาณแบบไร้สายอาจมีค่าใช้จ่ายมากเกินไป ในกรณีหลังจะใช้ Forward Error Correction

ในการแก้ไขข้อผิดพลาดใน data frame ผู้รับจะต้องทราบว่าบิตใดในเฟรมเสียหาย ในการค้นหาบิตที่ผิดพลาดบิตที่ซ้ำซ้อนจะถูกใช้เป็นพาริตีบิตสำหรับการตรวจจับข้อผิดพลาดตัวอย่างเช่นเราใช้คำ ASCII (ข้อมูล 7 บิต) จากนั้นอาจมีข้อมูล 8 ประเภทที่เราต้องการ: 7 บิตแรกเพื่อบอกเราว่าบิตใด เป็นข้อผิดพลาดและอีกหนึ่งบิตเพื่อบอกว่าไม่มีข้อผิดพลาด

สำหรับบิตข้อมูล m จะใช้บิตซ้ำซ้อน r r บิตสามารถให้ข้อมูลการรวมกัน 2r ในตัวแปลงรหัส m + r บิตมีความเป็นไปได้ที่ r บิตเองอาจเสียหาย ดังนั้นจำนวนบิต r ที่ใช้ต้องแจ้งเกี่ยวกับตำแหน่ง m + r บิตบวกข้อมูลที่ไม่มีข้อผิดพลาดเช่น m + r + 1

Data-link Layer มีหน้าที่รับผิดชอบในการดำเนินการไหลแบบจุดต่อจุดและกลไกการควบคุมข้อผิดพลาด

การควบคุมการไหล

เมื่อเฟรมข้อมูล (ข้อมูล Layer-2) ถูกส่งจากโฮสต์หนึ่งไปยังอีกโฮสต์หนึ่งผ่านสื่อเดียวผู้ส่งและผู้รับควรทำงานด้วยความเร็วเท่ากัน นั่นคือผู้ส่งส่งด้วยความเร็วที่ผู้รับสามารถประมวลผลและยอมรับข้อมูลได้ จะเกิดอะไรขึ้นถ้าความเร็ว (ฮาร์ดแวร์ / ซอฟต์แวร์) ของผู้ส่งหรือผู้รับแตกต่างกัน? หากผู้ส่งส่งเร็วเกินไปผู้รับอาจมีงานล้นมือ (ล้นมือ) และข้อมูลอาจสูญหาย

สามารถปรับใช้กลไกสองประเภทเพื่อควบคุมการไหล:

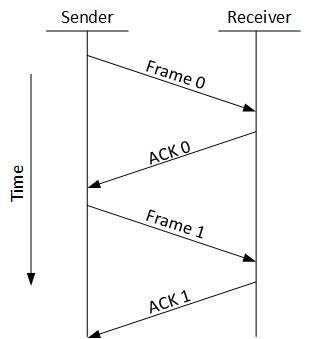

Stop and Waitกลไกการควบคุมโฟลว์นี้บังคับให้ผู้ส่งหลังจากส่งเฟรมข้อมูลหยุดและรอจนกว่าจะได้รับการตอบรับเฟรมข้อมูลที่ส่ง

Sliding Window

ในกลไกการควบคุมโฟลว์นี้ทั้งผู้ส่งและผู้รับจะตกลงกันเกี่ยวกับจำนวนเฟรมข้อมูลหลังจากนั้นควรส่งการตอบรับ ตามที่เราได้เรียนรู้กลไกการควบคุมการไหลหยุดและรอทำให้สิ้นเปลืองทรัพยากรโปรโตคอลนี้พยายามใช้ทรัพยากรที่จำเป็นให้มากที่สุด

การควบคุมข้อผิดพลาด

เมื่อมีการส่ง data-frame มีความเป็นไปได้ที่ data-frame อาจสูญหายในระหว่างการส่งผ่านหรือได้รับความเสียหาย ในทั้งสองกรณีผู้รับไม่ได้รับ data-frame ที่ถูกต้องและผู้ส่งไม่ทราบอะไรเกี่ยวกับการสูญเสียใด ๆ ในกรณีเช่นนี้ทั้งผู้ส่งและผู้รับจะมีโปรโตคอลบางอย่างซึ่งช่วยให้ตรวจจับข้อผิดพลาดในการขนส่งเช่นข้อมูลสูญหาย - กรอบ ดังนั้นผู้ส่งจึงส่งข้อมูลเฟรมข้อมูลใหม่หรือผู้รับอาจขอให้ส่งเฟรมข้อมูลก่อนหน้านี้อีกครั้ง

ข้อกำหนดสำหรับกลไกการควบคุมข้อผิดพลาด:

Error detection - ผู้ส่งและผู้รับไม่ว่าทั้งสองอย่างหรือใด ๆ ต้องตรวจสอบให้แน่ใจว่ามีข้อผิดพลาดบางอย่างในการขนส่ง

Positive ACK - เมื่อผู้รับได้รับเฟรมที่ถูกต้องควรรับทราบ

Negative ACK - เมื่อผู้รับได้รับเฟรมที่เสียหายหรือเฟรมที่ซ้ำกันเครื่องจะส่ง NACK กลับไปยังผู้ส่งและผู้ส่งจะต้องส่งเฟรมที่ถูกต้องอีกครั้ง

Retransmission: ผู้ส่งจะรักษานาฬิกาและกำหนดช่วงหมดเวลา หากการรับทราบกรอบข้อมูลที่ส่งก่อนหน้านี้ไม่มาถึงก่อนหมดเวลาที่ผู้ส่งส่งเฟรมอีกครั้งโดยคิดว่าเฟรมหรือการตอบรับนั้นสูญหายระหว่างการส่ง

มีเทคนิคสามประเภทที่ชั้น Data-link สามารถปรับใช้เพื่อควบคุมข้อผิดพลาดโดย Automatic Repeat Request (ARQ):

หยุดและรอ ARQ

การเปลี่ยนแปลงต่อไปนี้อาจเกิดขึ้นใน Stop-and-Wait ARQ:

- ผู้ส่งรักษาตัวนับการหมดเวลา

- เมื่อส่งเฟรมผู้ส่งจะเริ่มตัวนับการหมดเวลา

- หากการรับทราบเฟรมมาทันเวลาผู้ส่งจะส่งเฟรมถัดไปในคิว

- หากการตอบรับไม่มาตามเวลาผู้ส่งจะถือว่าเฟรมหรือการตอบรับหายไประหว่างการส่ง ผู้ส่งส่งเฟรมอีกครั้งและเริ่มตัวนับการหมดเวลา

- หากได้รับการตอบรับเชิงลบผู้ส่งจะส่งเฟรมอีกครั้ง

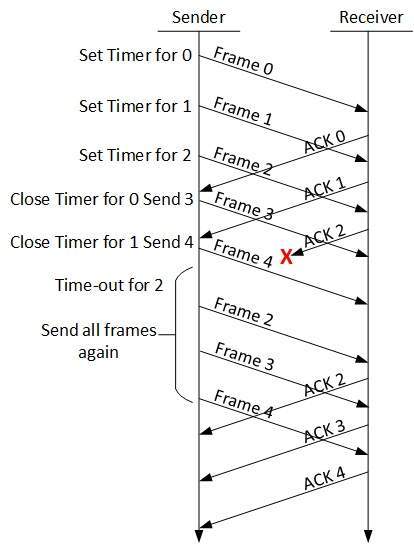

Go-Back-N ARQ

กลไกการหยุดและรอ ARQ ไม่ได้ใช้ทรัพยากรอย่างเต็มที่เมื่อได้รับการตอบรับผู้ส่งจะอยู่เฉยๆและไม่ทำอะไรเลย ในวิธี Go-Back-N ARQ ทั้งผู้ส่งและผู้รับจะรักษาหน้าต่างไว้

ขนาดหน้าต่างการส่งทำให้ผู้ส่งสามารถส่งหลายเฟรมโดยไม่ได้รับการตอบรับของเฟรมก่อนหน้า หน้าต่างการรับทำให้ผู้รับสามารถรับหลายเฟรมและรับทราบได้ เครื่องรับจะติดตามหมายเลขลำดับของเฟรมที่เข้ามา

เมื่อผู้ส่งส่งเฟรมทั้งหมดในหน้าต่างระบบจะตรวจสอบว่าหมายเลขลำดับใดได้รับการตอบรับเชิงบวก หากทุกเฟรมได้รับการยอมรับในเชิงบวกผู้ส่งจะส่งเฟรมชุดถัดไป หากผู้ส่งพบว่าได้รับ NACK หรือไม่ได้รับ ACK ใด ๆ สำหรับเฟรมใดเฟรมหนึ่งระบบจะส่งเฟรมทั้งหมดอีกครั้งหลังจากนั้นจะไม่ได้รับ ACK ที่เป็นบวก

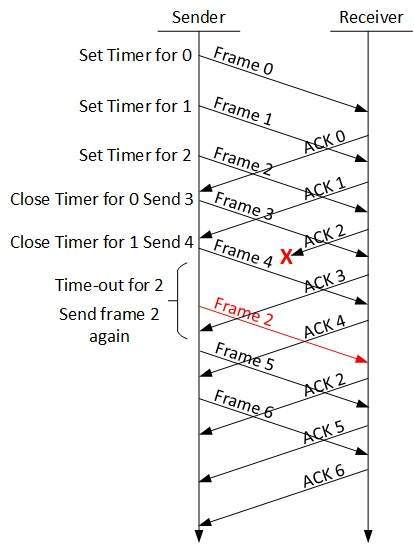

เลือกซ้ำ ARQ

ใน Go-back-N ARQ สันนิษฐานว่าเครื่องรับไม่มีพื้นที่บัฟเฟอร์สำหรับขนาดหน้าต่างและต้องประมวลผลแต่ละเฟรมตามที่มา สิ่งนี้บังคับให้ผู้ส่งส่งเฟรมทั้งหมดที่ไม่ได้รับการตอบรับอีกครั้ง

ใน Selective-Repeat ARQ เครื่องรับในขณะที่ติดตามหมายเลขลำดับบัฟเฟอร์เฟรมในหน่วยความจำและส่ง NACK เฉพาะเฟรมที่หายไปหรือเสียหาย

ผู้ส่งในกรณีนี้จะส่งเฉพาะแพ็กเก็ตที่ได้รับ NACK

เลเยอร์ 3 ในรูปแบบ OSI เรียกว่าเลเยอร์เครือข่าย เลเยอร์เครือข่ายจัดการตัวเลือกเกี่ยวกับการกำหนดแอดเดรสโฮสต์และเครือข่ายการจัดการเครือข่ายย่อยและการทำงานทางอินเทอร์เน็ต

เลเยอร์เครือข่ายรับผิดชอบในการกำหนดเส้นทางแพ็กเก็ตจากต้นทางไปยังปลายทางภายในหรือภายนอกซับเน็ต เครือข่ายย่อยที่แตกต่างกันสองเครือข่ายอาจมีโครงร่างที่อยู่ที่แตกต่างกันหรือประเภทที่อยู่ที่ไม่สามารถใช้ร่วมกันได้ เช่นเดียวกับโปรโตคอลเครือข่ายย่อยที่แตกต่างกันสองเครือข่ายอาจทำงานบนโปรโตคอลที่แตกต่างกันซึ่งไม่สามารถทำงานร่วมกันได้ เลเยอร์เครือข่ายมีหน้าที่กำหนดเส้นทางแพ็กเก็ตจากต้นทางไปยังปลายทางโดยทำแผนที่แผนผังแอดเดรสและโปรโตคอลที่แตกต่างกัน

ฟังก์ชัน Layer-3

อุปกรณ์ที่ทำงานบน Network Layer ส่วนใหญ่เน้นที่การกำหนดเส้นทาง การกำหนดเส้นทางอาจรวมถึงงานต่าง ๆ ที่มุ่งบรรลุเป้าหมายเดียว สิ่งเหล่านี้สามารถ:

ที่อยู่อุปกรณ์และเครือข่าย

การเติมข้อมูลตารางเส้นทางหรือเส้นทางคงที่

จัดคิวข้อมูลขาเข้าและขาออกจากนั้นส่งต่อตามคุณภาพของข้อ จำกัด การบริการที่กำหนดไว้สำหรับแพ็กเก็ตเหล่านั้น

อินเทอร์เน็ตทำงานระหว่างสองเครือข่ายย่อยที่แตกต่างกัน

การส่งแพ็กเก็ตไปยังปลายทางด้วยความพยายามอย่างเต็มที่

ให้การเชื่อมต่อที่มุ่งเน้นและกลไกการเชื่อมต่อน้อย

คุณสมบัติของเลเยอร์เครือข่าย

ด้วยฟังก์ชันการทำงานมาตรฐาน Layer 3 สามารถให้คุณสมบัติต่างๆดังนี้:

คุณภาพการจัดการบริการ

โหลดบาลานซ์และการจัดการลิงค์

Security

ความสัมพันธ์ของโปรโตคอลและเครือข่ายย่อยที่แตกต่างกันกับสคีมาที่แตกต่างกัน

การออกแบบเครือข่ายเชิงตรรกะที่แตกต่างกันในการออกแบบเครือข่ายทางกายภาพ

สามารถใช้ L3 VPN และอุโมงค์เพื่อให้การเชื่อมต่อเฉพาะแบบ end to end

โปรโตคอลอินเทอร์เน็ตได้รับการยอมรับอย่างกว้างขวางและใช้โปรโตคอล Network Layer ซึ่งช่วยในการสื่อสารอุปกรณ์จากต้นทางถึงปลายทางผ่านอินเทอร์เน็ต มีสองรสชาติ IPv4 ซึ่งครองโลกมานานหลายทศวรรษ แต่ตอนนี้พื้นที่แอดเดรสหมด IPv6 ถูกสร้างขึ้นเพื่อแทนที่ IPv4 และหวังว่าจะช่วยลดข้อ จำกัด ของ IPv4 ด้วย

การกำหนดแอดเดรสเครือข่ายเลเยอร์ 3 เป็นหนึ่งในงานหลักของ Network Layer ที่อยู่เครือข่ายเป็นตรรกะเสมอกล่าวคือที่อยู่ตามซอฟต์แวร์ซึ่งสามารถเปลี่ยนแปลงได้โดยการกำหนดค่าที่เหมาะสม

ที่อยู่เครือข่ายชี้ไปที่โฮสต์ / โหนด / เซิร์ฟเวอร์เสมอหรืออาจเป็นตัวแทนของเครือข่ายทั้งหมด ที่อยู่เครือข่ายจะได้รับการกำหนดค่าบนการ์ดอินเทอร์เฟซเครือข่ายเสมอและโดยทั่วไปจะถูกแมปโดยระบบด้วยที่อยู่ MAC (ที่อยู่ฮาร์ดแวร์หรือที่อยู่เลเยอร์ 2) ของเครื่องสำหรับการสื่อสาร Layer-2

มีที่อยู่เครือข่ายหลายประเภท:

IP

IPX

AppleTalk

เรากำลังพูดถึง IP ที่นี่เนื่องจากเป็น IP เดียวที่เราใช้ในทางปฏิบัติทุกวันนี้

ที่อยู่ IP มีกลไกในการแยกความแตกต่างระหว่างโฮสต์และเครือข่าย เนื่องจากที่อยู่ IP ถูกกำหนดตามลำดับชั้นโฮสต์จึงอยู่ภายใต้เครือข่ายเฉพาะเสมอโฮสต์ที่ต้องการสื่อสารนอกเครือข่ายย่อยจำเป็นต้องทราบที่อยู่เครือข่ายปลายทางซึ่งจะส่งแพ็กเก็ต / ข้อมูล

โฮสต์ในเครือข่ายย่อยที่แตกต่างกันจำเป็นต้องมีกลไกในการค้นหาซึ่งกันและกัน งานนี้สามารถทำได้โดย DNS DNS เป็นเซิร์ฟเวอร์ที่ให้ที่อยู่ Layer-3 ของโฮสต์ระยะไกลที่แมปด้วยชื่อโดเมนหรือ FQDN เมื่อโฮสต์ได้รับ Layer-3 Address (ที่อยู่ IP) ของโฮสต์ระยะไกลโฮสต์จะส่งต่อแพ็กเก็ตทั้งหมดไปยังเกตเวย์ เกตเวย์คือเราเตอร์ที่มีข้อมูลทั้งหมดซึ่งนำไปสู่การกำหนดเส้นทางแพ็กเก็ตไปยังโฮสต์ปลายทาง

เราเตอร์ใช้ความช่วยเหลือของตารางเส้นทางซึ่งมีข้อมูลต่อไปนี้:

วิธีการเข้าถึงเครือข่าย

เราเตอร์เมื่อได้รับคำขอส่งต่อจะส่งต่อแพ็กเก็ตไปยังฮอปถัดไป (เราเตอร์ที่อยู่ติดกัน) ไปยังปลายทาง

เราเตอร์ตัวถัดไปบนเส้นทางเดินตามสิ่งเดียวกันและในที่สุดแพ็กเก็ตข้อมูลก็ไปถึงปลายทาง

ที่อยู่เครือข่ายสามารถเป็นอย่างใดอย่างหนึ่งต่อไปนี้:

Unicast (กำหนดไว้ที่โฮสต์เดียว)

มัลติคาสต์ (กำหนดให้เป็นกลุ่ม)

ออกอากาศ (กำหนดให้ทุกคน)

Anycast (กำหนดให้ใกล้ที่สุด)

เราเตอร์จะไม่ส่งต่อการรับส่งข้อมูลออกอากาศตามค่าเริ่มต้น การรับส่งข้อมูลแบบหลายผู้รับใช้การดูแลเป็นพิเศษเนื่องจากส่วนใหญ่เป็นสตรีมวิดีโอหรือเสียงที่มีลำดับความสำคัญสูงสุด Anycast คล้ายกับยูนิคาสต์ยกเว้นว่าแพ็กเก็ตจะถูกส่งไปยังปลายทางที่ใกล้ที่สุดเมื่อมีหลายปลายทาง

เมื่ออุปกรณ์มีหลายเส้นทางในการไปถึงจุดหมายปลายทางอุปกรณ์จะเลือกเส้นทางเดียวเสมอโดยเลือกให้มากกว่าเส้นทางอื่น กระบวนการคัดเลือกนี้เรียกว่าการกำหนดเส้นทาง การกำหนดเส้นทางทำได้โดยอุปกรณ์เครือข่ายพิเศษที่เรียกว่าเราเตอร์หรือสามารถทำได้โดยใช้กระบวนการซอฟต์แวร์เราเตอร์ที่ใช้ซอฟต์แวร์มีฟังก์ชันการทำงานที่ จำกัด และขอบเขตที่ จำกัด

เราเตอร์ได้รับการกำหนดค่าด้วยเส้นทางเริ่มต้นบางเส้นทางเสมอ เส้นทางเริ่มต้นจะบอกเราเตอร์ว่าจะส่งต่อแพ็กเก็ตไปที่ใดหากไม่พบเส้นทางสำหรับปลายทางที่ระบุ ในกรณีที่มีหลายเส้นทางเพื่อไปยังปลายทางเดียวกันเราเตอร์สามารถตัดสินใจได้โดยอาศัยข้อมูลต่อไปนี้:

กระโดดนับ

Bandwidth

Metric

Prefix-length

Delay

เส้นทางสามารถกำหนดค่าแบบคงที่หรือเรียนรู้แบบไดนามิก หนึ่งเส้นทางสามารถกำหนดให้เป็นที่ต้องการมากกว่าเส้นทางอื่น ๆ

การกำหนดเส้นทาง Unicast

การรับส่งข้อมูลส่วนใหญ่บนอินเทอร์เน็ตและอินทราเน็ตที่เรียกว่าข้อมูลยูนิคาสต์หรือการรับส่งข้อมูลแบบยูนิคาสต์จะถูกส่งไปพร้อมกับปลายทางที่ระบุ การกำหนดเส้นทางข้อมูลยูนิคาสต์ผ่านอินเทอร์เน็ตเรียกว่าการกำหนดเส้นทางยูนิคาสต์ เป็นรูปแบบการกำหนดเส้นทางที่ง่ายที่สุดเนื่องจากทราบปลายทางแล้ว ดังนั้นเราเตอร์จึงต้องค้นหาตารางเส้นทางและส่งต่อแพ็กเก็ตไปยังการกระโดดครั้งต่อไป

การกำหนดเส้นทางการออกอากาศ

โดยค่าเริ่มต้นแพ็กเก็ตการออกอากาศจะไม่ถูกกำหนดเส้นทางและส่งต่อโดยเราเตอร์บนเครือข่ายใด ๆ เราเตอร์สร้างโดเมนออกอากาศ แต่สามารถกำหนดค่าให้ส่งต่อการออกอากาศได้ในบางกรณีพิเศษ ข้อความออกอากาศถูกกำหนดไว้ที่อุปกรณ์เครือข่ายทั้งหมด

การกำหนดเส้นทางการออกอากาศสามารถทำได้สองวิธี (อัลกอริทึม):

เราเตอร์สร้างแพ็กเก็ตข้อมูลจากนั้นส่งไปยังแต่ละโฮสต์ทีละตัว ในกรณีนี้เราเตอร์จะสร้างสำเนาของแพ็กเก็ตข้อมูลเดียวหลายชุดโดยมีที่อยู่ปลายทางต่างกัน แพ็กเก็ตทั้งหมดจะถูกส่งเป็น unicast แต่เนื่องจากส่งไปยังทั้งหมดจึงจำลองเสมือนว่าเราเตอร์กำลังออกอากาศ

วิธีนี้ใช้แบนด์วิดท์จำนวนมากและเราเตอร์ต้องมีที่อยู่ปลายทางของแต่ละโหนด

ประการที่สองเมื่อเราเตอร์ได้รับแพ็กเก็ตที่จะออกอากาศมันจะทำให้แพ็กเก็ตเหล่านั้นล้นออกจากอินเทอร์เฟซทั้งหมด เราเตอร์ทั้งหมดได้รับการกำหนดค่าในลักษณะเดียวกัน

วิธีนี้ทำได้ง่ายใน CPU ของเราเตอร์ แต่อาจทำให้เกิดปัญหาของแพ็กเก็ตซ้ำที่ได้รับจากเราเตอร์เพียร์

การส่งต่อเส้นทางย้อนกลับเป็นเทคนิคที่เราเตอร์รู้ล่วงหน้าเกี่ยวกับรุ่นก่อนว่าควรรับการออกอากาศจากที่ใด เทคนิคนี้ใช้ในการตรวจจับและทิ้งรายการที่ซ้ำกัน

การกำหนดเส้นทางแบบหลายผู้รับ

การกำหนดเส้นทางแบบหลายผู้รับเป็นกรณีพิเศษของการกำหนดเส้นทางการออกอากาศที่มีความแตกต่างและความท้าทายอย่างมีนัยสำคัญ ในการกำหนดเส้นทางการออกอากาศแพ็กเก็ตจะถูกส่งไปยังโหนดทั้งหมดแม้ว่าจะไม่ต้องการก็ตาม แต่ในการกำหนดเส้นทางแบบหลายผู้รับข้อมูลจะถูกส่งไปยังเฉพาะโหนดที่ต้องการรับแพ็กเก็ต

เราเตอร์ต้องทราบว่ามีโหนดซึ่งต้องการรับแพ็กเก็ตมัลติคาสต์ (หรือสตรีม) จากนั้นควรส่งต่อเท่านั้น การกำหนดเส้นทางแบบหลายผู้รับจะครอบคลุมโปรโตคอลแบบทรีเพื่อหลีกเลี่ยงการวนซ้ำ

การกำหนดเส้นทางแบบหลายผู้รับยังใช้เทคนิคการส่งต่อเส้นทางย้อนกลับเพื่อตรวจจับและทิ้งรายการที่ซ้ำกันและลูป

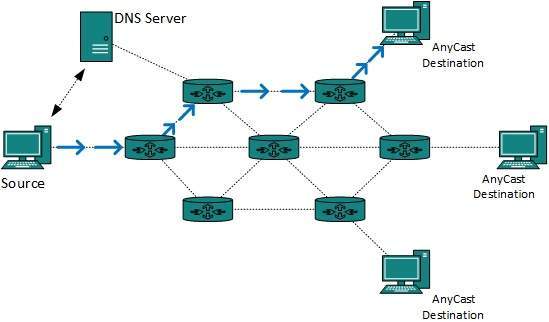

เส้นทาง Anycast

Anycast packet forwarding เป็นกลไกที่หลายโฮสต์สามารถมีที่อยู่ตรรกะเดียวกันได้ เมื่อได้รับแพ็กเก็ตที่กำหนดไปยังโลจิคัลแอดเดรสนี้จะถูกส่งไปยังโฮสต์ซึ่งอยู่ใกล้ที่สุดในการกำหนดเส้นทางโทโพโลยี

การกำหนดเส้นทาง Anycast ทำได้ด้วยความช่วยเหลือของเซิร์ฟเวอร์ DNS เมื่อใดก็ตามที่ได้รับแพ็กเก็ต Anycast จะถูกสอบถามกับ DNS ว่าจะส่งไปที่ไหน DNS ให้ที่อยู่ IP ซึ่งเป็น IP ที่ใกล้ที่สุดที่กำหนดค่าไว้

Unicast Routing Protocols

มีโปรโตคอลการกำหนดเส้นทางสองประเภทสำหรับกำหนดเส้นทางแพ็กเก็ต unicast:

โปรโตคอลการกำหนดเส้นทางเวกเตอร์ระยะทาง

Distance Vector เป็นโปรโตคอลการกำหนดเส้นทางที่เรียบง่ายซึ่งจะทำการตัดสินใจเกี่ยวกับจำนวนการกระโดดระหว่างต้นทางและปลายทาง เส้นทางที่มีจำนวนฮ็อพน้อยถือเป็นเส้นทางที่ดีที่สุด เราเตอร์ทุกตัวโฆษณากำหนดเส้นทางที่ดีที่สุดไปยังเราเตอร์อื่น ๆ ในที่สุดเราเตอร์ทั้งหมดจะสร้างโทโพโลยีเครือข่ายตามโฆษณาของเราเตอร์แบบเพียร์

ตัวอย่างเช่น Routing Information Protocol (RIP)

ลิงค์สถานะการกำหนดเส้นทางโปรโตคอล

โปรโตคอล Link State เป็นโปรโตคอลที่ซับซ้อนกว่า Distance Vector เล็กน้อย คำนึงถึงสถานะการเชื่อมโยงของเราเตอร์ทั้งหมดในเครือข่าย เทคนิคนี้ช่วยสร้างเส้นทางสร้างกราฟทั่วไปของเครือข่ายทั้งหมด จากนั้นเราเตอร์ทั้งหมดจะคำนวณเส้นทางที่ดีที่สุดสำหรับวัตถุประสงค์ในการกำหนดเส้นทางตัวอย่างเช่น Open Shortest Path First (OSPF) และ Intermediate System to Intermediate System (ISIS)

โปรโตคอลการกำหนดเส้นทางแบบหลายผู้รับ

โปรโตคอลการกำหนดเส้นทาง Unicast ใช้กราฟในขณะที่โปรโตคอลการกำหนดเส้นทางแบบหลายผู้รับใช้ต้นไม้เช่นการทอดต้นไม้เพื่อหลีกเลี่ยงการวนซ้ำ ต้นไม้ที่เหมาะสมที่สุดเรียกว่าเส้นทางที่สั้นที่สุดที่ทอดข้ามต้นไม้

DVMRP - โปรโตคอลการกำหนดเส้นทางแบบเวกเตอร์หลายผู้รับระยะทาง

MOSPF - Multicast เปิดเส้นทางที่สั้นที่สุดก่อน

CBT - ต้นไม้ตามหลัก

PIM - Multicast อิสระของโปรโตคอล

ปัจจุบันใช้ Protocol Independent Multicast มีสองรสชาติ:

PIM Dense Mode

โหมดนี้ใช้ต้นไม้ตามแหล่งที่มา ใช้ในสภาพแวดล้อมที่หนาแน่นเช่น LAN

PIM Sparse Mode

โหมดนี้ใช้ต้นไม้ที่ใช้ร่วมกัน ใช้ในสภาพแวดล้อมที่เบาบางเช่น WAN

อัลกอริทึมการกำหนดเส้นทาง

อัลกอริธึมการกำหนดเส้นทางมีดังนี้:

น้ำท่วม

น้ำท่วมเป็นวิธีการส่งต่อแพ็กเก็ตที่ง่ายที่สุด เมื่อได้รับแพ็กเก็ตเราเตอร์จะส่งไปยังอินเทอร์เฟซทั้งหมดยกเว้นอินเทอร์เฟซที่ได้รับ สิ่งนี้สร้างภาระให้กับเครือข่ายมากเกินไปและมีแพ็กเก็ตที่ซ้ำกันจำนวนมากที่หลงเหลืออยู่ในเครือข่าย

Time to Live (TTL) สามารถใช้เพื่อหลีกเลี่ยงการวนซ้ำแบบไม่สิ้นสุดของแพ็กเก็ต มีวิธีการอื่นสำหรับน้ำท่วมซึ่งเรียกว่า Selective Flooding เพื่อลดค่าใช้จ่ายในเครือข่าย ในวิธีนี้เราเตอร์จะไม่ล้นออกมาในอินเทอร์เฟซทั้งหมด แต่เป็นตัวเลือก

เส้นทางที่สั้นที่สุด

การตัดสินใจกำหนดเส้นทางในเครือข่ายส่วนใหญ่พิจารณาจากต้นทุนระหว่างต้นทางและปลายทาง จำนวนการกระโดดมีบทบาทสำคัญที่นี่ เส้นทางที่สั้นที่สุดคือเทคนิคที่ใช้อัลกอริทึมต่างๆในการตัดสินใจเลือกเส้นทางที่มีจำนวนกระโดดขั้นต่ำ

อัลกอริธึมเส้นทางที่สั้นที่สุดทั่วไป ได้แก่ :

อัลกอริทึมของ Dijkstra

อัลกอริทึม Bellman Ford

อัลกอริทึม Floyd Warshall

ในสถานการณ์จริงเครือข่ายภายใต้การบริหารเดียวกันโดยทั่วไปจะกระจัดกระจายตามภูมิศาสตร์ อาจมีข้อกำหนดในการเชื่อมต่อเครือข่ายที่แตกต่างกันสองเครือข่ายประเภทเดียวกันและประเภทต่างๆ การกำหนดเส้นทางระหว่างสองเครือข่ายเรียกว่า internetworking

เครือข่ายสามารถพิจารณาได้แตกต่างกันไปตามพารามิเตอร์ต่างๆเช่นโปรโตคอลโทโพโลยีเครือข่าย Layer-2 และรูปแบบการกำหนดแอดเดรส

ในการทำงานทางอินเทอร์เน็ตเราเตอร์มีความรู้เกี่ยวกับที่อยู่และที่อยู่ของกันและกันนอกเหนือจากพวกเขา สามารถกำหนดค่าแบบคงที่ไปบนเครือข่ายอื่นหรือสามารถเรียนรู้โดยใช้โปรโตคอลการกำหนดเส้นทางอินเทอร์เน็ต

โปรโตคอลการกำหนดเส้นทางที่ใช้ภายในองค์กรหรือการดูแลระบบเรียกว่า Interior Gateway Protocols หรือ IGP RIP, OSPF เป็นตัวอย่างของ IGP การกำหนดเส้นทางระหว่างองค์กรหรือหน่วยงานที่แตกต่างกันอาจมี Exterior Gateway Protocol และมีเพียง EGP เดียวคือ Border Gateway Protocol

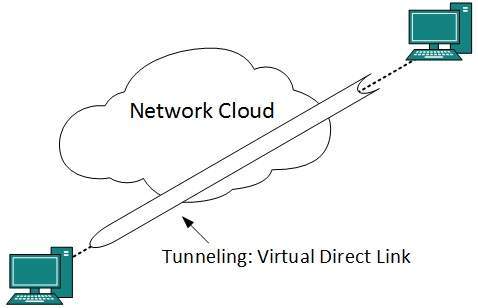

การขุดอุโมงค์

หากเป็นเครือข่ายสองเครือข่ายที่แยกจากกันทางภูมิศาสตร์ซึ่งต้องการสื่อสารระหว่างกันพวกเขาอาจปรับใช้สายเฉพาะระหว่างหรือต้องส่งผ่านข้อมูลผ่านเครือข่ายระดับกลาง

Tunneling เป็นกลไกที่เครือข่ายเดียวกันตั้งแต่สองเครือข่ายขึ้นไปสื่อสารกันโดยส่งผ่านความซับซ้อนของเครือข่ายระดับกลาง กำหนดค่า Tunneling ไว้ที่ปลายทั้งสองด้าน

เมื่อข้อมูลเข้ามาจากปลายด้านหนึ่งของ Tunnel ข้อมูลนั้นจะถูกแท็ก จากนั้นข้อมูลที่ติดแท็กนี้จะถูกกำหนดเส้นทางภายในเครือข่ายระดับกลางหรือเครือข่ายการขนส่งเพื่อไปยังปลายอีกด้านของ Tunnel เมื่อมีข้อมูลแท็ก Tunnel จะถูกลบออกและส่งไปยังส่วนอื่น ๆ ของเครือข่าย

ปลายทั้งสองข้างดูเหมือนว่าเชื่อมต่อกันโดยตรงและการติดแท็กทำให้ข้อมูลเดินทางผ่านเครือข่ายการขนส่งโดยไม่มีการแก้ไขใด ๆ

การกระจายตัวของแพ็คเก็ต

เซ็กเมนต์อีเทอร์เน็ตส่วนใหญ่มีหน่วยส่งข้อมูลสูงสุด (MTU) ที่กำหนดไว้ที่ 1500 ไบต์ แพ็กเก็ตข้อมูลสามารถมีความยาวแพ็กเก็ตมากหรือน้อยขึ้นอยู่กับแอปพลิเคชัน อุปกรณ์ที่อยู่ในเส้นทางการขนส่งยังมีความสามารถด้านฮาร์ดแวร์และซอฟต์แวร์ซึ่งจะบอกจำนวนข้อมูลที่อุปกรณ์สามารถจัดการได้และขนาดของแพ็กเก็ตที่ประมวลผลได้

หากขนาดแพ็กเก็ตข้อมูลน้อยกว่าหรือเท่ากับขนาดของแพ็กเก็ตที่เครือข่ายการขนส่งสามารถจัดการได้จะถูกประมวลผลแบบเป็นกลาง ถ้าแพ็คเก็ตมีขนาดใหญ่ขึ้นจะแตกเป็นชิ้นเล็ก ๆ แล้วส่งต่อ สิ่งนี้เรียกว่าการกระจายตัวของแพ็กเก็ต แต่ละส่วนประกอบด้วยปลายทางและที่อยู่ต้นทางเดียวกันและกำหนดเส้นทางผ่านเส้นทางการขนส่งได้อย่างง่ายดาย ที่ปลายรับจะประกอบอีกครั้ง

หากแพ็คเก็ตที่มีบิต DF (ไม่แยกส่วน) เป็น 1 มาถึงเราเตอร์ที่ไม่สามารถจัดการกับแพ็กเก็ตได้เนื่องจากความยาวแพ็กเก็ตจะหลุด

เมื่อเราเตอร์ได้รับแพ็คเก็ตมีบิต MF (ชิ้นส่วนเพิ่มเติม) ที่ตั้งค่าเป็น 1 เราเตอร์จะรู้ว่าเป็นแพ็กเก็ตที่แยกส่วนและบางส่วนของแพ็กเก็ตดั้งเดิมกำลังจะมาถึง

หากแพ็คเก็ตมีขนาดเล็กเกินไปค่าใช้จ่ายจะเพิ่มขึ้น หากแพ็กเก็ตมีขนาดใหญ่เกินไปเราเตอร์ระดับกลางอาจไม่สามารถประมวลผลได้และอาจตกหล่น

คอมพิวเตอร์ทุกเครื่องในเครือข่ายมีที่อยู่ IP ซึ่งสามารถระบุและระบุที่อยู่ได้โดยไม่ซ้ำกัน ที่อยู่ IP คือที่อยู่โลจิคัล Layer-3 (Network Layer) ที่อยู่นี้อาจเปลี่ยนแปลงทุกครั้งที่รีสตาร์ทคอมพิวเตอร์ คอมพิวเตอร์สามารถมีหนึ่ง IP ในช่วงเวลาหนึ่งและอีก IP หนึ่งในเวลาที่ต่างกัน

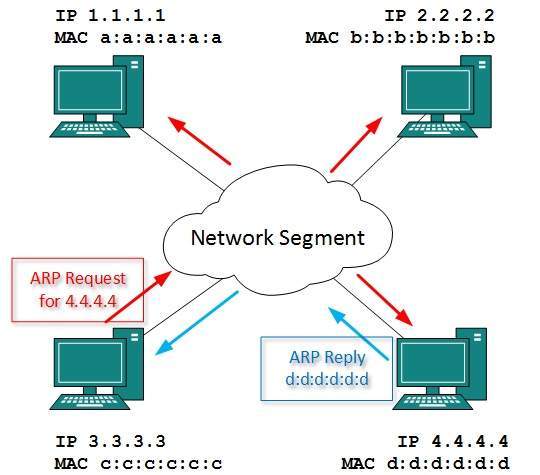

Address Resolution Protocol (ARP)

ในขณะที่สื่อสารโฮสต์ต้องการที่อยู่ Layer-2 (MAC) ของเครื่องปลายทางซึ่งเป็นของโดเมนหรือเครือข่ายออกอากาศเดียวกัน ที่อยู่ MAC ถูกเผาในการ์ดเชื่อมต่อเครือข่าย (NIC) ของเครื่องและจะไม่เปลี่ยนแปลง

ในทางกลับกันที่อยู่ IP บนโดเมนสาธารณะมักไม่ค่อยมีการเปลี่ยนแปลง หาก NIC มีการเปลี่ยนแปลงในกรณีที่มีข้อผิดพลาดบางอย่างที่อยู่ MAC จะเปลี่ยนไปด้วย วิธีนี้เพื่อให้การสื่อสาร Layer-2 เกิดขึ้นจำเป็นต้องมีการแมประหว่างทั้งสอง

หากต้องการทราบที่อยู่ MAC ของโฮสต์ระยะไกลบนโดเมนออกอากาศคอมพิวเตอร์ที่ต้องการเริ่มการสื่อสารจะส่งข้อความออกอากาศ ARP ถามว่า“ ใครมีที่อยู่ IP นี้” เนื่องจากเป็นการออกอากาศโฮสต์ทั้งหมดในส่วนเครือข่าย (โดเมนการออกอากาศ) จึงได้รับแพ็กเก็ตนี้และประมวลผล แพ็กเก็ต ARP มีที่อยู่ IP ของโฮสต์ปลายทางโฮสต์ที่ส่งต้องการคุยด้วย เมื่อโฮสต์ได้รับแพ็กเก็ต ARP ที่กำหนดไว้โฮสต์จะตอบกลับด้วยที่อยู่ MAC ของตัวเอง

เมื่อโฮสต์ได้รับที่อยู่ MAC ปลายทางก็สามารถสื่อสารกับโฮสต์ระยะไกลโดยใช้โปรโตคอลลิงค์ Layer-2 การแมป MAC กับ IP นี้ถูกบันทึกลงในแคช ARP ของโฮสต์ทั้งการส่งและรับ ในครั้งต่อไปหากพวกเขาต้องการสื่อสารพวกเขาสามารถอ้างถึงแคช ARP ของตนได้โดยตรง

Reverse ARP เป็นกลไกที่โฮสต์รู้ที่อยู่ MAC ของโฮสต์ระยะไกล แต่ต้องการทราบที่อยู่ IP เพื่อสื่อสาร

โปรโตคอลข้อความควบคุมอินเทอร์เน็ต (ICMP)

ICMP คือโปรโตคอลการวินิจฉัยเครือข่ายและการรายงานข้อผิดพลาด ICMP เป็นของชุดโปรโตคอล IP และใช้ IP เป็นโปรโตคอลผู้ให้บริการ หลังจากสร้างแพ็กเก็ต ICMP แล้วจะถูกห่อหุ้มในแพ็กเก็ต IP เนื่องจาก IP นั้นเป็นโปรโตคอลที่ไม่น่าเชื่อถือที่สุดดังนั้น ICMP จึงเป็นเช่นนั้น

ความคิดเห็นใด ๆ เกี่ยวกับเครือข่ายจะถูกส่งกลับไปยังโฮสต์ต้นทาง หากมีข้อผิดพลาดเกิดขึ้นในเครือข่ายจะมีการรายงานโดย ICMP ICMP มีข้อความวินิจฉัยและรายงานข้อผิดพลาดจำนวนมาก

ICMP-echo และ ICMP-echo-reply เป็นข้อความ ICMP ที่ใช้บ่อยที่สุดเพื่อตรวจสอบความสามารถในการเข้าถึงของโฮสต์จากต้นทางถึงปลายทาง เมื่อโฮสต์ได้รับการร้องขอ ICMP-echo จะต้องส่งการตอบกลับ ICMP-echo-reply หากมีปัญหาใด ๆ ในเครือข่ายการขนส่ง ICMP จะรายงานปัญหานั้น

อินเทอร์เน็ตโปรโตคอลเวอร์ชัน 4 (IPv4)

IPv4 เป็นแบบแผนกำหนดแอดเดรส 32 บิตที่ใช้เป็นกลไกการกำหนดแอดเดรสโฮสต์ TCP / IP การกำหนดที่อยู่ IP ช่วยให้ทุกโฮสต์บนเครือข่าย TCP / IP สามารถระบุตัวตนได้โดยไม่ซ้ำกัน

IPv4 จัดเตรียมรูปแบบการกำหนดแอดเดรสตามลำดับชั้นซึ่งช่วยให้สามารถแบ่งเครือข่ายออกเป็นเครือข่ายย่อยโดยแต่ละเครือข่ายมีจำนวนโฮสต์ที่กำหนดไว้อย่างชัดเจน ที่อยู่ IP แบ่งออกเป็นหลายประเภท:

Class A - ใช้อ็อกเต็ตแรกสำหรับที่อยู่เครือข่ายและออคเต็ตสามตัวสุดท้ายสำหรับที่อยู่โฮสต์

Class B - ใช้สองอ็อกเต็ตแรกสำหรับที่อยู่เครือข่ายและสองตัวสุดท้ายสำหรับที่อยู่โฮสต์

Class C - ใช้ออคเต็ตสามตัวแรกสำหรับที่อยู่เครือข่ายและอันสุดท้ายสำหรับที่อยู่โฮสต์

Class D - มีรูปแบบการกำหนดที่อยู่ IP แบบแบนในทางตรงกันข้ามกับโครงสร้างลำดับชั้นสำหรับสามด้านบน

Class E - ใช้เป็นการทดลอง

IPv4 ยังมีช่องว่างที่อยู่ที่กำหนดไว้อย่างดีเพื่อใช้เป็นที่อยู่ส่วนตัว (ไม่สามารถกำหนดเส้นทางได้บนอินเทอร์เน็ต) และที่อยู่สาธารณะ (ให้บริการโดย ISP และสามารถกำหนดเส้นทางได้บนอินเทอร์เน็ต)

แม้ว่า IP จะไม่น่าเชื่อถือก็ตาม มันมีกลไก 'Best-Effort-Delivery'

อินเทอร์เน็ตโปรโตคอลเวอร์ชัน 6 (IPv6)

ความอ่อนล้าของที่อยู่ IPv4 ทำให้เกิด Internet Protocol เวอร์ชัน 6 รุ่นต่อไป IPv6 จะระบุที่อยู่โหนดด้วยที่อยู่กว้าง 128 บิตซึ่งมีพื้นที่แอดเดรสมากมายสำหรับอนาคตที่จะใช้บนโลกทั้งใบ

IPv6 ได้แนะนำการกำหนดแอดเดรส Anycast แต่ได้ลบแนวคิดของการแพร่ภาพออกไป IPv6 ช่วยให้อุปกรณ์สามารถรับที่อยู่ IPv6 ได้ด้วยตนเองและสื่อสารภายในซับเน็ตนั้น การกำหนดค่าอัตโนมัตินี้จะลบความน่าเชื่อถือของเซิร์ฟเวอร์ Dynamic Host Configuration Protocol (DHCP) ด้วยวิธีนี้แม้ว่าเซิร์ฟเวอร์ DHCP บนซับเน็ตนั้นจะล่ม แต่โฮสต์ก็สามารถสื่อสารกันได้

IPv6 มีคุณสมบัติใหม่ของการเคลื่อนย้าย IPv6 เครื่องที่ติดตั้ง Mobile IPv6 สามารถท่องไปรอบ ๆ ได้โดยไม่จำเป็นต้องเปลี่ยนที่อยู่ IP

IPv6 ยังอยู่ในช่วงการเปลี่ยนแปลงและคาดว่าจะแทนที่ IPv4 อย่างสมบูรณ์ในอีกไม่กี่ปีข้างหน้า ในปัจจุบันมีเครือข่ายไม่กี่เครือข่ายที่ทำงานบน IPv6 มีกลไกการเปลี่ยนแปลงบางอย่างสำหรับเครือข่ายที่เปิดใช้งาน IPv6 เพื่อพูดและท่องไปในเครือข่ายต่างๆได้อย่างง่ายดายบน IPv4 เหล่านี้คือ:

- การใช้งานสแต็กคู่

- Tunneling

- NAT-PT

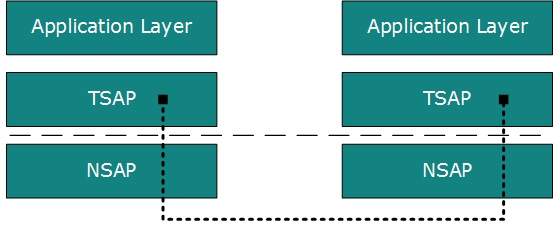

Next Layer ใน OSI Model ได้รับการยอมรับว่า Transport Layer (Layer-4) โมดูลและขั้นตอนทั้งหมดที่เกี่ยวข้องกับการขนส่งข้อมูลหรือสตรีมข้อมูลจะถูกจัดหมวดหมู่ไว้ในเลเยอร์นี้ เช่นเดียวกับเลเยอร์อื่น ๆ เลเยอร์นี้จะสื่อสารกับเลเยอร์เพียร์ทรานสปอร์ตของโฮสต์ระยะไกล

เลเยอร์การขนส่งนำเสนอการเชื่อมต่อแบบ peer-to-peer และ end-to-end ระหว่างสองกระบวนการบนโฮสต์ระยะไกล เลเยอร์การขนส่งรับข้อมูลจากชั้นบน (เช่นเลเยอร์แอปพลิเคชัน) จากนั้นแบ่งออกเป็นส่วนขนาดเล็กลงตัวเลขแต่ละไบต์และส่งต่อไปยังเลเยอร์ล่าง (เลเยอร์เครือข่าย) เพื่อจัดส่ง

ฟังก์ชั่น

เลเยอร์นี้เป็นเลเยอร์แรกที่แบ่งข้อมูลซึ่งจัดทำโดยเลเยอร์แอปพลิเคชันไปยังหน่วยที่เล็กกว่าที่เรียกว่าเซ็กเมนต์ ตัวเลขทุกไบต์ในเซ็กเมนต์และดูแลการบัญชี

เลเยอร์นี้ช่วยให้มั่นใจได้ว่าจะต้องได้รับข้อมูลในลำดับเดียวกันกับที่ส่งข้อมูล

เลเยอร์นี้จัดเตรียมการส่งมอบข้อมูลแบบ end-to-end ระหว่างโฮสต์ซึ่งอาจอยู่ในเครือข่ายย่อยเดียวกันหรือไม่ก็ได้

กระบวนการเซิร์ฟเวอร์ทั้งหมดตั้งใจที่จะสื่อสารผ่านเครือข่ายมีการติดตั้ง Transport Service Access Point (TSAP) ที่รู้จักกันดีหรือที่เรียกว่าหมายเลขพอร์ต

การสื่อสารแบบ End-to-End

กระบวนการบนโฮสต์หนึ่งระบุเพียร์โฮสต์บนเครือข่ายระยะไกลโดยใช้ TSAPs หรือที่เรียกว่าหมายเลขพอร์ต TSAPs ได้รับการกำหนดไว้เป็นอย่างดีและกระบวนการที่พยายามสื่อสารกับเพื่อนรู้เรื่องนี้ล่วงหน้า

ตัวอย่างเช่นเมื่อไคลเอ็นต์ DHCP ต้องการสื่อสารกับเซิร์ฟเวอร์ DHCP ระยะไกลไคลเอ็นต์จะร้องขอบนพอร์ตหมายเลข 67 เสมอเมื่อไคลเอ็นต์ DNS ต้องการสื่อสารกับเซิร์ฟเวอร์ DNS ระยะไกลไคลเอ็นต์จะร้องขอบนพอร์ตหมายเลข 53 (UDP) เสมอ

โปรโตคอลเลเยอร์การขนส่งหลักสองแบบ ได้แก่ :

Transmission Control Protocol

ให้การสื่อสารที่เชื่อถือได้ระหว่างสองโฮสต์

User Datagram Protocol

ให้การสื่อสารที่ไม่น่าเชื่อถือระหว่างสองโฮสต์

Transmission Control Protocol (TCP) เป็นหนึ่งในโปรโตคอลที่สำคัญที่สุดของชุด Internet Protocols เป็นโปรโตคอลที่ใช้กันอย่างแพร่หลายสำหรับการส่งข้อมูลในเครือข่ายการสื่อสารเช่นอินเทอร์เน็ต

คุณสมบัติ

TCP เป็นโปรโตคอลที่เชื่อถือได้ นั่นคือผู้รับจะส่งการตอบรับเชิงบวกหรือเชิงลบเกี่ยวกับแพ็กเก็ตข้อมูลไปยังผู้ส่งเสมอเพื่อให้ผู้ส่งมีเบาะแสที่ชัดเจนว่าแพ็กเก็ตข้อมูลไปถึงปลายทางหรือไม่หรือจำเป็นต้องส่งอีกครั้ง

TCP ทำให้แน่ใจว่าข้อมูลไปถึงปลายทางที่ต้องการตามลำดับเดียวกันกับที่ส่ง

TCP มุ่งเน้นการเชื่อมต่อ TCP ต้องการให้มีการเชื่อมต่อระหว่างจุดระยะไกลสองจุดก่อนที่จะส่งข้อมูลจริง

TCP มีกลไกการตรวจสอบข้อผิดพลาดและการกู้คืน

TCP จัดเตรียมการสื่อสารแบบ end-to-end

TCP ให้การควบคุมการไหลและคุณภาพของบริการ

TCP ทำงานในโหมดจุดต่อจุดไคลเอนต์ / เซิร์ฟเวอร์

TCP จัดเตรียมเซิร์ฟเวอร์แบบฟูลดูเพล็กซ์กล่าวคือสามารถทำหน้าที่ของทั้งผู้รับและผู้ส่ง

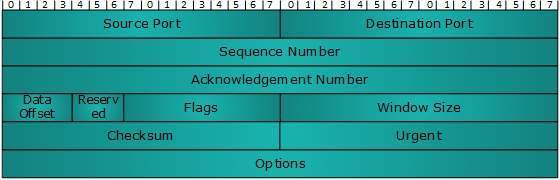

หัวข้อ

ความยาวของส่วนหัว TCP มีความยาวขั้นต่ำ 20 ไบต์และสูงสุด 60 ไบต์

Source Port (16-bits) - ระบุพอร์ตต้นทางของกระบวนการแอปพลิเคชันบนอุปกรณ์ส่ง

Destination Port (16-bits) - ระบุพอร์ตปลายทางของกระบวนการสมัครบนอุปกรณ์รับ

Sequence Number (32-bits) - ลำดับจำนวนไบต์ข้อมูลของเซ็กเมนต์ในเซสชัน

Acknowledgement Number (32-bits) - เมื่อตั้งค่าสถานะ ACK หมายเลขนี้จะมีหมายเลขลำดับถัดไปของไบต์ข้อมูลที่คาดไว้และทำงานเป็นการรับทราบข้อมูลก่อนหน้านี้ที่ได้รับ

Data Offset (4-bits) - ฟิลด์นี้หมายถึงทั้งขนาดของส่วนหัว TCP (คำ 32 บิต) และออฟเซ็ตของข้อมูลในแพ็กเก็ตปัจจุบันในส่วน TCP ทั้งหมด

Reserved (3-bits) - สงวนไว้สำหรับการใช้งานในอนาคตและทั้งหมดจะถูกตั้งค่าเป็นศูนย์ตามค่าเริ่มต้น

Flags (1-bit each)

NS - Nonce Sum bit ถูกใช้โดยกระบวนการส่งสัญญาณ Explicit Congestion Notification

CWR - เมื่อโฮสต์ได้รับแพ็กเก็ตที่มีการตั้งค่าบิต ECE ระบบจะตั้งค่า Congestion Windows Reduced เพื่อรับทราบว่าได้รับ ECE

ECE - มีสองความหมาย:

ถ้า SYN บิตชัดเจนเป็น 0 ดังนั้น ECE หมายความว่าแพ็คเก็ต IP มีชุดบิต CE (ประสบการณ์ความแออัด)

ถ้า SYN bit ถูกตั้งค่าเป็น 1 ECE หมายความว่าอุปกรณ์นั้นสามารถใช้ ECT ได้

URG - ระบุว่าช่องตัวชี้ด่วนมีข้อมูลสำคัญและควรได้รับการประมวลผล

ACK- แสดงว่าช่องรับทราบมีความสำคัญ ถ้า ACK ถูกล้างเป็น 0 แสดงว่าแพ็กเก็ตไม่มีการตอบรับใด ๆ

PSH - เมื่อตั้งค่าแล้วจะเป็นการร้องขอไปยังสถานีรับเพื่อส่งข้อมูล (ทันทีที่มา) ไปยังแอปพลิเคชันรับโดยไม่ต้องบัฟเฟอร์

RST - ตั้งค่าสถานะใหม่มีคุณสมบัติดังต่อไปนี้:

ใช้เพื่อปฏิเสธการเชื่อมต่อที่เข้ามา

ใช้เพื่อปฏิเสธกลุ่ม

ใช้เพื่อเริ่มการเชื่อมต่อใหม่

SYN - แฟล็กนี้ใช้เพื่อตั้งค่าการเชื่อมต่อระหว่างโฮสต์

FIN- แฟล็กนี้ใช้เพื่อปล่อยการเชื่อมต่อและไม่มีการแลกเปลี่ยนข้อมูลอีกหลังจากนั้น เนื่องจากแพ็กเก็ตที่มีแฟล็ก SYN และ FIN มีหมายเลขลำดับจึงประมวลผลตามลำดับที่ถูกต้อง

Windows Size - ฟิลด์นี้ใช้สำหรับการควบคุมการไหลระหว่างสองสถานีและระบุจำนวนบัฟเฟอร์ (เป็นไบต์) ที่ผู้รับจัดสรรสำหรับเซ็กเมนต์นั่นคือปริมาณข้อมูลที่ผู้รับคาดหวัง

Checksum - ฟิลด์นี้ประกอบด้วยการตรวจสอบส่วนหัวข้อมูลและส่วนหัวหลอก

Urgent Pointer - ชี้ไปที่ไบต์ข้อมูลเร่งด่วนหากตั้งค่าสถานะ URG เป็น 1

Options - อำนวยความสะดวกตัวเลือกเพิ่มเติมที่ส่วนหัวปกติไม่ครอบคลุม ฟิลด์ตัวเลือกจะอธิบายเป็นคำ 32 บิตเสมอ หากช่องนี้มีข้อมูลน้อยกว่า 32 บิตจะมีการใช้ช่องว่างภายในเพื่อปกปิดบิตที่เหลือเพื่อให้ถึงขอบเขต 32 บิต

ที่อยู่

การสื่อสาร TCP ระหว่างโฮสต์ระยะไกลสองโฮสต์ทำได้โดยใช้หมายเลขพอร์ต (TSAPs) หมายเลขพอร์ตมีตั้งแต่ 0 - 65535 ซึ่งแบ่งออกเป็น:

- พอร์ตระบบ (0 - 1023)

- พอร์ตผู้ใช้ (1024 - 49151)

- พอร์ตส่วนตัว / ไดนามิก (49152 - 65535)

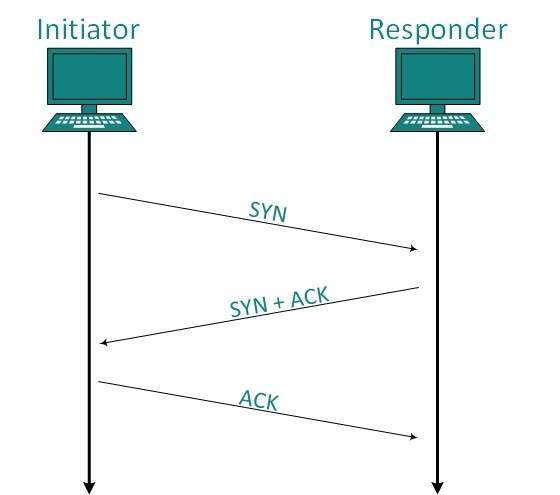

การจัดการการเชื่อมต่อ

การสื่อสาร TCP ทำงานในโมเดลเซิร์ฟเวอร์ / ไคลเอ็นต์ ไคลเอ็นต์เริ่มต้นการเชื่อมต่อและเซิร์ฟเวอร์ยอมรับหรือปฏิเสธ การจับมือสามทางใช้สำหรับการจัดการการเชื่อมต่อ

การจัดตั้ง

ไคลเอนต์เริ่มต้นการเชื่อมต่อและส่งเซ็กเมนต์พร้อมหมายเลขลำดับ เซิร์ฟเวอร์ตอบรับกลับมาพร้อมกับหมายเลขลำดับของตัวเองและ ACK ของเซ็กเมนต์ของไคลเอนต์ซึ่งมากกว่าหมายเลขลำดับของไคลเอนต์ ไคลเอนต์หลังจากได้รับ ACK ของเซ็กเมนต์จะส่งการตอบรับของเซิร์ฟเวอร์

ปล่อย

เซิร์ฟเวอร์และไคลเอนต์อย่างใดอย่างหนึ่งสามารถส่งเซ็กเมนต์ TCP โดยตั้งค่าสถานะ FIN เป็น 1 เมื่อปลายทางการรับตอบกลับโดย ACKnowledging FIN ทิศทางของการสื่อสาร TCP นั้นจะถูกปิดและปล่อยการเชื่อมต่อ

การจัดการแบนด์วิดท์

TCP ใช้แนวคิดเรื่องขนาดหน้าต่างเพื่อรองรับความต้องการในการจัดการแบนด์วิดท์ ขนาดหน้าต่างบอกผู้ส่งที่ปลายระยะไกลจำนวนไบต์ข้อมูลที่แบ่งส่วนผู้รับในตอนท้ายนี้สามารถรับได้ TCP ใช้เฟสเริ่มต้นช้าโดยใช้ขนาดหน้าต่าง 1 และเพิ่มขนาดหน้าต่างแบบทวีคูณหลังจากการสื่อสารสำเร็จแต่ละครั้ง

ตัวอย่างเช่นไคลเอนต์ใช้ windows ขนาด 2 และส่งข้อมูล 2 ไบต์ เมื่อการตอบรับของเซ็กเมนต์นี้ได้รับขนาด windows จะเพิ่มเป็นสองเท่าเป็น 4 และส่งต่อไปเซ็กเมนต์ที่ส่งจะมีความยาว 4 ไบต์ข้อมูล เมื่อได้รับการตอบรับส่วนข้อมูล 4 ไบต์ไคลเอ็นต์จะตั้งค่าขนาด windows เป็น 8 เป็นต้นไป

หากพลาดการรับทราบกล่าวคือข้อมูลสูญหายในเครือข่ายการส่งผ่านหรือได้รับ NACK ขนาดหน้าต่างจะลดลงเหลือครึ่งหนึ่งและระยะเริ่มต้นที่ช้าจะเริ่มขึ้นอีกครั้ง

การควบคุมข้อผิดพลาดและการควบคุมการไหล

TCP ใช้หมายเลขพอร์ตเพื่อทราบว่าต้องใช้กระบวนการแอปพลิเคชันใดเพื่อส่งมอบเซ็กเมนต์ข้อมูล นอกจากนั้นจะใช้หมายเลขลำดับเพื่อซิงโครไนซ์ตัวเองกับโฮสต์ระยะไกล กลุ่มข้อมูลทั้งหมดจะถูกส่งและรับด้วยหมายเลขลำดับ ผู้ส่งรู้ว่าผู้รับได้รับส่วนข้อมูลสุดท้ายใดเมื่อได้รับ ACK ผู้รับทราบเกี่ยวกับส่วนสุดท้ายที่ส่งโดยผู้ส่งโดยอ้างถึงหมายเลขลำดับของแพ็กเก็ตที่เพิ่งได้รับ

หากหมายเลขลำดับของเซ็กเมนต์ที่เพิ่งได้รับไม่ตรงกับหมายเลขลำดับที่ผู้รับคาดหวังไว้มันจะถูกทิ้งและ NACK จะถูกส่งกลับ หากสองเซ็กเมนต์มาพร้อมกับหมายเลขลำดับเดียวกันค่าการประทับเวลา TCP จะถูกเปรียบเทียบเพื่อทำการตัดสินใจ

มัลติเพล็กซ์

เทคนิคในการรวมสตรีมข้อมูลตั้งแต่สองสตรีมขึ้นไปในหนึ่งเซสชันเรียกว่า Multiplexing เมื่อไคลเอ็นต์ TCP เริ่มต้นการเชื่อมต่อกับเซิร์ฟเวอร์มักจะอ้างถึงหมายเลขพอร์ตที่กำหนดไว้อย่างดีซึ่งระบุกระบวนการแอปพลิเคชัน ไคลเอนต์เองใช้หมายเลขพอร์ตที่สร้างขึ้นแบบสุ่มจากพูลหมายเลขพอร์ตส่วนตัว

การใช้ TCP Multiplexing ไคลเอนต์สามารถสื่อสารกับกระบวนการแอปพลิเคชันที่แตกต่างกันจำนวนมากในเซสชันเดียว ตัวอย่างเช่นไคลเอนต์ร้องขอเว็บเพจซึ่งจะมีข้อมูลประเภทต่างๆ (HTTP, SMTP, FTP เป็นต้น) การหมดเวลาของเซสชัน TCP จะเพิ่มขึ้นและเซสชันจะเปิดไว้เป็นเวลานานขึ้นเพื่อให้โอเวอร์เฮดแฮนด์เชคสามทางสามารถ หลีกเลี่ยง

สิ่งนี้ทำให้ระบบไคลเอนต์สามารถรับการเชื่อมต่อหลายครั้งผ่านการเชื่อมต่อเสมือนเดียว การเชื่อมต่อเสมือนเหล่านี้ไม่ดีสำหรับเซิร์ฟเวอร์หากหมดเวลานานเกินไป

การควบคุมความแออัด