SAP GRC - คู่มือฉบับย่อ

โซลูชันการกำกับดูแลความเสี่ยงและการปฏิบัติตามข้อกำหนดของ SAP ช่วยให้องค์กรสามารถจัดการกฎระเบียบและการปฏิบัติตามข้อกำหนดและขจัดความเสี่ยงในการจัดการการดำเนินงานหลักขององค์กร ตามสถานการณ์ตลาดที่เปลี่ยนแปลงองค์กรต่างๆกำลังเติบโตและมีการเปลี่ยนแปลงอย่างรวดเร็วและเอกสารที่ไม่เหมาะสมสเปรดชีตไม่เป็นที่ยอมรับสำหรับผู้ตรวจสอบภายนอกและหน่วยงานกำกับดูแล

SAP GRC ช่วยองค์กรในการจัดการกฎระเบียบและการปฏิบัติตามข้อกำหนดและดำเนินกิจกรรมต่อไปนี้ -

การรวมกิจกรรม GRC เข้ากับกระบวนการที่มีอยู่อย่างง่ายดายและทำให้กิจกรรม GRC ที่สำคัญโดยอัตโนมัติ

ความซับซ้อนต่ำและการจัดการความเสี่ยงอย่างมีประสิทธิภาพ

ปรับปรุงกิจกรรมการบริหารความเสี่ยง

การจัดการการฉ้อโกงในการดำเนินการทางธุรกิจและการจัดการการตรวจสอบอย่างมีประสิทธิภาพ

องค์กรทำงานได้ดีขึ้นและ บริษัท ต่างๆสามารถปกป้องคุณค่าของตนได้

โซลูชัน SAP GRC ประกอบด้วยสามส่วนหลัก ได้แก่ วิเคราะห์จัดการและตรวจสอบ

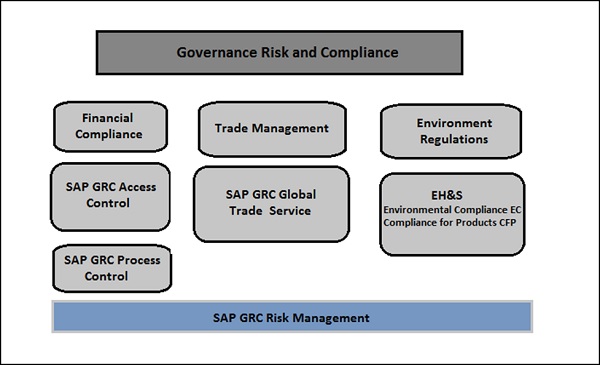

โมดูลใน SAP GRC

ตอนนี้ให้เราเข้าใจโมดูลต่างๆใน SAP GRC -

SAP GRC Access Control

เพื่อลดความเสี่ยงในองค์กรจำเป็นต้องดำเนินการควบคุมความเสี่ยงโดยเป็นส่วนหนึ่งของการปฏิบัติตามกฎระเบียบและข้อบังคับ ควรกำหนดความรับผิดชอบอย่างชัดเจนการจัดการการจัดเตรียมบทบาทและการจัดการการเข้าถึงสำหรับผู้ใช้ขั้นสูงเป็นสิ่งสำคัญสำหรับการจัดการความเสี่ยงในองค์กร

การควบคุมกระบวนการ SAP GRC และการจัดการการฉ้อโกง

โซลูชันซอฟต์แวร์ SAP GRC Process Control ใช้สำหรับการจัดการการปฏิบัติตามข้อกำหนดและการจัดการนโยบาย ความสามารถในการจัดการการปฏิบัติตามข้อกำหนดช่วยให้องค์กรสามารถจัดการและตรวจสอบสภาพแวดล้อมการควบคุมภายในของตนได้ องค์กรสามารถแก้ไขปัญหาที่ระบุในเชิงรุกและรับรองและรายงานสถานะโดยรวมของกิจกรรมการปฏิบัติตามข้อกำหนดที่เกี่ยวข้อง

การควบคุมกระบวนการ SAP สนับสนุนวงจรชีวิตที่สมบูรณ์ของการจัดการนโยบายรวมถึงการกระจายและการปฏิบัติตามนโยบายตามกลุ่มเป้าหมาย นโยบายเหล่านี้ช่วยให้องค์กรสามารถลดต้นทุนในการปฏิบัติตามข้อกำหนดและเพิ่มความโปร่งใสในการจัดการและช่วยให้องค์กรสามารถพัฒนากระบวนการและนโยบายการจัดการการปฏิบัติตามข้อกำหนดในสภาพแวดล้อมทางธุรกิจ

SAP GRC การบริหารความเสี่ยง

SAP GRC Risk Management ช่วยให้คุณจัดการกิจกรรมการบริหารความเสี่ยง คุณสามารถวางแผนล่วงหน้าเพื่อระบุความเสี่ยงในธุรกิจและใช้มาตรการเพื่อจัดการความเสี่ยงและช่วยให้คุณตัดสินใจได้ดีขึ้นเพื่อปรับปรุงผลการดำเนินงานของธุรกิจ

ความเสี่ยงมีหลายรูปแบบ -

- ความเสี่ยงด้านปฏิบัติการ

- ความเสี่ยงด้านกลยุทธ์

- ความเสี่ยงด้านการปฏิบัติตามกฎระเบียบ

- ความเสี่ยงทางการเงิน

การจัดการการตรวจสอบ SAP GRC

ใช้เพื่อปรับปรุงกระบวนการจัดการการตรวจสอบในองค์กรโดยการจัดทำเอกสารสิ่งประดิษฐ์จัดระเบียบเอกสารงานและสร้างรายงานการตรวจสอบ คุณสามารถผสานรวมกับโซลูชันการกำกับดูแลความเสี่ยงและการปฏิบัติตามกฎระเบียบอื่น ๆ ได้อย่างง่ายดายและช่วยให้องค์กรสามารถปรับนโยบายการจัดการการตรวจสอบกับเป้าหมายทางธุรกิจ

การจัดการการตรวจสอบ SAP GRC ช่วยผู้ตรวจสอบในการทำสิ่งต่างๆให้ง่ายขึ้นโดยให้ความสามารถดังต่อไปนี้ -

คุณสามารถจับภาพอาร์ติแฟกต์สำหรับการจัดการการตรวจสอบและหลักฐานอื่น ๆ ได้ทันทีโดยใช้คุณสมบัติการลาก - วางของอุปกรณ์เคลื่อนที่

คุณสามารถสร้างติดตามและจัดการปัญหาการตรวจสอบได้อย่างง่ายดายด้วยการตรวจสอบและติดตามทั่วโลก

คุณสามารถทำการค้นหาโดยใช้ความสามารถในการค้นหาที่ช่วยให้รับข้อมูลเพิ่มเติมจากเอกสารเดิมและเอกสารการทำงาน

คุณสามารถดึงดูดผู้ตรวจสอบได้ด้วยอินเทอร์เฟซที่ใช้งานง่ายและเครื่องมือการทำงานร่วมกัน

การรวมการจัดการการตรวจสอบเข้ากับ SAP Fraud Management, SAP Risk Management และ SAP Process Control อย่างง่ายดายเพื่อให้กระบวนการตรวจสอบสอดคล้องกับเป้าหมายทางธุรกิจ

การแก้ไขปัญหาอย่างรวดเร็วโดยใช้เครื่องมือติดตามอัตโนมัติ

เพิ่มการใช้ประโยชน์ของพนักงานและลดต้นทุนการเดินทางอันเป็นผลมาจากการวางแผนการตรวจสอบภายในการจัดการทรัพยากรและการจัดตารางเวลา

ผสานรวมอย่างง่ายดายกับเครื่องมือการรายงาน SAP Business Objects และการแสดงข้อมูลเพื่อแสดงภาพรายงานการตรวจสอบโดยใช้ Lumira และการรายงาน BI อื่น ๆ

การใช้เทมเพลตที่กำหนดไว้ล่วงหน้าเพื่อสร้างมาตรฐานสิ่งประดิษฐ์การตรวจสอบและกระบวนการรายงาน

SAP GRC Fraud Management

เครื่องมือจัดการการฉ้อโกง SAP GRC ช่วยให้องค์กรตรวจจับและป้องกันการฉ้อโกงในระยะเริ่มต้นและลดความสูญเสียทางธุรกิจให้น้อยที่สุด การสแกนสามารถดำเนินการกับข้อมูลจำนวนมากแบบเรียลไทม์โดยสามารถระบุกิจกรรมที่มีการฉ้อโกงได้อย่างแม่นยำมากขึ้น

ซอฟต์แวร์การจัดการการฉ้อโกงของ SAP สามารถช่วยองค์กรต่างๆด้วยความสามารถดังต่อไปนี้ -

ตรวจสอบและจัดทำเอกสารเกี่ยวกับคดีฉ้อโกงได้ง่าย

เพิ่มการแจ้งเตือนและการตอบสนองของระบบเพื่อป้องกันการทุจริตที่จะเกิดขึ้นบ่อยครั้งในอนาคต

สแกนธุรกรรมและข้อมูลธุรกิจจำนวนมากได้อย่างง่ายดาย

SAP GRC Global Trade Services

ซอฟต์แวร์ SAP GRC GTS ช่วยให้องค์กรสามารถเพิ่มประสิทธิภาพการจัดหาข้ามพรมแดนภายในขอบเขตของการจัดการการค้าระหว่างประเทศ ช่วยในการลดโทษของความเสี่ยงจากหน่วยงานกำกับดูแลการค้าระหว่างประเทศ

จัดเตรียมกระบวนการจัดการการค้าทั่วโลกแบบรวมศูนย์ด้วยที่เก็บเดียวสำหรับข้อมูลหลักการปฏิบัติตามข้อกำหนดและเนื้อหาโดยไม่คำนึงถึงขนาดขององค์กร

โมเดลความสามารถ SAP GRC

SAP BusinessObjects โซลูชัน GRC ประกอบด้วยความสามารถหลักสามประการ - Analyze, Manage and Monitor.

ในแผนภาพต่อไปนี้คุณจะเห็น SAP GRC Capability Model ที่ครอบคลุมคุณสมบัติหลักทั้งหมดของซอฟต์แวร์ SAP GRC เมื่อใช้ GRC องค์กรสามารถตรวจสอบความเสี่ยงที่อาจเกิดขึ้นและผลการปฏิบัติตามกฎระเบียบและสามารถตัดสินใจได้อย่างถูกต้องเพื่อลดความเสี่ยงดังกล่าว

ใน SAP GRC เวอร์ชันเก่าหากต้องการใช้การควบคุมการเข้าถึงการควบคุมกระบวนการและการจัดการความเสี่ยงจะมีการนำทางแยกต่างหากสำหรับแต่ละองค์ประกอบ ซึ่งหมายความว่าผู้ใช้ในการทำหน้าที่ข้ามส่วนประกอบต้องล็อกอินเข้าสู่แต่ละโมดูลแยกกันและเข้าสู่ระบบหลายครั้ง สิ่งนี้ส่งผลให้กระบวนการที่ยากลำบากในการจัดการหน้าต่างและเอกสารจำนวนมากเพื่อค้นหาก็ยากเช่นกัน

SAP GRC 10.0 ให้การนำทางโดยตรงไปยังการควบคุมการเข้าถึงการควบคุมกระบวนการและองค์ประกอบการจัดการความเสี่ยงสำหรับผู้ใช้รายเดียวตามการอนุญาตและลบการจัดการหลายหน้าต่าง

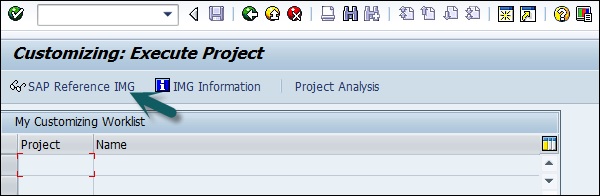

Step 1 - ในการปรับแต่งกิจกรรมและรักษาการตั้งค่าการกำหนดค่าสำหรับโซลูชัน GRC ให้ไปที่ T-code - SPRO → SAP Reference IMG

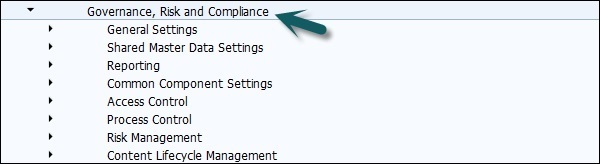

Step 2 - ขยายโหนดการกำกับดูแลความเสี่ยงและการปฏิบัติตามกฎระเบียบ -

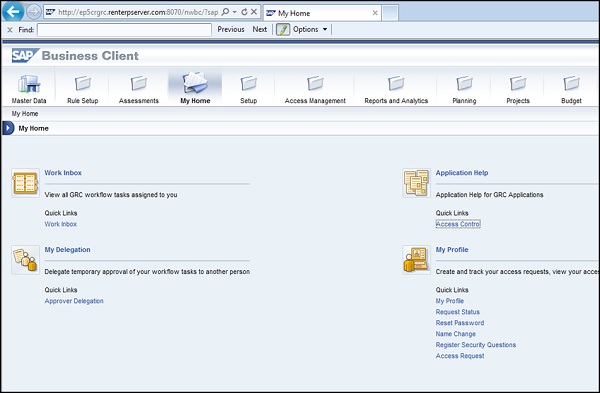

Step 3 - เข้าสู่ระบบลูกค้าธุรกิจ NetWeaver -

รันธุรกรรมสำหรับ NWBC ใน SAP Easy access

จะเปิดหน้าจอ NetWeaver Business Client และคุณจะได้รับ url ต่อไปนี้ - http://ep5crgrc.renterpserver.com:8070/nwbc/~launch/

ศูนย์งาน SAP GRC

คุณสามารถใช้ Work Centers เพื่อจัดเตรียมจุดเชื่อมต่อกลางสำหรับ GRC 10.0 สามารถจัดระเบียบตามสิ่งที่ลูกค้าได้รับอนุญาตให้ดำเนินการ

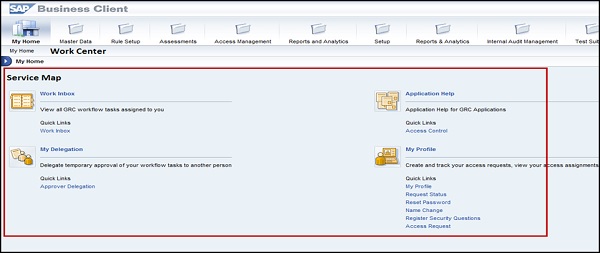

Step 1- ในการเข้าถึง Work Centers ให้เปิด NetWeaver Business Client ตามที่กล่าวไว้ข้างต้น ไปที่/nwbc ตัวเลือกที่ด้านบนเพื่อเปิด Work Centers

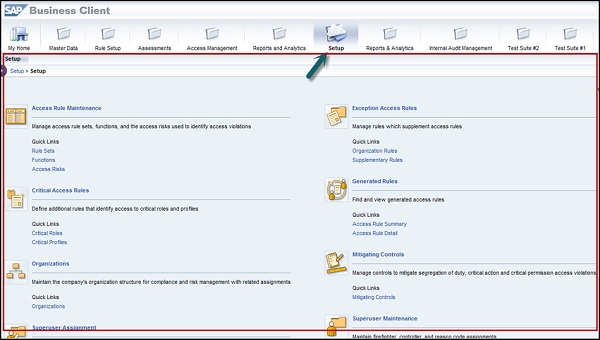

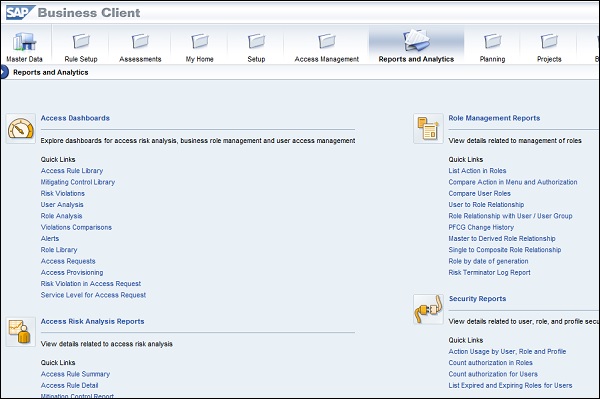

Step 2 - เมื่อคุณคลิกคุณจะเข้าสู่หน้าจอหลักของไคลเอนต์ SAP NetWeaver Business

ส่วนประกอบต่างๆของโซลูชัน GRC จะแสดงขึ้นอยู่กับผลิตภัณฑ์ที่คุณได้รับอนุญาต - Access Control, Process Control, or Risk Management.

การควบคุมการเข้าถึง SAP GRC ช่วยให้องค์กรตรวจจับจัดการและป้องกันการละเมิดความเสี่ยงในการเข้าถึงโดยอัตโนมัติและลดการเข้าถึงข้อมูลและข้อมูลของ บริษัท โดยไม่ได้รับอนุญาต ผู้ใช้สามารถใช้บริการตนเองอัตโนมัติเพื่อเข้าถึงการส่งคำขอการร้องขอการเข้าถึงที่ขับเคลื่อนด้วยเวิร์กโฟลว์และการอนุมัติการเข้าถึง การตรวจสอบการเข้าถึงของผู้ใช้การอนุญาตบทบาทและการละเมิดความเสี่ยงโดยอัตโนมัติสามารถใช้ได้โดยใช้ SAP GRC Access Control

SAP GRC Access Control จัดการกับความท้าทายที่สำคัญโดยอนุญาตให้ธุรกิจจัดการความเสี่ยงในการเข้าถึง ช่วยให้องค์กรป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตโดยกำหนดการแบ่งแยกหน้าที่ SoD และการเข้าถึงที่สำคัญและลดเวลาและค่าใช้จ่ายในการจัดการความเสี่ยงในการเข้าถึง

คุณสมบัติหลัก

ต่อไปนี้เป็นคุณสมบัติหลักของ SAP GRC Access Control -

เพื่อดำเนินการตรวจสอบและปฏิบัติตามข้อกำหนดทางกฎหมายด้วยมาตรฐานการตรวจสอบที่แตกต่างกันเช่นมาตรฐาน SOX, BSI และ ISO

เพื่อตรวจจับการละเมิดความเสี่ยงในการเข้าถึงโดยอัตโนมัติทั้งระบบ SAP และระบบที่ไม่ใช่ SAP ในองค์กร

ดังที่ได้กล่าวไว้จะช่วยให้ผู้ใช้สามารถส่งการเข้าถึงแบบบริการตนเองการร้องขอการเข้าถึงเวิร์กโฟลว์ที่ขับเคลื่อนด้วยและการอนุมัติคำขอ

เพื่อตรวจสอบการเข้าถึงของผู้ใช้โดยอัตโนมัติการอนุญาตบทบาทการละเมิดความเสี่ยงและควบคุมการมอบหมายงานในองค์กรขนาดเล็กและขนาดใหญ่

เพื่อจัดการการเข้าถึงของผู้ใช้ขั้นสูงอย่างมีประสิทธิภาพและหลีกเลี่ยงการละเมิดความเสี่ยงและการเข้าถึงข้อมูลและแอปพลิเคชันโดยไม่ได้รับอนุญาตใน SAP และระบบที่ไม่ใช่ SAP

จะสำรวจการควบคุมการเข้าถึงตั้งค่าศูนย์ทำงานได้อย่างไร

รันธุรกรรมสำหรับ NWBC ใน SAP Easy access

จะเปิดหน้าจอ NetWeaver Business Client และคุณจะได้รับ url ต่อไปนี้ - http://ep5crgrc.renterpserver.com:8070/nwbc/~launch/

Step 1- ในการเข้าถึง Work Centers ให้เปิด NetWeaver Business Client ตามที่กล่าวไว้ข้างต้น ไปที่/nwbc ตัวเลือกที่ด้านบนเพื่อเปิด Work Centers

Step 2 - เมื่อคุณคลิกคุณจะเข้าสู่หน้าจอหลักของไคลเอนต์ SAP NetWeaver Business

Step 3- ไปที่ศูนย์การตั้งค่าและสำรวจชุดงาน คลิกลิงก์บางส่วนในแต่ละลิงก์และสำรวจหน้าจอต่างๆ

Step 4 - ศูนย์การตั้งค่ามีอยู่ใน Access Control และมีลิงก์ไปยังส่วนต่อไปนี้ -

- เข้าถึงการบำรุงรักษากฎ

- กฎการเข้าถึงข้อยกเว้น

- กฎการเข้าถึงที่สำคัญ

- สร้างกฎ

- Organizations

- การลดการควบคุม

- การกำหนด Superuser

- การบำรุงรักษา Superuser

- เข้าถึงเจ้าของ

Step 5 - คุณสามารถใช้ฟังก์ชั่นข้างต้นได้ด้วยวิธีต่อไปนี้ -

การใช้ส่วนการบำรุงรักษากฎการเข้าถึงคุณสามารถจัดการชุดกฎการเข้าถึงฟังก์ชันและความเสี่ยงในการเข้าถึงที่ใช้เพื่อระบุการละเมิดการเข้าถึง

การใช้กฎการเข้าถึงข้อยกเว้นคุณสามารถจัดการกฎที่เสริมกฎการเข้าถึงได้

เมื่อใช้ส่วนกฎการเข้าถึงที่สำคัญคุณสามารถกำหนดกฎเพิ่มเติมที่ระบุการเข้าถึงบทบาทและโปรไฟล์ที่สำคัญ

ใช้ส่วนกฎที่สร้างขึ้นคุณสามารถค้นหาและดูกฎการเข้าถึงที่สร้างขึ้น

ภายใต้องค์กรคุณสามารถรักษาโครงสร้างองค์กรของ บริษัท สำหรับการปฏิบัติตามกฎระเบียบและการบริหารความเสี่ยงด้วยการมอบหมายงานที่เกี่ยวข้อง

ส่วนการลดการควบคุมช่วยให้คุณจัดการการควบคุมเพื่อลดการแบ่งแยกหน้าที่การดำเนินการที่สำคัญและการละเมิดสิทธิ์การเข้าถึงที่สำคัญ

Superuser Assignment คือที่ที่คุณกำหนดเจ้าของให้กับ ID นักผจญเพลิงและกำหนด ID นักผจญเพลิงให้กับผู้ใช้

การบำรุงรักษา Superuser คือที่ที่คุณดูแลรักษานักผจญเพลิงผู้ควบคุมและการกำหนดรหัสเหตุผล

ภายใต้ Access Owners คุณจัดการสิทธิ์ของเจ้าของสำหรับความสามารถในการจัดการการเข้าถึง

ตามสิทธิ์การใช้งานซอฟต์แวร์ GRC คุณสามารถนำทาง Access Management Work Center มีหลายส่วนในการจัดการกิจกรรมการควบคุมการเข้าถึง

เมื่อคุณคลิกที่ Access Management Work Center คุณจะเห็นหัวข้อต่อไปนี้ -

- การกำหนดบทบาท GRC

- เข้าถึงการวิเคราะห์ความเสี่ยง

- การเข้าถึงที่ลดลง

- การดูแลระบบร้องขอการเข้าถึง

- การจัดการบทบาท

- การขุดตามบทบาท

- บทบาทการบำรุงรักษาจำนวนมาก

- การกำหนด Superuser

- การบำรุงรักษา Superuser

- การสร้างคำขอเข้าถึง

- บทวิจารณ์การรับรองการปฏิบัติตาม

- Alerts

- Scheduling

ส่วนข้างต้นช่วยคุณได้หลายวิธีดังต่อไปนี้ -

เมื่อคุณเข้าไปที่ risk analysisคุณสามารถประเมินระบบของคุณเพื่อเข้าถึงความเสี่ยงระหว่างผู้ใช้บทบาทวัตถุทรัพยากรบุคคลและระดับองค์กร ความเสี่ยงในการเข้าถึงคือการกระทำหรือสิทธิ์สองอย่างขึ้นไปซึ่งเมื่อมีให้สำหรับผู้ใช้คนเดียวหรือบทบาทเดียวโปรไฟล์ระดับองค์กรหรือ HR Object จะสร้างความเป็นไปได้ที่จะเกิดข้อผิดพลาดหรือความผิดปกติ

การใช้ mitigated access คุณสามารถระบุความเสี่ยงในการเข้าถึงประเมินระดับของความเสี่ยงเหล่านั้นและกำหนดการควบคุมการบรรเทาให้กับผู้ใช้บทบาทและโปรไฟล์เพื่อลดการละเมิดกฎการเข้าถึง

ใน access request administration คุณสามารถจัดการการมอบหมายการเข้าถึงบัญชีและกระบวนการตรวจสอบ

การใช้ role managementคุณจัดการบทบาทจากหลายระบบในที่เก็บแบบรวมเดียว

ใน role mining คุณลักษณะกลุ่มคุณสามารถกำหนดเป้าหมายบทบาทที่สนใจวิเคราะห์และดำเนินการได้

การใช้ role mass maintenanceคุณสามารถนำเข้าและเปลี่ยนแปลงการอนุญาตและแอตทริบิวต์สำหรับหลายบทบาท

ใน Superuser Assignment คุณสามารถกำหนดรหัสนักผจญเพลิงให้กับเจ้าของและกำหนดนักดับเพลิงและผู้ควบคุมให้กับ ID นักผจญเพลิงได้

ใน Superuser Maintenance คุณสามารถทำกิจกรรมต่างๆเช่นการวิจัยและบำรุงรักษานักดับเพลิงและผู้ควบคุมและกำหนดรหัสเหตุผลตามระบบ

การใช้ access request creationคุณสามารถสร้างการมอบหมายการเข้าถึงและบัญชี

Compliance certification reviews สนับสนุนการตรวจสอบการเข้าถึงของผู้ใช้การละเมิดความเสี่ยงและการกำหนดบทบาท

การใช้ alertsคุณสามารถสร้างโดยแอพพลิเคชั่นเพื่อดำเนินการที่สำคัญหรือขัดแย้งกัน

การใช้ Scheduling ส่วนของ Rule Setup Work Center คุณสามารถรักษาตารางเวลาสำหรับการตรวจสอบการควบคุมอย่างต่อเนื่องและการทดสอบอัตโนมัติและเพื่อติดตามความคืบหน้าของงานที่เกี่ยวข้อง

ในโซลูชัน SAP GRC คุณสามารถจัดการออบเจ็กต์การอนุญาตเพื่อ จำกัด รายการและข้อมูลที่ผู้ใช้สามารถเข้าถึงได้ การอนุญาตจะควบคุมสิ่งที่ผู้ใช้สามารถเข้าถึงเกี่ยวกับศูนย์งานและรายงานในระบบ SAP

ในการเข้าถึงโซลูชัน GRC คุณควรมีสิทธิ์ดังต่อไปนี้ -

- การอนุญาตพอร์ทัล

- บทบาทของ PFCG ที่เกี่ยวข้อง

- บทบาทของ PFCG สำหรับการควบคุมการเข้าถึงการควบคุมกระบวนการและการจัดการความเสี่ยง

ประเภทการอนุญาตที่แสดงด้านล่างเป็นสิ่งจำเป็นตามส่วนประกอบ GRC - AC, PC และ RM

| ชื่อบทบาท | ประเภท | คำอธิบาย | ส่วนประกอบ |

|---|---|---|---|

| SAP_GRC_FN_BASE | PFCG | บทบาทพื้นฐาน | PC, RM |

| SAP_GRAC_BASE | PFCG | บทบาทพื้นฐาน (รวม SAP_GRC_FN_BASE) | AC |

| SAP_GRC_NWBC | PFCG | บทบาทในการรัน GRC 10.0 ใน NWBC | AC, PC, RM |

| SAP_GRAC_NWBC | PFCG | บทบาทในการรันศูนย์งาน NWBC แบบง่ายสำหรับ AC | AC |

| GRC_Suite | พอร์ทัล | บทบาทพอร์ทัลเพื่อรัน GRC ใน 10.0 ในพอร์ทัล | AC, PC, RM |

| SAP_GRC_FN_BUSINESS_USER | PFCG | บทบาทผู้ใช้ทั่วไป | AC * , PC, RM |

| SAP_GRC_FN_ALL | PFCG | บทบาทผู้ใช้ไฟฟ้า ข้ามการอนุญาตระดับเอนทิตีสำหรับพีซีและ RM | PC, RM |

| SAP_GRAC_ALL | PFCG | บทบาทของผู้ใช้ระดับสูง | AC |

| SAP_GRC_FN_DISPLAY | PFCG | แสดงบทบาทผู้ใช้ทั้งหมด | PC, RM |

| SAP_GRAC_DISPLAY_ALL | PFCG | แสดงบทบาทผู้ใช้ทั้งหมด | AC |

| SAP_GRAC_SETUP | PFCG | การปรับแต่งบทบาท (ใช้เพื่อรักษาการกำหนดค่าใน IMG) | AC |

| SAP_GRC_SPC_CUSTOMIZING | PFCG | การปรับแต่งบทบาท (ใช้เพื่อรักษาการกำหนดค่าใน IMG) | พีซี |

| SAP_GRC_RM_CUSTOMIZING | PFCG | การปรับแต่งบทบาท (ใช้เพื่อรักษาการกำหนดค่าใน IMG) | RM |

| SAP_GRAC_RISK_ANALYSIS | PFCG | บทบาทให้สิทธิ์ในการรันงาน SoD | AC, PC, RM |

การอนุญาตใน Portal Component และ NWBC

ในโซลูชัน SAP GRC 10.0 ศูนย์งานถูกกำหนดในบทบาท PCD สำหรับส่วนประกอบพอร์ทัลและในบทบาท PFCG สำหรับ NWBC (NetWeaver Business Client). ศูนย์งานได้รับการแก้ไขในแต่ละบทบาทฐาน SAP มอบบทบาทเหล่านี้อย่างไรก็ตาม ลูกค้าสามารถแก้ไขบทบาทเหล่านี้ได้ตามความต้องการ

ตำแหน่งของโฟลเดอร์แอพพลิเคชั่นและแอพพลิเคชั่นรองภายในเซอร์วิสแม็พถูกควบคุมโดยแอพพลิเคชั่น SAP NetWeaver Launchpad แผนที่บริการถูกควบคุมโดยการอนุญาตของผู้ใช้ดังนั้นหากผู้ใช้ไม่มีสิทธิ์ดูแอปพลิเคชันใด ๆ ระบบจะซ่อนไว้ในไคลเอนต์ NetWeaver Business

จะตรวจสอบการกำหนดบทบาทใน Access Management Work Center ได้อย่างไร

ทำตามขั้นตอนเหล่านี้เพื่อตรวจสอบการกำหนดบทบาท -

Step 1 - ไปที่ Access Management Work Center ใน NetWeaver Business Client

Step 2- เลือกกระบวนการทางธุรกิจภายใต้การกำหนดบทบาท GRC และไปที่ระดับบทบาทของกระบวนการย่อย คลิกถัดไปเพื่อกำหนดส่วนบทบาทต่อไป

จะตรวจสอบการมอบหมายบทบาทใน Master Data Work Center ได้อย่างไร

Step 1 - ไปที่ Master Data Work Center →องค์กร

Step 2 - ในหน้าต่างถัดไปเลือกองค์กรจากรายการจากนั้นคลิกเปิด

Step 3 - Note สามเหลี่ยมที่อยู่ถัดจากองค์กรหมายความว่ามีองค์กรย่อยอยู่และจุดถัดจากองค์กรหมายความว่าเป็นระดับต่ำสุด

Step 4- คลิกที่แท็บกระบวนการย่อย→กำหนดกระบวนการย่อย ตอนนี้เลือกหนึ่งหรือสองกระบวนการย่อยแล้วคลิกที่ถัดไป

Step 5 - โดยไม่ต้องทำการเปลี่ยนแปลงใด ๆ ให้คลิก Finish ในขั้นตอน Select Controls

Step 6- เลือกกระบวนการย่อยแรกจากรายการจากนั้นคลิกเปิด คุณควรดูรายละเอียดกระบวนการย่อย

Step 7- คลิกแท็บบทบาท เลือกบทบาทจากรายการจากนั้นคลิกมอบหมาย

SAP GRC Access Control ใช้บทบาท UME เพื่อควบคุมการอนุญาตผู้ใช้ในระบบ ผู้ดูแลระบบสามารถใช้การดำเนินการที่แสดงถึงเอนทิตีที่เล็กที่สุดของบทบาท UME ที่ผู้ใช้สามารถใช้เพื่อสร้างสิทธิ์การเข้าถึง

หนึ่งบทบาท UME สามารถมีการดำเนินการจากหนึ่งหรือหลายแอปพลิเคชัน คุณต้องกำหนดบทบาท UME ให้กับผู้ใช้ในUser Management Engine (UME).

การอนุญาตใน UME

เมื่อผู้ใช้ไม่สามารถเข้าถึงแท็บบางแท็บจะไม่แสดงเมื่อผู้ใช้ล็อกออนเมื่อผู้ใช้พยายามเข้าถึงแท็บนั้น เมื่อการดำเนินการ UME สำหรับแท็บถูกกำหนดให้กับผู้ใช้รายนั้นผู้ใช้รายนั้นเท่านั้นที่จะสามารถเข้าถึงฟังก์ชันนั้นได้

การดำเนินการ UME มาตรฐานที่มีทั้งหมดสำหรับแท็บ CC สามารถพบได้ในแท็บ “Assigned Actions” ของ Admin User.

บทบาท UME

คุณควรสร้างบทบาทผู้ดูแลระบบและควรกำหนดบทบาทนี้ให้กับ Superuser เพื่อดำเนินกิจกรรมที่เกี่ยวข้องกับตัวปรับเทียบมาตรฐาน SAP มีบทบาท CC ต่างๆที่สามารถสร้างได้ภายใต้การควบคุมการเข้าถึง SAP GRC ในขณะดำเนินการ -

- CC.ReportingView

Description - การแสดงผลและการรายงานตัวเทียบมาตรฐาน

- CC.RuleMaintenance

Description - การบำรุงรักษาตามกฎการปรับเทียบมาตรฐาน

- CC.MitMaintenance

Description - การบำรุงรักษาเพื่อลดการปฏิบัติตามเครื่องสอบเทียบ

- CC.Administration

Description - การจัดการการสอบเทียบมาตรฐานและการกำหนดค่าพื้นฐาน

จะเปิด User Maintenance Engine ได้อย่างไร

เมื่อใช้ UME คุณสามารถทำกิจกรรมหลักต่างๆภายใต้การควบคุมการเข้าถึง -

- คุณสามารถดำเนินการบำรุงรักษาผู้ใช้และบทบาท

- สามารถใช้สำหรับการกำหนดค่าแหล่งข้อมูลผู้ใช้

- คุณสามารถใช้การตั้งค่าความปลอดภัยและกฎรหัสผ่าน

ในการเปิด UME คุณควรใช้ URL ต่อไปนี้ -

http://<hostname>:<port>/useradmin

ใน SAP GRC 10.0 คุณสามารถใช้ Access Control Launch Pad เพื่อรักษาฟังก์ชันหลักภายใต้ GRC Access Control เป็นหน้าเว็บเดียวที่สามารถใช้สำหรับRisk Analysis and Remediation (RAR).

ใน GRC Access Control คุณสามารถใช้ความสามารถในการวิเคราะห์ความเสี่ยงและการแก้ไข (RAR) เพื่อทำการตรวจสอบความปลอดภัยและการแยกหน้าที่ (SoD) เป็นเครื่องมือที่สามารถใช้เพื่อระบุวิเคราะห์และแก้ไขปัญหาความเสี่ยงและการตรวจสอบที่เชื่อมโยงกับการปฏิบัติตามกฎระเบียบดังต่อไปนี้ ที่นี่คุณยังสามารถกำหนดสิ่งต่อไปนี้โดยรวม

- การจัดการบทบาทองค์กร (ERM)

- การจัดสรรผู้ใช้ที่เป็นไปตามข้อกำหนด (CUP)

- Superuser Privilege Management

การสร้าง Launchpad ใหม่ใน NWBC

ทำตามขั้นตอนเหล่านี้เพื่อสร้าง Launchpad ใหม่ใน NWBC -

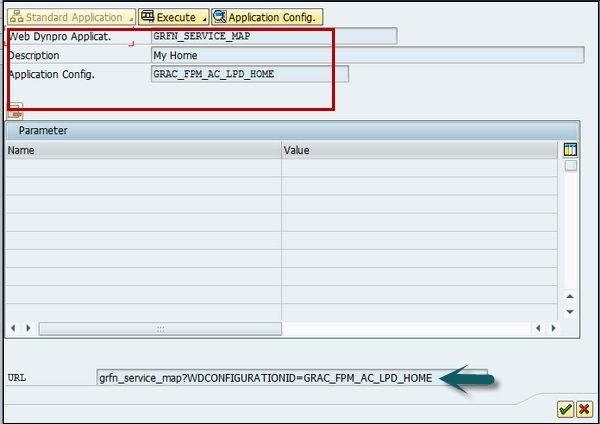

Step 1 - ไปที่บทบาท PFCG และเปิดบทบาท SAP_GRAC_NWBC

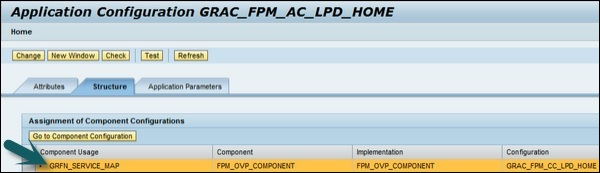

Step 2 - เมื่อคุณคลิกขวาที่รายการบ้านของฉันคุณจะเห็นแอปพลิเคชันที่เรียกว่า is grfn_service_map?WDCONFIGURATIONID=GRAC_FPM_AC_LPD_HOME และรหัสการกำหนดค่าคือ GRAC_FPM_AC_LPD_HOME.

Step 3 - เลือก application config และคุณจะเห็นหน้าจอการกำหนดค่าแอปพลิเคชัน→ปุ่มแสดง

Step 4 - เมื่อคุณคลิกที่แสดงคุณจะเห็นหน้าจอนี้ -

Step 5 - ตอนนี้เปิดไฟล์ Component Configuration ปุ่ม.

Step 6 - คลิกที่ Configure UIBBในหน้าจอนี้ คุณจะถูกนำไปที่หน้าจอต่อไปนี้ -

Step 7- คุณสามารถเลือก Launchpad ที่คุณต้องการแมปได้ หากคุณต้องการสร้าง Launchpad ใหม่คุณสามารถแมปกับบทบาทใหม่ได้

Step 8 - ในการสร้าง Launchpad ใหม่ให้กำหนดสิ่งต่อไปนี้ -

สร้าง Launchpad ใหม่พร้อมรายการเมนูที่คุณต้องการ

สร้างการกำหนดค่าใหม่ของแอปพลิเคชัน GRFN_SERVICE_MAP หรือคุณสามารถคัดลอกรหัสการกำหนดค่า GRAC_FPM_AC_LPD_HOME และปรับแต่งเพิ่มเติม

ในการกำหนดค่าใหม่ให้เลือก Launchpad ที่คุณต้องการเชื่อมโยง

สร้างบทบาทใหม่และเพิ่มแอปพลิเคชัน webdynpro GRFN_SERVICE_MAP ด้วยรหัสการกำหนดค่าที่กำหนดเองที่สร้างขึ้นในขั้นตอนก่อนหน้า

ในโซลูชัน SAP GRC 10.0 ข้อมูลหลักและโครงสร้างองค์กรจะถูกแชร์ระหว่างการควบคุมการเข้าถึงการควบคุมกระบวนการและการจัดการความเสี่ยง การควบคุมกระบวนการยังแบ่งปันความสามารถบางอย่างกับกระบวนการบริหารความเสี่ยง

ต่อไปนี้เป็นคุณสมบัติหลักที่แชร์กับ Access Control -

การควบคุมการเข้าถึงและการควบคุมกระบวนการใช้โครงสร้างการปฏิบัติตามข้อกำหนดในด้านล่าง -

ในโซลูชันการควบคุมกระบวนการการควบคุมจะใช้เป็นการควบคุมการลดผลกระทบในการควบคุมการเข้าถึงภายใต้โซลูชัน SAP GRC 10.0

การควบคุมการเข้าถึงและการควบคุมกระบวนการใช้องค์กรเดียวกัน

ในการควบคุมกระบวนการกระบวนการต่างๆจะใช้เป็นกระบวนการทางธุรกิจในการควบคุมการเข้าถึง

การควบคุมกระบวนการและการควบคุมการเข้าถึงถูกรวมเข้ากับการวิเคราะห์ความเสี่ยงในการเข้าถึงเพื่อตรวจสอบการแบ่งแยกหน้าที่ SoD

The menu areas common to both Process Control and Risk Management are −

- การกำหนดบทบาท GRC

- ผู้วางแผนการควบคุมกระบวนการ

- นักวางแผนการบริหารความเสี่ยง

- คณะผู้แทนส่วนกลาง

ต่อไปนี้เป็นจุดรวมที่สำคัญระหว่างการควบคุมกระบวนการและการจัดการความเสี่ยง -

สามารถกำหนดจุดควบคุมใหม่สำหรับการควบคุมกระบวนการในการบริหารความเสี่ยง

เมื่อมีการเสนอการควบคุมใหม่การควบคุมกระบวนการจำเป็นต้องประเมินคำขอจากฝ่ายบริหารความเสี่ยง

การบริหารความเสี่ยงใช้ผลลัพธ์จากการควบคุมกระบวนการเพื่อประเมินการควบคุมใหม่

การบริหารความเสี่ยงยังสามารถใช้การควบคุมที่มีอยู่จากการควบคุมกระบวนการเป็นคำตอบในการบริหารความเสี่ยง

Internal Audit Managementช่วยให้คุณประมวลผลข้อมูลจากการบริหารความเสี่ยงและการควบคุมกระบวนการเพื่อใช้ในการวางแผนการตรวจสอบ ข้อเสนอการตรวจสอบสามารถโอนไปยังการจัดการการตรวจสอบสำหรับการประมวลผลเมื่อจำเป็นและสามารถใช้รายการตรวจสอบเพื่อสร้างประเด็นสำหรับการรายงานได้ IAM เป็นสถานที่ที่คุณสามารถดำเนินการวางแผนการตรวจสอบสร้างรายการการตรวจสอบกำหนดขอบเขตการตรวจสอบและสร้างและดูรายงานการตรวจสอบและประเด็นการตรวจสอบ

Internal Audit Management Work Center เป็นจุดศูนย์กลางสำหรับกิจกรรมต่อไปนี้ -

- กำหนดจักรวาลแห่งการตรวจสอบสำหรับองค์กรของคุณ

- การประเมินความเสี่ยง

- การวางแผนการตรวจสอบเพื่อกำหนดขั้นตอนสำหรับการปฏิบัติตามการตรวจสอบ

- ปัญหาการตรวจสอบจากการดำเนินการตรวจสอบ

- รายงานการตรวจสอบเพื่อดูว่ามีความเสี่ยงใดบ้างในหน่วยงานที่ตรวจสอบได้

Audit Universe ประกอบด้วยหน่วยงานการตรวจสอบซึ่งสามารถจำแนกเป็นหน่วยธุรกิจสายงานหรือหน่วยงาน หน่วยงานตรวจสอบกำหนดกลยุทธ์การวางแผนการตรวจสอบและสามารถเชื่อมโยงกับการควบคุมกระบวนการและการจัดการความเสี่ยงเพื่อค้นหาความเสี่ยงการควบคุม ฯลฯ

สร้างเอนทิตีที่ตรวจสอบได้

ตอนนี้ให้เราเข้าใจวิธีการสร้างความอิจฉาที่ตรวจสอบได้

Step 1 - ไปที่ /nwbc ตัวเลือกที่ด้านบนเพื่อเปิด Work Centers

Step 2 - ใน SAP NetWeaver Business Client ไปที่ IAM Work Center

Step 3 - ไปที่การจัดการการตรวจสอบภายใน→จักรวาลการตรวจสอบ

Step 4 - คลิกที่ Create และไปที่ General แท็บ

Step 5 - ป้อนรายละเอียดต่อไปนี้สำหรับเอนทิตีที่ตรวจสอบได้ -

- Name

- Description

- Type

- Status

- หมายเหตุเพื่อเพิ่มข้อมูลเพิ่มเติม

Step 6 - ไปที่ Audit Plan เพื่อดูข้อเสนอการตรวจสอบและข้อเสนอแผนการตรวจสอบพร้อมวันที่โอน

Step 7 - เลือกไฟล์ attachments and links เพื่อเพิ่มไฟล์หรือลิงค์ประเภทใดก็ได้

Step 8 - เมื่อคุณป้อนรายละเอียดที่ต้องการคุณสามารถเลือกจากตัวเลือกต่อไปนี้ -

- เลือก Save เพื่อบันทึกเอนทิตี

- เลือก Close เพื่อออกโดยไม่บันทึก

SAP Process Control - การตรวจสอบระดับความเสี่ยง

การตรวจสอบการจัดอันดับความเสี่ยงใช้เพื่อกำหนดเกณฑ์สำหรับองค์กรในการค้นหาระดับความเสี่ยงและสร้างการจัดอันดับสำหรับการจัดอันดับความเสี่ยง เอนทิตีที่ตรวจสอบได้แต่ละรายการได้รับการจัดอันดับตามความคิดเห็นของผู้บริหารใน ARR คุณสามารถใช้ ARR เพื่อทำหน้าที่ต่อไปนี้ -

คุณสามารถค้นหาชุดของหน่วยงานที่ตรวจสอบได้และปัจจัยเสี่ยง

กำหนดและประเมินคะแนนความเสี่ยงสำหรับปัจจัยเสี่ยงในแต่ละหน่วยงานที่ตรวจสอบได้

ตามคะแนนความเสี่ยงคุณสามารถให้คะแนนเอนทิตีที่ตรวจสอบได้

คุณยังสามารถสร้างแผนการตรวจสอบจาก ARR โดยเปรียบเทียบคะแนนความเสี่ยงสำหรับหน่วยงานที่ตรวจสอบได้ต่างๆ นอกจากนี้คุณสามารถเลือกหน่วยงานที่ตรวจสอบได้คะแนนความเสี่ยงสูงและสร้างข้อเสนอการตรวจสอบและข้อเสนอแผนการตรวจสอบ

สร้างการประเมินความเสี่ยงด้านการตรวจสอบ

ตอนนี้ให้เราเข้าใจขั้นตอนในการสร้างการประเมินความเสี่ยงด้านการตรวจสอบ

Step 1 - ใน SAP NetWeaver Business Client ไปที่ IAM Work Center

Step 2 - ไปที่การจัดการการตรวจสอบภายใน→การประเมินความเสี่ยงด้านการตรวจสอบ→สร้าง

Step 3 - ในแท็บทั่วไปป้อนรายละเอียดต่อไปนี้ -

- Name

- Description

- ใช้ได้ตั้งแต่

- ใช้ได้ถึง

- คนที่มีความรับผิดชอบ

- Status

Step 4 - ไปที่ Auditable Entities แล้วคลิก Add ปุ่มเพื่อเลือกจากเอนทิตีที่ตรวจสอบได้

Step 5 - ไปที่ Risk Factor แล้วเลือก ARRปัจจัยเสี่ยง. เลือกAdd เพื่อเพิ่มปัจจัยเสี่ยง→ตกลง

Step 6 - ไปที่ Risk Scoresแท็บเลือกนิติบุคคลและป้อนคะแนนความเสี่ยงในตารางปัจจัยเสี่ยง คลิกCalculateปุ่มเพื่อดูคะแนนเฉลี่ย ไปที่คอลัมน์ระดับความเสี่ยงและลำดับความสำคัญของความเสี่ยงเพื่อป้อนรายละเอียด

ไปที่ Audit Plan Proposalเพื่อให้แน่ใจว่าคุณกำลังสร้างข้อเสนอแผนการตรวจสอบ เลือกส่งออกเพื่อสร้างสเปรดชีต excel เพื่อดูข้อมูลในรูปแบบตารางสำหรับ ARR ของคุณ

เลือก Save ปุ่มบันทึกการประเมินความเสี่ยงสำหรับหน่วยงานที่ตรวจสอบได้

ศูนย์งานเป็นจุดเชื่อมต่อกลางสำหรับฟังก์ชัน GRC ทั้งหมด จัดขึ้นเพื่อให้เข้าถึงกิจกรรมแอปพลิเคชันได้ง่ายและมีกลุ่มเมนูและลิงก์ไปยังกิจกรรมเพิ่มเติม

ศูนย์งานต่อไปนี้ใช้ร่วมกันโดย Access Control, Process Control และ Risk Management -

- บ้านของฉัน

- ข้อมูลหลัก

- การตั้งค่ากฎ

- Assessments

- การจัดการการเข้าถึง

- รายงานและการวิเคราะห์

ให้เราหารือเกี่ยวกับศูนย์งานที่สำคัญ

บ้านของฉัน

My Home Work Center ใช้ร่วมกันโดยการควบคุมกระบวนการการจัดการความเสี่ยงและการควบคุมการเข้าถึง สิ่งนี้ให้ตำแหน่งส่วนกลางที่คุณสามารถจัดการงานที่ได้รับมอบหมายและวัตถุที่สามารถเข้าถึงได้ในแอปพลิเคชัน GRC บ้านของฉันมาพร้อมกับส่วนต่างๆ ตอนนี้ให้เราเข้าใจส่วนกล่องจดหมายของงาน -

กล่องจดหมายที่ทำงาน

เมื่อใช้ Work Inbox คุณสามารถดูงานที่คุณต้องดำเนินการในซอฟต์แวร์ GRC

หากคุณต้องการดำเนินการกับงานให้คลิกที่งานในตาราง

จะเปิดหน้าต่างเวิร์กโฟลว์จากนั้นคุณสามารถดำเนินการกับงานได้

ข้อมูลหลัก

Master Data Work Center ใช้ร่วมกันโดยการควบคุมกระบวนการการจัดการความเสี่ยงและการควบคุมการเข้าถึง ศูนย์ข้อมูลหลักการควบคุมกระบวนการประกอบด้วยส่วนต่อไปนี้ -

- Organizations

- ระเบียบและนโยบาย

- Objectives

- กิจกรรมและกระบวนการ

- ความเสี่ยงและการตอบสนอง

- Accounts

- Reports

ตอนนี้ให้เราพูดคุยเกี่ยวกับศูนย์งานหลักภายใต้ Master Data Work Center -

Organizations - ดูแลโครงสร้างองค์กรของ บริษัท ในการปฏิบัติตามและการบริหารความเสี่ยงกับงานที่เกี่ยวข้อง

Mitigation Controls - รักษาการควบคุมเพื่อลดการแบ่งแยกหน้าที่การดำเนินการที่สำคัญและการละเมิดสิทธิ์การเข้าถึงที่สำคัญ

ในการสร้างการควบคุมการลดผลกระทบให้คลิกปุ่มสร้าง

คุณจะเข้าสู่หน้าต่างใหม่ป้อนรายละเอียดสำหรับการควบคุมการบรรเทาและคลิกปุ่มบันทึก

รายงานและการวิเคราะห์

รายงานและศูนย์งานการวิเคราะห์ใช้ร่วมกันโดยการควบคุมกระบวนการการจัดการความเสี่ยงและการควบคุมการเข้าถึง รายงานการควบคุมกระบวนการและศูนย์งานการวิเคราะห์ประกอบด้วยส่วนการปฏิบัติตามข้อกำหนดในแอปพลิเคชัน GRC

ในส่วนการปฏิบัติตามข้อกำหนดคุณสามารถสร้างรายงานต่อไปนี้ภายใต้การควบคุมกระบวนการ -

แดชบอร์ดสถานะการประเมิน

แสดงภาพรวมระดับสูงของสถานะโดยรวมของการปฏิบัติตามข้อกำหนดขององค์กรในหน่วยงานธุรกิจต่างๆและให้ความสามารถในการวิเคราะห์และการเจาะลึกเพื่อดูข้อมูลในระดับและมิติต่างๆ

ผลการสำรวจ

แสดงผลการสำรวจ

แผ่นข้อมูล

ให้ข้อมูลที่ครอบคลุมเกี่ยวกับข้อมูลหลักการประเมินและกิจกรรมการแก้ไขสำหรับกระบวนการย่อยและการควบคุม

บทบาทต่อไปนี้ที่ใช้ฟังก์ชันแผ่นข้อมูล -

Internal Auditors - สามารถใช้เอกสารข้อมูลเพื่อรับภาพของการควบคุมและกระบวนการย่อยในองค์กรภายใต้ GRC

Process Owners- ในแอปพลิเคชัน GRC เจ้าของกระบวนการและเจ้าของการควบคุมสามารถขอเอกสารข้อมูลเพื่อดูภาพรวมของกระบวนการย่อยได้ ข้อมูลแผ่นข้อมูลให้คำจำกัดความของกระบวนการย่อยการประเมินที่เสร็จสมบูรณ์ในกระบวนการย่อยการควบคุมที่ครอบคลุมโดยกระบวนการย่อยและการประเมินและการทดสอบที่ทำบนการควบคุมเหล่านี้

Control Owners- เจ้าของการควบคุมสามารถใช้เอกสารข้อมูลเพื่อตรวจสอบการออกแบบการควบคุมได้ เจ้าของการควบคุมสามารถประเมินการควบคุมเพื่อตรวจสอบการควบคุมและประสิทธิภาพของการควบคุม

External Auditors- ผู้ตรวจสอบภายนอกสามารถใช้เอกสารข้อมูลทางเทคนิคได้ สามารถใช้เพื่อขอข้อมูลเพื่อวิจัยการควบคุมหรือกระบวนการย่อย

Note - ศูนย์งานอื่น ๆ เช่นการจัดการการเข้าถึงการประเมินและการตั้งค่ากฎจะมีการแบ่งปันโดยการควบคุมกระบวนการการควบคุมการเข้าถึงและการจัดการความเสี่ยง

ศูนย์งานการจัดการการเข้าถึงการควบคุมกระบวนการมีส่วนการกำหนดบทบาท GRC

ในทุกธุรกิจจำเป็นต้องดำเนินการแยกหน้าที่ (SoD) การบริหารความเสี่ยง - เริ่มตั้งแต่การรับรู้ความเสี่ยงไปจนถึงการตรวจสอบการสร้างกฎและกิจกรรมการจัดการความเสี่ยงอื่น ๆ เพื่อให้เป็นไปตามการปฏิบัติตามอย่างต่อเนื่อง

ตามบทบาทที่แตกต่างกันมีความจำเป็นที่จะต้องดำเนินการแยกหน้าที่ในระบบ GRC SAP GRC กำหนดบทบาทและความรับผิดชอบที่หลากหลายภายใต้ SoD Risk Management -

เจ้าของกระบวนการทางธุรกิจ

เจ้าของกระบวนการทางธุรกิจปฏิบัติงานต่อไปนี้ -

- ระบุความเสี่ยงและอนุมัติความเสี่ยงสำหรับการติดตาม

- อนุมัติการแก้ไขที่เกี่ยวข้องกับการเข้าถึงของผู้ใช้

- ออกแบบการควบคุมเพื่อลดความขัดแย้ง

- สื่อสารการมอบหมายการเข้าถึงหรือการเปลี่ยนแปลงบทบาท

- ปฏิบัติตามเชิงรุกอย่างต่อเนื่อง

เจ้าหน้าที่อาวุโส

เจ้าหน้าที่อาวุโสปฏิบัติงานดังต่อไปนี้ -

- อนุมัติหรือปฏิเสธความเสี่ยงระหว่างพื้นที่ธุรกิจ

- อนุมัติการควบคุมการบรรเทาความเสี่ยงที่เลือก

ผู้ดูแลระบบความปลอดภัย

ผู้ดูแลระบบความปลอดภัยปฏิบัติงานต่อไปนี้ -

- ถือว่าเป็นเจ้าของเครื่องมือ GRC และกระบวนการรักษาความปลอดภัย

- ออกแบบและรักษากฎเพื่อระบุเงื่อนไขความเสี่ยง

- ปรับแต่งบทบาท GRC เพื่อบังคับใช้บทบาทและความรับผิดชอบ

- วิเคราะห์และแก้ไขความขัดแย้งของ SoD ในระดับบทบาท

ผู้ตรวจสอบ

ผู้ตรวจสอบปฏิบัติงานต่อไปนี้ -

- การประเมินความเสี่ยงเป็นประจำ

- ระบุข้อกำหนดเฉพาะสำหรับวัตถุประสงค์ในการตรวจสอบ

- การทดสอบกฎและการควบคุมการลดผลกระทบเป็นระยะ

- ทำหน้าที่ประสานงานระหว่างผู้ตรวจสอบภายนอก

ผู้รักษากฎ SoD

SoD Rule Keeper ทำหน้าที่ต่อไปนี้ -

- การกำหนดค่าเครื่องมือ GRC และการดูแลระบบ

- รักษาการควบคุมกฎต่างๆเพื่อความสมบูรณ์

- ทำหน้าที่เป็นผู้ประสานงานในการเดิมพันพื้นฐานและศูนย์สนับสนุน GRC

SAP Risk Management ใน GRC ใช้ในการจัดการการจัดการที่มีการปรับความเสี่ยงของผลการดำเนินงานขององค์กรที่ช่วยให้องค์กรสามารถเพิ่มประสิทธิภาพเพิ่มประสิทธิผลและเพิ่มการมองเห็นสูงสุดในการริเริ่มความเสี่ยง

ต่อไปนี้คือไฟล์ key functions ภายใต้การบริหารความเสี่ยง -

การบริหารความเสี่ยงให้ความสำคัญกับการจัดตำแหน่งองค์กรต่อความเสี่ยงสูงสุดเกณฑ์ที่เกี่ยวข้องและการลดความเสี่ยง

การวิเคราะห์ความเสี่ยงรวมถึงการวิเคราะห์เชิงคุณภาพและเชิงปริมาณ

การบริหารความเสี่ยงเกี่ยวข้องกับการระบุความเสี่ยงที่สำคัญในองค์กร

การบริหารความเสี่ยงยังรวมถึงกลยุทธ์การแก้ไข / แก้ไขความเสี่ยง

การบริหารความเสี่ยงดำเนินการจัดตำแหน่งของความเสี่ยงหลักและตัวชี้วัดผลการดำเนินงานในทุกสายงานทางธุรกิจที่อนุญาตให้มีการระบุความเสี่ยงก่อนหน้านี้และการลดความเสี่ยงแบบไดนามิก

การบริหารความเสี่ยงยังเกี่ยวข้องกับการตรวจสอบเชิงรุกในกระบวนการและกลยุทธ์ทางธุรกิจที่มีอยู่

ขั้นตอนในการบริหารความเสี่ยง

ตอนนี้ให้เราพูดถึงขั้นตอนต่างๆในการบริหารความเสี่ยง ต่อไปนี้เป็นขั้นตอนต่างๆในการบริหารความเสี่ยง -

- การรับรู้ความเสี่ยง

- การสร้างกฎและการตรวจสอบ

- Analysis

- Remediation

- Mitigation

- ปฏิบัติตามอย่างต่อเนื่อง

การรับรู้ความเสี่ยง

ในกระบวนการรับรู้ความเสี่ยงภายใต้การบริหารความเสี่ยงสามารถดำเนินการตามขั้นตอนต่อไปนี้ -

- ระบุความเสี่ยงในการอนุญาตและอนุมัติข้อยกเว้น

- ชี้แจงและจำแนกความเสี่ยงว่าสูงปานกลางหรือต่ำ

- ระบุความเสี่ยงและเงื่อนไขใหม่สำหรับการติดตามในอนาคต

การสร้างกฎและการตรวจสอบ

ปฏิบัติงานต่อไปนี้ภายใต้การสร้างและการตรวจสอบกฎ -

- อ้างอิงกฎแนวทางปฏิบัติที่ดีที่สุดสำหรับสิ่งแวดล้อม

- ตรวจสอบกฎ

- ปรับแต่งกฎและทดสอบ

- ตรวจสอบเทียบกับผู้ใช้ทดสอบและกรณีบทบาท

การวิเคราะห์

ปฏิบัติงานต่อไปนี้ภายใต้การวิเคราะห์ -

- เรียกใช้รายงานการวิเคราะห์

- ประเมินความพยายามในการล้างข้อมูล

- วิเคราะห์บทบาทและผู้ใช้

- แก้ไขกฎตามการวิเคราะห์

- ตั้งค่าการแจ้งเตือนเพื่อแยกแยะความเสี่ยงที่ดำเนินการ

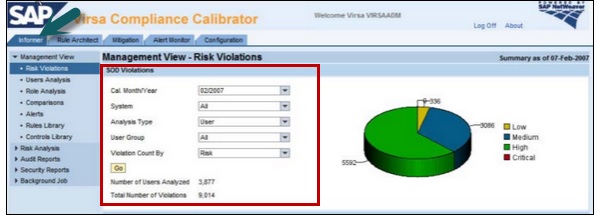

จากมุมมองด้านการจัดการคุณจะเห็นมุมมองที่กะทัดรัดของการละเมิดความเสี่ยงซึ่งจัดกลุ่มตามความรุนแรงและเวลา

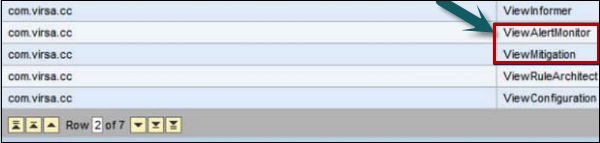

Step 1 - ไปที่ Virsa Compliance Calibrator →แท็บ Informer

Step 2 - สำหรับการละเมิด SoD คุณสามารถแสดงแผนภูมิวงกลมและแผนภูมิแท่งเพื่อแสดงการละเมิดในปัจจุบันและในอดีตในแนวนอนของระบบ

ต่อไปนี้เป็นสองมุมมองที่แตกต่างกันสำหรับการละเมิดเหล่านี้ -

- การละเมิดตามระดับความเสี่ยง

- การละเมิดตามกระบวนการ

การแก้ไข

ปฏิบัติงานต่อไปนี้ภายใต้การแก้ไข -

- กำหนดทางเลือกในการขจัดความเสี่ยง

- นำเสนอการวิเคราะห์และเลือกการดำเนินการแก้ไข

- การอนุมัติเอกสารการดำเนินการแก้ไข

- แก้ไขหรือสร้างบทบาทหรือการกำหนดผู้ใช้

การบรรเทาทุกข์

ปฏิบัติงานต่อไปนี้ภายใต้การบรรเทา -

- กำหนดทางเลือกในการควบคุมเพื่อลดความเสี่ยง

- ให้ความรู้การจัดการเกี่ยวกับการอนุมัติและการตรวจสอบความขัดแย้ง

- บันทึกกระบวนการเพื่อตรวจสอบการควบคุมการลดผลกระทบ

- ใช้การควบคุม

ปฏิบัติตามอย่างต่อเนื่อง

ปฏิบัติงานต่อไปนี้ภายใต้การปฏิบัติตามกฎระเบียบอย่างต่อเนื่อง -

- สื่อสารการเปลี่ยนแปลงในบทบาทและการกำหนดผู้ใช้

- จำลองการเปลี่ยนแปลงบทบาทและผู้ใช้

- ใช้การแจ้งเตือนเพื่อตรวจสอบความเสี่ยงที่เลือกและลดการทดสอบการควบคุม

การจำแนกความเสี่ยง

ควรจัดประเภทความเสี่ยงตามนโยบายของ บริษัท ต่อไปนี้เป็นประเภทความเสี่ยงต่างๆที่คุณสามารถกำหนดได้ตามลำดับความสำคัญของความเสี่ยงและนโยบายของ บริษัท -

สำคัญ

การจัดประเภทที่สำคัญเกิดขึ้นสำหรับความเสี่ยงที่มีทรัพย์สินที่สำคัญของ บริษัท ซึ่งมีแนวโน้มที่จะถูกบุกรุกจากการฉ้อโกงหรือการหยุดชะงักของระบบ

สูง

ซึ่งรวมถึงการสูญเสียทางกายภาพหรือทางการเงินหรือการหยุดชะงักทั้งระบบซึ่งรวมถึงการฉ้อโกงการสูญเสียทรัพย์สินหรือความล้มเหลวของระบบ

ปานกลาง

ซึ่งรวมถึงการหยุดชะงักของระบบหลายอย่างเช่นการเขียนทับข้อมูลหลักในระบบ

ต่ำ

ซึ่งรวมถึงความเสี่ยงที่การสูญเสียประสิทธิภาพการผลิตหรือความล้มเหลวของระบบที่ถูกบุกรุกจากการฉ้อโกงหรือการหยุดชะงักและการสูญเสียเป็นขั้นต่ำ

ใน SAP GRC 10.0 การจัดการความเสี่ยงขั้นตอนการแก้ไขความเสี่ยงจะกำหนดวิธีการขจัดความเสี่ยงในบทบาทต่างๆ จุดประสงค์ของขั้นตอนการแก้ไขคือการกำหนดทางเลือกในการขจัดปัญหาภายใต้การบริหารความเสี่ยง

ขอแนะนำแนวทางต่อไปนี้เพื่อแก้ไขปัญหาในบทบาท -

บทบาทเดียว

คุณสามารถเริ่มต้นด้วยบทบาทเดียวได้เนื่องจากเป็นวิธีที่ง่ายและง่ายที่สุดในการเริ่มต้น

คุณสามารถตรวจสอบการแยกการละเมิด Duties SoD จากการถูกนำกลับมาใช้ใหม่ได้

บทบาทคอมโพสิต

คุณสามารถทำการวิเคราะห์ต่างๆเพื่อตรวจสอบการมอบหมายผู้ใช้ในการมอบหมายหรือลบการกระทำของผู้ใช้

คุณสามารถใช้มุมมองการจัดการหรือรายงานการวิเคราะห์ความเสี่ยงเพื่อการวิเคราะห์ตามที่กล่าวไว้ในหัวข้อก่อนหน้า

ในการแก้ไขความเสี่ยงผู้ดูแลระบบความปลอดภัยควรจัดทำเอกสารแผนและเจ้าของกระบวนการทางธุรกิจควรมีส่วนร่วมและอนุมัติแผน

SAP GRC - ประเภทรายงาน

คุณสามารถสร้างรายงานการวิเคราะห์ความเสี่ยงต่างๆได้ตามการวิเคราะห์ที่จำเป็น -

Action Level - คุณสามารถใช้เพื่อทำการวิเคราะห์ SoD ในระดับการกระทำ

Permission Level - สามารถใช้เพื่อทำการวิเคราะห์ SoD ในระดับการดำเนินการและการอนุญาต

Critical Actions - สามารถใช้เพื่อวิเคราะห์ผู้ใช้ที่สามารถเข้าถึงฟังก์ชันที่สำคัญอย่างใดอย่างหนึ่ง

Critical Permissions - สามารถใช้เพื่อวิเคราะห์ผู้ใช้ที่เข้าถึงฟังก์ชันสำคัญอย่างหนึ่ง

Critical Roles/Profiles - สามารถใช้เพื่อวิเคราะห์ผู้ใช้ที่สามารถเข้าถึงบทบาทหรือโปรไฟล์ที่สำคัญได้

ใน SAP GRC 10.0 คุณสามารถใช้การควบคุมการลดผลกระทบเมื่อไม่สามารถแยกการแยกหน้าที่ SoD ออกจากกระบวนการทางธุรกิจได้

ตัวอย่าง

ในองค์กรให้พิจารณาสถานการณ์สมมติที่บุคคลดูแลบทบาทภายในกระบวนการทางธุรกิจที่ทำให้เกิดความขัดแย้ง SoD ที่ขาดหายไป

มีตัวอย่างต่างๆที่เป็นไปได้สำหรับการควบคุมการบรรเทา -

- กลยุทธ์การเปิดตัวและขีด จำกัด การอนุญาต

- ตรวจสอบบันทึกผู้ใช้

- การตรวจสอบรายงานข้อยกเว้น

- การวิเคราะห์ความแปรปรวนโดยละเอียด

- จัดทำประกันเพื่อครอบคลุมผลกระทบของเหตุการณ์ด้านความปลอดภัย

ประเภทการควบคุมการบรรเทา

การควบคุมการบรรเทาผลกระทบภายใต้ SAP GRC Risk management มีสองประเภท -

- Preventive

- Detective

การควบคุมการบรรเทาป้องกัน

การควบคุมการลดผลกระทบเชิงป้องกันใช้เพื่อลดผลกระทบของความเสี่ยงก่อนที่จะเกิดขึ้นจริง มีกิจกรรมมากมายที่คุณสามารถดำเนินการภายใต้การควบคุมการบรรเทาป้องกัน -

- Configuration

- ผู้ใช้ออก

- Security

- การกำหนดเวิร์กโฟลว์

- วัตถุที่กำหนดเอง

การควบคุมการบรรเทาผลกระทบของนักสืบ

การควบคุมการลดผลกระทบของนักสืบใช้เมื่อได้รับการแจ้งเตือนและมีความเสี่ยงเกิดขึ้น ในกรณีนี้ผู้รับผิดชอบในการเริ่มมาตรการแก้ไขจะช่วยลดความเสี่ยง

มีกิจกรรมมากมายที่คุณสามารถทำได้ภายใต้การควบคุมการบรรเทาผลกระทบของนักสืบ -

- รายงานกิจกรรม

- การเปรียบเทียบแผนกับการทบทวนจริง

- การตรวจสอบงบประมาณ

- Alerts

การตั้งค่าการควบคุมการย้ายข้อมูล

ทำตามขั้นตอนเหล่านี้เพื่อตั้งค่าการควบคุมการย้ายข้อมูล -

Step 1 - เข้าสู่ระบบ SAP GRC Access control

Step 2- ทำการวิเคราะห์ความเสี่ยงในระดับผู้ใช้ กรอกรายละเอียดด้านล่าง -

- ประเภทรายงาน

- รูปแบบรายงาน

Step 3 - คลิกดำเนินการ

Step 4 - คุณสามารถสลับระหว่างประเภทรายงานต่างๆดังภาพหน้าจอต่อไปนี้ -

Step 5 - เข้าสู่ระบบ SAP GRC Access Control และกำหนดเวลางานเบื้องหลังการวิเคราะห์ความเสี่ยงในระดับบทบาท

กรอกรายละเอียดดังต่อไปนี้ -

- ประเภทรายงาน - ระดับสิทธิ์

- รูปแบบรายงาน - สรุป

Step 6 - คลิก Run in Background ดังที่แสดงในภาพหน้าจอต่อไปนี้ -

Step 7 - ในหน้าต่างถัดไปคุณสามารถเลือกได้ Start Immediately. จากนั้นคลิกOK.

ใน SAP GRC 10.0 Superuser Privilege Management จำเป็นต้องนำมาใช้ในองค์กรของคุณเพื่อกำจัดการอนุญาตและความเสี่ยงที่มากเกินไปที่ บริษัท ของคุณประสบกับแนวทางผู้ใช้ในกรณีฉุกเฉินในปัจจุบัน

ต่อไปนี้เป็นคุณสมบัติหลักใน Superuser Privilege -

คุณสามารถอนุญาตให้ Superuser ทำกิจกรรมฉุกเฉินภายในสภาพแวดล้อมที่ควบคุมและตรวจสอบได้

เมื่อใช้ Superuser คุณสามารถรายงานกิจกรรมของผู้ใช้ทั้งหมดที่เข้าถึงสิทธิ์การอนุญาตที่สูงขึ้น

คุณสามารถสร้างเส้นทางการตรวจสอบซึ่งสามารถใช้เพื่อบันทึกเหตุผลในการใช้สิทธิ์การเข้าถึงที่สูงขึ้น

เส้นทางการตรวจสอบนี้สามารถใช้สำหรับการปฏิบัติตาม SOX

Superuser สามารถทำหน้าที่เป็นนักดับเพลิงและมีความสามารถเพิ่มเติมดังต่อไปนี้ -

สามารถใช้เพื่อปฏิบัติงานนอกบทบาทหรือโปรไฟล์ปกติในสถานการณ์ฉุกเฉิน

มีเพียงบางคน (เจ้าของ) เท่านั้นที่สามารถกำหนดรหัสนักผจญเพลิงได้

ให้ความสามารถเพิ่มเติมแก่ผู้ใช้ในขณะที่สร้างเลเยอร์การตรวจสอบเพื่อตรวจสอบและบันทึกการใช้งาน

บทบาทมาตรฐานภายใต้ Superuser Privilege Management

คุณสามารถใช้บทบาทมาตรฐานต่อไปนี้สำหรับ Superuser Privilege Management -

/ VIRSA / Z_VFAT_ADMINISTRATOR

- สิ่งนี้มีความสามารถในการกำหนดค่านักผจญเพลิง

- กำหนดเจ้าของบทบาทนักผจญเพลิงและผู้ควบคุมให้กับรหัสนักผจญเพลิง

- เรียกใช้รายงาน

/ VIRSA / Z_VFAT_ID_OWNER

- กำหนดรหัสนักผจญเพลิงให้กับผู้ใช้นักผจญเพลิง

- อัปโหลดดาวน์โหลดและดูบันทึกประวัตินักผจญเพลิง

VIRSA / Z_VFAT_FIREFIGHTER

- เข้าถึงโปรแกรมนักผจญเพลิง

ตอนนี้ให้เราเข้าใจวิธีใช้ Superuser

คุณสามารถติดตั้งรหัสนักผจญเพลิงได้โดยทำตามขั้นตอนต่อไปนี้ -

Step 1 - สร้างรหัสนักผจญเพลิงสำหรับแต่ละพื้นที่กระบวนการทางธุรกิจ

Step 2 - กำหนดบทบาทและโปรไฟล์ที่จำเป็นเพื่อดำเนินงานดับเพลิง

คุณไม่ควรกำหนดโปรไฟล์ SAP_ALL

Step 3 - ใช้ T-Code - SU01

Step 4 - คลิก Create ปุ่มเพื่อสร้างผู้ใช้ใหม่

Step 5 - กำหนดบทบาทนักผจญเพลิงตามที่กล่าวไว้ข้างต้นให้กับรหัสผู้ใช้ -

กำหนดบทบาทนักผจญเพลิงให้กับ ID ผู้ใช้ที่เกี่ยวข้อง

กำหนดบทบาทผู้ดูแลระบบ / VIRSA / Z_VFAT_ADMINISTRATOR ให้กับผู้ดูแลระบบจัดการสิทธิ์ผู้ใช้ขั้นสูง

ผู้ใช้ผู้ดูแลระบบไม่ควรได้รับมอบหมายการดับเพลิงใด ๆ

กำหนดบทบาทมาตรฐาน / VIRSA / Z_VFAT_FIREFIGHTER ให้ -

- Firefighter ID - ผู้ใช้บริการที่ใช้ในการเข้าสู่ระบบ

- Firefighter user - ผู้ใช้มาตรฐานทำหน้าที่เป็นนักผจญเพลิงในกรณี

กำหนดบทบาทเจ้าของ ID / VIRSA / Z_VFAT_ID_OWNER ให้ -

เจ้าของ - รับผิดชอบในการพิจารณาว่าจะมอบหมายให้ใคร

ตัวควบคุม - รับการแจ้งเตือนเมื่อรหัสนักผจญเพลิงเป็นความรับผิดชอบของรหัสนักผจญเพลิงฉุกเฉินสำหรับพื้นที่ธุรกิจของเขาหรือเธอที่ใช้

Step 6 - ไปที่ Roles และเลือกบทบาทที่กล่าวถึงตามความต้องการ

Step 7 - สร้างปลายทาง RFC สำหรับการเปลี่ยนเป็นรหัสนักผจญเพลิงภายใน -

ชื่อ - ป้อนชื่อการเชื่อมต่อ RFC

ประเภทการเชื่อมต่อ - 3

ป้อนคำอธิบาย

(ไม่จำเป็นต้องใช้ชื่อผู้ใช้รหัสผ่านหรือข้อมูลการเข้าสู่ระบบอื่น ๆ )

ป้อนรหัสผ่านสำหรับ Firefighter ID แต่ละรหัสในตารางความปลอดภัย: รหัสผ่านจะถูกจัดเก็บเป็นค่าแฮชและไม่สามารถอ่านได้หลังจากผู้ดูแลระบบบันทึกค่า

Step 8 - ในการสร้างบันทึกนักผจญเพลิงคุณสามารถกำหนดเวลางานเบื้องหลังได้

ตั้งชื่องาน /VIRSA/ZVFATBAK ดังภาพหน้าจอต่อไปนี้ -

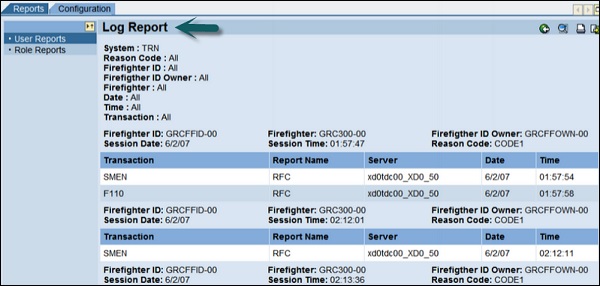

บันทึก Superuser

ให้เราเข้าใจขั้นตอนเหล่านี้สำหรับ Superuser Log

Step 1 - ใช้ T-Code - การทำธุรกรรม - / n / VIRSA / ZVFAT_V01

Step 2 - ตอนนี้คุณสามารถค้นหาบันทึกได้ในพื้นที่กล่องเครื่องมือ

Step 3 - คุณสามารถใช้ transaction code — SM37 เพื่อตรวจสอบบันทึกสำหรับผู้ใช้แต่ละคน

คุณยังสามารถใช้เว็บ GUI เพื่อเข้าถึงข้อมูลนักผจญเพลิงทั้งหมด ไปที่การควบคุมการเข้าถึง SAP GRC →การจัดการสิทธิ์ผู้ใช้ขั้นสูง

ดังนั้นจึงเป็นไปได้ที่จะเข้าถึงข้อมูลของการติดตั้งนักผจญเพลิงที่แตกต่างกันบนระบบแบ็กเอนด์ SAP ที่แตกต่างกัน และit is not necessary to log on to each system anymore.

คุณสามารถใช้การวิเคราะห์ความเสี่ยงขั้นสูงโดยใช้กฎขององค์กร ในหน่วยธุรกิจบริการที่ใช้ร่วมกันคุณสามารถใช้กฎขององค์กรเพื่อบรรลุขั้นตอนสำหรับการวิเคราะห์ความเสี่ยงและการจัดการกลุ่มผู้ใช้

พิจารณากรณีที่ผู้ใช้สร้างผู้ขายที่สมมติขึ้นและมีการสร้างใบแจ้งหนี้เพื่อรับผลประโยชน์ทางการเงิน

คุณสามารถสร้างกฎขององค์กรโดยเปิดใช้งานรหัส บริษัท เพื่อกำจัดสถานการณ์นี้

ควรทำตามขั้นตอนต่อไปนี้เพื่อป้องกันสถานการณ์นี้ -

- เปิดใช้งานฟิลด์ระดับองค์กรในฟังก์ชัน

- สร้างกฎขององค์กร

- อัปเดตตารางการแมปผู้ใช้ขององค์กร

- กำหนดค่าบริการเว็บวิเคราะห์ความเสี่ยง

เปิดใช้งานฟิลด์ระดับองค์กรในฟังก์ชัน

ทำตามขั้นตอนเหล่านี้เพื่อเปิดใช้งานฟิลด์ระดับองค์กรในฟังก์ชัน -

ค้นหาฟังก์ชันที่จะแยกตามระดับองค์กรในสภาพแวดล้อมบริการที่ใช้ร่วมกัน

รักษาสิทธิ์สำหรับธุรกรรมที่ได้รับผลกระทบ

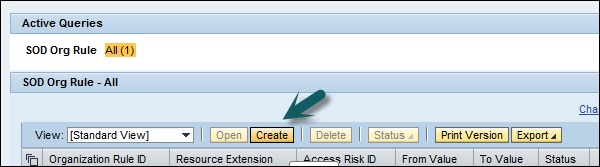

สร้างกฎขององค์กร

ทำตามขั้นตอนเหล่านี้เพื่อสร้างกฎขององค์กร -

Step 1 - สร้างกฎขององค์กรสำหรับทุกค่าที่เป็นไปได้ของเขตข้อมูลองค์กร

Step 2 - ไปที่สถาปนิกกฎ→ระดับองค์กร→สร้าง

Step 3 - ป้อนฟิลด์รหัสกฎองค์กร

Step 4 - ป้อนงานที่เกี่ยวข้อง

Step 5 - กำหนดฟิลด์ระดับองค์กรและรวมเข้ากับตัวดำเนินการบูลีน

Step 6 - คลิก Save เพื่อบันทึกกฎองค์กร

ประโยชน์ของการใช้กฎระเบียบขององค์กร

ตอนนี้ให้เราเข้าใจประโยชน์ของการใช้กฎระเบียบขององค์กร

คุณสามารถใช้กฎขององค์กรสำหรับ บริษัท ต่างๆเพื่อใช้คุณสมบัติต่อไปนี้ -

คุณสามารถใช้กฎขององค์กรเพื่อใช้บริการที่แชร์ พวกเขาแบ่งแยกหน้าที่ด้วยความช่วยเหลือของข้อ จำกัด ขององค์กร

ไปที่การวิเคราะห์ความเสี่ยง→ระดับองค์กร

ทำการวิเคราะห์ความเสี่ยงของประเภทการวิเคราะห์กฎขององค์กรกับผู้ใช้

คุณจะได้รับผลลัพธ์ต่อไปนี้ -

การวิเคราะห์ความเสี่ยงจะแสดงความเสี่ยงก็ต่อเมื่อผู้ใช้สามารถเข้าถึงรหัส บริษัท เฉพาะที่เหมือนกันในแต่ละฟังก์ชันที่ขัดแย้งกัน

ในองค์กรคุณมีเจ้าของควบคุมในระดับลำดับชั้นขององค์กรที่แตกต่างกัน ความเสี่ยงควรได้รับการจัดการและลดความเสี่ยงตามระดับการเข้าถึง

ต่อไปนี้เป็นเจ้าของการควบคุมในองค์กร -

- เจ้าของควบคุมหนึ่งเดียวสำหรับระดับโลก

- เจ้าของการควบคุมที่แตกต่างกันสำหรับระดับภูมิภาค

- เจ้าของการควบคุมหลายคนสำหรับระดับท้องถิ่น

คุณต้องมอบหมายการควบคุมการบรรเทาความรับผิดชอบในระดับต่างๆ ตอนนี้หากมีการละเมิดความเสี่ยงในระดับภูมิภาคและระดับท้องถิ่นคุณควรดำเนินการลดความเสี่ยงในระดับสูงสุด

หากต้องการใช้การควบคุมการลดผลกระทบตามลำดับชั้นขององค์กรให้เราบอกว่าคุณได้ทำการวิเคราะห์ความเสี่ยงในระดับองค์กรและผู้ใช้ละเมิดกฎขององค์กรย่อยทั้งหมดและเป็นไปตามเงื่อนไขของกฎหลักและจะมีเพียงกฎหลักเท่านั้นที่ปรากฏขึ้น คุณสามารถดำเนินการลดความเสี่ยงได้ด้วยวิธีต่อไปนี้ -

- การลดระดับผู้ใช้

- การลดระดับองค์กร

ใน SAO GRC 10.0 เวิร์กโฟลว์จะถูกทริกเกอร์ในสถานการณ์ต่อไปนี้ -

- เพื่อสร้างหรือปรับปรุงความเสี่ยง

- เพื่อสร้างหรือปรับปรุงการควบคุมการลดผลกระทบ

- เพื่อกำหนดการควบคุมการบรรเทา

เปิดใช้งานความเสี่ยงตามเวิร์กโฟลว์และควบคุมการบำรุงรักษา

ในขณะที่คุณทำตามแนวทางการจัดการการเปลี่ยนแปลงตามเวิร์กโฟลว์ในการวิเคราะห์ความเสี่ยงและการแก้ไขคุณต้องทำตามขั้นตอนต่อไปนี้ -

- ไปที่แท็บการกำหนดค่า→ตัวเลือกเวิร์กโฟลว์

- ตั้งค่าพารามิเตอร์ด้านล่าง -

- ตั้งค่าพารามิเตอร์การบำรุงรักษาความเสี่ยงเป็นใช่

- ตั้งค่าพารามิเตอร์ Mitigation Control Maintenance เป็น YES

- ตั้งค่าการลดพารามิเตอร์เป็นใช่

- ตั้งค่า Workflow Web Service URL -

http://<server>:<port>/AEWFRequestSubmissionService_5_2/Config1?wsdl&style=document- ปรับแต่งเวิร์กโฟลว์ที่ต้องดำเนินการภายใน Workflow Engine

การบำรุงรักษาความเสี่ยงและการควบคุมตามลำดับงาน

เมื่อคุณรักษาความเสี่ยงหรือการควบคุมอยู่ใน SAP GRC คุณทำตามขั้นตอนต่อไปนี้ -

Step 1 - ในการควบคุมการเข้าถึงเวิร์กโฟลว์จะถูกเรียกให้ดำเนินการกับความเสี่ยงหรือเวิร์กโฟลว์การควบคุม

Step 2 - เมื่อคุณได้รับการอนุมัติที่จำเป็นขั้นตอนการอนุมัติจะขึ้นอยู่กับความต้องการของลูกค้า

Step 3 - รับเส้นทางการตรวจสอบเอกสารเกี่ยวกับกระบวนการอนุมัติที่สมบูรณ์

SAP GRC - บริการการค้าทั่วโลก

เมื่อใช้ SAP GRC Global Trade Services คุณสามารถปรับปรุงห่วงโซ่อุปทานข้ามพรมแดนของสินค้าในองค์กรได้ แอปพลิเคชั่นนี้ช่วยให้คุณดำเนินการขั้นตอนการค้าโดยอัตโนมัติและช่วยให้คุณควบคุมต้นทุนและลดความเสี่ยงจากบทลงโทษและยังจัดการกระบวนการขาเข้าและขาออก

ด้วย GTS คุณสามารถสร้างไฟล์ centralize single repository ที่ใช้เพื่อบรรจุข้อมูลหลักและเนื้อหาการปฏิบัติตามข้อกำหนดทั้งหมด

ต่อไปนี้เป็นข้อดีที่สำคัญของการใช้ Global Trade Services -

ช่วยลดต้นทุนและความพยายามในการจัดการการปฏิบัติตามข้อกำหนดสำหรับการซื้อขายทั่วโลก

สามารถลดงานที่ต้องใช้เวลานานและช่วยในการปรับปรุงประสิทธิภาพการผลิต

ลดบทลงโทษสำหรับการละเมิดการปฏิบัติตามข้อกำหนดทางการค้า

ช่วยให้คุณสร้างและปรับปรุงตราสินค้าและภาพลักษณ์และหลีกเลี่ยงการค้ากับฝ่ายที่ถูกลงโทษหรือถูกปฏิเสธ

ปูทางเพื่อความพึงพอใจของลูกค้าและปรับปรุงคุณภาพการบริการ

ช่วยเร่งกระบวนการขาเข้าและขาออกโดยการดำเนินพิธีการทางศุลกากรและยังช่วยขจัดความล่าช้าที่ไม่จำเป็น

การผสานรวมระหว่าง SAP ERP และ SAP Global Trade Services

ภาพประกอบต่อไปนี้แสดงขั้นตอนการรวมระหว่าง SAP ERP และ SAP Global Trade Services -

เมื่อคุณติดตั้ง SAP GRC มีการกำหนดค่าและการตั้งค่าต่างๆที่คุณต้องดำเนินการใน GRC กิจกรรมสำคัญ ได้แก่ -

การสร้างตัวเชื่อมต่อใน GRC

การกำหนดค่า AMF เพื่อใช้ตัวเชื่อมต่อ

การสร้างตัวเชื่อมต่อการโทรกลับ

การสร้างการเชื่อมต่อใน GRC เป็นกระบวนการมาตรฐานในการสร้างการเชื่อมต่อ RFC โดยใช้ T-Code - SM59

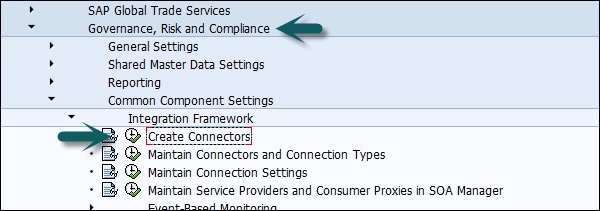

SAP GRC มีอยู่ใน SAP Easy Access →ภายใต้โฟลเดอร์ Governance Risk Compliance

Step 1 - เปิดเมนู SAP Easy access และใช้ T-Code - SPRO

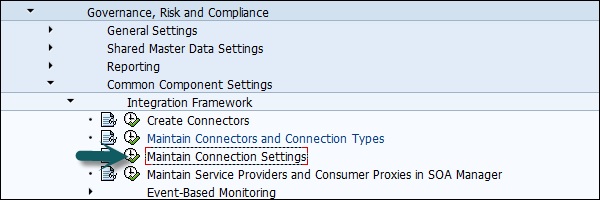

Step 2 - ไปที่การกำกับดูแลความเสี่ยงและการปฏิบัติตามข้อกำหนดภายใต้ SAP Reference IMG →การตั้งค่าส่วนประกอบทั่วไป→กรอบการรวม→สร้างตัวเชื่อมต่อ

Step 3 - สร้างตัวเชื่อมต่อเป็นทางลัดสำหรับสร้างการเชื่อมต่อ SM59

Step 4 - หากต้องการดูการเชื่อมต่อที่มีอยู่ให้ไปที่ดูแลตัวเชื่อมต่อและประเภทการเชื่อมต่อ -

คุณสามารถดูประเภทตัวเชื่อมต่อดังที่แสดงด้านล่าง ประเภทตัวเชื่อมต่อเหล่านี้สามารถใช้สำหรับการกำหนดค่าเพื่อวัตถุประสงค์ต่างๆ -

ตัวเชื่อมต่อระบบภายในใช้เพื่อรวมเข้ากับแอปพลิเคชัน SAP BusinessObjects Access Control สำหรับการตรวจสอบการแยกการละเมิดหน้าที่

ตัวเชื่อมต่อบริการเว็บใช้สำหรับแหล่งข้อมูลพันธมิตรภายนอก (ดูหัวข้อ)

ตัวเชื่อมต่อระบบ SAP ใช้ในกรณีอื่น ๆ ทั้งหมด

Step 5 - ไปที่ Connection Type Definition แท็บ -

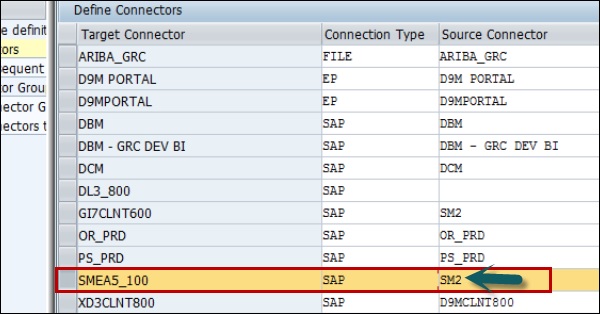

Step 6- กำหนดว่าตัวเชื่อมต่อใดที่กำหนดไว้ก่อนหน้านี้ใน SM59 ที่สามารถใช้ในการตรวจสอบได้ ไปกำหนด Connectors

Step 7- ในหน้าจอคุณจะเห็นชื่อตัวเชื่อมต่อ - SMEA5_100 นี่คือตัวเชื่อมต่อที่แสดงตัวเชื่อมต่อกับระบบ ECC

คอลัมน์ที่สามที่แสดงชื่อของตัวเชื่อมต่อซึ่งกำหนดไว้ในระบบที่ถูกมอนิเตอร์และซึ่งถูกกำหนดค่าให้ชี้กลับไปที่ระบบ GRC ที่กำหนดค่าไว้ที่นี่

SMEA5_100 เป็นตัวเชื่อมต่ออื่นในระบบ GRC และชี้ไปที่ระบบ ERP ซึ่งจะต้องได้รับการตรวจสอบ SM2 เป็นตัวเชื่อมต่อบนระบบ ECC และชี้กลับไปที่ระบบ GRC

Step 8 - กำหนดหน้าจอกลุ่มตัวเชื่อมต่อทางด้านซ้าย

Step 9 - ที่นี่คุณต้องตรวจสอบให้แน่ใจว่าการกำหนดค่าตัวเชื่อมต่อทั้งหมดสำหรับการตรวจสอบอัตโนมัติควรเป็นของกลุ่มการกำหนดค่าที่เรียกว่า Automated Monitoring ดังที่แสดงไว้ข้างใต้ define automated monitoring connector group.

Step 10 - ไปที่ assign connectors to connector group ทางด้านซ้าย

Step 11 - กำหนดตัวเชื่อมต่อให้กับกลุ่มตัวเชื่อมต่อ AM ตามที่ระบุไว้ในภาพหน้าจอด้านบน

Step 12 - ไปที่ Maintain Connection Settings ในเมนูหลักดังภาพหน้าจอต่อไปนี้

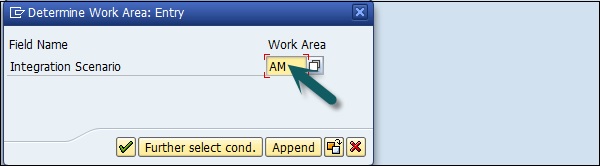

Step 13 - คุณต้องเข้าสู่สถานการณ์การรวมที่คุณต้องการป้อน AM ตามภาพหน้าจอต่อไปนี้ -

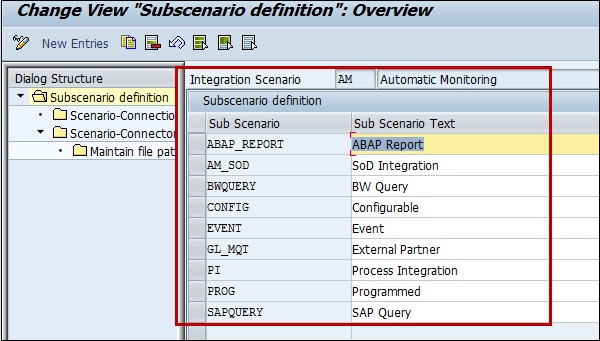

Step 14- คลิกที่เครื่องหมายถูกสีเขียวตามที่แสดงในภาพด้านบน คุณจะถูกนำไปยังหน้าจอต่อไปนี้ซึ่งมีเก้าสถานการณ์ย่อย

กล่องที่ไฮไลต์จะแสดงรายการเก้ารายการที่เรียกว่าสถานการณ์ย่อยและแสดงถึงแหล่งข้อมูลประเภทต่างๆและกฎทางธุรกิจที่สนับสนุนภายใต้การควบคุมกระบวนการ 10

Step 15 - เพื่อให้ระบบตรวจสอบคุณต้องเชื่อมโยงตัวเชื่อมต่อที่เกี่ยวข้องกับสถานการณ์ย่อยนั้น

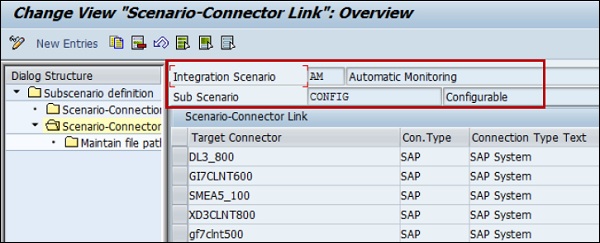

Step 16 - เลือกสถานการณ์ย่อยที่คุณต้องการกำหนดค่าได้จากนั้นเลือก Scenario Connector Link ทางด้านซ้ายตามที่แสดงด้านล่าง -

Step 17 - คุณจะถูกนำไปที่หน้าจอต่อไปนี้ -

Step 18 - ตอนนี้ตัวเชื่อมต่อที่คุณต้องการใช้สำหรับสถานการณ์นั้นไม่ได้อยู่ในรายการสำหรับสถานการณ์ย่อยนั้น

- คุณสามารถคลิกที่ปุ่มรายการใหม่ที่ด้านบนเพื่อเพิ่ม

- คุณสามารถทำตามคำแนะนำเหล่านี้เพื่อเพิ่มสถานการณ์ย่อย -

- แอปพลิเคชัน ABAP - รายงาน ABAP, แบบสอบถาม SAP, โปรแกรมที่กำหนดค่าได้

- แบบสอบถาม SAP BW - BW

- ไม่ใช่ระบบ SAP - พันธมิตรภายนอก

- ตัวรวมกระบวนการ - PI

- ระบบ GRC - การรวม SoD

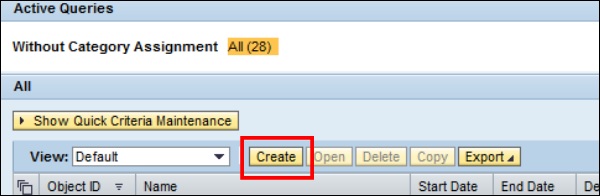

ใน SAP GRC Process Control คุณสามารถสร้างแหล่งข้อมูลได้ อินเทอร์เฟซผู้ใช้ของเวลาออกแบบอยู่ภายใต้ตัวเลือกการตั้งค่ากฎในไคลเอนต์ธุรกิจ

ไปที่ส่วนการตรวจสอบอย่างต่อเนื่องที่คุณสามารถค้นหาได้ Data Sources และ Business Rules ตัวเลือก

ในการสร้างแหล่งข้อมูลใหม่ให้คลิกที่แหล่งข้อมูล→สร้าง

ในฟิลด์ถัดไปคุณจะเห็นแท็บต่างๆสามแท็บเพื่อกำหนดแหล่งข้อมูล

- แท็บทั่วไป

- ฟิลด์วัตถุ

- ลิงค์และไฟล์แนบ

ในแท็บทั่วไปป้อนรายละเอียดต่อไปนี้ -

- ชื่อแหล่งข้อมูล

- วันที่เริ่มต้นของช่วงเวลาที่มีผลบังคับใช้

- วันที่สิ้นสุดของช่วงเวลาที่มีผลบังคับใช้

- Status

ไปที่ Object Field เลือกช่องต่อไปนี้ -

ใน SAP GRC 10.0 คุณสามารถใช้กฎทางธุรกิจเพื่อกรองสตรีมข้อมูลที่มาจากแหล่งข้อมูลและคุณสามารถใช้เงื่อนไข / การคำนวณที่กำหนดค่าโดยผู้ใช้กับข้อมูลนั้นเพื่อพิจารณาว่ามีปัญหาที่ต้องดำเนินการหรือไม่

ประเภทกฎธุรกิจขึ้นอยู่กับประเภทแหล่งข้อมูลเท่านั้น

ไปที่กฎทางธุรกิจภายใต้การตั้งค่ากฎ

ในการสร้างกฎทางธุรกิจใหม่มีรายการขั้นตอนที่คุณต้องปฏิบัติตามประเภทแหล่งข้อมูลบางประเภท

คุณต้องกำหนดรายละเอียดในแต่ละแท็บ ตัวอย่างเช่นในไฟล์General คุณต้องป้อนข้อมูลพื้นฐานเกี่ยวกับกฎธุรกิจ Business rule gives you data to filter the deficiencies.

ในแท็บข้อมูลสำหรับการวิเคราะห์คุณจะเห็นรายการฟิลด์ที่พร้อมใช้งาน

ไปที่กรองตามเกณฑ์เพื่อส่งผ่านเงื่อนไขการกรองบนวัตถุที่มี คุณสามารถเลือกจากตัวดำเนินการต่างๆ

เมื่อคุณกำหนดขั้นตอนทั้งหมดคุณจะมีตัวเลือกในการบันทึกกฎ หากคุณต้องการใช้กฎกับการควบคุมกระบวนการคุณสามารถทำได้โดยคลิกApply ปุ่ม.

ในการกำหนดกฎทางธุรกิจให้กับการควบคุมกระบวนการไปที่การกำหนดกฎทางธุรกิจภายใต้การตรวจสอบอย่างต่อเนื่องในการตั้งค่ากฎ

เลือกตัวควบคุมและค้นหากฎธุรกิจที่จะใช้

ตอนนี้เราได้เข้าใจวิธีสร้างแหล่งข้อมูลและกฎทางธุรกิจเพื่อใช้ตัวกรองกับแหล่งข้อมูลและวิธีกำหนดกฎทางธุรกิจเพื่อประมวลผลการควบคุม