การทดสอบความปลอดภัย - การแฮ็กแอปพลิเคชันเว็บ

มีวิธีการ / แนวทางต่างๆที่เราสามารถใช้เป็นข้อมูลอ้างอิงในการโจมตีได้

Web Application - PenTesting Methodologies

เราสามารถคำนึงถึงมาตรฐานต่อไปนี้ในขณะที่พัฒนารูปแบบการโจมตี

ในรายการต่อไปนี้ OWASP มีการใช้งานมากที่สุดและมีผู้ร่วมให้ข้อมูลจำนวนมาก เราจะเน้นไปที่เทคนิค OWASP ซึ่งทีมพัฒนาแต่ละทีมจะต้องพิจารณาก่อนออกแบบเว็บแอป

PTES - มาตรฐานการดำเนินการทดสอบการเจาะ

OSSTMM - คู่มือวิธีการทดสอบความปลอดภัยโอเพ่นซอร์ส

เทคนิคการทดสอบ OWASP - เปิด Web Application Security Protocol

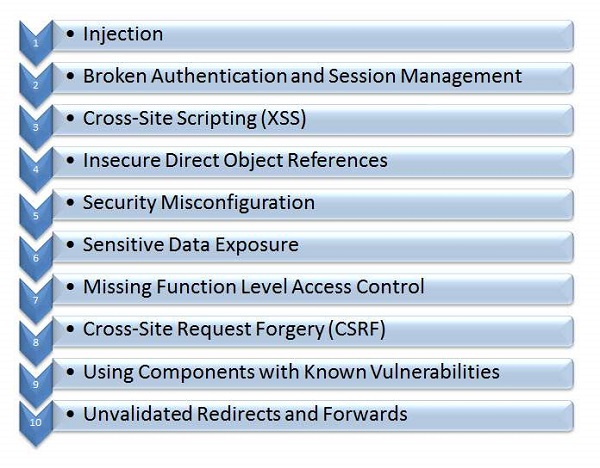

OWASP 10 อันดับแรก

ทีม Open Web Application Security Protocol ได้เปิดตัวช่องโหว่ 10 อันดับแรกที่แพร่หลายมากขึ้นในเว็บในช่วงไม่กี่ปีที่ผ่านมา ด้านล่างนี้คือรายการข้อบกพร่องด้านความปลอดภัยที่แพร่หลายมากขึ้นในแอปพลิเคชันบนเว็บ

ใบสมัคร - ลงมือทำ

เพื่อให้เข้าใจเทคนิคแต่ละอย่างให้เราทำงานกับแอปพลิเคชันตัวอย่าง เราจะทำการโจมตี 'WebGoat' ซึ่งเป็นแอปพลิเคชัน J2EE ซึ่งพัฒนาขึ้นอย่างชัดเจนโดยมีข้อบกพร่องด้านความปลอดภัยเพื่อจุดประสงค์ในการเรียนรู้

สามารถดูรายละเอียดทั้งหมดเกี่ยวกับโครงการ webgoat ได้ https://www.owasp.org/index.php/Category:OWASP_WebGoat_Project. ในการดาวน์โหลดแอปพลิเคชัน WebGoat ให้ไปที่https://github.com/WebGoat/WebGoat/wiki/Installation-(WebGoat-6.0) และไปที่ส่วนดาวน์โหลด

ในการติดตั้งแอปพลิเคชันที่ดาวน์โหลดมาก่อนอื่นให้แน่ใจว่าคุณไม่มีแอปพลิเคชันใด ๆ ที่ทำงานบนพอร์ต 8080 สามารถติดตั้งได้โดยใช้คำสั่งเดียว - java -jar WebGoat-6.0.1-war-exec.jar สำหรับรายละเอียดเพิ่มเติมโปรดไปที่การติดตั้ง WebGoat

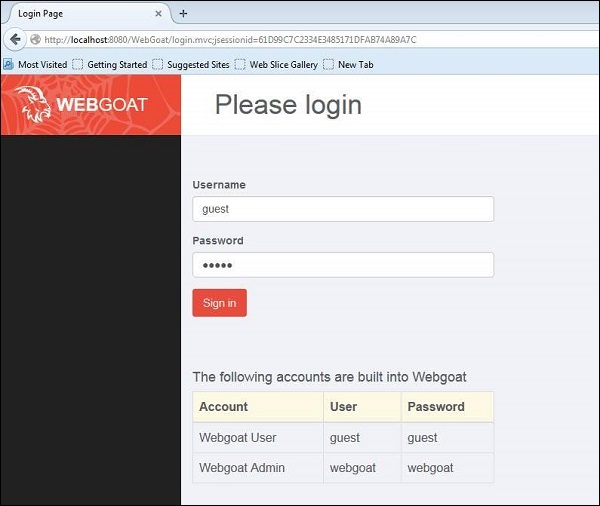

โพสต์การติดตั้งเราควรจะสามารถเข้าถึงแอปพลิเคชันได้โดยไปที่ http://localhost:8080/WebGoat/attack และหน้าจะแสดงดังที่แสดงด้านล่าง

เราสามารถใช้ข้อมูลประจำตัวของผู้เยี่ยมชมหรือผู้ดูแลระบบตามที่ปรากฏในหน้าล็อกอิน

เว็บพร็อกซี

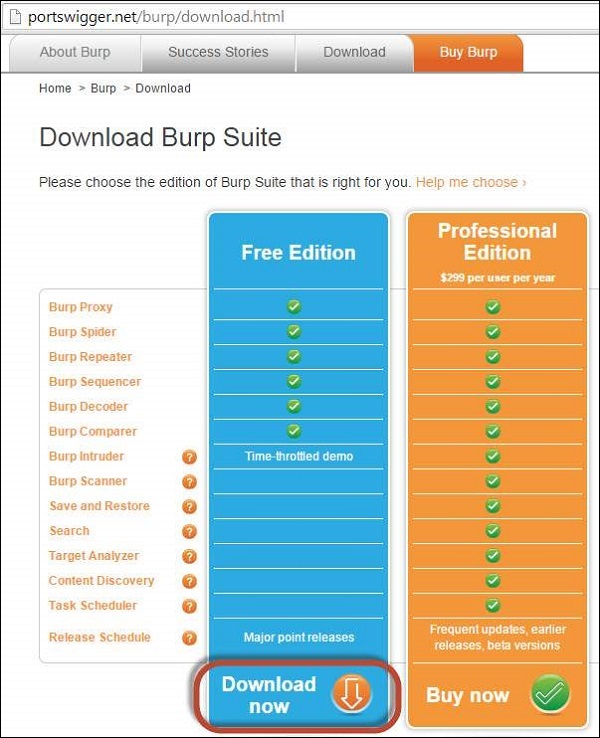

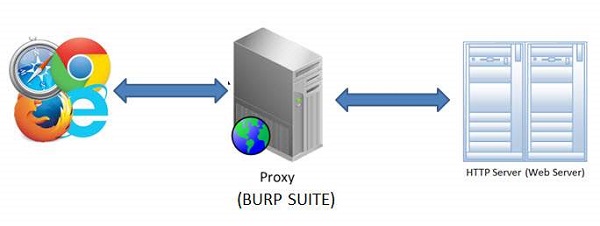

ในการสกัดกั้นการรับส่งข้อมูลระหว่างไคลเอนต์ (เบราว์เซอร์) และเซิร์ฟเวอร์ (ระบบที่ Webgoat Application โฮสต์อยู่ในกรณีของเรา) เราจำเป็นต้องใช้เว็บพร็อกซี เราจะใช้ Burp Proxy ที่สามารถดาวน์โหลดได้จากhttps://portswigger.net/burp/download.html

ก็เพียงพอแล้วหากคุณดาวน์โหลดชุดเรอรุ่นฟรีดังที่แสดงด้านล่าง

การกำหนดค่า Burp Suite

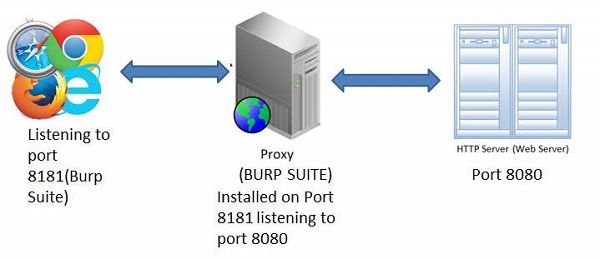

Burp Suite เป็นเว็บพร็อกซีที่สามารถสกัดกั้นข้อมูลแต่ละแพ็กเก็ตที่เบราว์เซอร์และเว็บเซิร์ฟเวอร์ส่งและรับ สิ่งนี้ช่วยให้เราแก้ไขเนื้อหาก่อนที่ไคลเอนต์จะส่งข้อมูลไปยังเว็บเซิร์ฟเวอร์

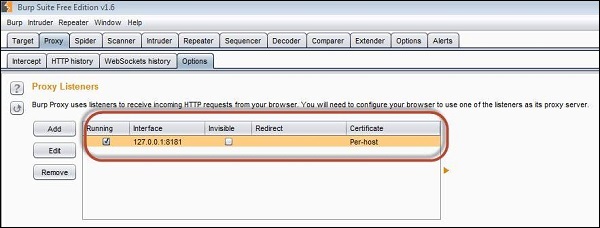

Step 1- แอปติดตั้งบนพอร์ต 8080 และติดตั้ง Burp บนพอร์ต 8181 ดังที่แสดงด้านล่าง เปิด Burp suite และทำการตั้งค่าต่อไปนี้เพื่อเปิดใช้งานในพอร์ต 8181 ดังที่แสดงด้านล่าง

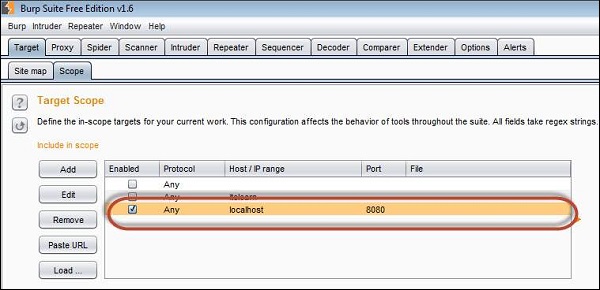

Step 2- เราควรตรวจสอบให้แน่ใจว่า Burp กำลังฟังพอร์ต # 8080 ที่มีการติดตั้งแอปพลิเคชันเพื่อให้ Burp suite สามารถดักฟังการรับส่งข้อมูลได้ การตั้งค่านี้ควรทำในแท็บขอบเขตของ Burp Suite ดังที่แสดงด้านล่าง

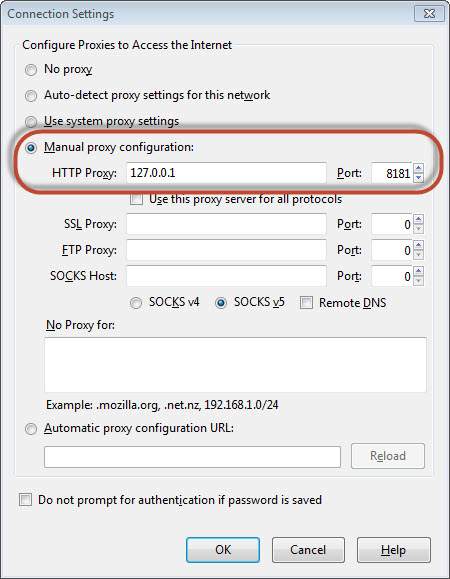

Step 3- จากนั้นทำการตั้งค่าพร็อกซีเบราว์เซอร์ของคุณเพื่อฟังพอร์ต 8181 (พอร์ต Burp Suite) ดังนั้นเราจึงได้กำหนดค่าเว็บพร็อกซีเพื่อสกัดกั้นการรับส่งข้อมูลระหว่างไคลเอนต์ (เบราว์เซอร์) และเซิร์ฟเวอร์ (เว็บเซิร์ฟเวอร์) ดังที่แสดงด้านล่าง -

Step 4 - ภาพรวมของการกำหนดค่าแสดงอยู่ด้านล่างด้วยความช่วยเหลือของแผนภาพเวิร์กโฟลว์อย่างง่ายดังที่แสดงด้านล่าง