Spring Boot - OAuth2 mit JWT

In diesem Kapitel erfahren Sie mehr über Spring Boot Security-Mechanismen und OAuth2 mit JWT.

Autorisierungsserver

Authorization Server ist eine herausragende Architekturkomponente für die Web-API-Sicherheit. Der Autorisierungsserver fungiert als zentraler Autorisierungspunkt, über den Ihre Apps und HTTP-Endpunkte die Funktionen Ihrer Anwendung identifizieren können.

Ressourcenserver

Resource Server ist eine Anwendung, die den Clients das Zugriffstoken für den Zugriff auf die HTTP-Endpunkte des Resource Servers bereitstellt. Es handelt sich um eine Sammlung von Bibliotheken, die HTTP-Endpunkte, statische Ressourcen und dynamische Webseiten enthält.

OAuth2

OAuth2 ist ein Autorisierungsframework, mit dem die Anwendung Web Security vom Client aus auf die Ressourcen zugreifen kann. Um eine OAuth2-Anwendung zu erstellen, müssen wir uns auf den Grant-Typ (Autorisierungscode), die Client-ID und das Client-Geheimnis konzentrieren.

JWT-Token

JWT-Token ist ein JSON-Web-Token, mit dem die zwischen zwei Parteien gesicherten Ansprüche dargestellt werden. Weitere Informationen zum JWT-Token finden Sie unter www.jwt.io/ .

Jetzt erstellen wir eine OAuth2-Anwendung, die die Verwendung von Authorization Server, Resource Server, mithilfe eines JWT-Tokens ermöglicht.

Mit den folgenden Schritten können Sie die Spring Boot Security mit JWT-Token implementieren, indem Sie auf die Datenbank zugreifen.

Zunächst müssen wir die folgenden Abhängigkeiten in unsere Build-Konfigurationsdatei einfügen.

Maven-Benutzer können die folgenden Abhängigkeiten in Ihre pom.xml-Datei einfügen.

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-jdbc</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.security.oauth</groupId>

<artifactId>spring-security-oauth2</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-jwt</artifactId>

</dependency>

<dependency>

<groupId>com.h2database</groupId>

<artifactId>h2</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-test</artifactId>

<scope>test</scope>

</dependency>

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-test</artifactId>

<scope>test</scope>

</dependency>Gradle-Benutzer können der Datei build.gradle die folgenden Abhängigkeiten hinzufügen.

compile('org.springframework.boot:spring-boot-starter-security')

compile('org.springframework.boot:spring-boot-starter-web')

testCompile('org.springframework.boot:spring-boot-starter-test')

testCompile('org.springframework.security:spring-security-test')

compile("org.springframework.security.oauth:spring-security-oauth2")

compile('org.springframework.security:spring-security-jwt')

compile("org.springframework.boot:spring-boot-starter-jdbc")

compile("com.h2database:h2:1.4.191")wo,

Spring Boot Starter Security - Implementiert die Federsicherheit

Spring Security OAuth2 - Implementiert die OAUTH2-Struktur, um den Autorisierungsserver und den Ressourcenserver zu aktivieren.

Spring Security JWT - Generiert das JWT-Token für die Websicherheit

Spring Boot Starter JDBC - Greift auf die Datenbank zu, um sicherzustellen, dass der Benutzer verfügbar ist oder nicht.

Spring Boot Starter Web - Schreibt HTTP-Endpunkte.

H2 Database - Speichert die Benutzerinformationen zur Authentifizierung und Autorisierung.

Die vollständige Build-Konfigurationsdatei finden Sie unten.

<?xml version = "1.0" encoding = "UTF-8"?>

<project xmlns = "http://maven.apache.org/POM/4.0.0"

xmlns:xsi = "http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation = "http://maven.apache.org/POM/4.0.0

http://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0</modelVersion>

<groupId>com.tutorialspoint</groupId>

<artifactId>websecurityapp</artifactId>

<version>0.0.1-SNAPSHOT</version>

<packaging>jar</packaging>

<name>websecurityapp</name>

<description>Demo project for Spring Boot</description>

<parent>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-parent</artifactId>

<version>1.5.9.RELEASE</version>

<relativePath /> <!-- lookup parent from repository -->

</parent>

<properties>

<project.build.sourceEncoding>UTF-8</project.build.sourceEncoding>

<project.reporting.outputEncoding>UTF-8</project.reporting.outputEncoding>

<java.version>1.8</java.version>

</properties>

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-jdbc</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.security.oauth</groupId>

<artifactId>spring-security-oauth2</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-jwt</artifactId>

</dependency>

<dependency>

<groupId>com.h2database</groupId>

<artifactId>h2</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-test</artifactId>

<scope>test</scope>

</dependency>

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-test</artifactId>

<scope>test</scope>

</dependency>

</dependencies>

<build>

<plugins>

<plugin>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-maven-plugin</artifactId>

</plugin>

</plugins>

</build>

</project>Gradle – build.gradle

buildscript {

ext {

springBootVersion = '1.5.9.RELEASE'

}

repositories {

mavenCentral()

}

dependencies {

classpath("org.springframework.boot:spring-boot-gradle-plugin:${springBootVersion}")

}

}

apply plugin: 'java'

apply plugin: 'eclipse'

apply plugin: 'org.springframework.boot'

group = 'com.tutorialspoint'

version = '0.0.1-SNAPSHOT'

sourceCompatibility = 1.8

repositories {

mavenCentral()

}

dependencies {

compile('org.springframework.boot:spring-boot-starter-security')

compile('org.springframework.boot:spring-boot-starter-web')

testCompile('org.springframework.boot:spring-boot-starter-test')

testCompile('org.springframework.security:spring-security-test')

compile("org.springframework.security.oauth:spring-security-oauth2")

compile('org.springframework.security:spring-security-jwt')

compile("org.springframework.boot:spring-boot-starter-jdbc")

compile("com.h2database:h2:1.4.191")

}Fügen Sie nun in der Spring Boot-Hauptanwendung die Annotation @EnableAuthorizationServer und @EnableResourceServer hinzu, um als Auth-Server und Resource Server in derselben Anwendung zu fungieren.

Sie können auch den folgenden Code verwenden, um einen einfachen HTTP-Endpunkt für den Zugriff auf die API mit Spring Security mithilfe von JWT-Token zu schreiben.

package com.tutorialspoint.websecurityapp;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableAuthorizationServer;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableResourceServer;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

@SpringBootApplication

@EnableAuthorizationServer

@EnableResourceServer

@RestController

public class WebsecurityappApplication {

public static void main(String[] args) {

SpringApplication.run(WebsecurityappApplication.class, args);

}

@RequestMapping(value = "/products")

public String getProductName() {

return "Honey";

}

}Verwenden Sie den folgenden Code, um die POJO-Klasse zum Speichern der Benutzerinformationen zur Authentifizierung zu definieren.

package com.tutorialspoint.websecurityapp;

import java.util.ArrayList;

import java.util.Collection;

import org.springframework.security.core.GrantedAuthority;

public class UserEntity {

private String username;

private String password;

private Collection<GrantedAuthority> grantedAuthoritiesList = new ArrayList<>();

public String getPassword() {

return password;

}

public void setPassword(String password) {

this.password = password;

}

public Collection<GrantedAuthority> getGrantedAuthoritiesList() {

return grantedAuthoritiesList;

}

public void setGrantedAuthoritiesList(Collection<GrantedAuthority> grantedAuthoritiesList) {

this.grantedAuthoritiesList = grantedAuthoritiesList;

}

public String getUsername() {

return username;

}

public void setUsername(String username) {

this.username = username;

}

}Verwenden Sie nun den folgenden Code und definieren Sie die CustomUser-Klasse, die die org.springframework.security.core.userdetails.User-Klasse für die Spring Boot-Authentifizierung erweitert.

package com.tutorialspoint.websecurityapp;

import org.springframework.security.core.userdetails.User;

public class CustomUser extends User {

private static final long serialVersionUID = 1L;

public CustomUser(UserEntity user) {

super(user.getUsername(), user.getPassword(), user.getGrantedAuthoritiesList());

}

}Sie können die Klasse @Repository erstellen, um die Benutzerinformationen aus der Datenbank zu lesen, an den benutzerdefinierten Benutzerdienst zu senden und die erteilte Berechtigung "ROLE_SYSTEMADMIN" hinzuzufügen.

package com.tutorialspoint.websecurityapp;

import java.sql.ResultSet;

import java.util.ArrayList;

import java.util.Collection;

import java.util.List;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.jdbc.core.JdbcTemplate;

import org.springframework.security.core.GrantedAuthority;

import org.springframework.security.core.authority.SimpleGrantedAuthority;

import org.springframework.stereotype.Repository;

@Repository

public class OAuthDao {

@Autowired

private JdbcTemplate jdbcTemplate;

public UserEntity getUserDetails(String username) {

Collection<GrantedAuthority> grantedAuthoritiesList = new ArrayList<>();

String userSQLQuery = "SELECT * FROM USERS WHERE USERNAME=?";

List<UserEntity> list = jdbcTemplate.query(userSQLQuery, new String[] { username },

(ResultSet rs, int rowNum) -> {

UserEntity user = new UserEntity();

user.setUsername(username);

user.setPassword(rs.getString("PASSWORD"));

return user;

});

if (list.size() > 0) {

GrantedAuthority grantedAuthority = new SimpleGrantedAuthority("ROLE_SYSTEMADMIN");

grantedAuthoritiesList.add(grantedAuthority);

list.get(0).setGrantedAuthoritiesList(grantedAuthoritiesList);

return list.get(0);

}

return null;

}

}Sie können eine Serviceklasse für benutzerdefinierte Benutzerdetails erstellen, die die Datei org.springframework.security.core.userdetails.UserDetailsService erweitert, um die DAO-Repository-Klasse wie gezeigt aufzurufen.

package com.tutorialspoint.websecurityapp;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.core.userdetails.UsernameNotFoundException;

import org.springframework.stereotype.Service;

@Service

public class CustomDetailsService implements UserDetailsService {

@Autowired

OAuthDao oauthDao;

@Override

public CustomUser loadUserByUsername(final String username) throws UsernameNotFoundException {

UserEntity userEntity = null;

try {

userEntity = oauthDao.getUserDetails(username);

CustomUser customUser = new CustomUser(userEntity);

return customUser;

} catch (Exception e) {

e.printStackTrace();

throw new UsernameNotFoundException("User " + username + " was not found in the database");

}

}

}Erstellen Sie als Nächstes eine @ configure-Klasse, um die Web-Sicherheit zu aktivieren, definieren Sie den Kennwortcodierer (BCryptPasswordEncoder) und definieren Sie die AuthenticationManager-Bean. Die Sicherheitskonfigurationsklasse sollte die WebSecurityConfigurerAdapter-Klasse erweitern.

package com.tutorialspoint.websecurityapp;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.config.annotation.authentication.builders.AuthenticationManagerBuilder;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.builders.WebSecurity;

import org.springframework.security.config.annotation.web.configuration.EnableWebSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.config.http.SessionCreationPolicy;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.security.crypto.password.PasswordEncoder;

@Configuration

@EnableWebSecurity

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class SecurityConfiguration extends WebSecurityConfigurerAdapter {

@Autowired

private CustomDetailsService customDetailsService;

@Bean

public PasswordEncoder encoder() {

return new BCryptPasswordEncoder();

}

@Override

@Autowired

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.userDetailsService(customDetailsService).passwordEncoder(encoder());

}

@Override

protected void configure(HttpSecurity http) throws Exception {

http.authorizeRequests().anyRequest().authenticated().and().sessionManagement()

.sessionCreationPolicy(SessionCreationPolicy.NEVER);

}

@Override

public void configure(WebSecurity web) throws Exception {

web.ignoring();

}

@Override

@Bean

public AuthenticationManager authenticationManagerBean() throws Exception {

return super.authenticationManagerBean();

}

}Definieren Sie nun die OAuth2-Konfigurationsklasse, um die Client-ID, das Client-Geheimnis, den JwtAccessTokenConverter, den privaten Schlüssel und den öffentlichen Schlüssel für den Token-Signierer-Schlüssel und den Überprüfungsschlüssel hinzuzufügen, und konfigurieren Sie den ClientDetailsServiceConfigurer für die Token-Gültigkeit mit Gültigkeitsbereichen.

package com.tutorialspoint.websecurityapp;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.beans.factory.annotation.Qualifier;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.oauth2.config.annotation.configurers.ClientDetailsServiceConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configuration.AuthorizationServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerEndpointsConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

@Configuration

public class OAuth2Config extends AuthorizationServerConfigurerAdapter {

private String clientid = "tutorialspoint";

private String clientSecret = "my-secret-key";

private String privateKey = "private key";

private String publicKey = "public key";

@Autowired

@Qualifier("authenticationManagerBean")

private AuthenticationManager authenticationManager;

@Bean

public JwtAccessTokenConverter tokenEnhancer() {

JwtAccessTokenConverter converter = new JwtAccessTokenConverter();

converter.setSigningKey(privateKey);

converter.setVerifierKey(publicKey);

return converter;

}

@Bean

public JwtTokenStore tokenStore() {

return new JwtTokenStore(tokenEnhancer());

}

@Override

public void configure(AuthorizationServerEndpointsConfigurer endpoints) throws Exception {

endpoints.authenticationManager(authenticationManager).tokenStore(tokenStore())

.accessTokenConverter(tokenEnhancer());

}

@Override

public void configure(AuthorizationServerSecurityConfigurer security) throws Exception {

security.tokenKeyAccess("permitAll()").checkTokenAccess("isAuthenticated()");

}

@Override

public void configure(ClientDetailsServiceConfigurer clients) throws Exception {

clients.inMemory().withClient(clientid).secret(clientSecret).scopes("read", "write")

.authorizedGrantTypes("password", "refresh_token").accessTokenValiditySeconds(20000)

.refreshTokenValiditySeconds(20000);

}

}Erstellen Sie jetzt mit openssl einen privaten und einen öffentlichen Schlüssel.

Sie können die folgenden Befehle zum Generieren eines privaten Schlüssels verwenden.

openssl genrsa -out jwt.pem 2048

openssl rsa -in jwt.pemSie können Für die Generierung öffentlicher Schlüssel die folgenden Befehle verwenden.

openssl rsa -in jwt.pem -puboutFügen Sie für die Version von Spring Boot, die älter als Version 1.5 ist, die folgende Eigenschaft in Ihre Datei application.properties ein, um die Reihenfolge der OAuth2-Ressourcenfilter zu definieren.

security.oauth2.resource.filter-order=3Benutzer von YAML-Dateien können die folgende Eigenschaft in die YAML-Datei einfügen.

security:

oauth2:

resource:

filter-order: 3Erstellen Sie nun die Dateien schema.sql und data.sql unter den Klassenpfadressourcen src/main/resources/directory um die Anwendung mit der H2-Datenbank zu verbinden.

Die Datei schema.sql ist wie gezeigt -

CREATE TABLE USERS (ID INT PRIMARY KEY, USERNAME VARCHAR(45), PASSWORD VARCHAR(60));Die Datei data.sql ist wie gezeigt -

INSERT INTO USERS (ID, USERNAME,PASSWORD) VALUES (

1, '[email protected]','$2a$08$fL7u5xcvsZl78su29x1ti.dxI.9rYO8t0q5wk2ROJ.1cdR53bmaVG');

INSERT INTO USERS (ID, USERNAME,PASSWORD) VALUES (

2, '[email protected]','$2a$08$fL7u5xcvsZl78su29x1ti.dxI.9rYO8t0q5wk2ROJ.1cdR53bmaVG');Note - Das Passwort sollte im Format Bcrypt Encoder in der Datenbanktabelle gespeichert sein.

Sie können eine ausführbare JAR-Datei erstellen und die Spring Boot-Anwendung mit den folgenden Maven- oder Gradle-Befehlen ausführen.

Für Maven können Sie den folgenden Befehl verwenden:

mvn clean installNach "BUILD SUCCESS" finden Sie die JAR-Datei im Zielverzeichnis.

Für Gradle können Sie den Befehl wie folgt verwenden:

gradle clean buildNach "BUILD SUCCESSFUL" finden Sie die JAR-Datei im Verzeichnis build / libs.

Führen Sie nun die JAR-Datei mit dem hier gezeigten Befehl aus -

java –jar <JARFILE>Die Anwendung wird auf dem Tomcat-Port 8080 gestartet.

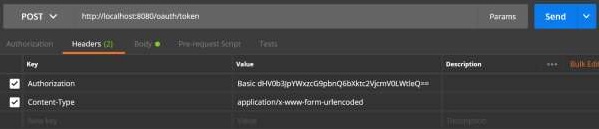

Klicken Sie nun über POSTMAN auf die URL der POST-Methode, um das OAUTH2-Token zu erhalten.

http://localhost:8080/oauth/token

Fügen Sie nun die Anforderungsheader wie folgt hinzu:

Authorization - Grundlegende Authentifizierung mit Ihrer Client-ID und Ihrem Client-Geheimnis.

Content Type - application / x-www-form-urlencoded

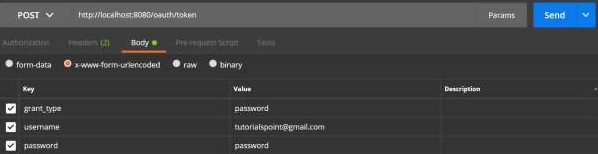

Fügen Sie nun die Anforderungsparameter wie folgt hinzu:

- grant_type = Passwort

- Benutzername = Ihr Benutzername

- Passwort = Ihr Passwort

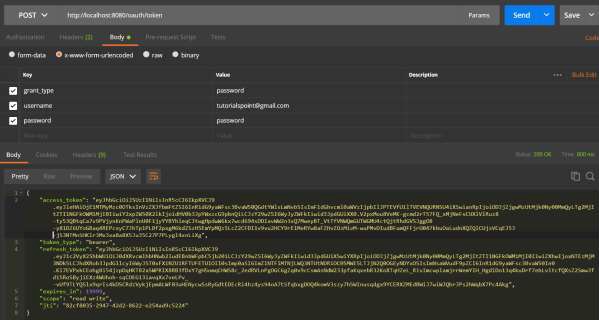

Drücken Sie jetzt die API und erhalten Sie das access_token wie gezeigt -

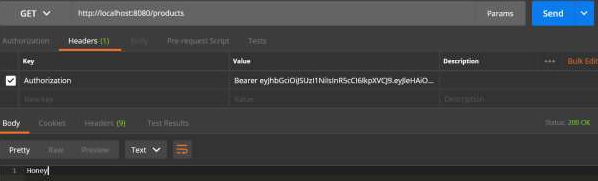

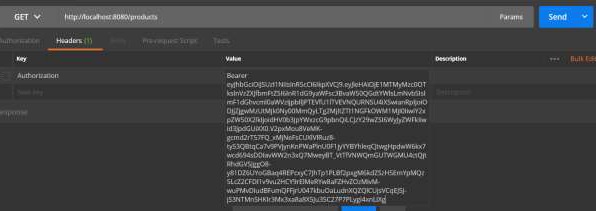

Klicken Sie nun wie gezeigt auf die Resource Server-API mit dem Bearer-Zugriffstoken im Anforderungsheader.

Dann können Sie die Ausgabe wie unten gezeigt sehen -