Strutture dati e algoritmi - Guida rapida

La struttura dei dati è un modo sistematico per organizzare i dati al fine di utilizzarli in modo efficiente. I seguenti termini sono i termini di base di una struttura dati.

Interface- Ogni struttura dati ha un'interfaccia. L'interfaccia rappresenta l'insieme di operazioni supportate da una struttura dati. Un'interfaccia fornisce solo l'elenco delle operazioni supportate, il tipo di parametri che possono accettare e il tipo di ritorno di queste operazioni.

Implementation- L'implementazione fornisce la rappresentazione interna di una struttura dati. L'implementazione fornisce anche la definizione degli algoritmi utilizzati nelle operazioni della struttura dati.

Caratteristiche di una struttura dati

Correctness - L'implementazione della struttura dati dovrebbe implementare correttamente la sua interfaccia.

Time Complexity - Il tempo di esecuzione o il tempo di esecuzione delle operazioni della struttura dati deve essere il più ridotto possibile.

Space Complexity - L'utilizzo della memoria di un'operazione di struttura dati dovrebbe essere il meno possibile.

Necessità della struttura dei dati

Poiché le applicazioni stanno diventando complesse e ricche di dati, ci sono tre problemi comuni che le applicazioni devono affrontare oggigiorno.

Data Search- Considera un inventario di 1 milione (10 6 ) articoli di un negozio. Se l'applicazione deve cercare un elemento, deve cercare un elemento in 1 milione (10 6 ) elementi ogni volta che rallenta la ricerca. Man mano che i dati crescono, la ricerca diventerà più lenta.

Processor speed - La velocità del processore, sebbene molto elevata, diminuisce se i dati crescono fino a un miliardo di record.

Multiple requests - Poiché migliaia di utenti possono cercare i dati contemporaneamente su un server web, anche il server veloce non riesce durante la ricerca dei dati.

Per risolvere i problemi sopra menzionati, le strutture dati vengono in soccorso. I dati possono essere organizzati in una struttura di dati in modo tale che non sia necessario cercare tutti gli elementi e che i dati richiesti possano essere cercati quasi istantaneamente.

Casi del tempo di esecuzione

Ci sono tre casi che vengono solitamente utilizzati per confrontare i tempi di esecuzione di varie strutture dati in modo relativo.

Worst Case- Questo è lo scenario in cui una particolare operazione della struttura dati richiede il tempo massimo possibile. Se il tempo del caso peggiore di un'operazione è ƒ (n), questa operazione non richiederà più del tempo ƒ (n) dove ƒ (n) rappresenta la funzione di n.

Average Case- Questo è lo scenario che descrive il tempo medio di esecuzione di un'operazione di una struttura dati. Se un'operazione richiede ƒ (n) tempo in esecuzione, allora m operazioni richiederanno mƒ (n) tempo.

Best Case- Questo è lo scenario che descrive il minor tempo possibile di esecuzione di un'operazione di una struttura dati. Se un'operazione richiede ƒ (n) tempo in esecuzione, l'operazione effettiva potrebbe richiedere tempo come numero casuale che sarebbe massimo come ƒ (n).

Terminologia di base

Data - I dati sono valori o un insieme di valori.

Data Item - Il dato si riferisce alla singola unità di valori.

Group Items - Gli elementi di dati suddivisi in elementi secondari sono chiamati elementi di gruppo.

Elementary Items - Gli elementi di dati che non possono essere divisi sono chiamati elementi elementari.

Attribute and Entity - Un'entità è quella che contiene determinati attributi o proprietà, a cui possono essere assegnati valori.

Entity Set - Entità con attributi simili formano un insieme di entità.

Field - Il campo è una singola unità elementare di informazioni che rappresenta un attributo di un'entità.

Record - Record è una raccolta di valori di campo di una determinata entità.

File - File è una raccolta di record delle entità in un determinato set di entità.

Provalo Opzione online

Non hai davvero bisogno di configurare il tuo ambiente per iniziare ad imparare il linguaggio di programmazione C. La ragione è molto semplice, abbiamo già creato un ambiente di programmazione C online, in modo che tu possa compilare ed eseguire tutti gli esempi disponibili online contemporaneamente quando svolgi il tuo lavoro teorico. Questo ti dà fiducia in ciò che stai leggendo e per controllare il risultato con diverse opzioni. Sentiti libero di modificare qualsiasi esempio ed eseguirlo online.

Prova il seguente esempio usando il Try it opzione disponibile nell'angolo in alto a destra della casella del codice di esempio -

#include <stdio.h>

int main(){

/* My first program in C */

printf("Hello, World! \n");

return 0;

}Per la maggior parte degli esempi forniti in questo tutorial, troverai l'opzione Prova, quindi usala e goditi il tuo apprendimento.

Configurazione dell'ambiente locale

Se sei ancora disposto a configurare il tuo ambiente per il linguaggio di programmazione C, hai bisogno dei seguenti due strumenti disponibili sul tuo computer, (a) Editor di testo e (b) Il compilatore C.

Editor di testo

Questo verrà utilizzato per digitare il tuo programma. Esempi di pochi editor includono Blocco note di Windows, comando OS Edit, Brief, Epsilon, EMACS e vim o vi.

Il nome e la versione dell'editor di testo possono variare a seconda dei sistemi operativi. Ad esempio, il Blocco note verrà utilizzato su Windows e vim o vi possono essere utilizzati su Windows, Linux o UNIX.

I file che crei con il tuo editor sono chiamati file sorgente e contengono il codice sorgente del programma. I file sorgente per i programmi C sono in genere denominati con l'estensione ".c".

Prima di iniziare la programmazione, assicurati di disporre di un editor di testo e di avere esperienza sufficiente per scrivere un programma per computer, salvarlo in un file, compilarlo e infine eseguirlo.

Il compilatore C.

Il codice sorgente scritto nel file sorgente è la sorgente leggibile dall'uomo per il tuo programma. Deve essere "compilato", per trasformarsi in linguaggio macchina in modo che la tua CPU possa effettivamente eseguire il programma secondo le istruzioni fornite.

Questo compilatore del linguaggio di programmazione C verrà utilizzato per compilare il codice sorgente in un programma eseguibile finale. Partiamo dal presupposto che tu abbia le conoscenze di base su un compilatore del linguaggio di programmazione.

Il compilatore più frequentemente utilizzato e disponibile gratuitamente è il compilatore GNU C / C ++. In caso contrario, è possibile disporre di compilatori HP o Solaris se si dispone dei rispettivi sistemi operativi (OS).

La sezione seguente ti guida su come installare il compilatore GNU C / C ++ su vari sistemi operativi. Stiamo citando C / C ++ insieme perché il compilatore GNU GCC funziona sia per i linguaggi di programmazione C che C ++.

Installazione su UNIX / Linux

Se stai usando Linux or UNIX, quindi controlla se GCC è installato sul tuo sistema immettendo il seguente comando dalla riga di comando:

$ gcc -vSe hai il compilatore GNU installato sulla tua macchina, dovrebbe stampare un messaggio come il seguente:

Using built-in specs.

Target: i386-redhat-linux

Configured with: ../configure --prefix = /usr .......

Thread model: posix

gcc version 4.1.2 20080704 (Red Hat 4.1.2-46)Se GCC non è installato, dovrai installarlo da solo utilizzando le istruzioni dettagliate disponibili su https://gcc.gnu.org/install/

Questo tutorial è stato scritto sulla base di Linux e tutti gli esempi forniti sono stati compilati sulla versione Cent OS del sistema Linux.

Installazione su Mac OS

Se utilizzi Mac OS X, il modo più semplice per ottenere GCC è scaricare l'ambiente di sviluppo Xcode dal sito Web di Apple e seguire le semplici istruzioni di installazione. Dopo aver configurato Xcode, sarai in grado di utilizzare il compilatore GNU per C / C ++.

Xcode è attualmente disponibile su developer.apple.com/technologies/tools/

Installazione su Windows

Per installare GCC su Windows, è necessario installare MinGW. Per installare MinGW, andare alla home page di MinGW, www.mingw.org e seguire il collegamento alla pagina di download di MinGW. Scarica l'ultima versione del programma di installazione MinGW, che dovrebbe essere denominato MinGW- <version> .exe.

Durante l'installazione di MinWG, come minimo, devi installare gcc-core, gcc-g ++, binutils e il runtime MinGW, ma potresti volerne installare di più.

Aggiungi la sottodirectory bin della tua installazione di MinGW al tuo file PATH variabile d'ambiente, in modo da poter specificare questi strumenti sulla riga di comando con i loro semplici nomi.

Quando l'installazione è completa, sarai in grado di eseguire gcc, g ++, ar, ranlib, dlltool e molti altri strumenti GNU dalla riga di comando di Windows.

L'algoritmo è una procedura passo passo, che definisce un insieme di istruzioni da eseguire in un certo ordine per ottenere l'output desiderato. Gli algoritmi sono generalmente creati indipendentemente dai linguaggi sottostanti, cioè un algoritmo può essere implementato in più di un linguaggio di programmazione.

Dal punto di vista della struttura dei dati, di seguito sono riportate alcune importanti categorie di algoritmi:

Search - Algoritmo per cercare un elemento in una struttura dati.

Sort - Algoritmo per ordinare gli elementi in un certo ordine.

Insert - Algoritmo per inserire un elemento in una struttura dati.

Update - Algoritmo per aggiornare un elemento esistente in una struttura dati.

Delete - Algoritmo per eliminare un elemento esistente da una struttura dati.

Caratteristiche di un algoritmo

Non tutte le procedure possono essere chiamate algoritmo. Un algoritmo dovrebbe avere le seguenti caratteristiche:

Unambiguous- L'algoritmo dovrebbe essere chiaro e non ambiguo. Ciascuno dei suoi passaggi (o fasi) e i loro input / output dovrebbero essere chiari e portare a un solo significato.

Input - Un algoritmo dovrebbe avere 0 o più input ben definiti.

Output - Un algoritmo dovrebbe avere 1 o più output ben definiti e dovrebbe corrispondere all'output desiderato.

Finiteness - Gli algoritmi devono terminare dopo un numero finito di passaggi.

Feasibility - Dovrebbe essere fattibile con le risorse disponibili.

Independent - Un algoritmo dovrebbe avere istruzioni passo passo, che dovrebbero essere indipendenti da qualsiasi codice di programmazione.

Come scrivere un algoritmo?

Non esistono standard ben definiti per la scrittura di algoritmi. Piuttosto, dipende dal problema e dalle risorse. Gli algoritmi non vengono mai scritti per supportare un particolare codice di programmazione.

Come sappiamo, tutti i linguaggi di programmazione condividono costrutti di codice di base come loop (do, for, while), controllo del flusso (if-else), ecc. Questi costrutti comuni possono essere usati per scrivere un algoritmo.

Scriviamo algoritmi in modo graduale, ma non è sempre così. La scrittura dell'algoritmo è un processo e viene eseguita dopo che il dominio del problema è ben definito. Cioè, dovremmo conoscere il dominio del problema, per il quale stiamo progettando una soluzione.

Esempio

Proviamo a imparare la scrittura di algoritmi utilizzando un esempio.

Problem - Progettare un algoritmo per aggiungere due numeri e visualizzare il risultato.

Step 1 − START

Step 2 − declare three integers a, b & c

Step 3 − define values of a & b

Step 4 − add values of a & b

Step 5 − store output of step 4 to c

Step 6 − print c

Step 7 − STOPGli algoritmi dicono ai programmatori come codificare il programma. In alternativa, l'algoritmo può essere scritto come:

Step 1 − START ADD

Step 2 − get values of a & b

Step 3 − c ← a + b

Step 4 − display c

Step 5 − STOPNella progettazione e nell'analisi degli algoritmi, di solito il secondo metodo viene utilizzato per descrivere un algoritmo. Rende facile per l'analista analizzare l'algoritmo ignorando tutte le definizioni indesiderate. Può osservare quali operazioni vengono utilizzate e come scorre il processo.

Scrittura step numbers, è facoltativo.

Progettiamo un algoritmo per ottenere una soluzione di un dato problema. Un problema può essere risolto in più di un modo.

Quindi, molti algoritmi di soluzione possono essere derivati per un dato problema. Il passaggio successivo consiste nell'analizzare gli algoritmi di soluzione proposta e implementare la soluzione più adatta.

Analisi dell'algoritmo

L'efficienza di un algoritmo può essere analizzata in due diverse fasi, prima e dopo l'implementazione. Sono i seguenti:

A Priori Analysis- Questa è un'analisi teorica di un algoritmo. L'efficienza di un algoritmo viene misurata assumendo che tutti gli altri fattori, ad esempio la velocità del processore, siano costanti e non abbiano alcun effetto sull'implementazione.

A Posterior Analysis- Questa è un'analisi empirica di un algoritmo. L'algoritmo selezionato viene implementato utilizzando il linguaggio di programmazione. Questo viene quindi eseguito sul computer di destinazione. In questa analisi vengono raccolte statistiche effettive come il tempo di esecuzione e lo spazio necessario.

Impareremo a conoscere l' analisi algoritmica a priori . L'analisi degli algoritmi si occupa dell'esecuzione o del tempo di esecuzione delle varie operazioni coinvolte. Il tempo di esecuzione di un'operazione può essere definito come il numero di istruzioni del computer eseguite per operazione.

Complessità algoritmo

Supponiamo X è un algoritmo e n è la dimensione dei dati di input, il tempo e lo spazio utilizzati dall'algoritmo X sono i due fattori principali che determinano l'efficienza di X.

Time Factor - Il tempo viene misurato contando il numero di operazioni chiave come i confronti nell'algoritmo di ordinamento.

Space Factor - Lo spazio viene misurato contando lo spazio di memoria massimo richiesto dall'algoritmo.

La complessità di un algoritmo f(n) fornisce il tempo di esecuzione e / o lo spazio di archiviazione richiesto dall'algoritmo in termini di n come la dimensione dei dati di input.

Complessità spaziale

La complessità dello spazio di un algoritmo rappresenta la quantità di spazio di memoria richiesta dall'algoritmo nel suo ciclo di vita. Lo spazio richiesto da un algoritmo è uguale alla somma delle seguenti due componenti:

Una parte fissa che è uno spazio necessario per memorizzare determinati dati e variabili, che sono indipendenti dalla dimensione del problema. Ad esempio, semplici variabili e costanti utilizzate, dimensione del programma, ecc.

Una parte variabile è uno spazio richiesto dalle variabili, la cui dimensione dipende dalla dimensione del problema. Ad esempio, allocazione dinamica della memoria, spazio dello stack di ricorsione, ecc.

La complessità spaziale S (P) di qualsiasi algoritmo P è S (P) = C + SP (I), dove C è la parte fissa e S (I) è la parte variabile dell'algoritmo, che dipende dalla caratteristica dell'istanza I. è un semplice esempio che cerca di spiegare il concetto -

Algorithm: SUM(A, B)

Step 1 - START

Step 2 - C ← A + B + 10

Step 3 - StopQui abbiamo tre variabili A, B e C e una costante. Quindi S (P) = 1 + 3. Ora, lo spazio dipende dai tipi di dati di determinate variabili e tipi di costanti e verrà moltiplicato di conseguenza.

Complessità temporale

La complessità temporale di un algoritmo rappresenta la quantità di tempo richiesta dall'algoritmo per essere eseguito fino al completamento. I requisiti di tempo possono essere definiti come una funzione numerica T (n), dove T (n) può essere misurato come numero di passi, a condizione che ogni passo consuma tempo costante.

Ad esempio, l'aggiunta di due interi a n bit richiede npassi. Di conseguenza, il tempo di calcolo totale è T (n) = c ∗ n, dove c è il tempo impiegato per la somma di due bit. Qui, osserviamo che T (n) cresce linearmente all'aumentare della dimensione dell'input.

L'analisi asintotica di un algoritmo si riferisce alla definizione del limite / inquadramento matematico delle sue prestazioni in fase di esecuzione. Utilizzando l'analisi asintotica, possiamo benissimo concludere il caso migliore, il caso medio e lo scenario peggiore di un algoritmo.

L'analisi asintotica è vincolata all'input, cioè, se non c'è alcun input per l'algoritmo, si conclude che funziona in un tempo costante. Oltre all '"input" tutti gli altri fattori sono considerati costanti.

L'analisi asintotica si riferisce al calcolo del tempo di esecuzione di qualsiasi operazione in unità matematiche di calcolo. Ad esempio, il tempo di esecuzione di un'operazione viene calcolato come f (n) e può essere calcolato come g (n 2 ) per un'altra operazione . Ciò significa che il tempo di esecuzione della prima operazione aumenterà linearmente con l'aumento din e il tempo di esecuzione della seconda operazione aumenterà esponenzialmente quando naumenta. Allo stesso modo, il tempo di esecuzione di entrambe le operazioni sarà quasi lo stesso sen è notevolmente piccolo.

Di solito, il tempo richiesto da un algoritmo rientra in tre tipi:

Best Case - Tempo minimo richiesto per l'esecuzione del programma.

Average Case - Tempo medio richiesto per l'esecuzione del programma.

Worst Case - Tempo massimo richiesto per l'esecuzione del programma.

Notazioni asintotiche

Di seguito sono riportate le notazioni asintotiche comunemente utilizzate per calcolare la complessità del tempo di esecuzione di un algoritmo.

- Ο Notazione

- Notazione Ω

- θ Notazione

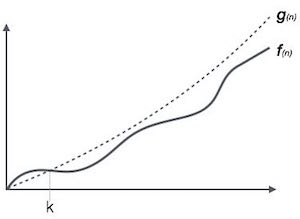

Notazione Big Oh, Ο

La notazione Ο (n) è il modo formale per esprimere il limite superiore del tempo di esecuzione di un algoritmo. Misura la complessità temporale del caso peggiore o il tempo più lungo che un algoritmo può impiegare per essere completato.

Ad esempio, per una funzione f(n)

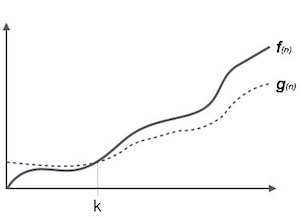

Ο(f(n)) = { g(n) : there exists c > 0 and n0 such that f(n) ≤ c.g(n) for all n > n0. }Notazione Omega, Ω

La notazione Ω (n) è il modo formale per esprimere il limite inferiore del tempo di esecuzione di un algoritmo. Misura la migliore complessità temporale del caso o la migliore quantità di tempo che un algoritmo può impiegare per completare.

Ad esempio, per una funzione f(n)

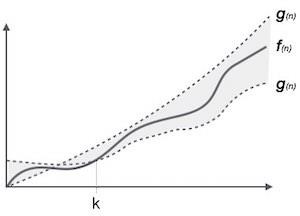

Ω(f(n)) ≥ { g(n) : there exists c > 0 and n0 such that g(n) ≤ c.f(n) for all n > n0. }Notazione Theta, θ

La notazione θ (n) è il modo formale per esprimere sia il limite inferiore che il limite superiore del tempo di esecuzione di un algoritmo. È rappresentato come segue:

θ(f(n)) = { g(n) if and only if g(n) = Ο(f(n)) and g(n) = Ω(f(n)) for all n > n0. }Notazioni asintotiche comuni

Di seguito è riportato un elenco di alcune notazioni asintotiche comuni:

| costante | - | Ο (1) |

| logaritmico | - | Ο (log n) |

| lineare | - | Ο (n) |

| n log n | - | Ο (n log n) |

| quadratico | - | Ο (n 2 ) |

| cubo | - | Ο (n 3 ) |

| polinomio | - | n Ο (1) |

| esponenziale | - | 2 Ο (n) |

Un algoritmo è progettato per ottenere una soluzione ottimale per un dato problema. Nell'approccio dell'algoritmo avido, le decisioni vengono prese dal dominio della soluzione dato. Essendo avido, viene scelta la soluzione più vicina che sembra fornire una soluzione ottimale.

Gli algoritmi avidi cercano di trovare una soluzione ottimale localizzata, che alla fine può portare a soluzioni ottimizzate a livello globale. Tuttavia, gli algoritmi generalmente avidi non forniscono soluzioni ottimizzate a livello globale.

Conteggio delle monete

Questo problema è contare fino a un valore desiderato scegliendo le monete meno possibili e l'approccio avido costringe l'algoritmo a scegliere la moneta più grande possibile. Se ci vengono fornite monete da ₹ 1, 2, 5 e 10 e ci viene chiesto di contare ₹ 18, la procedura avida sarà:

1 - Seleziona una moneta da ₹ 10, il conteggio rimanente è 8

2 - Quindi seleziona una moneta da ₹ 5, il conteggio rimanente è 3

3 - Quindi seleziona una moneta da ₹ 2, il conteggio rimanente è 1

4 - E infine, la selezione di una moneta da ₹ 1 risolve il problema

Tuttavia, sembra che funzioni bene, per questo conteggio dobbiamo scegliere solo 4 monete. Ma se modifichiamo leggermente il problema, lo stesso approccio potrebbe non essere in grado di produrre lo stesso risultato ottimale.

Per il sistema valutario, dove abbiamo monete del valore 1, 7, 10, contare le monete per il valore 18 sarà assolutamente ottimale, ma per contare come 15, potrebbe utilizzare più monete del necessario. Ad esempio, l'approccio avido utilizzerà 10 + 1 + 1 + 1 + 1 + 1, per un totale di 6 monete. Considerando che lo stesso problema potrebbe essere risolto utilizzando solo 3 monete (7 + 7 + 1)

Quindi, possiamo concludere che l'approccio avido sceglie una soluzione ottimizzata immediata e potrebbe fallire laddove l'ottimizzazione globale è una delle principali preoccupazioni.

Esempi

La maggior parte degli algoritmi di rete utilizza l'approccio avido. Ecco un elenco di alcuni di loro:

- Problema del commesso viaggiatore

- Algoritmo Minimal Spanning Tree di Prim

- Algoritmo Minimal Spanning Tree di Kruskal

- Algoritmo Minimal Spanning Tree di Dijkstra

- Grafico - Colorazione mappa

- Grafico - Copertura vertice

- Problema dello zaino

- Problema di pianificazione del lavoro

Ci sono molti problemi simili che utilizzano l'approccio avido per trovare una soluzione ottimale.

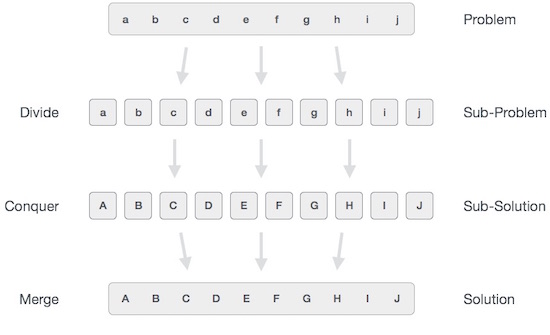

Nell'approccio divide et impera, il problema alla mano viene suddiviso in sotto-problemi più piccoli e quindi ogni problema viene risolto in modo indipendente. Quando continuiamo a dividere i sottoproblemi in sotto-problemi ancora più piccoli, potremmo eventualmente raggiungere uno stadio in cui non è più possibile alcuna divisione. Quei sottoproblemi "atomici" più piccoli possibili (frazioni) sono risolti. La soluzione di tutti i sottoproblemi viene infine unita per ottenere la soluzione di un problema originale.

In generale, possiamo capire divide-and-conquer approccio in un processo in tre fasi.

Dividi / Spezza

Questo passaggio comporta la suddivisione del problema in sottoproblemi più piccoli. I sottoproblemi dovrebbero rappresentare una parte del problema originale. Questo passaggio generalmente richiede un approccio ricorsivo per dividere il problema fino a quando nessun sottoproblema è ulteriormente divisibile. In questa fase, i problemi secondari diventano di natura atomica ma rappresentano ancora una parte del problema reale.

Conquista / Risolvi

Questo passaggio riceve molti sottoproblemi minori da risolvere. Generalmente, a questo livello, i problemi sono considerati "risolti" da soli.

Unisci / Combina

Quando i sottoproblemi più piccoli vengono risolti, questa fase li combina ricorsivamente fino a formulare una soluzione del problema originale. Questo approccio algoritmico funziona in modo ricorsivo e i passaggi di conquista e unione funzionano così vicini da apparire come uno solo.

Esempi

I seguenti algoritmi informatici si basano su divide-and-conquer approccio di programmazione -

- Unisci ordinamento

- Ordinamento rapido

- Ricerca binaria

- La moltiplicazione della matrice di Strassen

- Coppia più vicina (punti)

Ci sono vari modi disponibili per risolvere qualsiasi problema del computer, ma quelli menzionati sono un buon esempio di approccio divide et impera.

L'approccio alla programmazione dinamica è simile al divide et impera nella scomposizione del problema in possibili sottoproblemi sempre più piccoli. Ma a differenza di divide et impera, questi problemi secondari non vengono risolti in modo indipendente. Piuttosto, i risultati di questi problemi secondari più piccoli vengono ricordati e utilizzati per problemi secondari simili o sovrapposti.

La programmazione dinamica viene utilizzata dove abbiamo problemi, che possono essere suddivisi in sottoproblemi simili, in modo che i loro risultati possano essere riutilizzati. Per lo più, questi algoritmi vengono utilizzati per l'ottimizzazione. Prima di risolvere il sotto-problema in mano, l'algoritmo dinamico cercherà di esaminare i risultati dei sotto-problemi risolti in precedenza. Le soluzioni dei sottoproblemi vengono combinate per ottenere la migliore soluzione.

Quindi possiamo dire che -

Il problema dovrebbe essere suddiviso in più piccoli sottoproblemi sovrapposti.

Una soluzione ottimale può essere ottenuta utilizzando una soluzione ottimale di sottoproblemi più piccoli.

Gli algoritmi dinamici utilizzano Memoization.

Confronto

In contrasto con gli algoritmi avidi, in cui viene affrontata l'ottimizzazione locale, gli algoritmi dinamici sono motivati per un'ottimizzazione complessiva del problema.

Contrariamente agli algoritmi di divisione e conquista, in cui le soluzioni vengono combinate per ottenere una soluzione globale, gli algoritmi dinamici utilizzano l'output di un sottoproblema più piccolo e quindi cercano di ottimizzare un sotto-problema più grande. Gli algoritmi dinamici utilizzano Memoization per ricordare l'output di sottoproblemi già risolti.

Esempio

I seguenti problemi del computer possono essere risolti utilizzando un approccio di programmazione dinamica:

- Serie di numeri di Fibonacci

- Problema dello zaino

- Torre di Hanoi

- All pair shortest path by Floyd-Warshall

- Sentiero più breve di Dijkstra

- Pianificazione del progetto

La programmazione dinamica può essere utilizzata sia dall'alto verso il basso che dal basso verso l'alto. E ovviamente, il più delle volte, fare riferimento all'output della soluzione precedente è più economico del ricalcolo in termini di cicli della CPU.

Questo capitolo spiega i termini di base relativi alla struttura dei dati.

Definizione dei dati

La definizione dei dati definisce un dato particolare con le seguenti caratteristiche.

Atomic - La definizione dovrebbe definire un unico concetto.

Traceable - La definizione dovrebbe essere in grado di essere mappata su qualche elemento di dati.

Accurate - La definizione dovrebbe essere univoca.

Clear and Concise - La definizione dovrebbe essere comprensibile.

Oggetto dati

Data Object rappresenta un oggetto con dati.

Tipo di dati

Il tipo di dati è un modo per classificare vari tipi di dati come numero intero, stringa, ecc. Che determina i valori che possono essere utilizzati con il tipo di dati corrispondente, il tipo di operazioni che possono essere eseguite sul tipo di dati corrispondente. Esistono due tipi di dati:

- Tipo di dati integrato

- Tipo di dati derivato

Tipo di dati integrato

I tipi di dati per i quali una lingua ha un supporto integrato sono noti come tipi di dati incorporati. Ad esempio, la maggior parte delle lingue fornisce i seguenti tipi di dati incorporati.

- Integers

- Booleano (vero, falso)

- Floating (numeri decimali)

- Carattere e archi

Tipo di dati derivato

Quei tipi di dati che sono indipendenti dall'implementazione in quanto possono essere implementati in uno o nell'altro modo sono noti come tipi di dati derivati. Questi tipi di dati vengono normalmente creati dalla combinazione di tipi di dati primari o incorporati e dalle operazioni associate su di essi. Ad esempio:

- List

- Array

- Stack

- Queue

Operazioni di base

I dati nelle strutture dati vengono elaborati da determinate operazioni. La particolare struttura dati scelta dipende in gran parte dalla frequenza dell'operazione che deve essere eseguita sulla struttura dati.

- Traversing

- Searching

- Insertion

- Deletion

- Sorting

- Merging

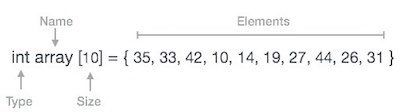

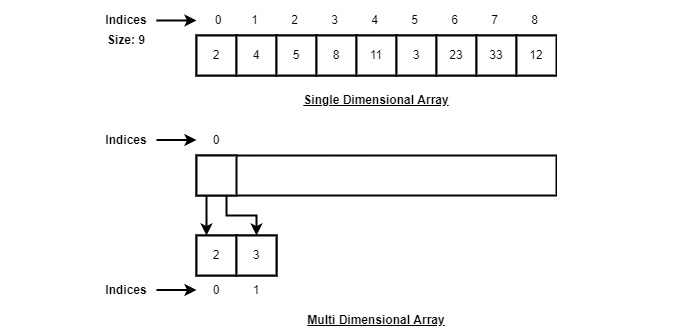

L'array è un contenitore che può contenere un numero fisso di elementi e questi elementi dovrebbero essere dello stesso tipo. La maggior parte delle strutture di dati fa uso di array per implementare i propri algoritmi. Di seguito sono riportati i termini importanti per comprendere il concetto di Array.

Element - Ogni elemento memorizzato in un array è chiamato elemento.

Index - Ogni posizione di un elemento in un array ha un indice numerico, che viene utilizzato per identificare l'elemento.

Rappresentazione di array

Gli array possono essere dichiarati in vari modi in diverse lingue. Per illustrazione, prendiamo la dichiarazione di array C.

Gli array possono essere dichiarati in vari modi in diverse lingue. Per illustrazione, prendiamo la dichiarazione di array C.

Come per l'illustrazione sopra, di seguito sono riportati i punti importanti da considerare.

L'indice inizia con 0.

La lunghezza dell'array è 10, il che significa che può memorizzare 10 elementi.

Ogni elemento è accessibile tramite il suo indice. Ad esempio, possiamo recuperare un elemento con indice 6 come 9.

Operazioni di base

Di seguito sono riportate le operazioni di base supportate da un array.

Traverse - stampa tutti gli elementi dell'array uno per uno.

Insertion - Aggiunge un elemento all'indice dato.

Deletion - Elimina un elemento all'indice dato.

Search - Cerca un elemento utilizzando l'indice specificato o il valore.

Update - Aggiorna un elemento all'indice dato.

In C, quando un array viene inizializzato con size, assegna i valori predefiniti ai suoi elementi nell'ordine seguente.

| Tipo di dati | Valore predefinito |

|---|---|

| bool | falso |

| char | 0 |

| int | 0 |

| galleggiante | 0.0 |

| Doppio | 0.0f |

| vuoto | |

| wchar_t | 0 |

Operazione trasversale

Questa operazione consiste nell'attraversare gli elementi di un array.

Esempio

Il seguente programma attraversa e stampa gli elementi di un array:

#include <stdio.h>

main() {

int LA[] = {1,3,5,7,8};

int item = 10, k = 3, n = 5;

int i = 0, j = n;

printf("The original array elements are :\n");

for(i = 0; i<n; i++) {

printf("LA[%d] = %d \n", i, LA[i]);

}

}Quando compiliamo ed eseguiamo il programma sopra, produce il seguente risultato:

Produzione

The original array elements are :

LA[0] = 1

LA[1] = 3

LA[2] = 5

LA[3] = 7

LA[4] = 8Operazione di inserimento

L'operazione di inserimento consiste nell'inserire uno o più elementi di dati in un array. In base al requisito, è possibile aggiungere un nuovo elemento all'inizio, alla fine o a un determinato indice dell'array.

Qui, vediamo un'implementazione pratica dell'operazione di inserimento, in cui aggiungiamo dati alla fine dell'array -

Esempio

Di seguito è riportata l'implementazione dell'algoritmo di cui sopra:

#include <stdio.h>

main() {

int LA[] = {1,3,5,7,8};

int item = 10, k = 3, n = 5;

int i = 0, j = n;

printf("The original array elements are :\n");

for(i = 0; i<n; i++) {

printf("LA[%d] = %d \n", i, LA[i]);

}

n = n + 1;

while( j >= k) {

LA[j+1] = LA[j];

j = j - 1;

}

LA[k] = item;

printf("The array elements after insertion :\n");

for(i = 0; i<n; i++) {

printf("LA[%d] = %d \n", i, LA[i]);

}

}Quando compiliamo ed eseguiamo il programma sopra, produce il seguente risultato:

Produzione

The original array elements are :

LA[0] = 1

LA[1] = 3

LA[2] = 5

LA[3] = 7

LA[4] = 8

The array elements after insertion :

LA[0] = 1

LA[1] = 3

LA[2] = 5

LA[3] = 10

LA[4] = 7

LA[5] = 8Per altre varianti dell'operazione di inserimento di array fare clic qui

Operazione di cancellazione

L'eliminazione si riferisce alla rimozione di un elemento esistente dall'array e alla riorganizzazione di tutti gli elementi di un array.

Algoritmo

Ritenere LA è un array lineare con N elementi e K è un numero intero positivo tale che K<=N. Di seguito è riportato l'algoritmo per eliminare un elemento disponibile alla K- esima posizione di LA.

1. Start

2. Set J = K

3. Repeat steps 4 and 5 while J < N

4. Set LA[J] = LA[J + 1]

5. Set J = J+1

6. Set N = N-1

7. StopEsempio

Di seguito è riportata l'implementazione dell'algoritmo di cui sopra:

#include <stdio.h>

void main() {

int LA[] = {1,3,5,7,8};

int k = 3, n = 5;

int i, j;

printf("The original array elements are :\n");

for(i = 0; i<n; i++) {

printf("LA[%d] = %d \n", i, LA[i]);

}

j = k;

while( j < n) {

LA[j-1] = LA[j];

j = j + 1;

}

n = n -1;

printf("The array elements after deletion :\n");

for(i = 0; i<n; i++) {

printf("LA[%d] = %d \n", i, LA[i]);

}

}Quando compiliamo ed eseguiamo il programma sopra, produce il seguente risultato:

Produzione

The original array elements are :

LA[0] = 1

LA[1] = 3

LA[2] = 5

LA[3] = 7

LA[4] = 8

The array elements after deletion :

LA[0] = 1

LA[1] = 3

LA[2] = 7

LA[3] = 8Operazione di ricerca

È possibile eseguire una ricerca di un elemento della matrice in base al suo valore o al suo indice.

Algoritmo

Ritenere LA è un array lineare con N elementi e K è un numero intero positivo tale che K<=N. Di seguito è riportato l'algoritmo per trovare un elemento con un valore ITEM utilizzando la ricerca sequenziale.

1. Start

2. Set J = 0

3. Repeat steps 4 and 5 while J < N

4. IF LA[J] is equal ITEM THEN GOTO STEP 6

5. Set J = J +1

6. PRINT J, ITEM

7. StopEsempio

Di seguito è riportata l'implementazione dell'algoritmo di cui sopra:

#include <stdio.h>

void main() {

int LA[] = {1,3,5,7,8};

int item = 5, n = 5;

int i = 0, j = 0;

printf("The original array elements are :\n");

for(i = 0; i<n; i++) {

printf("LA[%d] = %d \n", i, LA[i]);

}

while( j < n){

if( LA[j] == item ) {

break;

}

j = j + 1;

}

printf("Found element %d at position %d\n", item, j+1);

}Quando compiliamo ed eseguiamo il programma sopra, produce il seguente risultato:

Produzione

The original array elements are :

LA[0] = 1

LA[1] = 3

LA[2] = 5

LA[3] = 7

LA[4] = 8

Found element 5 at position 3Operazione di aggiornamento

L'operazione di aggiornamento si riferisce all'aggiornamento di un elemento esistente dall'array in un determinato indice.

Algoritmo

Ritenere LA è un array lineare con N elementi e K è un numero intero positivo tale che K<=N. Di seguito è riportato l'algoritmo per aggiornare un elemento disponibili al K ° posizione di LA.

1. Start

2. Set LA[K-1] = ITEM

3. StopEsempio

Di seguito è riportata l'implementazione dell'algoritmo di cui sopra:

#include <stdio.h>

void main() {

int LA[] = {1,3,5,7,8};

int k = 3, n = 5, item = 10;

int i, j;

printf("The original array elements are :\n");

for(i = 0; i<n; i++) {

printf("LA[%d] = %d \n", i, LA[i]);

}

LA[k-1] = item;

printf("The array elements after updation :\n");

for(i = 0; i<n; i++) {

printf("LA[%d] = %d \n", i, LA[i]);

}

}Quando compiliamo ed eseguiamo il programma sopra, produce il seguente risultato:

Produzione

The original array elements are :

LA[0] = 1

LA[1] = 3

LA[2] = 5

LA[3] = 7

LA[4] = 8

The array elements after updation :

LA[0] = 1

LA[1] = 3

LA[2] = 10

LA[3] = 7

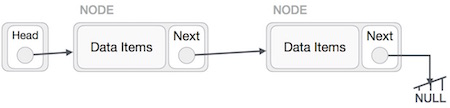

LA[4] = 8Un elenco collegato è una sequenza di strutture di dati, che sono collegate tra loro tramite collegamenti.

L'elenco collegato è una sequenza di collegamenti che contiene elementi. Ogni collegamento contiene una connessione a un altro collegamento. L'elenco collegato è la seconda struttura di dati più utilizzata dopo l'array. Di seguito sono riportati i termini importanti per comprendere il concetto di elenco collegato.

Link - Ogni collegamento di un elenco collegato può memorizzare un dato chiamato elemento.

Next - Ogni collegamento di un elenco collegato contiene un collegamento al collegamento successivo denominato Avanti.

LinkedList - Un elenco collegato contiene il collegamento di connessione al primo collegamento denominato Primo.

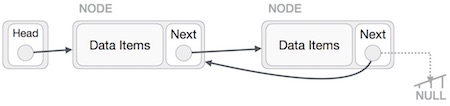

Rappresentazione dell'elenco collegato

L'elenco collegato può essere visualizzato come una catena di nodi, in cui ogni nodo punta al nodo successivo.

Come per l'illustrazione sopra, di seguito sono riportati i punti importanti da considerare.

L'elenco collegato contiene un elemento di collegamento chiamato per primo.

Ogni collegamento contiene uno o più campi dati e un campo di collegamento chiamato successivo.

Ogni collegamento è collegato al collegamento successivo utilizzando il collegamento successivo.

L'ultimo collegamento porta un collegamento come nullo per contrassegnare la fine dell'elenco.

Tipi di elenchi collegati

Di seguito sono riportati i vari tipi di elenchi collegati.

Simple Linked List - La navigazione degli elementi è solo in avanti.

Doubly Linked List - Gli elementi possono essere spostati avanti e indietro.

Circular Linked List - L'ultimo elemento contiene il collegamento del primo elemento come successivo e il primo elemento ha un collegamento all'ultimo elemento come precedente.

Operazioni di base

Di seguito sono riportate le operazioni di base supportate da un elenco.

Insertion - Aggiunge un elemento all'inizio dell'elenco.

Deletion - Elimina un elemento all'inizio della lista.

Display - Visualizza l'elenco completo.

Search - Cerca un elemento utilizzando la chiave data.

Delete - Elimina un elemento utilizzando la chiave fornita.

Operazione di inserimento

L'aggiunta di un nuovo nodo nell'elenco collegato è un'attività in più fasi. Lo impareremo con i diagrammi qui. Per prima cosa, crea un nodo utilizzando la stessa struttura e trova la posizione in cui deve essere inserito.

Immagina di inserire un nodo B (NewNode), tra A (LeftNode) e C(RightNode). Quindi punta B. accanto a C -

NewNode.next −> RightNode;Dovrebbe assomigliare a questo -

Ora, il nodo successivo a sinistra dovrebbe puntare al nuovo nodo.

LeftNode.next −> NewNode;

Questo metterà il nuovo nodo al centro dei due. Il nuovo elenco dovrebbe apparire così:

Passaggi simili dovrebbero essere eseguiti se il nodo viene inserito all'inizio dell'elenco. Durante l'inserimento alla fine, il penultimo nodo della lista dovrebbe puntare al nuovo nodo e il nuovo nodo punterà a NULL.

Operazione di cancellazione

L'eliminazione è anche un processo in più fasi. Impareremo con la rappresentazione pittorica. Innanzitutto, individuare il nodo di destinazione da rimuovere, utilizzando algoritmi di ricerca.

Il nodo sinistro (precedente) del nodo di destinazione ora dovrebbe puntare al nodo successivo del nodo di destinazione -

LeftNode.next −> TargetNode.next;

Ciò rimuoverà il collegamento che puntava al nodo di destinazione. Ora, utilizzando il codice seguente, rimuoveremo ciò a cui punta il nodo di destinazione.

TargetNode.next −> NULL;

Dobbiamo usare il nodo cancellato. Possiamo tenerlo in memoria altrimenti possiamo semplicemente rilasciare la memoria e cancellare completamente il nodo di destinazione.

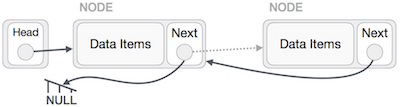

Operazione inversa

Questa operazione è completa. Dobbiamo fare in modo che l'ultimo nodo sia puntato dal nodo principale e invertire l'intero elenco collegato.

Per prima cosa, arriviamo alla fine della lista. Dovrebbe puntare a NULL. Ora, indicheremo il suo nodo precedente -

Dobbiamo assicurarci che l'ultimo nodo non sia l'ultimo nodo. Quindi avremo un nodo temporaneo, che assomiglia al nodo head che punta all'ultimo nodo. Ora, faremo in modo che tutti i nodi del lato sinistro puntino ai loro nodi precedenti uno per uno.

Ad eccezione del nodo (primo nodo) puntato dal nodo principale, tutti i nodi dovrebbero puntare al loro predecessore, rendendoli il loro nuovo successore. Il primo nodo punterà a NULL.

Faremo in modo che il nodo head punti al nuovo primo nodo utilizzando il nodo temporaneo.

L'elenco collegato è ora invertito. Per vedere l'implementazione dell'elenco collegato nel linguaggio di programmazione C, fare clic qui .

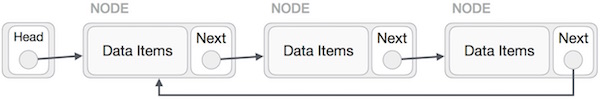

La lista doppiamente collegata è una variante della lista collegata in cui la navigazione è possibile in entrambi i modi, avanti e indietro facilmente rispetto alla lista collegata singola. Di seguito sono riportati i termini importanti per comprendere il concetto di lista doppiamente collegata.

Link - Ogni collegamento di un elenco collegato può memorizzare un dato chiamato elemento.

Next - Ogni collegamento di un elenco collegato contiene un collegamento al collegamento successivo denominato Avanti.

Prev - Ogni collegamento di un elenco collegato contiene un collegamento al collegamento precedente denominato Prec.

LinkedList - Un elenco collegato contiene il collegamento di connessione al primo collegamento denominato Primo e all'ultimo collegamento denominato Ultimo.

Rappresentazione di elenchi doppiamente collegati

Come per l'illustrazione sopra, di seguito sono riportati i punti importanti da considerare.

La lista doppiamente collegata contiene un elemento di collegamento chiamato primo e ultimo.

Ogni collegamento contiene uno o più campi dati e due campi di collegamento denominati successivo e precedente.

Ogni collegamento è collegato al collegamento successivo utilizzando il collegamento successivo.

Ogni collegamento è collegato al collegamento precedente utilizzando il collegamento precedente.

L'ultimo collegamento porta un collegamento come nullo per contrassegnare la fine dell'elenco.

Operazioni di base

Di seguito sono riportate le operazioni di base supportate da un elenco.

Insertion - Aggiunge un elemento all'inizio dell'elenco.

Deletion - Elimina un elemento all'inizio della lista.

Insert Last - Aggiunge un elemento alla fine dell'elenco.

Delete Last - Elimina un elemento dalla fine della lista.

Insert After - Aggiunge un elemento dopo un elemento dell'elenco.

Delete - Elimina un elemento dalla lista utilizzando il tasto.

Display forward - Visualizza l'elenco completo in avanti.

Display backward - Visualizza l'elenco completo in modo arretrato.

Operazione di inserimento

Il codice riportato di seguito mostra l'operazione di inserimento all'inizio di un elenco a doppia connessione.

Esempio

//insert link at the first location

void insertFirst(int key, int data) {

//create a link

struct node *link = (struct node*) malloc(sizeof(struct node));

link->key = key;

link->data = data;

if(isEmpty()) {

//make it the last link

last = link;

} else {

//update first prev link

head->prev = link;

}

//point it to old first link

link->next = head;

//point first to new first link

head = link;

}Operazione di cancellazione

Il codice seguente mostra l'operazione di eliminazione all'inizio di un elenco a doppio collegamento.

Esempio

//delete first item

struct node* deleteFirst() {

//save reference to first link

struct node *tempLink = head;

//if only one link

if(head->next == NULL) {

last = NULL;

} else {

head->next->prev = NULL;

}

head = head->next;

//return the deleted link

return tempLink;

}Inserimento alla fine di un'operazione

Il codice riportato di seguito mostra l'operazione di inserimento nell'ultima posizione di un elenco a doppia connessione.

Esempio

//insert link at the last location

void insertLast(int key, int data) {

//create a link

struct node *link = (struct node*) malloc(sizeof(struct node));

link->key = key;

link->data = data;

if(isEmpty()) {

//make it the last link

last = link;

} else {

//make link a new last link

last->next = link;

//mark old last node as prev of new link

link->prev = last;

}

//point last to new last node

last = link;

}Per vedere l'implementazione nel linguaggio di programmazione C, fare clic qui .

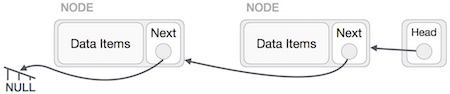

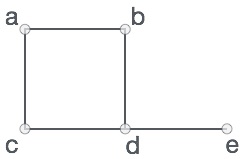

L'elenco collegato circolare è una variazione dell'elenco collegato in cui il primo elemento punta all'ultimo elemento e l'ultimo elemento punta al primo elemento. Sia l'elenco collegato singolarmente che l'elenco collegato in modo doppio possono essere trasformati in un elenco collegato circolare.

Elenco collegato singolarmente come circolare

In un elenco collegato singolarmente, il puntatore successivo dell'ultimo nodo punta al primo nodo.

Elenco doppiamente collegato come circolare

Nella lista doppiamente concatenata, il puntatore successivo dell'ultimo nodo punta al primo nodo e il puntatore precedente del primo nodo punta all'ultimo nodo facendo la circolare in entrambe le direzioni.

Come per l'illustrazione sopra, di seguito sono riportati i punti importanti da considerare.

L'ultimo collegamento punta al primo collegamento dell'elenco in entrambi i casi di elenco collegato sia singolarmente che doppiamente.

Il precedente del primo collegamento punta all'ultimo della lista in caso di lista doppiamente collegata.

Operazioni di base

Di seguito sono riportate le operazioni importanti supportate da un elenco circolare.

insert - Inserisce un elemento all'inizio della lista.

delete - Elimina un elemento dall'inizio della lista.

display - Visualizza l'elenco.

Operazione di inserimento

Il codice seguente mostra l'operazione di inserimento in un elenco collegato circolare basato su un singolo elenco collegato.

Esempio

//insert link at the first location

void insertFirst(int key, int data) {

//create a link

struct node *link = (struct node*) malloc(sizeof(struct node));

link->key = key;

link->data= data;

if (isEmpty()) {

head = link;

head->next = head;

} else {

//point it to old first node

link->next = head;

//point first to new first node

head = link;

}

}Operazione di cancellazione

Il codice seguente illustra l'operazione di eliminazione in un elenco collegato circolare basato su un singolo elenco collegato.

//delete first item

struct node * deleteFirst() {

//save reference to first link

struct node *tempLink = head;

if(head->next == head) {

head = NULL;

return tempLink;

}

//mark next to first link as first

head = head->next;

//return the deleted link

return tempLink;

}Operazione elenco display

Il codice seguente mostra l'operazione dell'elenco di visualizzazione in un elenco collegato circolare.

//display the list

void printList() {

struct node *ptr = head;

printf("\n[ ");

//start from the beginning

if(head != NULL) {

while(ptr->next != ptr) {

printf("(%d,%d) ",ptr->key,ptr->data);

ptr = ptr->next;

}

}

printf(" ]");

}Per conoscere la sua implementazione nel linguaggio di programmazione C, fare clic qui .

Uno stack è un tipo di dati astratto (ADT), comunemente utilizzato nella maggior parte dei linguaggi di programmazione. Si chiama pila poiché si comporta come una pila del mondo reale, ad esempio: un mazzo di carte o una pila di piatti, ecc.

Uno stack del mondo reale consente operazioni da una sola estremità. Ad esempio, possiamo posizionare o rimuovere una carta o un piatto solo dalla parte superiore della pila. Allo stesso modo, Stack ADT consente tutte le operazioni sui dati solo a un'estremità. In qualsiasi momento, possiamo accedere solo all'elemento superiore di uno stack.

Questa caratteristica rende la struttura dati LIFO. LIFO sta per Last-in-first-out. Qui si accede per primo all'elemento posizionato (inserito o aggiunto) per ultimo. Nella terminologia dello stack, viene chiamata l'operazione di inserimentoPUSH viene chiamata l'operazione di operazione e rimozione POP operazione.

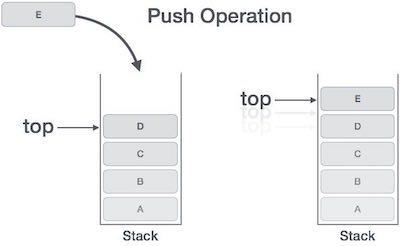

Rappresentazione in pila

Il diagramma seguente illustra uno stack e le sue operazioni:

Uno stack può essere implementato mediante Array, Structure, Pointer e Linked List. Lo stack può essere di dimensioni fisse o può avere un senso di ridimensionamento dinamico. Qui, implementeremo lo stack utilizzando gli array, il che lo rende un'implementazione dello stack di dimensioni fisse.

Operazioni di base

Le operazioni sullo stack possono comportare l'inizializzazione dello stack, il suo utilizzo e quindi la de-inizializzazione. Oltre a questi elementi di base, uno stack viene utilizzato per le seguenti due operazioni principali:

push() - Spingere (immagazzinare) un elemento sullo stack.

pop() - Rimozione (accesso) di un elemento dalla pila.

Quando i dati vengono inseriti nello stack.

Per utilizzare uno stack in modo efficiente, dobbiamo controllare anche lo stato dello stack. Per lo stesso scopo, la seguente funzionalità viene aggiunta agli stack:

peek() - ottenere l'elemento dati superiore dello stack, senza rimuoverlo.

isFull() - controlla se lo stack è pieno.

isEmpty() - controlla se lo stack è vuoto.

In ogni momento, manteniamo un puntatore agli ultimi dati PUSH nello stack. Poiché questo puntatore rappresenta sempre la parte superiore dello stack, da qui denominatotop. Iltop il puntatore fornisce il valore superiore dello stack senza rimuoverlo effettivamente.

Per prima cosa dovremmo conoscere le procedure per supportare le funzioni dello stack -

sbirciare()

Algoritmo della funzione peek () -

begin procedure peek

return stack[top]

end procedureImplementazione della funzione peek () nel linguaggio di programmazione C -

Example

int peek() {

return stack[top];

}è pieno()

Algoritmo della funzione isfull () -

begin procedure isfull

if top equals to MAXSIZE

return true

else

return false

endif

end procedureImplementazione della funzione isfull () nel linguaggio di programmazione C -

Example

bool isfull() {

if(top == MAXSIZE)

return true;

else

return false;

}è vuoto()

Algoritmo della funzione isempty () -

begin procedure isempty

if top less than 1

return true

else

return false

endif

end procedureL'implementazione della funzione isempty () nel linguaggio di programmazione C è leggermente diversa. Inizializziamo top a -1, poiché l'indice nell'array inizia da 0. Quindi controlliamo se il top è sotto zero o -1 per determinare se lo stack è vuoto. Ecco il codice -

Example

bool isempty() {

if(top == -1)

return true;

else

return false;

}Operazione push

Il processo di inserimento di un nuovo elemento di dati nello stack è noto come operazione push. L'operazione push prevede una serie di passaggi:

Step 1 - Controlla se la pila è piena.

Step 2 - Se lo stack è pieno, produce un errore ed esce.

Step 3 - Se la pila non è piena, aumenta top per indicare il prossimo spazio vuoto.

Step 4 - Aggiunge un elemento dati alla posizione dello stack, dove punta in alto.

Step 5 - Restituisce il successo.

Se l'elenco collegato viene utilizzato per implementare lo stack, al passaggio 3 è necessario allocare lo spazio in modo dinamico.

Algoritmo per l'operazione PUSH

Un semplice algoritmo per l'operazione Push può essere derivato come segue:

begin procedure push: stack, data

if stack is full

return null

endif

top ← top + 1

stack[top] ← data

end procedureL'implementazione di questo algoritmo in C è molto semplice. Vedere il codice seguente -

Example

void push(int data) {

if(!isFull()) {

top = top + 1;

stack[top] = data;

} else {

printf("Could not insert data, Stack is full.\n");

}

}Operazione Pop

L'accesso al contenuto mentre lo si rimuove dallo stack è noto come operazione pop. In un'implementazione di matrice dell'operazione pop (), l'elemento data non viene effettivamente rimosso, invecetopviene decrementato in una posizione inferiore nello stack per puntare al valore successivo. Ma nell'implementazione dell'elenco collegato, pop () rimuove effettivamente l'elemento dati e rilascia lo spazio di memoria.

Un'operazione Pop può comportare i seguenti passaggi:

Step 1 - Controlla se la pila è vuota.

Step 2 - Se lo stack è vuoto, produce un errore ed esce.

Step 3 - Se lo stack non è vuoto, accede all'elemento di dati in cui top sta indicando.

Step 4 - Diminuisce il valore di top di 1.

Step 5 - Restituisce il successo.

Algoritmo per l'operazione Pop

Un semplice algoritmo per l'operazione Pop può essere derivato come segue:

begin procedure pop: stack

if stack is empty

return null

endif

data ← stack[top]

top ← top - 1

return data

end procedureL'implementazione di questo algoritmo in C è la seguente:

Example

int pop(int data) {

if(!isempty()) {

data = stack[top];

top = top - 1;

return data;

} else {

printf("Could not retrieve data, Stack is empty.\n");

}

}Per un programma stack completo in linguaggio di programmazione C, fare clic qui .

Il modo per scrivere espressioni aritmetiche è noto come a notation. Un'espressione aritmetica può essere scritta in tre notazioni diverse ma equivalenti, cioè senza cambiare l'essenza o l'output di un'espressione. Queste notazioni sono:

- Notazione infissa

- Notazione prefisso (polacco)

- Notazione Postfix (Reverse-Polish)

Queste notazioni prendono il nome dal modo in cui usano l'operatore nell'espressione. Impareremo lo stesso qui in questo capitolo.

Notazione infissa

Scriviamo espressione in infix notazione, ad esempio a - b + c, dove vengono utilizzati gli operatori in-tra operandi. È facile per noi umani leggere, scrivere e parlare in notazione infissa, ma lo stesso non va bene con i dispositivi informatici. Un algoritmo per elaborare la notazione infissa potrebbe essere difficile e costoso in termini di consumo di tempo e spazio.

Notazione prefisso

In questa notazione, l'operatore è prefixed agli operandi, cioè l'operatore viene scritto prima degli operandi. Per esempio,+ab. Questo è equivalente alla sua notazione infissaa + b. La notazione del prefisso è anche nota comePolish Notation.

Notazione postfissa

Questo stile di notazione è noto come Reversed Polish Notation. In questo stile di notazione, l'operatore èpostfixed agli operandi, cioè l'operatore viene scritto dopo gli operandi. Per esempio,ab+. Questo è equivalente alla sua notazione infissaa + b.

La tabella seguente cerca brevemente di mostrare la differenza in tutte e tre le notazioni:

| Sr.No. | Notazione infissa | Notazione prefisso | Notazione postfissa |

|---|---|---|---|

| 1 | a + b | + ab | ab + |

| 2 | (a + b) ∗ c | ∗ + abc | ab + c ∗ |

| 3 | a ∗ (b + c) | ∗ a + bc | abc + ∗ |

| 4 | a / b + c / d | + / ab / cd | ab / cd / + |

| 5 | (a + b) ∗ (c + d) | ∗ + ab + cd | ab + cd + ∗ |

| 6 | ((a + b) ∗ c) - d | - ∗ + abcd | ab + c ∗ d - |

Espressioni di analisi

Come abbiamo discusso, non è un modo molto efficiente per progettare un algoritmo o un programma per analizzare le notazioni infisse. Invece, queste notazioni con infisso vengono prima convertite in notazioni con suffisso o prefisso e quindi calcolate.

Per analizzare qualsiasi espressione aritmetica, dobbiamo occuparci anche della precedenza e dell'associatività degli operatori.

Precedenza

Quando un operando si trova tra due diversi operatori, quale operatore prenderà l'operando per primo, viene deciso dalla precedenza di un operatore sugli altri. Ad esempio:

Poiché l'operazione di moltiplicazione ha la precedenza sull'addizione, b * c verrà valutato per primo. In seguito viene fornita una tabella di precedenza degli operatori.

Associatività

L'associatività descrive la regola in cui gli operatori con la stessa precedenza vengono visualizzati in un'espressione. Ad esempio, nell'espressione a + b - c, sia + che - hanno la stessa precedenza, quindi quale parte dell'espressione verrà valutata per prima è determinata dall'associatività di tali operatori. Qui, sia + che - sono associativi a sinistra, quindi l'espressione verrà valutata come(a + b) − c.

La precedenza e l'associatività determinano l'ordine di valutazione di un'espressione. Di seguito è riportata una tabella di precedenza e associatività degli operatori (dalla più alta alla più bassa):

| Sr.No. | Operatore | Precedenza | Associatività |

|---|---|---|---|

| 1 | Esponenziazione ^ | Più alta | Right Associative |

| 2 | Moltiplicazione (∗) e divisione (/) | Secondo più alto | Associativo di sinistra |

| 3 | Addizione (+) e sottrazione (-) | Il più basso | Associativo di sinistra |

La tabella sopra mostra il comportamento predefinito degli operatori. In qualsiasi momento della valutazione dell'espressione, l'ordine può essere modificato utilizzando le parentesi. Ad esempio:

In a + b*c, la parte dell'espressione b*csarà valutato per primo, con la moltiplicazione come precedenza sull'addizione. Usiamo qui la parentesi pera + b da valutare prima, come (a + b)*c.

Algoritmo di valutazione Postfix

Vedremo ora l'algoritmo su come valutare la notazione suffissa -

Step 1 − scan the expression from left to right

Step 2 − if it is an operand push it to stack

Step 3 − if it is an operator pull operand from stack and perform operation

Step 4 − store the output of step 3, back to stack

Step 5 − scan the expression until all operands are consumed

Step 6 − pop the stack and perform operationPer vedere l'implementazione nel linguaggio di programmazione C, fare clic qui .

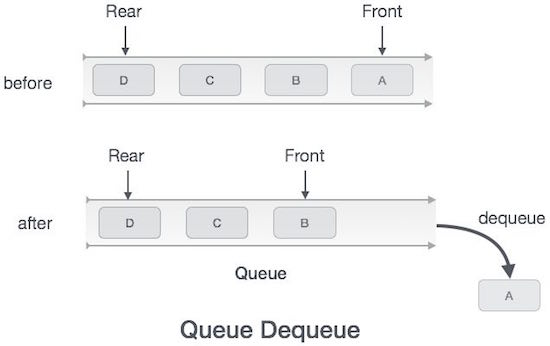

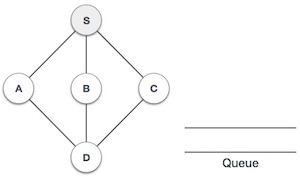

La coda è una struttura dati astratta, in qualche modo simile a Stack. A differenza degli stack, una coda è aperta a entrambe le estremità. Un'estremità viene sempre utilizzata per inserire dati (accodamento) e l'altra viene utilizzata per rimuovere dati (rimozione dalla coda). La coda segue la metodologia First-In-First-Out, ovvero si accederà per primo all'elemento di dati memorizzato per primo.

Un esempio reale di coda può essere una strada a senso unico a una corsia, in cui il veicolo entra per primo, esce per primo. Altri esempi del mondo reale possono essere visti come code alle biglietterie e alle fermate degli autobus.

Rappresentazione in coda

Poiché ora sappiamo che in coda, accediamo a entrambe le estremità per motivi diversi. Il diagramma seguente riportato di seguito cerca di spiegare la rappresentazione della coda come struttura dati:

Come negli stack, una coda può anche essere implementata utilizzando array, elenchi collegati, puntatori e strutture. Per semplicità, implementeremo le code utilizzando un array unidimensionale.

Operazioni di base

Le operazioni di coda possono comportare l'inizializzazione o la definizione della coda, il suo utilizzo e quindi la sua cancellazione completa dalla memoria. Qui proveremo a capire le operazioni di base associate alle code:

enqueue() - aggiungi (immagazzina) un articolo alla coda.

dequeue() - rimuovere (accedere) un elemento dalla coda.

Sono necessarie poche altre funzioni per rendere efficiente l'operazione di coda sopra menzionata. Questi sono -

peek() - Ottiene l'elemento all'inizio della coda senza rimuoverlo.

isfull() - Controlla se la coda è piena.

isempty() - Controlla se la coda è vuota.

In coda, rimuoviamo sempre dalla coda (o accediamo) i dati, indicati da front puntatore e mentre accodiamo (o memorizziamo) i dati nella coda ci aiutiamo rear puntatore.

Impariamo prima le funzioni di supporto di una coda:

sbirciare()

Questa funzione aiuta a vedere i dati in frontdella coda. L'algoritmo della funzione peek () è il seguente:

Algorithm

begin procedure peek

return queue[front]

end procedureImplementazione della funzione peek () nel linguaggio di programmazione C -

Example

int peek() {

return queue[front];

}è pieno()

Poiché stiamo utilizzando un array a dimensione singola per implementare la coda, controlliamo semplicemente che il puntatore posteriore raggiunga MAXSIZE per determinare che la coda è piena. Nel caso in cui manteniamo la coda in una lista collegata circolare, l'algoritmo sarà diverso. Algoritmo della funzione isfull () -

Algorithm

begin procedure isfull

if rear equals to MAXSIZE

return true

else

return false

endif

end procedureImplementazione della funzione isfull () nel linguaggio di programmazione C -

Example

bool isfull() {

if(rear == MAXSIZE - 1)

return true;

else

return false;

}è vuoto()

Algoritmo della funzione isempty () -

Algorithm

begin procedure isempty

if front is less than MIN OR front is greater than rear

return true

else

return false

endif

end procedureSe il valore di front è minore di MIN o 0, indica che la coda non è ancora inizializzata, quindi vuota.

Ecco il codice di programmazione C -

Example

bool isempty() {

if(front < 0 || front > rear)

return true;

else

return false;

}Accodamento operazione

Le code mantengono due puntatori dati, front e rear. Pertanto, le sue operazioni sono relativamente difficili da implementare rispetto a quelle degli stack.

I seguenti passaggi dovrebbero essere eseguiti per accodare (inserire) i dati in una coda:

Step 1 - Controlla se la coda è piena.

Step 2 - Se la coda è piena, produce un errore di overflow ed esce.

Step 3 - Se la coda non è piena, incrementare rear puntatore per puntare il successivo spazio vuoto.

Step 4 - Aggiungi un elemento di dati alla posizione della coda, dove punta la parte posteriore.

Step 5 - restituire il successo.

A volte, controlliamo anche se una coda è inizializzata o meno, per gestire eventuali situazioni impreviste.

Algoritmo per l'operazione di accodamento

procedure enqueue(data)

if queue is full

return overflow

endif

rear ← rear + 1

queue[rear] ← data

return true

end procedureImplementazione di enqueue () nel linguaggio di programmazione C -

Example

int enqueue(int data)

if(isfull())

return 0;

rear = rear + 1;

queue[rear] = data;

return 1;

end procedureOperazione di rimozione dalla coda

L'accesso ai dati dalla coda è un processo di due attività: accedere ai dati dove frontsta puntando e rimuovere i dati dopo l'accesso. Per eseguire i passaggi seguentidequeue operazione -

Step 1 - Controlla se la coda è vuota.

Step 2 - Se la coda è vuota, produce un errore di underflow ed esce.

Step 3 - Se la coda non è vuota, accedere ai dati dove front sta indicando.

Step 4 - Incremento front puntatore per puntare al successivo elemento di dati disponibile.

Step 5 - Restituire il successo.

Algoritmo per l'operazione di rimozione dalla coda

procedure dequeue

if queue is empty

return underflow

end if

data = queue[front]

front ← front + 1

return true

end procedureImplementazione di dequeue () nel linguaggio di programmazione C -

Example

int dequeue() {

if(isempty())

return 0;

int data = queue[front];

front = front + 1;

return data;

}Per un programma Queue completo in linguaggio di programmazione C, fare clic qui .

La ricerca lineare è un algoritmo di ricerca molto semplice. In questo tipo di ricerca, viene eseguita una ricerca sequenziale su tutti gli elementi uno per uno. Ogni elemento viene controllato e se viene trovata una corrispondenza, viene restituito quel particolare elemento, altrimenti la ricerca continua fino alla fine della raccolta dei dati.

Algoritmo

Linear Search ( Array A, Value x)

Step 1: Set i to 1

Step 2: if i > n then go to step 7

Step 3: if A[i] = x then go to step 6

Step 4: Set i to i + 1

Step 5: Go to Step 2

Step 6: Print Element x Found at index i and go to step 8

Step 7: Print element not found

Step 8: ExitPseudocodice

procedure linear_search (list, value)

for each item in the list

if match item == value

return the item's location

end if

end for

end procedurePer conoscere l'implementazione della ricerca lineare nel linguaggio di programmazione C, fare clic qui .

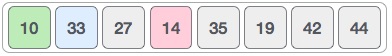

La ricerca binaria è un algoritmo di ricerca veloce con complessità di runtime di Ο (log n). Questo algoritmo di ricerca funziona sul principio del divide et impera. Affinché questo algoritmo funzioni correttamente, la raccolta dei dati dovrebbe essere nella forma ordinata.

La ricerca binaria cerca un elemento particolare confrontando l'elemento più centrale della raccolta. Se si verifica una corrispondenza, viene restituito l'indice dell'elemento. Se l'elemento centrale è maggiore dell'elemento, l'elemento viene cercato nel sotto-array a sinistra dell'elemento centrale. In caso contrario, l'elemento viene cercato nel sotto-array a destra dell'elemento centrale. Questo processo continua anche sul sottoarray finché la dimensione del sottoarray non si riduce a zero.

Come funziona la ricerca binaria?

Affinché una ricerca binaria funzioni, è obbligatorio ordinare l'array di destinazione. Impareremo il processo di ricerca binaria con un esempio pittorico. Quello che segue è il nostro array ordinato e supponiamo di dover cercare la posizione del valore 31 utilizzando la ricerca binaria.

Per prima cosa, determineremo metà dell'array usando questa formula:

mid = low + (high - low) / 2Eccolo, 0 + (9-0) / 2 = 4 (valore intero di 4,5). Quindi, 4 è la metà della matrice.

Ora confrontiamo il valore memorizzato nella posizione 4, con il valore che si sta cercando, cioè 31. Troviamo che il valore nella posizione 4 è 27, che non è una corrispondenza. Poiché il valore è maggiore di 27 e abbiamo un array ordinato, sappiamo anche che il valore di destinazione deve essere nella parte superiore dell'array.

Modifichiamo il nostro valore medio + 1 e troviamo di nuovo il nuovo valore medio.

low = mid + 1

mid = low + (high - low) / 2La nostra nuova metà ora ha 7 anni. Confrontiamo il valore memorizzato nella posizione 7 con il nostro valore target 31.

Il valore memorizzato nella posizione 7 non è una corrispondenza, piuttosto è più di quello che stiamo cercando. Quindi, il valore deve essere nella parte inferiore di questa posizione.

Quindi, calcoliamo di nuovo la metà. Questa volta sono le 5.

Confrontiamo il valore memorizzato nella posizione 5 con il nostro valore target. Troviamo che sia una corrispondenza.

Concludiamo che il valore target 31 è memorizzato nella posizione 5.

La ricerca binaria dimezza gli elementi ricercabili e quindi riduce il conteggio dei confronti da effettuare a numeri molto inferiori.

Pseudocodice

Lo pseudocodice degli algoritmi di ricerca binaria dovrebbe essere simile a questo:

Procedure binary_search

A ← sorted array

n ← size of array

x ← value to be searched

Set lowerBound = 1

Set upperBound = n

while x not found

if upperBound < lowerBound

EXIT: x does not exists.

set midPoint = lowerBound + ( upperBound - lowerBound ) / 2

if A[midPoint] < x

set lowerBound = midPoint + 1

if A[midPoint] > x

set upperBound = midPoint - 1

if A[midPoint] = x

EXIT: x found at location midPoint

end while

end procedurePer conoscere l'implementazione della ricerca binaria utilizzando array nel linguaggio di programmazione C, fare clic qui .

La ricerca in interpolazione è una variante migliorata della ricerca binaria. Questo algoritmo di ricerca funziona sulla posizione di rilevamento del valore richiesto. Affinché questo algoritmo funzioni correttamente, la raccolta dei dati deve essere in una forma ordinata e distribuita equamente.

La ricerca binaria ha un enorme vantaggio in termini di complessità temporale rispetto alla ricerca lineare. La ricerca lineare ha la complessità nel caso peggiore di Ο (n) mentre la ricerca binaria ha Ο (log n).

Ci sono casi in cui la posizione dei dati di destinazione può essere nota in anticipo. Ad esempio, nel caso di un elenco telefonico, se vogliamo cercare il numero di telefono di Morphius. Qui, la ricerca lineare e anche la ricerca binaria sembreranno lente poiché possiamo saltare direttamente allo spazio di memoria in cui sono memorizzati i nomi che iniziano con "M".

Posizionamento nella ricerca binaria

Nella ricerca binaria, se i dati desiderati non vengono trovati, il resto dell'elenco viene diviso in due parti, inferiore e superiore. La ricerca viene eseguita in uno di essi.

Anche quando i dati vengono ordinati, la ricerca binaria non sfrutta i vantaggi per sondare la posizione dei dati desiderati.

Rilevamento della posizione nella ricerca in interpolazione

La ricerca per interpolazione trova un particolare elemento calcolando la posizione della sonda. Inizialmente, la posizione della sonda è la posizione dell'elemento più centrale della collezione.

Se si verifica una corrispondenza, viene restituito l'indice dell'articolo. Per dividere l'elenco in due parti, utilizziamo il seguente metodo:

mid = Lo + ((Hi - Lo) / (A[Hi] - A[Lo])) * (X - A[Lo])

where −

A = list

Lo = Lowest index of the list

Hi = Highest index of the list

A[n] = Value stored at index n in the listSe l'elemento centrale è maggiore dell'elemento, la posizione della sonda viene nuovamente calcolata nel sotto-array a destra dell'elemento centrale. In caso contrario, l'elemento viene cercato nel sottoarray a sinistra dell'elemento centrale. Questo processo continua anche sul sottoarray fino a quando la dimensione del sottoarray non si riduce a zero.

La complessità di runtime dell'algoritmo di ricerca di interpolazione è Ο(log (log n)) paragonato a Ο(log n) della BST in situazioni favorevoli.

Algoritmo

Poiché è un'improvvisazione dell'algoritmo BST esistente, stiamo menzionando i passaggi per cercare l'indice del valore dei dati 'target', utilizzando il rilevamento della posizione -

Step 1 − Start searching data from middle of the list.

Step 2 − If it is a match, return the index of the item, and exit.

Step 3 − If it is not a match, probe position.

Step 4 − Divide the list using probing formula and find the new midle.

Step 5 − If data is greater than middle, search in higher sub-list.

Step 6 − If data is smaller than middle, search in lower sub-list.

Step 7 − Repeat until match.Pseudocodice

A → Array list

N → Size of A

X → Target Value

Procedure Interpolation_Search()

Set Lo → 0

Set Mid → -1

Set Hi → N-1

While X does not match

if Lo equals to Hi OR A[Lo] equals to A[Hi]

EXIT: Failure, Target not found

end if

Set Mid = Lo + ((Hi - Lo) / (A[Hi] - A[Lo])) * (X - A[Lo])

if A[Mid] = X

EXIT: Success, Target found at Mid

else

if A[Mid] < X

Set Lo to Mid+1

else if A[Mid] > X

Set Hi to Mid-1

end if

end if

End While

End ProcedurePer conoscere l'implementazione della ricerca per interpolazione nel linguaggio di programmazione C, fare clic qui .

La tabella hash è una struttura dati che memorizza i dati in modo associativo. In una tabella hash, i dati vengono archiviati in un formato array, in cui ogni valore di dati ha il proprio valore di indice univoco. L'accesso ai dati diventa molto veloce se conosciamo l'indice dei dati desiderati.

Diventa così una struttura di dati in cui le operazioni di inserimento e ricerca sono molto veloci indipendentemente dalla dimensione dei dati. Hash Table utilizza un array come supporto di memorizzazione e utilizza la tecnica hash per generare un indice in cui deve essere inserito un elemento o da cui deve essere individuato.

Hashing

L'hashing è una tecnica per convertire un intervallo di valori chiave in un intervallo di indici di un array. Useremo l'operatore modulo per ottenere un intervallo di valori chiave. Si consideri un esempio di tabella hash di dimensione 20 e gli elementi seguenti devono essere archiviati. Gli articoli sono nel formato (chiave, valore).

- (1,20)

- (2,70)

- (42,80)

- (4,25)

- (12,44)

- (14,32)

- (17,11)

- (13,78)

- (37,98)

| Sr.No. | Chiave | Hash | Indice array |

|---|---|---|---|

| 1 | 1 | 1% 20 = 1 | 1 |

| 2 | 2 | 2% 20 = 2 | 2 |

| 3 | 42 | 42% 20 = 2 | 2 |

| 4 | 4 | 4% 20 = 4 | 4 |

| 5 | 12 | 12% 20 = 12 | 12 |

| 6 | 14 | 14% 20 = 14 | 14 |

| 7 | 17 | 17% 20 = 17 | 17 |

| 8 | 13 | 13% 20 = 13 | 13 |

| 9 | 37 | 37% 20 = 17 | 17 |

Sondaggio lineare

Come possiamo vedere, può capitare che la tecnica di hashing venga utilizzata per creare un indice dell'array già utilizzato. In tal caso, possiamo cercare la successiva posizione vuota nell'array guardando nella cella successiva finché non troviamo una cella vuota. Questa tecnica è chiamata sondaggio lineare.

| Sr.No. | Chiave | Hash | Indice array | Dopo il rilevamento lineare, indice di matrice |

|---|---|---|---|---|

| 1 | 1 | 1% 20 = 1 | 1 | 1 |

| 2 | 2 | 2% 20 = 2 | 2 | 2 |

| 3 | 42 | 42% 20 = 2 | 2 | 3 |

| 4 | 4 | 4% 20 = 4 | 4 | 4 |

| 5 | 12 | 12% 20 = 12 | 12 | 12 |

| 6 | 14 | 14% 20 = 14 | 14 | 14 |

| 7 | 17 | 17% 20 = 17 | 17 | 17 |

| 8 | 13 | 13% 20 = 13 | 13 | 13 |

| 9 | 37 | 37% 20 = 17 | 17 | 18 |

Operazioni di base

Di seguito sono riportate le operazioni principali di base di una tabella hash.

Search - Cerca un elemento in una tabella hash.

Insert - inserisce un elemento in una tabella hash.

delete - Elimina un elemento da una tabella hash.

DataItem

Definire un elemento di dati con alcuni dati e una chiave, in base al quale deve essere condotta la ricerca in una tabella hash.

struct DataItem {

int data;

int key;

};Metodo hash

Definire un metodo di hashing per calcolare il codice hash della chiave dell'elemento dati.

int hashCode(int key){

return key % SIZE;

}Operazione di ricerca

Ogni volta che si deve cercare un elemento, calcolare il codice hash della chiave passata e individuare l'elemento utilizzando tale codice hash come indice nell'array. Utilizzare il rilevamento lineare per portare l'elemento avanti se l'elemento non viene trovato nel codice hash calcolato.

Esempio

struct DataItem *search(int key) {

//get the hash

int hashIndex = hashCode(key);

//move in array until an empty

while(hashArray[hashIndex] != NULL) {

if(hashArray[hashIndex]->key == key)

return hashArray[hashIndex];

//go to next cell

++hashIndex;

//wrap around the table

hashIndex %= SIZE;

}

return NULL;

}Inserisci operazione

Ogni volta che deve essere inserito un elemento, calcolare il codice hash della chiave passata e individuare l'indice utilizzando tale codice hash come indice nell'array. Utilizzare il rilevamento lineare per la posizione vuota, se viene trovato un elemento nel codice hash calcolato.

Esempio

void insert(int key,int data) {

struct DataItem *item = (struct DataItem*) malloc(sizeof(struct DataItem));

item->data = data;

item->key = key;

//get the hash

int hashIndex = hashCode(key);

//move in array until an empty or deleted cell

while(hashArray[hashIndex] != NULL && hashArray[hashIndex]->key != -1) {

//go to next cell

++hashIndex;

//wrap around the table

hashIndex %= SIZE;

}

hashArray[hashIndex] = item;

}Elimina operazione

Ogni volta che un elemento deve essere eliminato, calcolare il codice hash della chiave passata e individuare l'indice utilizzando tale codice hash come indice nella matrice. Utilizzare il rilevamento lineare per portare l'elemento avanti se un elemento non viene trovato nel codice hash calcolato. Una volta trovato, memorizza un elemento fittizio lì per mantenere intatte le prestazioni della tabella hash.

Esempio

struct DataItem* delete(struct DataItem* item) {

int key = item->key;

//get the hash

int hashIndex = hashCode(key);

//move in array until an empty

while(hashArray[hashIndex] !=NULL) {

if(hashArray[hashIndex]->key == key) {

struct DataItem* temp = hashArray[hashIndex];

//assign a dummy item at deleted position

hashArray[hashIndex] = dummyItem;

return temp;

}

//go to next cell

++hashIndex;

//wrap around the table

hashIndex %= SIZE;

}

return NULL;

}Per conoscere l'implementazione dell'hash nel linguaggio di programmazione C, fare clic qui .

L'ordinamento si riferisce alla disposizione dei dati in un formato particolare. L'algoritmo di ordinamento specifica il modo in cui disporre i dati in un ordine particolare. Gli ordini più comuni sono in ordine numerico o lessicografico.

L'importanza dell'ordinamento risiede nel fatto che la ricerca dei dati può essere ottimizzata a un livello molto alto, se i dati vengono memorizzati in modo ordinato. L'ordinamento viene utilizzato anche per rappresentare i dati in formati più leggibili. Di seguito sono riportati alcuni esempi di ordinamento in scenari di vita reale:

Telephone Directory - La rubrica telefonica memorizza i numeri di telefono delle persone ordinate per nome, in modo che i nomi possano essere cercati facilmente.

Dictionary - Il dizionario memorizza le parole in ordine alfabetico in modo che la ricerca di qualsiasi parola diventi facile.

Ordinamento sul posto e Ordinamento non sul posto