ペネトレーションテスト-レポート作成

ペネトレーションテストのレポートを書くことは個別に学ぶ必要がある芸術であるため、経験豊富なペネトレーションテスターが良いレポートを書くことができる必要はありません。

レポート作成とは何ですか?

ペネトレーションテストでは、レポートの作成は、方法論、手順、レポートの内容と設計の適切な説明、テストレポートの詳細な例、およびテスターの個人的な経験を含む包括的なタスクです。レポートが作成されると、対象組織の上級管理職および技術チーム間で共有されます。今後、このような事態が発生した場合は、本報告書を参考にさせていただきます。

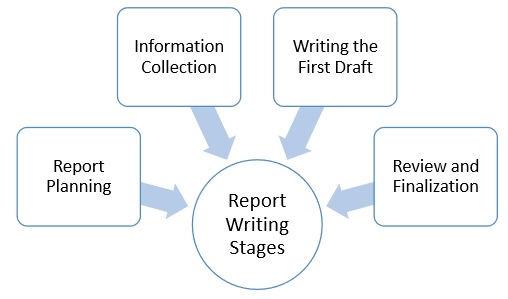

レポート作成段階

包括的な執筆作業が含まれるため、浸透レポートの執筆は次の段階に分類されます。

- レポートの計画

- 情報収集

- 最初のドラフトを書く

- レビューとファイナライズ

レポートの計画

レポートの計画は、読者が侵入テストの要点を理解するのに役立つ目的から始まります。このパートでは、テストが実施される理由、侵入テストの利点などについて説明します。次に、レポートの計画には、テストにかかる時間も含まれます。

レポート作成の主な要素は次のとおりです。

Objectives −ペンテストの全体的な目的と利点について説明します。

Time−時間の包含は、システムの正確なステータスを提供するため、非常に重要です。後で何か問題が発生した場合、このレポートは特定の期間における侵入テストの範囲内のリスクと脆弱性を示しているため、テスターを救うと仮定します。

Target Audience −侵入テストレポートには、情報セキュリティマネージャー、情報技術マネージャー、最高情報セキュリティ責任者、技術チームなどの対象者も含める必要があります。

Report Classification−サーバーのIPアドレス、アプリケーション情報、脆弱性、脅威を伝える機密性が高いため、適切に分類する必要があります。ただし、この分類は、情報分類ポリシーを持つ対象組織に基づいて行う必要があります。

Report Distribution−コピー数とレポートの配布は、作業範囲内で言及する必要があります。また、ハードコピーは、その番号と受信者の名前が添付された限られた数のコピーを印刷することによって制御できることにも言及する必要があります。

情報収集

複雑で時間のかかるプロセスのため、侵入テスト担当者は、テストのすべての段階ですべての情報を収集したことを確認するために、すべてのステップに言及する必要があります。方法に加えて、彼はまた、システムとツール、スキャン結果、脆弱性評価、彼の発見の詳細などについて言及する必要があります。

最初のドラフトを書く

テスターはすべてのツールと情報を準備できたら、最初のドラフトを開始する必要があります。主に、彼は詳細に最初のドラフトを書く必要があります–すべて、すなわちすべての活動、プロセス、および経験に言及します。

レビューとファイナライズ

レポートが作成されたら、最初に作成者自身が確認し、次に作成者を支援した可能性のある先輩または同僚が確認する必要があります。レビュー中、レビュー担当者はレポートのすべての詳細をチェックし、修正が必要な欠陥を見つけることが期待されます。

ペネトレーションテストレポートの内容

以下は、侵入テストレポートの典型的な内容です-

エグゼクティブサマリー

方法論

詳細な調査結果

参考文献

|