脆弱性のあるコンポーネント

この種の脅威は、アプリ内で使用されるライブラリやフレームワークなどのコンポーネントがほとんどの場合、完全な権限で実行される場合に発生します。脆弱なコンポーネントが悪用されると、ハッカーの仕事が簡単になり、深刻なデータ損失やサーバーの乗っ取りが発生します。

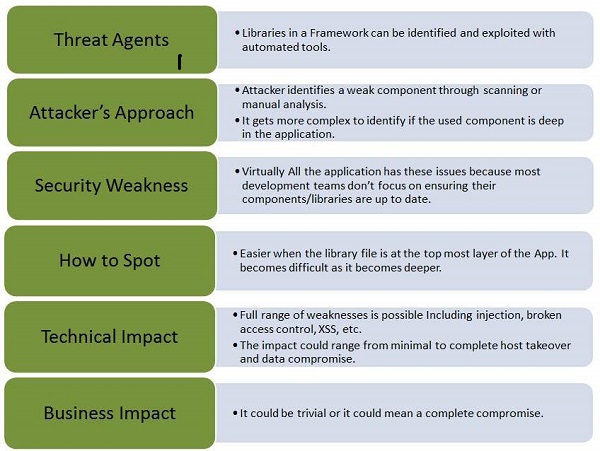

簡単な図を使用して、この欠陥の脅威エージェント、攻撃ベクトル、セキュリティの弱点、技術的影響、およびビジネスへの影響を理解しましょう。

例

次の例は、既知の脆弱性を持つコンポーネントの使用例です。

攻撃者は、IDトークンの提供に失敗することにより、完全な権限で任意のWebサービスを呼び出すことができます。

式言語インジェクションの脆弱性を伴うリモートコード実行は、Javaベースのアプリ用のSpringFrameworkを通じて導入されます。

予防メカニズム

データベース/フレームワークだけでなく、Webアプリで使用されているすべてのコンポーネントとバージョンを特定します。

公開データベース、プロジェクトのメーリングリストなどのすべてのコンポーネントを最新の状態に保ちます。

本質的に脆弱なコンポーネントの周りにセキュリティラッパーを追加します。