Usuwanie złośliwego oprogramowania - przygotowanie do usunięcia

Malwares dołączają się do programów i przesyłają do innych programów, wykorzystując niektóre zdarzenia. Potrzebują, aby te zdarzenia się wydarzyły, ponieważ nie mogą same uruchomić się, transmitować przy użyciu plików niewykonywalnych i infekować inne sieci lub komputer.

Aby przygotować się do fazy usuwania, powinniśmy najpierw zrozumieć, które wszystkie procesy komputerowe są wykorzystywane przez złośliwe oprogramowanie, aby je zabić. Które porty ruchu są przez nich wykorzystywane, aby je blokować? Jakie pliki są powiązane z tymi złośliwymi programami, abyśmy mogli je naprawić lub usunąć. Wszystko to zawiera zestaw narzędzi, które pomogą nam zebrać te informacje.

Proces dochodzenia

Z powyższych wniosków powinniśmy wiedzieć, że gdy jakieś nietypowe procesy lub usługi działają samodzielnie, powinniśmy dokładniej zbadać ich relacje z możliwym wirusem. Proces dochodzenia wygląda następująco -

Aby zbadać procesy, powinniśmy zacząć od użycia następujących narzędzi -

- fport.exe

- pslist.exe

- handle.exe

- netstat.exe

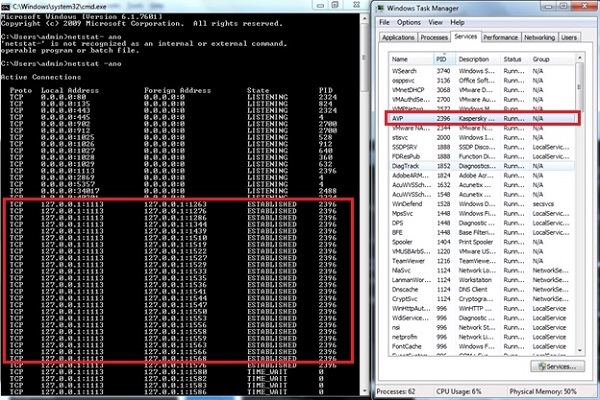

Plik Listdll.exe pokazuje wszystkie pliki dll filesktóre są używane. Pliknetstat.exeze swoimi zmiennymi pokazuje wszystkie procesy uruchomione z odpowiednimi portami. Poniższy przykład pokazuje, jak procesKaspersky Antivirusjest odwzorowywany na polecenie netstat-ano, aby zobaczyć numery procesów. Aby sprawdzić, do jakiego numeru procesu należy, skorzystamy z menedżera zadań.

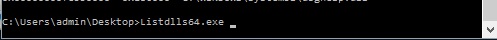

W przypadku Listdll.exe pobierzemy go z następującego łącza - https://technet.microsoft.com/en-us/sysinternals/bb896656.aspx i możemy go uruchomić, aby sprawdzić, które procesy są połączone z używaną biblioteką DLL.

Otwieramy CMD i przechodzimy do ścieżki Listdll.exe, jak pokazano na poniższym zrzucie ekranu, a następnie uruchamiamy.

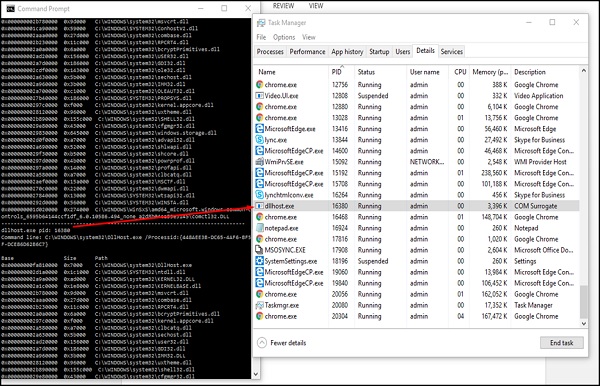

Otrzymamy wynik, jak pokazano na poniższym zrzucie ekranu.

Na przykład PID 16320 jest używany przez dllhost.exe, który ma opis COM Surrogatei po lewej stronie. Pokazał wszystkie biblioteki DLL wyświetlane przez ten proces, które możemy wygooglować i sprawdzić.

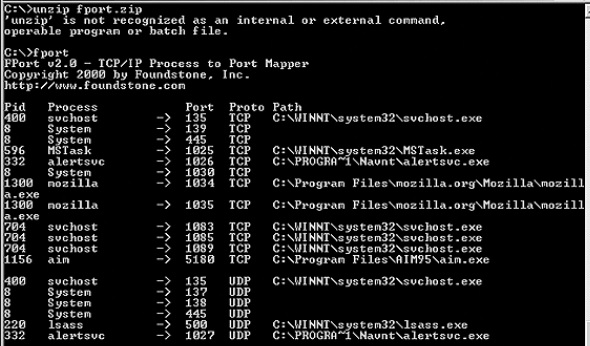

Teraz będziemy korzystać z Fport, który można pobrać z poniższego linku - https://www.mcafee.com/hk/downloads/free-tools/fport.aspx# do mapowania usług i PID z portami.

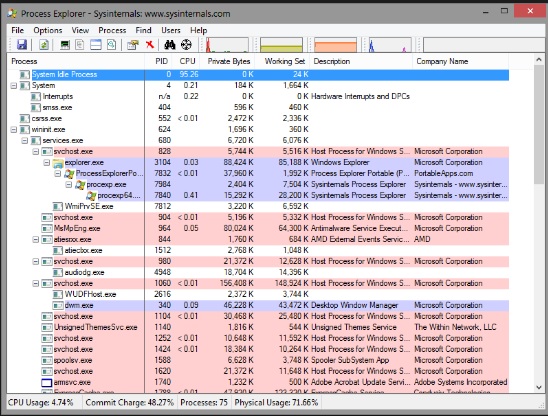

Inne narzędzie do monitorowania usług i sprawdzania, ile zasobów zużywają, nazywa się „Process Explorer”, które można pobrać z poniższego łącza - https://download.sysinternals.com/files/ProcessExplorer.zip a po pobraniu musisz uruchomić plik exe i zobaczysz następujący wynik -