โครงสร้างพื้นฐานคีย์สาธารณะ

คุณลักษณะที่ชัดเจนที่สุดของ Public Key Infrastructure (PKI) คือการใช้คีย์คู่หนึ่งเพื่อให้ได้บริการรักษาความปลอดภัยพื้นฐาน คู่คีย์ประกอบด้วยคีย์ส่วนตัวและคีย์สาธารณะ

เนื่องจากคีย์สาธารณะอยู่ในโดเมนเปิดจึงมีแนวโน้มที่จะถูกใช้ในทางที่ผิด ดังนั้นจึงจำเป็นต้องสร้างและบำรุงรักษาโครงสร้างพื้นฐานที่เชื่อถือได้เพื่อจัดการคีย์เหล่านี้

การจัดการที่สำคัญ

มันเป็นไปโดยไม่ได้บอกว่าความปลอดภัยของระบบเข้ารหัสใด ๆ ขึ้นอยู่กับวิธีการจัดการคีย์ของมันอย่างปลอดภัย หากไม่มีขั้นตอนที่ปลอดภัยสำหรับการจัดการคีย์การเข้ารหัสผลประโยชน์ของการใช้รูปแบบการเข้ารหัสที่เข้มงวดอาจสูญหายไป

เป็นที่สังเกตว่าโครงร่างการเข้ารหัสมักไม่ค่อยมีจุดอ่อนในการออกแบบ อย่างไรก็ตามมักถูกบุกรุกจากการจัดการคีย์ที่ไม่ดี

มีลักษณะสำคัญบางประการของการจัดการที่สำคัญดังต่อไปนี้ -

คีย์การเข้ารหัสไม่ใช่เพียงข้อมูลพิเศษ การจัดการคีย์หมายถึงการดูแลคีย์การเข้ารหัสอย่างปลอดภัย

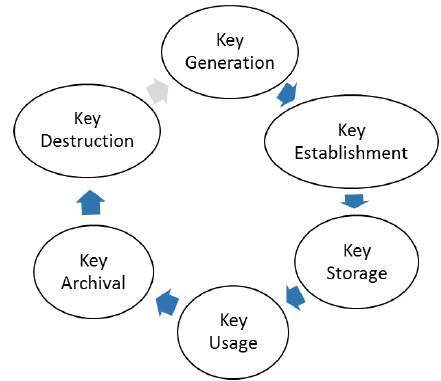

การจัดการคีย์เกี่ยวข้องกับวงจรชีวิตของคีย์ทั้งหมดตามที่แสดงในภาพประกอบต่อไปนี้ -

มีข้อกำหนดเฉพาะสองประการสำหรับการจัดการคีย์สำหรับการเข้ารหัสคีย์สาธารณะ

Secrecy of private keys. ตลอดวงจรชีวิตของคีย์คีย์ลับจะต้องเป็นความลับจากทุกฝ่ายยกเว้นผู้ที่เป็นเจ้าของและได้รับอนุญาตให้ใช้คีย์ดังกล่าว

Assurance of public keys.ในการเข้ารหัสคีย์สาธารณะคีย์สาธารณะจะอยู่ในโดเมนเปิดและถูกมองว่าเป็นข้อมูลสาธารณะ โดยค่าเริ่มต้นจะไม่มีการรับรองว่าคีย์สาธารณะถูกต้องหรือไม่สามารถเชื่อมโยงกับใครหรือใช้ทำอะไรได้บ้าง ดังนั้นการจัดการคีย์สาธารณะจึงจำเป็นต้องให้ความสำคัญกับการประกันวัตถุประสงค์ของกุญแจสาธารณะอย่างชัดเจนมากขึ้น

ข้อกำหนดที่สำคัญที่สุดของ 'การรับรองคีย์สาธารณะ' สามารถทำได้โดยใช้โครงสร้างพื้นฐานคีย์สาธารณะ (PKI) ซึ่งเป็นระบบการจัดการคีย์สำหรับรองรับการเข้ารหัสคีย์สาธารณะ

โครงสร้างพื้นฐานคีย์สาธารณะ (PKI)

PKI ให้การประกันกุญแจสาธารณะ เป็นการระบุรหัสสาธารณะและการแจกจ่าย กายวิภาคของ PKI ประกอบด้วยส่วนประกอบต่อไปนี้

- Public Key Certificate หรือโดยทั่วไปเรียกว่า 'ใบรับรองดิจิทัล'

- โทเค็นคีย์ส่วนตัว

- ผู้ออกใบรับรอง.

- ผู้มีอำนาจลงทะเบียน.

- ระบบการจัดการใบรับรอง

ใบรับรองดิจิทัล

สำหรับการเปรียบเทียบใบรับรองถือได้ว่าเป็นบัตรประจำตัวที่ออกให้กับบุคคล ประชาชนใช้บัตรประจำตัวประชาชนเช่นใบขับขี่หนังสือเดินทางเพื่อพิสูจน์ตัวตน ใบรับรองดิจิทัลเป็นสิ่งพื้นฐานเดียวกันในโลกอิเล็กทรอนิกส์ แต่มีข้อแตกต่างอย่างหนึ่ง

ใบรับรองดิจิทัลไม่ได้ออกให้เฉพาะกับผู้คนเท่านั้น แต่ยังสามารถออกให้กับคอมพิวเตอร์แพ็คเกจซอฟต์แวร์หรือสิ่งอื่นใดที่ต้องการพิสูจน์ตัวตนในโลกอิเล็กทรอนิกส์

ใบรับรองดิจิทัลเป็นไปตามมาตรฐาน ITU X.509 ซึ่งกำหนดรูปแบบใบรับรองมาตรฐานสำหรับใบรับรองคีย์สาธารณะและการตรวจสอบการรับรอง ดังนั้นบางครั้งใบรับรองดิจิทัลจึงเรียกอีกอย่างว่าใบรับรอง X.509

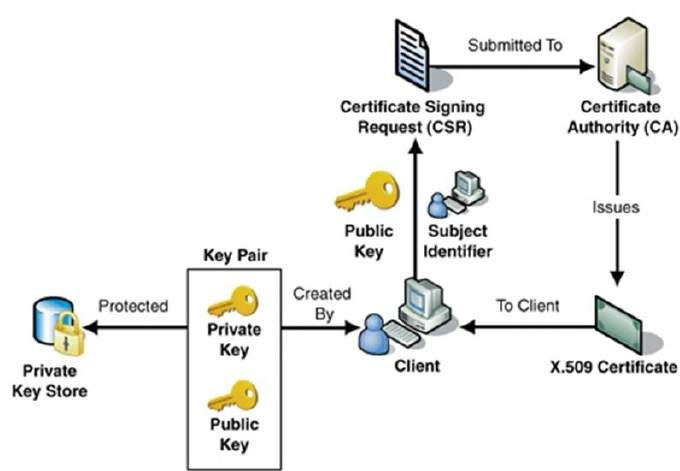

คีย์สาธารณะที่เกี่ยวข้องกับไคลเอนต์ผู้ใช้จะถูกเก็บไว้ในใบรับรองดิจิทัลโดยหน่วยงานออกใบรับรอง (CA) พร้อมกับข้อมูลที่เกี่ยวข้องอื่น ๆ เช่นข้อมูลไคลเอนต์วันหมดอายุการใช้งานผู้ออก ฯลฯ

CA ลงนามในข้อมูลทั้งหมดนี้แบบดิจิทัลและรวมลายเซ็นดิจิทัลไว้ในใบรับรอง

ใครก็ตามที่ต้องการความมั่นใจเกี่ยวกับคีย์สาธารณะและข้อมูลที่เกี่ยวข้องของลูกค้าเขาจะดำเนินกระบวนการตรวจสอบลายเซ็นโดยใช้คีย์สาธารณะของ CA การตรวจสอบความถูกต้องจะทำให้มั่นใจได้ว่าคีย์สาธารณะที่ระบุในใบรับรองเป็นของบุคคลที่มีรายละเอียดระบุไว้ในใบรับรอง

ขั้นตอนการขอรับใบรับรองดิจิทัลโดยบุคคล / หน่วยงานแสดงอยู่ในภาพประกอบต่อไปนี้

ตามที่แสดงในภาพประกอบ CA ยอมรับแอปพลิเคชันจากลูกค้าเพื่อรับรองคีย์สาธารณะของเขา CA หลังจากยืนยันตัวตนของลูกค้าอย่างถูกต้องแล้วจะออกใบรับรองดิจิทัลให้กับลูกค้ารายนั้น

หน่วยงานรับรอง (CA)

ตามที่กล่าวไว้ข้างต้น CA จะออกใบรับรองให้กับไคลเอ็นต์และช่วยเหลือผู้ใช้รายอื่นในการตรวจสอบใบรับรอง CA รับผิดชอบในการระบุตัวตนของลูกค้าที่ขอใบรับรองให้ออกอย่างถูกต้องและตรวจสอบให้แน่ใจว่าข้อมูลที่อยู่ในใบรับรองนั้นถูกต้องและลงนามแบบดิจิทัล

หน้าที่หลักของ CA

หน้าที่สำคัญของ CA มีดังนี้ -

Generating key pairs - CA อาจสร้างคู่คีย์โดยอิสระหรือร่วมกับลูกค้า

Issuing digital certificates- CA อาจถูกมองว่าเทียบเท่า PKI ของหน่วยงานหนังสือเดินทาง - CA จะออกใบรับรองหลังจากที่ลูกค้าให้ข้อมูลรับรองเพื่อยืนยันตัวตนของเขา จากนั้น CA จะลงนามในใบรับรองเพื่อป้องกันการแก้ไขรายละเอียดที่มีอยู่ในใบรับรอง

Publishing Certificates- CA จำเป็นต้องเผยแพร่ใบรับรองเพื่อให้ผู้ใช้สามารถค้นหาได้ มีสองวิธีในการบรรลุเป้าหมายนี้ หนึ่งคือการเผยแพร่ใบรับรองในเทียบเท่ากับสมุดโทรศัพท์อิเล็กทรอนิกส์ อีกวิธีหนึ่งคือการส่งใบรับรองของคุณให้กับคนที่คุณคิดว่าอาจต้องการโดยวิธีใดวิธีหนึ่ง

Verifying Certificates - CA ทำให้คีย์สาธารณะพร้อมใช้งานในสภาพแวดล้อมเพื่อช่วยในการตรวจสอบลายเซ็นของเขาในใบรับรองดิจิทัลของลูกค้า

Revocation of Certificates- ในบางครั้ง CA เพิกถอนใบรับรองที่ออกเนื่องจากสาเหตุบางประการเช่นการบุกรุกคีย์ส่วนตัวโดยผู้ใช้หรือการสูญเสียความไว้วางใจในไคลเอนต์ หลังจากการเพิกถอน CA จะเก็บรักษารายการใบรับรองที่ถูกเพิกถอนทั้งหมดที่พร้อมใช้งานสำหรับสภาพแวดล้อม

ประเภทของใบรับรอง

ใบรับรองทั่วไปมีสี่คลาส -

Class 1 - ใบรับรองเหล่านี้สามารถรับได้อย่างง่ายดายโดยการส่งที่อยู่อีเมล

Class 2 - ใบรับรองเหล่านี้จำเป็นต้องให้ข้อมูลส่วนบุคคลเพิ่มเติม

Class 3 - ใบรับรองเหล่านี้สามารถซื้อได้หลังจากมีการตรวจสอบเกี่ยวกับตัวตนของผู้ร้องขอเท่านั้น

Class 4 - อาจใช้โดยรัฐบาลและองค์กรทางการเงินที่ต้องการความไว้วางใจในระดับสูงมาก

หน่วยงานการลงทะเบียน (RA)

CA อาจใช้หน่วยงานจดทะเบียนบุคคลที่สาม (RA) เพื่อดำเนินการตรวจสอบที่จำเป็นเกี่ยวกับบุคคลหรือ บริษัท ที่ขอใบรับรองเพื่อยืนยันตัวตน RA อาจปรากฏต่อไคลเอ็นต์เป็น CA แต่ไม่ได้ลงนามในใบรับรองที่ออกให้

ระบบการจัดการใบรับรอง (CMS)

เป็นระบบการจัดการที่เผยแพร่ใบรับรองระงับชั่วคราวหรือถาวรต่ออายุหรือเพิกถอน โดยปกติระบบการจัดการใบรับรองจะไม่ลบใบรับรองเนื่องจากอาจจำเป็นต้องพิสูจน์สถานะในช่วงเวลาหนึ่งอาจเป็นเพราะเหตุผลทางกฎหมาย CA พร้อมกับ RA ที่เกี่ยวข้องเรียกใช้ระบบการจัดการใบรับรองเพื่อให้สามารถติดตามความรับผิดชอบและหนี้สินของพวกเขาได้

โทเค็นคีย์ส่วนตัว

แม้ว่าคีย์สาธารณะของไคลเอ็นต์จะถูกเก็บไว้ในใบรับรอง แต่คีย์ส่วนตัวลับที่เกี่ยวข้องจะถูกเก็บไว้ในคอมพิวเตอร์ของเจ้าของคีย์ โดยทั่วไปไม่ใช้วิธีนี้ หากผู้โจมตีเข้าถึงคอมพิวเตอร์ได้เขาจะสามารถเข้าถึงคีย์ส่วนตัวได้อย่างง่ายดาย ด้วยเหตุนี้คีย์ส่วนตัวจึงถูกเก็บไว้ในการเข้าถึงโทเค็นหน่วยเก็บข้อมูลแบบถอดได้ที่ปลอดภัยซึ่งได้รับการป้องกันด้วยรหัสผ่าน

ผู้ขายหลายรายมักใช้รูปแบบการจัดเก็บที่แตกต่างกันและบางครั้งก็เป็นกรรมสิทธิ์ในการจัดเก็บคีย์ ตัวอย่างเช่น Entrust ใช้รูปแบบ. epf ที่เป็นกรรมสิทธิ์ในขณะที่ Verisign, GlobalSign และ Baltimore ใช้รูปแบบ. p12 มาตรฐาน

ลำดับชั้นของ CA

ด้วยเครือข่ายที่กว้างขวางและข้อกำหนดของการสื่อสารทั่วโลกในทางปฏิบัติจึงเป็นไปไม่ได้ที่จะมี CA ที่เชื่อถือได้เพียงแห่งเดียวซึ่งผู้ใช้ทั้งหมดจะได้รับใบรับรองของตน ประการที่สองความพร้อมใช้งานของ CA เพียงแห่งเดียวอาจทำให้เกิดปัญหาได้หาก CA ถูกบุกรุก

ในกรณีเช่นนี้รูปแบบการรับรองตามลำดับชั้นเป็นที่สนใจเนื่องจากอนุญาตให้ใช้ใบรับรองคีย์สาธารณะในสภาพแวดล้อมที่ผู้สื่อสารสองฝ่ายไม่มีความสัมพันธ์ที่เชื่อถือได้กับ CA เดียวกัน

CA หลักอยู่ที่ด้านบนสุดของลำดับชั้น CA และใบรับรองของ CA หลักเป็นใบรับรองที่ลงนามด้วยตนเอง

CA ซึ่งเป็นรองโดยตรงของ CA ราก (ตัวอย่างเช่น CA1 และ CA2) มีใบรับรอง CA ที่ลงนามโดย CA หลัก

CA ที่อยู่ภายใต้ CA รองในลำดับชั้น (ตัวอย่างเช่น CA5 และ CA6) มีใบรับรอง CA ที่ลงนามโดย CA รองระดับสูงกว่า

ลำดับชั้นของผู้ออกใบรับรอง (CA) จะแสดงในกลุ่มใบรับรอง ห่วงโซ่ใบรับรองติดตามเส้นทางของใบรับรองจากสาขาในลำดับชั้นไปยังรากของลำดับชั้น

ภาพประกอบต่อไปนี้แสดงลำดับชั้นของ CA ที่มีห่วงโซ่ใบรับรองที่นำหน้าจากใบรับรองเอนทิตีผ่านใบรับรอง CA รองสองใบ (CA6 และ CA3) ไปยังใบรับรอง CA สำหรับ CA หลัก

การตรวจสอบห่วงโซ่ใบรับรองเป็นกระบวนการในการตรวจสอบว่าห่วงโซ่ใบรับรองเฉพาะนั้นถูกต้องมีการลงนามอย่างถูกต้องและเชื่อถือได้ ขั้นตอนต่อไปนี้จะตรวจสอบห่วงโซ่ใบรับรองโดยเริ่มจากใบรับรองที่นำเสนอสำหรับการพิสูจน์ตัวตน -

ไคลเอ็นต์ที่มีการตรวจสอบความถูกต้องจะเป็นผู้จัดหาใบรับรองของเขาโดยทั่วไปจะมาพร้อมกับชุดใบรับรองจนถึง Root CA

ผู้ตรวจสอบรับใบรับรองและตรวจสอบความถูกต้องโดยใช้คีย์สาธารณะของผู้ออก คีย์สาธารณะของผู้ออกอยู่ในใบรับรองของผู้ออกซึ่งอยู่ในห่วงโซ่ถัดจากใบรับรองของลูกค้า

ตอนนี้หาก CA ที่สูงกว่าซึ่งลงนามในใบรับรองของผู้ออกใบรับรองได้รับความไว้วางใจจากผู้ตรวจสอบการยืนยันจะสำเร็จและหยุดที่นี่

มิฉะนั้นใบรับรองของผู้ออกจะได้รับการตรวจสอบในลักษณะเดียวกันกับที่ทำสำหรับลูกค้าในขั้นตอนข้างต้น กระบวนการนี้จะดำเนินต่อไปจนกว่าจะพบ CA ที่เชื่อถือได้ระหว่างหรือมิฉะนั้นจะดำเนินต่อไปจนถึง Root CA