Nagios - คู่มือฉบับย่อ

วงจรชีวิตของ DevOps คือการวนซ้ำอย่างต่อเนื่องของหลายขั้นตอนการตรวจสอบอย่างต่อเนื่องเป็นขั้นตอนสุดท้ายของลูปนี้ การตรวจสอบอย่างต่อเนื่องเป็นหนึ่งในขั้นตอนในวงจรชีวิตนี้ ในบทนี้ให้เราเรียนรู้โดยละเอียดเกี่ยวกับการเฝ้าติดตามอย่างต่อเนื่องคืออะไรและ Nagios มีประโยชน์อย่างไรสำหรับจุดประสงค์นี้

การตรวจสอบอย่างต่อเนื่องคืออะไร

การตรวจสอบอย่างต่อเนื่องเริ่มต้นเมื่อการปรับใช้เสร็จสิ้นบนเซิร์ฟเวอร์ที่ใช้งานจริง จากนั้นเวทีนี้มีหน้าที่ตรวจสอบทุกสิ่งที่เกิดขึ้น ขั้นตอนนี้มีความสำคัญมากสำหรับการผลิตของธุรกิจ

มีประโยชน์หลายประการของการใช้การตรวจสอบอย่างต่อเนื่อง -

- ตรวจพบปัญหาเซิร์ฟเวอร์และเครือข่ายทั้งหมด

- จะพบสาเหตุของความล้มเหลว

- ช่วยในการลดต้นทุนการบำรุงรักษา

- ช่วยในการแก้ไขปัญหาด้านประสิทธิภาพ

- ช่วยในการอัปเดตโครงสร้างพื้นฐานก่อนที่จะล้าสมัย

- สามารถแก้ไขปัญหาโดยอัตโนมัติเมื่อตรวจพบ

- ทำให้แน่ใจว่าเซิร์ฟเวอร์บริการแอปพลิเคชันเครือข่ายพร้อมใช้งานอยู่เสมอ

- ตรวจสอบโครงสร้างพื้นฐานที่สมบูรณ์ทุกวินาที

Nagios คืออะไร

Nagios เป็นเครื่องมือตรวจสอบอย่างต่อเนื่องแบบโอเพ่นซอร์สซึ่งตรวจสอบเครือข่ายแอปพลิเคชันและเซิร์ฟเวอร์ สามารถค้นหาและซ่อมแซมปัญหาที่ตรวจพบในโครงสร้างพื้นฐานและหยุดปัญหาในอนาคตก่อนที่จะส่งผลกระทบต่อผู้ใช้ปลายทาง ให้สถานะที่สมบูรณ์ของโครงสร้างพื้นฐานไอทีของคุณและประสิทธิภาพ

ทำไมต้อง Nagios

Nagios นำเสนอคุณสมบัติต่อไปนี้ทำให้สามารถใช้งานได้โดยชุมชนผู้ใช้กลุ่มใหญ่ -

- สามารถตรวจสอบเซิร์ฟเวอร์ฐานข้อมูลเช่น SQL Server, Oracle, Mysql, Postgres

- ให้ข้อมูลระดับแอปพลิเคชัน (Apache, Postfix, LDAP, Citrix เป็นต้น)

- ให้การพัฒนาที่ใช้งานอยู่

- มีการสนับสนุนที่ยอดเยี่ยมจากชุมชนที่มีการใช้งานขนาดใหญ่

- Nagios ทำงานบนระบบปฏิบัติการใดก็ได้

- สามารถ ping เพื่อดูว่าโฮสต์สามารถเข้าถึงได้หรือไม่

ประโยชน์ของ Nagios

Nagios มอบสิทธิประโยชน์ดังต่อไปนี้สำหรับผู้ใช้ -

- ช่วยในการกำจัดการทดสอบเป็นระยะ

- ตรวจจับความล้มเหลวในเสี้ยววินาทีเมื่อสายรัดข้อมือยังอยู่ในขั้นตอน "ไม่ต่อเนื่อง"

- ช่วยลดค่าใช้จ่ายในการบำรุงรักษาโดยไม่ทำให้ประสิทธิภาพลดลง

- ให้การแจ้งเตือนอย่างทันท่วงทีแก่ฝ่ายจัดการการควบคุมและการสลาย

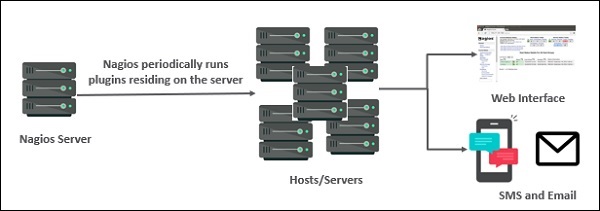

บทนี้พูดถึงรายละเอียดเกี่ยวกับสถาปัตยกรรม Nagios

สถาปัตยกรรม Nagios

ประเด็นต่อไปนี้เป็นสิ่งที่น่าสังเกตเกี่ยวกับสถาปัตยกรรม Nagios -

Nagios มีสถาปัตยกรรมตัวแทนเซิร์ฟเวอร์

เซิร์ฟเวอร์ Nagios ได้รับการติดตั้งบนโฮสต์และมีการติดตั้งปลั๊กอินบนโฮสต์ / เซิร์ฟเวอร์ระยะไกลซึ่งจะต้องได้รับการตรวจสอบ

Nagios ส่งสัญญาณผ่านตัวกำหนดตารางเวลากระบวนการเพื่อรันปลั๊กอินบนโลคัล / รีโมตโฮสต์ / เซิร์ฟเวอร์

ปลั๊กอินรวบรวมข้อมูล (การใช้งาน CPU การใช้หน่วยความจำ ฯลฯ ) และส่งกลับไปยังตัวกำหนดตารางเวลา

จากนั้นกำหนดการของกระบวนการจะส่งการแจ้งเตือนไปยังผู้ดูแลระบบและอัปเดต Nagios GUI

รูปต่อไปนี้แสดงรายละเอียดสถาปัตยกรรมของตัวแทนเซิร์ฟเวอร์ Nagios -

Nagios มีผลิตภัณฑ์ต่างๆตามรายละเอียดด้านล่าง -

Nagios XI

มีการตรวจสอบส่วนประกอบโครงสร้างพื้นฐานไอทีที่สมบูรณ์เช่นแอปพลิเคชันบริการเครือข่ายระบบปฏิบัติการเป็นต้นซึ่งจะให้มุมมองที่สมบูรณ์ของโครงสร้างพื้นฐานและกระบวนการทางธุรกิจ GUI สามารถปรับแต่งได้ง่ายให้ความยืดหยุ่นในการใช้งาน รุ่นมาตรฐานของเครื่องมือนี้มีราคา $ 1995 และรุ่นสำหรับองค์กรราคา $ 3495

Nagios Core

เป็นหัวใจหลักในการตรวจสอบโครงสร้างพื้นฐานไอที ผลิตภัณฑ์ Nagios XI นั้นมีพื้นฐานมาจากแกนหลักของ Nagios เมื่อใดก็ตามที่เกิดปัญหาความล้มเหลวในโครงสร้างพื้นฐานระบบจะส่งการแจ้งเตือน / การแจ้งเตือนไปยังผู้ดูแลระบบซึ่งสามารถดำเนินการได้อย่างรวดเร็วเพื่อแก้ไขปัญหา เครื่องมือนี้ฟรีอย่างแน่นอน

เซิร์ฟเวอร์บันทึก Nagios

ทำให้การค้นหาข้อมูลบันทึกเป็นเรื่องง่ายและสะดวก จะเก็บข้อมูลบันทึกทั้งหมดไว้ที่ตำแหน่งเดียวด้วยการตั้งค่าความพร้อมใช้งานสูง สามารถส่งการแจ้งเตือนได้อย่างง่ายดายหากพบปัญหาในข้อมูลบันทึก สามารถปรับขนาดได้ถึง 1,000 ตัวซึ่งให้พลังความเร็วพื้นที่จัดเก็บและความน่าเชื่อถือมากขึ้นสำหรับแพลตฟอร์มการวิเคราะห์บันทึกของคุณ ราคาของเครื่องมือนี้ขึ้นอยู่กับจำนวนอินสแตนซ์ - 1 อินสแตนซ์ 3995 ดอลลาร์ 2 อินสแตนซ์ 4995 ดอลลาร์ 3 อินสแตนซ์ 5995 ดอลลาร์ 4 อินสแตนซ์ 6995 ดอลลาร์ 10 อินสแตนซ์ 14995 ดอลลาร์

Nagios Fusion

ผลิตภัณฑ์นี้ให้มุมมองจากส่วนกลางของระบบการตรวจสอบที่สมบูรณ์ ด้วย Nagios Fusion คุณจะสแกนการตั้งค่าเซิร์ฟเวอร์การตรวจสอบแยกต่างหากสำหรับพื้นที่ทางภูมิศาสตร์ที่แยกจากกัน สามารถรวมเข้ากับแกน Nagios XI และ Nagios ได้อย่างง่ายดายเพื่อให้มองเห็นโครงสร้างพื้นฐานได้อย่างสมบูรณ์ เครื่องมือนี้มีราคา 2495 เหรียญ

Nagios Network Analyzer

ให้ข้อมูลที่สมบูรณ์ของโครงสร้างพื้นฐานเครือข่ายแก่ผู้ดูแลระบบพร้อมกับภัยคุกคามที่อาจเกิดขึ้นบนเครือข่ายเพื่อให้ผู้ดูแลระบบสามารถดำเนินการได้อย่างรวดเร็ว แชร์ข้อมูลที่ละเอียดมากเกี่ยวกับเครือข่ายหลังจากการวิเคราะห์เครือข่ายในเชิงลึก เครื่องมือนี้ราคา $ 1995

ในบทนี้จะกล่าวถึงขั้นตอนการตั้งค่า Nagios บน Ubuntu โดยละเอียด

ก่อนที่คุณจะติดตั้ง Nagios แพ็คเกจบางอย่างเช่น Apache, PHP, แพ็คเกจการสร้าง ฯลฯ จำเป็นต้องมีอยู่ในระบบ Ubuntu ของคุณ ดังนั้นให้เราติดตั้งก่อน

Step 1 - รันคำสั่งต่อไปนี้เพื่อติดตั้งแพ็คเกจที่จำเป็น -

sudo apt-get install wget build-essential apache2 php apache2-mod-php7.0 php-gd

libgd-dev sendmail unzipStep 2 - จากนั้นสร้างผู้ใช้และกลุ่มสำหรับ Nagios และเพิ่มให้กับผู้ใช้ Apache www-data

sudo useradd nagios

sudo groupadd nagcmd

sudo usermod -a -G nagcmd nagios

sudo usermod -a -G nagios,nagcmd www-dataStep 3 - ดาวน์โหลดแพ็คเกจ Nagios ล่าสุด

wget https://assets.nagios.com/downloads/nagioscore/releases/nagios-

4.4.3.tar.gzStep 4 - แตกไฟล์ tarball

tar -xzf nagios-4.4.3.tar.gz

cd nagios-4.4.3/Step 5 - รันคำสั่งต่อไปนี้เพื่อรวบรวม Nagios จากแหล่งที่มา

./configure --with-nagios-group=nagios --with-command-group=nagcmdStep 6 - รันคำสั่งต่อไปนี้เพื่อสร้างไฟล์ Nagios

make allStep 7 - เรียกใช้คำสั่งที่แสดงด้านล่างเพื่อติดตั้งไฟล์ Nagios ทั้งหมด

sudo make installStep 8 - รันคำสั่งต่อไปนี้เพื่อติดตั้งไฟล์กำหนดค่า init และคำสั่งภายนอก

sudo make install-commandmode

sudo make install-init

sudo make install-config

sudo /usr/bin/install -c -m 644 sample-config/httpd.conf /etc/apache2/sitesavailable/

nagios.confStep 9 - ตอนนี้คัดลอกไดเร็กทอรีตัวจัดการเหตุการณ์ไปยังไดเร็กทอรี Nagios

sudo cp -R contrib/eventhandlers/ /usr/local/nagios/libexec/

sudo chown -R nagios:nagios /usr/local/nagios/libexec/eventhandlersStep 10 - ดาวน์โหลดและแยกปลั๊กอิน Nagios

cd

wget https://nagios-plugins.org/download/nagiosplugins-

2.2.1.tar.gz

tar -xzf nagios-plugins*.tar.gz

cd nagios-plugins-2.2.1/Step 11 - ติดตั้งปลั๊กอิน Nagios โดยใช้คำสั่งด้านล่าง

./configure --with-nagios-user=nagios --with-nagios-group=nagios --with-openssl

make

sudo make installStep 12 - ตอนนี้แก้ไขไฟล์คอนฟิกูเรชัน Nagios และ uncomment บรรทัดหมายเลข 51 → cfg_dir = / usr / local / nagios / etc / servers

sudo gedit /usr/local/nagios/etc/nagios.cfgStep 13 - ตอนนี้สร้างไดเรกทอรีเซิร์ฟเวอร์

sudo mkdir -p /usr/local/nagios/etc/serversStep 14 - แก้ไขไฟล์กำหนดค่าผู้ติดต่อ

sudo gedit /usr/local/nagios/etc/objects/contacts.cfg

Step 15 - ตอนนี้เปิดใช้งานโมดูล Apache และกำหนดค่า nagiosadmin ของผู้ใช้

sudo a2enmod rewrite

sudo a2enmod cgi

sudo htpasswd -c /usr/local/nagios/etc/htpasswd.users nagiosadmin

sudo ln -s /etc/apache2/sites-available/nagios.conf /etc/apache2/sites-enabled/Step 16 - ตอนนี้รีสตาร์ท Apache และ Nagios

service apache2 restart

service nagios start

cd /etc/init.d/

sudo cp /etc/init.d/skeleton /etc/init.d/NagiosStep 17 - แก้ไขไฟล์ Nagios

sudo gedit /etc/init.d/Nagios

DESC = "Nagios"

NAME = nagios

DAEMON = /usr/local/nagios/bin/$NAME

DAEMON_ARGS = "-d /usr/local/nagios/etc/nagios.cfg"

PIDFILE = /usr/local/nagios/var/$NAME.lockStep 18 - ทำให้ไฟล์ Nagios สามารถเรียกใช้งานได้และเริ่มต้น Nagios

sudo chmod +x /etc/init.d/nagios

service apache2 restart

service nagios startStep 19 - ไปที่เบราว์เซอร์ของคุณแล้วเปิด url → http://localhost/nagios. ตอนนี้เข้าสู่ Nagios ด้วยชื่อผู้ใช้ nagiosadmin และใช้รหัสผ่านที่คุณตั้งไว้ก่อนหน้านี้ หน้าจอเข้าสู่ระบบของ Nagios ดังที่แสดงในภาพหน้าจอด้านล่าง -

หากคุณทำตามขั้นตอนทั้งหมดอย่างถูกต้องเว็บอินเตอร์เฟส Nagios ของคุณจะปรากฏขึ้น คุณสามารถค้นหาแดชบอร์ด Nagios ได้ตามที่แสดงด้านล่าง -

ในบทที่แล้วเราได้เห็นการติดตั้ง Nagios ในบทนี้ให้เราเข้าใจการกำหนดค่าโดยละเอียด

ไฟล์คอนฟิกูเรชันของ Nagios อยู่ใน / usr / local / nagios / etc ไฟล์เหล่านี้จะแสดงในภาพหน้าจอด้านล่าง -

ให้เราเข้าใจความสำคัญของแต่ละไฟล์ตอนนี้ -

nagios.cfg

นี่คือไฟล์กำหนดค่าหลักของแกน Nagios ไฟล์นี้มีตำแหน่งของไฟล์บันทึกของ Nagios, โฮสต์และช่วงเวลาการอัปเดตสถานะของบริการ, ไฟล์ล็อกและไฟล์ status.dat ผู้ใช้ Nagios และกลุ่มที่อินสแตนซ์กำลังทำงานอยู่ถูกกำหนดไว้ในไฟล์นี้ มีเส้นทางของไฟล์กำหนดค่าออบเจ็กต์ทั้งหมดเช่นคำสั่งผู้ติดต่อเทมเพลตเป็นต้น

cgi.cfg

โดยค่าเริ่มต้นไฟล์คอนฟิกูเรชัน CGI ของ Nagios จะมีชื่อว่า cgi.cfg จะบอก CGI ว่าจะหาไฟล์คอนฟิกูเรชันหลักได้ที่ไหน CGI จะอ่านไฟล์กำหนดค่าหลักและโฮสต์สำหรับข้อมูลอื่น ๆ ที่อาจต้องการ ประกอบด้วยข้อมูลผู้ใช้และกลุ่มและสิทธิ์และการอนุญาต นอกจากนี้ยังมีเส้นทางสำหรับไฟล์ส่วนหน้าทั้งหมดของ Nagios

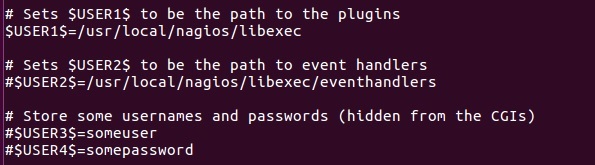

resource.cfg

คุณสามารถกำหนด $ USERx $ macros ในไฟล์นี้ซึ่งสามารถใช้ในข้อกำหนดคำสั่งในไฟล์กำหนดค่าโฮสต์ของคุณได้ มาโคร $ USERx $ มีประโยชน์สำหรับการจัดเก็บข้อมูลที่ละเอียดอ่อนเช่นชื่อผู้ใช้รหัสผ่านเป็นต้น

นอกจากนี้ยังมีประโยชน์ในการระบุเส้นทางไปยังปลั๊กอินและตัวจัดการเหตุการณ์ - หากคุณตัดสินใจที่จะย้ายปลั๊กอินหรือตัวจัดการเหตุการณ์ไปยังไดเร็กทอรีอื่นในอนาคตคุณสามารถอัปเดตมาโคร $ USERx $ หนึ่งหรือสอง $ แทนการแก้ไขจำนวนมาก นิยามคำสั่ง ไฟล์ทรัพยากรอาจใช้เพื่อจัดเก็บคำสั่งการกำหนดค่าสำหรับแหล่งข้อมูลภายนอกเช่น MySQL

ไฟล์คอนฟิกูเรชันภายในไดเร็กทอรีอ็อบเจ็กต์ถูกใช้เพื่อกำหนดคำสั่งผู้ติดต่อโฮสต์เซอร์วิส ฯลฯ

commands.cfg

ไฟล์กำหนดค่านี้มีข้อกำหนดคำสั่งตัวอย่างที่คุณสามารถอ้างถึงในข้อกำหนดโฮสต์บริการและการติดต่อ คำสั่งเหล่านี้ใช้เพื่อตรวจสอบและตรวจสอบโฮสต์และบริการ คุณสามารถรันคำสั่งเหล่านี้ในเครื่องบนคอนโซล Linux ซึ่งคุณจะได้รับผลลัพธ์ของคำสั่งที่คุณเรียกใช้ด้วย

ตัวอย่าง

define command {

command_name check_local_disk

command_line $USER1$/check_disk -w $ARG1$ -c $ARG2$ -p $ARG3$

}

define command {

command_name check_local_load

command_line $USER1$/check_load -w $ARG1$ -c $ARG2$

}

define command {

command_name check_local_procs

command_line $USER1$/check_procs -w $ARG1$ -c $ARG2$ -s $ARG3$

}contacts.cfg

ไฟล์นี้มีข้อมูลผู้ติดต่อและกลุ่มของ Nagios ตามค่าเริ่มต้นผู้ติดต่อหนึ่งรายจะเป็นผู้ดูแลระบบ Nagios อยู่แล้ว

ตัวอย่าง

define contact {

contact_name nagiosadmin

use generic-contact

alias Nagios Admin

email [email protected]

}

define contactgroup {

contactgroup_name admins

alias Nagios Administrators

members nagiosadmin

}template.cfg

ไฟล์กำหนดค่านี้จัดเตรียมเท็มเพลตการกำหนดอ็อบเจ็กต์ตัวอย่างที่อ้างถึงโดยโฮสต์เซอร์วิสผู้ติดต่อและอื่น ๆ นิยามในไฟล์คอนฟิกอื่น ๆ

timeperiods.cfg

ไฟล์กำหนดค่านี้ให้คำจำกัดความของช่วงเวลาตัวอย่างที่คุณสามารถอ้างถึงในนิยามโฮสต์บริการผู้ติดต่อและการอ้างอิง

Nagios เป็นเครื่องมือตรวจสอบที่มีคุณสมบัติมากมายตามที่ระบุด้านล่าง -

Nagios Core เป็นโอเพ่นซอร์สจึงใช้งานได้ฟรี

เอ็นจิ้นการตรวจสอบที่มีประสิทธิภาพซึ่งสามารถปรับขนาดและจัดการโฮสต์และเซิร์ฟเวอร์ได้ถึง 1,000 แห่ง

แดชบอร์ดเว็บที่ครอบคลุมช่วยให้มองเห็นส่วนประกอบเครือข่ายที่สมบูรณ์และข้อมูลการตรวจสอบ

มีความสามารถหลายผู้เช่าที่ผู้ใช้หลายคนสามารถเข้าถึงแดชบอร์ด Nagios

มีสถาปัตยกรรมที่ขยายได้ซึ่งสามารถรวมเข้ากับแอปพลิเคชันของบุคคลที่สามที่มี API หลายตัวได้อย่างง่ายดาย

Nagios มีชุมชนขนาดใหญ่และมีผู้ใช้งานมากกว่า 1 ล้านคนทั่วโลก

ระบบแจ้งเตือนที่รวดเร็วส่งการแจ้งเตือนไปยังผู้ดูแลระบบทันทีหลังจากพบปัญหาใด ๆ

ปลั๊กอินหลายตัวพร้อมใช้งานเพื่อรองรับ Nagios ปลั๊กอินรหัสที่กำหนดเองสามารถใช้กับ Nagios ได้

มีบันทึกและระบบฐานข้อมูลที่ดีจัดเก็บทุกสิ่งที่เกิดขึ้นบนเครือข่ายได้อย่างง่ายดาย

คุณลักษณะการวางแผนเชิงรุกช่วยให้ทราบว่าถึงเวลาอัปเกรดโครงสร้างพื้นฐาน

Nagios สามารถใช้ได้กับการใช้งานที่หลากหลาย พวกเขาได้รับที่นี่ -

ตรวจสอบทรัพยากรของโฮสต์เช่นพื้นที่ดิสก์บันทึกระบบเป็นต้น

ตรวจสอบทรัพยากรเครือข่าย - http, ftp, smtp, ssh เป็นต้น

ตรวจสอบไฟล์บันทึกอย่างต่อเนื่องเพื่อระบุปัญหาด้านล่าง

ตรวจสอบแอปพลิเคชัน windows / linux / unix / web และสถานะ

Nagios Remote Plugin Executer (NRPE) สามารถตรวจสอบบริการจากระยะไกลได้

เรียกใช้การตรวจสอบบริการพร้อมกัน

นอกจากนี้ยังสามารถใช้อุโมงค์ SSH หรือ SSL สำหรับการตรวจสอบระยะไกล

ส่งการแจ้งเตือน / การแจ้งเตือน

ทางอีเมล SMS เพจเจอร์ของปัญหาใด ๆ เกี่ยวกับโครงสร้างพื้นฐาน

แนะนำว่าเมื่อใดควรอัปเกรดโครงสร้างพื้นฐานไอที

Nagios เป็นเครื่องมือยอดนิยมที่ใช้ในการตรวจสอบโฮสต์และบริการที่ทำงานในโครงสร้างพื้นฐานไอทีของคุณ การกำหนดค่าโฮสต์และบริการเป็นส่วนประกอบพื้นฐานของ Nagios Core

โฮสต์ก็เหมือนกับคอมพิวเตอร์ อาจเป็นอุปกรณ์จริงหรือเสมือน

บริการคือบริการที่ Nagios ใช้เพื่อตรวจสอบบางอย่างเกี่ยวกับโฮสต์

คุณสามารถสร้างไฟล์โฮสต์ภายในไดเร็กทอรีเซิร์ฟเวอร์ของ Nagios และกล่าวถึงข้อกำหนดโฮสต์และบริการ ตัวอย่างเช่น -

sudo gedit /usr/local/nagios/etc/servers/ubuntu_host.cfg# ไฟล์การกำหนดค่าโฮสต์ Ubuntu

define host {

use linux-server

host_name ubuntu_host

alias Ubuntu Host

address 192.168.1.10

register 1

}

define service {

host_name ubuntu_host

service_description PING

check_command check_ping!100.0,20%!500.0,60%

max_check_attempts 2

check_interval 2

retry_interval 2

check_period 24x7

check_freshness 1

contact_groups admins

notification_interval 2

notification_period 24x7

notifications_enabled 1

register 1

}คำจำกัดความข้างต้นเพิ่มโฮสต์ที่เรียกว่า ubuntu_host และกำหนดบริการที่จะทำงานบนโฮสต์นี้ เมื่อคุณรีสตาร์ท Nagios โฮสต์นี้จะเริ่มตรวจสอบโดย Nagios และบริการที่ระบุจะทำงาน

มีบริการอื่น ๆ อีกมากมายใน Nagios ซึ่งสามารถใช้เพื่อตรวจสอบทุกอย่างบนโฮสต์ที่ทำงานอยู่

นิยามคำสั่งกำหนดคำสั่ง คำสั่งรวมถึงการตรวจสอบบริการการแจ้งเตือนบริการตัวจัดการเหตุการณ์บริการการตรวจสอบโฮสต์การแจ้งเตือนโฮสต์และตัวจัดการเหตุการณ์ของโฮสต์ นิยามคำสั่งสำหรับ Nagios ถูกกำหนดไว้ในไฟล์ commands.cfg

ต่อไปนี้เป็นรูปแบบสำหรับการกำหนดคำสั่ง -

define command {

command_name command_name

command_line command_line

}Command name- คำสั่งนี้ใช้เพื่อระบุคำสั่ง คำจำกัดความของผู้ติดต่อโฮสต์และบริการอ้างอิงโดยชื่อคำสั่ง

Command line - คำสั่งนี้ใช้เพื่อกำหนดสิ่งที่ Nagios ดำเนินการเมื่อคำสั่งถูกใช้สำหรับการตรวจสอบบริการหรือโฮสต์การแจ้งเตือนหรือตัวจัดการเหตุการณ์

ตัวอย่าง

define command{

command_name check_ssh

command_line /usr/lib/nagios/plugins/check_ssh ‘$HOSTADDRESS$’

}คำสั่งนี้จะดำเนินการปลั๊กอิน - / usr / libl / nagios / plugins / check_ssh โดยมี 1 พารามิเตอร์: '$ HOSTADDRESS $'

นิยามโฮสต์สั้น ๆ ที่จะใช้คำสั่ง check นี้อาจคล้ายกับที่แสดงไว้ที่นี่ -

define host{

host_name host_tutorial

address 10.0.0.1

check_command check_ssh

}นิยามคำสั่งบอกวิธีดำเนินการตรวจสอบโฮสต์ / บริการ นอกจากนี้ยังกำหนดวิธีสร้างการแจ้งเตือนหากมีการระบุปัญหาและจัดการกับเหตุการณ์ใด ๆ มีหลายคำสั่งในการตรวจสอบเช่นคำสั่งเพื่อตรวจสอบว่า SSH ทำงานอย่างถูกต้องหรือไม่คำสั่งเพื่อตรวจสอบว่าฐานข้อมูลนั้นทำงานอยู่คำสั่งเพื่อตรวจสอบว่าโฮสต์ยังมีชีวิตอยู่หรือไม่และอื่น ๆ อีกมากมาย

มีคำสั่งที่บอกผู้ใช้ว่ามีปัญหาอะไรบ้างในโครงสร้างพื้นฐาน คุณสามารถสร้างคำสั่งของคุณเองหรือใช้คำสั่งของบุคคลที่สามใน Nagios และคำสั่งเหล่านี้ได้รับการปฏิบัติคล้ายกับโครงการปลั๊กอินของ Nagios ไม่มีความแตกต่างระหว่างคำสั่งเหล่านี้

นอกจากนี้คุณยังสามารถส่งผ่านอาร์กิวเมนต์ในคำสั่งซึ่งจะให้ความยืดหยุ่นมากขึ้นในการดำเนินการตรวจสอบ นี่คือวิธีที่คุณต้องกำหนดคำสั่งด้วยพารามิเตอร์ -

define command {

command_name check-host-alive-limits

command_line $USER5$/check_ping -H $HOSTADDRESS$ -w $ARG1$ -c $ARG2$ -p 5

}นิยามโฮสต์สำหรับคำสั่งด้านบน -

define host {

host_name system2

address 10.0.15.1

check_command check-host-alive-limits!1000.0,70%!5000.0,100%

}คุณสามารถรันคำสั่งภายนอกใน Nagios ได้โดยเพิ่มคำสั่งลงในไฟล์คำสั่งซึ่งถูกประมวลผลโดย Nagios daemon เป็นระยะ

ด้วยคำสั่งภายนอกคุณสามารถตรวจสอบได้มากมายในขณะที่ Nagios กำลังทำงานอยู่ คุณสามารถปิดใช้งานการตรวจสอบบางรายการชั่วคราวหรือบังคับให้การตรวจสอบบางรายการทำงานทันทีปิดใช้งานการแจ้งเตือนชั่วคราวเป็นต้นต่อไปนี้เป็นไวยากรณ์ของคำสั่งภายนอกใน Nagios ที่ต้องเขียนในไฟล์คำสั่ง -

[time] command_id;command_argumentsคุณยังสามารถตรวจสอบรายการคำสั่งภายนอกทั้งหมดที่สามารถใช้ใน Nagios ได้ที่นี่ -https://assets.nagios.com/downloads/nagioscore/docs/externalcmds/

เมื่อกำหนดค่าโฮสต์และบริการบน Nagios แล้วระบบจะใช้การตรวจสอบเพื่อดูว่าโฮสต์และบริการทำงานตามที่ควรจะเป็นหรือไม่ ให้เราดูตัวอย่างในการตรวจสอบโฮสต์ -

พิจารณาว่าคุณได้ใส่นิยามโฮสต์ของคุณไว้ในไฟล์ host1.cfg ในไดเร็กทอรี / usr / local / nagios / etc / objects

cd /usr/local/nagios/etc/objects

gedit host1.cfgนี่คือลักษณะของคำจำกัดความโฮสต์ของคุณในปัจจุบัน -

define host {

host_name host1

address 10.0.0.1

}ตอนนี้ให้เราเพิ่มคำสั่ง check_interval คำสั่งนี้ใช้เพื่อทำการตรวจสอบตามกำหนดเวลาของโฮสต์สำหรับหมายเลขที่คุณตั้งไว้ โดยค่าเริ่มต้นจะเป็นนาที การใช้คำจำกัดความด้านล่างการตรวจสอบโฮสต์จะดำเนินการทุก ๆ 3 นาที

define host {

host_name host1

address 10.0.0.1

check_interval 3

}ใน Nagios การตรวจสอบ 2 ประเภทจะดำเนินการกับโฮสต์และบริการ -

- การตรวจสอบที่ใช้งานอยู่

- การตรวจสอบแบบพาสซีฟ

การตรวจสอบที่ใช้งานอยู่

การตรวจสอบที่ใช้งานอยู่เริ่มต้นโดยกระบวนการ Nagios จากนั้นเรียกใช้ตามกำหนดเวลาปกติ ตรรกะการตรวจสอบภายในกระบวนการ Nagios เริ่มต้นการตรวจสอบที่ใช้งานอยู่ ในการตรวจสอบโฮสต์และบริการที่ทำงานบนเครื่องระยะไกล Nagios จะรันปลั๊กอินและบอกข้อมูลที่จะรวบรวม จากนั้นปลั๊กอินจะถูกเรียกใช้งานบนเครื่องระยะไกลซึ่งจะรวบรวมข้อมูลที่จำเป็นและส่งกลับไปยัง Nagios daemon ขึ้นอยู่กับสถานะที่ได้รับบนโฮสต์และบริการจะมีการดำเนินการที่เหมาะสม

รูปที่แสดงด้านล่างแสดงการตรวจสอบที่ใช้งานอยู่ -

สิ่งเหล่านี้ถูกดำเนินการเป็นระยะ ๆ ตามที่กำหนดโดย check_interval และ retry_interval

การตรวจสอบแบบพาสซีฟดำเนินการโดยกระบวนการภายนอกและผลลัพธ์จะถูกส่งกลับไปยัง Nagios เพื่อประมวลผล

การตรวจสอบแบบพาสซีฟทำงานตามที่อธิบายไว้ที่นี่ -

แอปพลิเคชันภายนอกตรวจสอบสถานะบนโฮสต์ / บริการและเขียนผลลัพธ์ไปยังไฟล์คำสั่งภายนอก เมื่อ Nagios daemon อ่านไฟล์คำสั่งภายนอกโปรแกรมจะอ่านและส่งการตรวจสอบแบบพาสซีฟทั้งหมดในคิวเพื่อประมวลผลในภายหลัง เป็นระยะเมื่อมีการประมวลผลการตรวจสอบเหล่านี้การแจ้งเตือนหรือการแจ้งเตือนจะถูกส่งขึ้นอยู่กับข้อมูลในผลการตรวจสอบ

รูปที่แสดงด้านล่างแสดงการตรวจสอบแบบพาสซีฟ -

ดังนั้นความแตกต่างระหว่างการตรวจสอบแบบแอคทีฟและพาสซีฟคือการตรวจสอบที่ใช้งานอยู่จะดำเนินการโดย Nagios และการตรวจสอบแบบพาสซีฟจะดำเนินการโดยแอปพลิเคชันภายนอก

การตรวจสอบเหล่านี้มีประโยชน์เมื่อคุณไม่สามารถตรวจสอบโฮสต์ / บริการได้เป็นประจำ

Nagios จัดเก็บสถานะของโฮสต์และบริการที่กำลังตรวจสอบเพื่อตรวจสอบว่าทำงานอย่างถูกต้องหรือไม่ จะมีหลายกรณีที่ความล้มเหลวจะเกิดขึ้นแบบสุ่มและเกิดขึ้นชั่วคราว ด้วยเหตุนี้ Nagios จึงใช้สถานะเพื่อตรวจสอบสถานะปัจจุบันของโฮสต์หรือบริการ

มีสองประเภทของรัฐ -

- สถานะอ่อน

- สถานะยาก

สถานะอ่อน

เมื่อโฮสต์หรือบริการหยุดทำงานในช่วงเวลาสั้น ๆ และสถานะไม่เป็นที่รู้จักหรือแตกต่างจากก่อนหน้านี้จะมีการใช้สถานะอ่อน โฮสต์หรือบริการจะได้รับการทดสอบซ้ำแล้วซ้ำอีกจนกว่าสถานะจะถาวร

รัฐยาก

เมื่อ max_check_attempts ถูกเรียกใช้งานและสถานะของโฮสต์หรือบริการยังไม่ตกลงระบบจะใช้สถานะฮาร์ด Nagios ดำเนินการจัดการเหตุการณ์เพื่อจัดการกับสถานะที่ยากลำบาก

รูปต่อไปนี้แสดงสถานะอ่อนและสถานะแข็ง

บทนี้จะให้แนวคิดเกี่ยวกับพอร์ตและโปรโตคอลที่ Nagios ประกอบด้วย

โปรโตคอล

โปรโตคอลเริ่มต้นที่ Nagios ใช้เป็นไปตามที่กำหนดไว้ใน -

http (s), พอร์ต 80 และ 443 - อินเทอร์เฟซผลิตภัณฑ์เป็นแบบเว็บใน Nagios ตัวแทน Nagios สามารถใช้ http เพื่อย้ายข้อมูล

snmp พอร์ต 161 และ 162 - snmp เป็นส่วนสำคัญของการตรวจสอบเครือข่าย พอร์ต 161 ใช้ในการส่งคำร้องขอไปยังโหนดและโพสต์ 162 ใช้เพื่อรับผลลัพธ์

ssh, พอร์ต 22 - Nagios สร้างขึ้นเพื่อทำงานบน CentOS หรือ RHEL Linux ผู้ดูแลระบบสามารถล็อกอินเข้าสู่ Nagios ผ่าน SSH ได้ทุกเมื่อที่ต้องการและทำการตรวจสอบ

พอร์ต

พอร์ตเริ่มต้นที่ใช้โดย Nagios Plugins ทั่วไปมีดังต่อไปนี้ -

- Butcheck_nt (nsclient ++) 12489

- NRPE 5666

- สมช. 5667

- NCPA 5693

- MSSQL 1433

- MySQL 3306

- PostgreSQL 5432

- MongoDB 27017, 27018

- OracleDB 1521

- อีเมล (SMTP) 25, 465, 587

- WMI 135, 445 / พอร์ตที่กำหนดเพิ่มเติมแบบไดนามิกในช่วง 1024-1034

ปลั๊กอินช่วยในการตรวจสอบฐานข้อมูลระบบปฏิบัติการแอพพลิเคชั่นอุปกรณ์เครือข่ายโปรโตคอลด้วย Nagios ปลั๊กอินเป็นไฟล์ปฏิบัติการหรือสคริปต์ที่รวบรวม (Perl หรือไม่ใช่ Perl) ที่ขยายการทำงานของ Nagios เพื่อตรวจสอบเซิร์ฟเวอร์และโฮสต์ Nagios จะเรียกใช้ Plugin เพื่อตรวจสอบสถานะของบริการหรือโฮสต์ Nagios สามารถรวบรวมได้ด้วยการสนับสนุนตัวแปล Perl ในตัวเพื่อเรียกใช้ปลั๊กอิน Perl หากไม่มีมัน Nagios จะเรียกใช้ปลั๊กอิน Perl และไม่ใช่ Perl โดยการฟอร์กและเรียกใช้ปลั๊กอินเป็นคำสั่งภายนอก

ประเภทของปลั๊กอิน Nagios

Nagios มีปลั๊กอินต่อไปนี้ -

Official Nagios Plugins- มีปลั๊กอิน Nagios อย่างเป็นทางการ 50 รายการ ปลั๊กอินอย่างเป็นทางการของ Nagios ได้รับการพัฒนาและดูแลโดยทีมงาน Nagios Plugins อย่างเป็นทางการ

Community Plugins - มีปลั๊กอิน Nagios ของบุคคลที่สามมากกว่า 3,000 รายการที่ได้รับการพัฒนาโดยสมาชิกชุมชน Nagios หลายร้อยคน

Custom Plugins- คุณยังสามารถเขียน Custom Plugins ของคุณเองได้ มีหลักเกณฑ์บางประการที่ต้องปฏิบัติตามเพื่อเขียน Custom Plugins

แนวทางในการเขียน Custom Nagios Plugins

ในขณะที่เขียนปลั๊กอินที่กำหนดเองใน Nagios คุณต้องปฏิบัติตามแนวทางที่ระบุด้านล่าง -

- ปลั๊กอินควรมีตัวเลือกบรรทัดคำสั่ง "-V" (ตรวจสอบการเปลี่ยนแปลงการกำหนดค่า)

- พิมพ์ข้อความเพียงบรรทัดเดียว

- พิมพ์การวินิจฉัยและเพียงบางส่วนของข้อความช่วยเหลือ

- ปลั๊กอินเครือข่ายใช้ DEFAULT_SOCKET_TIMEOUT เพื่อหมดเวลา

- "-v" หรือ "--verbose" เกี่ยวข้องกับระดับการใช้คำฟุ่มเฟือย

- "-t" หรือ "--timeout" (การหมดเวลาของปลั๊กอิน);

- "-w" หรือ "--warning" (เกณฑ์คำเตือน);

- "-c" หรือ "--critical" (เกณฑ์วิกฤต);

- "-H" หรือ "--hostname" (ชื่อโฮสต์ที่ต้องการตรวจสอบ)

ปลั๊กอิน Nagios หลายตัวทำงานและทำการตรวจสอบในเวลาเดียวกันเพื่อให้ทั้งหมดทำงานร่วมกันได้อย่างราบรื่นปลั๊กอิน Nagios จะทำตามรหัสสถานะ ตารางด้านล่างจะบอกสถานะรหัสทางออกและคำอธิบาย -

| รหัสทางออก | สถานะ | คำอธิบาย |

|---|---|---|

| 0 | ตกลง | ทำงานได้ดี |

| 1 | คำเตือน | ทำงานได้ดี แต่ต้องการความเอาใจใส่ |

| 2 | วิกฤต | ทำงานไม่ถูกต้อง |

| 3 | UNKNOWN | เมื่อปลั๊กอินไม่สามารถระบุสถานะของโฮสต์ / บริการ |

ปลั๊กอิน Nagios ใช้ตัวเลือกสำหรับการกำหนดค่า ต่อไปนี้เป็นพารามิเตอร์สำคัญบางประการที่ปลั๊กอิน Nagios ยอมรับ -

| ซีเนียร์ No | ตัวเลือกและคำอธิบาย |

|---|---|

| 1 | -h, --help สิ่งนี้ให้ความช่วยเหลือ |

| 2 | -V, --version สิ่งนี้จะพิมพ์เวอร์ชันของปลั๊กอินที่แน่นอน |

| 3 | -v, --verbose สิ่งนี้ทำให้ปลั๊กอินให้ข้อมูลโดยละเอียดมากขึ้นเกี่ยวกับสิ่งที่ทำ |

| 4 | -t, --timeout นี่เป็นการหมดเวลา (เป็นวินาที); หลังจากเวลานี้ปลั๊กอินจะรายงานสถานะ CRITICAL |

| 5 | -w, --warning สิ่งนี้ให้ขีด จำกัด เฉพาะปลั๊กอินสำหรับสถานะคำเตือน |

| 6 | -c, --critical สิ่งนี้ให้ขีด จำกัด เฉพาะปลั๊กอินสำหรับสถานะ CRITICAL |

| 7 | -H, --hostname สิ่งนี้ระบุชื่อโฮสต์ที่อยู่ IP หรือซ็อกเก็ต Unix เพื่อสื่อสารด้วย |

| 8 | -4, --use-ipv4 วิธีนี้ช่วยให้คุณใช้ IPv4 สำหรับการเชื่อมต่อเครือข่าย |

| 9 | -6, --use-ipv6 วิธีนี้ช่วยให้คุณใช้ IPv6 สำหรับการเชื่อมต่อเครือข่าย |

| 10 | -p, --port ใช้เพื่อเชื่อมต่อกับพอร์ต TCP หรือ UDP |

| 11 | -s, -- send สิ่งนี้จัดเตรียมสตริงที่จะถูกส่งไปยังเซิร์ฟเวอร์ |

| 12 | -e, --expect สิ่งนี้จัดเตรียมสตริงที่ควรส่งกลับจากเซิร์ฟเวอร์ |

| 13 | -q, --quit สิ่งนี้จัดเตรียมสตริงที่จะส่งไปยังเซิร์ฟเวอร์เพื่อปิดการเชื่อมต่อ |

แพ็คเกจปลั๊กอิน Nagios มีการตรวจสอบมากมายสำหรับโฮสต์และบริการเพื่อตรวจสอบโครงสร้างพื้นฐาน ให้เราลองใช้ปลั๊กอิน Nagios เพื่อทำการตรวจสอบเล็กน้อย

SMTP เป็นโปรโตคอลที่ใช้สำหรับส่งอีเมล ปลั๊กอินมาตรฐาน Nagios มีคำสั่งสำหรับตรวจสอบ SMTP นิยามคำสั่งสำหรับ SMTP -

define command {

command_name check_smtp

command_line $USER2$/check_smtp -H $HOSTADDRESS$

}ให้เราใช้ปลั๊กอิน Nagios เพื่อตรวจสอบ MySQL Nagios มี 2 ปลั๊กอินสำหรับตรวจสอบ MySQL ปลั๊กอินตัวแรกตรวจสอบว่าการเชื่อมต่อ mysql ใช้งานได้หรือไม่และปลั๊กอินตัวที่สองจะใช้เพื่อคำนวณเวลาที่ใช้ในการเรียกใช้แบบสอบถาม SQL

นิยามคำสั่งสำหรับทั้งสองมีดังนี้ -

define command {

command_name check_mysql

command_line $USER1$/check_mysql –H $HOSTADDRESS$ -u $ARG1$ -p $ARG2$ -d

$ARG3$ -S –w 10 –c 30

}

define command {

command_name check_mysql_query

command_line $USER1$/check_mysql_query –H $HOSTADDRESS$ -u $ARG1$ -p $ARG2$ -d

$ARG3$ -q $ARG4$ –w $ARG5$ -c $ARG6$

}Note - ต้องระบุชื่อผู้ใช้รหัสผ่านและชื่อฐานข้อมูลเป็นอาร์กิวเมนต์ทั้งในคำสั่ง

Nagios เสนอปลั๊กอินสำหรับตรวจสอบพื้นที่ดิสก์ที่ติดตั้งบนพาร์ติชันทั้งหมด นิยามคำสั่งมีดังนี้

define command {

command_name check_partition

command_line $USER1$/check_disk –p $ARG1$ –w $ARG2$ -c $ARG3$

}การตรวจสอบส่วนใหญ่สามารถทำได้ผ่านปลั๊กอิน Nagios มาตรฐาน แต่มีแอปพลิเคชันที่ต้องมีการตรวจสอบพิเศษเพื่อตรวจสอบซึ่งในกรณีนี้คุณสามารถใช้ปลั๊กอิน Nagios ของบุคคลที่สามซึ่งจะให้การตรวจสอบแอปพลิเคชันที่ซับซ้อนมากขึ้น สิ่งสำคัญคือต้องทราบเกี่ยวกับปัญหาด้านความปลอดภัยและการออกใบอนุญาตเมื่อคุณใช้ปลั๊กอินของบุคคลที่สามจากการแลกเปลี่ยน Nagios หรือดาวน์โหลดปลั๊กอินจากเว็บไซต์อื่น

Nagios daemon ซึ่งรันการตรวจสอบเครื่องระยะไกลใน NRPE (Nagios Remote Plugin Executor) ช่วยให้คุณสามารถเรียกใช้ปลั๊กอิน Nagios บนเครื่องอื่นจากระยะไกลได้ คุณสามารถตรวจสอบเมตริกของเครื่องระยะไกลเช่นการใช้งานดิสก์การโหลด CPU เป็นต้นนอกจากนี้ยังสามารถตรวจสอบเมตริกของเครื่อง windows ระยะไกลผ่านโปรแกรม addons ของ Windows บางตัว

ให้เราดูวิธีการติดตั้งและกำหนดค่า NRPE ทีละขั้นตอนบนเครื่องไคลเอนต์ที่ต้องได้รับการตรวจสอบ

Step 1 - เรียกใช้คำสั่งด้านล่างเพื่อติดตั้ง NRPE บนเครื่อง linux ระยะไกลที่จะตรวจสอบ

sudo apt-get install nagios-nrpe-server nagios-pluginsStep 2 - ตอนนี้สร้างไฟล์โฮสต์ภายในไดเร็กทอรีเซิร์ฟเวอร์และใส่คำจำกัดความที่จำเป็นทั้งหมดสำหรับโฮสต์

sudo gedit /usr/local/nagios/etc/servers/ubuntu_host.cfg# Ubuntu Host configuration file

define host {

use linux-server

host_name ubuntu_host

alias Ubuntu Host

address 192.168.1.10

register 1

}

define service {

host_name ubuntu_host

service_description PING

check_command check_ping!100.0,20%!500.0,60%

max_check_attempts 2

check_interval 2

retry_interval 2

check_period 24x7

check_freshness 1

contact_groups admins

notification_interval 2

notification_period 24x7

notifications_enabled 1

register 1

}

define service {

host_name ubuntu_host

service_description Check Users

check_command check_local_users!20!50

max_check_attempts 2

check_interval 2

retry_interval 2

check_period 24x7

check_freshness 1

contact_groups admins

notification_interval 2

notification_period 24x7

notifications_enabled 1

register 1

}

define service {

host_name ubuntu_host

service_description Local Disk

check_command check_local_disk!20%!10%!/

max_check_attempts 2

check_interval 2

retry_interval 2

check_period 24x7

check_freshness 1

groups admins

notification_interval 2

notification_period 24x7

notifications_enabled 1

register 1

}

define service {

host_name ubuntu_host

service_description Check SSH

check_command check_ssh

max_check_attempts 2

check_interval 2

retry_interval 2

check_period 24x7

check_freshness 1

contact_groups admins

notification_interval 2

notification_period 24x7

notifications_enabled 1

register 1

}

define service {

host_name ubuntu_host

service_description Total Process

check_command check_local_procs!250!400!RSZDT

max_check_attempts 2

check_interval 2

retry_interval 2

check_period 24x7

check_freshness 1

contact_groups admins

notification_interval 2

notification_period 24x7

notifications_enabled 1

register 1

}Step 3 - เรียกใช้คำสั่งที่แสดงด้านล่างเพื่อตรวจสอบไฟล์กำหนดค่า

sudo /usr/local/nagios/bin/nagios -v /usr/local/nagios/etc/nagios.cfg

Step 4 - รีสตาร์ท NRPE, Apache และ Nagios หากไม่มีข้อผิดพลาด

service nagios-nrpe-server restart

service apache2 restart

service nagios restartStep 5- เปิดเบราว์เซอร์ของคุณแล้วไปที่เว็บอินเตอร์เฟส Nagios คุณสามารถดูโฮสต์ที่ต้องได้รับการตรวจสอบได้ถูกเพิ่มเข้าไปในบริการหลักของ Nagios ในทำนองเดียวกันคุณสามารถเพิ่มโฮสต์อื่น ๆ เพื่อให้ Nagios ตรวจสอบได้

V-Shell เป็นเว็บอินเตอร์เฟสที่มีน้ำหนักเบาสำหรับ Nagios Core ที่เขียนด้วย PHP ติดตั้งและใช้งานง่ายและเป็นอีกทางเลือกหนึ่งของเอาต์พุต Nagios ส่วนหน้าของ VShell อยู่ใน AngularJs ดังนั้นการออกแบบจึงตอบสนองและทันสมัย มีฟังก์ชัน Quicksearch และ RESTful API ที่ขับเคลื่อนโดย CodeIgniter

Nagios VShell เข้ากันได้กับ Nagios XI และ Nagios Core 3.x ต้องใช้ php 5.3 หรือสูงกว่า php-cli และ apache ที่ติดตั้งในระบบ ให้เราดูวิธีการติดตั้ง Nagios VShell

Step 1 - ไปที่ไดเร็กทอรี tmp และดาวน์โหลดไฟล์ vshell tar

cd /tmp

wget http://assets.nagios.com/downloads/exchange/nagiosvshell/vshell.tar.gz

Step 2 - แตกไฟล์ tar

tar zxf vshell.tar.gzStep 3- ไปที่ไดเร็กทอรี vshell และให้สิทธิ์ในการเรียกใช้ไฟล์ install.php สุดท้ายเรียกใช้สคริปต์การติดตั้ง

cd vshell

chmod +x install.php

./install.php

Step 4 - ไปที่https://192.168.56.101/vshell ในเบราว์เซอร์ของคุณเข้าสู่ระบบด้วย nagiosadmin และ Vshell ของคุณจะปรากฏขึ้น

ในบทนี้ให้เราพิจารณากรณีศึกษาของสององค์กรที่ประสบความสำเร็จในการนำ Nagios มาใช้

Bitnetix กับ Nagios

Bitnetix ในองค์กรที่ปรึกษาด้านไอทีซึ่งอยู่ในเครือข่ายศูนย์ข้อมูลการตรวจสอบและ Voice over IP ด้วยการนำเสนอของพวกเขาทำให้ธุรกิจขนาดเล็กดูใหญ่โต โซลูชันของพวกเขาช่วยคุณในการจัดการความสัมพันธ์กับลูกค้าในทางที่ดีขึ้นโดยเพิ่มการมีส่วนร่วมมากขึ้นและปรับปรุงความพึงพอใจของพวกเขา พวกเขากล่าวว่าพวกเขาอยู่ในธุรกิจการสื่อสารดังนั้นการสื่อสารข้อความที่ถูกต้องไปยังลูกค้าในเวลาที่เหมาะสมจึงเป็นสิ่งสำคัญมากสำหรับพวกเขา

Bitnetix ทำงานร่วมกับลูกค้าที่เข้าร่วมการตลาดทางอีเมล พวกเขาใช้เพื่อตรวจสอบเซิร์ฟเวอร์ AWS ซึ่งได้รับการจัดสรรแบบไดนามิกและรับผิดชอบในการส่งอีเมลหลายพันฉบับให้กับลูกค้า ก่อนหน้านี้พวกเขาใช้ Nagios core แต่ต้องการย้ายไปที่ Nagios XI ใหม่และผสานรวมกับเชฟโดยไม่มีเวลาหยุดทำงาน มีความท้าทายในการย้ายการกำหนดค่าสถานะสดบนแกน Nagios ไปสู่การตรวจสอบที่เหมาะสมใน Nagios XI แต่ด้วย Nagios พวกเขาสามารถตั้งค่าไฟล์คอนฟิกูเรชัน Nagios XI โดยใช้เชฟในตัว พวกเขาสามารถย้ายลูกค้าทั้งหมดจาก Nagios core ไปยัง Nagios XI ด้วย Zero downtime Nagios XI ยังสามารถทำงานร่วมกับ PagerDuty เพื่อส่งการแจ้งเตือนได้ทันที

EverWatch.gobal กับ Nagios

EverWatch.global เป็นองค์กรด้านการจัดการและให้คำปรึกษาด้านไอทีซึ่งช่วยเหลือองค์กรที่ไม่แสวงหาผลกำไรและองค์กรขนาดเล็ก / กลาง สำนักงานใหญ่ตั้งอยู่ที่เมืองโรเชสเตอร์นิวยอร์ก พวกเขาได้รับรางวัลมากมายจากผลงานของพวกเขากับ Nagios

EverWatch.global ทำงานร่วมกับลูกค้ารายย่อยอีคอมเมิร์ซที่มีรายได้ปีละพันล้านดอลลาร์ พวกเขามีหน้าที่ดูแลเว็บไซต์ให้ใช้งานได้ตลอดเวลาตรวจสอบรถเข็นและฟังก์ชันการชำระเงินส่งการแจ้งเตือนไปยังเจ้าหน้าที่ที่จำเป็นในกรณีที่มีการหมิ่นประมาท ความท้าทายคือเซิร์ฟเวอร์ของลูกค้าอยู่ห่างจากสำนักงานใหญ่ในนิวยอร์ก 500 ไมล์ สำหรับการตรวจสอบการผลิตการจัดเตรียมการประกันคุณภาพและการพัฒนาบนแพลตฟอร์มเดียวกันการกำหนดค่าควรจะไม่ซ้ำกันและคล้ายคลึงกันสำหรับทั้งสองพื้นที่

ด้วยความช่วยเหลือของ Nagios พวกเขาสามารถสร้างกฎไฟร์วอลล์ ssh สำหรับอุปกรณ์และศูนย์ปฏิบัติการเครือข่าย พวกเขายังสามารถตรวจสอบการหมิ่นประมาทที่เกิดขึ้นและลดผลบวกปลอมได้ ด้วยการกำหนดค่าตัวจัดการเหตุการณ์ใน Nagios จำนวนการแจ้งเตือนลดลงอย่างมาก Nagios ช่วยพวกเขาด้วยการรักษาเวลาให้บริการเว็บไซต์ของลูกค้าเป็น 98% ต่อปีจาก 85% ต่อปีนี่เป็นความสำเร็จอย่างมาก

“ ในแง่ของเงินจริง บริษัท สามารถทำยอดขายเพิ่มได้เกือบ 125,000,000 ดอลลาร์” Eric Loyd ซีอีโอ EverWatch Global