การทดสอบการเจาะ - โครงสร้างพื้นฐาน

ระบบคอมพิวเตอร์และเครือข่ายที่เกี่ยวข้องโดยปกติจะประกอบด้วยอุปกรณ์จำนวนมากและส่วนใหญ่มีบทบาทสำคัญในการดำเนินงานทั้งหมดและธุรกิจของระบบนั้น ๆ ข้อบกพร่องเล็กน้อย ณ เวลาใดก็ได้และที่ส่วนใดส่วนหนึ่งของอุปกรณ์เหล่านี้อาจทำให้เกิดความเสียหายอย่างมากต่อธุรกิจของคุณ ดังนั้นทุกคนจึงมีความเสี่ยงและจำเป็นต้องได้รับการรักษาความปลอดภัยอย่างเหมาะสม

การทดสอบการรุกของโครงสร้างพื้นฐานคืออะไร?

การทดสอบการเจาะโครงสร้างพื้นฐานรวมถึงระบบคอมพิวเตอร์ภายในอุปกรณ์ภายนอกที่เกี่ยวข้องเครือข่ายอินเทอร์เน็ตการทดสอบระบบคลาวด์และการจำลองเสมือน

ไม่ว่าจะซ่อนอยู่ในเครือข่ายภายในองค์กรของคุณหรือจากมุมมองสาธารณะมีความเป็นไปได้เสมอที่ผู้โจมตีสามารถใช้ประโยชน์จากสิ่งที่อาจเป็นอันตรายต่อโครงสร้างพื้นฐานของคุณ ดังนั้นจะดีกว่าที่จะปลอดภัยไว้ล่วงหน้าแทนที่จะเสียใจในภายหลัง

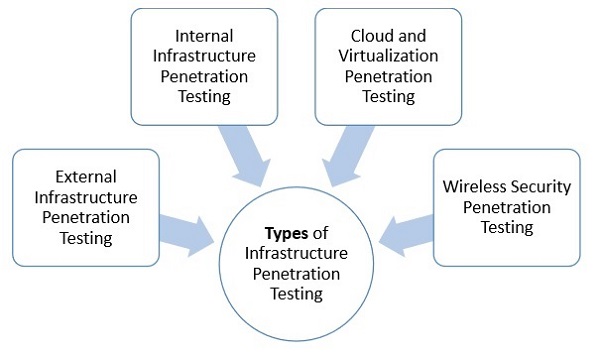

ประเภทของการทดสอบการรุกของโครงสร้างพื้นฐาน

ต่อไปนี้เป็นประเภทที่สำคัญของการทดสอบการเจาะโครงสร้างพื้นฐาน -

- การทดสอบการรุกของโครงสร้างพื้นฐานภายนอก

- การทดสอบการเจาะโครงสร้างพื้นฐานภายใน

- การทดสอบการเจาะระบบคลาวด์และ Virtualization

- การทดสอบการเจาะระบบความปลอดภัยแบบไร้สาย

การทดสอบโครงสร้างพื้นฐานภายนอก

การทดสอบการเจาะโดยกำหนดเป้าหมายโครงสร้างพื้นฐานภายนอกจะค้นพบว่าแฮ็กเกอร์สามารถทำอะไรกับเครือข่ายของคุณได้บ้างซึ่งสามารถเข้าถึงได้ง่ายผ่านทางอินเทอร์เน็ต

ในการทดสอบนี้ผู้ทดสอบจะจำลองการโจมตีแบบเดียวกับที่แฮกเกอร์ใช้ได้โดยการค้นหาและจับคู่ข้อบกพร่องด้านความปลอดภัยในโครงสร้างพื้นฐานภายนอกของคุณ

มีประโยชน์หลายประการของการใช้ประโยชน์จากการทดสอบการเจาะโครงสร้างพื้นฐานภายนอกเช่น -

ระบุข้อบกพร่องภายในการกำหนดค่าไฟร์วอลล์ที่อาจนำไปใช้ในทางที่ผิด

ค้นหาว่าผู้โจมตีสามารถรั่วไหลข้อมูลออกจากระบบของคุณได้อย่างไร

ชี้ให้เห็นว่าปัญหาเหล่านี้สามารถแก้ไขได้อย่างไร

จัดทำรายงานที่ครอบคลุมโดยเน้นถึงความเสี่ยงด้านความปลอดภัยของเครือข่ายชายแดนและแนะนำแนวทางแก้ไข

มั่นใจในประสิทธิภาพและประสิทธิผลโดยรวมของธุรกิจของคุณ

การทดสอบการเจาะโครงสร้างพื้นฐานภายใน

เนื่องจากข้อบกพร่องด้านความปลอดภัยภายในเล็กน้อยแฮกเกอร์จึงทำการฉ้อโกงอย่างผิดกฎหมายในองค์กรขนาดใหญ่ ดังนั้นด้วยการทดสอบการเจาะโครงสร้างพื้นฐานภายในผู้ทดสอบสามารถระบุความเป็นไปได้ของการรักษาความปลอดภัยและจากพนักงานคนใดปัญหานี้จึงเกิดขึ้น

การทดสอบการเจาะโครงสร้างพื้นฐานภายในมีประโยชน์เหมือนกัน -

ระบุว่าผู้โจมตีภายในสามารถใช้ประโยชน์จากข้อบกพร่องด้านความปลอดภัยเล็กน้อยได้อย่างไร

ระบุความเสี่ยงทางธุรกิจที่อาจเกิดขึ้นและความเสียหายที่ผู้โจมตีภายในสามารถทำได้

ปรับปรุงระบบความปลอดภัยของโครงสร้างพื้นฐานภายใน

จัดทำรายงานที่ครอบคลุมโดยให้รายละเอียดเกี่ยวกับความเสี่ยงด้านความปลอดภัยของเครือข่ายภายในพร้อมกับแผนปฏิบัติการโดยละเอียดเกี่ยวกับวิธีจัดการกับมัน

การทดสอบการเจาะระบบคลาวด์และ Virtualization

ในขณะที่คุณซื้อเซิร์ฟเวอร์สาธารณะหรือ Wave Space จะเพิ่มความเสี่ยงของการละเมิดข้อมูลอย่างมาก นอกจากนี้การระบุผู้โจมตีบนสภาพแวดล้อมระบบคลาวด์เป็นเรื่องยาก ผู้โจมตียังสามารถซื้อโฮสติ้งสิ่งอำนวยความสะดวกระบบคลาวด์เพื่อเข้าถึงข้อมูลคลาวด์ใหม่ของคุณ

ในความเป็นจริงคลาวด์โฮสติ้งส่วนใหญ่ใช้งานบนโครงสร้างพื้นฐานเสมือนทำให้เกิดความเสี่ยงด้าน Virtualization ที่ผู้โจมตีสามารถเข้าถึงได้ง่าย

การทดสอบการเจาะระบบคลาวด์และ Virtualization มีประโยชน์เหมือนกัน -

ค้นพบความเสี่ยงที่แท้จริงภายในสภาพแวดล้อมเสมือนจริงและแนะนำวิธีการและค่าใช้จ่ายในการแก้ไขภัยคุกคามและข้อบกพร่อง

ให้แนวทางและแผนปฏิบัติการว่าจะแก้ไขปัญหาอย่างไร

ปรับปรุงระบบป้องกันโดยรวม

จัดทำรายงานระบบความปลอดภัยที่ครอบคลุมของการประมวลผลแบบคลาวด์และการจำลองเสมือนโดยสรุปข้อบกพร่องด้านความปลอดภัยสาเหตุและแนวทางแก้ไขที่เป็นไปได้

การทดสอบการเจาะระบบความปลอดภัยแบบไร้สาย

เทคโนโลยีไร้สายของแล็ปท็อปและอุปกรณ์อื่น ๆ ช่วยให้เข้าถึงเครือข่ายต่างๆได้ง่ายและยืดหยุ่น เทคโนโลยีที่เข้าถึงได้ง่ายมีความเสี่ยงต่อความเสี่ยงเฉพาะ เนื่องจากความปลอดภัยทางกายภาพไม่สามารถใช้เพื่อ จำกัด การเข้าถึงเครือข่ายได้ ผู้โจมตีสามารถแฮ็คจากสถานที่ห่างไกล ดังนั้นการทดสอบการเจาะระบบความปลอดภัยไร้สายจึงจำเป็นสำหรับ บริษัท / องค์กรของคุณ

ต่อไปนี้เป็นสาเหตุของการมีเทคโนโลยีไร้สาย -

เพื่อค้นหาความเสี่ยงที่อาจเกิดขึ้นจากอุปกรณ์ไร้สายของคุณ

เพื่อให้แนวทางและแผนปฏิบัติการเกี่ยวกับวิธีการป้องกันภัยคุกคามจากภายนอก

เพื่อปรับปรุงระบบความปลอดภัยโดยรวม

สำหรับการจัดทำรายงานระบบความปลอดภัยที่ครอบคลุมของเครือข่ายไร้สายเพื่อสรุปข้อบกพร่องด้านความปลอดภัยสาเหตุและแนวทางแก้ไขที่เป็นไปได้