SAP - ความปลอดภัย

มีสามจุดที่ต้องดูแลเพื่อความปลอดภัย -

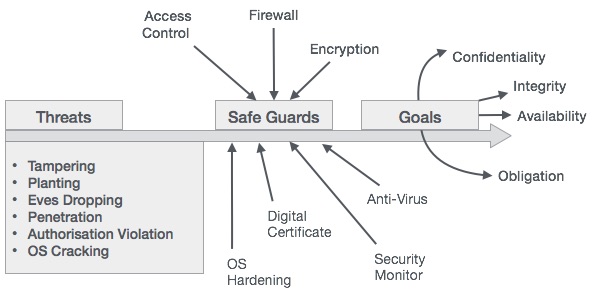

Confidentiality - การเปิดเผยข้อมูลโดยไม่ได้รับอนุญาต

Integrity - การแก้ไขข้อมูลโดยไม่ได้รับอนุญาต

Availability - การปฏิเสธการให้บริการ (การขาดทรัพยากรคอมพิวเตอร์)

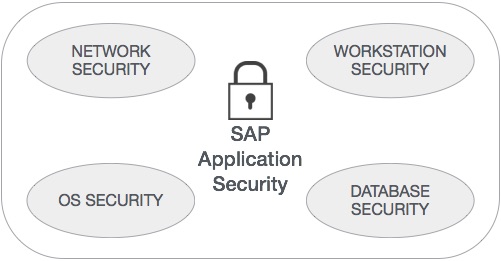

ในสภาพแวดล้อมรันไทม์ของ SAP จำเป็นต้องควบคุมทั้งความปลอดภัยของแอปพลิเคชันและการเข้าถึงระบบ SAP โดยไม่ได้รับอนุญาต บัญชีผู้ใช้ที่กำหนดไว้สำหรับผู้ใช้ในสภาพแวดล้อมรันไทม์ SAP ได้รับการรักษาความปลอดภัยโดยบทบาทที่ให้สิทธิ์แก่พวกเขา การอนุญาต SAP ควบคุมการเข้าถึงธุรกรรม (Business Process Activities) หรือสิ่งที่สามารถดำเนินการได้ภายในกระบวนการทางธุรกิจเฉพาะทีละขั้น

- กันบุคคลที่ไม่ได้รับอนุญาตออกจากระบบ

- กันคนออกจากที่ที่ไม่ควรอยู่

- การปกป้องข้อมูลจากความเสียหายหรือสูญหาย

การป้องกัน

เพื่อหลีกเลี่ยงภัยคุกคามระบบที่มีประสิทธิภาพและเสียงจะใช้การป้องกันเช่นการควบคุมการเข้าถึงไฟร์วอลล์การเข้ารหัสการทำให้แข็ง O / S ใบรับรองดิจิทัลการตรวจสอบความปลอดภัยและโปรแกรมป้องกันไวรัส

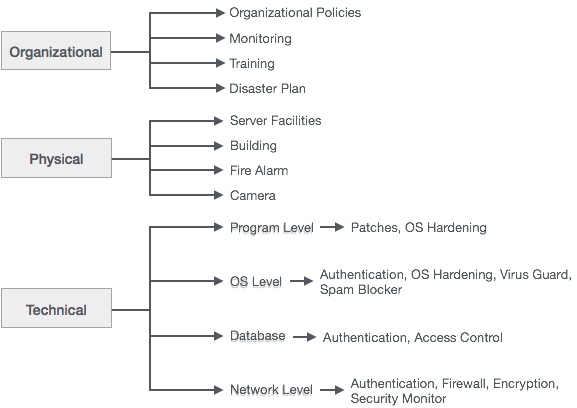

การจำแนกประเภทความปลอดภัย

ความปลอดภัยสามารถแบ่งออกเป็นสามประเภทที่แตกต่างกัน -

- ความปลอดภัยขององค์กร - เกี่ยวข้องกับองค์กร

- ทางกายภาพ - เกี่ยวข้องกับทรัพย์สินทางกายภาพ

- ทางเทคนิค - เกี่ยวข้องกับภัยคุกคามทางเทคนิค นี่คืออีกครั้งที่แบ่งออกเป็นสี่ประเภท -

- ความปลอดภัยระดับโปรแกรม

- ความปลอดภัยระดับ O / S

- ความปลอดภัยของฐานข้อมูล

- ความปลอดภัยของเครือข่าย

ความปลอดภัยที่แตกต่างกัน

เราสามารถช่วยรักษาความปลอดภัยหลายชั้นในระบบ SAP R / 3

Authentication - เฉพาะผู้ใช้ที่ถูกต้องเท่านั้นที่จะสามารถเข้าถึงระบบได้

Authorization - ผู้ใช้ควรสามารถทำงานที่กำหนดไว้เท่านั้น

Integrity - ต้องได้รับความสมบูรณ์ของข้อมูลตลอดเวลา

Privacy - การป้องกันข้อมูลจากการเข้าถึงโดยไม่ได้รับอนุญาต

Obligation - ประกันความรับผิดและภาระผูกพันทางกฎหมายต่อผู้มีส่วนได้ส่วนเสียและผู้ถือหุ้นรวมถึงการตรวจสอบความถูกต้อง