İletişim Teknolojileri - Hızlı Kılavuz

Konuşma, işaret veya sembollerin kullanılması yoluyla bilgi alışverişi iletişim olarak adlandırılır. İlk insanlar, yaklaşık 5.00.000 yıl önce konuşmaya başladığında, bu ilk iletişim tarzıydı. Çağdaş dünyada iletişimi yönlendiren modern teknolojilere dalmadan önce, insanların birbirleriyle bilgiyi paylaşmak için nasıl daha iyi iletişim teknikleri geliştirdiğini bilmemiz gerekir.

İletişim Tarihi

İnsanlarla uzaktan iletişim kurmak, telecommunication. İlk telekomünikasyon biçimleri şunlardı:smoke signals, drums veya ateş torches. Bu iletişim sistemlerinin en büyük dezavantajı, yalnızca önceden belirlenmiş bir dizi mesajın iletilebilmesiydi. Bu 18 üstesinden edildi th ve 19 inci geliştirilmesi yoluyla yüzyıltelegraphy ve Morse code.

1878'de telefonun icadı ve ticari telefonun kurulması, iletişim sistemlerinde bir dönüm noktası oldu ve gerçek telekomünikasyon doğdu. Uluslararası Telekomünikasyon Birliği (ITU) telekomünikasyon, herhangi bir işaret, sinyal veya mesajın elektromanyetik sistemlerle iletilmesi, yayılması ve alınması olarak tanımlar. Artık fiziksel olarak binlerce kilometre uzakta bulunan insanlarla bağlantı kuracak iletişim teknolojisine sahiptik.

Telefonlar yavaş yavaş yerini televizyona, görüntülü telefona, uyduya ve nihayet bilgisayar ağlarına bıraktı. Bilgisayar ağları, günümüz iletişim ve iletişim teknolojilerinde devrim yarattı. Sonraki bölümlerde derinlemesine çalışmamızın konusu bu olacaktır.

ARPANET - İlk Ağ

ARPANET - Advanced Research Projects Agency Network- İnternetin büyükbabası, ABD Savunma Bakanlığı (DOD) tarafından kurulan bir ağdı. Ağı kurma çalışmaları 1960'ların başlarında başladı ve DOD, ağ iletişimi için ilk protokoller, diller ve çerçevelerin geliştirilmesine yol açan büyük araştırma çalışmalarına sponsor oldu.

Los Angeles'taki Kaliforniya Üniversitesi (UCLA), Stanford Araştırma Enstitüsü (SRI), Santa Barbara'daki Kaliforniya Üniversitesi (UCSB) ve Utah Üniversitesi'nde dört düğümü vardı. 29 Ekim 1969'da ilk mesaj UCLA ve SRI arasında değiş tokuş edildi. E-posta, UCLA'nın BBN'ye bağlanmasından sonra 1972'de Bolt Beranek ve Newman, Inc.'de (BBN) Roy Tomlinson tarafından oluşturuldu.

İnternet

ARPANET, Savunma ile ilgili araştırmalar yürüten ABD üniversitelerini DOD ile birleştirmek için genişledi. Ülkedeki büyük üniversitelerin çoğunu kapsıyordu. Ağ oluşturma kavramı, University College of London (İngiltere) ve Royal Radar Network (Norveç) ARPANET'e bağlandığında ve bir ağ ağı kurulduğunda hız kazandı.

İnternet terimi, bu ağ ağını tanımlamak için Stanford Üniversitesi'nden Vinton Cerf, Yogen Dalal ve Carl Sunshine tarafından icat edildi. Birlikte, İnternet üzerinden bilgi alışverişini kolaylaştırmak için protokoller geliştirdiler. İletim Kontrol Protokolü (TCP) hala ağ iletişiminin omurgasını oluşturur.

Telenet

Telenet, 1974 yılında tanıtılan ARPANET'in ilk ticari uyarlamasıydı. Bununla birlikte İnternet Servis Sağlayıcısı (ISP) kavramı da tanıtıldı. Bir ISS'nin temel işlevi, müşterilerine uygun fiyatlarla kesintisiz İnternet bağlantısı sağlamaktır.

Dünya çapında Ağ

İnternetin ticarileştirilmesiyle, dünyanın farklı yerlerinde giderek daha fazla ağ geliştirildi. Her ağ, ağ üzerinden iletişim kurmak için farklı protokoller kullandı. Bu, farklı ağların sorunsuz bir şekilde birbirine bağlanmasını engelledi. 1980'lerde, Tim Berners-Lee, CERN, İsviçre'de bir grup Bilgisayar bilimcisini World Wide Web (WWW) adı verilen, çeşitli ağlardan oluşan kesintisiz bir ağ oluşturmaya yönlendirdi.

World Wide Web, hiper metinler aracılığıyla birbirine bağlanmış web siteleri ve web sayfalarından oluşan karmaşık bir ağdır. Köprü metni, aynı veya farklı web sitesinin başka bir web sayfasına bağlanan bir kelime veya kelime grubudur. Köprü metne tıklandığında, başka bir web sayfası açılır.

ARPANET'ten WWW'ye evrim, dünyanın her yerindeki araştırmacılar ve bilgisayar bilimcilerinin birçok yeni başarısı sayesinde mümkün olmuştur. İşte bu gelişmelerden bazıları -

| Yıl | Kilometre taşı |

|---|---|

| 1957 | ABD tarafından kurulan İleri Araştırma Projesi Ajansı |

| 1969 | ARPANET işlevsel hale geldi |

| 1970 | ARPANET BBN'lere bağlandı |

| 1972 | Roy Tomlinson, ağ mesajlaşması veya E-posta geliştiriyor. @ Sembolü "at" anlamına gelir |

| 1973 | APRANET, Norveç Kraliyet Radar Ağına bağlandı |

| 1974 | İnternet terimi ARPANET'in ilk ticari kullanımı olan Telenet onaylandı |

| 1982 | ARPANET'te standart protokol olarak sunulan TCP / IP |

| 1983 | Alan Adı Sistemi tanıtıldı |

| 1986 | Ulusal Bilim Vakfı, NSFNET programı ile daha fazla kişiye bağlantı sağlıyor |

| 1990 | ARPANET hizmet dışı bırakıldı İlk web tarayıcısı Nexus geliştirildi HTML geliştirildi |

| 2002-2004 | Web 2.0 doğdu |

Ağ oluşturmanın ayrıntılarına girmeden önce, veri iletişimiyle ilgili bazı genel terimleri tartışalım.

Kanal

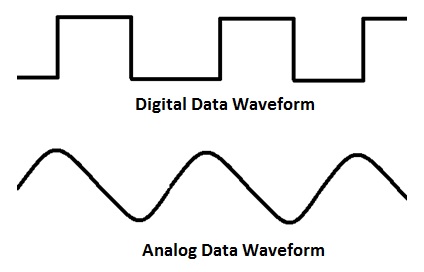

Üzerinden bilgi alışverişi yapılan kablolar gibi fiziksel ortama denir channel. İletim kanalı olabiliranalog veya digital. Adından da anlaşılacağı gibi, analog kanallar verileri kullanarak iletiranalog signals dijital kanallar veri iletirken digital signals.

Popüler ağ terminolojisinde, verilerin gönderildiği veya alındığı yol denir. data channel. Bu veri kanalı, bakır tel kablolar gibi somut bir ortam veya benzeri yayın ortamı olabilir.radio waves.

Veri aktarım hızı

Birim zamanda ölçülen iletim kanalı üzerinden aktarılan veya alınan verilerin hızına veri aktarım hızı denir. En küçük ölçü birimi saniyedeki bittir (bps). 1 bps, 1 bitlik (0 veya 1) verinin 1 saniyede aktarıldığı anlamına gelir.

İşte yaygın olarak kullanılan bazı veri aktarım hızları -

- 1 Bps = 1 Bayt / saniye = 8 bit / saniye

- 1 kbps = 1 kilobit / saniye = 1024 bit / saniye

- 1 Mbps = 1 Megabit / saniye = 1024 Kbps

- 1 Gbps = 1 Gigabit / saniye = 1024 Mbps

Bant genişliği

Bir ağ tarafından desteklenebilen veri aktarım hızlarına bant genişliği denir. Saniyedeki bit sayısı (bps) cinsinden ölçülür. Günümüzün modern ağları Kbps, Mbps ve Gbps'de bant genişliği sağlar. Bir ağın bant genişliğini etkileyen faktörlerden bazıları şunlardır:

- Kullanılan ağ cihazları

- Kullanılan protokoller

- Bağlanan kullanıcı sayısı

- Çarpışma, hatalar vb. Gibi ağ ek yükleri

Çıktı

Verim, verilerin ağ üzerinden aktarıldığı gerçek hızdır. Gerçek verileri iletmenin yanı sıra, ağ bant genişliği hata mesajlarını, onay çerçevelerini vb. İletmek için kullanılır.

Verim, bant genişliğinden ziyade ağ hızının, verimliliğinin ve kapasite kullanımının daha iyi bir ölçümüdür.

Protokol

Protokol, aygıtlar tarafından ağ üzerinden iletişim kurmak için kullanılan bir dizi kural ve düzenlemedir. Tıpkı insanlar gibi, bilgisayarların da başarılı iletişimi sağlamak için kurallara ihtiyacı vardır. Tercüman yokken iki kişi aynı anda veya farklı dillerde konuşmaya başlarsa, anlamlı bir bilgi alışverişi gerçekleşemez.

Benzer şekilde, ağa bağlı cihazların, verilerin ne zaman ve nasıl iletileceği, ne zaman veri alınacağı, hatasız mesajın nasıl verileceği gibi durumları tanımlayan kurallara uyması gerekir.

İnternet üzerinden kullanılan bazı yaygın protokoller şunlardır:

- Geçiş kontrol protokolü

- internet protokolü

- Noktadan Noktaya Protokolü

- dosya aktarım Protokolü

- Üstmetin transfer protokolü

- İnternet Mesaj Erişim Protokolü

Büyük ağlarda, veri iletimi için birden fazla yol olabilir. senderalıcıya. Verilerin mevcut seçeneklerden alması gereken bir yolun seçilmesi denirswitching. İki popüler anahtarlama tekniği vardır - devre anahtarlama ve paket anahtarlama.

Devre anahtarlama

Gönderici ve alıcı arasında veri iletimi için özel bir yol kurulduğunda, buna devre anahtarlama denir. Herhangi bir ağ düğümü ses, video, metin veya başka herhangi bir bilgi türü veri göndermek istediğinde,call request signalalıcıya gönderilir ve özel yolun kullanılabilirliğini sağlamak için geri alınır. Bu özel yol daha sonra veri göndermek için kullanılır. ARPANET, ağ üzerinden iletişim için devre anahtarlamayı kullandı.

Devre Anahtarlamanın Avantajları

Devre anahtarlama, diğer anahtarlama tekniklerine göre bu avantajları sağlar -

- Yol ayarlandıktan sonra, tek gecikme veri aktarım hızında

- Tıkanıklık veya bozuk mesaj sorunu yok

Devre Anahtarlamanın Dezavantajları

Devre anahtarlamanın dezavantajları vardır -

Uzun kurulum süresi gereklidir

Herhangi bir iletim gerçekleşmeden önce bir istek belirteci alıcıya gitmeli ve ardından onaylanmalıdır

Hat uzun süre bekletilebilir

Paket değiştirme

Tartıştığımız gibi, devre anahtarlamayla ilgili en büyük sorun, iletim için özel bir hatta ihtiyaç duymasıdır. Paket anahtarlamada veriler, her paketin kaynak ve hedef adreslerine sahip olduğu ve bir yönlendiriciden diğerine giden küçük paketlere bölünür.

Herhangi bir ağın etkili olabilmesi için ham veri akışı, bir cihazdan diğerine bir ortam üzerinden taşınmalıdır. Veri aktarımı için çeşitli aktarım ortamları kullanılabilir. Bu aktarım medyası iki tür olabilir -

Guided- Kılavuzlu ortamda, iletilen veriler sabit bir yola sahip kablolama sisteminden geçer. Örneğin bakır teller, fiber optik teller vb.

Unguided- Kılavuzsuz ortamda, iletilen veriler elektromanyetik sinyal şeklinde boş alanda dolaşır. Örneğin radyo dalgaları, lazerler vb.

Her aktarım ortamının bant genişliği, hız, gecikme, bit başına maliyet, kurulum ve bakım kolaylığı vb. Açısından kendine özgü avantajları ve dezavantajları vardır. En yaygın kullanılan ortamlardan bazılarını ayrıntılı olarak tartışalım.

Twisted Pair Kablo

Bakır teller, düşük maliyetlerde iyi performans nedeniyle sinyal iletmek için kullanılan en yaygın tellerdir. En çok telefon hatlarında kullanılırlar. Bununla birlikte, iki veya daha fazla kablo yan yana yatıyorsa, birbirlerinin sinyallerini engelleyebilirler. Bu elektromanyetik paraziti azaltmak için, bir çift bakır tel, bir DNA molekülü gibi sarmal biçimde birbirine bükülür. Bu tür bükülmüş bakır teller denirtwisted pair. Yakındaki bükülmüş çiftler arasındaki paraziti azaltmak için, her çift için bükülme oranları farklıdır.

Telefon sistemlerinin ve Ethernet ağlarının omurgası olan bükümlü çift kablolar oluşturmak için koruyucu bir örtü içinde en fazla 25 bükümlü çift bir araya getirilir.

Bükümlü çift kablonun avantajları

Bükümlü çift kablo, tüm dünyada en eski ve en popüler kablolardır. Bu, sundukları birçok avantajdan kaynaklanmaktadır -

- Sığ öğrenme eğrisi sayesinde eğitimli personel kolayca ulaşılabilir

- Hem analog hem de dijital yayınlar için kullanılabilir

- Kısa mesafeler için en az pahalı

- Ağın bir bölümü hasar görürse ağın tamamı kapanmaz

Bükümlü çift kablonun dezavantajları

Bükümlü çift kablolar birçok avantajı ile bazı dezavantajlar da sunar -

- Sinyal, tekrarlayıcılar olmadan uzun mesafelere gidemez

- 100 metreden uzun mesafelerde yüksek hata oranı

- Çok ince ve bu nedenle kolayca kırılır

- Geniş bant bağlantıları için uygun değil

Bükümlü çift kablo ekranlama

Bükülmüş çift kabloların gürültü sinyallerini alma eğilimine karşı koymak için, teller aşağıdaki üç şekilde ekranlanır -

- Her bükülü çift korumalıdır.

- Kabloda birden fazla bükümlü çift seti korumalıdır.

- Her bükülmüş çift ve ardından tüm çiftler korumalı.

Bu tür bükülmüş çiftler denir shielded twisted pair (STP) cables. Korumalı olmayan ancak koruyucu bir kılıf içinde basitçe bir araya getirilen tellereunshielded twisted pair (UTP) cables. Bu kabloların maksimum uzunluğu 100 metre olabilir.

Ekranlama, kabloyu hantal hale getirir, bu nedenle UTP, STP'den daha popülerdir. UTP kabloları evlerde ve ofislerde son mil ağ bağlantısı olarak kullanılır.

Koaksiyel kablo

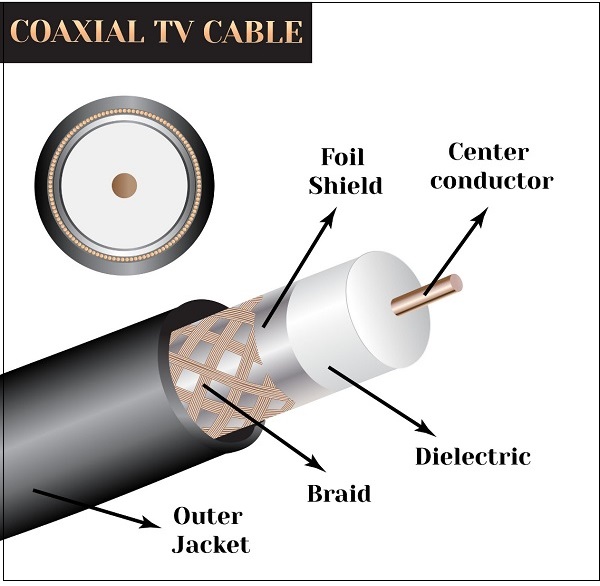

Coaxial cables bakır kablolar daha iyi shieldingbükümlü çift kablolardan daha fazla, böylece iletilen sinyaller daha yüksek hızlarda daha uzun mesafeler kat edebilir. Bir koaksiyel kablo, en içten başlayarak bu katmanlardan oluşur -

Sert bakır tel core

Insulating material çekirdeği çevrelemek

Yakın dokunmuş örgülü ağ conducting material çevreleyen insulator

Koruyucu plastic sheath teli çevrelemek

Koaksiyel kablolar aşağıdakiler için yaygın olarak kullanılmaktadır: cable TV bağlantılar ve LANs.

Koaksiyel Kabloların Avantajları

Koaksiyel kabloların avantajları şunlardır -

Mükemmel gürültü bağışıklığı

Sinyaller daha yüksek hızlarda daha uzun mesafelere gidebilir, örneğin 1 Km kablo için 1 ila 2 Gbps

Hem analog hem de dijital sinyaller için kullanılabilir

Fiber optik kablolara kıyasla ucuz

Kurulumu ve bakımı kolay

Koaksiyel Kabloların Dezavantajları

Koaksiyel kabloların dezavantajlarından bazıları şunlardır -

- Bükümlü çift kablolara kıyasla pahalıdır

- Bükülü çift kablolarla uyumlu değildir

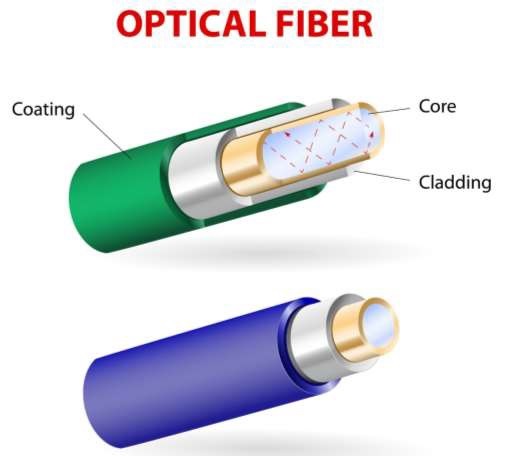

Optik fiber

Işık dalgaları kullanarak veri iletmek için kullanılan ince cam veya plastik iplere optical fibre. Işık Yayan Diyotlar (LED'ler) veya Lazer Diyotlar (LD'ler),sourcetarafından okunan detector diğer ucunda. Optical fibre cablekoruyucu bir örtü içinde bir arada demetlenmiş bu tür iplik veya liflerden oluşan bir demete sahiptir. Her lif, en içteki katmandan başlayarak bu üç katmandan oluşur -

Core yüksek kalitede yapılmış silica glass veya plastic

Cladding yüksek kalitede yapılmış silica glass veya plasticçekirdekten daha düşük kırılma indisine sahip

Koruyucu dış kaplama denir buffer

Hem göbeğin hem de kaplamanın benzer malzemeden yapıldığını unutmayın. Ancakrefractive index kaplamanın daha düşük olması, çekirdekten kaçmaya çalışan herhangi bir başıboş ışık dalgası nedeniyle geri yansıtılır. total internal reflection.

Optik fiber hızla telefon hatlarında, internet iletişiminde ve hatta kablolu TV bağlantılarında bakır tellerin yerini alıyor çünkü iletilen veriler zayıflamadan çok uzun mesafeler kat edebilir. Single node fiber optik kablo maksimum 2 km segment uzunluğuna ve 100 Mbps'ye kadar bant genişliğine sahip olabilir. Multi-node fiber optik kablo maksimum 100 km segment uzunluğuna ve 2 Gbps'ye kadar bant genişliğine sahip olabilir.

Optik Fiberin Avantajları

Optik fiber, sunduğu bu avantajlar nedeniyle bakır tellerin yerini hızla alıyor -

- Yüksek bant genişliği

- Elektromanyetik girişime karşı bağışıklık

- Endüstriyel ve gürültülü alanlar için uygundur

- Veri taşıyan sinyaller zayıflamadan uzun mesafelere gidebilir

Optik Fiberin Dezavantajları

Uzun segment uzunluklarına ve yüksek bant genişliğine rağmen, bu dezavantajlardan dolayı optik fiber kullanmak herkes için uygun bir seçenek olmayabilir -

- Optik fiber kablolar pahalıdır

- Optik fiber kabloların üretimi, kurulumu ve bakımı için gerekli olan gelişmiş teknoloji

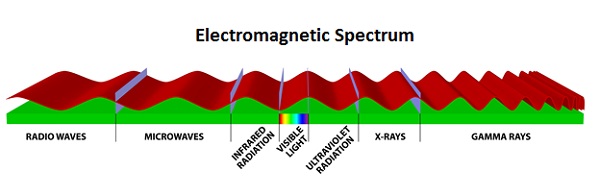

- Işık dalgaları tek yönlüdür, bu nedenle tam çift yönlü iletim için iki frekans gerekir

Kızılötesi

Düşük frekanslı kızılötesi dalgalar, TV uzaktan kumandası, kablosuz hoparlörler, otomatik kapılar, elde tutulan cihazlar gibi çok kısa mesafeli iletişim için kullanılır. Kızılötesi sinyaller bir oda içinde yayılabilir ancak duvarlara nüfuz edemez. Bununla birlikte, bu kadar kısa menzil nedeniyle, en güvenli iletim modlarından biri olarak kabul edilir.

Radyo dalgası

Verilerin radyo frekansları kullanılarak iletilmesine denir radio-wave transmission. Hepimiz eğlence programları yayınlayan radyo kanallarına aşinayız. Radyo istasyonları, radyo dalgalarınıtransmitterscihazlarımıza takılan alıcı tarafından alınan.

Hem vericiler hem de alıcılar, radyo sinyallerini yaymak veya yakalamak için antenler kullanır. Bu radyo frekansları ayrıca şunlar için de kullanılabilir:direct voice communication içinde allocated range. Bu aralık genellikle 10 mildir.

Radyo Dalgasının Avantajları

Bunlar radyo dalgası aktarımlarının avantajlarından bazıları -

- Ucuz bilgi alışverişi modu

- Kablo döşemek için arazi edinilmesine gerek yoktur

- Cihazların kurulumu ve bakımı ucuzdur

Radyo Dalgasının Dezavantajları

Bunlar radyo dalgası aktarımlarının bazı dezavantajları -

- Güvenli olmayan iletişim ortamı

- Yağmur, gök gürültülü fırtına vb. Hava değişikliklerine eğilimli.

Bilgisayarları, yazıcıları, faks makinelerini ve diğer elektronik cihazları bir ağa bağlamak için kullanılan donanım cihazları network devices. Bu cihazlar, verileri aynı veya farklı ağlar üzerinden hızlı, güvenli ve doğru bir şekilde aktarır. Ağ cihazları, ağlar arası veya ağ içi olabilir. NIC kartı veya RJ45 konektörü gibi bazı cihazlar cihaza yüklenirken bazıları yönlendirici, anahtar vb. Gibi ağın bir parçasıdır. Bu cihazlardan bazılarını daha ayrıntılı inceleyelim.

Modem

Modem, bir bilgisayarın telefon veya kablo hatları üzerinden veri gönderip almasını sağlayan bir cihazdır. Bilgisayarda depolanan veriler dijitaldir, ancak bir telefon hattı veya kablo teli yalnızca analog verileri iletebilir.

Modemin ana işlevi, dijital sinyali analoğa veya tam tersine dönüştürmektir. Modem, iki cihazın birleşimidir -modulator ve demodulator. modulatorVeriler bilgisayar tarafından gönderilirken dijital verileri analog verilere dönüştürür. demodulator analog veri sinyallerini bilgisayar tarafından alındığında dijital verilere dönüştürür.

Modem Türleri

Modem, verileri iletebileceği yön, iletim hattına bağlantı türü, iletim modu vb. Gibi çeşitli şekillerde kategorize edilebilir.

Veri aktarımının yönüne bağlı olarak, modem bu tiplerde olabilir -

Simplex - Tek yönlü bir modem, verileri dijital cihazdan ağa (modülatör) veya ağdan dijital cihaza (demodülatör) yalnızca bir yönde aktarabilir.

Half duplex - Yarı çift yönlü bir modem, verileri her iki yönde ancak bir seferde yalnızca bir tane aktarma kapasitesine sahiptir.

Full duplex - Tam çift yönlü bir modem, aynı anda her iki yönde de veri iletebilir.

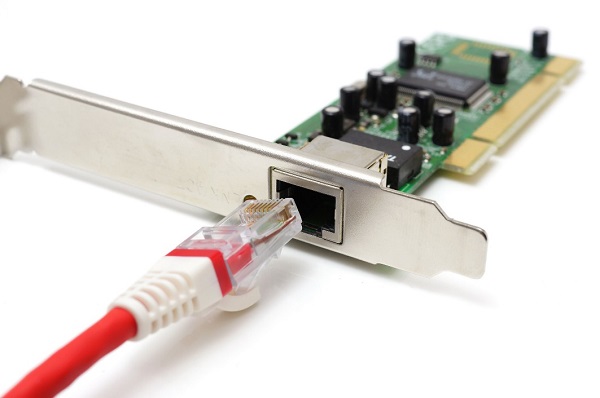

RJ45 Konektörü

RJ45 kısaltmasıdır Registered Jack 45. RJ45 connector cihazlar tarafından fiziksel olarak bağlanmak için kullanılan 8 pimli bir jaktır. Ethernet dayalı local area networks (LANs). EthernetLAN kurmak için protokolleri tanımlayan bir teknolojidir. Ethernet LAN'lar için kullanılan kablo çift bükümlüdür veRJ45 connector pinsHer iki uçta. Bu pinler, cihazlarda karşılık gelen sokete gider ve cihazı ağa bağlar.

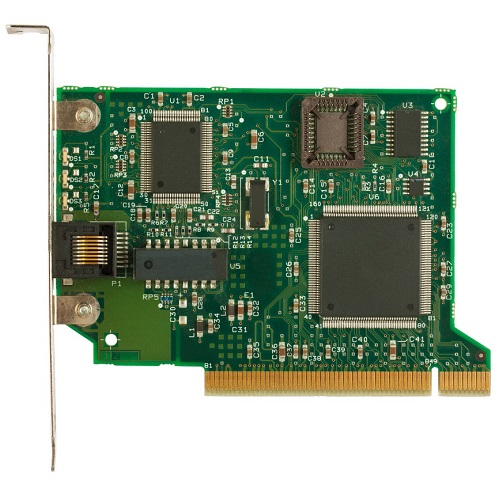

Ethernet Kartı

Ethernet card, Ayrıca şöyle bilinir network interface card (NIC), bilgisayarlar tarafından bağlanmak için kullanılan bir donanım bileşenidir Ethernet LANve LAN üzerindeki diğer cihazlarla iletişim kurun. En erkenEthernet cardssistemin dışındaydı ve manuel olarak kurulması gerekiyordu. Modern bilgisayar sistemlerinde, dahili bir donanım bileşenidir. NIC,RJ45 socket ağ kablosunun fiziksel olarak takılı olduğu yer.

Ethernet card speedsdesteklediği protokollere göre değişiklik gösterebilir. Eski Ethernet kartları maksimum hıza sahipti10 Mbps. Bununla birlikte, modern kartlar hızlı Ethernet'leri bir hıza kadar destekler.100 Mbps. Hatta bazı kartların kapasitesi1 Gbps.

Yönlendirici

Bir router bir network layerHer iki ağ da aynı protokol setini destekliyorsa, bir LAN'dan diğerine veri ileten donanım aygıtı. Yani birrouter tipik olarak en az iki LAN'a bağlıdır ve internet service provider(ISP). Verilerini şu şekilde alır:packets, hangileri data frames onların destination addresskatma. Yönlendirici ayrıca sinyalleri iletmeden önce güçlendirir. Bu yüzden aynı zamandarepeater.

Yönlendirme Tablosu

Bir yönlendirici, paketin hedefine hızlı ve doğru bir şekilde ulaşmak için izleyebileceği mevcut en iyi rotaya karar vermek için yönlendirme tablosunu okur. Yönlendirme tablosu bu iki türde olabilir -

Static- Statik bir yönlendirme tablosunda yollar manuel olarak beslenir. Bu nedenle, yalnızca en fazla iki ila üç yönlendiriciye sahip çok küçük ağlar için uygundur.

Dynamic- Dinamik bir yönlendirme tablosunda yönlendirici, hangi yolların ücretsiz olduğunu belirlemek için protokoller aracılığıyla diğer yönlendiricilerle iletişim kurar. Bu, çok sayıda yönlendirici nedeniyle manuel beslemenin mümkün olmadığı daha büyük ağlar için uygundur.

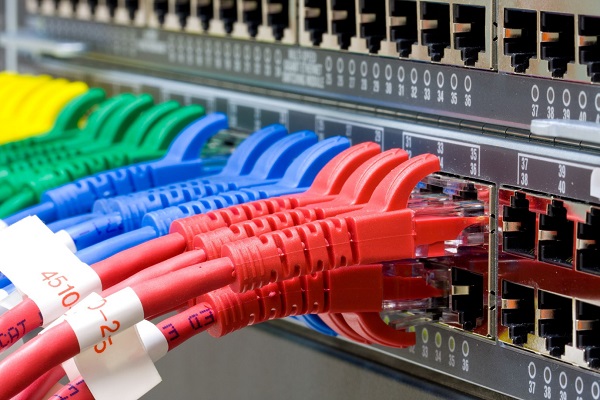

Değiştirmek

Switch diğer cihazları ağa bağlayan bir ağ cihazıdır Ethernet ağlar aracılığıyla twisted pairkablolar. Kullanırpacket switching tekniği receive, store ve forward data packetsağda. Anahtar, kendisine bağlı tüm cihazların ağ adreslerinin bir listesini tutar.

Bir paket aldığında, hedef adresini kontrol eder ve paketi doğru bağlantı noktasına iletir. İletmeden önce, paketler çakışma ve diğer ağ hatalarına karşı kontrol edilir. Veriler tam çift yönlü modda iletilir

Anahtarlardaki veri aktarım hızı, ağ oluşturma için kullanılan hub'lar gibi diğer ağ cihazlarının iki katı olabilir. Bunun nedeni, anahtarın maksimum hızını kendisine bağlı tüm cihazlarla paylaşmasıdır. Bu, yüksek trafikte bile ağ hızını korumaya yardımcı olur. Aslında, birden çok anahtar kullanılarak ağlarda daha yüksek veri hızlarına ulaşılır.

Ağ geçidi

Gatewayiki veya daha fazla farklı ağı bağlamak için kullanılan bir ağ cihazıdır. Ağ sözlüğünde, farklı protokoller kullanan ağlardissimilar networks. Ağ geçidi genellikle birden çokNICsfarklı ağlara bağlı. Bir ağ geçidi, tamamen yazılım kullanılarak da yapılandırılabilir. Ağlar, ağ geçitleri aracılığıyla farklı bir ağa bağlandığından, bu ağ geçitleri genellikle ağın ana bilgisayarları veya uç noktalarıdır.

Gateway kullanır packet switchingbir ağdan diğerine veri iletme tekniği. Bu şekilde benzerdirroutertek fark, yönlendiricinin verileri yalnızca aynı protokolleri kullanan ağlar üzerinden iletebilmesidir.

Wi-Fi Kartı

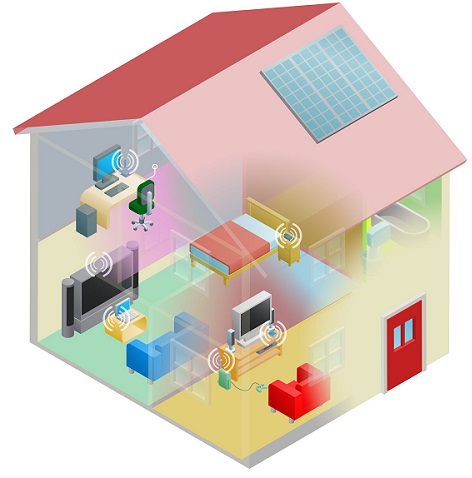

Wi-Fi kısaltması wireless fidelity. Wi-Fi technology başarmak için kullanılır wireless connection herhangi bir ağa. Wi-Fi card bir cardherhangi bir cihazı kablosuz olarak yerel ağa bağlamak için kullanılır. Wi-Fi üzerinden internet erişimi sağlayan ağın fiziksel alanınaWi-Fi hotspot. Hotspot'lar evde, ofiste veya herhangi bir kamusal alanda kurulabilir. Hotspot'lar ağa kablolarla bağlanır.

Bir Wi-Fi card gibi yetenekler eklemek için kullanılır teleconferencing, downloading dijital kamera görüntüleri, video chatvb. eski cihazlara. Modern cihazlar dahili olarak gelirwireless network adapter.

Cihazların bir ağ oluşturmak için birbirine bağlanma şekline ağ topolojisi denir. Bir ağ için topoloji seçimini etkileyen faktörlerden bazıları şunlardır:

Cost- Kurulum maliyeti, bir altyapı kurmanın toplam maliyetinde çok önemli bir faktördür. Bu nedenle, bir ağ tasarlarken kablo uzunlukları, düğümler arasındaki mesafe, sunucuların konumu vb. Dikkate alınmalıdır.

Flexibility - Bir ağın topolojisi, ofis kurulumunun yeniden yapılandırılmasına, yeni düğümlerin eklenmesine ve mevcut düğümlerin yeniden konumlandırılmasına izin verecek kadar esnek olmalıdır.

Reliability- Ağ, minimum kesinti süresi olacak şekilde tasarlanmalıdır. Bir düğümün veya bir kablo segmentinin arızası, tüm ağı işe yaramaz hale getirmemelidir.

Scalability - Ağ topolojisi ölçeklenebilir olmalıdır, yani performansta gözle görülür bir düşüş olmadan yeni cihazların ve düğümlerin yükünü karşılayabilir.

Ease of installation - Donanım, yazılım ve teknik personel gereksinimleri açısından ağ kurulumu kolay olmalıdır.

Ease of maintenance - Ağın sorun giderme ve bakımı kolay olmalıdır.

Otobüs topolojisi

Veri yolu topolojisine sahip veri ağında bir linear transmission cable, genelde coaxial, hangisine network devices ve workstations uzunluk boyunca eklenir. Serverotobüsün bir ucunda. Bir iş istasyonunun veri göndermesi gerektiğinde,packets ile destination address otobüs boyunca başlığında.

Veriler, otobüs boyunca her iki yönde de hareket eder. Hedef terminal veriyi gördüğünde, yerel diske kopyalar.

Bus Topolojisinin Avantajları

Veri yolu topolojisi kullanmanın avantajları şunlardır -

- Kurulumu ve bakımı kolay

- Kolayca uzatılabilir

- Tek iletim hattı nedeniyle çok güvenilir

Bus Topolojisinin Dezavantajları

Bunlar, veri yolu topolojisi kullanmanın bazı dezavantajlarıdır -

- Tek bir kontrol noktası olmadığından sorun giderme zordur

- Tek bir hatalı düğüm tüm ağı çökertebilir

- Aptal terminaller otobüse bağlanamaz

Halka Topolojisi

İçinde ring topology her bir terminal tam olarak two nodes, ağa dairesel bir şekil verir. Veriler yalnızca önceden belirlenmiş bir yönde ilerler.

Bir terminalin veri göndermesi gerektiğinde, onu bir sonrakine ileten komşu düğüme iletir. Daha fazla iletim verisinden önce güçlendirilebilir. Bu şekilde, veriler ağı harap eder ve onu ağdan kaldıran hedef düğüme ulaşır. Veriler gönderene ulaşırsa, verileri kaldırır ve daha sonra yeniden gönderir.

Halka Topolojisinin Avantajları

Halka topolojisi kullanmanın avantajları şunlardır -

- İki düğümü bağlamak için küçük kablo segmentlerine ihtiyaç vardır

- Veriler yalnızca tek yönde hareket ettiğinden optik fiberler için idealdir

- Çok yüksek aktarım hızları mümkündür

Halka Topolojisinin Dezavantajları

Halka topolojisi kullanmanın bazı dezavantajları şunlardır -

Tek düğüm arızası tüm ağı çökertiyor

Arızalı olanın belirlenmesinden önce birçok düğümün incelenmesi gerekebileceğinden sorun giderme zordur

Ağın geri kalanını sağlam tutarken bir veya daha fazla düğümü kaldırmak zor

Yıldız topolojisi

Yıldız topolojisinde sunucu her bir düğüme ayrı ayrı bağlanır. Sunucu ayrıca merkezi düğüm olarak da adlandırılır. İki düğüm arasındaki herhangi bir veri alışverişi, sunucu aracılığıyla gerçekleştirilmelidir. Merkezi düğüm, hedef düğüme göndermeden önce kaynak düğümden alınan verileri işleyebildiğinden, bilgi ve ses ağları için en popüler topolojidir.

Yıldız Topolojisinin Avantajları

Yıldız topolojisini kullanmanın avantajları şunlardır -

Bir düğümün başarısızlığı ağı etkilemez

Arızalı düğüm hemen merkezi düğümden tespit edilebildiği için sorun giderme kolaydır

İletişim düğümlerinden biri olarak gerekli olan basit erişim protokolleri her zaman merkezi düğümdür

Yıldız Topolojisinin Dezavantajları

Bunlar yıldız topolojisini kullanmanın dezavantajlarıdır -

Her düğümü sunucuya bağlamak için uzun kablolar gerekebilir

Merkezi düğüm arızası tüm ağı çökertiyor

Ağaç Topolojisi

Ağaç topolojisi, doğrusal bir veri yolu omurga kablosuna bağlı bir grup yıldız ağına sahiptir. Hem yıldız hem de veri yolu topolojilerinin özelliklerini içerir. Ağaç topolojisine hiyerarşik topoloji de denir.

Ağaç Topolojisinin Avantajları

Ağaç topolojisini kullanmanın avantajlarından bazıları şunlardır -

Mevcut ağ kolaylıkla genişletilebilir

Ayrı segmentler için noktadan noktaya kablolama, daha kolay kurulum ve bakım anlamına gelir

Geçici ağlar için çok uygun

Ağaç Topolojisinin Dezavantajları

Ağaç topolojisi kullanmanın dezavantajlarından bazıları şunlardır -

Yapılandırma ve ağaç topolojisi için gerekli teknik uzmanlık

Omurga kablosunun arızalanması tüm ağı çökertiyor

Güvenli olmayan ağ

Büyük ağlar için bakım zor

Ağlar, boyut, karmaşıklık, güvenlik düzeyi veya coğrafi menzile bağlı olarak kategorize edilebilir. Coğrafi yayılmaya dayalı en popüler topolojilerden bazılarını tartışacağız.

TAVA

PAN, Kişisel Alan Ağı'nın kısaltmasıdır. PAN, bir kişinin özel alanı dahilindeki, tipik olarak 10 metrelik bir alan içindeki cihazlar arasındaki ara bağlantıdır. Bluetooth kullanarak dizüstü bilgisayarınızdan cep telefonuna veya cep telefonundan arkadaşınızın cep telefonuna görüntüleri veya şarkıları aktardıysanız, kişisel bir alan ağı kurmuş ve kullandınız demektir.

Bir kişi dizüstü bilgisayarını, akıllı telefonunu, kişisel dijital yardımcısını ve taşınabilir yazıcısını evdeki bir ağa bağlayabilir. Bu ağ tamamen Wi-Fi veya kablolu ve kablosuzun bir kombinasyonu olabilir.

LAN

LAN veya Yerel Alan Ağı, bir ofis, bina veya üretim birimi gibi tek bir siteye yayılmış kablolu bir ağdır. LAN, ekip üyelerinin yazılım ve donanım kaynaklarını birbirleriyle, ancak dış dünyayla paylaşmamaları gerektiğinde ayarlanır. Tipik yazılım kaynakları arasında resmi belgeler, kullanıcı kılavuzları, çalışan el kitapları vb. Yer alır. Ağ üzerinden kolayca paylaşılabilen donanım kaynakları yazıcı, faks makineleri, modemler, bellek alanı vb. İçerir. Bu, kuruluş için altyapı maliyetlerini büyük ölçüde azaltır.

LAN, kablolu veya kablosuz bağlantılar kullanılarak kurulabilir. Tamamen kablosuz olan bir LAN, Kablosuz LAN veya WLAN olarak adlandırılır.

ADAM

MAN, Metropolitan Area Network'ün kısaltmasıdır. Bir şehre, üniversite kampüsüne veya küçük bir bölgeye yayılmış bir ağdır. MAN bir LAN'dan daha büyüktür ve tipik olarak birkaç kilometreye yayılmıştır. MAN'ın amacı, donanım ve yazılım kaynaklarını paylaşmak ve böylelikle altyapı maliyetlerini düşürmektir. MAN, birkaç LAN bağlanarak oluşturulabilir.

MAN'ın en yaygın örneği kablo TV ağıdır.

BİTİK

WAN veya Geniş Alan Ağı, bir ülkeye veya birçok ülkeye yayılmıştır. WAN, genellikle birçok LAN, MAN ve WAN'dan oluşan bir ağdır. Ağ, kullanılabilirliğe ve güvenilirliğe bağlı olarak kablolu veya kablosuz bağlantılar kullanılarak kurulur.

WAN'ın en yaygın örneği İnternet'tir.

Network Protocolsbilgi alışverişini kolay, güvenilir ve güvenli bir şekilde yöneten bir dizi kuraldır. Bir ağ üzerinden veri göndermek ve almak için kullanılan en yaygın protokolleri tartışmadan önce, bir ağın mantıksal olarak nasıl organize edildiğini veya tasarlandığını anlamamız gerekir. İki sistem arasında açık iletişim kurmak için kullanılan en popüler model,Open Systems Interface (OSI) model ISO tarafından önerildi.

OSI Modeli

OSI modeli bir network architectureçünkü her katman için tam hizmetleri ve protokolleri belirtmez. Basitçe, girdi ve çıktı verilerini tanımlayarak her katmanın ne yapması gerektiğini söyler. Katmanları ihtiyaç ve mevcut kaynaklara göre uygulamak ağ mimarlarına kalmıştır.

Bunlar OSI modelinin yedi katmanıdır -

Physical layer− İletişim kurması gereken iki sistemi fiziksel olarak birbirine bağlayan ilk katmandır. Verileri bitler halinde iletir ve modem ile tek yönlü veya çift yönlü iletimi yönetir. Ayrıca, kablolama, kablo sonlandırıcılar, topografya, voltaj seviyeleri vb. Gibi Ağ Arabirim Kartının donanım arabirimini de yönetir

Data link layer- Ağ Arayüz Kartının aygıt yazılımı katmanıdır. Datagramları çerçevelerde birleştirir ve her çerçeveye başlangıç ve bitiş bayrakları ekler. Ayrıca hasarlı, kayıp veya yinelenen çerçevelerden kaynaklanan sorunları da çözer.

Network layer- İş istasyonları arasında bilgi akışının yönlendirilmesi, değiştirilmesi ve kontrol edilmesiyle ilgilidir. Ayrıca, taşıma katmanı veri birimlerini daha küçük veri birimlerine böler.

Transport layer- Oturum katmanına kadar dosya kendi formundadır. Taşıma katmanı, bunu veri çerçevelerine böler, ağ segmenti seviyesinde hata kontrolü sağlar ve hızlı bir ana bilgisayarın daha yavaş olanı aşmasını önler. Taşıma katmanı, üst katmanları ağ donanımından izole eder.

Session layer - Bu katman, veri alışverişi yapmak isteyen iki iş istasyonu arasında bir oturum oluşturmaktan sorumludur.

Presentation layer- Bu katman, verilerin doğru temsiliyle, yani bilginin sözdizimi ve anlambilimiyle ilgilidir. Dosya düzeyi güvenliğini kontrol eder ve ayrıca verilerin ağ standartlarına dönüştürülmesinden sorumludur.

Application layer- Kullanıcı tarafından uygulama isteklerini alt seviyelere göndermekten sorumlu olan ağın en üst katmanıdır. Tipik uygulamalar arasında dosya aktarımı, E-posta, uzaktan oturum açma, veri girişi vb. Yer alır.

Her ağın tüm katmanlara sahip olması gerekli değildir. Örneğin, yayın ağlarında ağ katmanı yoktur.

Bir sistem başka bir iş istasyonuyla veri paylaşmak veya ağ üzerinden bir istek göndermek istediğinde, uygulama katmanı tarafından alınır. Veriler daha sonra işlendikten sonra fiziksel katmana ulaşana kadar alt katmanlara ilerler.

Fiziksel katmanda, veriler aslında hedef iş istasyonunun fiziksel katmanı tarafından aktarılır ve alınır. Burada veriler, işlendikten sonra uygulama katmanına ulaşıncaya kadar üst katmanlara ilerler.

Uygulama katmanında, veri veya talep iş istasyonuyla paylaşılır. Dolayısıyla, her katmanın kaynak ve hedef iş istasyonları için zıt işlevleri vardır. Örneğin, kaynak iş istasyonunun veri bağlantı katmanı çerçevelere başlatma ve durdurma bayrakları ekler, ancak hedef iş istasyonunun aynı katmanı çerçevelerden başlatma ve durdurma bayraklarını kaldırır.

Şimdi, kullanıcı isteklerini yerine getirmek için farklı katmanlar tarafından kullanılan bazı protokolleri görelim.

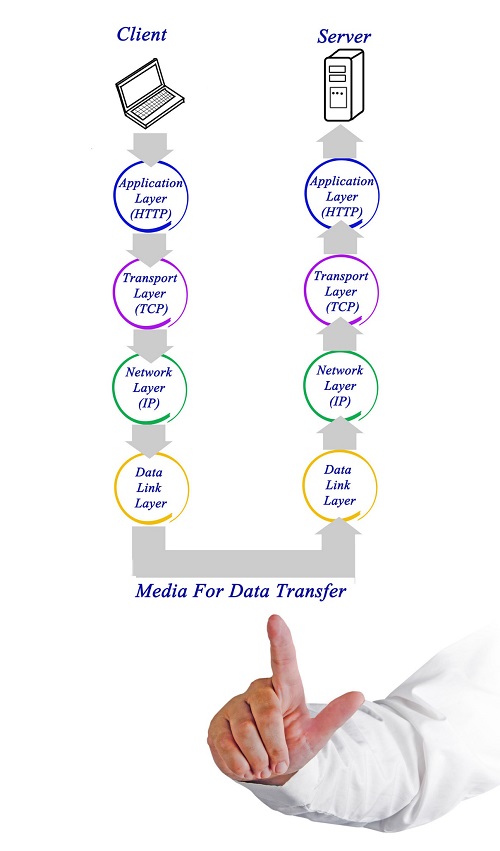

TCP / IP

TCP / IP, Transmission Control Protocol/Internet Protocol. TCP / IP, İnternet üzerinden iletişim için kullanılan bir dizi katmanlı protokoldür. Bu paketin iletişim modeli, istemci-sunucu modelidir. İstek gönderen bilgisayar istemcidir ve isteğin gönderildiği bilgisayar sunucudur.

TCP / IP'nin dört katmanı vardır -

Application layer - HTTP ve FTP gibi uygulama katmanı protokolleri kullanılır.

Transport layer- Veriler, İletim Kontrol Protokolü (TCP) kullanılarak verikatarları biçiminde iletilir. TCP, istemci tarafında veriyi parçalamaktan ve daha sonra sunucu tarafında yeniden birleştirmekten sorumludur.

Network layer- Ağ katmanı bağlantısı, ağ katmanında İnternet Protokolü (IP) kullanılarak kurulur. İnternete bağlı her makineye, kaynak ve hedef makinelerin kolayca tanımlanması için protokol tarafından IP adresi adı verilen bir adres atanır.

Data link layer - Bit cinsinden gerçek veri iletimi, ağ katmanı tarafından sağlanan hedef adresi kullanarak veri bağlantı katmanında gerçekleşir.

TCP / IP, İnternet dışındaki birçok iletişim ağında yaygın olarak kullanılmaktadır.

FTP

Gördüğümüz gibi, ağ ihtiyacı öncelikle araştırmacılar arasında dosya paylaşımını kolaylaştırmak için ortaya çıktı. Ve bugüne kadar, dosya aktarımı en çok kullanılan tesislerden biri olmaya devam ediyor.Bu talepleri ele alan protokolFile Transfer Protocol veya FTP.

Dosyaları aktarmak için FTP kullanmak şu şekillerde faydalıdır -

Dosyaları iki farklı ağ arasında kolayca aktarır

Protokol uygun şekilde yapılandırılmışsa, bağlantı kesilse bile dosya aktarım oturumlarını sürdürebilir

Coğrafi olarak ayrılmış ekipler arasında işbirliğini sağlar

PPP

Noktadan Noktaya Protokolü veya PPP, TCP / IP trafiğinin telefon hattı gibi seri bağlantı üzerinden iletilmesini sağlayan bir veri bağlantı katmanı protokolüdür.

Bunu yapmak için, PPP şu üç şeyi tanımlar:

Bir karenin sonunu ve diğerinin başlangıcını net bir şekilde tanımlamak için, hata algılamayı da içeren bir çerçeveleme yöntemi.

İletişim hatlarını yukarı çekmek, kimlik doğrulaması yapmak ve artık gerekmediğinde bunları kapatmak için bağlantı kontrol protokolü (LCP).

Diğer ağlar tarafından desteklenen her ağ katmanı protokolü için ağ kontrol protokolü (NCP).

PPP kullanarak, ev kullanıcıları telefon hatları üzerinden İnternet bağlantısından yararlanabilirler.

İşlevlerini yerine getirmek için tek bir yerde kalması gerekmeyen her cihaz bir mobil cihazdır. Dolayısıyla, dizüstü bilgisayarlar, akıllı telefonlar ve kişisel dijital asistanlar, mobil cihazlara bazı örneklerdir. Taşınabilir yapıları nedeniyle mobil cihazlar ağlara kablosuz olarak bağlanır. Mobil cihazlar, diğer cihazlar ve ağlarla iletişim kurmak için tipik olarak radyo dalgalarını kullanır. Burada mobil iletişimi gerçekleştirmek için kullanılan protokolleri tartışacağız.

Mobil iletişim protokolleri, bilgi göndermek için çoğullamayı kullanır. Çoklama, çoklu dijital veya analog sinyalleri veri kanalı üzerinden tek bir sinyalde birleştirme yöntemidir. Bu, pahalı kaynak ve zamanın optimum kullanımını sağlar. Hedefte bu sinyaller, tek tek sinyalleri kurtarmak için çözülür.

Bunlar, iletişim kanallarında bulunan çoklama seçenekleri türleridir -

FDM (Frequency Division Multiplexing)- Burada her kullanıcıya tüm spektrumdan farklı bir frekans atanır. Tüm frekanslar daha sonra veri kanalında aynı anda hareket edebilir.

TDM (Time Division Multiplexing)- Tek bir radyo frekansı birden çok yuvaya bölünmüştür ve her yuva farklı bir kullanıcıya atanmıştır. Böylece aynı anda birden fazla kullanıcı desteklenebilir.

CDMA (Code Division Multiplexing)- Burada birkaç kullanıcı aynı frekans spektrumunu aynı anda paylaşır. Onlara benzersiz kodlar atanarak farklılaştırılırlar. Alıcı, bireysel aramaları tanımlamak için benzersiz bir anahtara sahiptir.

GSM

GSM, Mobil iletişim için Global Sistem anlamına gelir. GSM, en yaygın kullanılan dijital kablosuz telefon sistemlerinden biridir. Avrupa'da 1980'lerde geliştirildi ve şu anda Avrupa, Avustralya, Asya ve Afrika'da uluslararası standarttır. SIM (Abone Kimlik Modülü) kartlı herhangi bir GSM el cihazı, bu standardı kullanan herhangi bir ülkede kullanılabilir. Her SIM kartın benzersiz bir kimlik numarası vardır. Telefon numaraları, işlevlerini yerine getirmek için işlemci ve mesaj gönderip almak için yazılım gibi uygulamaları ve verileri depolamak için hafızaya sahiptir.

GSM teknolojisi, aynı anda sekiz aramayı desteklemek için TDMA'yı (Zaman Bölmeli Çoklu Erişim) kullanır. Ayrıca verileri daha güvenli hale getirmek için şifreleme kullanır.

Uluslararası standart tarafından kullanılan frekanslar 900 MHz ila 1800 MHz'dir. Ancak ABD'de kullanılan GSM telefonları 1900 MHz frekansını kullanır ve bu nedenle uluslararası sistemle uyumlu değildir.

CDMA

CDMA, Kod Bölmeli Çoklu Erişim anlamına gelir. İlk olarak II.Dünya Savaşı sırasında İngiliz ordusu tarafından kullanıldı. Savaştan sonra yüksek hizmet kalitesi nedeniyle kullanımı sivil alanlara yayıldı. Her kullanıcı her zaman tüm spektrumu aldığından, ses kalitesi çok yüksektir. Ayrıca, otomatik olarak şifrelenir ve bu nedenle sinyal kesilmesine ve gizli dinlemeye karşı yüksek güvenlik sağlar.

WLL

WLL, Yerel Döngüde Kablosuz anlamına gelir. Evlerde veya ofislerde sağlanabilen kablosuz yerel telefon hizmetidir. Aboneler kablosuz olarak merkezi santral yerine yerel santrallerine bağlanırlar. Kablosuz bağlantının kullanılması, ağ bağlantısının son kilometre veya ilk kilometre yapısını ortadan kaldırır, böylece maliyeti ve kurulum süresini azaltır. Veriler çok kısa bir aralıkta aktarıldığı için kablolu ağlardan daha güvenlidir.

WLL sistemi, kullanıcı el cihazları ve bir baz istasyonundan oluşur. Baz istasyonu, hem merkezi santrala hem de bir antene bağlıdır. Anten, kullanıcılardan gelen aramaları karasal mikrodalga bağlantıları aracılığıyla iletir ve alır. Her baz istasyonu, kapasitesine bağlı olarak birden fazla ahizeyi destekleyebilir.

GPRS

GPRS, General Packet Radio Services anlamına gelir. Kullanıcıları hizmeti kullandıkları süre yerine gönderdikleri veri hacmine göre ücretlendiren paket tabanlı bir kablosuz iletişim teknolojisidir. Bu mümkündür, çünkü GPRS verileri ağ üzerinden paketler halinde gönderir ve verimi ağ trafiğine bağlıdır. Trafik arttıkça, trafik sıkışıklığı nedeniyle hizmet kalitesi düşebilir, bu nedenle kullanıcıların iletilen veri hacmine göre ücretlendirilmesi mantıklıdır.

GPRS, mobil telefonun ikinci (2G) ve üçüncü nesil (3G) tarafından kullanılan mobil iletişim protokolüdür. 56 kbps ile 114 kbps arasında bir hız vaad eder, ancak gerçek hız ağ yüküne bağlı olarak değişebilir.

1983 yılında Motorola tarafından ilk ticari cep telefonunun piyasaya sürülmesinden bu yana, mobil teknoloji uzun bir yol kat etti. Teknoloji, protokoller, sunulan hizmetler veya hız olsun, mobil telefondaki değişiklikler mobil iletişimin üretimi olarak kaydedildi. Burada, onu önceki nesillerden ayıran bu nesillerin temel özelliklerini tartışacağız.

1G Teknolojisi

1G, veri iletmek için analog sinyallerin kullanıldığı birinci nesil kablosuz mobil iletişimi ifade eder. ABD'de 1980'lerin başında tanıtıldı ve yalnızca sesli iletişim için tasarlandı. 1G iletişiminin bazı özellikleri şunlardır:

- 2.4 kbps'ye kadar hızlar

- Kötü ses kalitesi

- Sınırlı pil ömrüne sahip büyük telefonlar

- Veri güvenliği yok

2G Teknolojisi

2G, dijital sinyalleri ilk kez kullanan ikinci nesil mobil telefonu ifade eder. 1991 yılında Finlandiya'da piyasaya sürüldü ve GSM teknolojisini kullandı. 2G iletişiminin öne çıkan bazı özellikleri şunlardır:

- 64 kbps'ye kadar veri hızları

- Metin ve multimedya mesajları mümkündür

- 1G'den daha iyi kalite

GPRS teknolojisi tanıtıldığında, web'de gezinmeyi, e-posta hizmetlerini ve hızlı yükleme / indirme hızlarını etkinleştirdi. GPRS'li 2G, yeni mobil neslin bir adım kısa olan 2.5G olarak da adlandırılır.

3G Teknolojisi

Üçüncü nesil (3G) mobil telefonculuk yeni milenyumun başlamasıyla başladı ve önceki nesillere göre büyük bir ilerleme sağladı. Bu neslin bazı özellikleri şunlardır:

144 kbps ila 2 Mbps veri hızları

Yüksek hızlı web taraması

Video konferans, multimedya e-postaları vb. Gibi web tabanlı uygulamaları çalıştırmak

Ses ve video dosyalarının hızlı ve kolay aktarımı

3D oyun

Her madalyonun iki yüzü vardır. İşte 3G teknolojisinin bazı dezavantajları -

- Pahalı cep telefonları

- Lisans ücretleri ve mobil kuleler gibi yüksek altyapı maliyetleri

- Altyapı kurulumu için gerekli eğitimli personel

Orta nesil 3.5G, farklı mobil telefon ve veri teknolojilerini bir araya getirdi ve yeni nesil mobil iletişimin yolunu açtı.

4G Teknolojisi

Her on yılda bir yeni bir mobil neslin eğilimini sürdüren dördüncü nesil (4G) mobil iletişim 2011'de tanıtıldı. Başlıca özellikleri:

- 100 Mbps ile 1 Gbps arası hızlar

- Mobil web erişimi

- Yüksek çözünürlüklü mobil TV

- Bulut bilişim

- IP telefonu

E-posta, İnternet'in dünya çapında en popüler kullanımlarından biridir. 2015 çalışmasına göre, dünya çapında günde yaklaşık 205 milyar e-posta mesajı gönderen 2,6 milyar e-posta kullanıcısı var. İnternette çok fazla trafik için e-posta muhasebesi ile, e-posta protokollerinin çok sağlam olması gerekir. Burada, dünya çapında kullanılan en popüler e-posta protokollerinden bazılarını tartışıyoruz.

SMTP

SMTP kısaltması Simple Mail Transfer Protocol. Bağlantı odaklıdırapplication layere-posta mesajlarını göndermek ve almak için yaygın olarak kullanılan protokol. 1982 yılındaRFC 821 ve en son 2008 yılında tarafından güncellenmiştir RFC 5321. Güncellenen sürüm, en yaygın olarak kullanılan e-posta protokolüdür.

Mail servers ve posta aktarım aracıları kullanır SMTPhem mesaj göndermek hem de almak için. Ancak, kullanıcı seviyesindeki uygulamalar bunu yalnızca mesaj göndermek için kullanır. Almak için IMAP veya POP3 kullanıyorlar çünkümail box management

RFC veya Request for CommentsInternet Engineering Task Force ve Internet Society tarafından ortaklaşa yayınlanan hakemli bir belgedir. İnternetin nasıl çalışması gerektiğini ve bunları destekleyen protokolleri ve sistemleri açıklayan araştırmacılar ve bilgisayar bilimcileri tarafından yazılmıştır.

POP3

POP3 veya Post Office Protocol Version 3 bir application layer e-posta istemcileri tarafından e-posta mesajlarını posta sunucularından almak için kullanılan protokol TCP/IPağ. POP, iletileri sunucudan yerel diske taşımak için tasarlanmıştır, ancak sürüm 3, sunucuda bir kopya bırakma seçeneğine sahiptir

POP3, uygulanması çok basit bir protokoldür, ancak bu, kullanımını sınırlar. Örneğin, POP3, her posta kutusu için yalnızca bir posta sunucusunu destekler. Şu anda aşağıdaki gibi modern protokoller tarafından kullanılmaz hale getirilmiştir.IMAP.

IMAP

IMAP duruyor Internet Message Access Protocol. IMAP şu şekilde tanımlandı:RFC 3501e-posta istemcilerinin bir TCP / IP bağlantısı üzerinden posta sunucularından e-posta mesajları almasını sağlamak için. IMAP, iletileri birden çok posta sunucusundan almak ve bunların tümünü kullanıcının posta kutusunda birleştirmek için tasarlanmıştır. Tipik bir örnek, kurumsal bir müşterinin, sisteminde bulunan yerel bir posta kutusu aracılığıyla birden çok kurumsal hesabı yönetmesidir.

Gmail, Outlook ve Yahoo Mail gibi tüm modern e-posta istemcileri ve sunucuları IMAP veya POP3 protokolünü destekler. Bunlar, IMAP'nin POP3'e göre sunduğu bazı avantajlardır -

- POP3'ten daha hızlı yanıt süresi

- Aynı anda tek bir posta kutusuna bağlı birden çok posta istemcisi

- Okundu, silindi, yıldız eklendi, yanıtlandı vb. Gibi mesaj durumlarını takip edin.

- Sunucudaki mesajları ara

VoIP şunun kısaltmasıdır: Voice over Internet Protocol. İnternet üzerinden telefon hizmetleri demektir. Geleneksel olarak İnternet mesaj alışverişi için kullanılıyordu, ancak teknolojideki ilerlemeden dolayı hizmet kalitesi çok yönlü arttı. Ses verilerini paketlere dönüştürerek IP ağları üzerinden sesli iletişim sağlamak artık mümkün. VoIP, bu hizmeti sorunsuz bir şekilde sağlamak için geliştirilmiş bir dizi protokol ve sistemdir.

VoIP için kullanılan protokollerden bazıları şunlardır -

- H.323

- Oturum Başlatma Protokolü (SIP)

- Oturum Açıklama Protokolü (SDP)

- Medya Ağ Geçidi Kontrol Protokolü (MGCP)

- Gerçek zamanlı Aktarım Protokolü (RTP)

- Skype Protokolü

En temel protokollerden ikisini - H.323 ve SIP - burada tartışacağız.

H.323

H.323, paket anahtarlamalı ağlar üzerinden ses, video ve veri iletimleri de dahil olmak üzere gerçek zamanlı multimedya oturumları sağlamak için bileşenleri, protokolleri ve prosedürleri tanımlamak için bir VoIP standardıdır. H.323 tarafından kolaylaştırılan hizmetlerden bazıları şunlardır:

- IP telefonu

- Görüntülü telefon

- Eşzamanlı ses, video ve veri iletişimi

Yudumlamak

SIP, Oturum Başlatma Protokolünün kısaltmasıdır. SIP, IP telefonu gibi multimedya oturumlarını kurmak, değiştirmek ve sonlandırmak için bir protokoldür. Multimedya oturumlarına ihtiyaç duyan tüm sistemler kaydedilir ve IP adresi gibi SIP adresi sağlanır. Arayan, bu adresi kullanarak, arayan ucun kullanılabilirliğini kontrol edebilir ve uygun şekilde bir VoIP oturumu için davet edebilir.

SIP, üç veya daha fazla kişiyi içeren video konferans gibi çok taraflı multimedya oturumlarını kolaylaştırır. Kısa bir süre içinde SIP, VoIP'nin ayrılmaz bir parçası haline geldi ve büyük ölçüde H.323'ün yerini aldı.

İnternete kablosuz bağlantı bugünlerde çok yaygındır. Genellikle İnternet'e harici bir modem bağlanır ve diğer cihazlar ona kablosuz olarak bağlanır. Bu, son mil veya ilk mil kablolama ihtiyacını ortadan kaldırdı. İnternete kablosuz olarak bağlanmanın iki yolu vardır - Wi-Fi ve WiMAx.

Kablosuz internet

Wi-Fi kısaltması wireless fidelity. Wi-Fi technologycihaz ile İnternet Servis Sağlayıcısı arasında doğrudan bir kablo olmadan İnternet'e bağlantı sağlamak için kullanılır. Wi-Fi bağlantısı kurmak için Wi-Fi özellikli cihaz ve kablosuz yönlendirici gereklidir. Bunlar, kablosuz İnternet bağlantısının bazı özellikleridir -

- 100 yarda menzili

- Güvenli olmayan bağlantı

- 10-12 Mbps iş hacmi

Bir PC veya dizüstü bilgisayarda Wi-Fi kapasitesi yoksa, bir Wi-Fi kartı kullanılarak eklenebilir.

Wi-Fi aracılığıyla İnternet erişimi sağlayan ağın fiziksel alanına Wi-Fi hotspot. Hotspots evde, ofiste veya havaalanı, tren istasyonları gibi herhangi bir kamusal alanda kurulabilir. Hotspot'lar ağa kablolarla bağlanır.

WiMax

Dezavantajının üstesinden gelmek için Wi-Fi bağlantılar, WiMax (Worldwide Interoperability for Microwave Access)geliştirildi. WiMax, aşağıdakilere dayalı bir kablosuz iletişim standartları koleksiyonudur:IEEE 802.16. WiMax birden çokphysical layer ve media access control (MAC) seçenekleri.

WiMax Forum, 2001 yılında kurulan, çeşitli ticari satıcılar arasında uygunluğu ve birlikte çalışabilirliği sağlamaktan sorumlu ana organdır. WiMax'ın özelliklerinden bazıları şunlardır -

- Geniş bant kablosuz erişim

- 6 mil menzil

- Çok düzeyli şifreleme mevcut

- 72 Mbps iş hacmi

Bir WiMax biriminin ana bileşenleri şunlardır:

WiMax Base Station - Mobil kulelere benzer bir kuledir ve yüksek hızlı kablolu bağlantı ile internete bağlanır.

WiMax Subscriber Unit (SU)- Kablosuz modemin WiMax versiyonudur. Tek fark, modemin internete kablo bağlantısı ile bağlanması, WiMax SU ise internet bağlantısını mikrodalgalar aracılığıyla kablosuz olarak almasıdır.

Bilgisayar ağları, kişisel ve profesyonel yaşamımızın ayrılmaz bir parçasıdır çünkü İnternet veya yerel organizasyon ağı aracılığıyla birçok günlük faaliyet gerçekleştiriyoruz. Bunun dezavantajı, resmi belgelerden kişisel ayrıntılara kadar büyük miktarda verinin ağ üzerinden paylaşılmasıdır. Bu nedenle, verilere yetkisiz kişilerin erişmemesini sağlamak gerekli hale gelir.

Yetkisiz erişimi ve ağ kaynaklarının ve bunlara ilişkin verilerin kötüye kullanımını izlemek ve önlemek için benimsenen uygulamalara network security.

Bir ağın iki bileşeni vardır - donanım ve yazılım. Her iki bileşenin de tehditlere karşı kendi güvenlik açıkları vardır.Threatgüvenliği ihlal etmek ve zarar vermek için ağ zayıflığından yararlanabilecek olası bir risktir. Donanım tehditlerine örnekler şunları içerir:

- Yanlış kurulum

- Güvenli olmayan bileşenlerin kullanımı

- Dış kaynaklardan elektromanyetik girişim

- Zor hava koşulları

- Afet planlaması eksikliği

Donanım tehditleri, dünya genelindeki ağ güvenliği tehditlerinin yalnızca% 10'unu oluşturur çünkü bileşenlere fiziksel olarak erişilmesi gerekir. Tehditlerin% 90'ı yazılım açıklarından kaynaklanmaktadır. Burada başlıca yazılım güvenliği tehdit türlerini tartışıyoruz.

Virüs

Bir virus kötü amaçlı bir program veya malware kendini bir ana bilgisayara bağlayan ve kendisinin birden çok kopyasını oluşturan (gerçek bir virüs gibi!), sistemi yavaşlatan, bozan veya yok eden.

Bir virüsün üstlenebileceği bazı zararlı faaliyetler şunlardır:

- Hafıza alanını kaplamak

- Kredi kartı bilgileri gibi özel bilgilere erişim

- Kullanıcı ekranında istenmeyen mesajların yanıp sönmesi

- Bozuk veriler

- E-posta kişilerini spamlamak

Virüsler çoğunlukla Windows sistemlerine saldırır. Birkaç yıl öncesine kadar, Mac sistemlerinin virüslere karşı bağışık olduğu düşünülüyordu, ancak şimdi onlar için de bir avuç virüs var.

Virüsler e-postalarla yayılır ve çalışması için bir ana bilgisayar programına ihtiyaç duyar. Virüs bulaşmış sistemde yeni bir program çalıştığında, virüs kendisini o programa ekler. İşletim sistemi dosyalarıyla ilgilenen bir uzmansanız, onlara da virüs bulaşabilir.

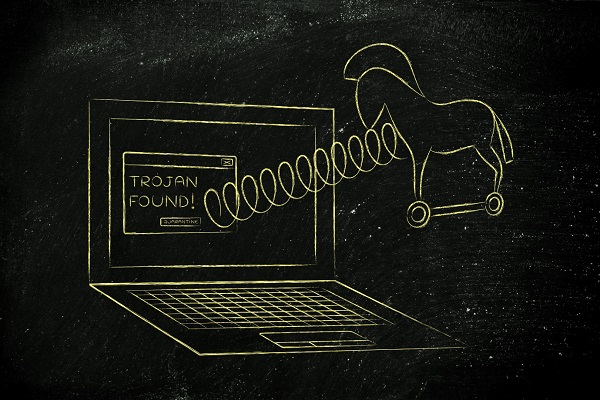

Truva atı

Trojan horseoyunlar veya belgeler gibi başka bir programın içinde gizlenen ve sisteme zarar veren bir kötü amaçlı yazılımdır. Zararsız görünen başka bir program içinde maskelenmiş olduğundan, kullanıcı tehdidin farkında değildir. Şuna benzer şekilde çalışırviruses kendine bağlanması için bir ana bilgisayar programına ihtiyaç duyması ve sistemlere aynı şekilde zarar vermesi.

Truva atları e-postalar aracılığıyla yayılır ve sabit diskler veya kalem sürücüler aracılığıyla veri alışverişi yapar. Solucanlar bile Truva atlarını yayabilir.

Solucanlar

WormsKendini kopyalayarak bir sisteme bulaşmak için saldırgan tarafından gönderilen otonom programlardır. Genellikle bir ağa bağlı çok görevli sistemlere bulaşırlar. Solucanlar tarafından gerçekleştirilen bazı zararlı faaliyetler şunlardır:

- Sistemde depolanan parolalara erişme ve geri gönderme

- İşletim sisteminin çalışmasını kesintiye uğratın

- Sistem tarafından sağlanan kesinti hizmetleri

- Virüs veya Truva atı yükleyin

Spams

Elektronik önemsiz posta, istenmeyen posta veya önemsiz haber odası gönderilerine spam denir. Aynı anda birden fazla istenmeyen postayı göndermek denirspamming. Spam yapmak genellikle pazarlama taktiklerinin bir parçası olarak, bir ürünü duyurmak veya politik veya sosyal görüşleri geniş bir kitle ile paylaşmak için yapılır.

İlk istenmeyen posta, 1978'de ARPANET üzerinden Gary Thuerk tarafından Digital Equipment Corporation bilgisayarlarının yeni modelinin piyasaya sürüldüğünü duyurmak için gönderildi. 393 alıcıya gönderildi ve çok sayıda hue ve cry ile birlikte şirket için de satış sağladı.

Hemen hemen tüm posta sunucuları, alınan bir postayı istenmeyen posta olarak işaretleyerek istenmeyen postaları durdurma seçeneği sunar. E-posta kimliğinizi yalnızca, onları spam gönderenlere satmayacak olan güvendiğiniz kişiler veya web siteleriyle paylaşmaya özen göstermelisiniz.

Güvenlik tehditlerine karşı koymak veya en azından azaltmak için birden fazla yaklaşım vardır. Bunlardan bazıları -

- Bir hizmete erişen kullanıcıların kimliğini doğrulama

- Yetkili kullanıcılara erişim sağlama

- Uzaktan oturum açma için şifrelenmiş parolalar kullanma

- Biyometrik yetkilendirme parametrelerini kullanma

- Gelen ve giden trafiği kısıtlama

Güvenlik duvarları, özel ağlara yetkisiz erişime karşı ilk savunma hattıdır. Virüs, Truva atı veya solucan saldırılarına karşı etkin bir şekilde kullanılabilirler.

Güvenlik Duvarları Nasıl Çalışır?

Sözlük tanımlar firewallyangının yayılmasını engellemek veya önlemek için tasarlanmış bir duvar veya bölme olarak. Ağlarda, bir intraneti aşağıdaki durumlardan korumak için tasarlanmış bir sistemunauthorized accessgüvenlik duvarı olarak adlandırılır. World Wide Web yazılımı kullanılarak oluşturulan özel bir ağaintranet. Güvenlik duvarı hem donanım hem de yazılımda uygulanabilir.

Ağa giden ve ağdan gelen tüm trafik, güvenlik duvarı üzerinden yönlendirilir. Güvenlik duvarı, her mesajı inceler ve uygun olmayanları engeller.pre-defined security criteria.

Bunlar, güvenlik duvarları tarafından kullanılan yaygın tekniklerden bazılarıdır -

Packet level filtering- Burada her paket kullanıcı tanımlı kurallara göre incelenir. Kullanıcılar için çok etkili ve şeffaftır, ancak yapılandırılması zordur. Ayrıca IP adresi kullanıcıları tanımlamak için kullanıldığından,IP spoofing kötü niyetli kişiler tarafından ters etki yapabilir.

Circuit level filtering- Eski güzel telefon bağlantıları gibi, devre düzeyinde filtreleme, iki sistem arasında bağlantı kurulurken güvenlik mekanizmaları uygular. Bağlantı güvenli kabul edildiğinde, o oturum için veri aktarımı gerçekleşebilir.

Application level filtering - Burada Telnet, FTP sunucuları, depolama sunucuları gibi yaygın olarak kullanılan uygulamalara güvenlik mekanizmaları uygulanır. Bu çok etkilidir ancak uygulamaların performansını yavaşlatır.

Proxy server - Adından da anlaşılacağı gibi, proxy sunucusu tüm gelen ve giden mesajları kesmek ve gerçek sunucu adresini maskelemek için kullanılır.

Bir güvenlik duvarı, gerekli güvenlik kapsamına bağlı olarak ağı korumak için iki veya daha fazla tekniğin bir kombinasyonunu kullanabilir.

Cookies küçük metin dosyalarıdır. unique IDbir web sitesi tarafından sisteminizde saklanır. Web sitesi, o web sitesine özgü tercihler, özelleştirmeler, oturum açma kimliği, tıklanan sayfalar vb. Gibi göz atma ayrıntılarınızı saklar. Bu bilgilerin saklanması, web sitesinin bir sonraki ziyaretinizde size özelleştirilmiş bir deneyim sunmasını sağlar.

Çerezler Nasıl Çalışır?

Tarayıcınız aracılığıyla bir web sitesini ziyaret ettiğinizde, web sitesi tarayıcınızda veya program veri klasöründe / alt klasöründe bir tanımlama bilgisi dosyası oluşturur ve saklar. Bu çerez iki türde olabilir -

Session cookie- Sadece seans bitene kadar geçerlidir. Web sitesinden çıktığınızda, çerez otomatik olarak silinir.

Persistent cookieMevcut oturumunuzun ötesinde geçerlidir. Son kullanma tarihi çerezin içinde belirtilmiştir.

Bir çerez bu bilgileri depolar -

- Web sitesi sunucusunun adı

- Çerezin son kullanma tarihi / saati

- Benzersiz kimlik

Bir çerez kendi başına anlamsızdır. Yalnızca onu depolayan sunucu tarafından okunabilir. Daha sonra web sitesini ziyaret ettiğinizde, sunucusu çerez kimliğini kendi çerez veritabanıyla eşleştirir ve web sayfalarını tarama geçmişinize göre yükler.

Tanımlama Bilgilerini Kullanma

Çerezler başlangıçta kullanıcının internette gezinme deneyimini geliştirmek için tasarlandı. Ancak, mevcut agresif pazarlama senaryosunda,rogue cookiesprofilinizi, izniniz olmadan göz atma kalıplarınıza göre oluşturmak için kullanılıyor. Bu nedenle, gizliliğinize ve güvenliğinize önem veriyorsanız çerezlere karşı dikkatli olmanız gerekir.

Neredeyse tüm günümüz tarayıcıları, sisteminizde tanımlama bilgilerine izin verme, izin verme veya sınırlama seçenekleri sunar. Bilgisayarınızda aktif olan çerezleri görüntüleyebilir ve buna göre kararlar verebilirsiniz.

Bir cihaz, sistem veya ağdaki verilere yetkisiz erişim denir hacking. Başka bir kişinin sistemini hackleyen kişiye hacker denir. Bilgisayar korsanı, sisteminizdeki veya ağınızdaki en küçük güvenlik açıklarından yararlanarak onu hackleyebilen oldukça başarılı bir bilgisayar uzmanıdır.

Bir bilgisayar korsanı, aşağıdaki nedenlerden herhangi biri nedeniyle hackleyebilir:

- Hassas verileri çalın

- Bir web sitesinin veya ağın kontrolünü elinize alın

- Olası güvenlik tehditlerini test edin

- Sadece eğlence için

- Kişisel görünümleri geniş bir kitleye yayınlayın

Bilgisayar Korsanlığı Türleri

Girilen uygulamaya veya sisteme bağlı olarak, bunlar siber dünyada yaygın olan bazı hackleme kategorileridir -

- Web sitesi hackleme

- Ağ korsanlığı

- E-posta korsanlığı

- Şifre kırma

- Çevrimiçi bankacılık korsanlığı

Etik hackleme

Demir demiri keskinleştirirken, hacking, hacking'e karşı gelir. Bir sistem veya ağa yönelik olası tehditleri belirlemek için bilgisayar korsanlığı tekniklerinin kullanılması denirethical hacking. Bir bilgisayar korsanlığı etkinliğinin etik olarak adlandırılması için şu kriterlere uyması gerekir -

Hacker, olası güvenlik tehditlerini belirlemek için yazılı izne sahip olmalıdır

Kişinin veya şirketin gizliliği korunmalıdır

Keşfedilen olası güvenlik ihlalleri ilgili makamlara bildirilmelidir

Daha sonraki bir tarihte, hiç kimse etik hacker'ın ağa girmesini istismar etmemelidir.

Çatlama

Bilgisayar korsanlığı ile el ele giden bir terim çatlamaktır. Kötü niyetli bir sisteme veya ağa yetkisiz erişim elde etmeyecracking. Cracking bir suçtur ve kurbanları üzerinde yıkıcı bir etkiye sahip olabilir. Krakerler suçludur ve bunlarla mücadele etmek için güçlü siber yasalar yürürlüğe konmuştur.

Siber suçlar

Bilgisayar ve ağları içeren veya bunlarla ilgili herhangi bir yasadışı faaliyete cybercrime. Raksha Shakti Üniversitesi, Kriminoloji Bölümü Başkanı ve Profesörü Dr. K. Jaishankar ve avukat ve hukuk araştırmacısı Dr.Debarati Halder, siber suçu şöyle tanımlıyor:

İnternet gibi modern telekomünikasyon ağlarını kullanarak mağdurun itibarına kasıtlı olarak zarar vermek veya mağdurun fiziksel veya zihinsel zararına veya kaybına neden olmak amacıyla kişilere veya birey gruplarına karşı işlenen suçlar (ancak Sohbet odaları, e-postalar, duyuru panoları ve grupları) ve cep telefonları (Bluetooth / SMS / MMS) ile sınırlı değildir.

Bu tanım, internette veya bilgisayar kullanımında işlenen herhangi bir suçun siber suç olduğunu ima eder.

Siber suç örnekleri şunları içerir:

- Cracking

- Kimlik Hırsızı

- Nefret suçu

- E-ticaret dolandırıcılığı

- Kredi kartı hesap hırsızlığı

- Müstehcen içerik yayınlamak

- Çocuk pornografisi

- Çevrimiçi takip

- Telif hakkı ihlali

- Kitle gözetim

- Siber terörizm

- Siber savaş

Siber hukuk

Cyber law kullanımıyla ilgili yasal konuları kapsayan bir terimdir Internet ve cyberspace. İfade özgürlüğü, internet kullanımı, çevrimiçi mahremiyet, çocuk istismarı vb. Gibi çeşitli konuları kapsayan geniş bir terimdir. Ülkelerin çoğunda, artan siber suç tehdidiyle mücadele etmek için bir veya diğer siber yasa biçimi vardır.

Buradaki önemli bir sorun, herhangi bir suç failinde, mağdurun ve kullanılan araçların ulusal ve uluslararası düzeyde birden fazla yere yayılmış olabileceğidir. Bu nedenle, suçu araştırmak için bilgisayar uzmanları ile birden fazla hükümet yetkilisi arasında, bazen birden fazla ülkede yakın işbirliği gerekir.

Hindistan BT Yasası

Bilgi Teknolojileri Yasası, 2000 ilgilenen birincil Hint yasasıdır cybercrime ve e-commerce. Kanun, aynı zamandaITA-2000 veya IT Act, 17 tebliğ edildi inci Ekim 2000 ve 30 BM Genel Kurulu tarafından önerilen Elektronik Ticaret 1996'da Birleşmiş Milletler Model Kanunu dayanmaktadır inci Ocak 1997.

BT Yasası tüm Hindistan'ı kapsar ve elektronik kayıtları ve dijital imzaları tanır. Öne çıkan özelliklerinden bazıları şunlardır:

Dijital imzaların düzenlenmesini düzenlemek için Onay Makamlarının Kontrolörünün oluşturulması

Yeni yasa nedeniyle ortaya çıkan uyuşmazlıkların çözümü için Siber Temyiz Mahkemesinin kurulması

Hindistan Ceza Yasası, Hindistan Kanıt Yasası, Bankanın Kitap Kanıt Yasası ve RBI Yasası bölümlerinde bunları teknolojiyle uyumlu hale getirmek için değişiklik

BT Yasası, başlangıçta Hindistan'da e-ticaret için yasal altyapı sağlamak üzere oluşturuldu. Ancak, 2008 yılında siber terörizm, veri koruma, çocuk pornografisi, takip gibi konuları ele almak için büyük değişiklikler yapıldı. Ayrıca yetkililere bilgisayar kaynakları aracılığıyla herhangi bir bilgiyi yakalama, izleme veya şifresini çözme yetkisi verdi.

Fikri Mülkiyet Hakları Sorunları

IPR, Intellectual Property Rights. Fikri mülkiyet hakları, içerik oluşturuculara sağlanan yasal korumadır.Intellectual Property (IP). Fikri mülkiyet, sanat, müzik, edebiyat, icatlar, logo, semboller, sloganlar vb. Gibi herhangi bir zihin veya zihnin yaratımıdır. Fikri mülkiyet yaratıcılarının haklarını korumak esasen ahlaki bir konudur. Ancak, arazi hukuku bu hakların ihlali durumunda yasal koruma sağlar.

Fikri Mülkiyet Hakları şunları içerir:

- Patents

- Copyrights

- Endüstriyel tasarım hakları

- Trademarks

- Bitki çeşitliliği hakları

- Ticaret kıyafeti

- Coğrafi işaretler

- Ticaret Sırları

Fikri Mülkiyet Haklarının ihlali denir infringement patentler, telif hakları ve ticari markalar söz konusu olduğunda ve misappropriationticari sır durumunda. İnternette görüntülediğiniz veya okuduğunuz yayınlanmış herhangi bir materyalin telif hakkı sahibine aittir ve dolayısıyla fikri mülkiyet hakları ile korunmaktadır. Yasal ve ahlaki olarak onu kullanmamak ve kendinizinmiş gibi göstermemekle yükümlüsünüz. Bu, içerik oluşturucunun telif hakkının ihlali anlamına gelir ve yasal işlem başlatabilirsiniz.

İnternet ile ilgili olarak yaygın olarak kullanılan bazı terimleri tartışalım.

WWW

WWW kısaltmasıdır World Wide Web. WWW, İnternet üzerinden erişilebilen, birbirine bağlı belgelerin ve diğer medyanın barındırdığı bir bilgi alanıdır. WWW, 1989 yılında İngiliz bilim adamı Tim Berners-Lee tarafından icat edildi vefirst web browser 1990 yılında birbiriyle bağlantılı kullanım yoluyla bilgi alışverişini kolaylaştırmak için hypertexts.

Başka bir metin parçasına bağlantı içeren bir metne hiper metin denir. Web kaynakları, adı verilen benzersiz bir adla tanımlandıURL karışıklığı önlemek için.

World Wide Web, bilgi oluşturma, saklama ve bilgi alışverişi yapma şeklimizde devrim yarattı. WWW'nin başarısı şu faktörlere bağlanabilir -

- Kullanıcı dostu

- Multimedya kullanımı

- Sayfaların hiper metinler aracılığıyla birbirine bağlanması

- Interactive

HTML

HTML'nin açılımı Hypertext Markup Language. Tüm sayfa bağlamında metnin bazı kısımlarının yapısını, düzenini ve stilini belirtecek şekilde işaretlenebileceği şekilde tasarlanmış bir dile,markup language. Birincil işlevi, metni tanımlamak, işlemek ve sunmaktır.

HTML web sayfaları ve web uygulamaları oluşturmak ve bunları yüklemek için standart dildir web browsers. WWW gibi, kullanıcıların herhangi bir sayfadan sayfalara kolayca erişmesini sağlamak için Time Berners-Lee tarafından oluşturuldu.

Bir sayfa için istek gönderdiğinizde, web sunucusu dosyayı HTML biçiminde gönderir. Bu HTML dosyası web tarayıcısı tarafından yorumlanır ve görüntülenir.

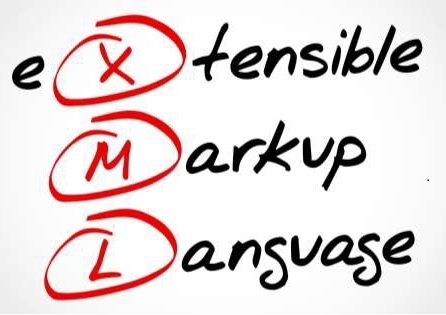

XML

XML, eXtensible Markup Language. Verileri güvenli, emniyetli ve doğru bir şekilde depolamak ve taşımak için tasarlanmış bir biçimlendirme dilidir. Genişletilebilir kelimesinin de belirttiği gibi, XML, kullanıcılara, özellikle İnternet üzerindeki belgeleri görüntülemek için kendi dillerini tanımlamaları için bir araç sağlar.

Herhangi bir XML belgesinin iki bölümü vardır - structure ve content. Bunu anlamak için bir örnek alalım. Okul kütüphanenizin abone olduğu dergilerden oluşan bir veritabanı oluşturmak istediğini varsayalım. Bu, oluşturulması gereken KATALOG XML dosyasıdır.

<CATALOG>

<MAGAZINE>

<TITLE>Magic Pot</TITLE>

<PUBLISHER>MM Publications</PUBLISHER>

<FREQUENCY>Weekly</FREQUENCY>

<PRICE>15</PRICE>

</MAGAZINE>

<MAGAZINE>

<TITLE>Competition Refresher</TITLE>

<PUBLISHER>Bright Publications</PUBLISHER>

<FREQUENCY>Monthly</FREQUENC>

<PRICE>100</PRICE>

</MAGAZINE>

</CATALOG>Her derginin kendisi hakkında saklanan başlık, yayıncı, frekans ve fiyat bilgileri vardır. Bu, kataloğun yapısıdır. Magic Pot, MM Publication, Monthly, Weekly vb. Değerler içeriktir.

Bu XML dosyası, kitaplıkta bulunan tüm dergiler hakkında bilgi içerir. Bu dosyanın kendi başına hiçbir şey yapmayacağını unutmayın. Ancak burada depolanan verileri çıkarmak, analiz etmek ve sunmak için başka bir kod parçası kolayca yazılabilir.

HTTP

HTTP'nin kısaltması Hypertext Transfer Protocol. Metin, grafik, görüntü, video ve diğer multimedya dosyalarını cihazda aktarmak için kullanılan en temel protokoldür.World Wide Web. HTTP birapplication layer protokolü TCP/IP süit client-server ağ modeli ve ilk kez World Wide Web'in babası Time Berners-Lee tarafından özetlenmiştir.

HTTP bir request-responseprotokol. İşte nasıl çalıştığı -

İstemci, isteği HTTP'ye gönderir.

Sunucu ile TCP bağlantısı kuruldu.

Gerekli işlemden sonra sunucu, durum talebinin yanı sıra bir mesaj gönderir. Mesaj, istenen içeriğe veya bir hata mesajına sahip olabilir.

HTTP isteğine yöntem denir. En popüler yöntemlerden bazılarıGET, PUT, POST, CONNECT, vb. Yerleşik güvenlik mekanizmalarına sahip yöntemlere güvenli yöntemler, diğerleri ise unsafe. Tamamen güvenli olan HTTP sürümü, S'nin güvenli anlamına geldiği HTTPS'dir. Burada tüm yöntemler güvenlidir.

HTTP protokolünün kullanımına bir örnek -

https : //www.tutorialspoint.com/videotutorials/index.htm

Kullanıcı tutorialspoint.com web sitesindeki video eğitimlerinin dizin sayfasını (bir bağlantıya tıklayarak) istiyor. Talebin diğer kısımları bölümün ilerleyen kısımlarında tartışılacaktır.

Alan isimleri

Etki alanı adı, bir sunucuya, onu World Wide Web'de tanımlaması için verilen benzersiz bir addır. Daha önce verilen örnek talepte -

https://www.tutorialspoint.com/videotutorials/index.htm

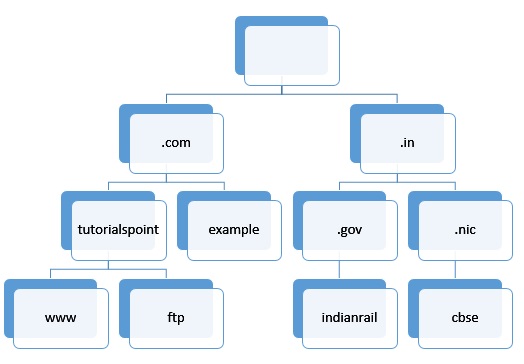

tutorialspoint.com alan adıdır. Etki alanı adında, noktalarla ayrılmış etiketler adı verilen birden çok parça bulunur. Bu alan adının etiketlerini tartışalım. En sağdaki .com etiketinin adıtop level domain(TLD). Diğer TLD örnekleri şunları içerir:.net, .org, .co, .au, vb.

TLD'ye bırakılan etiket, yani öğretici nokta, second level domain. Yukarıdaki resimde,.co etiket .co.uk ikinci düzey alandır ve .uk TLD'dir. www basitçe oluşturmak için kullanılan bir etikettir subdomainof tutorialspoint.com. Başka bir etiket olabilirftp ftp.tutorialspoint.com alt alan adını oluşturmak için.

Alan adlarının bu mantıksal ağaç yapısına, üst düzey alan adından başlayarak alt düzey alan adlarına kadar denir. domain name hierarchy. Alan adı hiyerarşisinin kökünameless. Tam alan adının maksimum uzunluğu 253 ASCII karakterdir.

URL

URL kısaltması Uniform Resource Locator. URL, bir web kaynağının bilgisayar ağındaki konumunu ve onu geri alma mekanizmasını ifade eder. Yukarıdaki örnekle devam edelim -

https://www.tutorialspoint.com/videotutorials/index.htm

Bu tam dize bir URL'dir. Parçalarını tartışalım -

index.htm ... resource (bu durumda web sayfası) alınması gereken

www.tutorialspoint.com bu sayfanın bulunduğu sunucudur

videotutorials kaynağın bulunduğu sunucudaki klasördür

www.tutorialspoint.com/videotutorials kaynağın tam yol adıdır

https kaynağı almak için kullanılacak protokoldür

URL, web tarayıcısının adres çubuğunda görüntülenir.

Web siteleri

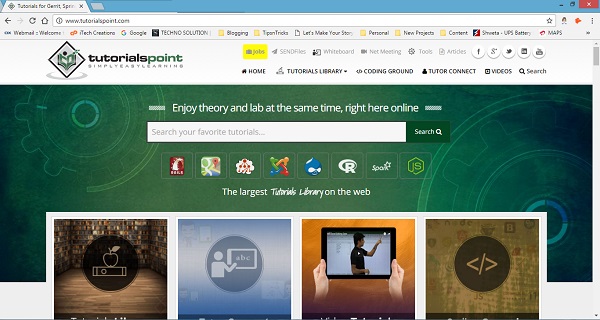

Website bir dizi web pages tek bir alan adı altında. Web page bir sunucuda bulunan ve ağa bağlı bir metin belgesidir. World Wide Webhiper metinler aracılığıyla. Etki alanı adı hiyerarşisini gösteren resmi kullanarak, bunlar oluşturulabilecek web siteleridir -

- www.tutorialspoint.com

- ftp.tutorialspoint.com

- indianrail.gov.in

- cbse.nic.in

Web siteleri 3 ve 4 ile ilişkili bir protokol olmadığını, ancak yine de varsayılan protokollerini kullanarak yükleneceklerini unutmayın.

İnternet tarayıcıları

Web browser bir application software tarafından tanımlanan herhangi bir kaynağa erişmek, geri getirmek, sunmak ve üzerinden geçmek için URL üzerinde World Wide Web. En popüler web tarayıcıları şunları içerir:

- Chrome

- Internet Explorer

- Firefox

- Apple Safari

- Opera

Web Sunucuları

Web server herhangi biri software application, computer veya networked devicekullanıcılara isteklerine göre dosya sunan. Bu istekler, istemci cihazlar tarafından HTTP veya HTTPS istekleri aracılığıyla gönderilir. Popüler web sunucusu yazılımı şunları içerir:Apache, Microsoft IIS, ve Nginx.

Ağ sağlayıcısı

Web hosting bireylerin, kuruluşların veya işletmelerin depolamasını sağlayan bir İnternet hizmetidir web pages İnternet üzerinden erişilebilir. Web hosting service providersweb sitelerini ve sayfalarını barındırdıkları web sunucuları var. Ayrıca, yukarıda HTTP'de tartışıldığı gibi, müşteri isteği üzerine bir web sayfasını kullanıma sunmak için gerekli teknolojileri de sağlarlar.

Web Komut Dosyası

Script herhangi biri kullanılarak yazılmış talimatlar dizisidir. programming language ve interpreted (ziyade compiled) başka bir program tarafından. Komut dosyalarını dinamik hale getirmek için web sayfalarına gömmek denirweb scripting.

Bildiğin gibi, web pages kullanılarak oluşturulur HTML, sunucuda depolanır ve ardından web browsersmüşterinin talebi üzerine. Daha önce bu web sayfalarıstaticdoğası gereği, yani bir zamanlar oluşturulan, kullanıcılara gösterilen tek versiyondu. Bununla birlikte, modern kullanıcılar ve web sitesi sahipleri web sayfalarıyla bir miktar etkileşim talep etmektedir.

Etkileşim örnekleri arasında, kullanıcılar tarafından doldurulan çevrimiçi formların doğrulanması, kullanıcı bir seçeneği kaydettikten sonra mesajların gösterilmesi vb. Yer alır. Bütün bunlar web komut dosyası ile sağlanabilir. Web komut dosyası iki türdendir -

Client side scripting- Burada bir sayfaya gömülü komut dosyaları, web tarayıcısı kullanılarak istemci bilgisayarın kendisi tarafından yürütülür. En popüler istemci tarafı kodlama dilleri JavaScript, VBScript, AJAX vb .'dir.

Server side scripting- Burada betikler sunucuda çalıştırılır. İstemci tarafından istenen web sayfası oluşturulur ve betikler çalıştırıldıktan sonra gönderilir. En popüler sunucu tarafı kodlama dilleri PHP, Python, ASP .Net vb .'dir.

Web 2.0

Web 2.0 gelişimin ikinci aşamasıdır World Wide Web vurgu nerede dynamic ve user generated contentstatik içerik yerine. Yukarıda tartışıldığı gibi, World Wide Web başlangıçta HTML kullanılarak statik içeriğin oluşturulmasını ve sunulmasını destekledi. Ancak, kullanıcılar geliştikçe etkileşimli içeriğe olan talep arttı ve bu dinamizmi içeriğe eklemek için web komut dosyası kullanıldı.

1999'da Darcy DiNucci, web sayfalarının tasarlanma ve kullanıcıya sunulma biçimindeki paradigma değişikliğini vurgulamak için Web 2.0 terimini icat etti. 2004 civarında popülerlik kazandı.

Web 2.0'daki kullanıcı tarafından oluşturulan içeriğin örnekleri arasında sosyal medya web siteleri, sanal topluluklar, canlı sohbetler vb. Bunlar, İnternet'i deneyimleme ve kullanma şeklimizde devrim yaratmıştır.