Yanlış Güvenlik Yapılandırması

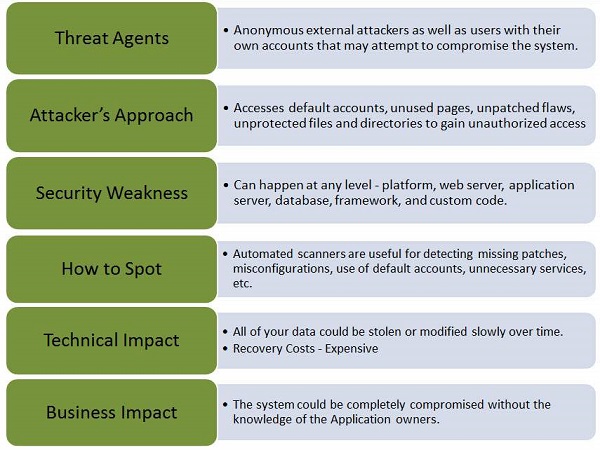

Güvenlik Yanlış Yapılandırması, Güvenlik ayarları varsayılan olarak tanımlandığında, uygulandığında ve korunduğunda ortaya çıkar. İyi güvenlik, uygulama, web sunucusu, veritabanı sunucusu ve platform için tanımlanmış ve dağıtılmış güvenli bir konfigürasyon gerektirir. Yazılımın güncel olması da aynı derecede önemlidir.

Misal

Yanlış güvenlik yapılandırmasının bazı klasik örnekleri verildiği gibidir -

Sunucuda Dizin listesi devre dışı bırakılmamışsa ve saldırgan aynı şeyi keşfederse, saldırgan herhangi bir dosyayı bulmak ve yürütmek için dizinleri listeleyebilir. Tüm özel kodunuzu içeren gerçek kod tabanını elde etmek ve ardından uygulamada ciddi bir kusur bulmak da mümkündür.

Uygulama sunucusu yapılandırması, yığın izlemelerin kullanıcılara döndürülmesine olanak tanır ve temelde yatan kusurları potansiyel olarak ortaya çıkarır. Saldırganlar, hata mesajlarının sağladığı ve girmeleri için yeterli olan ekstra bilgileri alırlar.

Uygulama sunucuları genellikle güvenli olmayan örnek uygulamalarla birlikte gelir. Üretim sunucusundan kaldırılmazsa, sunucunuzun tehlikeye atılmasına neden olur.

Eller AÇIK

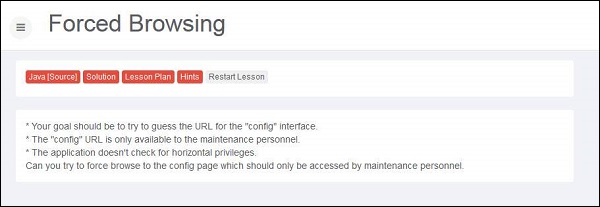

Step 1- Webgoat'ı başlatın ve güvenli olmayan yapılandırma bölümüne gidin ve bu sorunu çözmeye çalışalım. Aynı anlık görüntü aşağıda verilmiştir -

Step 2- Düşünebildiğimiz kadar çok seçeneği deneyebiliriz. Tek ihtiyacımız olan yapılandırma dosyasının URL'sini bulmamız ve geliştiricilerin yapılandırma dosyaları için bir tür adlandırma kuralına uyduklarını biliyoruz. Aşağıda listelenen herhangi bir şey olabilir. Genellikle BRUTE force tekniği ile yapılır.

- web.config

- config

- appname.config

- conf

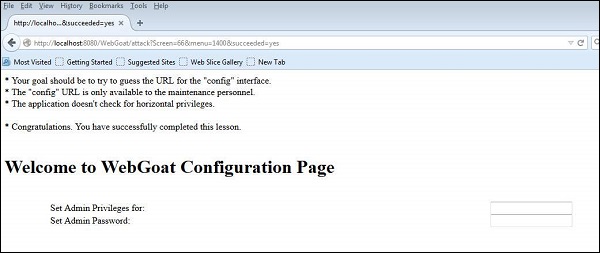

Step 3 - Çeşitli seçenekleri denedikten sonra bunu buluyoruz 'http://localhost:8080/WebGoat/confbaşarılı. Deneme başarılı olursa aşağıdaki sayfa görüntülenir -

Önleyici Mekanizmalar

Geliştirme, Kalite Güvencesi ve üretim ortamları gibi tüm ortamlar, her ortamda kullanılan ve kolayca hacklenemeyen farklı parolalar kullanılarak aynı şekilde yapılandırılmalıdır.

Bileşenler arasında etkili, güvenli ayrım sağlayan güçlü bir uygulama mimarisinin benimsenmesini sağlayın.

Ayrıca, otomatik taramalar çalıştırarak ve periyodik olarak denetimler yaparak bu saldırı olasılığını en aza indirebilir.