Computersicherheit - Malware

Im vorherigen Kapitel haben wir Antivirenprogramme behandelt, die uns beim Schutz unserer Systeme geholfen haben. In diesem Kapitel werden wir jedoch Malware behandeln, wie man sie manuell erkennt, welche Formen sie haben, welche Dateierweiterungen sie haben, welche Anzeichen ein infizierter Computer hat usw. Es ist wichtig, behandelt zu werden, da die Infektionsraten von Unternehmen und PCs heutzutage zu hoch sind.

Sie sind Selbstreplikationsprogramme, die ihre eigenen Codes reproduzieren, indem sie sich an andere ausführbare Codes anhängen. Sie arbeiten ohne die Berechtigungen oder das Wissen der Computerbenutzer. Viren oder Malware wie im echten Leben kontaminieren auf Computern andere gesunde Dateien.

Wir sollten uns jedoch daran erinnern, dass Viren externe Computer nur mit Hilfe eines Computerbenutzers infizieren. Dies kann passieren, indem Sie auf eine Datei klicken, die mit einer E-Mail einer unbekannten Person versehen ist, einen USB-Anschluss ohne Scannen anschließen und aus diesem Grund unsichere URLs öffnen. Wir als Systemadministratoren müssen die Administratorrechte von Benutzern auf diesen Computern entfernen. Wir kategorisieren Malware in drei Typen -

- Trojaner und Rootkits

- Viruses

- Worms

Eigenschaften eines Virus

Im Folgenden finden Sie einige Merkmale eines Virus, der unsere Computer infiziert.

Sie befinden sich im Speicher eines Computers und aktivieren sich selbst, während das angeschlossene Programm ausgeführt wird.

For example - Sie binden sich generell an die explorer.exe unter Windows-Betriebssystemen, da dieser Prozess ständig ausgeführt wird. Sie sollten daher vorsichtig sein, wenn dieser Prozess zu viel von Ihren Computerkapazitäten verbraucht.

Sie ändern sich nach der Infektionsphase wie Quellcodes, Erweiterungen, neue Dateien usw., sodass es für ein Antivirenprogramm schwieriger ist, sie zu erkennen.

Sie versuchen immer, sich auf folgende Weise in den Betriebssystemen zu verstecken:

Verschlüsselt sich in kryptische Symbole und entschlüsselt sich beim Replizieren oder Ausführen.

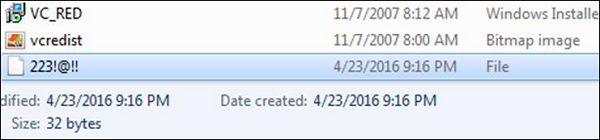

For example - Sie können dies zum besseren Verständnis im folgenden Bild sehen, da ich diese Datei auf meinem Computer gefunden habe.

Nachdem ich diese Datei gefunden hatte, öffnete ich sie mit einem Texteditor und dachte, der Text sei nicht verständlich, wie im folgenden Screenshot gezeigt.

Nachdem ich dies gefunden hatte, versuchte ich es auf einem Base64-Decoder und stellte fest, dass es sich um eine Virendatei handelte.

Dieser Virus kann auf Ihrem Computer Folgendes verursachen:

Möglicherweise werden wichtige Daten von Ihrem Computer gelöscht, um Platz für deren Prozesse zu gewinnen.

Möglicherweise wird die Erkennung durch Umleitung von Festplattendaten vermieden.

Es kann Aufgaben ausführen, indem es ein Ereignis mit sich selbst auslöst. Dies geschieht beispielsweise, wenn in einem infizierten Computer Popup-Tabellen usw. automatisch auf dem Bildschirm angezeigt werden.

Sie sind unter Windows und Mac OS üblich, da diese Betriebssysteme nicht über mehrere Dateiberechtigungen verfügen und weiter verbreitet sind.

Arbeitsprozess von Malware und wie man sie reinigt

Malwares binden sich an Programme und übertragen sie unter Verwendung einiger Ereignisse an andere Programme. Sie benötigen diese Ereignisse, weil sie nicht können -

- Beginnen Sie von selbst

- Übertragen Sie sich mithilfe nicht ausführbarer Dateien

- Infizieren Sie andere Netzwerke oder Computer

Aus den obigen Schlussfolgerungen sollten wir wissen, dass wir, wenn einige ungewöhnliche Prozesse oder Dienste von selbst ausgeführt werden, ihre Beziehungen zu einem möglichen Virus weiter untersuchen sollten. Der Untersuchungsprozess ist wie folgt:

Beginnen Sie mit der Verwendung der folgenden Tools, um diese Prozesse zu untersuchen:

- fport.exe

- pslist.exe

- handle.exe

- netstat.exe

Das Listdll.exe zeigt alle dll files verwendet werden, während die netstat.exe Mit seinen Variablen werden alle Prozesse angezeigt, die mit ihren jeweiligen Ports ausgeführt werden.

Das folgende Beispiel zeigt, wie ich den Prozess von Kaspersky Antivirus zugeordnet habe, den ich zusammen mit dem Befehl verwendet habe netstat-ano um die Prozessnummern und den Task-Manager zu sehen, um zu sehen, zu welchem Prozess diese Nummer gehört.

Dann sollten wir nach irgendwelchen suchen modified, replaced or deleted files und das shared librariessollte auch überprüft werden. Sie infizieren im Allgemeinen ausführbare Programmdateien mit der Erweiterung like.EXE, .DRV, .SYS, .COM, .BIN. Malwares ändert die Erweiterung von Originaldateien, zum Beispiel: File.TXT in File.TXT.VBS.

Wenn Sie ein Systemadministrator eines Webservers sind, sollten Sie sich einer anderen Form von Malware bewusst sein, die als bezeichnet wird webshell. Es ist in der Regel in einer .php-Erweiterung, aber mit seltsamen Dateinamen und in verschlüsselter Form. Sie sollten sie löschen, falls Sie sie erkennen.

Danach sollten wir das Antivirenprogramm aktualisieren und den Computer erneut scannen.

Erkennen eines Computerfehlers anhand einer Virusinfektion

In diesem Abschnitt wird behandelt, wie ein Computer- oder Betriebssystemfehler anhand eines Virus erkannt wird, da manchmal Personen und Systemadministratoren die Symptome mischen.

Die folgenden Ereignisse werden höchstwahrscheinlich nicht durch eine Malware verursacht:

- Fehler beim Booten des Systems im BIOS-Stadium, z. B. Anzeige der Batteriezelle von Bios, Timer-Fehleranzeige.

- Hardwarefehler wie Signaltöne RAM brennen, Festplatte usw.

- Wenn ein Dokument nicht wie eine beschädigte Datei normal gestartet werden kann, können die anderen Dateien jedoch entsprechend geöffnet werden.

- Tastatur oder Maus antworten nicht auf Ihre Befehle, Sie müssen die Plug-Ins überprüfen.

- Überwachen Sie das Ein- und Ausschalten des Monitors zu oft, z. B. durch Blinken oder Vibrieren. Dies ist ein Hardwarefehler.

Wenn Sie jedoch die folgenden Anzeichen in Ihrem System haben, sollten Sie nach Malware suchen.

Ihr Computer zeigt Popup- oder Fehlertabellen an.

Friert häufig ein.

Es wird langsamer, wenn ein Programm oder ein Prozess gestartet wird.

Dritte beschweren sich, dass sie eine Einladung in sozialen Medien oder per E-Mail von Ihnen erhalten.

Änderungen an Dateierweiterungen werden angezeigt oder Dateien werden ohne Ihre Zustimmung zu Ihrem System hinzugefügt.

Der Internet Explorer friert zu oft ein, obwohl Ihre Internetgeschwindigkeit sehr gut ist.

Auf Ihre Festplatte wird die meiste Zeit zugegriffen, wie Sie an der LED-Anzeige Ihres Computergehäuses sehen können.

Betriebssystemdateien sind entweder beschädigt oder fehlen.

Wenn Ihr Computer zu viel Bandbreite oder Netzwerkressourcen verbraucht, ist dies bei einem Computerwurm der Fall.

Der Festplattenspeicher ist ständig belegt, auch wenn Sie keine Maßnahmen ergreifen, z. B. ein neues Programm installieren.

Änderungen der Dateien und Programmgrößen im Vergleich zur Originalversion.

Some Practical Recommendations to Avoid Viruses - -

- Öffnen Sie keine E-Mail-Anhänge von unbekannten Personen oder von bekannten Personen, die verdächtigen Text enthalten.

- Akzeptieren Sie keine Einladung von Unbekannten in sozialen Medien.

- Öffnen Sie keine URL, die von unbekannten oder bekannten Personen in einer seltsamen Form gesendet wurde.

Vireninformationen

Wenn Sie einen Virus gefunden haben, aber dessen Funktion weiter untersuchen möchten. Ich würde Ihnen empfehlen, sich diese Virendatenbanken anzusehen, die im Allgemeinen von Antiviren-Anbietern angeboten werden.

Kaspersky Virus Database - ((http://www.kaspersky.com/viruswatchlite?hour_offset=-1)

F-Secure - ((https://www.f-secure.com/en/web/labs_global/threat-descriptions)

Symantec – Virus Encyclopedia - ((https://www.symantec.com/security_response/landing/azlisting.jsp)