Computersicherheit - Übersicht

In diesem Tutorial werden wir das Konzept der Computersicherheit behandeln, bei dem es sich um einen Laptop, eine Workstation, einen Server oder ein Netzwerkgerät handeln kann. Dieses Tutorial richtet sich hauptsächlich an Personen aus der IT-Branche, die IT-Spezialisten, Systemadministratoren und Sicherheitsadministratoren sind.

Warum Sicherheit?

Der Cyberspace (Internet, Arbeitsumgebung, Intranet) wird für alle Organisationen und Einzelpersonen zu einem gefährlichen Ort, um ihre sensiblen Daten oder ihren Ruf zu schützen. Dies liegt an den zahlreichen Personen und Maschinen, die darauf zugreifen. Es ist wichtig zu erwähnen, dass die jüngsten Studien gezeigt haben, dass eine große Gefahr von internen Bedrohungen oder von enttäuschten Mitarbeitern wie dem Fall Edward Snowden ausgeht. Eine weitere interne Bedrohung besteht darin, dass Informationsmaterial über das Intranet leicht zugänglich sein kann.

Ein wichtiger Indikator ist, dass die IT-Kenntnisse einer Person, die Ihre Sicherheit hacken oder verletzen möchte, abgenommen haben, die Erfolgsquote jedoch gestiegen ist. Dies liegt an drei Hauptfaktoren:

Hacking-Tools, die jeder leicht durch Googeln finden kann und die endlos sind.

Die Technologie mit den Endbenutzern hat in diesen Jahren rapide zugenommen, wie die Internetbandbreite und die Verarbeitungsgeschwindigkeit von Computern.

Zugriff auf Handbücher mit Hacking-Informationen.

All dies kann sogar einen neugierigen Schuljungen zu einem potenziellen Hacker für Ihr Unternehmen machen.

Da das Sperren aller Netzwerke keine verfügbare Option ist, können die Sicherheitsmanager nur ihre Netzwerke, Anwendungen und Betriebssysteme auf ein angemessenes Sicherheitsniveau härten und einen Notfallplan für die Wiederherstellung von Unternehmen durchführen.

Die folgende Grafik gibt uns eine grundlegende Vorstellung.

Was ist zu sichern?

In diesem Fall sind Sie ein IT-Administrator in einem kleinen Unternehmen mit zwei kleinen Servern in einer Ecke und Sie sind sehr gut in Ihrer Arbeit. Sie führen regelmäßig Updates durch, richten Firewalls, Virenschutzprogramme usw. ein. Eines Tages stellen Sie fest, dass die Mitarbeiter der Organisation nicht mehr auf die Systeme zugreifen. Wenn Sie nachsehen, sehen Sie, wie die Putzfrau ihre Arbeit erledigt und versehentlich das Netzkabel entfernt und den Server vom Stromnetz getrennt hat.

Was ich mit diesem Fall meine, ist, dass sogar physische Sicherheit für die Computersicherheit wichtig ist, da die meisten von uns denken, dass dies das Letzte ist, um das man sich kümmern muss.

Gehen wir nun direkt zu dem Punkt über, was alles in einer Computerumgebung zu sichern ist -

Zunächst muss die physische Sicherheit überprüft werden, indem Steuerungssysteme wie Bewegungsalarme, Türzugangssysteme, Feuchtigkeitssensoren und Temperatursensoren eingestellt werden. Alle diese Komponenten verringern die Wahrscheinlichkeit, dass ein Computer von Mensch und Umwelt selbst gestohlen oder beschädigt wird.

Personen, die Zugriff auf Computersysteme haben, sollten eine eigene Benutzer-ID mit Kennwortschutz haben.

Monitore sollten durch einen Bildschirmschoner geschützt sein, damit die Informationen nicht angezeigt werden, wenn der Benutzer nicht anwesend oder inaktiv ist.

Sichern Sie Ihr Netzwerk besonders drahtlos. Es sollten Kennwörter verwendet werden.

Internetgeräte als Router mit Passwort zu schützen.

Daten, die Sie zum Speichern von Informationen verwenden, die durch Verschlüsselung finanziell oder nicht finanziell sein können.

Informationen sollten in allen Arten ihrer Darstellung bei der Übertragung durch Verschlüsselung geschützt werden.

Vorteile des Bewusstseins für Computersicherheit

Wissen Sie in all dieser digitalen Welt, was das größte Loch oder der schwächste Punkt der Sicherheit ist?

Antworten. Wir sind es, Menschen.

Die meisten Sicherheitsverletzungen werden von nicht informierten und nicht geschulten Personen verursacht, die Informationen an Dritte weitergeben oder Daten im Internet veröffentlichen, ohne die Konsequenzen zu kennen.

Sehen Sie sich das folgende Szenario an, das uns sagt, was Mitarbeiter ohne das Bewusstsein für Computersicherheit tun könnten:

Die Vorteile des Bewusstseins für Computersicherheit liegen auf der Hand, da es das Risiko, dass Sie von Ihrer Identität, Ihrem Computer oder Ihrer Organisation gehackt werden, direkt minimiert.

Mögliche Verluste aufgrund von Sicherheitsangriffen

Die potenziellen Verluste in diesem Cyberspace sind vielfältig, selbst wenn Sie einen einzelnen Computer in Ihrem Zimmer verwenden. Hier werde ich einige Beispiele auflisten, die einen direkten Einfluss auf Sie und andere haben -

Losing you data - Wenn Ihr Computer gehackt oder infiziert wurde, besteht eine große Wahrscheinlichkeit, dass alle Ihre gespeicherten Daten vom Angreifer übernommen werden.

Bad usage of your computer resources - Dies bedeutet, dass Ihr Netzwerk oder Computer überlastet sein kann, sodass Sie nicht auf Ihre echten Dienste zugreifen können, oder dass es im schlimmsten Fall vom Hacker verwendet werden kann, um einen anderen Computer oder ein anderes Netzwerk anzugreifen.

Reputation loss- Denken Sie nur daran, ob Ihr Facebook-Konto oder Ihre geschäftliche E-Mail einem Social-Engineering-Angriff gehört und gefälschte Informationen an Ihre Freunde und Geschäftspartner sendet. Sie brauchen Zeit, um Ihren Ruf zurückzugewinnen.

Identity theft - Dies ist ein Fall, in dem Ihre Identität gestohlen wird (Foto, Name, Nachname, Adresse und Kreditkarte) und für ein Verbrechen wie das Erstellen falscher Ausweisdokumente verwendet werden kann.

Grundlegende Checkliste für Computersicherheit

Es gibt einige grundlegende Dinge, die jeder von uns in jedem Betriebssystem tun muss -

Überprüfen Sie, ob der Benutzer kennwortgeschützt ist.

Überprüfen Sie, ob das Betriebssystem aktualisiert wird. In meinem Fall habe ich einen Screenshot meines Laptops gemacht, bei dem es sich um ein Windows 7 handelt.

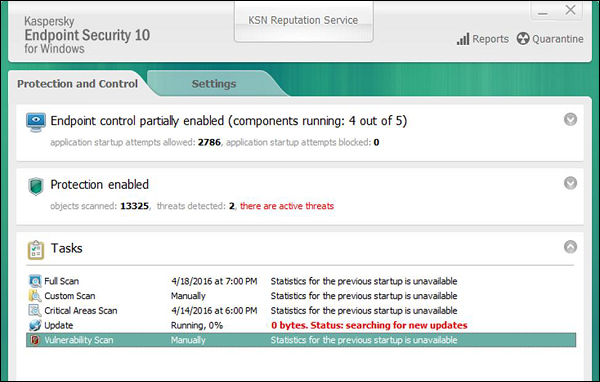

Überprüfen Sie, ob das Antivirenprogramm oder die Antimalware installiert und aktualisiert ist. In meinem Fall wird ein Kaspersky-Antivirus aktualisiert.

- Suchen Sie nach ungewöhnlichen Diensten, die Ressourcen verbrauchen.

- Überprüfen Sie, ob Ihr Monitor einen Bildschirmschoner verwendet.

- Überprüfen Sie, ob die Computerfirewall aktiviert ist oder nicht.

- Überprüfen Sie, ob Sie regelmäßig Backups durchführen.

- Überprüfen Sie, ob Freigaben vorhanden sind, die nicht nützlich sind.

- Überprüfen Sie, ob Ihr Konto die vollen Rechte hat oder eingeschränkt ist.

- Aktualisieren Sie andere Software von Drittanbietern.