Sicherheitstests - Prozess

Sicherheitstests können als kontrollierter Angriff auf das System angesehen werden, der Sicherheitslücken auf realistische Weise aufdeckt. Ziel ist es, den aktuellen Status eines IT-Systems zu bewerten. Es ist auch bekannt alspenetration test oder populärer als ethical hacking.

Der Penetrationstest wird in Phasen durchgeführt und hier in diesem Kapitel werden wir den gesamten Prozess diskutieren. In jeder Phase sollte eine ordnungsgemäße Dokumentation durchgeführt werden, damit alle zur Reproduktion des Angriffs erforderlichen Schritte sofort verfügbar sind. Die Dokumentation dient auch als Grundlage für den detaillierten Bericht, den Kunden am Ende eines Penetrationstests erhalten.

Penetrationstest - Workflow

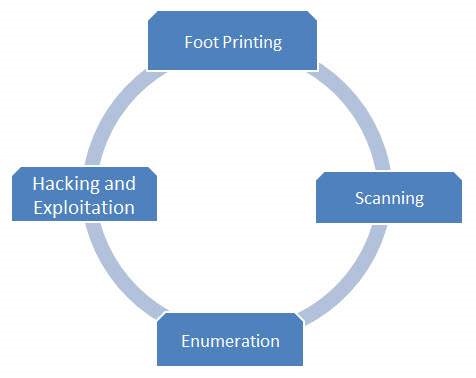

Der Penetrationstest umfasst vier Hauptphasen:

- Fußabdruck

- Scanning

- Enumeration

- Exploitation

Diese vier Schritte werden mehrmals wiederholt, was mit dem normalen SDLC einhergeht.