Sicherheitstests - Sensible Datenexposition

Da die Online-Anwendungen das Internet Tag für Tag überschwemmen, sind nicht alle Anwendungen gesichert. Viele Webanwendungen schützen vertrauliche Benutzerdaten wie Kreditkarteninformationen / Bankkontoinformationen / Authentifizierungsdaten nicht ordnungsgemäß. Hacker könnten diese schwach geschützten Daten stehlen, um Kreditkartenbetrug, Identitätsdiebstahl oder andere Verbrechen zu begehen.

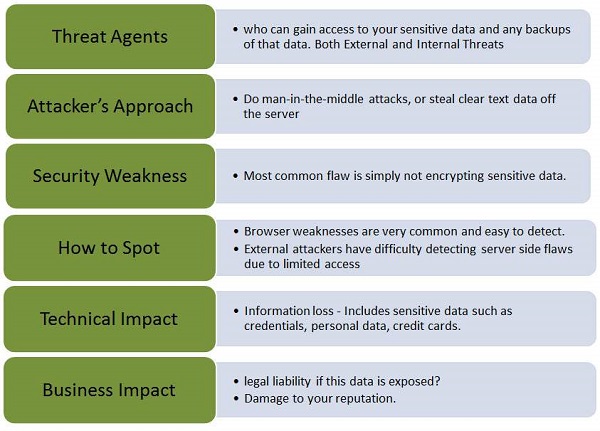

Lassen Sie uns anhand eines einfachen Diagramms die Bedrohungsagenten, Angriffsmethoden, Sicherheitsschwächen, technischen Auswirkungen und geschäftlichen Auswirkungen dieses Fehlers verstehen.

Beispiel

Einige der klassischen Beispiele für Sicherheitsfehlkonfigurationen sind wie folgt:

Eine Site verwendet SSL einfach nicht für alle authentifizierten Seiten. Auf diese Weise kann ein Angreifer den Netzwerkverkehr überwachen und das Sitzungscookie des Benutzers stehlen, um die Sitzung des Benutzers zu entführen oder auf seine privaten Daten zuzugreifen.

Eine Anwendung speichert die Kreditkartennummern in einem verschlüsselten Format in einer Datenbank. Beim Abrufen werden sie entschlüsselt, sodass der Hacker einen SQL-Injection-Angriff ausführen kann, um alle vertraulichen Informationen in Klartext abzurufen. Dies kann vermieden werden, indem die Kreditkartennummern mit einem öffentlichen Schlüssel verschlüsselt werden und Back-End-Anwendungen diese mit dem privaten Schlüssel entschlüsseln können.

Hände an

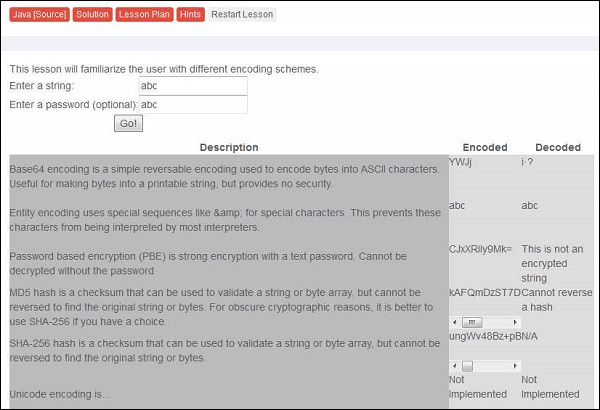

Step 1- Starten Sie WebGoat und navigieren Sie zum Abschnitt "Unsicherer Speicher". Ein Schnappschuss davon wird unten angezeigt.

Step 2- Geben Sie den Benutzernamen und das Passwort ein. Es ist Zeit, verschiedene Arten von Codierungs- und Verschlüsselungsmethoden zu lernen, die wir zuvor besprochen haben.

Vorbeugende Mechanismen

Es wird empfohlen, sensible Daten nicht unnötig zu speichern und sie sollten so schnell wie möglich gelöscht werden, wenn sie nicht mehr benötigt werden.

Es ist wichtig sicherzustellen, dass wir starke und standardmäßige Verschlüsselungsalgorithmen verwenden und eine ordnungsgemäße Schlüsselverwaltung vorhanden ist.

Sie können dies auch vermeiden, indem Sie die automatische Vervollständigung für Formulare deaktivieren, die vertrauliche Daten wie Kennwörter erfassen, und das Caching für Seiten deaktivieren, die vertrauliche Daten enthalten.