Nicht validierte Weiterleitungen und Weiterleitungen

Die meisten Webanwendungen im Internet leiten Benutzer häufig weiter und leiten sie auf andere Seiten oder andere externe Websites weiter. Ohne die Glaubwürdigkeit dieser Seiten zu überprüfen, können Hacker Opfer jedoch auf Phishing- oder Malware-Websites umleiten oder den Zugriff auf nicht autorisierte Seiten weiterleiten.

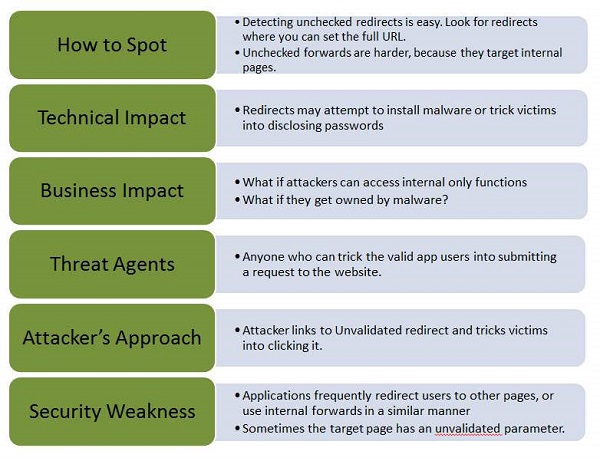

Lassen Sie uns anhand eines einfachen Diagramms die Bedrohungsagenten, Angriffsmethoden, Sicherheitsschwächen, technischen Auswirkungen und geschäftlichen Auswirkungen dieses Fehlers verstehen.

Beispiel

Einige klassische Beispiele für nicht validierte Weiterleitungen und Weiterleitungen sind wie folgt:

Angenommen, die Anwendung hat eine Seite - redirect.jsp, die einen Parameter redirectrul verwendet . Der Hacker fügt eine schädliche URL hinzu, die Benutzer umleitet, die Phishing ausführen / Malware installieren.

http://www.mywebapp.com/redirect.jsp?redirectrul=hacker.comAlle Webanwendungen, mit denen Benutzer an verschiedene Teile der Website weitergeleitet werden. Um dies zu erreichen, verwenden einige Seiten einen Parameter, um anzugeben, wohin der Benutzer umgeleitet werden soll, wenn ein Vorgang erfolgreich ist. Der Angreifer erstellt eine URL, die die Zugriffssteuerungsprüfung der Anwendung besteht, und leitet den Angreifer dann an Verwaltungsfunktionen weiter, für die der Angreifer keinen Zugriff hat.

http://www.mywebapp.com/checkstatus.jsp?fwd=appadmin.jspVorbeugende Mechanismen

Es ist besser, Weiterleitungen und Weiterleitungen zu vermeiden.

Wenn dies unvermeidbar ist, sollte dies ohne Einbeziehung von Benutzerparametern in die Umleitung des Ziels erfolgen.