Hukum Cyber - Panduan Cepat

Cyberspace

Cyberspace dapat didefinisikan sebagai lingkungan rumit yang melibatkan interaksi antara orang, perangkat lunak, dan layanan. Ia dikelola oleh distribusi perangkat dan jaringan teknologi informasi dan komunikasi di seluruh dunia.

Dengan manfaat yang dibawa oleh kemajuan teknologi, dunia maya saat ini telah menjadi kumpulan umum yang digunakan oleh warga negara, bisnis, infrastruktur informasi penting, militer, dan pemerintah dengan cara yang membuatnya sulit untuk membuat batasan yang jelas di antara kelompok-kelompok yang berbeda ini. Dunia maya diperkirakan akan menjadi lebih kompleks di tahun-tahun mendatang, dengan peningkatan jaringan dan perangkat yang terhubung dengannya.

Keamanan cyber

Keamanan siber menunjukkan teknologi dan prosedur yang dimaksudkan untuk melindungi komputer, jaringan, dan data dari akses masuk, kelemahan, dan serangan yang tidak sah yang dibawa melalui Internet oleh penjahat siber.

ISO 27001 (ISO27001) adalah Standar Keamanan Siber internasional yang memberikan model untuk membuat, menerapkan, berfungsi, memantau, meninjau, memelihara, dan meningkatkan Sistem Manajemen Keamanan Informasi.

Kementerian Komunikasi dan Teknologi Informasi di bawah pemerintah India memberikan garis besar strategi yang disebut Kebijakan Keamanan Siber Nasional. Tujuan badan pemerintah ini adalah untuk melindungi infrastruktur publik dan swasta dari serangan dunia maya.

Kebijakan Keamanan Siber

Kebijakan keamanan siber adalah misi pengembangan yang melayani seluruh bidang pengguna dan penyedia Teknologi Informasi dan Komunikasi (TIK). Ini termasuk -

- Pengguna rumahan

- Usaha Kecil, Menengah, dan Besar

- Entitas pemerintah dan non-pemerintah

Ini berfungsi sebagai kerangka otoritas yang mendefinisikan dan memandu aktivitas yang terkait dengan keamanan dunia maya. Ini memungkinkan semua sektor dan organisasi dalam merancang kebijakan keamanan siber yang sesuai untuk memenuhi kebutuhan mereka. Kebijakan tersebut memberikan garis besar untuk melindungi informasi, sistem dan jaringan informasi secara efektif.

Ini memberikan pemahaman tentang pendekatan dan strategi Pemerintah untuk keamanan ruang siber di negara tersebut. Ini juga membuat sketsa beberapa petunjuk untuk memungkinkan kerja kolaboratif di seluruh sektor publik dan swasta untuk menjaga sistem informasi dan informasi. Oleh karena itu, tujuan dari kebijakan ini adalah untuk menciptakan kerangka keamanan siber, yang mengarah pada tindakan dan program terperinci untuk meningkatkan pengangkutan keamanan dunia maya.

Kejahatan Cyber

Itu Information Technology Act 2000 atau undang-undang apa pun di Negara ini tidak menjelaskan atau menyebutkan istilah tersebut Cyber Crime. Secara global dapat dianggap sebagai wajah teknologi yang lebih suram. Satu-satunya perbedaan antara kejahatan tradisional dan kejahatan dunia maya adalah bahwa kejahatan dunia maya melibatkan kejahatan yang berkaitan dengan komputer. Mari kita lihat contoh berikut untuk memahaminya dengan lebih baik -

Traditional Theft - Seorang pencuri masuk ke rumah Ram dan steals sebuah benda yang disimpan di dalam rumah.

Hacking - Seorang Penjahat Dunia Maya / Peretas yang duduk di rumahnya sendiri, melalui komputernya, meretas komputer Ram dan steals data disimpan di komputer Ram tanpa menyentuh komputer secara fisik atau masuk ke rumah Ram.

The IT Act, 2000 mendefinisikan istilah -

akses di jaringan komputer di section 2(a)

komputer masuk section 2(i)

jaringan komputer masuk section (2j)

data masuk section 2(0)

informasi dalam section 2(v).

Untuk memahami konsep Cyber Crime, Anda harus mengetahui undang-undang ini. Objek pelanggaran atau sasaran dalam kejahatan dunia maya adalah komputer atau data yang disimpan di komputer.

Sifat Ancaman

Di antara tantangan paling serius di abad ke-21 adalah ancaman yang ada dan kemungkinan besar di bidang keamanan siber. Ancaman berasal dari semua jenis sumber, dan menandai diri mereka sendiri dalam aktivitas mengganggu yang menargetkan individu, bisnis, infrastruktur nasional, dan pemerintah. Efek dari ancaman ini membawa risiko yang signifikan untuk hal berikut -

- keamanan publik

- keamanan negara

- stabilitas komunitas internasional yang terhubung secara global

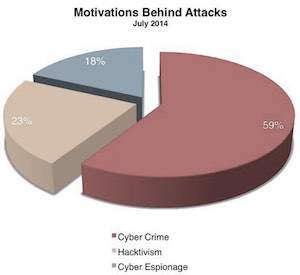

Penggunaan yang berbahaya dari teknologi informasi dapat dengan mudah disembunyikan. Sulit untuk menentukan asal atau identitas pelaku kejahatan. Bahkan motivasi gangguan tersebut bukanlah tugas yang mudah untuk diketahui. Penjahat dari aktivitas ini hanya dapat diketahui dari sasaran, efek, atau bukti tidak langsung lainnya. Aktor ancaman dapat beroperasi dengan kebebasan yang cukup dari mana saja. Motif gangguan dapat berupa apa saja seperti -

- hanya mendemonstrasikan kecakapan teknis

- pencurian uang atau informasi

- perpanjangan konflik negara, dll.

Penjahat, teroris, dan terkadang Negara sendiri bertindak sebagai sumber ancaman ini. Penjahat dan peretas menggunakan berbagai jenis alat dan pendekatan berbahaya. Dengan aktivitas kriminal mengambil bentuk baru setiap hari, kemungkinan tindakan berbahaya menyebar.

Mengaktifkan Orang

Kurangnya kesadaran keamanan informasi di antara pengguna, yang bisa jadi anak sekolah sederhana, administrator sistem, pengembang, atau bahkan CEO perusahaan, menyebabkan berbagai kerentanan dunia maya. Kebijakan kesadaran mengklasifikasikan tindakan dan inisiatif berikut untuk tujuan kesadaran pengguna, pendidikan, dan pelatihan -

Program kesadaran lengkap untuk dipromosikan di tingkat nasional.

Program pelatihan komprehensif yang dapat memenuhi kebutuhan keamanan informasi nasional (Program tentang keamanan TI di sekolah, perguruan tinggi, dan universitas).

Meningkatkan efektivitas program pelatihan keamanan informasi yang berlaku. Merencanakan program pelatihan khusus domain (misalnya, Penegakan Hukum, Kehakiman, E-Governance, dll.)

Mendukung dukungan sektor swasta untuk sertifikasi keamanan informasi profesional.

Undang-undang Teknologi Informasi

Pemerintah India memberlakukan Undang-Undang Teknologi Informasi dengan beberapa tujuan utama sebagai berikut -

Memberikan pengakuan yang sah atas transaksi melalui pertukaran data elektronik (EDI) dan alat komunikasi elektronik lainnya, yang biasa disebut sebagai electronic commerceatau E-Commerce. Tujuannya adalah untuk menggunakan penggantian metode komunikasi dan penyimpanan informasi berbasis kertas.

Untuk memfasilitasi pengarsipan dokumen secara elektronik dengan badan-badan Pemerintah dan selanjutnya mengubah KUHP India, Undang-Undang Bukti India, 1872, Undang-Undang Bukti Buku Bankir, 1891 dan Undang-Undang Bank Sentral India, 1934 dan untuk hal-hal yang terkait dengannya atau insidental tambahan.

Undang-undang Teknologi Informasi tahun 2000 kemudian disahkan menjadi Undang-undang No.21 tahun 2000. Undang-undang IT tersebut mendapat persetujuan Presiden pada tanggal 9 Juni 2000 dan berlaku efektif sejak tanggal 17 Oktober 2000. Dengan mengadopsi Undang-undang Siber ini, India menjadi negara ke-12 di dunia yang mengadopsi rezim Cyber Law.

Misi dan Visi Program Cybersecurity

Misi

Misi berikut melayani keamanan siber -

Menjaga infrastruktur informasi dan informasi di dunia maya.

Untuk membangun kemampuan untuk mencegah dan menanggapi ancaman dunia maya.

Untuk mengurangi kerentanan dan meminimalkan kerusakan dari insiden dunia maya melalui kombinasi struktur kelembagaan, orang, proses, teknologi, dan kerja sama.

Penglihatan

Untuk membangun dunia maya yang aman dan tangguh bagi warga negara, bisnis, dan Pemerintah.

Pengungkapan Edward Snowden baru-baru ini tentang program pengawasan AS PRISM telah menunjukkan bagaimana jaringan badan hukum dan sistem komputer di luar yurisdiksi tertentu tunduk pada pengawasan tanpa sepengetahuan badan hukum tersebut. Kasus dunia maya yang terkait dengan intersepsi dan pengintaian meningkat pada tingkat yang mengkhawatirkan. Untuk mengekang kejahatan seperti itu, undang-undang dunia maya diubah secara teratur.

Tren yang Muncul dari Hukum Cyber

Laporan mengungkapkan bahwa tahun-tahun mendatang akan mengalami lebih banyak serangan dunia maya. Jadi organisasi disarankan untuk memperkuat rantai pasokan data mereka dengan metode pemeriksaan yang lebih baik.

Beberapa tren hukum dunia maya yang muncul tercantum di bawah ini -

Aturan peraturan yang ketat diberlakukan oleh banyak negara untuk mencegah akses tidak sah ke jaringan. Tindakan tersebut dinyatakan sebagai pelanggaran pidana.

Pemangku kepentingan perusahaan seluler akan meminta pemerintah dunia untuk memperkuat sistem dan administrasi hukum dunia maya untuk mengatur ancaman dan kejahatan seluler yang muncul.

Kesadaran yang berkembang tentang privasi adalah tren lain yang akan datang. Kepala ahli internet Google Vint Cerf telah menyatakan bahwa privasi sebenarnya mungkin sebuah anomali.

Cloud computingadalah tren pertumbuhan utama lainnya. Dengan lebih banyak kemajuan dalam teknologi, volume data yang sangat besar akan mengalir ke cloud yang tidak sepenuhnya kebal terhadap kejahatan dunia maya.

Pertumbuhan Bitcoinsdan mata uang virtual lainnya adalah tren lain yang harus diperhatikan. Kejahatan Bitcoin kemungkinan akan berlipat ganda dalam waktu dekat.

Kedatangan dan penerimaan analitik data, yang merupakan tren utama lain yang harus diikuti, membutuhkan perhatian yang tepat diberikan pada masalah yang terkait Big Data.

Menciptakan kesadaran

Sementara pemerintah AS telah mendeklarasikan Oktober sebagai bulan Kesadaran Cybersecurity Nasional, India mengikuti tren untuk menerapkan beberapa skema kesadaran yang ketat untuk masyarakat umum.

Masyarakat umum sebagian menyadari kejahatan yang terkait dengan virus transfer. Namun, mereka tidak menyadari gambaran yang lebih besar dari ancaman yang dapat memengaruhi kehidupan dunia maya mereka. Pengetahuan tentang e-commerce dan kejahatan dunia maya perbankan online sangat kurang di antara sebagian besar pengguna internet.

Waspada dan ikuti tip yang diberikan di bawah ini saat Anda berpartisipasi dalam aktivitas online -

Filter visibilitas informasi pribadi di situs sosial.

Jangan biarkan tombol "ingat kata sandi" aktif untuk alamat email dan kata sandi mana pun

Pastikan platform perbankan online Anda aman.

Awasi dengan cermat saat berbelanja online.

Jangan simpan kata sandi di perangkat seluler.

Amankan detail login untuk perangkat seluler dan komputer, dll.

Bidang Pembangunan

"Tren Hukum Siber di India 2013" dan "Perkembangan Hukum Siber di India pada 2014" adalah dua karya penelitian terkait hukum siber terkemuka dan tepercaya yang disediakan oleh Perry4Law Organization (P4LO) untuk tahun 2013 dan 2014.

Ada beberapa masalah serius terkait hukum dunia maya yang perlu dipertimbangkan segera oleh pemerintah India. Masalah tersebut dikemukakan oleh roundup hukum cyber India tahun 2014 yang disediakan oleh P4LO dan Cyber Crimes Investigation Center of India (CCICI). Berikut adalah beberapa masalah utama -

- Hukum dunia maya yang lebih baik dan strategi pencegahan kejahatan dunia maya yang efektif

- Persyaratan pelatihan investigasi kejahatan dunia maya

- Perumusan hukum enkripsi khusus

- Penerapan hukum komputasi awan

- Perumusan dan implementasi kebijakan email

- Masalah hukum pembayaran online

- Legalitas perjudian online dan apotek online

- Legalitas Bitcoin

- Kerangka untuk memblokir situs web

- Regulasi aplikasi seluler

Dengan terbentuknya kewajiban cyber-law, kewajiban bank untuk cyber-thefts dan cyber-crime akan meningkat pesat dalam waktu dekat. Bank-bank India perlu memiliki tim ahli hukum dunia maya yang berdedikasi atau mencari bantuan ahli eksternal dalam hal ini.

Transaksi asuransi siber harus ditingkatkan oleh sektor asuransi India sebagai konsekuensi dari meningkatnya serangan siber dan kejahatan siber.

Jaringan Internasional tentang Keamanan Siber

Untuk menciptakan jaringan internasional tentang cybersecurity, diadakan konferensi pada Maret 2014 di New Delhi, India.

Tujuan yang ditetapkan dalam International Conference on Cyberlaw & Cybercrime adalah sebagai berikut -

Untuk mengenali tren yang berkembang dalam Cyberlaw dan undang-undang yang berdampak pada dunia maya dalam situasi saat ini.

Untuk menghasilkan kesadaran yang lebih baik dalam memerangi jenis kejahatan dunia maya terbaru yang memengaruhi semua investor di jaringan digital dan seluler.

Untuk mengenali area bagi pemangku kepentingan jaringan digital dan seluler tempat Cyberlaw perlu dikembangkan lebih lanjut.

Untuk bekerja ke arah menciptakan jaringan internasional kejahatan dunia maya. Otoritas hukum kemudian dapat menjadi suara yang signifikan dalam perluasan lebih lanjut dari kejahatan dunia maya dan undang-undang hukum dunia maya di seluruh dunia.

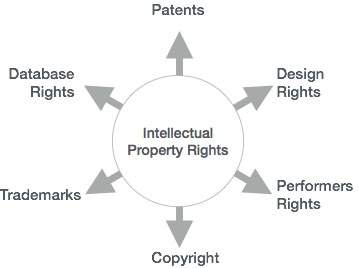

Hak atas kekayaan intelektual adalah hak hukum yang mencakup hak-hak istimewa yang diberikan kepada individu yang merupakan pemilik dan penemu suatu karya, dan telah menciptakan sesuatu dengan kreativitas intelektualnya. Individu yang terkait dengan bidang seperti sastra, musik, penemuan, dll., Dapat diberikan hak tersebut, yang kemudian dapat digunakan dalam praktik bisnis oleh mereka.

Pencipta / penemu mendapatkan hak eksklusif terhadap penyalahgunaan atau penggunaan ciptaan tanpa informasi sebelumnya. Namun, hak diberikan untuk jangka waktu terbatas untuk menjaga keseimbangan.

Daftar kegiatan berikut yang dilindungi oleh hak kekayaan intelektual ditetapkan oleh Organisasi Kekayaan Intelektual Dunia (WIPO) -

- Desain industri

- Penemuan ilmiah

- Perlindungan terhadap persaingan tidak sehat

- Karya sastra, seni, dan ilmiah

- Penemuan di segala bidang usaha manusia

- Pertunjukan artis pertunjukan, fonogram, dan siaran

- Merek dagang, merek layanan, nama komersial, dan sebutan

- Semua hak lain yang dihasilkan dari aktivitas intelektual di bidang industri, ilmiah, sastra, atau seni

Jenis Hak Kekayaan Intelektual

Hak Kekayaan Intelektual dapat diklasifikasikan lebih lanjut ke dalam kategori berikut -

- Copyright

- Patent

- Patent

- Rahasia Dagang, dll.

Keuntungan Hak Kekayaan Intelektual

Hak kekayaan intelektual bermanfaat dengan cara berikut -

Memberikan hak eksklusif kepada pencipta atau penemu.

Mendorong individu untuk mendistribusikan dan berbagi informasi dan data daripada merahasiakannya.

Memberikan pembelaan hukum dan menawarkan insentif kepada pencipta atas karya mereka.

Membantu dalam pembangunan sosial dan keuangan.

Hak Kekayaan Intelektual di India

Untuk melindungi hak kekayaan intelektual di wilayah India, India telah menetapkan pembentukan garis besar konstitusional, administratif dan yurisdiksi apakah itu menyiratkan hak cipta, paten, merek dagang, desain industri, atau bagian lain dari hak kekayaan intelektual.

Kembali pada tahun 1999, pemerintah mengeluarkan undang-undang penting berdasarkan praktik internasional untuk melindungi hak kekayaan intelektual. Mari kita lihat sekilas hal yang sama -

Itu Patents(Amandemen) Undang-Undang 1999, memfasilitasi pembentukan sistem kotak surat untuk mengajukan paten. Ini menawarkan hak pemasaran eksklusif untuk jangka waktu lima tahun.

Itu Trade Marks Bill, 1999, menggantikan Trade and Merchandise Marks Act, 1958

Itu Copyright (Amandemen) Act, 1999, ditandatangani oleh Presiden India.

Itu sui generis Undang-undang tersebut disetujui dan dinamai RUU Indikasi Geografis Barang (Pendaftaran dan Perlindungan), 1999.

Itu Industrial Designs Bill, 1999, menggantikan Design Act, 1911.

Itu Patents (Second Amendment) Bill, 1999, untuk amandemen lebih lanjut Undang-Undang Paten tahun 1970 sesuai dengan TRIPS.

Kekayaan Intelektual dalam Ruang Siber

Setiap penemuan baru di bidang teknologi mengalami berbagai macam ancaman. Internet adalah salah satu ancaman, yang telah menguasai pasar fisik dan mengubahnya menjadi pasar virtual.

Untuk menjaga kepentingan bisnis, sangat penting untuk menciptakan pengelolaan properti yang efektif dan mekanisme perlindungan dengan mengingat banyaknya bisnis dan perdagangan yang terjadi di Ruang Siber.

Saat ini, sangat penting bagi setiap bisnis untuk mengembangkan mekanisme pengelolaan dan strategi perlindungan IP yang efektif dan kolaboratif. Dengan demikian, ancaman yang terus membayangi di dunia cybernetic dapat dipantau dan dibatasi.

Berbagai pendekatan dan peraturan perundang-undangan telah dirancang oleh para pembuat hukum untuk meningkatkan ante dalam memberikan konfigurasi yang aman terhadap ancaman dunia maya tersebut. Namun itu adalah tugas dari pemilik hak kekayaan intelektual (HKI) untuk membatalkan dan mengurangi seperti mala fide bertindak kriminal dengan mengambil langkah-langkah proaktif.

Untuk merancang dan menerapkan dunia maya yang aman, beberapa strategi ketat telah diterapkan. Bab ini menjelaskan strategi utama yang digunakan untuk memastikan keamanan siber, yang meliputi berikut ini -

- Menciptakan Ekosistem Cyber yang Aman

- Membuat Kerangka Kerja Jaminan

- Mendorong Standar Terbuka

- Memperkuat Kerangka Regulasi

- Membuat Mekanisme untuk Keamanan TI

- Mengamankan Layanan E-governance

- Melindungi Infrastruktur Informasi Kritis

Strategi 1 - Menciptakan Ekosistem Siber yang Aman

Ekosistem dunia maya melibatkan berbagai macam entitas seperti perangkat (teknologi komunikasi dan komputer), individu, pemerintah, organisasi swasta, dll., Yang berinteraksi satu sama lain karena berbagai alasan.

Strategi ini mengeksplorasi gagasan untuk memiliki ekosistem siber yang kuat dan kuat di mana perangkat siber dapat bekerja satu sama lain di masa depan untuk mencegah serangan siber, mengurangi efektivitasnya, atau menemukan solusi untuk pulih dari serangan siber.

Ekosistem siber seperti itu akan memiliki kemampuan yang dibangun ke dalam perangkat sibernya untuk memungkinkan cara tindakan yang aman diatur di dalam dan di antara kelompok perangkat. Ekosistem dunia maya ini dapat diawasi dengan teknik pemantauan saat ini di mana produk perangkat lunak digunakan untuk mendeteksi dan melaporkan kelemahan keamanan.

Ekosistem dunia maya yang kuat memiliki tiga struktur simbiosis - Automation, Interoperability, dan Authentication.

Automation - Ini memudahkan penerapan langkah-langkah keamanan lanjutan, meningkatkan kecepatan, dan mengoptimalkan proses pengambilan keputusan.

Interoperability- Ini memperkuat tindakan kolaboratif, meningkatkan kesadaran, dan mempercepat prosedur pembelajaran. Ada tiga jenis interoperabilitas -

- Semantik (yaitu, leksikon bersama berdasarkan pemahaman umum)

- Technical

- Kebijakan - Penting dalam mengasimilasi kontributor yang berbeda ke dalam struktur pertahanan dunia maya yang inklusif.

Authentication - Ini meningkatkan teknologi identifikasi dan verifikasi yang berfungsi untuk menyediakan -

- Security

- Affordability

- Kemudahan penggunaan dan administrasi

- Scalability

- Interoperability

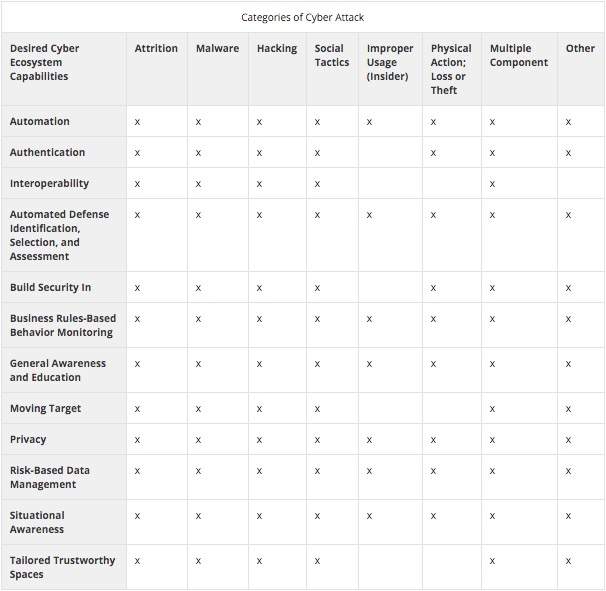

Perbandingan Serangan

Tabel berikut menunjukkan Perbandingan Kategori Serangan terhadap Kemampuan Ekosistem Siber yang Diinginkan -

Studi kasus

Diagram berikut disiapkan oleh Guilbert Gates for The New York Times, yang menunjukkan bagaimana sebuah pabrik Iran diretas melalui internet.

Explanation- Sebuah program dirancang untuk secara otomatis menjalankan pembangkit nuklir Iran. Sayangnya, seorang pekerja yang tidak menyadari ancaman memasukkan program ke dalam pengontrol. Program ini mengumpulkan semua data yang terkait dengan pabrik dan mengirimkan informasi tersebut ke badan intelijen yang kemudian mengembangkan dan memasukkan cacing ke dalam pabrik. Menggunakan cacing, tanaman dikendalikan oleh penjahat yang menyebabkan generasi lebih banyak cacing dan akibatnya, pabrik gagal total.

Jenis Serangan

Tabel berikut menjelaskan kategori serangan -

| Kategori Serangan | Deskripsi Attack |

|---|---|

| Erosi | Metode yang digunakan untuk merusak jaringan dan sistem. Ini termasuk yang berikut -

|

| Malware | Perangkat lunak berbahaya apa pun yang digunakan untuk mengganggu pengoperasian normal komputer dan merusak aset informasi tanpa persetujuan pemiliknya. Eksekusi apa pun dari perangkat yang dapat dilepas dapat meningkatkan ancaman malware. |

| Peretasan | Upaya mengeksploitasi kelemahan secara sengaja untuk mendapatkan akses yang tidak etis, biasanya dilakukan dari jarak jauh. Ini mungkin termasuk -

|

| Taktik Sosial | Menggunakan taktik sosial seperti penipuan dan manipulasi untuk mendapatkan akses ke data, sistem, atau kontrol. Ini termasuk -

|

| Penggunaan Tidak Pantas (Ancaman Orang Dalam) | Penyalahgunaan hak atas data dan kontrol oleh individu dalam organisasi yang akan melanggar kebijakan organisasi. Ini termasuk -

|

| Tindakan Fisik / Kehilangan atau Pencurian Peralatan | Serangan yang Digerakkan oleh Manusia seperti -

|

| Beberapa Komponen | Teknik melampirkan tunggal yang berisi beberapa teknik dan komponen serangan tingkat lanjut. |

| Lain | Serangan seperti -

|

Strategi 2 - Menciptakan Kerangka Kerja Jaminan

Tujuan dari strategi ini adalah untuk merancang garis besar yang sesuai dengan standar keamanan global melalui produk, proses, orang, dan teknologi tradisional.

Untuk memenuhi persyaratan keamanan nasional, kerangka kerja nasional yang dikenal sebagai Cybersecurity Assurance FrameworkDikembangkan. Ini mengakomodasi organisasi infrastruktur penting dan pemerintah melalui tindakan "Mengaktifkan dan Mendukung".

Enablingtindakan yang dilakukan oleh badan pemerintah yang merupakan badan otonom yang bebas dari kepentingan komersial. Penerbitan "Persyaratan Kepatuhan Kebijakan Keamanan Nasional" dan pedoman dan dokumen keamanan TI untuk memungkinkan penerapan dan kepatuhan keamanan TI dilakukan oleh otoritas ini.

Endorsing tindakan terlibat dalam layanan yang menguntungkan setelah memenuhi standar kualifikasi wajib dan termasuk yang berikut -

Sertifikasi ISO 27001 / BS 7799 ISMS, audit sistem IS, dll., Yang pada dasarnya adalah sertifikasi kepatuhan.

Standar 'Common Criteria' ISO 15408 dan standar verifikasi modul Crypto, yang merupakan evaluasi dan sertifikasi produk Keamanan TI.

Layanan untuk membantu konsumen dalam penerapan keamanan TI seperti pelatihan tenaga keamanan TI.

Sertifikasi Perusahaan Tepercaya

IT / ITES / BPO India harus mematuhi standar internasional dan praktik terbaik tentang keamanan dan privasi dengan perkembangan pasar outsourcing. ISO 9000, CMM, Six Sigma, Total Quality Management, ISO 27001 dll., Adalah beberapa sertifikasi.

Model yang ada seperti level SEI CMM secara eksklusif dimaksudkan untuk proses pengembangan perangkat lunak dan tidak menangani masalah keamanan. Oleh karena itu, berbagai upaya dilakukan untuk membuat model yang berbasis pada konsep sertifikasi diri dan sejalan dengan Software Capability Maturity Model (SW-CMM) CMU, USA.

Struktur yang dihasilkan melalui keterkaitan antara industri dan pemerintah, terdiri dari:

- standards

- guidelines

- practices

Parameter ini membantu pemilik dan operator infrastruktur penting untuk mengelola risiko terkait keamanan siber.

Strategi 3 - Mendorong Standar Terbuka

Standar memainkan peran penting dalam menentukan bagaimana kami mendekati masalah terkait keamanan informasi di seluruh wilayah geografis dan masyarakat. Standar terbuka didorong untuk -

- Tingkatkan efisiensi proses utama,

- Aktifkan penggabungan sistem,

- Menyediakan media bagi pengguna untuk mengukur produk atau layanan baru,

- Mengatur pendekatan untuk mengatur teknologi atau model bisnis baru,

- Menafsirkan lingkungan yang kompleks, dan

- Mendukung pertumbuhan ekonomi.

Standar seperti ISO 27001 [3] mendorong penerapan struktur organisasi standar, di mana pelanggan dapat memahami proses, dan mengurangi biaya audit.

Strategi 4 - Memperkuat Kerangka Regulasi

Tujuan dari strategi ini adalah untuk menciptakan ekosistem dunia maya yang aman dan memperkuat kerangka regulasi. Mekanisme 24X7 telah direncanakan untuk menangani ancaman dunia maya melalui National Critical Information Infrastructure Protection Center (NCIIPC). Tim Tanggap Darurat Komputer (CERT-In) telah ditunjuk untuk bertindak sebagai badan simpul untuk manajemen krisis.

Beberapa sorotan dari strategi ini adalah sebagai berikut -

Promosi penelitian dan pengembangan dalam keamanan siber.

Mengembangkan sumber daya manusia melalui program pendidikan dan pelatihan.

Mendorong semua organisasi, baik publik maupun swasta, untuk menunjuk seseorang untuk menjabat sebagai Chief Information Security Officer (CISO) yang akan bertanggung jawab atas inisiatif keamanan siber.

Angkatan Bersenjata India sedang dalam proses membangun komando dunia maya sebagai bagian dari penguatan keamanan siber jaringan dan instalasi pertahanan.

Implementasi yang efektif dari kemitraan publik-swasta sedang dalam proses yang akan sangat membantu dalam menciptakan solusi untuk lanskap ancaman yang selalu berubah.

Strategi 5 - Menciptakan Mekanisme untuk Keamanan TI

Beberapa mekanisme dasar yang ada untuk memastikan keamanan TI adalah - langkah-langkah keamanan berorientasi tautan, langkah-langkah keamanan ujung ke ujung, tindakan berorientasi asosiasi, dan enkripsi data. Metode ini berbeda dalam fitur aplikasi internalnya dan juga dalam atribut keamanan yang mereka sediakan. Mari kita bahas secara singkat.

Pengukuran Berorientasi Tautan

Ini memberikan keamanan saat mentransfer data antara dua node, terlepas dari sumber dan tujuan akhir data.

Tindakan End-to-End

Ini adalah media untuk mengangkut Protocol Data Units (PDU) dengan cara yang dilindungi dari sumber ke tujuan sedemikian rupa sehingga gangguan pada tautan komunikasinya tidak melanggar keamanan.

Tindakan Berorientasi Asosiasi

Tindakan berorientasi asosiasi adalah serangkaian tindakan ujung ke ujung yang dimodifikasi yang melindungi setiap asosiasi secara individual.

Enkripsi data

Ini mendefinisikan beberapa fitur umum cipher konvensional dan kelas cipher kunci publik yang baru-baru ini dikembangkan. Ini mengkodekan informasi sedemikian rupa sehingga hanya personel yang berwenang yang dapat mendekripsinya.

Strategi 6 - Mengamankan Layanan E-Governance

Tata kelola elektronik (e-governance) adalah instrumen yang paling dihargai pemerintah untuk menyediakan layanan publik secara akuntabel. Sayangnya, dalam skenario saat ini, tidak ada struktur hukum khusus untuk e-governance di India.

Demikian pula, tidak ada hukum untuk pengiriman elektronik wajib layanan publik di India. Dan tidak ada yang lebih berbahaya dan merepotkan daripada menjalankan proyek e-governance tanpa keamanan siber yang memadai. Karenanya, mengamankan layanan e-governance menjadi tugas krusial, terutama saat negara melakukan transaksi harian melalui kartu.

Untungnya, Reserve Bank of India telah menerapkan langkah-langkah keamanan dan mitigasi risiko untuk transaksi kartu di India yang diberlakukan mulai 1 Oktober 2013. Bank Cadangan telah menempatkan tanggung jawab untuk memastikan transaksi kartu yang aman pada bank daripada pada pelanggan.

"E-government" atau pemerintahan elektronik mengacu pada penggunaan Teknologi Informasi dan Komunikasi (TIK) oleh badan pemerintah untuk hal berikut -

- Penyampaian layanan publik yang efisien

- Memperbaiki efisiensi internal

- Pertukaran informasi yang mudah antar warga negara, organisasi, dan badan pemerintah

- Penataan ulang proses administrasi.

Strategi 7 - Melindungi Infrastruktur Informasi Kritis

Infrastruktur informasi kritis adalah tulang punggung keamanan nasional dan ekonomi suatu negara. Ini termasuk pembangkit listrik, jalan raya, jembatan, pabrik kimia, jaringan, serta bangunan tempat jutaan orang bekerja setiap hari. Ini dapat diamankan dengan rencana kolaborasi yang ketat dan implementasi yang disiplin.

Menjaga infrastruktur penting dari ancaman cyber yang berkembang membutuhkan pendekatan terstruktur. Pemerintah diharuskan bekerja sama secara agresif dengan sektor publik dan swasta secara teratur untuk mencegah, menanggapi, dan mengoordinasikan upaya mitigasi terhadap upaya gangguan dan dampak negatif terhadap infrastruktur kritis negara.

Pemerintah diminta bekerja sama dengan pemilik bisnis dan operator untuk memperkuat layanan dan grup mereka dengan berbagi informasi ancaman dunia maya dan lainnya.

Platform bersama harus dibagikan dengan pengguna untuk mengirimkan komentar dan ide, yang dapat bekerja sama untuk membangun fondasi yang lebih kokoh untuk mengamankan dan melindungi infrastruktur penting.

Pemerintah AS telah mengeluarkan perintah eksekutif "Meningkatkan Keamanan Siber Infrastruktur Kritis" pada tahun 2013 yang memprioritaskan pengelolaan risiko keamanan siber yang terlibat dalam penyampaian layanan infrastruktur penting. Kerangka ini memberikan klasifikasi dan mekanisme umum bagi organisasi untuk -

- Tentukan bantalan keamanan siber yang ada,

- Tentukan tujuan mereka untuk keamanan siber,

- Mengkategorikan dan memprioritaskan peluang untuk pengembangan dalam kerangka proses yang konstan, dan

- Berkomunikasi dengan semua investor tentang keamanan siber.

Bab ini memandu Anda mempelajari berbagai kebijakan yang ditetapkan untuk meminimalkan risiko dunia maya. Hanya dengan kebijakan yang terdefinisi dengan baik maka ancaman yang ditimbulkan di dunia maya dapat dikurangi.

Promosi Litbang dalam Keamanan Siber

Karena ketergantungan yang terus meningkat pada Internet, tantangan terbesar yang kita hadapi saat ini adalah keamanan informasi dari penjahat. Oleh karena itu, penting untuk mendorong penelitian dan pengembangan dalam keamanan siber sehingga kami dapat menemukan solusi yang kuat untuk memitigasi risiko siber.

Penelitian Keamanan Siber

Cybersecurity Research adalah bidang yang berkaitan dengan penyiapan solusi untuk menangani penjahat dunia maya. Dengan meningkatnya jumlah serangan internet, ancaman terus-menerus, dan phishing, banyak penelitian dan pengembangan teknologi diperlukan di masa depan.

Penelitian Keamanan Siber-Perspektif India

Dalam beberapa tahun terakhir, India telah menyaksikan pertumbuhan besar dalam teknologi dunia maya. Oleh karena itu, diperlukan investasi dalam kegiatan penelitian dan pengembangan keamanan siber. India juga telah melihat banyak hasil penelitian yang berhasil yang diterjemahkan ke dalam bisnis, melalui munculnya perusahaan keamanan siber lokal.

Intelijen Ancaman

Pekerjaan penelitian untuk mengurangi ancaman dunia maya sudah dimulai di India. Ada mekanisme respons proaktif untuk menangani ancaman dunia maya. Kegiatan Penelitian dan Pengembangan sudah berlangsung di berbagai organisasi penelitian di India untuk melawan ancaman di dunia maya.

Firewall Generasi Berikutnya

Keahlian berbasis multi-identitas seperti Next Generation Firewall yang menawarkan intelijen keamanan kepada perusahaan dan memungkinkan mereka untuk menerapkan kontrol keamanan yang paling sesuai di perimeter jaringan juga sedang dikerjakan.

Protokol dan Algoritma yang Diamankan

Penelitian dalam protokol dan algoritme merupakan fase penting untuk konsolidasi keamanan siber di tingkat teknis. Ini mendefinisikan aturan untuk berbagi dan memproses informasi melalui dunia maya. Di India, penelitian tingkat protokol dan algoritme mencakup -

- Protokol Perutean Aman

- Protokol Otentikasi yang Efisien

- Protokol Perutean yang Ditingkatkan untuk Jaringan Nirkabel

- Protokol Kontrol Transmisi Aman

- Algoritma Simulasi Serangan, dll.

Teknik Otentikasi

Teknik otentikasi seperti Key Management, Two Factor Authentication, dan Automated key Management memberikan kemampuan untuk mengenkripsi dan mendekripsi tanpa sistem manajemen kunci terpusat dan perlindungan file. Ada penelitian berkelanjutan yang terjadi untuk memperkuat teknik otentikasi ini.

BYOD, Cloud, dan Keamanan Seluler

Dengan penggunaan berbagai jenis perangkat seluler, penelitian tentang tugas terkait keamanan dan privasi di perangkat seluler telah meningkat. Pengujian keamanan seluler, Keamanan Cloud, dan mitigasi risiko BYOD (Bawa Perangkat Anda) adalah beberapa area tempat banyak penelitian dilakukan.

Forensik Cyber

Cyber Forensics adalah penerapan teknik analisis untuk mengumpulkan dan memulihkan data dari suatu sistem atau media penyimpanan digital. Beberapa bidang spesifik tempat penelitian dilakukan di India adalah -

- Forensik Disk

- Forensik Jaringan

- Forensik Perangkat Seluler

- Forensik Memori

- Multimedia Forensik

- Forensik Internet

Mengurangi Risiko Rantai Pasokan

Secara formal, risiko rantai pasokan dapat didefinisikan sebagai -

Risiko apa pun yang dapat dirusak oleh lawan, tulis beberapa fungsi jahat padanya, dekonstruksi desain, pemasangan, prosedur, atau pemeliharaan item persediaan atau sistem sehingga seluruh fungsi dapat diturunkan.

Masalah Rantai Pasokan

Rantai pasokan adalah masalah global dan ada kebutuhan untuk mengetahui saling ketergantungan antara pelanggan dan pemasok. Dalam skenario hari ini, penting untuk diketahui - Apa saja masalah SCRM? dan Bagaimana mengatasi masalah?

Pendekatan SCRM (Supply Chain Risk Management) yang efektif membutuhkan kemitraan publik-swasta yang kuat. Pemerintah harus memiliki otoritas yang kuat untuk menangani masalah rantai pasokan. Bahkan sektor swasta dapat memainkan peran kunci di sejumlah bidang.

Kami tidak dapat memberikan resolusi satu ukuran untuk semua untuk mengelola risiko rantai pasokan. Bergantung pada produk dan sektornya, biaya untuk mengurangi risiko akan berbobot berbeda. Kemitraan Pemerintah-Swasta harus didorong untuk menyelesaikan risiko yang terkait dengan manajemen rantai pasokan.

Memitigasi Risiko melalui Pengembangan Sumber Daya Manusia

Kebijakan keamanan siber suatu organisasi dapat menjadi efektif, asalkan semua karyawannya memahami nilai mereka dan menunjukkan komitmen yang kuat untuk menerapkannya. Direktur sumber daya manusia dapat memainkan peran kunci dalam menjaga keamanan organisasi di dunia maya dengan menerapkan beberapa poin berikut.

Mengambil Kepemilikan dari Risiko Keamanan yang Ditimbulkan oleh Karyawan

Karena sebagian besar karyawan tidak menganggap serius faktor risiko, peretas merasa mudah untuk menargetkan organisasi. Dalam hal ini, SDM memainkan peran kunci dalam mendidik karyawan tentang dampak sikap dan perilaku mereka terhadap keamanan organisasi.

Memastikan bahwa Tindakan Keamanan Praktis dan Etis

Kebijakan perusahaan harus selaras dengan cara berpikir dan berperilaku karyawan. Misalnya, menyimpan kata sandi pada sistem adalah ancaman, namun pemantauan terus menerus dapat mencegahnya. Tim SDM paling baik ditempatkan untuk memberi tahu apakah kebijakan akan berhasil dan apakah sesuai.

Mengidentifikasi Karyawan yang Mungkin Menghadirkan Risiko Tertentu

Juga terjadi penjahat dunia maya mengambil bantuan orang dalam di perusahaan untuk meretas jaringan mereka. Oleh karena itu, penting untuk mengidentifikasi karyawan yang mungkin memiliki risiko tertentu dan memiliki kebijakan SDM yang ketat untuk mereka.

Menciptakan Kesadaran Keamanan Siber

Keamanan siber di India masih dalam tahap evolusinya. Ini adalah waktu terbaik untuk menciptakan kesadaran tentang masalah yang terkait dengan keamanan dunia maya. Akan mudah untuk menciptakan kesadaran dari tingkat akar rumput seperti sekolah di mana pengguna dapat mengetahui cara kerja Internet dan apa saja potensi ancamannya.

Setiap kafe cyber, komputer rumah / pribadi, dan komputer kantor harus dilindungi melalui firewall. Pengguna harus diinstruksikan melalui penyedia layanan atau gateway mereka untuk tidak melanggar jaringan yang tidak sah. Ancaman harus digambarkan dengan huruf tebal dan dampaknya harus disorot.

Subjek tentang kesadaran keamanan siber harus diperkenalkan di sekolah dan perguruan tinggi untuk menjadikannya proses yang berkelanjutan.

Pemerintah harus merumuskan undang-undang yang kuat untuk menegakkan keamanan siber dan menciptakan kesadaran yang memadai dengan menyiarkannya melalui iklan televisi / radio / internet.

Berbagi informasi

Amerika Serikat mengusulkan undang-undang yang disebut Cybersecurity Information Sharing Act of 2014 (CISA)untuk meningkatkan keamanan siber di negara ini melalui peningkatan berbagi informasi tentang ancaman keamanan siber. Undang-undang semacam itu diwajibkan di setiap negara untuk berbagi informasi ancaman di antara warga negara.

Pelanggaran Keamanan Siber Membutuhkan Mekanisme Pelaporan Wajib

Malware terbaru bernama Uroburos/Snakeadalah contoh tumbuhnya spionase dunia maya dan perang dunia maya. Mencuri informasi sensitif adalah tren baru. Namun, sangat disayangkan bahwa perusahaan telekomunikasi / penyedia layanan internet (ISP) tidak membagikan informasi terkait serangan dunia maya terhadap jaringan mereka. Akibatnya, strategi keamanan siber yang kuat untuk melawan serangan siber tidak dapat dirumuskan.

Masalah ini dapat diatasi dengan merumuskan undang-undang keamanan siber yang baik yang dapat membentuk rezim peraturan untuk pemberitahuan pelanggaran keamanan siber wajib di pihak perusahaan telekomunikasi / ISP.

Infrastruktur seperti jaringan listrik otomatis, pembangkit listrik tenaga panas, satelit, dll., Rentan terhadap berbagai bentuk serangan dunia maya dan karenanya program pemberitahuan pelanggaran akan mengingatkan lembaga untuk mengerjakannya.

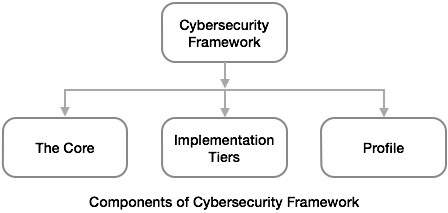

Menerapkan Kerangka Keamanan Siber

Terlepas dari kenyataan bahwa perusahaan mengeluarkan biaya untuk inisiatif keamanan siber, pelanggaran data terus terjadi. Menurut The Wall Street Journal, "Belanja keamanan siber global oleh industri infrastruktur penting diperkirakan mencapai $ 46 miliar pada 2013, naik 10% dari tahun sebelumnya menurut Allied Business Intelligence Inc." Ini membutuhkan implementasi efektif dari kerangka keamanan siber.

Komponen Kerangka Keamanan Siber

Kerangka kerja terdiri dari tiga komponen utama -

- Inti,

- Tingkatan Implementasi, dan

- Profil Kerangka.

Inti Kerangka

Framework Core adalah sekumpulan aktivitas keamanan siber dan referensi yang berlaku yang memiliki lima fungsi simultan dan konstan - Identifikasi, Lindungi, Deteksi, Tanggapi, dan Pulihkan. Inti kerangka kerja memiliki metode untuk memastikan hal berikut -

- Kembangkan dan terapkan prosedur untuk melindungi kekayaan intelektual dan aset paling kritis.

- Memiliki sumber daya untuk mengidentifikasi pelanggaran keamanan siber.

- Pulihkan dari pelanggaran, jika dan ketika terjadi.

Tingkatan Implementasi

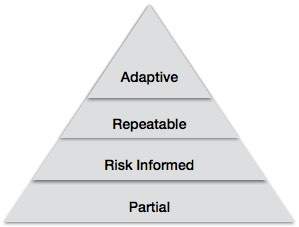

Tingkat Penerapan Kerangka Kerja menentukan tingkat kecanggihan dan konsistensi yang digunakan organisasi dalam menerapkan praktik keamanan sibernya. Ini memiliki empat tingkatan berikut.

Tier 1 (Partial)- Pada tingkat ini, profil manajemen risiko cyber organisasi tidak ditentukan. Ada kesadaran parsial tentang risiko keamanan siber organisasi di tingkat organisasi. Metodologi seluruh organisasi untuk mengelola risiko keamanan siber belum diakui.

Tier 2 (Risk Informed)- Pada level ini, organisasi menetapkan kebijakan manajemen risiko cyber yang secara langsung disetujui oleh manajemen senior. Manajemen senior berupaya untuk menetapkan tujuan manajemen risiko yang terkait dengan keamanan siber dan mengimplementasikannya.

Tier 3 (Repeatable)- Di tingkat ini, organisasi menjalankan langkah-langkah keamanan siber formal, yang diperbarui secara berkala berdasarkan kebutuhan. Organisasi mengenali ketergantungan dan mitranya. Ini juga menerima informasi dari mereka, yang membantu dalam mengambil keputusan manajemen berbasis risiko.

Tier 4 (Adaptive)- Pada level ini, organisasi menyesuaikan praktik keamanan sibernya "secara waktu nyata" yang berasal dari aktivitas keamanan siber sebelumnya dan saat ini. Melalui proses pengembangan yang tiada henti dalam menggabungkan teknologi keamanan siber yang canggih, kolaborasi waktu nyata dengan mitra, dan pemantauan berkelanjutan atas aktivitas di sistem mereka, praktik keamanan siber organisasi dapat dengan cepat merespons ancaman yang canggih.

Profil Kerangka

Profil Kerangka Kerja adalah alat yang menyediakan platform bagi organisasi untuk menyimpan informasi mengenai program keamanan siber mereka. Profil memungkinkan organisasi untuk mengekspresikan dengan jelas tujuan program keamanan siber mereka.

Di mana Anda Mulai dengan Menerapkan Kerangka?

Manajemen senior termasuk direktur harus terlebih dahulu mengenal Kerangka. Setelah itu, direktur harus melakukan diskusi mendetail dengan manajemen tentang Tingkatan Pelaksanaan organisasi.

Mendidik manajer dan staf tentang Kerangka ini akan memastikan bahwa setiap orang memahami pentingnya Kerangka ini. Ini merupakan langkah penting menuju keberhasilan implementasi program keamanan siber yang kuat. Informasi tentang Implementasi Kerangka yang ada dapat membantu organisasi dengan pendekatan mereka sendiri.

Keamanan jaringan adalah keamanan yang diberikan ke jaringan dari akses dan risiko yang tidak sah. Merupakan tugas administrator jaringan untuk mengadopsi tindakan pencegahan untuk melindungi jaringan mereka dari potensi ancaman keamanan.

Jaringan komputer yang terlibat dalam transaksi reguler dan komunikasi dalam pemerintahan, individu, atau bisnis memerlukan keamanan. Cara paling umum dan sederhana untuk melindungi sumber daya jaringan adalah dengan memberinya nama unik dan kata sandi yang sesuai.

Jenis Perangkat Keamanan Jaringan

Perangkat Aktif

Perangkat keamanan ini memblokir lalu lintas berlebih. Firewall, perangkat pemindaian antivirus, dan perangkat pemfilteran konten adalah contoh dari perangkat tersebut.

Perangkat Pasif

Perangkat ini mengidentifikasi dan melaporkan lalu lintas yang tidak diinginkan, misalnya, peralatan deteksi intrusi.

Perangkat Pencegahan

Perangkat ini memindai jaringan dan mengidentifikasi potensi masalah keamanan. Misalnya, perangkat pengujian penetrasi dan peralatan penilaian kerentanan.

Manajemen Ancaman Terpadu (UTM)

Perangkat ini berfungsi sebagai perangkat keamanan all-in-one. Contohnya termasuk firewall, pemfilteran konten, cache web, dll.

Firewall

Firewall adalah sistem keamanan jaringan yang mengelola dan mengatur lalu lintas jaringan berdasarkan beberapa protokol. Firewall membuat penghalang antara jaringan internal tepercaya dan internet.

Firewall ada baik sebagai perangkat lunak yang berjalan pada perangkat keras dan sebagai peralatan perangkat keras. Firewall yang berbasis perangkat keras juga menyediakan fungsi lain seperti bertindak sebagai server DHCP untuk jaringan tersebut.

Sebagian besar komputer pribadi menggunakan firewall berbasis perangkat lunak untuk mengamankan data dari ancaman dari internet. Banyak router yang melewatkan data antar jaringan berisi komponen firewall dan sebaliknya, banyak firewall dapat melakukan fungsi perutean dasar.

Firewall biasanya digunakan di jaringan pribadi atau intranet untuk mencegah akses tidak sah dari internet. Setiap pesan yang masuk atau keluar dari intranet melewati firewall untuk diperiksa keamanannya.

Konfigurasi firewall yang ideal terdiri dari perangkat berbasis perangkat keras dan perangkat lunak. Firewall juga membantu menyediakan akses jarak jauh ke jaringan pribadi melalui sertifikat otentikasi dan login yang aman.

Firewall Perangkat Keras dan Perangkat Lunak

Firewall perangkat keras adalah produk yang berdiri sendiri. Ini juga ditemukan di router broadband. Kebanyakan firewall perangkat keras menyediakan minimal empat port jaringan untuk menghubungkan komputer lain. Untuk jaringan yang lebih besar - misalnya, untuk tujuan bisnis - solusi firewall jaringan bisnis tersedia.

Firewall perangkat lunak diinstal di komputer Anda. Firewall perangkat lunak melindungi komputer Anda dari ancaman internet.

Anti Virus

Antivirus adalah alat yang digunakan untuk mendeteksi dan menghapus perangkat lunak berbahaya. Ini pada awalnya dirancang untuk mendeteksi dan menghapus virus dari komputer.

Perangkat lunak antivirus modern memberikan perlindungan tidak hanya dari virus, tetapi juga dari worm, Trojan-horse, adwares, spywares, keylogger, dll. Beberapa produk juga memberikan perlindungan dari URL berbahaya, spam, serangan phishing, botnet, serangan DDoS, dll.

Pemfilteran Konten

Perangkat pemfilteran konten menyaring email atau halaman web yang tidak menyenangkan dan menyinggung. Ini digunakan sebagai bagian dari firewall di perusahaan maupun di komputer pribadi. Perangkat ini menghasilkan pesan "Access Denied" ketika seseorang mencoba mengakses halaman web atau email yang tidak sah.

Konten biasanya disaring untuk konten pornografi dan juga konten yang berorientasi pada kekerasan atau kebencian. Organisasi juga mengecualikan belanja dan konten terkait pekerjaan.

Pemfilteran konten dapat dibagi menjadi beberapa kategori berikut -

- Pemfilteran web

- Pemutaran situs atau halaman Web

- Pemfilteran email

- Skrining email untuk mencari spam

- Konten yang tidak pantas lainnya

Sistem Deteksi Intrusi

Sistem Deteksi Intrusi, juga dikenal sebagai Sistem Deteksi dan Pencegahan Intrusi, adalah peralatan yang memantau aktivitas berbahaya di jaringan, mencatat informasi tentang aktivitas tersebut, mengambil langkah untuk menghentikannya, dan akhirnya melaporkannya.

Sistem deteksi intrusi membantu mengirimkan alarm terhadap aktivitas berbahaya apa pun di jaringan, menjatuhkan paket, dan mengatur ulang koneksi untuk menyimpan alamat IP dari penyumbatan apa pun. Sistem deteksi intrusi juga dapat melakukan tindakan berikut -

- Memperbaiki kesalahan Cyclic Redundancy Check (CRC)

- Mencegah masalah pengurutan TCP

- Bersihkan transportasi yang tidak diinginkan dan opsi lapisan jaringan

Sebagaimana dibahas di bab pertama, Pemerintah India memberlakukan Undang-Undang Teknologi Informasi (TI) dengan beberapa tujuan utama untuk menyampaikan dan memfasilitasi transaksi elektronik, digital, dan online yang sah, dan memitigasi kejahatan dunia maya.

Fitur Penting dari UU TI

Fitur yang menonjol dari IT Act adalah sebagai berikut -

Tanda tangan digital telah diganti dengan tanda tangan elektronik untuk menjadikannya tindakan yang lebih netral teknologi.

Ini menguraikan tentang pelanggaran, penalti, dan pelanggaran.

Ini menguraikan Sistem Dispensasi Keadilan untuk kejahatan dunia maya.

Dalam bagian baru dijelaskan bahwa kafe siber adalah fasilitas apa pun dari mana akses ke internet ditawarkan oleh setiap orang dalam kegiatan bisnis biasa kepada anggota masyarakat .

Ini mengatur konstitusi Komite Penasihat Peraturan Cyber.

Ini didasarkan pada The Indian Penal Code, 1860, The Indian Evidence Act, 1872, The Bankers 'Books Evidence Act, 1891, The Reserve Bank of India Act, 1934, dll.

Ia menambahkan ketentuan ke Bagian 81, yang menyatakan bahwa ketentuan Undang-undang akan memiliki efek utama. Ketentuan tersebut menyatakan bahwa tidak ada yang terkandung dalam Undang-undang yang akan membatasi siapa pun untuk menjalankan hak apa pun yang diberikan berdasarkan Undang-Undang Hak Cipta, 1957 .

Skema UU IT

Poin-poin berikut menentukan skema UU IT -

UU IT berisi 13 chapters dan 90 sections.

Empat bagian terakhir yaitu bagian 91 hingga 94 dalam IT Act 2000 mengatur tentang amandemen Indian Penal Code 1860, The Indian Evidence Act 1872, The Bankers 'Books Evidence Act 1891 dan Reserve Bank of India Act 1934 dihapus.

Ini dimulai dengan aspek Pendahuluan dalam Bab 1, yang berhubungan dengan singkat, judul, tingkat, permulaan dan penerapan Undang-undang dalam Bagian 1. Bagian 2 memberikan Definisi.

Bab 2 membahas otentikasi catatan elektronik, tanda tangan digital, tanda tangan elektronik, dll.

Bab 11 membahas tentang pelanggaran dan hukuman. Serangkaian pelanggaran telah diberikan bersama dengan hukuman di bagian Undang-Undang ini.

Setelah itu ketentuan tentang uji tuntas, peran perantara, dan beberapa ketentuan lain-lain akan disebutkan.

Undang-undang tersebut memiliki dua jadwal. Jadwal Pertama berkaitan dengan Dokumen atau Transaksi di mana Undang-undang tidak berlaku. Jadwal Kedua berkaitan dengan tanda tangan elektronik atau teknik dan prosedur otentikasi elektronik. Jadwal Ketiga dan Keempat dihilangkan.

Penerapan UU IT

Sesuai dengan sub ayat (4) dari Bagian 1, tidak ada dalam Undang-undang ini yang berlaku untuk dokumen atau transaksi yang ditentukan dalam Jadwal Pertama . Berikut adalah dokumen atau transaksi yang tidak akan diberlakukan oleh Undang-Undang -

Negotiable Instrument (Selain cek) sebagaimana didefinisikan dalam bagian 13 dari Negotiable Instruments Act, 1881;

SEBUAH power-of-attorney sebagaimana didefinisikan dalam bagian 1A dari Powers-of-Attorney Act, 1882;

SEBUAH trust sebagaimana didefinisikan dalam bagian 3 Indian Trusts Act, 1882;

SEBUAH will sebagaimana didefinisikan dalam klausul (h) bagian 2 dari Indian Succession Act, 1925 termasuk disposisi wasiat lainnya;

Apa saja contract untuk penjualan atau pengangkutan harta tak bergerak atau kepentingan apa pun di properti tersebut;

Semua jenis dokumen atau transaksi yang mungkin diberitahukan oleh Pemerintah Pusat.

Amandemen Dibawa dalam UU IT

IT Act telah membawa amandemen dalam empat statutes vide bagian 91-94. Perubahan ini telah diberikan dalam jadwal 1-4.

Jadwal pertama berisi amandemen KUHP. Ini telah memperluas ruang lingkup istilah "dokumen" untuk membawa dokumen elektronik yang luas .

Jadwal kedua berkaitan dengan amandemen India Evidence Act. Ini berkaitan dengan dimasukkannya dokumen elektronik dalam definisi bukti .

Jadwal ketiga mengubah Undang-Undang Bukti Buku Bankir. Amandemen ini membawa perubahan dalam definisi "Banker's-book". Ini termasuk cetakan data yang disimpan dalam floppy, disk, tape atau bentuk lain dari perangkat penyimpanan data elektromagnetik. Perubahan serupa telah dibawa ke dalam ekspresi "Certified-copy" untuk menyertakan cetakan seperti itu dalam lingkupnya .

Jadwal keempat mengubah Reserve Bank of India Act. Hal ini berkaitan dengan pengaturan transfer dana melalui sarana elektronik antara bank atau antara bank dengan lembaga keuangan lainnya .

Kewajiban Perantara

Perantara, berurusan dengan catatan elektronik tertentu, adalah orang yang atas nama orang lain menerima, menyimpan, atau mentransmisikan catatan itu atau menyediakan layanan apa pun sehubungan dengan catatan itu .

Menurut definisi yang disebutkan di atas, itu termasuk yang berikut -

- Penyedia layanan telekomunikasi

- Penyedia layanan jaringan

- penyedia layanan internet

- Penyedia layanan hosting web

- Mesin pencari

- Situs pembayaran online

- Situs lelang online

- Tempat pasar online dan kafe cyber

Highlight dari Amandemen Act

Tindakan yang baru diubah datang dengan sorotan berikut -

- Ini menekankan pada masalah privasi dan menyoroti keamanan informasi.

- Ini menguraikan Tanda Tangan Digital.

- Ini menjelaskan praktik keamanan rasional untuk perusahaan.

- Ini berfokus pada peran Perantara.

- Wajah baru Kejahatan Cyber telah ditambahkan.

Tanda tangan digital

Tanda tangan digital adalah teknik untuk memvalidasi keabsahan pesan atau dokumen digital. Tanda tangan digital yang valid memberikan jaminan kepada penerima bahwa pesan itu dibuat oleh pengirim yang dikenal, sehingga pengirim tidak dapat menyangkal telah mengirim pesan tersebut. Tanda tangan digital sebagian besar digunakan untuk distribusi perangkat lunak, transaksi keuangan, dan dalam kasus lain di mana terdapat risiko pemalsuan.

tanda tangan elektronik

Tanda tangan elektronik atau tanda tangan elektronik, menunjukkan bahwa orang yang menuntut untuk membuat pesan adalah orang yang membuatnya.

Tanda tangan dapat didefinisikan sebagai skrip skematik yang terkait dengan seseorang. Tanda tangan pada dokumen adalah tanda bahwa orang tersebut menerima tujuan yang dicatat dalam dokumen tersebut. Di banyak perusahaan teknik, segel digital juga diperlukan untuk lapisan otentikasi dan keamanan lainnya. Segel dan tanda tangan digital sama dengan tanda tangan yang ditulis tangan dan segel yang distempel.

Tanda Tangan Digital ke Tanda Tangan Elektronik

Digital Signature adalah istilah yang didefinisikan dalam UU IT yang lama, 2000. Electronic Signatureadalah istilah yang didefinisikan oleh undang-undang yang diamandemen (IT Act, 2008). Konsep Tanda Tangan Elektronik lebih luas dari Tanda Tangan Digital. Bagian 3 dari Undang-undang tersebut mengatur untuk verifikasi Catatan Elektronik dengan membubuhkan Tanda Tangan Digital.

Sesuai dengan amandemen tersebut, verifikasi catatan elektronik dengan tanda tangan elektronik atau teknik otentikasi elektronik dianggap dapat diandalkan.

Menurut United Nations Commission on International Trade Law (UNCITRAL), otentikasi elektronik dan metode tanda tangan dapat diklasifikasikan ke dalam kategori berikut -

Yang didasarkan pada pengetahuan pengguna atau penerima, yaitu kata sandi, nomor identifikasi pribadi (PIN), dll.

Dasar-dasar tersebut pada fitur fisik pengguna, yaitu biometrik.

Yang didasarkan pada kepemilikan suatu objek oleh pengguna, yaitu kode atau informasi lain yang disimpan pada kartu magnetik.

Jenis otentikasi dan metode tanda tangan yang, tanpa termasuk dalam kategori di atas juga dapat digunakan untuk menunjukkan pencetus komunikasi elektronik (seperti faksimili dari tanda tangan tulisan tangan, atau nama yang diketik di bagian bawah pesan elektronik) .

Menurut HUKUM MODEL UNCITRAL tentang Tanda Tangan Elektronik, teknologi berikut ini sedang digunakan -

- Tanda Tangan Digital dalam infrastruktur kunci publik (PKI)

- Perangkat Biometrik

- PINs

- Passwords

- Tanda tangan tulisan tangan yang dipindai

- Tanda tangan dengan Pena Digital

- Klik kotak "OK" atau "Saya Setuju" atau "Saya Setuju"

Konektivitas yang lebih cepat di seluruh dunia telah mengembangkan banyak kejahatan online dan peningkatan pelanggaran ini menyebabkan perlunya undang-undang untuk perlindungan. Untuk mengimbangi perubahan generasi, Parlemen India mengesahkan Undang-Undang Teknologi Informasi 2000 yang telah dikonseptualisasikan pada Model Hukum Komisi PBB untuk Hukum Perdagangan Internasional (UNCITRAL).

Undang-undang mendefinisikan pelanggaran secara rinci bersama dengan hukuman untuk setiap kategori pelanggaran.

Pelanggaran

Pelanggaran siber adalah tindakan tidak sah, yang dilakukan secara berkelas di mana komputer sebagai alat atau target atau keduanya.

Kejahatan dunia maya biasanya meliputi:

- Akses tidak sah dari komputer

- Data diddling

- Serangan virus / cacing

- Pencurian sistem komputer

- Hacking

- Penolakan serangan

- Bom logika

- Serangan Trojan

- Pencurian waktu internet

- Pembajakan web

- Pemboman email

- Serangan salami

- Merusak sistem komputer secara fisik.

Pelanggaran yang termasuk dalam IT Act 2000 adalah sebagai berikut -

- Merusak dokumen sumber komputer.

- Meretas dengan sistem komputer.

- Penerbitan informasi cabul dalam bentuk elektronik.

- Kekuatan Pengendali untuk memberikan arahan.

- Arahan Controller kepada pelanggan untuk memperluas fasilitas untuk mendekripsi informasi.

- Sistem terlindungi.

- Hukuman untuk representasi yang keliru.

- Hukuman untuk pelanggaran kerahasiaan dan privasi.

- Hukuman untuk menerbitkan Sertifikat Tanda Tangan Digital palsu dalam hal-hal tertentu.

- Publikasi untuk tujuan penipuan.

- Bertindak untuk mengajukan pelanggaran atau pelanggaran yang dilakukan di luar Penyitaan India.

- Hukuman atau penyitaan agar tidak mengganggu hukuman lainnya.

- Kekuasaan untuk menyelidiki pelanggaran.

Contoh

Offences Under The It Act 2000

Section 65. Tampering with computer source documents

Siapapun dengan sengaja atau sengaja menyembunyikan, menghancurkan atau mengubah atau dengan sengaja atau sengaja menyebabkan orang lain menyembunyikan, menghancurkan atau mengubah kode sumber komputer apa pun yang digunakan untuk komputer, program komputer, sistem komputer atau jaringan komputer, ketika kode sumber komputer diperlukan untuk disimpan atau dipertahankan oleh hukum untuk sementara waktu, akan dihukum dengan penjara sampai tiga tahun, atau dengan denda yang bisa sampai dua lakh rupee, atau keduanya.

Penjelasan - Untuk tujuan bagian ini "kode sumber komputer" berarti daftar program, perintah komputer, desain dan tata letak, serta analisis program sumber daya komputer dalam bentuk apa pun.

Object- Tujuan dari bagian ini adalah untuk melindungi "kekayaan intelektual" yang diinvestasikan dalam komputer. Ini adalah upaya untuk melindungi dokumen sumber komputer (kode) melebihi apa yang tersedia di bawah Undang-Undang Hak Cipta

Essential ingredients of the section

secara sadar atau sengaja menyembunyikan

sengaja atau sengaja menghancurkan

secara sadar atau sengaja mengubah

secara sadar atau sengaja menyebabkan orang lain menyembunyikannya

secara sadar atau sengaja menyebabkan orang lain menghancurkan

secara sadar atau sengaja menyebabkan orang lain berubah.

Bagian ini meluas ke Undang-Undang Hak Cipta dan membantu perusahaan untuk melindungi kode sumber program mereka.

Hukuman - Bagian 65 diadili oleh hakim manapun.

Ini adalah pelanggaran yang dapat dikenali dan tidak dapat ditanggung.

Penalties - Pidana penjara sampai 3 tahun dan / atau

Fine - Dua lakh rupee.

Tabel berikut menunjukkan pelanggaran dan hukuman terhadap semua bagian yang disebutkan dalam UU IT -

| Bagian | Pelanggaran | Hukuman | Jaminan dan Kesesuaian |

|---|---|---|---|

| 65 | Merusak Kode Sumber Komputer | Pemenjaraan hingga 3 tahun atau denda hingga Rs 2 lakh | Pelanggaran Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC. |

| 66 | Pelanggaran Terkait Komputer | Pemenjaraan hingga 3 tahun atau denda hingga Rs 5 lakh | Offense adalah Bailable, Cognizable dan |

| 66-A | Mengirim pesan ofensif melalui layanan Komunikasi, dll ... | Penjara hingga 3 tahun dan denda | Pelanggaran Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC |

| 66-B | Menerima sumber daya komputer atau perangkat komunikasi yang dicuri secara tidak jujur | Pemenjaraan hingga 3 tahun dan / atau denda hingga Rs. 1 lakh | Pelanggaran Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC |

| 66-C | Pencurian identitas | Penjara baik deskripsi hingga 3 tahun dan / atau denda hingga Rs. 1 lakh | Pelanggaran Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC |

| 66-D | Curang dengan Personation dengan menggunakan sumber daya komputer | Penjara baik deskripsi hingga 3 tahun dan / atau denda hingga Rs. 1 lakh | Pelanggaran Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC |

| 66-E | Pelanggaran Privasi | Pemenjaraan hingga 3 tahun dan / atau denda hingga Rs. 2 lakh | Pelanggaran Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC |

| 66-F | Terorisme Cyber | Penjara meluas ke penjara seumur hidup | Pelanggaran Tidak Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan Sesi |

| 67 | Menerbitkan atau mentransmisikan materi cabul dalam bentuk elektronik | Pada Hukuman pertama, penjara hingga 3 tahun dan / atau denda hingga Rs. 5 lakh Pada Hukuman penjara selanjutnya hingga 5 tahun dan / atau denda hingga Rs. 10 lakh | Pelanggaran Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC |

| 67-A | Menerbitkan atau menyebarkan materi yang berisi tindakan seksual eksplisit, dll ... dalam bentuk elektronik | Terhadap Hukuman pertama penjara hingga 5 tahun dan / atau denda hingga Rs. 10 lakh Pada Hukuman penjara selanjutnya hingga 7 tahun dan / atau denda hingga Rs. 10 lakh | Pelanggaran Tidak Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC |

| 67-B | Menerbitkan atau mentransmisikan materi yang menggambarkan anak-anak dalam tindakan seksual eksplisit, dll., Dalam bentuk elektronik | Pada Hukuman pertama penjara baik deskripsi sampai 5 tahun dan / atau denda sampai Rs. 10 lakh Pada Hukuman Penjara Selanjutnya baik deskripsi hingga 7 tahun dan / atau denda hingga Rs. 10 lakh | Pelanggaran Tidak Dapat Dibayar, Dapat Dikenali, dan dapat diadili oleh Pengadilan JMFC |

| 67-C | Perantara dengan sengaja atau sengaja melanggar arahan tentang Pelestarian dan penyimpanan informasi | Penjara hingga 3 tahun dan denda | Pelanggaran Dapat Dibayar, Dapat Dikenali. |

| 68 | Kegagalan untuk mematuhi arahan yang diberikan oleh Pengendali | Pemenjaraan hingga 2 tahun dan / atau denda hingga Rs. 1 lakh | Pelanggaran Dapat Dibayar, Tidak Dapat Dikenali. |

| 69 | Kegagalan untuk membantu badan sebagaimana dimaksud pada sub bagian (3) dalam hal intersepsi atau pemantauan atau dekripsi informasi apa pun melalui sumber daya komputer apa pun | Penjara sampai 7 tahun dan denda | Serangan Tidak Dapat Dibayar, Dapat Dikenali. |

| 69-A | Kegagalan perantara untuk mematuhi arahan yang dikeluarkan untuk memblokir akses publik atas informasi apa pun melalui sumber daya komputer apa pun | Penjara sampai 7 tahun dan denda | Serangan Tidak Dapat Dibayar, Dapat Dikenali. |

| 69-B | Perantara yang dengan sengaja atau sengaja melanggar ketentuan pada ayat (2) dalam memantau dan mengumpulkan data atau informasi lalu lintas melalui sumber daya komputer untuk keamanan siber | Penjara hingga 3 tahun dan denda | Pelanggaran Dapat Dibayar, Dapat Dikenali. |

| 70 | Setiap orang yang mengamankan akses atau mencoba untuk mengamankan akses ke sistem yang dilindungi yang bertentangan dengan ketentuan Sec. 70 | Penjara baik deskripsi sampai 10 tahun dan denda | Serangan Tidak Dapat Dibayar, Dapat Dikenali. |

| 70-B | Tim Tanggap Darurat Komputer India berfungsi sebagai badan nasional untuk tanggap darurat insiden. Penyedia layanan, perantara, pusat data, dll., Yang gagal membuktikan informasi yang diminta atau mematuhi arahan yang dikeluarkan oleh ICERT. | Pemenjaraan hingga 1 tahun dan / atau denda hingga Rs. 1 lakh | Pelanggaran Dapat Dibayar, Tidak Dapat Dikenali |

| 71 | Representasi yang keliru kepada Pengontrol kepada Otoritas Sertifikasi | Pemenjaraan hingga 2 tahun dan / atau denda hingga Rs. 1 lakh. | Pelanggaran Dapat Dibayar, Tidak Dapat Dikenali. |

| 72 | Pelanggaran Kerahasiaan dan privasi | Pemenjaraan hingga 2 tahun dan / atau denda hingga Rs. 1 lakh. | Pelanggaran Dapat Dibayar, Tidak Dapat Dikenali. |

| 72-A | Pengungkapan informasi yang melanggar kontrak yang sah | Pemenjaraan hingga 3 tahun dan / atau denda hingga Rs. 5 lakh. | Serangan Dapat Dikenali, Dapat Dibayar |

| 73 | Menerbitkan Sertifikat Tanda Tangan elektronik palsu dalam hal-hal tertentu | Pemenjaraan hingga 2 tahun dan / atau denda hingga Rs. 1 lakh | Pelanggaran Dapat Dibayar, Tidak Dapat Dikenali. |

| 74 | Publikasi untuk tujuan penipuan | Pemenjaraan hingga 2 tahun dan / atau denda hingga Rs. 1 lakh | Pelanggaran Dapat Dibayar, Tidak Dapat Dikenali. |

Peracikan Pelanggaran

Sesuai Bagian 77-A dari IT Act, setiap Pengadilan dengan yurisdiksi yang kompeten dapat melakukan pelanggaran, selain pelanggaran yang hukuman seumur hidup atau penjara untuk jangka waktu lebih dari tiga tahun telah diberikan berdasarkan Undang-Undang.

Tidak ada pelanggaran yang akan bertambah jika -

Terdakwa, berdasarkan keyakinan sebelumnya, dapat dikenakan hukuman yang lebih berat atau hukuman yang berbeda; ATAU

Pelanggaran mempengaruhi kondisi sosial ekonomi negara; ATAU

Pelanggaran telah dilakukan terhadap seorang anak di bawah usia 18 tahun; ATAU

Pelanggaran telah dilakukan terhadap seorang wanita.

Orang yang diduga melakukan pelanggaran berdasarkan Undang-undang ini dapat mengajukan permohonan peracikan di Pengadilan. Pelanggaran tersebut kemudian akan menunggu persidangan dan ketentuan Bagian 265-B dan 265-C dari Cr. PC harus berlaku.

Hukum Cyber adalah satu-satunya penyelamat untuk memerangi kejahatan dunia maya. Hanya melalui undang-undang yang ketatlah keamanan yang tidak dapat dilanggar dapat diberikan kepada informasi bangsa. IT Act of India muncul sebagai tindakan khusus untuk mengatasi masalah Cyber Crime. UU tersebut dipertajam dengan Amandemen Act of 2008.

Kejahatan Cyber dilakukan sesekali, tetapi masih jarang dilaporkan. Kasus kejahatan dunia maya yang sampai ke Pengadilan Hukum sangat sedikit. Terdapat kesulitan praktis dalam mengumpulkan, menyimpan dan mengapresiasi Bukti Digital. Jadi, Undang-undang ini masih jauh sebelum bisa benar-benar efektif.

Dalam tutorial ini, kami telah mencoba untuk mencakup semua topik saat ini dan utama yang terkait dengan Hukum Cyber dan Keamanan TI. Kami ingin mengutip kata-kata dari seorang ahli hukum dunia maya dan pengacara Mahkamah Agung, Mr Pavan Duggal, untuk menyimpulkan tutorial ini.

Sementara para pembuat undang-undang harus dilengkapi atas pekerjaan mengagumkan mereka dalam menghilangkan berbagai kekurangan dalam Undang-undang Cyber India dan menjadikannya netral secara teknologi, namun tampaknya telah terjadi ketidaksesuaian besar antara harapan bangsa dan efek yang dihasilkan dari undang-undang yang diubah. Aspek yang paling aneh dan mengejutkan dari amandemen baru ini adalah bahwa amandemen ini berupaya menjadikan undang-undang siber India sebagai undang-undang yang ramah terhadap kejahatan siber; - undang-undang yang sangat lunak terhadap penjahat dunia maya, dengan hati yang lembut; undang-undang yang memilih untuk mendorong penjahat dunia maya dengan mengurangi kuantum hukuman yang diberikan kepada mereka di bawah hukum yang ada; .... undang-undang yang menjadikan sebagian besar kejahatan dunia maya yang ditetapkan berdasarkan Undang-Undang TI sebagai pelanggaran yang dapat dijamin; undang-undang yang kemungkinan akan membuka jalan bagi India untuk menjadi ibu kota kejahatan dunia maya yang potensial di dunia.

1. What is Cybercrime?

A.Kejahatan dunia maya mengacu pada semua aktivitas yang dilakukan dengan maksud kriminal di dunia maya. Karena sifat internet yang anonim, penjahat terlibat dalam berbagai aktivitas kriminal. Bidang kejahatan dunia maya baru saja muncul dan bentuk-bentuk baru dari aktivitas kriminal di dunia maya menjadi yang terdepan setiap hari.

2. Do we have an exhaustive definition of Cybercrime?

A.Tidak, sayangnya kami tidak memiliki definisi yang lengkap tentang kejahatan dunia maya. Namun, aktivitas online apa pun yang pada dasarnya menyinggung perasaan manusia dapat dianggap sebagai kejahatan dunia maya.

3. What are the various categories of Cybercrimes?

A. Kejahatan dunia maya pada dasarnya dapat dibagi menjadi tiga kategori utama -

- Kejahatan dunia maya terhadap orang,

- Kejahatan dunia maya terhadap properti, dan

- Kejahatan dunia maya terhadap Pemerintah.

4. Tell us more about Cybercrimes against persons.

A.Kejahatan dunia maya yang dilakukan terhadap orang-orang mencakup berbagai kejahatan seperti transmisi pornografi anak, pelecehan menggunakan email, dan penguntitan dunia maya. Memposting dan mendistribusikan materi cabul adalah salah satu kejahatan dunia maya terpenting yang diketahui saat ini.

5. Is Cyber harassment also a Cybercrime?

A.Pelecehan dunia maya adalah kejahatan dunia maya yang berbeda. Berbagai macam pelecehan memang terjadi di dunia maya. Pelecehan bisa bersifat seksual, ras, agama, atau lainnya. Pelecehan dunia maya sebagai kejahatan juga membawa kita ke area terkait pelanggaran privasi netizen lainnya. Pelanggaran privasi warga online adalah Cybercrime yang bersifat serius.

6. What are Cybercrimes against property?

A. Kejahatan dunia maya terhadap semua bentuk properti termasuk komputer tanpa izin yang masuk tanpa izin melalui dunia maya, vandalisme komputer, transmisi program berbahaya, dan kepemilikan informasi terkomputerisasi secara tidak sah.

7. Is hacking a Cybercrime?

A.Peretasan adalah salah satu kejahatan dunia maya paling parah yang diketahui hingga saat ini. Sungguh perasaan yang mengerikan mengetahui bahwa orang asing telah membobol sistem komputer Anda tanpa sepengetahuan Anda dan telah merusak data rahasia yang berharga.

Kebenaran yang pahit adalah bahwa tidak ada sistem komputer di dunia yang dapat membuktikan peretasan. Telah disepakati dengan suara bulat bahwa sistem apa pun, betapapun aman tampilannya, dapat diretas. Serangan penolakan layanan baru-baru ini yang terlihat di situs komersial populer seperti E-bay, Yahoo, dan Amazon adalah kategori baru dari kejahatan dunia maya yang perlahan muncul sebagai sangat berbahaya.

Menggunakan kemampuan pemrograman sendiri untuk mendapatkan akses tidak sah ke komputer atau jaringan adalah kejahatan yang sangat serius. Demikian pula, pembuatan dan penyebaran program komputer berbahaya yang menyebabkan kerusakan yang tidak dapat diperbaiki pada sistem komputer adalah jenis lain dari Cybercrime.

8. What is Cybercrime against Government?

A.Cyber Terrorism adalah salah satu contoh kejahatan dunia maya terhadap pemerintah. Pertumbuhan internet telah menunjukkan bahwa media dunia maya digunakan oleh individu dan kelompok untuk mengancam pemerintah sekaligus meneror warga suatu negara. Kejahatan ini memanifestasikan dirinya menjadi terorisme ketika seseorang meretas situs web yang dikelola pemerintah atau militer.

9. Is there any comprehensive law on Cybercrime today?

A.Saat ini, kami tidak memiliki undang-undang yang komprehensif tentang kejahatan dunia maya di mana pun di dunia. Inilah alasan mengapa lembaga investigasi seperti FBI menganggap Cyberspace sebagai medan yang sangat sulit. Kejahatan dunia maya termasuk dalam wilayah abu-abu hukum Internet yang tidak sepenuhnya atau sebagian dicakup oleh hukum yang ada. Namun, negara-negara mengambil langkah penting untuk menetapkan undang-undang yang ketat tentang kejahatan dunia maya.

10. Is there any recent case which demonstrates the importance of having a cyber law on cybercrime within the national jurisdictions of countries?

A.Kasus terbaru dari virus "I love you" menunjukkan perlunya memiliki undang-undang dunia maya tentang kejahatan dunia maya di yurisdiksi nasional yang berbeda. Pada saat fitur ini dipublikasikan di web, Reuters telah melaporkan bahwa "Filipina belum menangkap tersangka pencipta virus komputer 'Love Bug' karena tidak memiliki undang-undang yang menangani kejahatan komputer, kata seorang perwira polisi senior". Faktanya adalah tidak ada undang-undang yang berkaitan dengan kejahatan dunia maya di Filipina.

11. What is Vishing?

A.Vishing adalah praktik kriminal menggunakan pengaruh sosial melalui sistem telepon, paling sering menggunakan fitur yang difasilitasi oleh Voice over IP (VoIP), untuk mendapatkan akses ke informasi sensitif seperti detail kartu kredit dari publik. Istilah tersebut merupakan gabungan dari "Voice" dan phishing.

12. What is Mail Fraud?

A. Penipuan surat adalah pelanggaran menurut undang-undang federal Amerika Serikat, yang mencakup skema apa pun yang berupaya mendapatkan uang atau barang berharga secara tidak sah di mana sistem pos digunakan pada titik mana pun untuk melakukan tindak pidana.

13. What is ID Spoofing?

A. Ini adalah praktik menggunakan jaringan telepon untuk menampilkan nomor pada tampilan ID Pemanggil penerima yang bukan dari stasiun asal yang sebenarnya.

14. What is Cyber espionage?

A. Ini adalah tindakan atau praktik memperoleh rahasia dari individu, pesaing, saingan, kelompok, pemerintah, dan musuh untuk keuntungan militer, politik, atau ekonomi menggunakan metode eksploitasi ilegal di internet.

15. What is the meaning of Sabotage?

A.Sabotase secara harfiah berarti kerusakan yang disengaja pada mesin atau bahan apa pun atau gangguan pekerjaan. Dalam konteks dunia maya, merupakan ancaman bagi keberadaan komputer dan satelit yang digunakan oleh kegiatan militer

16. Name the democratic country in which The Cyber Defamation law was first introduced.

A. Korea Selatan adalah negara demokratis pertama tempat undang-undang ini diperkenalkan pertama kali.

17. What are Bots?

A.Bot adalah salah satu jenis perangkat kejahatan paling canggih yang dihadapi internet saat ini. Bot mendapatkan nama uniknya dengan melakukan berbagai macam tugas otomatis atas nama penjahat dunia maya. Mereka berperan dalam serangan "penolakan layanan" di internet.

18. What are Trojans and Spyware?

A. Trojans dan spyware adalah alat yang mungkin digunakan penjahat dunia maya untuk mendapatkan akses tidak sah dan mencuri informasi dari korban sebagai bagian dari serangan.

19. What are Phishing and Pharming?

A. Phishing dan Pharming adalah cara paling umum untuk melakukan pencurian identitas yang merupakan salah satu bentuk kejahatan dunia maya di mana penjahat menggunakan internet untuk mencuri informasi pribadi orang lain.

20. Mention some tips to prevent cyber-crimes.

Baca cara terbaru peretas membuat penipuan phishing untuk mendapatkan akses ke informasi pribadi Anda.

Pasang firewall di komputer Anda untuk meminimalkan ancaman dan serangan yang tidak diinginkan.

Berhati-hatilah saat membuka email dan mengklik link. Anda harus membaca dengan seksama saat mengunduh konten dari sumber yang tidak diverifikasi.

Buat kata sandi yang kuat untuk situs web mana pun tempat informasi pribadi disimpan.