Pythonフォレンジック-メモリとフォレンジック

この章では、揮発性メモリの調査に焦点を当てます。 Volatility、次のプラットフォームに適用可能なPythonベースのフォレンジックフレームワーク: Android そして Linux。

揮発性メモリ

揮発性メモリは、システムの電源がオフになったり、中断されたりすると、内容が消去されるタイプのストレージです。RAMは揮発性メモリの最良の例です。つまり、ハードドライブなどの不揮発性メモリに保存されていないドキュメントで作業していて、コンピュータの電源が切れた場合、すべてのデータが失われます。

一般に、揮発性メモリのフォレンジックは、他のフォレンジック調査と同じパターンに従います。

- 調査対象の選定

- フォレンジックデータの取得

- フォレンジック分析

基本 volatility plugins Androidギャザーに使用される RAM dump分析用。分析のためにRAMダンプが収集されたら、RAM内のマルウェアの検索を開始することが重要です。

YARAルール

YARAは、堅牢な言語を提供し、Perlベースの正規表現と互換性があり、疑わしいファイル/ディレクトリを調べて文字列を照合するために使用される人気のあるツールです。

このセクションでは、パターンマッチングの実装に基づいてYARAを使用し、それらを商用電力と組み合わせます。完全なプロセスは、フォレンジック分析に役立ちます。

例

次のコードについて考えてみます。このコードは、コードの抽出に役立ちます。

import operator

import os

import sys

sys.path.insert(0, os.getcwd())

import plyara.interp as interp

# Plyara is a script that lexes and parses a file consisting of one more Yara

# rules into a python dictionary representation.

if __name__ == '__main__':

file_to_analyze = sys.argv[1]

rulesDict = interp.parseString(open(file_to_analyze).read())

authors = {}

imps = {}

meta_keys = {}

max_strings = []

max_string_len = 0

tags = {}

rule_count = 0

for rule in rulesDict:

rule_count += 1

# Imports

if 'imports' in rule:

for imp in rule['imports']:

imp = imp.replace('"','')

if imp in imps:

imps[imp] += 1

else:

imps[imp] = 1

# Tags

if 'tags' in rule:

for tag in rule['tags']:

if tag in tags:

tags[tag] += 1

else:

tags[tag] = 1

# Metadata

if 'metadata' in rule:

for key in rule['metadata']:

if key in meta_keys:

meta_keys[key] += 1

else:

meta_keys[key] = 1

if key in ['Author', 'author']:

if rule['metadata'][key] in authors:

authors[rule['metadata'][key]] += 1

else:

authors[rule['metadata'][key]] = 1

#Strings

if 'strings' in rule:

for strr in rule['strings']:

if len(strr['value']) > max_string_len:

max_string_len = len(strr['value'])

max_strings = [(rule['rule_name'], strr['name'], strr['value'])]

elif len(strr['value']) == max_string_len:

max_strings.append((rule['rule_name'], strr['key'], strr['value']))

print("\nThe number of rules implemented" + str(rule_count))

ordered_meta_keys = sorted(meta_keys.items(), key = operator.itemgetter(1),

reverse = True)

ordered_authors = sorted(authors.items(), key = operator.itemgetter(1),

reverse = True)

ordered_imps = sorted(imps.items(), key = operator.itemgetter(1), reverse = True)

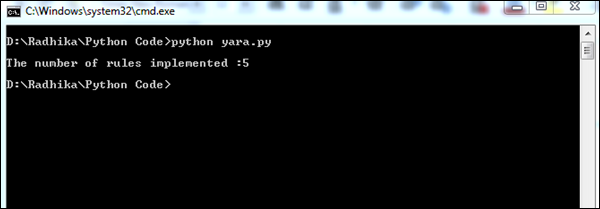

ordered_tags = sorted(tags.items(), key = operator.itemgetter(1), reverse = True)上記のコードは次の出力を生成します。

実装されたYARAルールの数は、疑わしいファイルの全体像を把握するのに役立ちます。間接的に、疑わしいファイルのリストは、フォレンジックに適切な情報を収集するのに役立ちます。

githubのソースコードは次のとおりです。 https://github.com/radhikascs/Python_yara