Kryptografia symetryczna i asymetryczna

W tym rozdziale omówimy szczegółowo kryptografię symetryczną i asymetryczną.

Kryptografia symetryczna

W przypadku tego typu procesu szyfrowania i deszyfrowania używa się tego samego klucza. Nazywa się to również jakosecret key cryptography. Główne cechy kryptografii symetrycznej są następujące -

- To jest prostsze i szybsze.

- Obie strony wymieniają klucz w bezpieczny sposób.

Wada

Główną wadą kryptografii symetrycznej jest to, że w przypadku wycieku klucza do intruza wiadomość można łatwo zmienić, co jest uważane za czynnik ryzyka.

Standard szyfrowania danych (DES)

Najpopularniejszym algorytmem klucza symetrycznego jest Data Encryption Standard (DES), a Python zawiera pakiet zawierający logikę algorytmu DES.

Instalacja

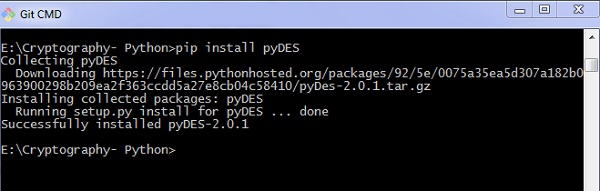

Polecenie do instalacji pakietu DES pyDES w Pythonie jest -

pip install pyDES

Prosta implementacja algorytmu DES w programie jest następująca -

import pyDes

data = "DES Algorithm Implementation"

k = pyDes.des("DESCRYPT", pyDes.CBC, "\0\0\0\0\0\0\0\0", pad=None, padmode=pyDes.PAD_PKCS5)

d = k.encrypt(data)

print "Encrypted: %r" % d

print "Decrypted: %r" % k.decrypt(d)

assert k.decrypt(d) == dataWzywa zmienną padmode który pobiera wszystkie pakiety zgodnie z implementacją algorytmu DES i następuje po szyfrowaniu i deszyfrowaniu w określony sposób.

Wynik

Możesz zobaczyć następujące dane wyjściowe jako wynik kodu podanego powyżej -

Kryptografia asymetryczna

Nazywa się to również jako public key cryptography.Działa w odwrotny sposób niż kryptografia symetryczna. Oznacza to, że wymaga dwóch kluczy: jednego do szyfrowania i drugiego do odszyfrowania. Klucz publiczny służy do szyfrowania, a klucz prywatny do odszyfrowywania.

Wada

- Ze względu na długość klucza zapewnia niższą prędkość szyfrowania.

- Zarządzanie kluczami jest kluczowe.

Poniższy kod programu w Pythonie ilustruje działanie kryptografii asymetrycznej z wykorzystaniem algorytmu RSA i jego implementację -

from Crypto import Random

from Crypto.PublicKey import RSA

import base64

def generate_keys():

# key length must be a multiple of 256 and >= 1024

modulus_length = 256*4

privatekey = RSA.generate(modulus_length, Random.new().read)

publickey = privatekey.publickey()

return privatekey, publickey

def encrypt_message(a_message , publickey):

encrypted_msg = publickey.encrypt(a_message, 32)[0]

encoded_encrypted_msg = base64.b64encode(encrypted_msg)

return encoded_encrypted_msg

def decrypt_message(encoded_encrypted_msg, privatekey):

decoded_encrypted_msg = base64.b64decode(encoded_encrypted_msg)

decoded_decrypted_msg = privatekey.decrypt(decoded_encrypted_msg)

return decoded_decrypted_msg

a_message = "This is the illustration of RSA algorithm of asymmetric cryptography"

privatekey , publickey = generate_keys()

encrypted_msg = encrypt_message(a_message , publickey)

decrypted_msg = decrypt_message(encrypted_msg, privatekey)

print "%s - (%d)" % (privatekey.exportKey() , len(privatekey.exportKey()))

print "%s - (%d)" % (publickey.exportKey() , len(publickey.exportKey()))

print " Original content: %s - (%d)" % (a_message, len(a_message))

print "Encrypted message: %s - (%d)" % (encrypted_msg, len(encrypted_msg))

print "Decrypted message: %s - (%d)" % (decrypted_msg, len(decrypted_msg))Wynik

Po wykonaniu powyższego kodu można znaleźć następujące dane wyjściowe -