Teste de penetração - Hacking ético

O rápido crescimento da Internet mudou o modo de vida de todos. Atualmente, a maioria das obras públicas e privadas dependem da Internet. Todos os planos de trabalho secretos do governo e as operações são baseadas na Internet. Todas essas coisas tornaram a vida muito simples e de fácil acesso.

Mas com as boas notícias, há também uma face sombria desse desenvolvimento, ou seja, o hacker criminoso. Não há limitação geopolítica para esses hackers criminosos, eles podem hackear qualquer sistema de qualquer parte do mundo. Eles podem danificar gravemente os dados confidenciais e o histórico de crédito.

Portanto, para se proteger dos hackers criminosos, o conceito do hacker ético evoluiu. Este capítulo discute o conceito e a função de um hacker ético.

Quem são hackers éticos?

Hackers éticos são os especialistas em computador que têm permissão legal para hackear um sistema de computador com o objetivo de protegê-los de hackers criminosos. Um hacker ético identifica as vulnerabilidades e riscos de um sistema e sugere como eliminá-los.

Quem são os hackers criminosos?

Hackers criminosos são aqueles especialistas em programação de computadores que invadem sistemas de outros com a intenção de roubar dados, roubar dinheiro, difamar o crédito de outros, destruir dados de outros, chantagear alguém, etc.

O que os hackers criminosos podem fazer?

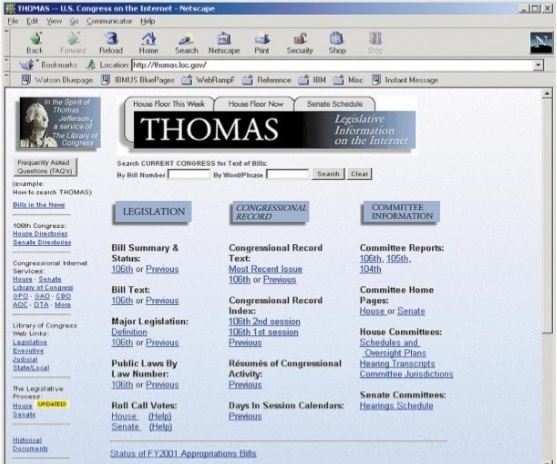

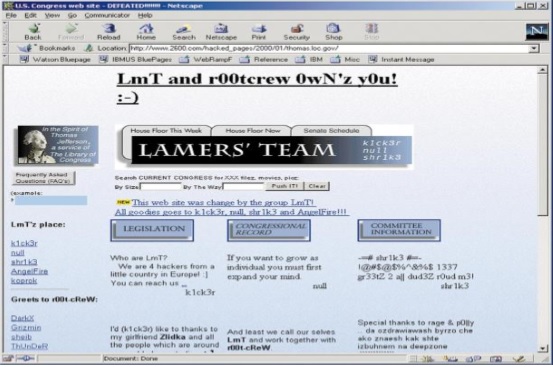

Depois que um sistema é hackeado, um hacker criminoso pode fazer qualquer coisa com esse sistema. As duas imagens a seguir, CC Palmer, publicadas em pdf.textfiles.com, ilustram um exemplo simples de uma página hackeada -

Aqui está uma captura de tela de uma página da web tirada antes de ser hackeada -

E aqui está a captura de tela da mesma página da web depois de ser hackeada -

Quais são os conjuntos de habilidades dos hackers éticos?

Hackers éticos especialistas têm os seguintes conjuntos de habilidades para hackear o sistema de forma ética

Eles devem ser confiáveis.

Quaisquer que sejam os riscos e vulnerabilidades, eles descobrem enquanto testam o sistema, eles devem mantê-los confidenciais.

Os clientes fornecem informações confidenciais sobre a infraestrutura do sistema, como endereço IP, senha, etc. Hackers éticos precisam manter essas informações confidenciais.

Os hackers éticos devem ter bons conhecimentos de programação de computadores, redes e hardware.

Eles devem ter boas habilidades analíticas para analisar a situação e especular o risco com antecedência.

Eles devem ter habilidade de gerenciamento junto com paciência, pois o teste de caneta pode levar um dia, uma semana ou até mais.

O que os Hackers Éticos fazem?

Hackers éticos, ao realizar testes de penetração, basicamente tentam encontrar as respostas para as seguintes perguntas -

- Quais são os pontos fracos que um hacker criminoso pode atingir?

- O que um hacker criminoso pode ver nos sistemas de destino?

- O que um hacker criminoso pode fazer com essas informações confidenciais?

Além disso, um hacker ético é obrigado a abordar adequadamente as vulnerabilidades e riscos que ele descobriu existir no (s) sistema (s) de destino. Ele precisa explicar e sugerir os procedimentos de evitação. Por fim, prepare um relatório final de todas as atividades éticas que realizou e observou durante a realização do teste de penetração.

Tipos de Hackers

Os hackers normalmente são divididos em três categorias.

Hackers de chapéu preto

Um "hacker de chapéu preto" é um indivíduo que possui um extenso software de computador, bem como hardware, e seu objetivo é violar ou burlar a segurança da Internet de outra pessoa. Os hackers de chapéu preto também são populares como crackers ou hackers do lado negro.

Hackers de chapéu branco

O termo "hacker de chapéu branco" se refere a um hacker de computador ético que é um especialista em segurança de computador, especializado em testes de penetração e em outras metodologias de teste associadas. Sua função principal é garantir a segurança do sistema de informações de uma organização.

Hacker de chapéu cinza

O termo "hacker de chapéu cinza" se refere a um hacker de computador que invade o sistema de segurança do computador, cujos padrões éticos ficam em algum lugar entre puramente éticos e apenas maliciosos.