Kali Linux - Koklama ve Adres Sahteciliği

Koklama araçlarının temel kavramı, telefon dinleme kadar basittir ve Kali Linux bu amaç için bazı popüler araçlara sahiptir. Bu bölümde, Kali'de bulunan koklama ve sahtekarlık araçları hakkında bilgi edineceğiz.

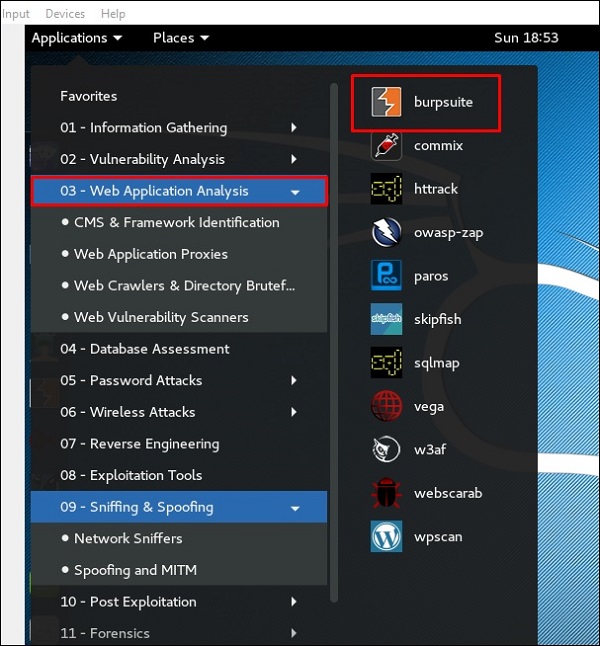

Burpsuite

Burpsuite, web uygulamasının kullandığı parametreleri bulmak için tarayıcınız ve web sunucuları arasında bir koklama aracı olarak kullanılabilir.

Burpsuite'i açmak için Uygulamalar → Web Uygulama Analizi → burpsuite'e gidin.

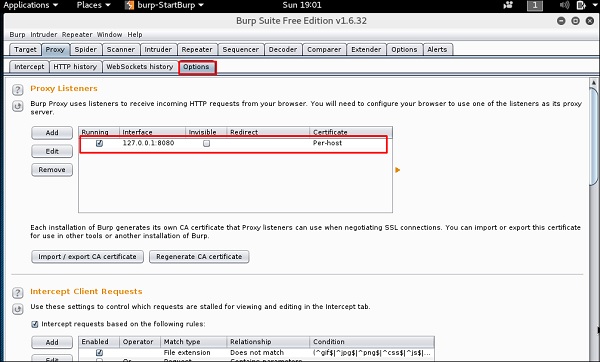

Koklamanın kurulumunu yapmak için burpsuite'i bir proxy gibi davranacak şekilde yapılandırıyoruz. Bunu yapmak için şuraya gidin:Optionsaşağıdaki ekran görüntüsünde gösterildiği gibi. Kutuyu gösterildiği gibi işaretleyin.

Bu durumda, proxy IP'si 127.0.0.1 ve 8080 bağlantı noktası olacaktır.

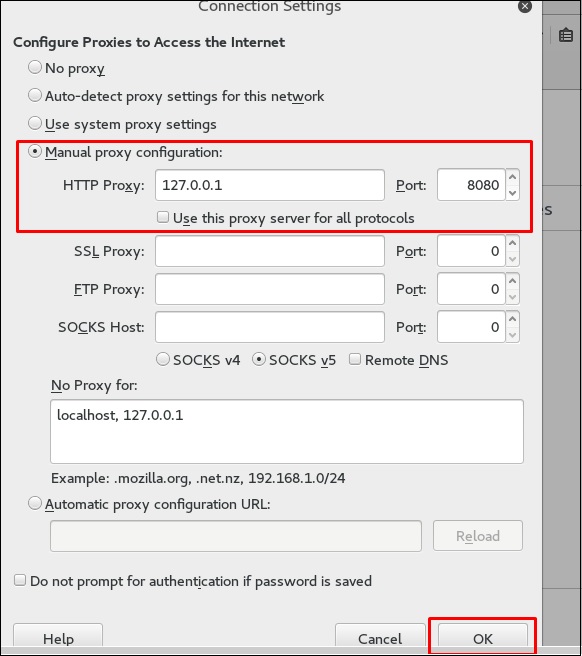

Ardından burpsuite makinesinin IP'si olan tarayıcı proxy'sini ve bağlantı noktasını yapılandırın.

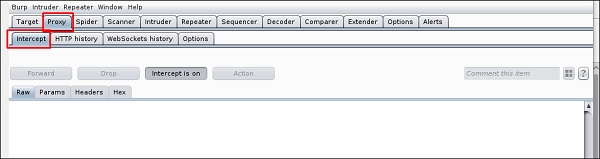

Engellemeyi başlatmak için, Proxy → Engelleme seçeneğine gidin → “Engelleme açık” seçeneğine tıklayın.

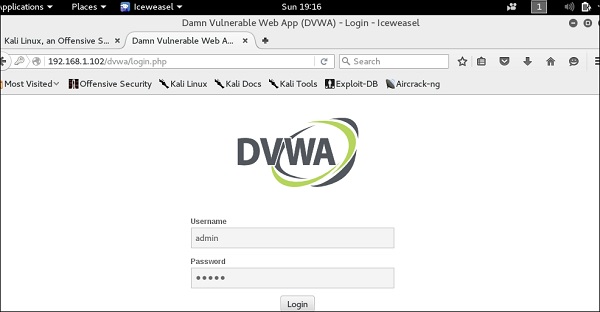

Güvenlik açıklarını test etmek için parametreyi bulmak istediğiniz web sayfasında gezinmeye devam edin.

Bu durumda IP 192.168.1.102 ile karşılanabilir bir makinedir.

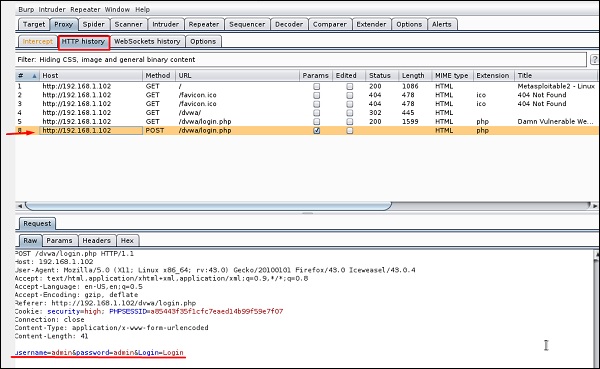

"HTTP Geçmişi" ne gidin. Aşağıdaki ekran görüntüsünde, kırmızı okla işaretlenmiş satır son isteği gösterir. Raw'da ve Oturum Kimliği gibi gizli parametrelerin yanı sıra kullanıcı adı ve şifre gibi diğer parametrelerin altı kırmızıyla çizilmiştir.

mitmproxy

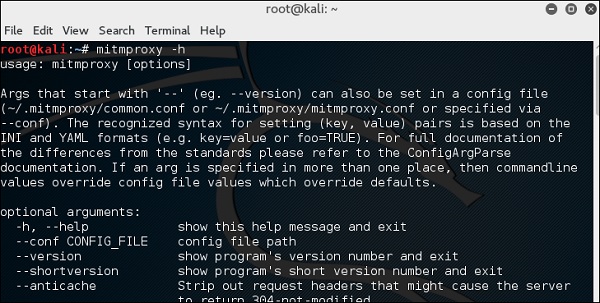

mitmproxySSL özellikli bir ortadaki adam HTTP proxy'dir. Trafik akışlarının anında incelenmesine ve düzenlenmesine izin veren bir konsol arayüzü sağlar.

Açmak için terminale gidin ve yazın “mitmproxy -parameter” ve komutlarla ilgili yardım almak için şunu yazın: “mitmproxy –h”.

Mitmproxy'yi başlatmak için yazın “mitmproxy –p portnumber”. Bu durumda, "mitmproxy –p 80" dir.

Wireshark

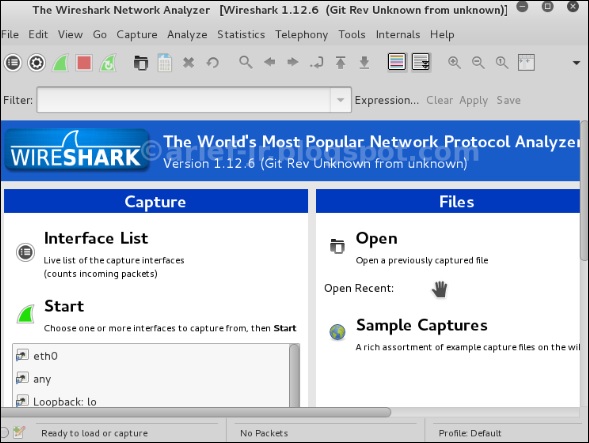

Wireshark, en iyi veri paketi analizörlerinden biridir. Paketleri çerçeve seviyesinde derinlemesine analiz eder. Wireshark hakkında resmi web sitelerinden daha fazla bilgi edinebilirsiniz:https://www.wireshark.org/. Kali'de, şu yol kullanılarak bulunur - Uygulamalar → Koklama ve Adres Sahteciliği → wireshark.

Wireshark'a tıkladığınızda, aşağıdaki GUI açılır.

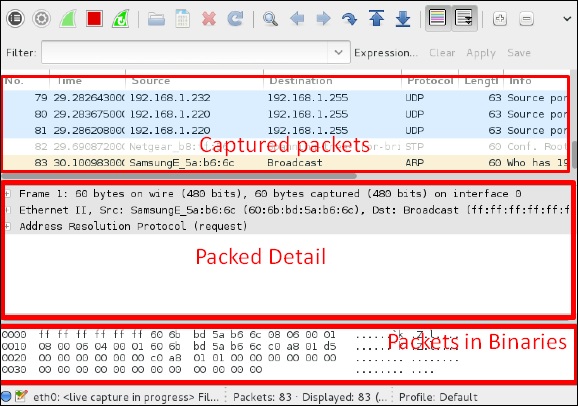

"Başlat" ı tıklayın ve paket yakalama aşağıdaki ekran görüntüsünde gösterildiği gibi başlayacaktır.

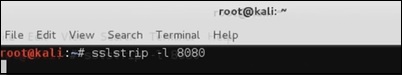

sslstrip

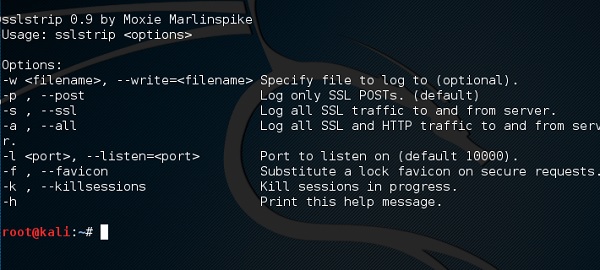

sslstripkurbanın tarayıcısını HTTP üzerinden düz metin olarak iletişim kurmaya zorlayan bir MITM saldırısıdır ve proxy'ler içeriği bir HTTPS sunucusundan değiştirir. Bunu yapmak için sslstrip, https: // URL'leri "soyuyor" ve bunları http: // URL'lerine dönüştürüyor.

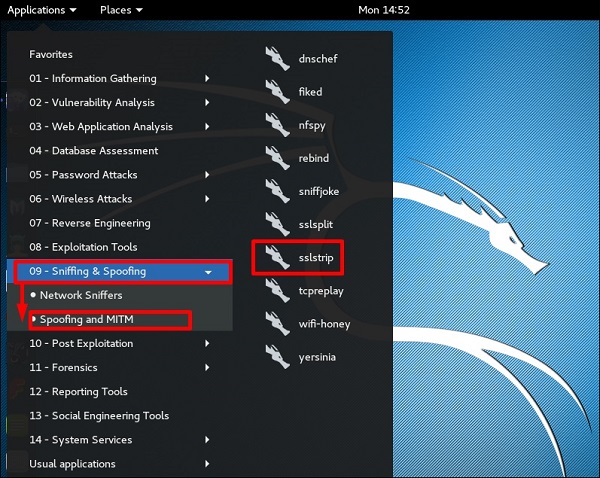

Açmak için Applications → 09-Sniffing & Spoofing → Spoofing and MITM → sslstrip seçeneğine gidin.

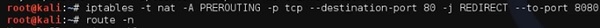

Kurmak için, 80 port iletişiminin tamamını 8080'e iletmek üzere yazın.

Ardından, sslstrip bağlantı noktası için komut gerekli.