Keamanan Jaringan - Gambaran Umum

Di era modern ini, organisasi sangat bergantung pada jaringan komputer untuk berbagi informasi ke seluruh organisasi secara efisien dan produktif. Jaringan komputer organisasi sekarang menjadi besar dan ada di mana-mana. Dengan asumsi bahwa setiap anggota staf memiliki stasiun kerja khusus, perusahaan skala besar akan memiliki beberapa ribu stasiun kerja dan banyak server di jaringan.

Kemungkinan workstation ini mungkin tidak dikelola secara terpusat, juga tidak memiliki perlindungan perimeter. Mereka mungkin memiliki berbagai sistem operasi, perangkat keras, perangkat lunak, dan protokol, dengan tingkat kesadaran dunia maya yang berbeda di antara pengguna. Sekarang bayangkan, ribuan workstation di jaringan perusahaan ini terhubung langsung ke Internet. Jaringan tidak aman semacam ini menjadi target serangan yang menyimpan informasi berharga dan menampilkan kerentanan.

Dalam bab ini, kami menjelaskan kerentanan utama jaringan dan pentingnya keamanan jaringan. Pada bab-bab selanjutnya, kita akan membahas metode untuk mencapai hal yang sama.

Jaringan Fisik

Jaringan didefinisikan sebagai dua atau lebih perangkat komputasi yang terhubung bersama untuk berbagi sumber daya secara efisien. Selanjutnya, menghubungkan dua atau lebih jaringan bersama-sama dikenal sebagaiinternetworking. Jadi, Internet hanyalah sebuah internetwork - kumpulan jaringan yang saling berhubungan.

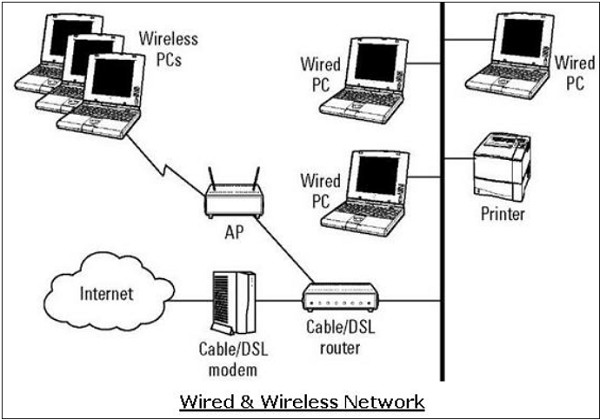

Untuk menyiapkan jaringan internalnya, organisasi memiliki berbagai opsi. Ini dapat menggunakan jaringan kabel atau jaringan nirkabel untuk menghubungkan semua workstation. Saat ini, sebagian besar organisasi menggunakan kombinasi jaringan kabel dan nirkabel.

Jaringan Berkabel & Nirkabel

Dalam jaringan berkabel, perangkat terhubung satu sama lain menggunakan kabel. Biasanya, jaringan kabel didasarkan pada protokol Ethernet di mana perangkat dihubungkan menggunakan kabel Unshielded Twisted Pair (UTP) ke sakelar yang berbeda. Sakelar ini selanjutnya terhubung ke router jaringan untuk mengakses Internet.

Dalam jaringan nirkabel, perangkat terhubung ke titik akses melalui transmisi radio. Titik akses selanjutnya dihubungkan melalui kabel ke sakelar / router untuk akses jaringan eksternal.

Jaringan nirkabel telah mendapatkan popularitas karena mobilitas yang ditawarkan oleh mereka. Perangkat seluler tidak perlu terikat ke kabel dan dapat berkeliaran dengan bebas dalam jangkauan jaringan nirkabel. Ini memastikan berbagi informasi yang efisien dan meningkatkan produktivitas.

Kerentanan & Serangan

Kerentanan umum yang ada di jaringan kabel dan nirkabel adalah "akses tidak sah" ke jaringan. Penyerang dapat menghubungkan perangkatnya ke jaringan melalui hub / port switch yang tidak aman. Dalam hal ini, jaringan nirkabel dianggap kurang aman dibandingkan jaringan kabel, karena jaringan nirkabel dapat dengan mudah diakses tanpa adanya koneksi fisik.

Setelah mengakses, penyerang dapat memanfaatkan kerentanan ini untuk meluncurkan serangan seperti -

Mengendus data paket untuk mencuri informasi berharga.

Denial of service kepada pengguna sah di jaringan dengan membanjiri media jaringan dengan paket palsu.

Memalsukan identitas fisik (MAC) dari host yang sah dan kemudian mencuri data atau selanjutnya meluncurkan serangan 'man-in-the-middle'.

Protokol Jaringan

Protokol Jaringan adalah seperangkat aturan yang mengatur komunikasi antar perangkat yang terhubung pada jaringan. Ini mencakup mekanisme untuk membuat koneksi, serta aturan pemformatan untuk pengemasan data untuk pesan yang dikirim dan diterima.

Beberapa protokol jaringan komputer telah dikembangkan masing-masing dirancang untuk tujuan tertentu. Protokol yang populer dan banyak digunakan adalah TCP / IP dengan protokol tingkat yang lebih tinggi dan lebih rendah yang terkait.

Protokol TCP / IP

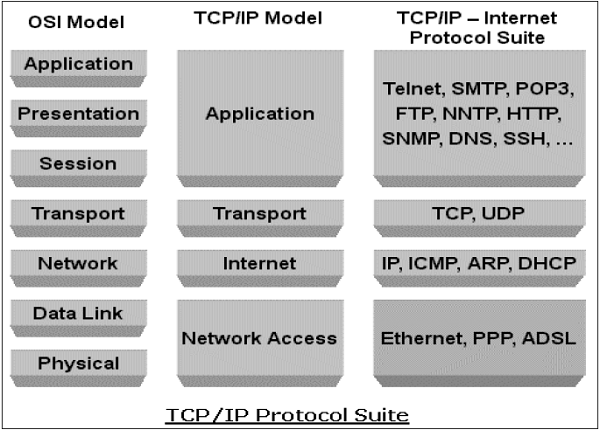

Transmission Control Protocol (TCP) dan Internet Protocol(IP) adalah dua protokol jaringan komputer yang berbeda yang sebagian besar digunakan bersama. Karena popularitas dan adopsi yang luas, mereka dibangun di semua sistem operasi perangkat jaringan.

IP sesuai dengan lapisan Jaringan (Lapisan 3) sedangkan TCP sesuai dengan lapisan Transport (Lapisan 4) di OSI. TCP / IP berlaku untuk komunikasi jaringan di mana pengangkutan TCP digunakan untuk mengirimkan data melalui jaringan IP.

Protokol TCP / IP umumnya digunakan dengan protokol lain seperti HTTP, FTP, SSH pada lapisan aplikasi dan Ethernet pada tautan data / lapisan fisik.

Paket protokol TCP / IP dibuat pada tahun 1980 sebagai solusi internetworking dengan sedikit perhatian pada aspek keamanan.

Ini dikembangkan untuk komunikasi di jaringan tepercaya terbatas. Namun, selama beberapa waktu, protokol ini menjadi standar de-facto untuk komunikasi Internet yang tidak aman.

Beberapa kerentanan keamanan umum dari setelan protokol TCP / IP adalah -

HTTP adalah protokol lapisan aplikasi dalam rangkaian TCP / IP yang digunakan untuk mentransfer file yang membentuk halaman web dari server web. Transfer ini dilakukan dalam teks biasa dan penyusup dapat dengan mudah membaca paket data yang dipertukarkan antara server dan klien.

Kerentanan HTTP lainnya adalah otentikasi yang lemah antara klien dan server web selama inisialisasi sesi. Kerentanan ini dapat menyebabkan serangan pembajakan sesi di mana penyerang mencuri sesi HTTP dari pengguna yang sah.

Kerentanan protokol TCP adalah jabat tangan tiga arah untuk pembuatan koneksi. Seorang penyerang dapat meluncurkan serangan penolakan layanan "SYN-flooding" untuk mengeksploitasi kerentanan ini. Dia membuat banyak sesi setengah terbuka dengan tidak menyelesaikan jabat tangan. Hal ini menyebabkan server kelebihan beban dan akhirnya macet.

Lapisan IP rentan terhadap banyak kerentanan. Melalui modifikasi header protokol IP, penyerang dapat meluncurkan serangan spoofing IP.

Terlepas dari yang disebutkan di atas, banyak kerentanan keamanan lain yang ada dalam keluarga Protokol TCP / IP dalam desain juga dalam implementasinya.

Kebetulan, dalam komunikasi jaringan berbasis TCP / IP, jika satu lapisan diretas, lapisan lainnya tidak menyadari peretasan tersebut dan seluruh komunikasi akan terganggu. Oleh karena itu, ada kebutuhan untuk menerapkan kontrol keamanan di setiap lapisan untuk memastikan keamanan yang sangat mudah.

Protokol DNS

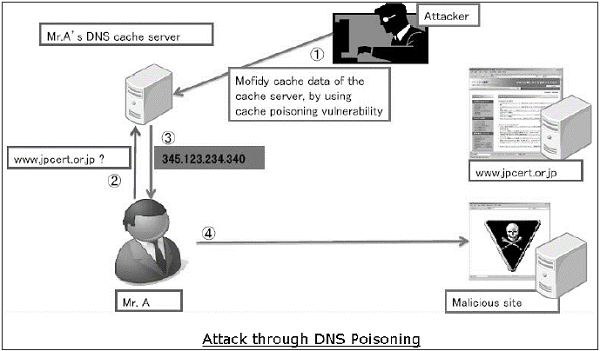

Domain Name System(DNS) digunakan untuk menyelesaikan nama domain host ke alamat IP. Pengguna jaringan bergantung pada fungsionalitas DNS terutama selama menjelajah Internet dengan mengetikkan URL di browser web.

Dalam serangan terhadap DNS, tujuan penyerang adalah mengubah catatan DNS yang sah sehingga diselesaikan ke alamat IP yang salah. Itu dapat mengarahkan semua lalu lintas untuk IP itu ke komputer yang salah. Seorang penyerang dapat mengeksploitasi kerentanan protokol DNS atau membahayakan server DNS untuk mewujudkan serangan.

DNS cache poisoningadalah serangan yang mengeksploitasi kerentanan yang ditemukan dalam protokol DNS. Penyerang dapat meracuni cache dengan memalsukan respons ke kueri DNS rekursif yang dikirim oleh resolver ke server otoritatif. Setelah cache DNS resolver diracuni, host akan diarahkan ke situs web berbahaya dan dapat membahayakan informasi kredensial melalui komunikasi ke situs ini.

Protokol ICMP

Internet Control Management Protocol(ICMP) adalah protokol manajemen jaringan dasar dari jaringan TCP / IP. Ini digunakan untuk mengirim pesan kesalahan dan mengontrol status perangkat jaringan.

ICMP merupakan bagian integral dari implementasi jaringan IP dan dengan demikian hadir dalam pengaturan jaringan. ICMP memiliki kerentanannya sendiri dan dapat disalahgunakan untuk melancarkan serangan terhadap jaringan.

Serangan umum yang dapat terjadi pada jaringan karena kerentanan ICMP adalah -

ICMP memungkinkan penyerang melakukan pengintaian jaringan untuk menentukan topologi jaringan dan jalur ke dalam jaringan. Sapuan ICMP melibatkan menemukan semua alamat IP host yang hidup di seluruh jaringan target.

Rute pelacakan adalah utilitas ICMP populer yang digunakan untuk memetakan jaringan target dengan menjelaskan jalur secara real-time dari klien ke host jarak jauh.

Seorang penyerang dapat meluncurkan serangan penolakan layanan menggunakan kerentanan ICMP. Serangan ini melibatkan pengiriman paket ping IPMP yang melebihi 65.535 byte ke perangkat target. Komputer target gagal menangani paket ini dengan benar dan dapat menyebabkan sistem operasi rusak.

Protokol lain seperti ARP, DHCP, SMTP, dll. Juga memiliki kerentanan yang dapat dimanfaatkan oleh penyerang untuk mengganggu keamanan jaringan. Kami akan membahas beberapa kerentanan ini di bab selanjutnya.

Perhatian paling sedikit untuk aspek keamanan selama desain dan implementasi protokol telah berubah menjadi penyebab utama ancaman terhadap keamanan jaringan.

Tujuan Keamanan Jaringan

Seperti yang dibahas di bagian sebelumnya, terdapat sejumlah besar kerentanan di jaringan. Dengan demikian, selama transmisi, data sangat rentan terhadap serangan. Seorang penyerang dapat menargetkan saluran komunikasi, memperoleh data, dan membaca pesan yang sama atau memasukkan kembali pesan palsu untuk mencapai tujuan jahatnya.

Keamanan jaringan tidak hanya memperhatikan keamanan komputer di setiap ujung rantai komunikasi; namun, ini bertujuan untuk memastikan bahwa seluruh jaringan aman.

Keamanan jaringan memerlukan perlindungan kegunaan, keandalan, integritas, dan keamanan jaringan dan data. Keamanan jaringan yang efektif mengalahkan berbagai ancaman yang masuk atau menyebar di jaringan.

Tujuan utama keamanan jaringan adalah Kerahasiaan, Integritas, dan Ketersediaan. Ketiga pilar Keamanan Jaringan ini sering direpresentasikan sebagaiCIA triangle.

Confidentiality- Fungsi kerahasiaan adalah untuk melindungi data bisnis yang berharga dari orang yang tidak berwenang. Bagian kerahasiaan dari keamanan jaringan memastikan bahwa data hanya tersedia untuk orang yang dituju dan berwenang.

Integrity- Sasaran ini berarti memelihara dan menjamin keakuratan dan konsistensi data. Fungsi integritas adalah untuk memastikan bahwa data tersebut dapat diandalkan dan tidak diubah oleh orang yang tidak berkepentingan.

Availability - Fungsi ketersediaan dalam Keamanan Jaringan adalah untuk memastikan bahwa data, sumber daya / layanan jaringan terus tersedia untuk pengguna yang sah, kapan pun mereka membutuhkannya.

Mencapai Keamanan Jaringan

Memastikan keamanan jaringan mungkin tampak sangat sederhana. Tujuan yang ingin dicapai tampaknya langsung. Namun pada kenyataannya, mekanisme yang digunakan untuk mencapai tujuan ini sangat kompleks, dan memahaminya melibatkan penalaran yang masuk akal.

International Telecommunication Union(ITU), dalam rekomendasinya pada arsitektur keamanan X.800, telah menetapkan mekanisme tertentu untuk menghadirkan standardisasi dalam metode untuk mencapai keamanan jaringan. Beberapa dari mekanisme ini adalah -

En-cipherment- Mekanisme ini menyediakan layanan kerahasiaan data dengan mengubah data menjadi bentuk yang tidak dapat dibaca oleh pihak yang tidak berkepentingan. Mekanisme ini menggunakan algoritma enkripsi-dekripsi dengan kunci rahasia.

Digital signatures- Mekanisme ini adalah persamaan elektronik dari tanda tangan biasa dalam data elektronik. Ini memberikan keaslian data.

Access control- Mekanisme ini digunakan untuk menyediakan layanan kontrol akses. Mekanisme ini dapat menggunakan identifikasi dan otentikasi entitas untuk menentukan dan menegakkan hak akses entitas.

Setelah mengembangkan dan mengidentifikasi berbagai mekanisme keamanan untuk mencapai keamanan jaringan, penting untuk memutuskan di mana akan menerapkannya; baik secara fisik (di lokasi apa) dan secara logis (pada lapisan arsitektur apa seperti TCP / IP).

Mekanisme Keamanan di Lapisan Jaringan

Beberapa mekanisme keamanan telah dikembangkan sedemikian rupa sehingga dapat dikembangkan pada lapisan tertentu dari model lapisan jaringan OSI.

Security at Application Layer- Langkah-langkah keamanan yang digunakan pada lapisan ini khusus untuk aplikasi. Jenis aplikasi yang berbeda membutuhkan langkah-langkah keamanan terpisah. Untuk memastikan keamanan lapisan aplikasi, aplikasi perlu dimodifikasi.

Merancang protokol aplikasi yang terdengar secara kriptografis dianggap sangat sulit dan menerapkannya dengan benar bahkan lebih menantang. Oleh karena itu, mekanisme keamanan lapisan aplikasi untuk melindungi komunikasi jaringan lebih disukai daripada hanya solusi berbasis standar yang telah digunakan selama beberapa waktu.

Contoh protokol keamanan lapisan aplikasi adalah Secure Multipurpose Internet Mail Extensions (S / MIME), yang biasanya digunakan untuk mengenkripsi pesan email. DNSSEC adalah protokol lain pada lapisan ini yang digunakan untuk pertukaran aman pesan kueri DNS.

Security at Transport Layer- Langkah-langkah keamanan pada lapisan ini dapat digunakan untuk melindungi data dalam satu sesi komunikasi antara dua host. Penggunaan paling umum untuk protokol keamanan lapisan transport melindungi lalu lintas sesi HTTP dan FTP. Transport Layer Security (TLS) dan Secure Socket Layer (SSL) adalah protokol paling umum yang digunakan untuk tujuan ini.

Network Layer- Langkah-langkah keamanan pada lapisan ini dapat diterapkan ke semua aplikasi; dengan demikian, mereka tidak spesifik untuk aplikasi. Semua komunikasi jaringan antara dua host atau jaringan dapat dilindungi di lapisan ini tanpa mengubah aplikasi apa pun. Di beberapa lingkungan, protokol keamanan lapisan jaringan seperti Internet Protocol Security (IPsec) memberikan solusi yang jauh lebih baik daripada pengangkutan atau kontrol lapisan aplikasi karena kesulitan dalam menambahkan kontrol ke aplikasi individual. Namun, protokol keamanan pada lapisan ini memberikan fleksibilitas komunikasi yang lebih sedikit yang mungkin diperlukan oleh beberapa aplikasi.

Secara kebetulan, mekanisme keamanan yang dirancang untuk beroperasi pada lapisan yang lebih tinggi tidak dapat memberikan perlindungan untuk data pada lapisan yang lebih rendah, karena lapisan yang lebih rendah menjalankan fungsi yang tidak disadari oleh lapisan yang lebih tinggi. Oleh karena itu, mungkin perlu untuk menggunakan beberapa mekanisme keamanan untuk meningkatkan keamanan jaringan.

Dalam bab tutorial berikut, kita akan membahas mekanisme keamanan yang digunakan pada berbagai lapisan arsitektur jaringan OSI untuk mencapai keamanan jaringan.