倫理的ハッキング-列挙

列挙は、倫理的ハッキングの最初のフェーズ、つまり「情報収集」に属します。これは、攻撃者が被害者とのアクティブな接続を確立し、システムをさらに悪用するために使用できるできるだけ多くの攻撃ベクトルを発見しようとするプロセスです。

列挙を使用して、−に関する情報を取得できます。

- ネットワーク共有

- SNMPデータ(適切に保護されていない場合)

- IPテーブル

- さまざまなシステムのユーザー名

- パスワードポリシーリスト

列挙は、システムが提供するサービスによって異なります。それらは-である可能性があります

- DNS列挙

- NTP列挙

- SNMP列挙

- Linux / Windowsの列挙

- SMB列挙

ここで、列挙に広く使用されているツールのいくつかについて説明します。

NTPスイート

NTP Suiteは、NTP列挙に使用されます。ネットワーク環境では、ホストが時刻を更新するのに役立つ他のプライマリサーバーを見つけることができ、システムを認証せずに更新できるため、これは重要です。

次の例を見てください。

ntpdate 192.168.1.100 01 Sept 12:50:49 ntpdate[627]:

adjust time server 192.168.1.100 offset 0.005030 sec

or

ntpdc [-ilnps] [-c command] [hostname/IP_address]

root@test]# ntpdc -c sysinfo 192.168.1.100

***Warning changing to older implementation

***Warning changing the request packet size from 160 to 48

system peer: 192.168.1.101

system peer mode: client

leap indicator: 00

stratum: 5

precision: -15

root distance: 0.00107 s

root dispersion: 0.02306 s

reference ID: [192.168.1.101]

reference time: f66s4f45.f633e130, Sept 01 2016 22:06:23.458

system flags: monitor ntp stats calibrate

jitter: 0.000000 s

stability: 4.256 ppm

broadcastdelay: 0.003875 s

authdelay: 0.000107 senum4linux

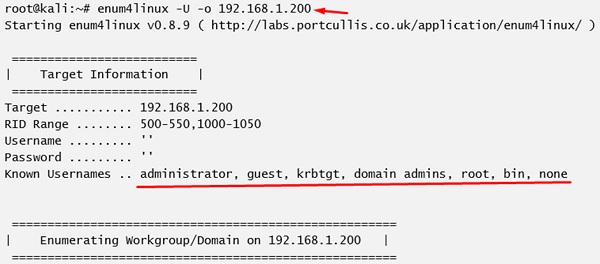

enum4linuxは、Linuxシステムを列挙するために使用されます。次のスクリーンショットを見て、ターゲットホストに存在するユーザー名をどのように見つけたかを観察します。

smtp-user-enum

smtp-user-enumは、SMTPサービスを使用してユーザー名を推測しようとします。次のスクリーンショットを見て、その方法を理解してください。

クイックフィックス

使用しないサービスはすべて無効にすることをお勧めします。これにより、システムが実行しているサービスのOS列挙の可能性が減少します。