倫理的ハッキング-搾取

エクスプロイトは、ハッカーがシステムを制御し、その脆弱性を悪用できるようにする、プログラムされたソフトウェアまたはスクリプトの一部です。ハッカーは通常、Nessus、Nexpose、OpenVASなどの脆弱性スキャナーを使用してこれらの脆弱性を見つけます。

Metasploitは、システムの脆弱性を見つけるための強力なツールです。

脆弱性に基づいて、エクスプロイトを見つけます。ここでは、使用できる最高の脆弱性検索エンジンのいくつかについて説明します。

データベースを悪用する

www.exploit-db.comは、脆弱性に関連するすべてのエクスプロイトを見つけることができる場所です。

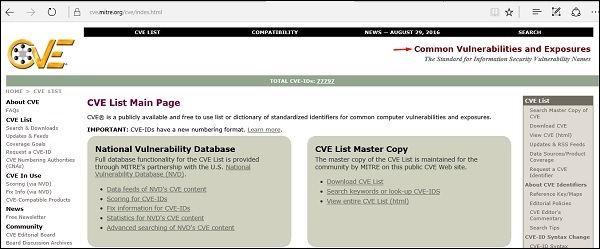

一般的な脆弱性とエクスポージャー

Common Vulnerabilities and Exposures(CVE)は、情報セキュリティの脆弱性名の標準です。CVEは、公に知られている情報セキュリティの脆弱性とエクスポージャーの辞書です。公共の利用は無料です。https://cve.mitre.org

全国脆弱性データベース

National Vulnerability Database(NVD)は、標準ベースの脆弱性管理データの米国政府リポジトリです。このデータにより、脆弱性管理、セキュリティ測定、およびコンプライアンスの自動化が可能になります。このデータベースは次の場所にあります。https://nvd.nist.gov

NVDには、セキュリティチェックリスト、セキュリティ関連のソフトウェアの欠陥、設定ミス、製品名、および影響メトリックのデータベースが含まれています。

一般に、エクスプロイトには2つのタイプがあることがわかります-

Remote Exploits−これらは、リモートシステムまたはネットワークにアクセスできないタイプのエクスプロイトです。ハッカーはリモートエクスプロイトを使用して、リモートの場所にあるシステムにアクセスします。

Local Exploits −ローカルエクスプロイトは通常、ローカルシステムにアクセスできるが、自分の権利を超えたいシステムユーザーによって使用されます。

クイックフィックス

脆弱性は通常、更新の欠落が原因で発生するため、システムを定期的に(たとえば、週に1回)更新することをお勧めします。

Windows環境では、[コントロールパネル]→[システムとセキュリティ]→[Windows Updates]で使用可能なオプションを使用して、自動更新をアクティブ化できます。

Linux Centosでは、次のコマンドを使用して自動更新パッケージをインストールできます。

yum -y install yum-cron