Hacking ético - Hacking sem fio

Uma rede sem fio é um conjunto de dois ou mais dispositivos conectados entre si por meio de ondas de rádio em um intervalo de espaço limitado. Os dispositivos em uma rede sem fio têm a liberdade de estar em movimento, mas estar em conexão com a rede e compartilhar dados com outros dispositivos na rede. Um dos pontos mais cruciais que estão tão espalhados é que seu custo de instalação é muito barato e rápido do que as redes com fio.

As redes sem fio são amplamente utilizadas e é muito fácil configurá-las. Eles usam os padrões IEEE 802.11 . UMAwireless router é o dispositivo mais importante em uma rede sem fio que conecta os usuários à Internet.

Em uma rede sem fio, temos Access Points que são extensões de intervalos sem fio que se comportam como interruptores lógicos.

Embora as redes sem fio ofereçam grande flexibilidade, elas têm seus problemas de segurança. Um hacker pode farejar os pacotes de rede sem ter que estar no mesmo prédio onde a rede está localizada. À medida que as redes sem fio se comunicam por ondas de rádio, um hacker pode facilmente farejar a rede de um local próximo.

A maioria dos invasores usa a detecção de rede para encontrar o SSID e invadir uma rede sem fio. Quando nossas placas sem fio são convertidas em modos de detecção, elas são chamadasmonitor mode.

Kismet

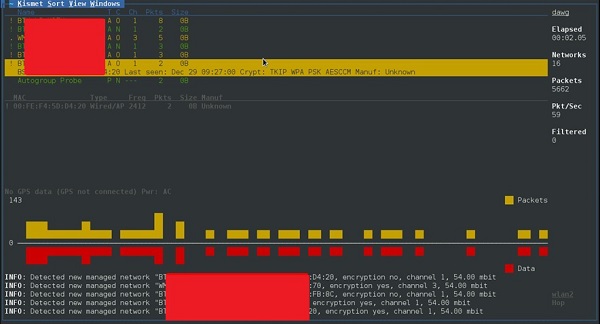

Kismet é uma ferramenta poderosa para farejar sem fio encontrada na distribuição Kali. Ele também pode ser baixado de sua página oficial -https://www.kismetwireless.net

Vamos ver como isso funciona. Em primeiro lugar, abra um terminal e digitekismet. Inicie o servidor Kismet e clique em Sim, conforme mostrado na imagem a seguir.

Conforme mostrado aqui, clique no botão Iniciar.

Agora, o Kismet começará a capturar dados. A captura de tela a seguir mostra como seria a aparência -

NetStumbler

NetStumbler é outra ferramenta para hacking sem fio que se destina principalmente a sistemas Windows. Ele pode ser baixado dehttp://www.stumbler.net/

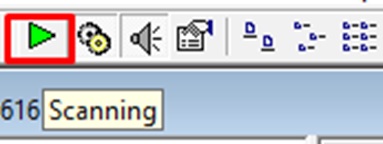

É muito fácil usar o NetStumbler em seu sistema. Basta clicar no botão Scanning e aguardar o resultado, conforme mostrado na imagem a seguir.

Ele deve exibir uma captura de tela da seguinte forma -

É importante observar que sua placa deve suportar o modo de monitoramento, caso contrário, você não conseguirá monitorar.

Privacidade equivalente com fio

Wired Equivalent Privacy (WEP) é um protocolo de segurança que foi inventado para proteger redes sem fio e mantê-las privadas. Ele utiliza criptografia na camada de enlace de dados que proíbe o acesso não autorizado à rede.

A chave é usada para criptografar os pacotes antes do início da transmissão. Aintegrity check mechanism verifica se os pacotes não são alterados após a transmissão.

Observe que o WEP não é totalmente imune a problemas de segurança. Ele sofre dos seguintes problemas -

O CRC32 não é suficiente para garantir a integridade criptográfica completa de um pacote.

É vulnerável a ataques de dicionário.

O WEP também é vulnerável a ataques de negação de serviços.

WEPcrack

WEPcrack é uma ferramenta popular para quebrar senhas WEP. Ele pode ser baixado de -https://sourceforge.net/projects/wepcrack/

Aircrack-ng

Aircrak-ng é outra ferramenta popular para quebrar senhas WEP. Ele pode ser encontrado na distribuição Kali do Linux.

A captura de tela a seguir mostra como detectamos uma rede sem fio, coletamos pacotes e criamos um arquivo RHAWEP-01.cap. Em seguida, o executamos com o aircrack-ng para descriptografar a cifra.

Ataques DoS sem fio

Em um ambiente sem fio, um invasor pode atacar uma rede à distância e, portanto, às vezes é difícil coletar evidências contra o invasor.

O primeiro tipo de DoS é Physical Attack. Esse tipo de ataque é muito básico e está na base de interferências de rádio que podem ser criadas até mesmo em telefones sem fio que operam na faixa de 2,4 GHz.

Outro tipo é Network DoS Attack. Como o Ponto de Acesso Wireless cria um meio compartilhado, ele oferece a possibilidade de inundar o tráfego deste meio em direção ao AP o que tornará seu processamento mais lento para os clientes que tentarem se conectar. Esses ataques podem ser criados apenas por umping flood DoS attack.

Pyloris é uma ferramenta DoS popular que você pode baixar em - https://sourceforge.net/projects/pyloris/

Low Orbit Ion Cannon (LOIC) é outra ferramenta popular para ataques DoS.

Dicas rápidas

Para proteger uma rede sem fio, você deve manter os seguintes pontos em mente -

- Altere o SSID e a senha da rede regularmente.

- Altere a senha padrão dos pontos de acesso.

- Não use criptografia WEP.

- Desligue a rede de convidados.

- Atualize o firmware do seu dispositivo sem fio.