Criptografia de Dados

Introdução

A criptografia é um método de segurança no qual as informações são codificadas de forma que somente usuários autorizados possam lê-las. Ele usa algoritmo de criptografia para gerar texto cifrado que só pode ser lido se descriptografado.

Tipos de criptografia

Existem dois tipos de esquemas de criptografia, conforme listado abaixo:

Criptografia de chave simétrica

Criptografia de chave pública

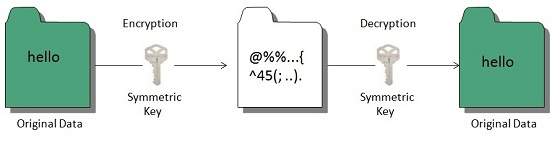

Criptografia de chave simétrica

Symmetric key encryption o algoritmo usa as mesmas chaves criptográficas para criptografar e descriptografar o texto cifrado.

Criptografia de chave pública

Public key encryptionalgoritmo usa um par de chaves, uma das quais é uma chave secreta e outra pública. Essas duas chaves estão matematicamente ligadas entre si.

Hashing

Em termos de segurança, hashing é uma técnica usada para criptografar dados e gerar valores de hash imprevisíveis. É a função hash que gera o código hash, o que ajuda a proteger a segurança da transmissão de usuários não autorizados.

Algoritmos de função hash

Hashing algorithmfornece uma maneira de verificar se a mensagem recebida é igual à enviada. Ele pode usar uma mensagem de texto simples como entrada e, em seguida, calcular um valor com base nessa mensagem.

Key Points

O comprimento do valor calculado é muito menor do que a mensagem original.

É possível que diferentes mensagens de texto simples possam gerar o mesmo valor.

Aqui, discutiremos um algoritmo de hash de amostra em que multiplicaremos o número de a's, e's e h's na mensagem e, em seguida, adicionaremos o número de o's a esse valor.

Por exemplo, a mensagem é “a combinação para o cofre é dois, sete, trinta e cinco”. O hash desta mensagem, usando nosso algoritmo de hash simples, é o seguinte:

2 x 6 x 3) + 4 = 40

O hash desta mensagem é enviado a John com o texto cifrado. Depois de descriptografar a mensagem, ele calcula seu valor de hash usando o algoritmo de hash acordado. Se o valor hash enviado por Bob não corresponder ao valor hash da mensagem descriptografada, John saberá que a mensagem foi alterada.

Por exemplo, John recebeu um valor hash de 17 e descriptografou uma mensagem que Bob enviou como "Você está sendo seguido, use caminhos alternativos, rápido"

Ele pôde concluir que a mensagem foi alterada, isso porque o valor hash da mensagem que ele recebeu é:

(3x4x1) +4 = 16

Isso é diferente do valor 17 que Bob enviou.