Kali Linux - Sniffing e spoofing

O conceito básico de ferramentas de detecção é tão simples quanto escuta telefônica e o Kali Linux tem algumas ferramentas populares para esse propósito. Neste capítulo, aprenderemos sobre as ferramentas de detecção e falsificação disponíveis no Kali.

Burpsuite

O Burpsuite pode ser usado como uma ferramenta de detecção entre o seu navegador e os servidores da web para encontrar os parâmetros que o aplicativo da web usa.

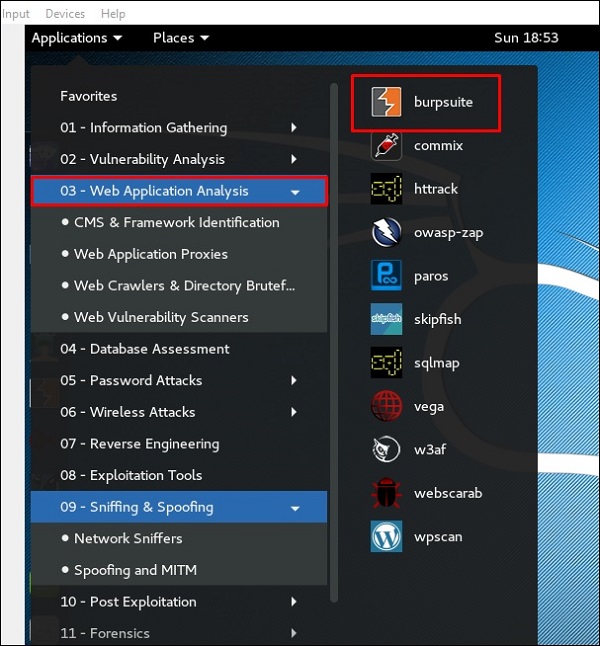

Para abrir o Burpsuite, vá para Aplicativos → Análise de Aplicativos da Web → burpsuite.

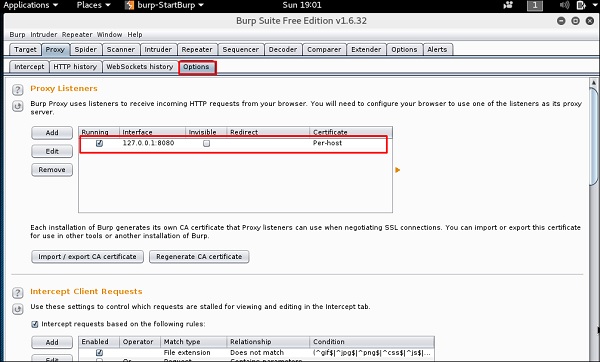

Para fazer a configuração do sniffing, configuramos o burpsuite para se comportar como um proxy. Para fazer isso, vá paraOptionscomo mostrado na imagem a seguir. Marque a caixa conforme mostrado.

Nesse caso, o IP do proxy será 127.0.0.1 com porta 8080.

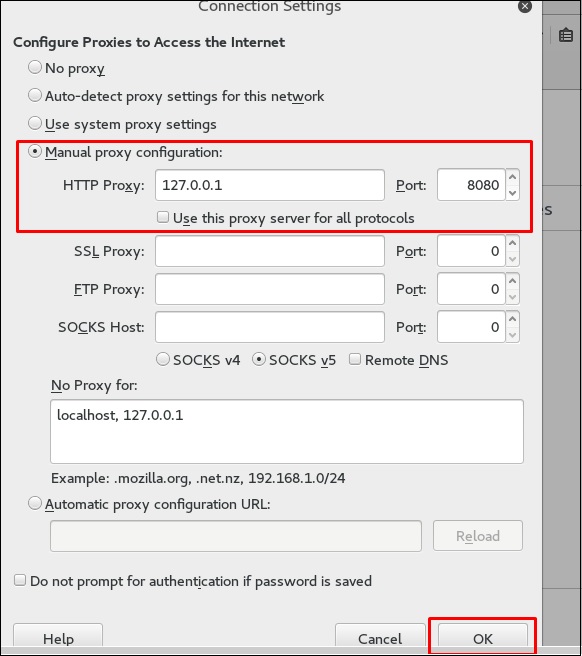

Em seguida, configure o proxy do navegador que é o IP da máquina burpsuite e a porta.

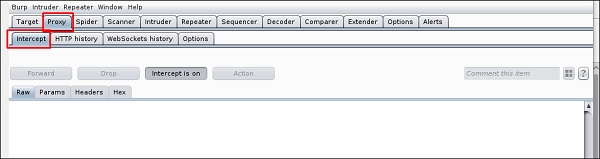

Para iniciar a interceptação, vá para Proxy → Interceptar → clique em “Interceptar ativado”.

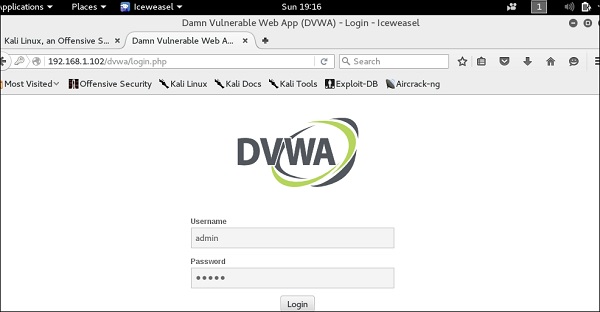

Continue navegando na página da Web em que deseja encontrar o parâmetro para testar as vulnerabilidades.

Neste caso, é uma máquina metasploitable com IP 192.168.1.102

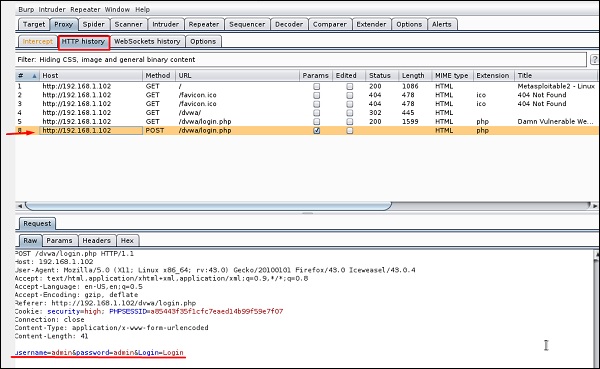

Vá para “Histórico de HTTP”. Na captura de tela a seguir, a linha marcada com a seta vermelha mostra a última solicitação. Em Raw e o parâmetro oculto, como o ID da sessão, e outros parâmetros, como nome de usuário e senha, foram sublinhados em vermelho.

mitmproxy

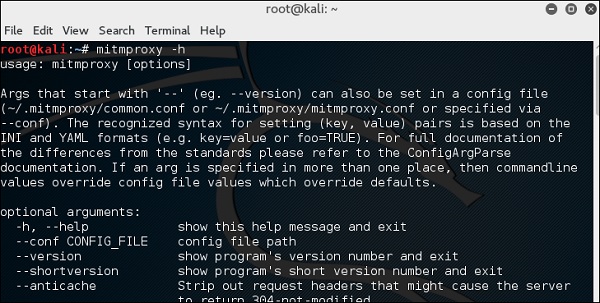

mitmproxyé um proxy HTTP man-in-the-middle com capacidade para SSL. Ele fornece uma interface de console que permite que os fluxos de tráfego sejam inspecionados e editados em tempo real.

Para abri-lo, vá até o terminal e digite “mitmproxy -parameter” e para obter ajuda sobre os comandos, digite “mitmproxy –h”.

Para iniciar o mitmproxy, digite “mitmproxy –p portnumber”. Neste caso, é “mitmproxy –p 80”.

Wireshark

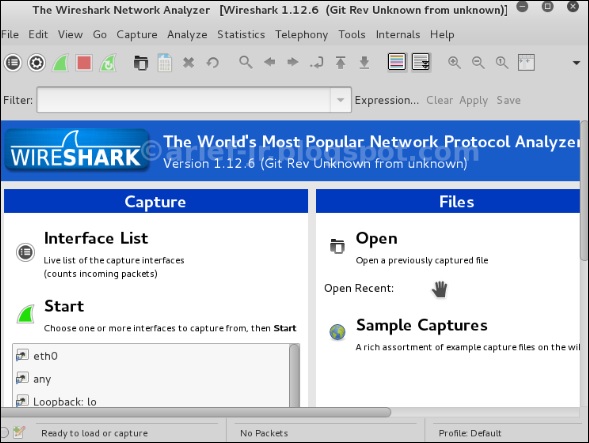

O Wireshark é um dos melhores analisadores de pacotes de dados. Ele analisa profundamente os pacotes em nível de quadro. Você pode obter mais informações sobre o Wireshark em sua página oficial:https://www.wireshark.org/. Em Kali, ele é encontrado usando o seguinte caminho - Aplicativos → Farejar e Spoofing → WireShark.

Uma vez que você clica em WireShark, a seguinte GUI é aberta.

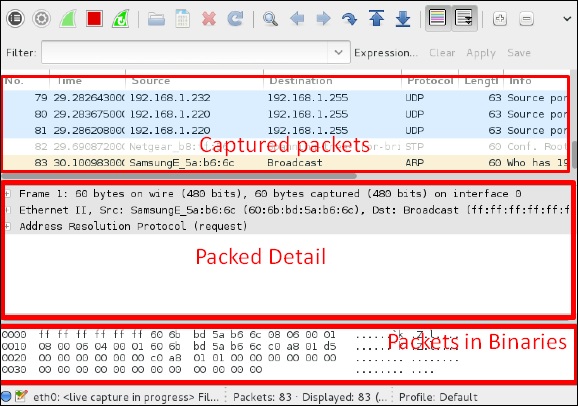

Clique em “Iniciar” e a captura do pacote começará conforme mostrado na imagem a seguir.

sslstrip

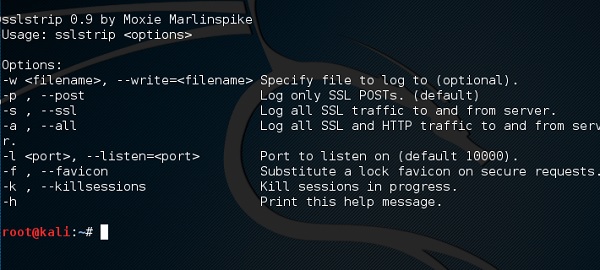

sslstripé um ataque MITM que força o navegador da vítima a se comunicar em texto simples por HTTP, e os proxies modificam o conteúdo de um servidor HTTPS. Para fazer isso, sslstrip está "removendo" URLs https: // e transformando-os em URLs http: //.

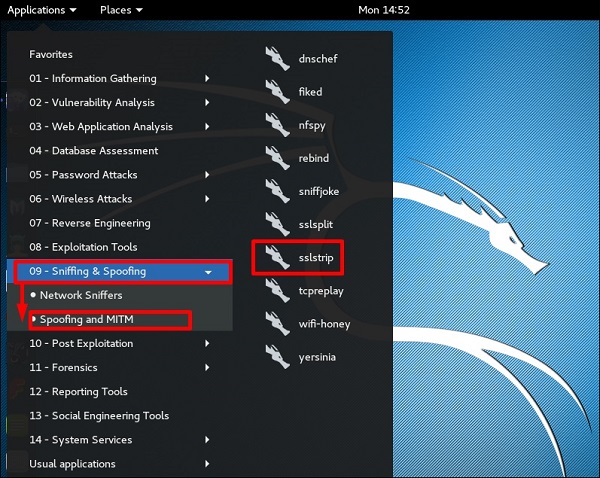

Para abri-lo, vá para Aplicativos → 09-Sniffing e Spoofing → Spoofing e MITM → sslstrip.

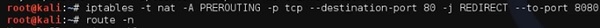

Para configurá-lo, escreva para encaminhar toda a comunicação de 80 portas para 8080.

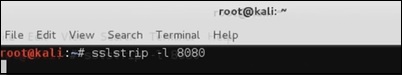

Então, comece o sslstrip comando para a porta necessária.