ความปลอดภัยของระบบและการตรวจสอบ

การตรวจสอบระบบ

เป็นการตรวจสอบเพื่อทบทวนประสิทธิภาพของระบบปฏิบัติการ วัตถุประสงค์ของการดำเนินการตรวจสอบระบบมีดังนี้ -

เพื่อเปรียบเทียบประสิทธิภาพจริงและตามแผน

เพื่อตรวจสอบว่าวัตถุประสงค์ของระบบยังคงถูกต้องในสภาพแวดล้อมปัจจุบัน

เพื่อประเมินความสำเร็จของวัตถุประสงค์ที่กำหนด

เพื่อให้มั่นใจในความน่าเชื่อถือของข้อมูลทางการเงินและข้อมูลอื่น ๆ บนคอมพิวเตอร์

เพื่อให้แน่ใจว่าบันทึกทั้งหมดรวมอยู่ในขณะประมวลผล

เพื่อให้แน่ใจว่าได้รับการปกป้องจากการฉ้อโกง

การตรวจสอบการใช้งานระบบคอมพิวเตอร์

ผู้ตรวจสอบการประมวลผลข้อมูลจะตรวจสอบการใช้งานระบบคอมพิวเตอร์เพื่อควบคุม ผู้สอบบัญชีต้องการข้อมูลควบคุมซึ่งได้มาจากระบบคอมพิวเตอร์เอง

ผู้ตรวจสอบระบบ

บทบาทของผู้ตรวจประเมินเริ่มต้นในขั้นตอนแรกของการพัฒนาระบบเพื่อให้ระบบที่ได้รับมีความปลอดภัย อธิบายถึงแนวคิดในการใช้ประโยชน์จากระบบที่สามารถบันทึกได้ซึ่งช่วยในการวางแผนโหลดและการตัดสินใจเกี่ยวกับข้อกำหนดฮาร์ดแวร์และซอฟต์แวร์ เป็นการบ่งชี้ถึงการใช้ระบบคอมพิวเตอร์อย่างชาญฉลาดและอาจมีการใช้ระบบในทางที่ผิด

การทดลองการตรวจสอบ

การทดลองการตรวจสอบหรือบันทึกการตรวจสอบคือบันทึกการรักษาความปลอดภัยซึ่งประกอบด้วยผู้ที่เข้าถึงระบบคอมพิวเตอร์และการดำเนินการใดที่ดำเนินการในช่วงเวลาที่กำหนด การทดลองการตรวจสอบใช้ในการติดตามโดยละเอียดว่าข้อมูลในระบบมีการเปลี่ยนแปลงอย่างไร

เป็นเอกสารหลักฐานเกี่ยวกับเทคนิคการควบคุมต่างๆที่ธุรกรรมอาจเกิดขึ้นในระหว่างการประมวลผล การทดลองการตรวจสอบไม่มีอิสระ พวกเขาจะดำเนินการเป็นส่วนหนึ่งของการบัญชีสำหรับการกู้คืนธุรกรรมที่สูญหาย

วิธีการตรวจสอบ

การตรวจสอบสามารถทำได้สองวิธี -

การตรวจสอบรอบ ๆ คอมพิวเตอร์

- รับอินพุตตัวอย่างและใช้กฎการประมวลผลด้วยตนเอง

- เปรียบเทียบเอาต์พุตกับเอาต์พุตคอมพิวเตอร์

การตรวจสอบผ่านคอมพิวเตอร์

- สร้างการทดลองการตรวจสอบซึ่งช่วยให้สามารถตรวจสอบผลลัพธ์ระดับกลางที่เลือกได้

- ผลรวมการควบคุมให้การตรวจสอบระดับกลาง

การพิจารณาการตรวจสอบ

ข้อพิจารณาในการตรวจสอบจะตรวจสอบผลลัพธ์ของการวิเคราะห์โดยใช้ทั้งเรื่องเล่าและแบบจำลองเพื่อระบุปัญหาที่เกิดจากฟังก์ชันที่ใส่ผิดตำแหน่งกระบวนการหรือฟังก์ชันที่แยกขาดโฟลว์ข้อมูลที่ขาดหายไปการประมวลผลซ้ำซ้อนหรือไม่สมบูรณ์และโอกาสในการทำงานอัตโนมัติที่ไม่ได้แก้ไข

กิจกรรมภายใต้ระยะนี้มีดังนี้ -

- การระบุปัญหาสิ่งแวดล้อมในปัจจุบัน

- การระบุสาเหตุของปัญหา

- การระบุโซลูชันทางเลือก

- การประเมินผลและการวิเคราะห์ความเป็นไปได้ของแต่ละโซลูชัน

- การเลือกและคำแนะนำวิธีการแก้ปัญหาที่เหมาะสมและเหมาะสมที่สุด

- การประมาณต้นทุนโครงการและการวิเคราะห์ต้นทุนผลประโยชน์

ความปลอดภัย

ความปลอดภัยของระบบหมายถึงการปกป้องระบบจากการโจรกรรมการเข้าถึงและการดัดแปลงโดยไม่ได้รับอนุญาตและความเสียหายจากอุบัติเหตุหรือไม่ได้ตั้งใจ ในระบบคอมพิวเตอร์การรักษาความปลอดภัยเกี่ยวข้องกับการปกป้องทุกส่วนของระบบคอมพิวเตอร์ซึ่งรวมถึงข้อมูลซอฟต์แวร์และฮาร์ดแวร์ ความปลอดภัยของระบบรวมถึงความเป็นส่วนตัวของระบบและความสมบูรณ์ของระบบ

System privacy เกี่ยวข้องกับการปกป้องระบบบุคคลจากการเข้าถึงและใช้งานโดยไม่ได้รับอนุญาต / ความรู้จากบุคคลที่เกี่ยวข้อง

System integrity เกี่ยวข้องกับคุณภาพและความน่าเชื่อถือของข้อมูลดิบและข้อมูลที่ประมวลผลในระบบ

มาตรการควบคุม

มีมาตรการควบคุมที่หลากหลายซึ่งสามารถจำแนกได้กว้าง ๆ ดังนี้ -

การสำรองข้อมูล

การสำรองฐานข้อมูลเป็นประจำทุกวัน / สัปดาห์ขึ้นอยู่กับความสำคัญของเวลาและขนาด

สำรองข้อมูลส่วนเพิ่มในช่วงเวลาที่สั้นลง

สำเนาสำรองเก็บไว้ในสถานที่ห่างไกลที่ปลอดภัยซึ่งจำเป็นอย่างยิ่งสำหรับการกู้คืนจากภัยพิบัติ

ระบบที่ซ้ำกันทำงานและธุรกรรมทั้งหมดจะมิเรอร์หากเป็นระบบที่สำคัญมากและไม่สามารถทนต่อการหยุดชะงักใด ๆ ก่อนที่จะจัดเก็บในดิสก์

การควบคุมการเข้าถึงสิ่งอำนวยความสะดวกทางกายภาพ

- ล็อคทางกายภาพและการตรวจสอบความถูกต้องด้วยไบโอเมตริกซ์ ตัวอย่างเช่นการพิมพ์ลายนิ้วมือ

- เจ้าหน้าที่รักษาความปลอดภัยตรวจบัตรประจำตัวหรือใบผ่านเข้าออก

- การระบุบุคคลทั้งหมดที่อ่านหรือแก้ไขข้อมูลและบันทึกไว้ในไฟล์

การใช้ Logical หรือ Software Control

- ระบบรหัสผ่าน.

- การเข้ารหัสข้อมูล / โปรแกรมที่ละเอียดอ่อน

- ฝึกอบรมพนักงานเกี่ยวกับการดูแล / จัดการข้อมูลและความปลอดภัย

- ซอฟต์แวร์ป้องกันไวรัสและการป้องกันไฟร์วอลล์ขณะเชื่อมต่ออินเทอร์เน็ต

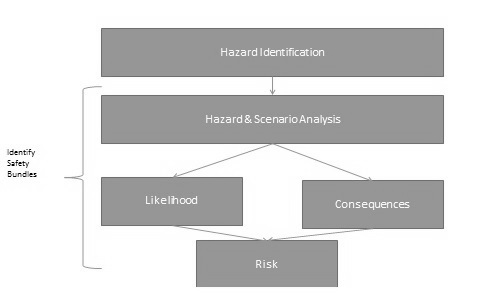

การวิเคราะห์ความเสี่ยง

ความเสี่ยงคือความเป็นไปได้ที่จะสูญเสียสิ่งมีค่า การวิเคราะห์ความเสี่ยงเริ่มต้นด้วยการวางแผนสำหรับระบบที่ปลอดภัยโดยระบุช่องโหว่ของระบบและผลกระทบของสิ่งนี้ จากนั้นจึงจัดทำแผนเพื่อจัดการความเสี่ยงและรับมือกับภัยพิบัติ ทำเพื่อเข้าถึงความน่าจะเป็นของภัยพิบัติที่อาจเกิดขึ้นและต้นทุนของมัน

การวิเคราะห์ความเสี่ยงคือการทำงานเป็นทีมของผู้เชี่ยวชาญที่มีภูมิหลังที่แตกต่างกันเช่นสารเคมีความผิดพลาดจากมนุษย์และอุปกรณ์ในกระบวนการผลิต

ให้ปฏิบัติตามขั้นตอนต่อไปนี้ขณะทำการวิเคราะห์ความเสี่ยง -

การระบุส่วนประกอบทั้งหมดของระบบคอมพิวเตอร์

การระบุภัยคุกคามและอันตรายทั้งหมดที่แต่ละองค์ประกอบเผชิญ

ประเมินความเสี่ยงเช่นการประเมินความสูญเสียในกรณีที่ภัยคุกคามกลายเป็นความจริง

การวิเคราะห์ความเสี่ยง - ขั้นตอนหลัก

ในขณะที่ความเสี่ยงหรือภัยคุกคามกำลังเปลี่ยนแปลงไปและความสูญเสียที่อาจเกิดขึ้นก็เปลี่ยนไปเช่นกันผู้จัดการอาวุโสควรดำเนินการจัดการความเสี่ยงเป็นระยะ ๆ

การบริหารความเสี่ยงเป็นกระบวนการที่ต่อเนื่องและเกี่ยวข้องกับขั้นตอนต่อไปนี้ -

การระบุมาตรการรักษาความปลอดภัย

การคำนวณต้นทุนการดำเนินการตามมาตรการรักษาความปลอดภัย

การเปรียบเทียบต้นทุนของมาตรการรักษาความปลอดภัยกับการสูญเสียและความน่าจะเป็นของภัยคุกคาม

การเลือกและการใช้มาตรการรักษาความปลอดภัย

ทบทวนการดำเนินการตามมาตรการรักษาความปลอดภัย