ワイヤレスセキュリティ-Bluetoothハッキングツール

インターネット上には、Bluetoothハッキングを容易にする数千のツールがすでに作成されています。確かに、それらすべてを認識して知ることは不可能であり、私の意見では、必要な基本的な知識は、偵察段階で使用されるツールを知ることです。

この段階を通過するとき、いくつかのファイルを挿入するためのハッキングアプローチの目標は何であるかを決定する必要がありますか?またはデータを盗むために?または悪意のあるマルウェアを実行するには?方向性に応じて、使用する必要のあるツールのセットが異なります。

したがって、この章の目標は、偵察(検出フェーズ)と内部のkaliBluetoothハッキングツールに集中することです。

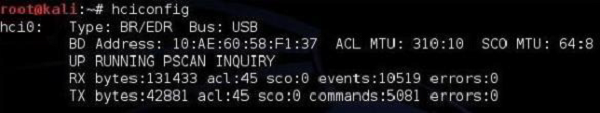

hciconfig

このhciconfigは、Bluetoothデバイス(Bluetoothドングル)との対話に使用されるメインのLinuxコマンドラインユーティリティです。Linuxをご存知の場合は、次のような他のツールへの参照がすでに表示されている可能性があります。ifconfig または iwconfig。

hciconfig出力から読み取られる情報は次のとおりです。

インターフェイスの名前-"hci0"。

PCへの接続方法(USB経由または内蔵)ここでは、USBドングルです。

BluetoothドングルのMACアドレス-10:AE:60:58:F1:37。

現在実行中(UPフラグ)で、受信(RX)パケットと送信(TX)パケットを確認できます。

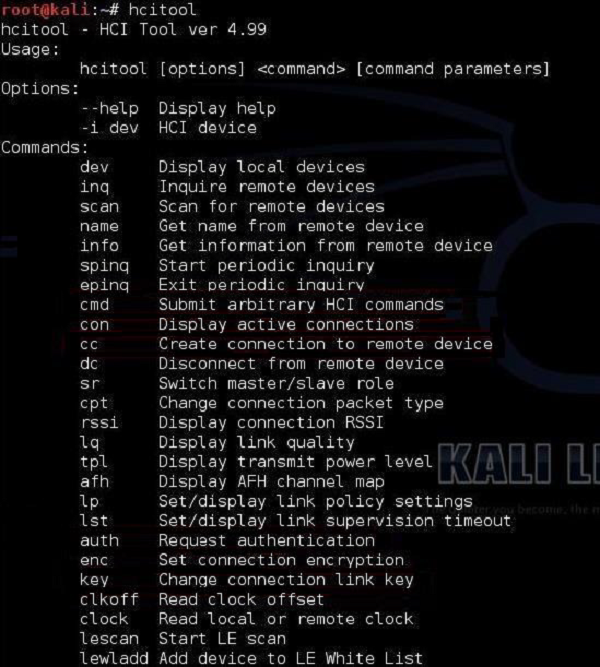

hcitool

このhcitoolは、kali Linuxに実装された非常に強力なCLIツールであり、ユーザーがBluetoothスタックとインターフェイスできるようにします。また、独自のスクリプトで使用できる優れたツールでもあります。

このhcitoolの最も一般的なオプションは次のとおりです。 scan そして inq。

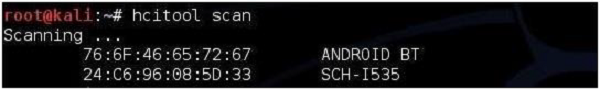

hcitoolスキャンを使用すると、検出ビーコン(APによって送信される802.11ビーコンフレームなど)を送信しているBluetoothデバイスを見つけることができます。

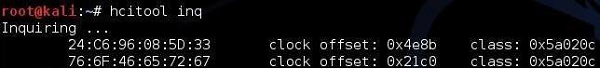

ご覧のとおり、近隣では、2つのBluetooth対応デバイスがビーコンフレームを送信して、Bluetooth接続を受け入れる準備ができていることを通知していました。を使用して、これら2つのBluetooth情報をさらに検索することができます。hcitool inq。

この出力は、次のデバイスがクラスに属していることを示しています 0x5a020c (クラスの説明とマッピングはここにあります-(https://www.bluetooth.com/specifications/assigned-numbers/service-discovery)

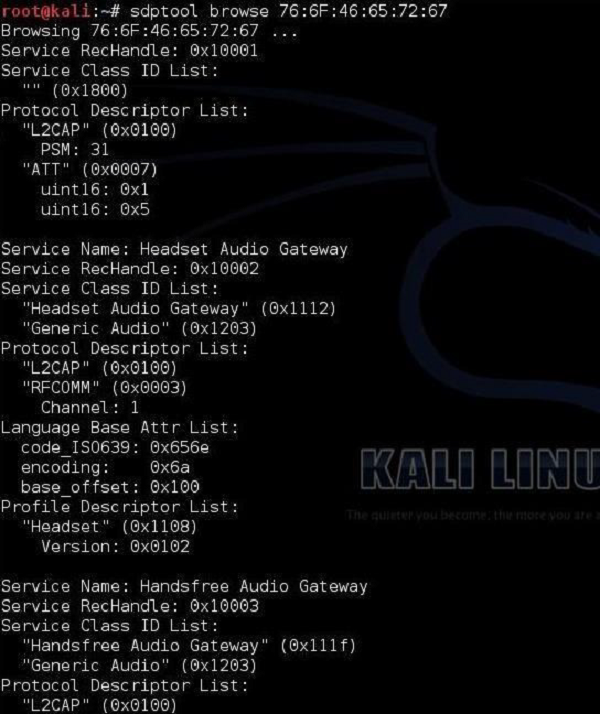

sdptool

Kali Linuxには、実行するための組み込みツールもあります Service Discovery(SDP)。これにより、Bluetoothデバイスで実行されているすべてのサービスを列挙できます。

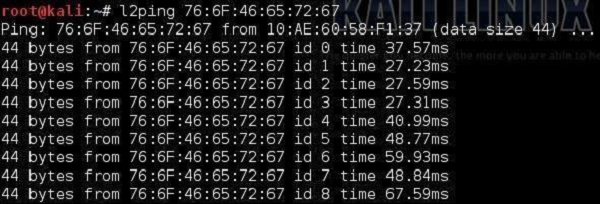

l2ping

私たち全員が、IPノード間の接続をチェックするために使用されるIPの世界からのpingユーティリティを知っています。 ICMP protocol。Bluetoothの世界には、l2pingと呼ばれる独自の同等物があります。この検出ツールを使用すると、ユーザーは特定のデバイスが範囲内にあり、Bluetooth通信で到達可能かどうかを確認できます。

これらは、Bluetoothテクノロジーを試して、その操作を非常によく偵察できるようにする基本的なツールでした。前述のツールhcitool、Bluetooth侵入テストのこの領域で実際に開発したい場合は、これを使用する必要があります。