Penetrationstests - Ethisches Hacken

Das schnelle Wachstum des Internets hat die Lebensweise aller verändert. Heutzutage sind die meisten privaten und öffentlichen Arbeiten vom Internet abhängig. Alle geheimen Arbeitspläne und Operationen der Regierung basieren auf dem Internet. All diese Dinge machten das Leben sehr einfach und leicht zugänglich.

Aber mit den guten Nachrichten gibt es auch ein dunkles Gesicht dieser Entwicklung, nämlich den kriminellen Hacker. Es gibt keine geopolitische Einschränkung dieser kriminellen Hacker, sie können jedes System aus jedem Teil der Welt hacken. Sie können vertrauliche Daten und die Bonität sehr stark beschädigen.

Um sich vor kriminellen Hackern zu schützen, wurde das Konzept des ethischen Hackers weiterentwickelt. In diesem Kapitel werden das Konzept und die Rolle eines ethischen Hackers erläutert.

Wer sind ethische Hacker?

Ethische Hacker sind Computerexperten, denen es gesetzlich gestattet ist, ein Computersystem zu hacken, um sich vor kriminellen Hackern zu schützen. Ein ethischer Hacker identifiziert die Schwachstellen und Risiken eines Systems und schlägt vor, wie diese beseitigt werden können.

Wer sind kriminelle Hacker?

Kriminelle Hacker sind Experten für Computerprogrammierung, die andere Systeme hacken, um Daten zu stehlen, Geld zu stehlen, andere Kredite zu diffamieren, andere Daten zu zerstören, jemanden zu erpressen usw.

Was können kriminelle Hacker tun?

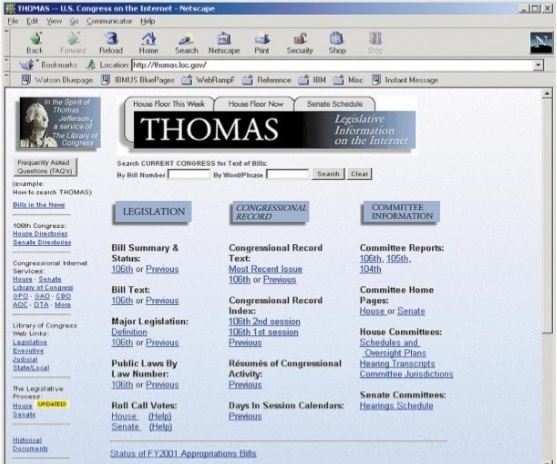

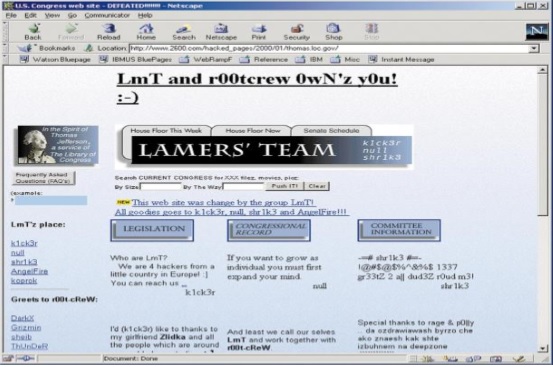

Sobald ein System gehackt ist, kann ein krimineller Hacker alles mit diesem System machen. Die folgenden zwei Bilder CC Palmer, die auf pdf.textfiles.com veröffentlicht werden, veranschaulichen ein einfaches Beispiel einer gehackten Seite:

Hier ist ein Screenshot einer Webseite, die vor dem Hacking erstellt wurde -

Und hier ist der Screenshot derselben Webseite, nachdem sie gehackt wurde -

Was sind die Fähigkeiten von ethischen Hackern?

Erfahrene ethische Hacker verfügen über die folgenden Fähigkeiten, um das System ethisch zu hacken

Sie müssen vertrauenswürdig sein.

Unabhängig von den Risiken und Schwachstellen, die sie beim Testen des Systems feststellen, müssen sie diese vertraulich behandeln.

Kunden geben vertrauliche Informationen über ihre Systeminfrastruktur wie IP-Adresse, Kennwort usw. an. Ethische Hacker müssen diese Informationen vertraulich behandeln.

Ethische Hacker müssen über fundierte Kenntnisse in Computerprogrammierung, Netzwerk und Hardware verfügen.

Sie sollten über gute analytische Fähigkeiten verfügen, um die Situation zu analysieren und das Risiko im Voraus zu spekulieren.

Sie sollten über Managementfähigkeiten und Geduld verfügen, da Pen-Tests einen Tag, eine Woche oder sogar länger dauern können.

Was machen ethische Hacker?

Während ethische Hacker Penetrationstests durchführen, versuchen sie im Grunde, die Antworten auf die folgenden Fragen zu finden:

- Was sind die Schwachstellen, die ein krimineller Hacker treffen kann?

- Was kann ein krimineller Hacker auf den Zielsystemen sehen?

- Was kann ein krimineller Hacker mit diesen vertraulichen Informationen tun?

Darüber hinaus muss ein ethischer Hacker die Schwachstellen und Risiken, die er in den Zielsystemen festgestellt hat, angemessen angehen. Er muss die Vermeidungsverfahren erklären und vorschlagen. Erstellen Sie abschließend einen Abschlussbericht über alle ethischen Aktivitäten, die er bei der Durchführung von Penetrationstests durchgeführt und beobachtet hat.

Arten von Hackern

Hacker werden normalerweise in drei Kategorien unterteilt.

Black Hat Hacker

Ein "Black Hat Hacker" ist eine Person, die über eine umfangreiche Computersoftware sowie Hardware verfügt und deren Zweck darin besteht, die Internetsicherheit einer anderen Person zu verletzen oder zu umgehen. Black-Hat-Hacker sind auch als Cracker oder Dark-Side-Hacker beliebt.

White Hat Hacker

Der Begriff "White-Hat-Hacker" bezieht sich auf einen ethischen Computerhacker, der ein Experte für Computersicherheit ist, der auf Penetrationstests und andere damit verbundene Testmethoden spezialisiert ist. Seine Hauptaufgabe besteht darin, die Sicherheit des Informationssystems einer Organisation zu gewährleisten.

Gray Hat Hacker

Der Begriff "Grey Hat Hacker" bezieht sich auf einen Computerhacker, der ein Computersicherheitssystem knackt, dessen ethische Standards irgendwo zwischen rein ethisch und ausschließlich böswillig liegen.