Penetrationstests - Verfassen von Berichten

Es ist nicht erforderlich, dass ein erfahrener Penetrationstester einen guten Bericht schreiben kann, da das Schreiben eines Berichts über Penetrationstests eine Kunst ist, die separat erlernt werden muss.

Was ist das Schreiben von Berichten?

Bei Penetrationstests ist das Verfassen von Berichten eine umfassende Aufgabe, die Methodik, Verfahren, eine ordnungsgemäße Erläuterung des Berichtsinhalts und -designs, ein detailliertes Beispiel für einen Testbericht und die persönlichen Erfahrungen des Testers umfasst. Sobald der Bericht erstellt ist, wird er an die leitenden Angestellten und das technische Team der Zielorganisationen weitergegeben. Wenn in Zukunft ein solcher Bedarf besteht, wird dieser Bericht als Referenz verwendet.

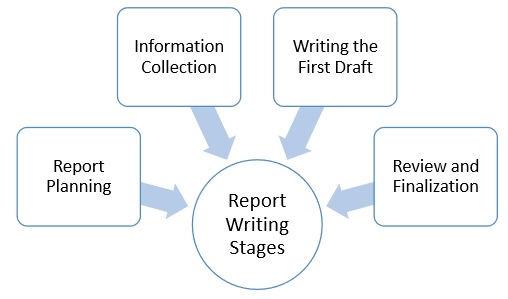

Schreibschritte für Berichte

Aufgrund der umfassenden Schreibarbeit wird das Verfassen von Penetrationsberichten in die folgenden Phasen unterteilt:

- Berichtsplanung

- Informationssammlung

- Den ersten Entwurf schreiben

- Überprüfung und Finalisierung

Berichtsplanung

Die Berichtsplanung beginnt mit den Zielen, die den Lesern helfen, die Hauptpunkte der Penetrationstests zu verstehen. In diesem Teil wird beschrieben, warum die Tests durchgeführt werden, welche Vorteile Pen-Tests haben usw. Zweitens umfasst die Berichtsplanung auch die für die Tests benötigte Zeit.

Hauptelemente des Berichtsschreibens sind -

Objectives - Es beschreibt den allgemeinen Zweck und die Vorteile von Stifttests.

Time- Die Einbeziehung der Zeit ist sehr wichtig, da sie den genauen Status des Systems angibt. Angenommen, wenn später etwas falsch passiert, wird der Tester durch diesen Bericht gespeichert, da der Bericht die Risiken und Schwachstellen im Bereich der Penetrationstests während des bestimmten Zeitraums veranschaulicht.

Target Audience - Der Pen-Testbericht muss auch die Zielgruppe umfassen, z. B. Informationssicherheitsmanager, Informationstechnologiemanager, Chief Information Security Officer und technisches Team.

Report Classification- Da es streng vertraulich ist, welche Server-IP-Adressen, Anwendungsinformationen, Schwachstellen und Bedrohungen enthalten sind, muss es ordnungsgemäß klassifiziert werden. Diese Klassifizierung muss jedoch auf der Grundlage der Zielorganisation erfolgen, die über eine Richtlinie zur Klassifizierung von Informationen verfügt.

Report Distribution- Die Anzahl der Exemplare und die Verteilung der Berichte sollten im Arbeitsumfang angegeben werden. Es muss auch erwähnt werden, dass die Hardcopies gesteuert werden können, indem eine begrenzte Anzahl von Kopien gedruckt wird, die mit ihrer Nummer und dem Namen des Empfängers versehen sind.

Informationssammlung

Aufgrund der komplizierten und langwierigen Prozesse muss der Pen-Tester jeden Schritt erwähnen, um sicherzustellen, dass er alle Informationen in allen Testphasen gesammelt hat. Neben den Methoden muss er auch die Systeme und Tools, Scanergebnisse, Schwachstellenbewertungen, Details seiner Ergebnisse usw. erwähnen.

Den ersten Entwurf schreiben

Sobald der Tester mit allen Tools und Informationen fertig ist, muss er jetzt mit dem ersten Entwurf beginnen. In erster Linie muss er den ersten Entwurf im Detail schreiben und dabei alles erwähnen, dh alle Aktivitäten, Prozesse und Erfahrungen.

Überprüfung und Finalisierung

Sobald der Bericht erstellt ist, muss er zuerst vom Verfasser selbst und dann von seinen Senioren oder Kollegen, die ihn möglicherweise unterstützt haben, überprüft werden. Während der Überprüfung wird vom Prüfer erwartet, dass er jedes Detail des Berichts überprüft und Fehler feststellt, die behoben werden müssen.

Inhalt des Penetrationstestberichts

Es folgt der typische Inhalt eines Penetrationstestberichts -

Zusammenfassung

Methodik

Detailbefunde

Verweise

|