Kablosuz Güvenlik - Kablosuz Saldırıları Crack

Bir kablosuz ağı "kırmanız" gerektiğinde, görev, bir tür gizli parola türetmek için şifreleme, kimlik doğrulama veya karma algoritmayı kırmakla ilgilidir.

Bunu başarmanın birçok yolu var -

Daha zayıf olanlarla şifreleme algoritmasını kırmayı deneyebilirsiniz. Yapılabilir olabilir, ancak size karşı dürüst olmak gerekirse, bugünlerde kimse kırılabilen algoritmayı kullanmaz, bu nedenle, ileriye doğru yol almayacak yüksek sınıf bir kripto analisti değilseniz.

Yaklaşımların çoğu, bir tür sözlük veya kaba kuvvet saldırısı kullanmaya odaklanır.

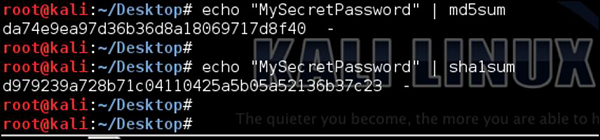

Size bu saldırının nasıl gerçekleştirilebileceğine dair basit bir fikir vermesi için, "bilmediğimiz" - "MySecretPassword" şifreniz olduğunu hayal edin. Bir şekilde, aşağıdaki ekran görüntüsünde gösterildiği gibi MD5 ve SHA1 imzalarına sahip olduk -

Bir saldırgan olarak amacımız, bu karma algoritmaları kırmak ve orijinal şifreyi türetmek olacaktır. Bu amaçla kullanılabilecek birçok hazır araç vardır; kendi araçlarımızı da yaratabiliriz.

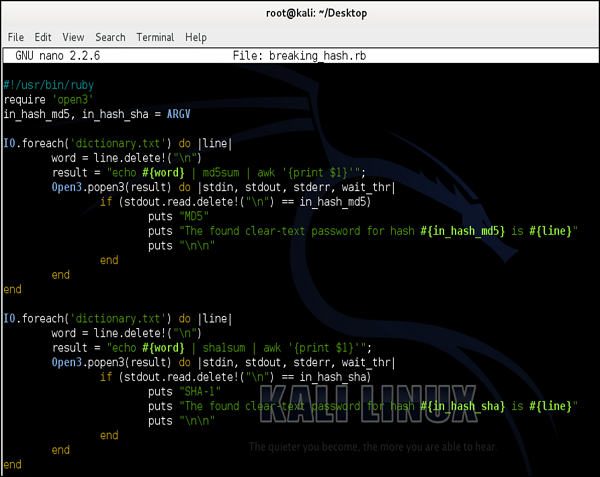

Aşağıda, sözlük (tür - kaba kuvvet) saldırısı için kullanılabilecek basit bir komut dosyası (yakut ile yazılmış) verilmiştir -

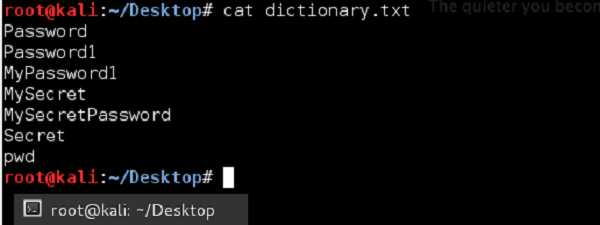

Aşağıdaki ekran görüntüsünde gösterildiği gibi basitleştirilmiş bir sözlük dosyası (birkaç saniye içinde oluşturduğum dosya) kullanacağız. Normalde gerçek hayatta yüzbinlerce giriş içeren bir sözlük dosyası kullanırsınız (internetten hazırlanmış bir sözlük dosyasını indirmek popülerdir, bulmaya çalışabilirsiniz).

Bu betiğin arkasındaki fikir, her bir parolayı gözden geçirmek olacaktır ve hesaplanan hash arasındaki eşleşme imzayla eşleşirse, ağdan "koklardık", bu bir parola bulduğumuz anlamına gelir.

Bunun basitleştirilmiş bir örnek olduğunu belirtmeliyim, ancak konseptin kendisini mükemmel bir şekilde gösterdi.

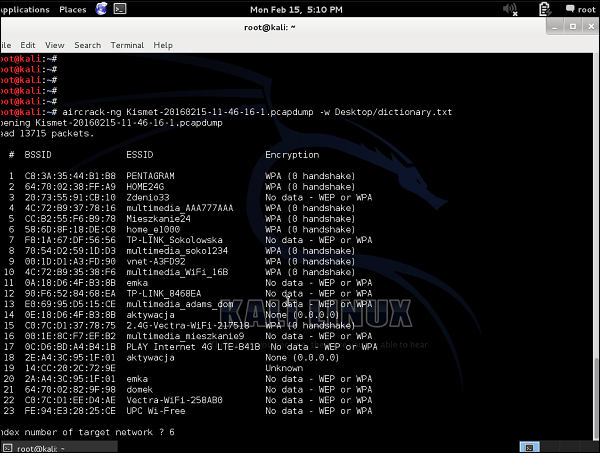

Bir kablosuz ağ kırılması sırasında, büyük olasılıkla adı verilen bir araç kullanacaksınız. aircrack-ng. Çatlama için özel olarak tasarlanmıştırWEP/WPA/WPA2. WPA / WPA2 kırılması durumunda, iki olası sözlük türü ile bir sözlük saldırısı (yukarıda sunduğumuz basitleştirilmiş olana benzer) kullanacaktır. İlk tür, kendi başınıza hazırlayabileceğiniz (veya internetten indirebileceğiniz) ve sadece komut dosyası içinde referans alabileceğiniz türdür. Diğer yaklaşım, içsel kaynaklara güvenmektir.airolib-ng araçla varsayılan olarak yüklenen dahili sözlük veritabanı türü olan sözlük.

Bu noktada herhangi bir gerçek çatlama yapmadan, aircrack-ng'yi nasıl kullanacağımı göstereceğim. Yukarıdaki örnekte oluşturduğum çok küçük sözlüğümü kullanacağım (içinde sadece 7 cümle ile gerçek sözlük dosyasında bulacağınız milyonların tersi). Ek olarak, herhangi bir trafiği gerçek zamanlı olarak izlemeyeceğim, ancak bir.pcap kullanmadan önce kokladığım kablosuz trafiği içeren dosya Kismet aracı.

Gördüğünüz gibi, bazıları WEP şifrelemeli ve çoğu WPA / WPA2'li WLAN'lar var. Bu durumda herhangi bir çatlamanın başarısız olacağını şimdiden söyleyebilirim çünkü -

WEP şifreli SSID'lere gelince, toplanan herhangi bir trafiğimiz yok ("Veri yok").

WPA / WPA2 şifreli SSID'lere gelince, herhangi bir el sıkışması yok. Hatırlayacağınız gibi, ilk 4 yönlü anlaşmadan elde edilen veriler, ağın kırılmasına neden olabilecek tek bilgidir. Veri paketleri iyi şifrelenmiştir ve saldırılarımıza karşı dirençlidir.

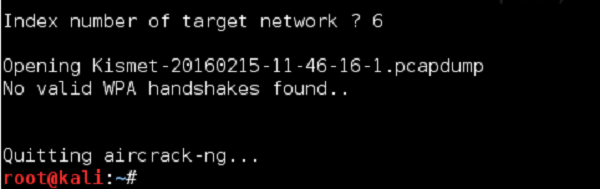

Ancak, denemek istediğimizi hayal edin, kendi ev kablosuz ağımı hedefleyeceğim - "Home_e1000" indeksi 6 ile.

Tahmin ettiğim gibi, başarısız olduk. Bir dahaki sefere, başarısız olmayacağımızdan emin olacağım ve kablosuz ağı nasıl kazanmanın ve kırmanın nasıl olduğunu öğrenebileceksiniz - bunun iyi bir duygu olduğunu söyleyebilirim.