Tấn công kết nối Ad-Hoc

Các cuộc tấn công Kết nối Ad-Hoc là loại tấn công rất khó chịu, trong đó kẻ tấn công (người dùng độc hại) đang sử dụng người dùng hợp pháp của bên thứ 3 làmadditional hop hoặc là man-in-the-middle giữa thiết bị của kẻ tấn công và AP hoặc các loại cổng khác.

Tính năng mạng không dây Ad-Hoc, được yêu cầu để hoạt động trên "thiết bị ở giữa", có thể được định cấu hình trên cả thiết bị Windows hoặc Linux và nó cho phép thiết lập liên kết không dây ad-hoc (ngang hàng) giữa máy khách thiết bị (không có bất kỳ cơ sở hạ tầng mạng bổ sung nào như AP). Đằng sau hậu trường, những gì bạn thực sự làm là bạn tạo AP phần mềm ảo trên PC của mình và thiết bị khác đang liên kết với SSID bạn đã tạo (tạo liên kết không dây một cách hiệu quả).

Khi sử dụng Linux, bạn có thể sử dụng công cụ có tên "airbase-ng" được mô tả trước đó trong chương này. Mặt khác, khi sử dụng Windows, mạng WLAN có thể được tạo trong cài đặt mạng không dây bằng cách sử dụng "cấu hình kết nối mới hoặc mạng mới".

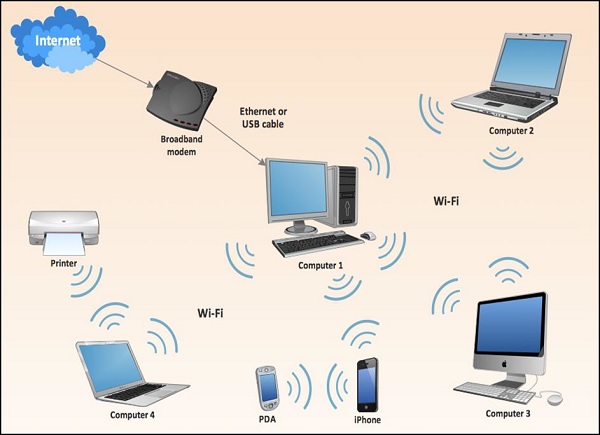

Tình huống sau đây sẽ mô tả một cuộc tấn công đặc biệt. Hãy tưởng tượng kẻ tấn công có thể là bất kỳ Máy tính số 2, 3 hoặc 4. Nạn nhân (người ở giữa) sẽ là Máy tính 1. Máy tính xách tay này sẽ là máy chạy và phục vụ kết nối không dây với môi trường xung quanh, và sẽ có giao diện khác được kết nối với mạng có dây để truy cập internet.

Những kẻ tấn công có thể kết nối với mạng WLAN được phát sóng bởi Máy tính 1 và sau đó, sử dụng nó để định tuyến tất cả lưu lượng truy cập internet qua PC nạn nhân này. Từ quan điểm của internet, nó sẽ giống như Máy tính 1 khởi tạo lưu lượng truy cập! Liên kết không dây từ Máy tính 1 tới tất cả những kẻ tấn công không nhất thiết phải là kết nối Wi-Fi - nó có thể là Bluetooth hoặc bất kỳ loại công nghệ không dây nào khác được hỗ trợ bởi tất cả các bên cố gắng giao tiếp với nhau.