Ataque de conexão ad-hoc

Ad-Hoc ataques de conexão são muito desagradável tipo de ataques, onde o atacante (usuário malicioso) está usando a 3 rd partido usuário legítimo como umadditional hop ou man-in-the-middle entre o dispositivo do invasor e o AP ou outro tipo de gateway.

O recurso de rede sem fio ad-hoc, necessário para funcionar no "dispositivo no meio", pode ser configurado em dispositivos Windows ou Linux e permite a configuração de link sem fio ad-hoc (ponto a ponto) entre o cliente dispositivos (sem qualquer infraestrutura de rede adicional como AP). Nos bastidores, o que você realmente faz é criar um software AP virtual no seu PC e o outro dispositivo é associado ao SSID que você criou (efetivamente criando um link sem fio).

Ao usar o Linux, você pode usar a ferramenta chamada "airbase-ng" descrita anteriormente neste capítulo. Por outro lado, ao usar o Windows, a WLAN pode ser criada em uma configuração de rede sem fio usando "configurar nova conexão ou nova rede".

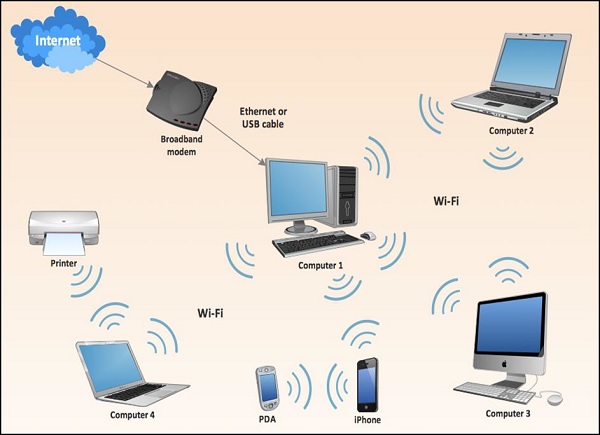

A seguinte situação descreveria um ataque ad-hoc. Vamos imaginar que o invasor pode ser qualquer um dos computadores número 2, 3 ou 4. A vítima (homem no meio) seria o computador 1. Este laptop seria o que estava executando e servindo de conectividade sem fio para os arredores, e irá ter outra interface conectada à rede com fio para acessar a internet.

Os invasores podem se conectar à WLAN transmitida pelo Computador 1 e, em seguida, usá-la para rotear todo o tráfego para a Internet através do PC da vítima. Do ponto de vista da Internet, parece que é o Computador 1 que está originando o tráfego! Os links sem fio do Computador 1 para todos os invasores não precisam ser uma conexão Wi-Fi - pode ser um Bluetooth ou qualquer outro tipo de tecnologia sem fio suportada por todas as partes que tentam se comunicar.